So entfernt man Chameleon Malware von einem Android-Gerät

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Welche Art von Malware ist Chameleon?

Chameleon ist der Name eines Trojaners, der auf Android-Betriebssysteme (OS) abzielt. Diese Malware ist in der Lage, Informationen zu stehlen (mit besonderem Schwerpunkt auf Bankdaten) und verschiedene andere bösartige Aktivitäten durchzuführen.

Chameleon gibt es seit mindestens Januar 2023 und richtet sich zum Zeitpunkt der Erstellung dieses Artikels fast ausschließlich an australische und polnische Nutzer. Dieses bösartige Programm infiltriert Systeme hauptsächlich unter dem Deckmantel legitimer Browser oder Kryptowährungs-, Banking-, Chatbot- und anderer Anwendungen.

Übersicht über Chameleon Malware

Chameleon weist alle Merkmale eines Banking-Trojaners auf, obwohl es Hinweise darauf gibt, dass sich diese Malware noch in der Entwicklung befindet.

Wie die meisten Banking-Trojaner missbraucht Chameleon die Android Zugangsdienste, um seine Aktivitäten auszuführen. Diese Dienste sind so konzipiert, dass sie den Nutzern, die sie benötigen, zusätzliche Hilfe bieten. Die Zugänglichkeitsdienste haben viele Funktionen, z. B. das Lesen des Bildschirms, die Simulation des Touchscreens und der Tastatur, das Bestätigen/Ablehnen von Auswahlen usw. Malware, die die Android Zugangsdienste nutzt, kann somit auf alle Funktionen zugreifen und diese nutzen.

Wenn diese Dienste noch nicht aktiviert sind, bittet Chameleon (getarnt als echte oder seriös klingende Anwendung) um Berechtigung, sie zu nutzen. Danach beginnt das bösartige Programm mit dem Sammeln von Gerätedaten, z. B. Gerätemodell, Betriebssystemversion, Geo-Standort usw.

Die Malware Chameleon verfügt über verschiedene Funktionen. Sie kann Daten durch Keylogging (d. h. Aufzeichnung von Tastatureingaben) über die Android Zugangsdienste erhalten. Diese Fähigkeit kann genutzt werden, um nahezu alle getippten Informationen abzugreifen; außerdem zielt der Trojaner auf Gerätesperrdaten (z. B. Kennwort, Durchzugsmuster, PIN-Code usw.).

Dieses Programm stiehlt auch Internet-Cookies. Chameleon kann eine legitime Webseite öffnen (z. B. CoinSpot), und während der Benutzer mit der Seite interagiert, erhält die Malware ihre Cookies im Hintergrund.

Der Trojaner überprüft ebenfalls die Liste der installierten Anwendungen, und wenn er eine bestimmte Anwendung findet, lädt er eine identisch aussehende HTML Phishing Seite herunter, die der eigentlichen Software überlagert wird. Diese Technik wird in der Regel verwendet, um Anmeldeseiten zu simulieren und so an die Anmeldedaten der Opfer zu gelangen.

Chameleon ist dafür bekannt, dass es als IKO - eine polnische Banking-App - getarnte Systeme infiltriert; daher ist es sicher, dass die Malware auf Anmeldedaten abzielt, die mit dieser Bank verbunden sind.

Zusätzlich zu den Überlagerungsangriffen kann Chameleon SMS abfangen und stehlen - das heißt, es kann OTPs (One-Time-Passwörter) und 2FA/MFA (Zwei-/Mehr-Faktor-Authentifizierung) Codes, die per Textnachricht gesendet werden.

Diese Malware verwendet Anti-Analyse- und Persistenzsicherungs-Techniken, wobei letztere die Deinstallation verhindern und Google Play Protect Deaktivierung.

Chameleon kann auch Nutzlasten herunterladen und ausführen. Diese Fähigkeit kann dazu verwendet werden, zusätzliche bösartige Programme oder Komponenten in ein kompromittiertes Gerät einzuschleusen. Theoretisch kann diese Funktionalität genutzt werden, um so gut wie jede Art von Malware in ein System einzuschleusen (z. B. Trojaner, Ransomware usw.) - allerdings gibt es in der Regel bestimmte Beschränkungen für die Inhalte, die heruntergeladen/installiert werden können.

Wie bereits erwähnt, befand sich Chameleon zum Zeitpunkt der Recherche in der Entwicklung. Malware-Entwickler verbessern oft ihre Kreationen; daher könnten mögliche zukünftige Versionen dieses Trojaners zusätzliche/andere Fähigkeiten haben.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Software wie Chameleon auf Geräten zu zahlreichen Systeminfektionen, ernsthaften Datenschutzproblemen, finanziellen Einbußen und Identitätsdiebstahl führen kann.

Wenn Sie vermuten, dass Ihr Android-Gerät mit Chameleon (oder anderer Malware) infiziert ist, führen Sie einen vollständigen Systemscan mit einem Antivirenprogramm durch und entfernen Sie die Bedrohung unverzüglich.

| Name | Chameleon Banking-Trojaner |

| Art der Bedrohung | Android-Malware, bösartige Anwendung. |

| Erkennungsnamen | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.BankBot.14465), ESET-NOD32 (eine Variante von Android/TrojanDropper.Agent), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Hqwar.), Symantec (Trojan.Gen.MBT), vollständige Liste (VirusTotal) |

| Symptome | Das Gerät läuft langsam, die Systemeinstellungen werden ohne Erlaubnis des Benutzers geändert, fragwürdige Anwendungen werden angezeigt, der Daten- und Akkuverbrauch wird erheblich erhöht, Browser leiten zu fragwürdigen Webseiten um, aufdringliche Werbung wird angezeigt. |

| Verbreitungsmethoden | Infizierte E-Mail-/Nachrichtenanhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen, betrügerische Webseiten. |

| Schaden | Gestohlene persönliche Informationen (private Nachrichten, Anmeldedaten/Passwörter usw.), verringerte Geräteleistung, schnelles Entladen des Akkus, verringerte Internetgeschwindigkeit, große Datenverluste, finanzielle Einbußen, gestohlene Identität (bösartige Anwendungen können Kommunikationsanwendungen missbrauchen). |

| Malware-Entfernung (Android) | Um Malware-Infektionen zu beseitigen, empfehlen unsere Sicherheitsforscher, Ihr Android-Gerät mit legitimer Anti-Malware-Software zu scannen. Wir empfehlen Avast, Bitdefender, ESET oder Malwarebytes. |

Beispiele für Banking-Trojaner

Wir haben unzählige bösartige Programme analysiert, die auf Android-Geräte abzielen: Nexus, TgToxic, PixPirate und Hook sind nur einige Beispiele für Banking-Trojaner, die für die Infektion dieses Betriebssystems entwickelt wurden.

Bösartige Software kann ein breites Spektrum an Funktionen haben, die unterschiedlich kombiniert sein können. Unabhängig von der Funktionsweise der Malware bedroht ihr Vorhandensein auf einem System die Integrität des Geräts und die Sicherheit der Benutzer. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie hat Chameleon mein Gerät infiltriert?

Malware wird hauptsächlich durch Phishing und Social-Engineering-Techniken verbreitet. Diese Software wird oft als gewöhnliche Programme/Medien präsentiert oder mit ihnen gebündelt.

Im Fall von Chameleon wurde beobachtet, dass dieser Trojaner unter dem Deckmantel der folgenden Anwendungen (und/oder unter Verwendung der Symbole dieser Anwendungen) in Geräte eindringt: IKO-Banking, australische Regierungsbehörden, CoinSpot, Google Chrome, Bitcoin, ChatGPT, etc. Es wurde beobachtet, dass diese gefälschten Anwendungen über Anhänge in Spam-Nachrichten auf Discord, Bitbucket und verschiedenen kompromittierten Webseiten verbreitet wurden.

Es ist jedoch wichtig zu erwähnen, dass Chameleon auch mit anderen Methoden verbreitet werden kann. Zu den am weitesten verbreiteten Verbreitungstechniken gehören: Drive-by-Downloads (heimliche/trügerische Downloads), Online-Betrügereien, bösartige Anhänge/Links in Spam-Mails (z. B. E-Mails, PN/DN, SMS usw.), Malvertising, nicht vertrauenswürdige Download-Quellen (z. B. Freeware- und kostenlose Filehosting-Websites, Peer-to-Peer-Sharing-Netzwerke usw.), raubkopierte Software und illegale Programmaktivierungswerkzeuge ("Cracking"), gefälschte Updates und so weiter.

Wie kann man die Installation von Malware vermeiden?

Eine weitere Empfehlung ist, beim Surfen Vorsicht walten zu lassen, da betrügerische und bösartige Inhalte meist harmlos erscheinen. Eingehende E-Mails/Nachrichten sollten ebenfalls mit Vorsicht genossen werden. Die in verdächtigen E-Mails gefundenen Anhänge/Links dürfen nicht geöffnet werden, da sie virulent sein können.

Alle Downloads müssen außerdem von offiziellen und verifizierten Kanälen stammen. Wir empfehlen außerdem, Programme mit legitimen Funktionen/Werkzeugen zu aktivieren und zu aktualisieren, da diese von Dritten erworbenen Programme Malware enthalten können.

Es ist von größter Wichtigkeit, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen/Probleme zu beseitigen.

Von der Chameleon Malware verwendete Icons (Bildquelle - Cyble):

![]()

Schnellmenü:

- Einleitung

- Den Browserverlauf vom Chrome Internetbrowser löschen

- Browserbenachrichtigungen im Chrome Internetbrowser deaktivieren

- Den Chrome Internetbrowser zurücksetzen

- Den Browserverlauf vom Firefox Internetbrowser löschen

- Browserbenachrichtigungen im Firefox Internetbrowser deaktivieren

- Den Firefox Internetbrowser zurücksetzen

- Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren

- Das Android Gerät im "Abgesicherten Modus" starten

- Den Akku-Verbrauch verschiedener Anwendungen überprüfen

- Den Datenverbrauch verschiedener Anwendungen überprüfen

- Die neuesten Software-Updates installieren

- Das System auf Werkseinstellungen zurücksetzen

- Anwendungen mit Administratorenrechten deaktivieren

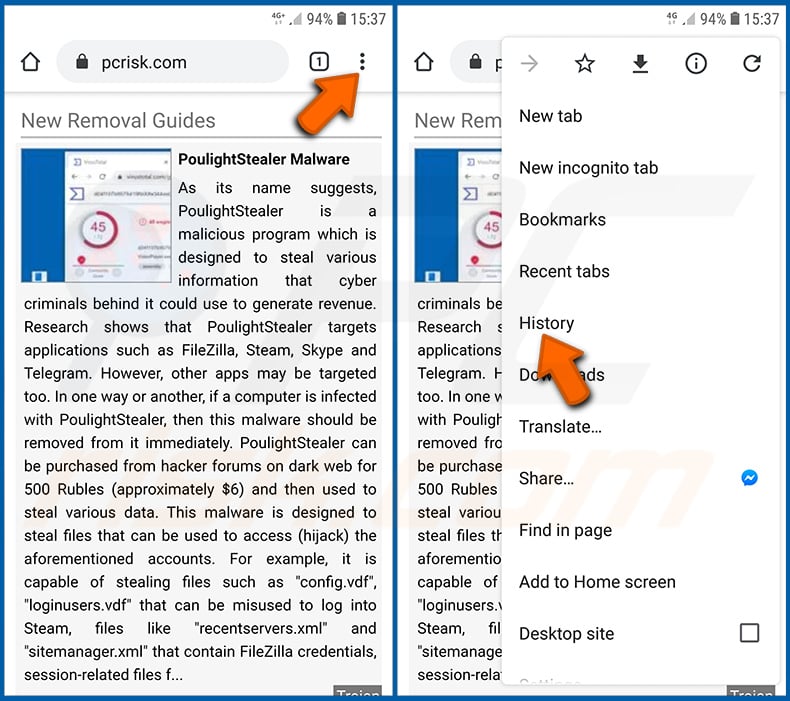

Den Verlauf vom Chrome Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Arten von Dateien, die Sie löschen möchten und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

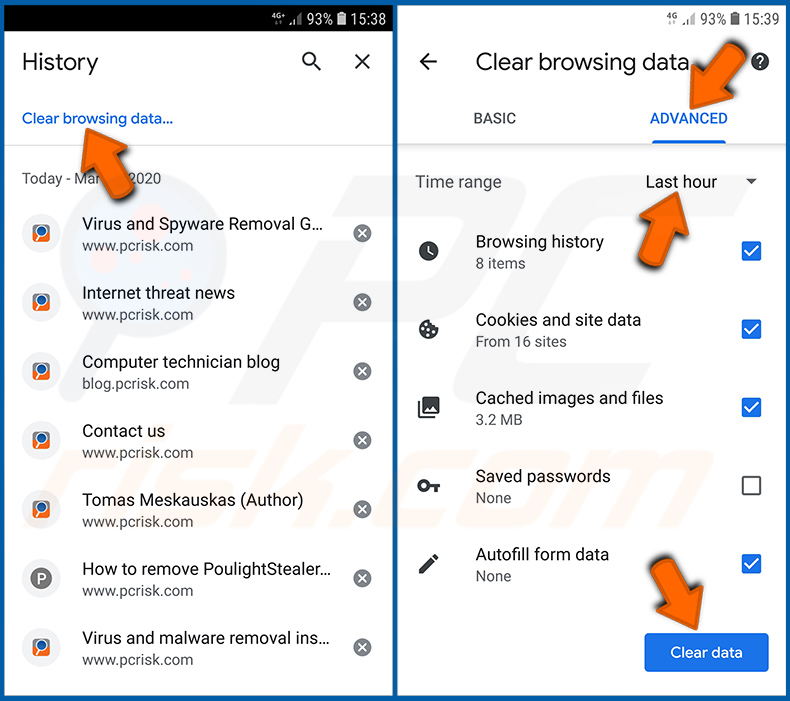

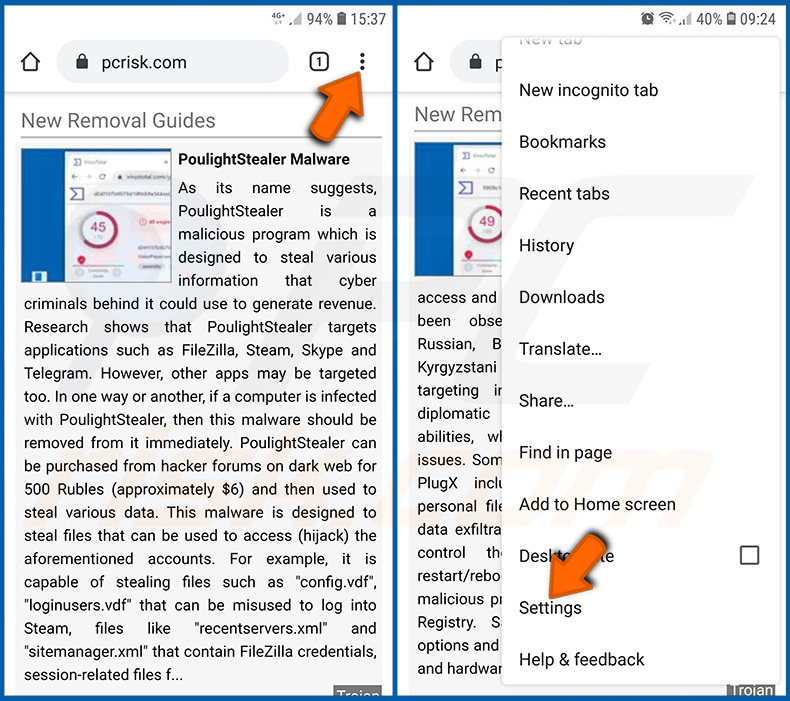

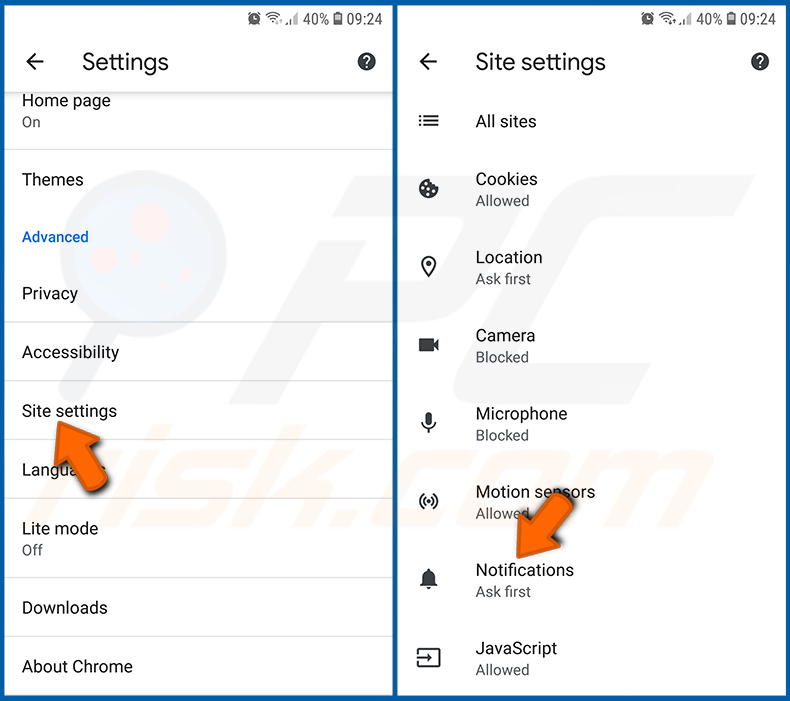

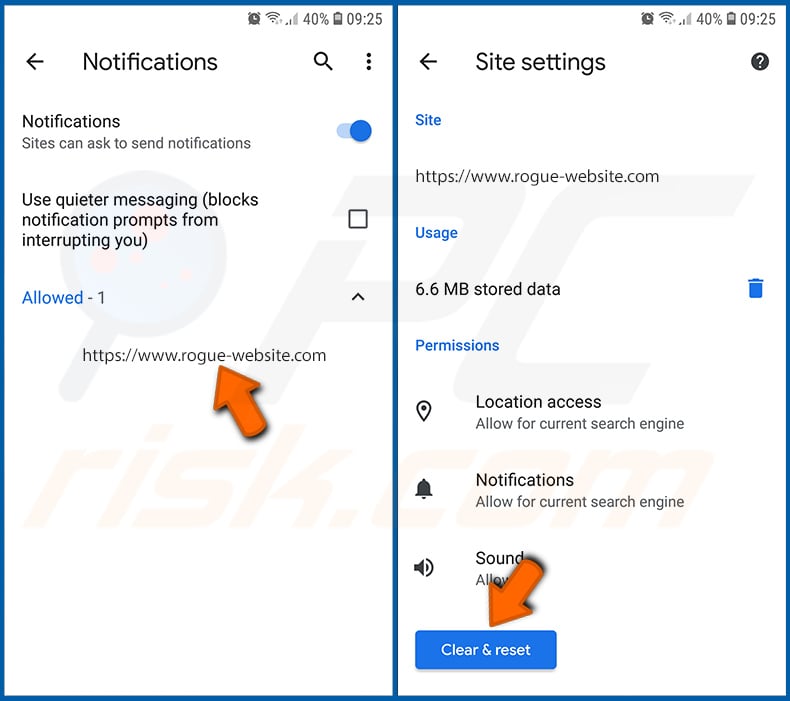

Browserbenachrichtigungen im Internetbrowser Chrome deaktivieren:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Einstellungen“.

Scrollen Sie nach unten, bis Sie die Option „Seiten-Einstellungen“ sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option „Benachrichtigungen“ sehen und tippen Sie darauf.

Suchen Sie die Webseiten, die Browserbenachrichtigungen übermitteln, tippen Sie auf sie und klicken Sie auf „Löschen und Zurücksetzen“. Dadurch werden die Berechtigungen entfernt, die diesen Webseiten erteilt wurden, um Benachrichtigungen zu übermitteln. Falls Sie dieselbe Seite jedoch erneut besuchen, wird sie möglicherweise erneut um eine Berechtigung bitten. Sie können wählen, ob Sie diese Berechtigungen erteilen möchten oder nicht (falls Sie dies ablehnen, geht die Webseite zum Abschnitt „Blockiert“ über und wird Sie nicht länger um die Berechtigung bitten).

[Zurück zum Inhaltsverzeichnis]

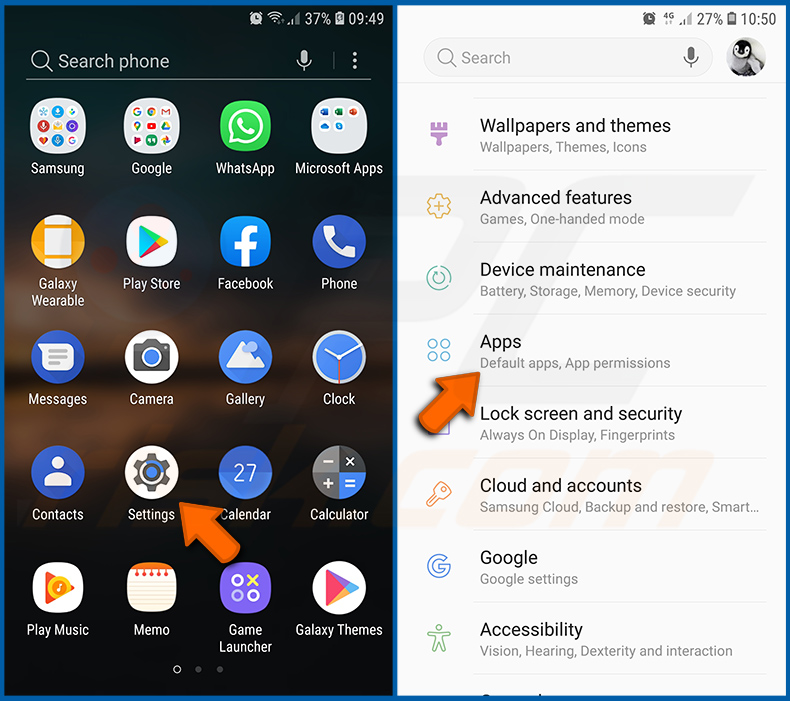

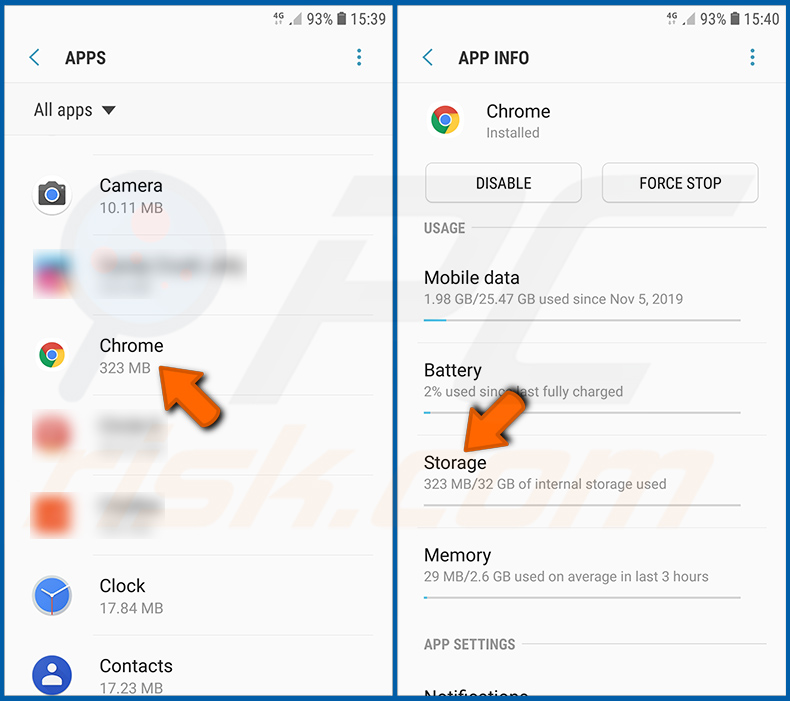

Den Internetbrowser Chrome zurücksetzen:

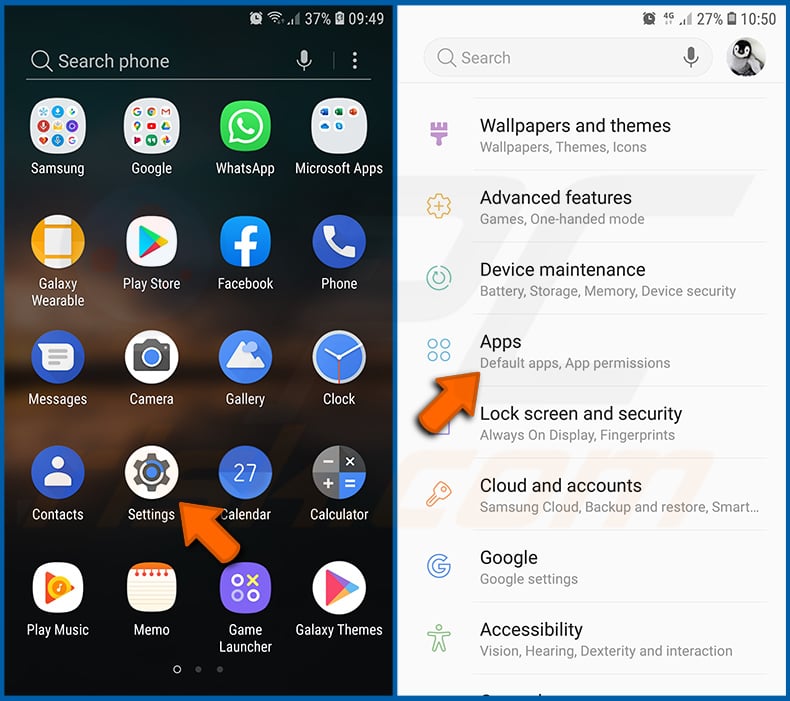

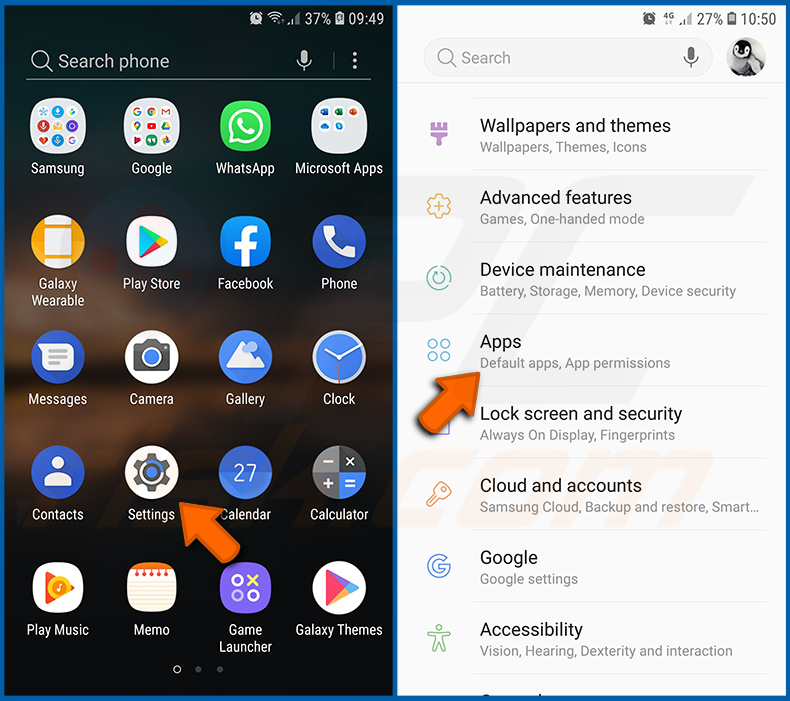

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Chrome“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „SPEICHER VERWALTEN“, dann auf „ALLE DATEN LÖSCHEN“ und bestätigen Sie die Aktion durch das Tippen auf „OK“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

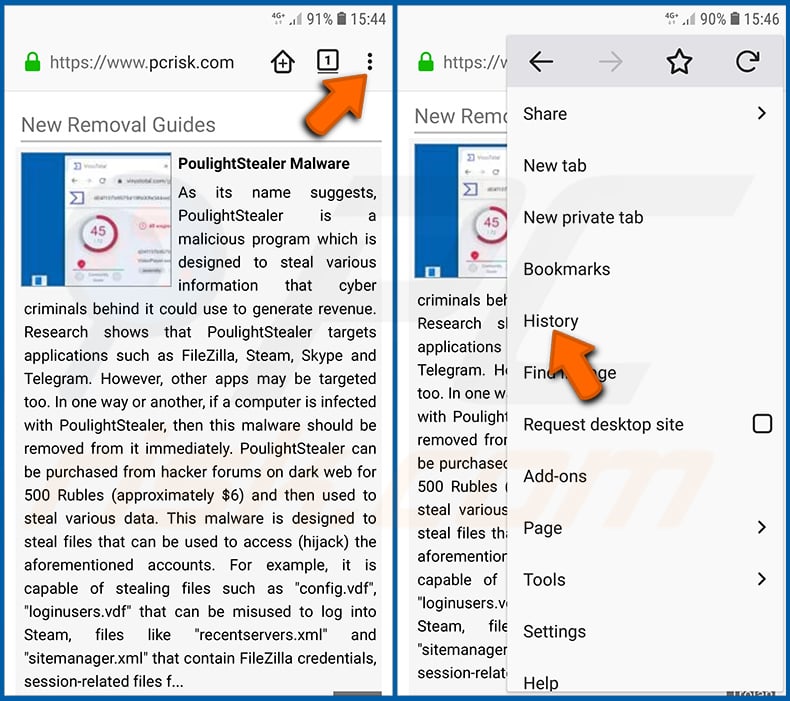

Den Verlauf vom Firefox Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Scrollen Sie nach unten, bis Sie „Private Daten löschen“ sehen, und tippen Sie darauf. Wählen Sie die Arten von Dateien aus, die Sie entfernen möchten, und tippen Sie auf „DATEN LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

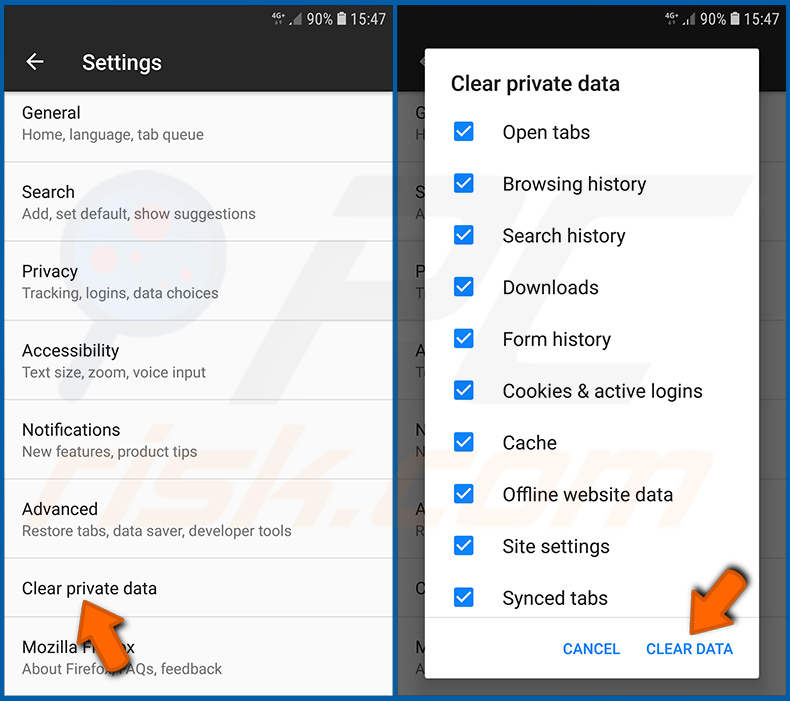

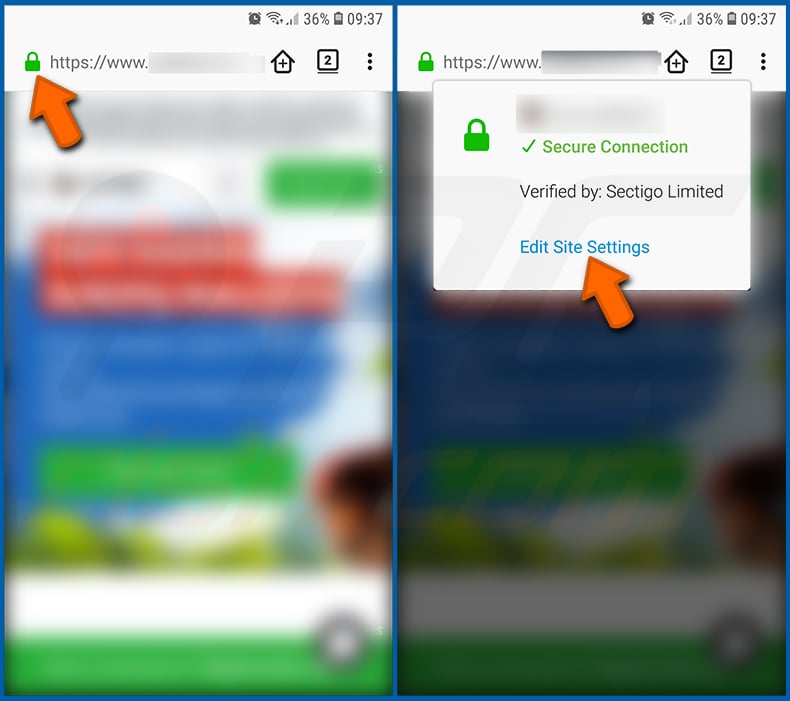

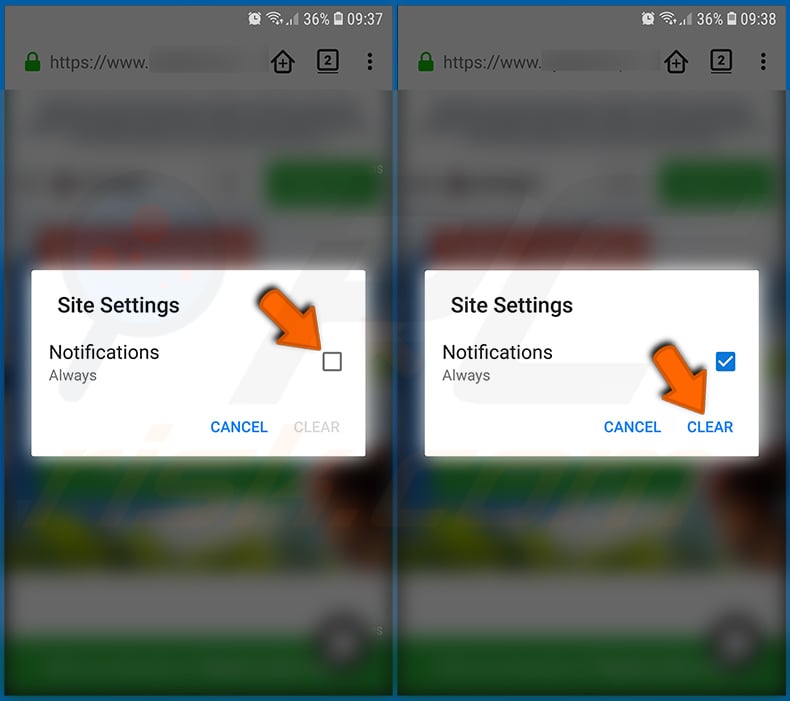

Browserbenachrichtigungen im Internetbrowser Firefox deaktivieren:

Besuchen Sie die Webseite, die Browser-Benachrichtigungen übermittelt, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol ist nicht unbedingt ein „Schloss“) und wählen Sie „Seiten-Einstellungen bearbeiten“.

Erklären Sie sich in dem geöffneten Dialogfenster mit der Option „Benachrichtigungen“ einverstanden und tippen Sie auf „LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

Den Internetbrowser Firefox zurücksetzen:

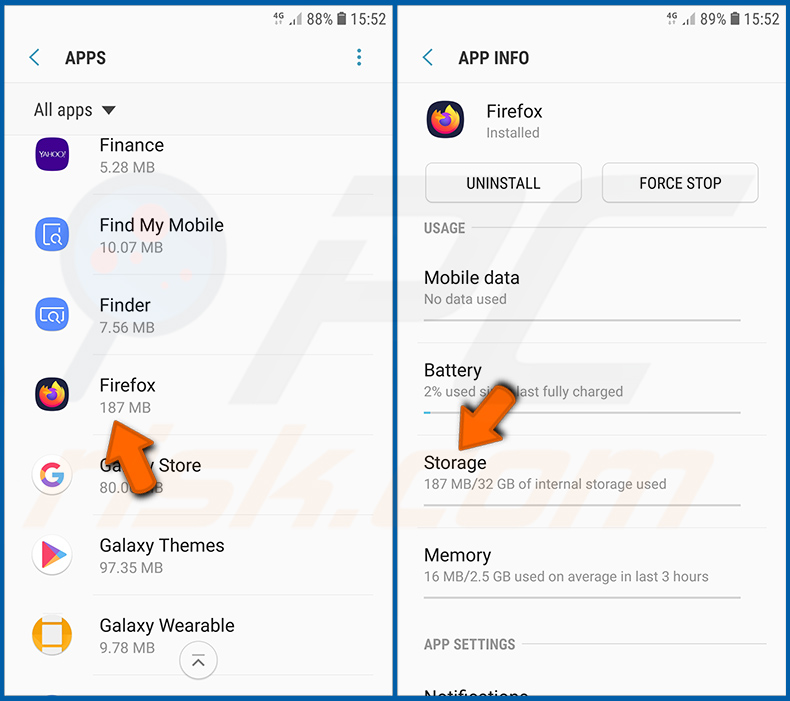

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Firefox“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

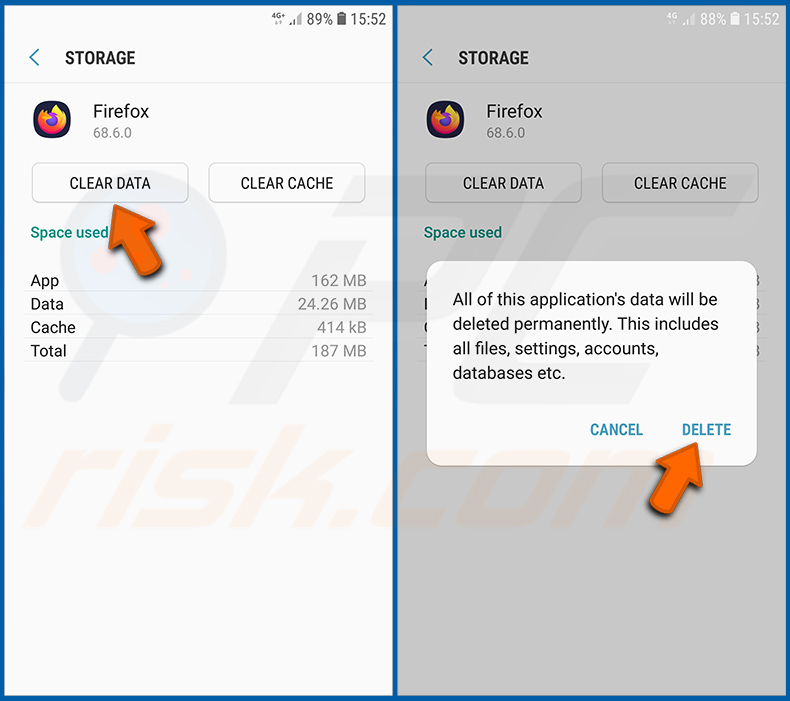

Tippen Sie auf „DATEN LÖSCHEN“ und bestätigen Sie die Aktion, indem Sie auf „LÖSCHEN“ tippen. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

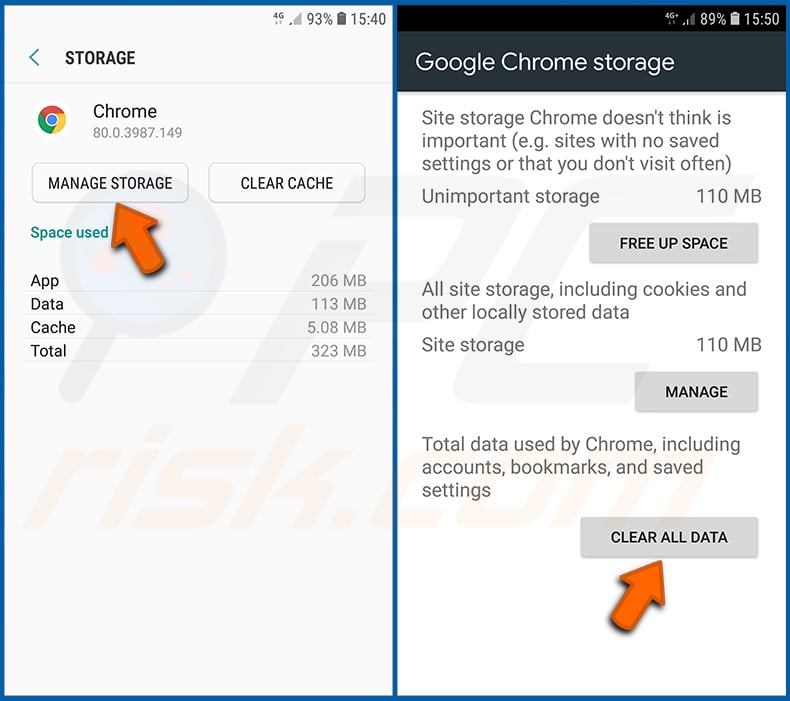

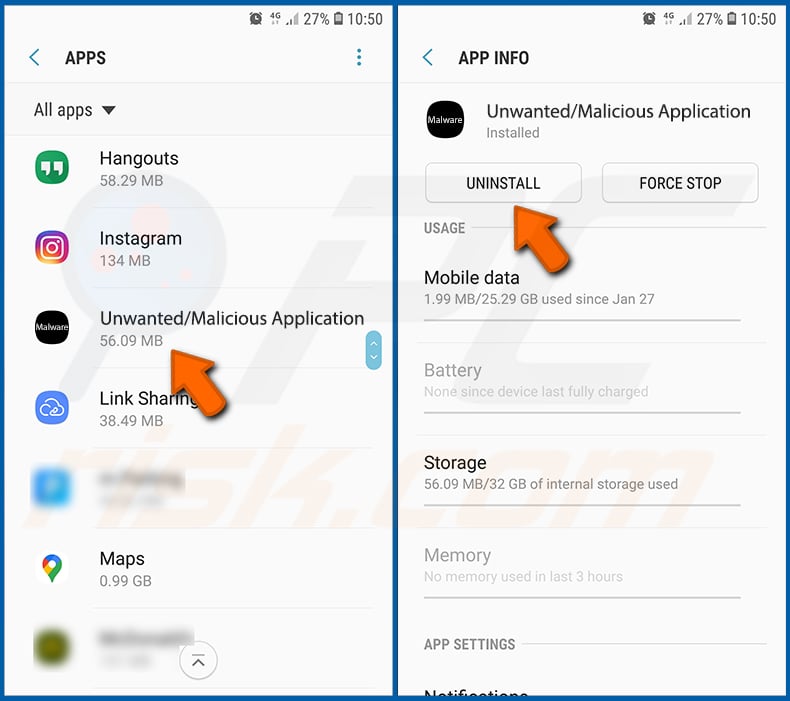

Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf „Deinstallieren“. Falls Sie die ausgewählte App aus irgendeinem Grund nicht entfernen können (z.B. wenn Sie von einer Fehlermeldung veranlasst werden), sollten Sie versuchen, den „Abgesicherten Modus“ zu verwenden.

[Zurück zum Inhaltsverzeichnis]

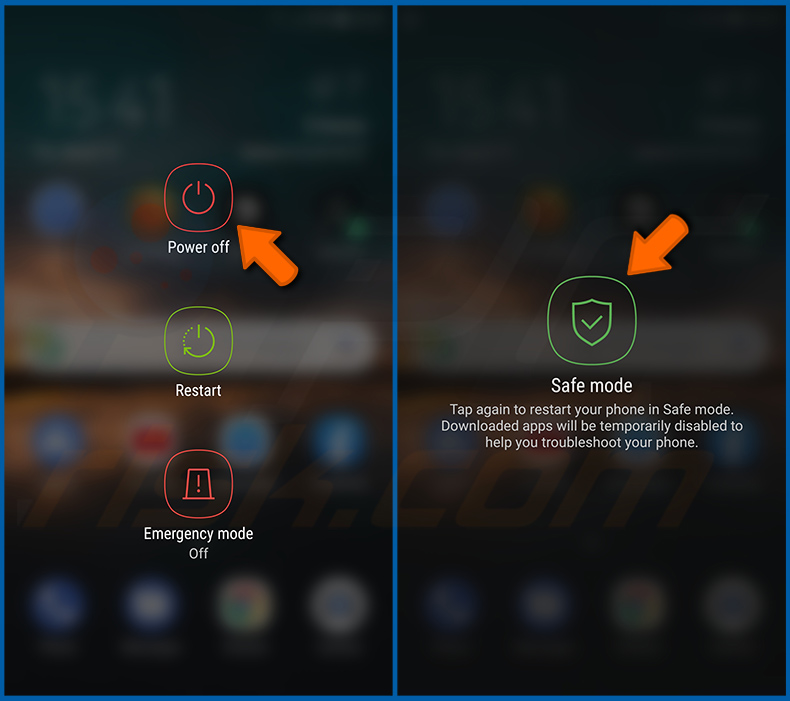

Das Android-Gerät im „Abgesicherten Modus“ starten:

Der „Abgesicherte Modus“ im Android-Betriebssystem deaktiviert vorübergehend die Ausführung aller Anwendungen von Drittanbietern. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z.B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät „normal“ läuft).

Drücken Sie die „Einschalttaste“ und halten Sie sie gedrückt, bis der Bildschirm „Ausschalten“ angezeigt wird. Tippen Sie auf das Symbol „Ausschalten“ und halten Sie ihn gedrückt. Nach einigen Sekunden wird die Option „Abgesicherter Modus“ angezeigt und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

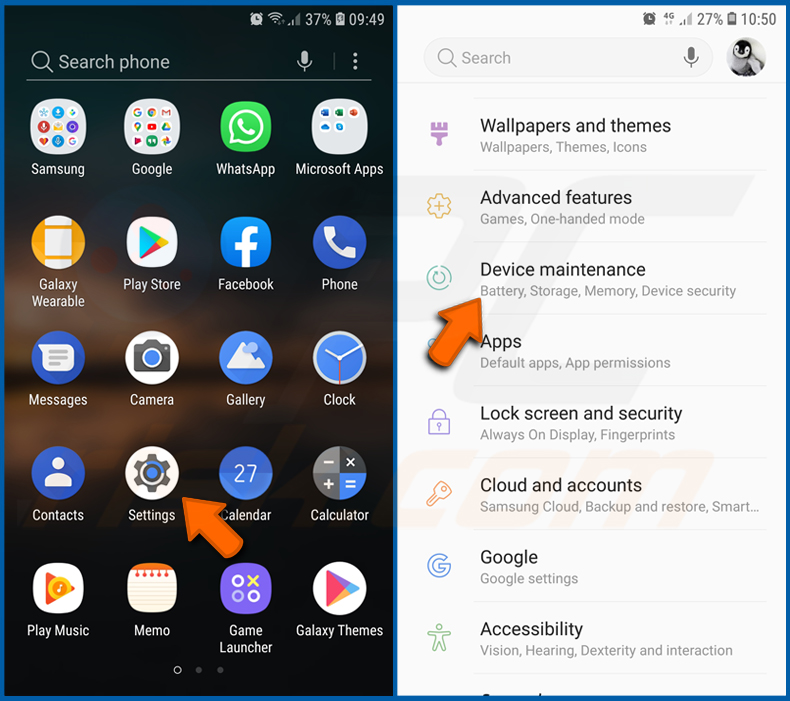

Den Akku-Verbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis sie "Gerätewartung" sehen und tippen Sie darauf.

Tippen Sie auf „Akku“ und überprüfen Sie die Verwendung der einzelnen Anwendungen. Seriöse/echte Anwendungen werden entwickelt, um so wenig Energie wie möglich zu verbrauchen, um die beste Benutzererfahrung zu bieten und Strom zu sparen. Daher kann ein hoher Akkuverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

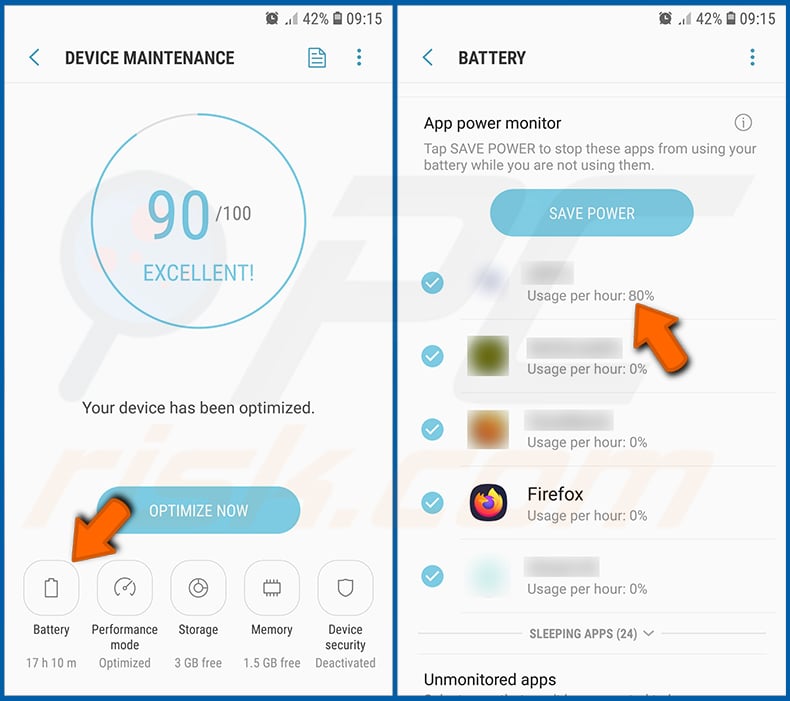

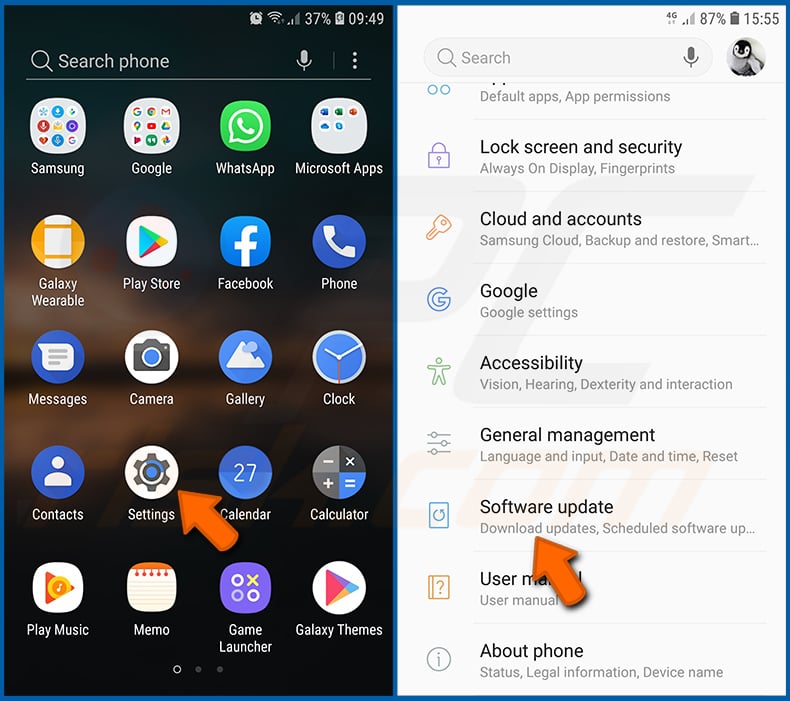

Den Datenverbrauch verschiedener Anwendungen überprüfen:

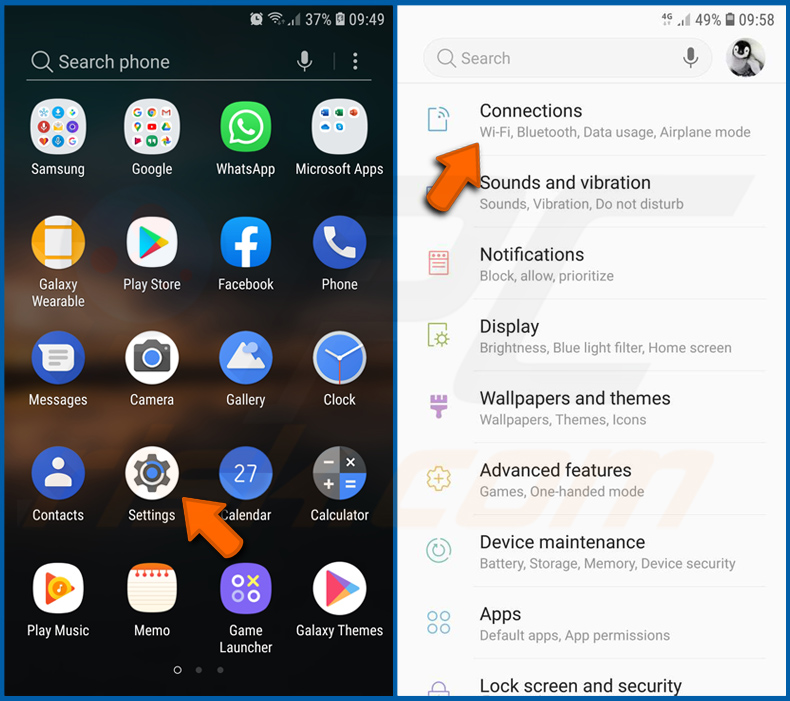

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

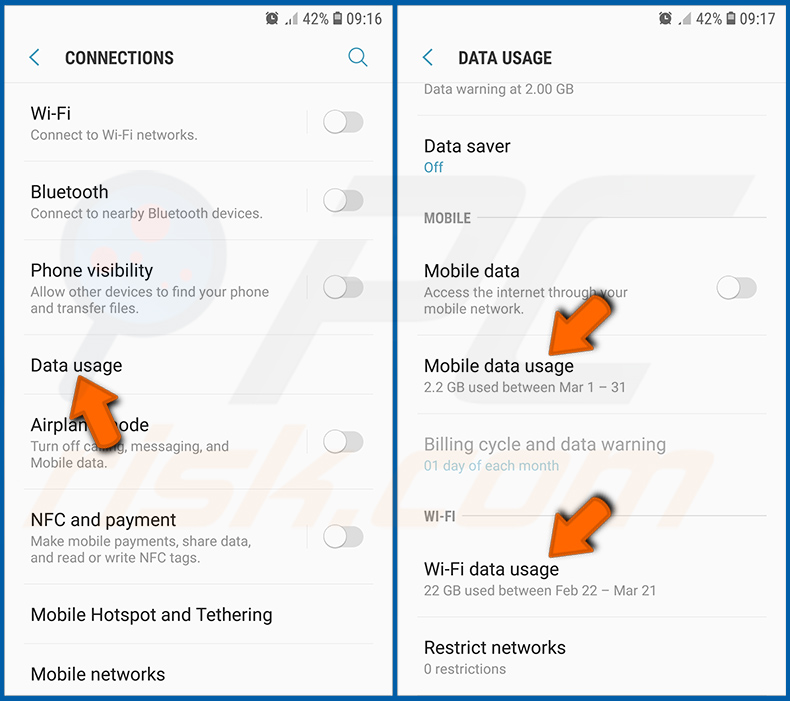

Scrollen Sie nach unten, bis Sie „Datenverbrauch" sehen, und wählen Sie diese Option aus. Wie beim Akku, werden seriöse/echte Anwendungen so entwickelt, dass der Datenverbrauch so weit wie möglich minimiert wird. Dies bedeutet, dass eine große Datennutzung auf die Präsenz von bösartigen Anwendungen hinweisen könnte. Beachten Sie, dass einige bösartige Anwendungen entwickelt werden könnten, um nur dann zu funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die WLAN-Datennutzung überprüfen.

Falls Sie eine Anwendung finden, die viele Daten verwendet, obwohl Sie sie nie verwenden, empfehlen wir Ihnen dringend, sie so schnell wie möglich zu deinstallieren.

[Zurück zum Inhaltsverzeichnis]

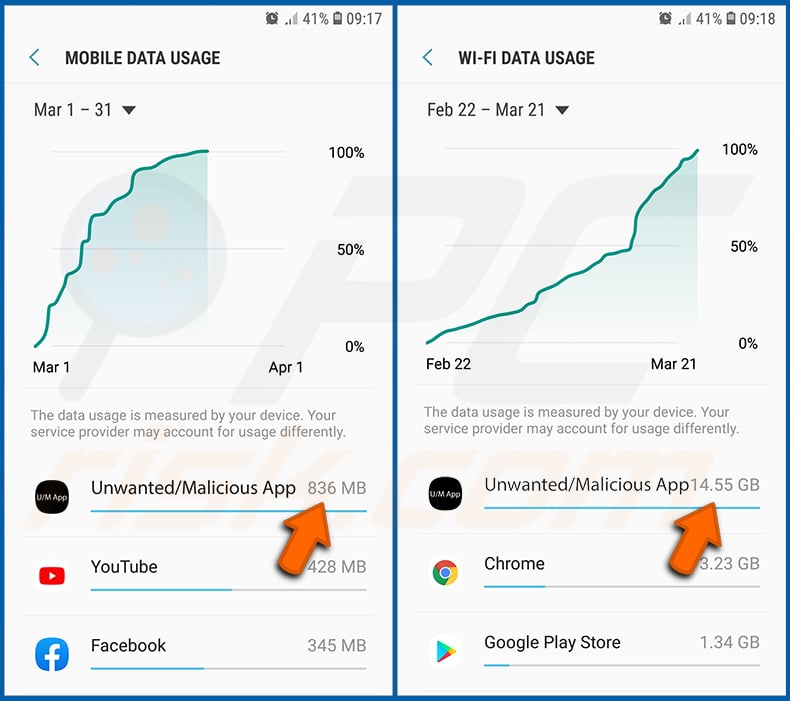

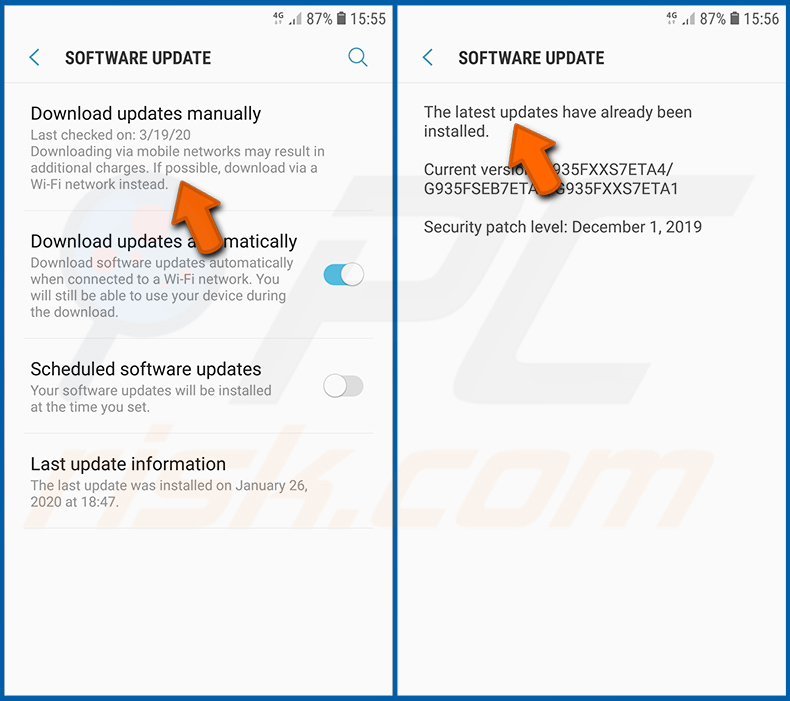

Die neuesten Software-Updates installieren:

Die Software auf dem neuesten Stand zu halten, ist eine bewährte Vorgehensweise, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen kontinuierlich verschiedene Sicherheits-Patches und Android-Updates, um Fehler und Mängel zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Software-Update" sehen und tippen Sie darauf.

Tippen Sie auf „Updates manuell herunterladen“ und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie diese sofort. Wir empfehlen auch, die Option „Updates automatisch herunterladen“ zu aktivieren - damit kann das System Sie benachrichtigen, sobald ein Update veröffentlicht wird und/oder es automatisch installieren.

[Zurück zum Inhaltsverzeichnis]

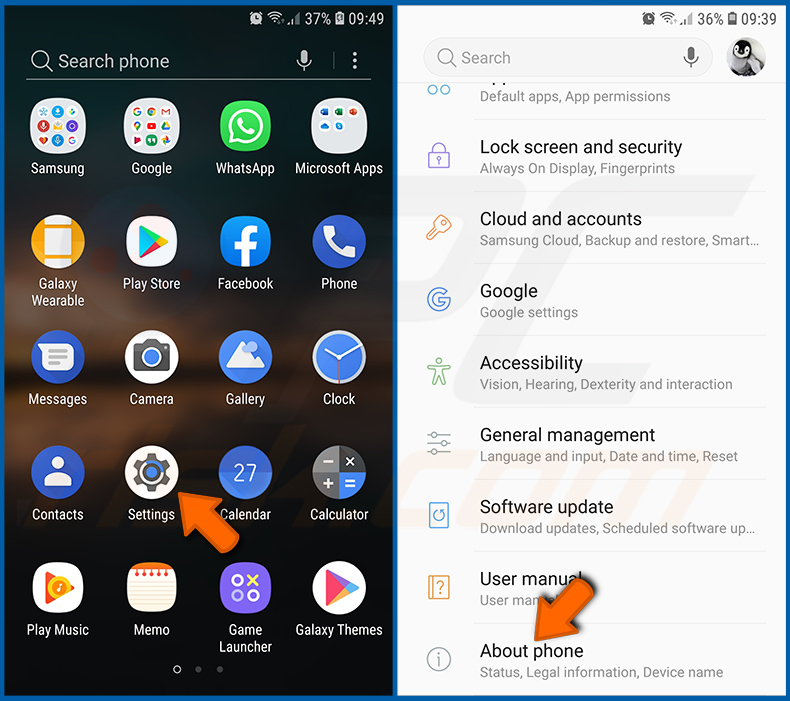

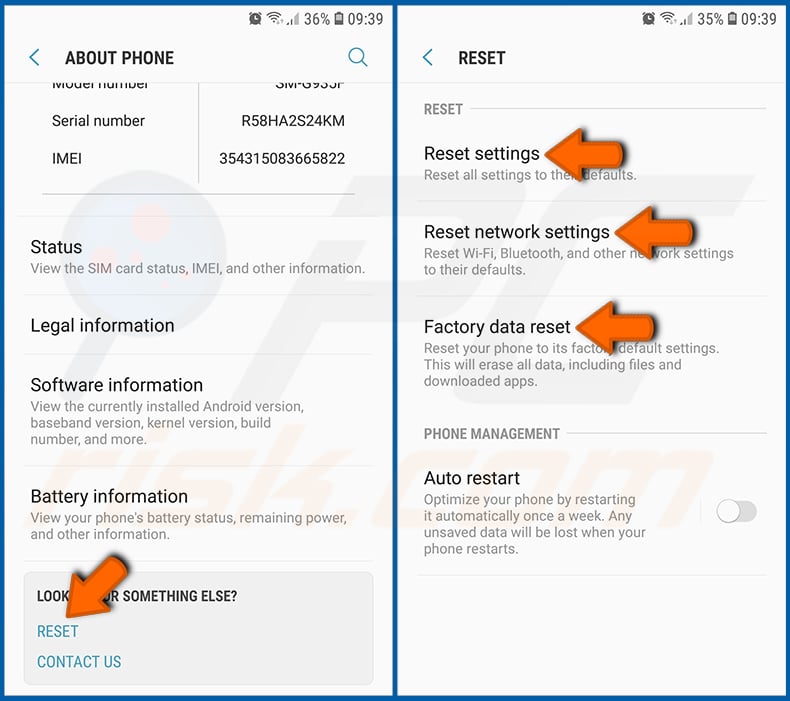

Das System auf Werkseinstellungen zurücksetzen:

Das Ausführen eines „Werkseinstellungen“ ist eine gute Möglichkeit, alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardeinstellungen zurückzusetzen und das Gerät allgemein zu reinigen. Beachten Sie, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die im Gerät gespeichert sind, nicht auf der SIM-Karte), SMS-Nachrichten und so weiter. D.h. das Gerät wird auf Werkseinstellunjgen zurückgesetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder schlicht die Netzwerkeinstellungen wiederherstellen.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Wiederherstellen" sehen und tippen Sie darauf. Wählen Sie nun die Aktion, die Sie durchführen möchten:

„Einstellungen zurücksetzen" - alle Systemeinstellungen auf die Standardeinstellungen zurücksetzen;

"Netzwerkeinstellungen zurücksetzen" - alle netzwerkbezogenen Einstellungen auf die Standardeinstellungen zurücksetzen;

„Auf Werkszustand zurücksetzen" - setzen Sie das gesamte System zurück und löschen Sie alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

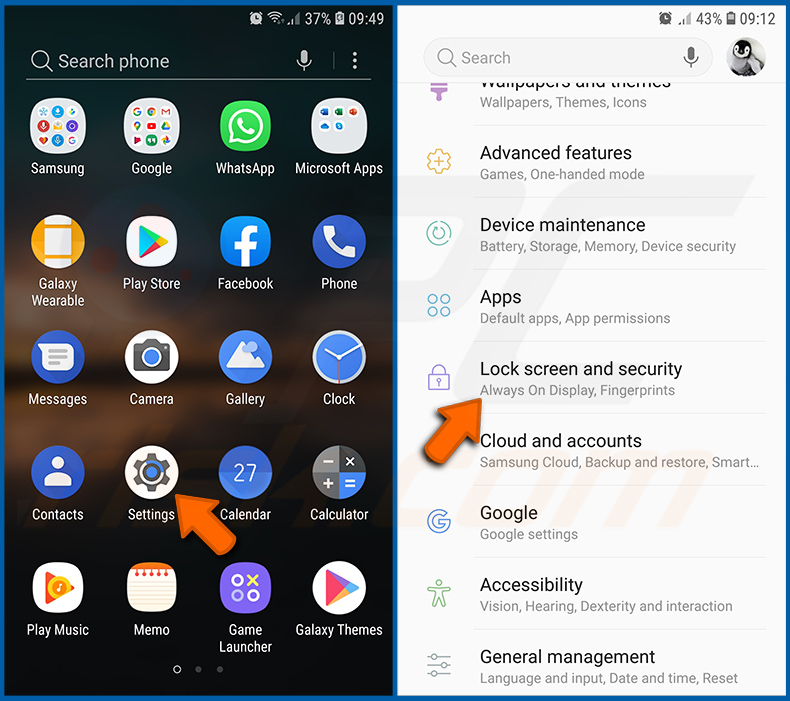

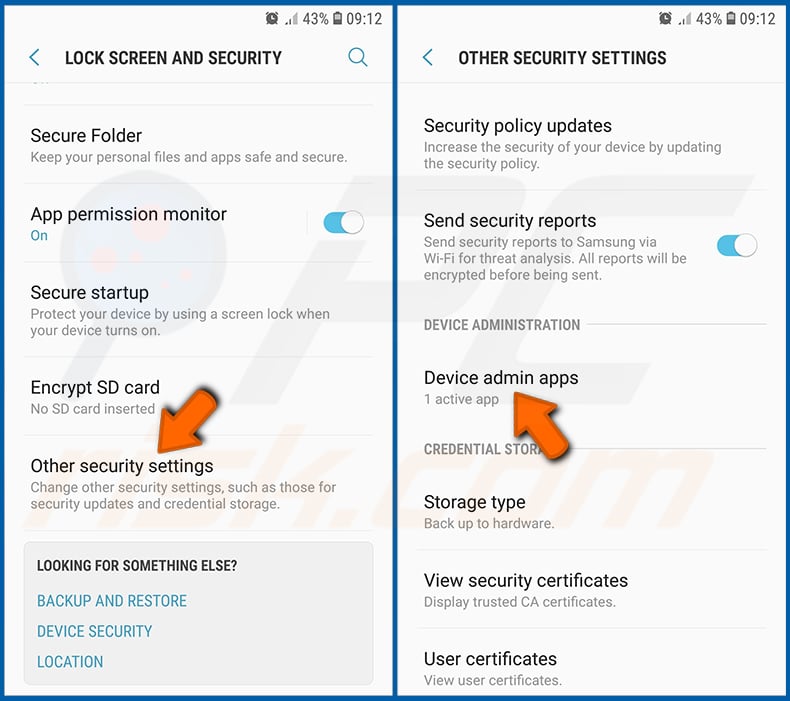

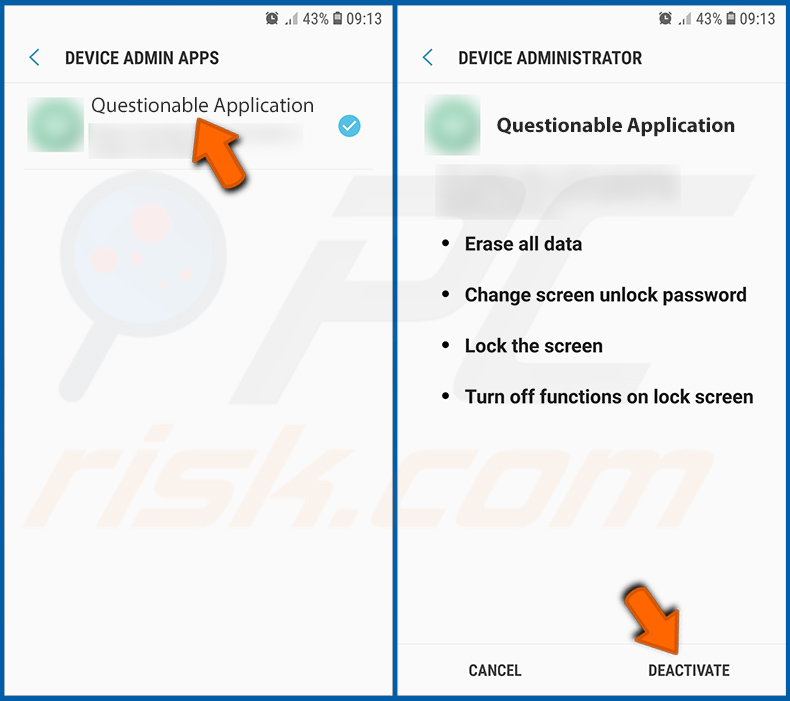

Anwendungen mit Administratorrechten deaktivieren:

Falls eine bösartige Anwendung Administratorrechte erhält, kann dies das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Apps solche Berechtigungen haben und diejenigen deaktivieren, die diese nicht haben sollten.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Sperrbildschirm und Sicherheit" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Andere Sicherheitseinstellungen" sehen, tippen Sie auf sie und dann auf "Administratoren-Apps des Geräts".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollen, tippen Sie auf sie und dann auf „DEAKTIVIEREN“.

Häufig gestellte Fragen (FAQ)

Mein Android-Gerät ist mit Chameleon-Malware infiziert. Sollte ich mein Speichergerät formatieren, um sie loszuwerden?

Die meisten bösartigen Programme können ohne Formatierung entfernt werden.

Was sind die größten Probleme, die Chameleon-Malware verursachen kann?

Chameleon hat mehrere Möglichkeiten, Daten zu stehlen (mit Schwerpunkt auf Bankinformationen), und kann Geräte mit zusätzlichen bösartigen Inhalten infizieren. Typischerweise kann diese Art von Malware mehrere Systeminfektionen, schwerwiegende Datenschutzprobleme, finanzielle Einbußen und Identitätsdiebstahl verursachen.

Was ist der Zweck der Chameleon Malware?

Malware wird in erster Linie zur Erzielung von Einnahmen eingesetzt. Cyberkriminelle können diese Software jedoch auch nutzen, um sich selbst zu amüsieren, persönliche Rachefeldzüge durchzuführen, Prozesse zu stören (z. B. Webseiten, Dienste, Unternehmen usw.) und sogar politisch/geopolitisch motivierte Angriffe zu starten.

Wie hat die Chameleon Malware mein Android-Gerät infiltriert?

Es wurde beobachtet, dass Chameleon über Discord-Spam-Nachrichten Anhänge, Bitbucket und kompromittierte Webseiten verbreitet wird. Diese Malware infiltriert Systeme entweder getarnt als oder mit den Symbolen der folgenden Anwendungen: Australische Regierungsbehörden, IKO Polnische Bank, Chrome, Bitcoin, ChatGPT, etc.

Es ist jedoch nicht unwahrscheinlich, dass es auch andere Vertriebsmethoden gibt. Malware wird hauptsächlich über Drive-by-Downloads, Malvertising, Spam-E-Mails/Nachrichten, Online-Betrügereien, dubiose Download-Quellen (z. B. Freeware- und Drittanbieter-Webseiten, P2P-Tauschnetzwerke usw.), illegale Programmaktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet.

▼ Diskussion einblenden