Das Herunterladen bösartiger Inhalte über gefälschte Cisco WebEx Installationsprogramme vermeiden

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Cisco WebEx Virus?

"Cisco WebEx-Virus" ist ein allgemeiner Begriff für unerwünschte und bösartige Software, die als Inhalte im Zusammenhang mit Cisco Webex-Produkten verbreitet und getarnt wird. Cisco Webex ist der Name eines seriösen Unternehmens, das Software für Internetkonferenzen und Videokonferenzen entwickelt, insbesondere Webex Meetings, Webex Teams, Training Center, Event Center, Support Center, Sales Center, MeetMeNow usw.

In letzter Zeit ist aufgrund der Coronavirus/COVID-19 Pandemie die Nachfrage nach solcher Software gestiegen, was von Cyberkriminellen bemerkt und ausgenutzt wurde. Da Cisco WebEx leicht zugänglich ist, es bietet zum Beispiel plattformübergreifende Produkte (d. h. es kann auf verschiedenen Betriebssystemen arbeiten) und bestimmte kostenlose Dienste/Pläne, ist es ein Hauptziel für Kriminelle, die seine Popularität für bösartige Zwecke ausnutzen wollen.

Wie die ESET Forschung zeigt, haben Adware-Entwickler/Vertreiber begonnen, ihre Produkte unter dem Deckmantel von Cisco WebEx-Anwendungen zu bewerben.

Das echte Cisco WebEx steht in keiner Weise in Verbindung mit der betrügerischen Software, die ihren Namen missbraucht, und ist nicht das einzige Unternehmen, das auf diese Weise betroffen ist. Cyberkriminelle nutzen die Namen von legitimen Unternehmen/Produkten auf verschiedene Weise, um ihre illegale Software zu verbreiten.

Zum Beispiel, indem sie gefälschte Installationsprogramme anbieten, die angeblich das gewählte Produkt installieren und diese Taktik wurde für "Cisco WebEx-Viren" verwendet. Bei der Recherche wurde festgestellt, dass viele gefälschte "Cisco WebEx"-Installationsprogramme das InstallCore-Installationsprogramm starten, der als potenziell unerwünschte Anwendung (PUA) eingestuft wird.

Anschließend installierte InstallCore eine unerwünschte oder bösartige Software. Neben Adware wurde festgestellt, dass die gefälschten Installationsprogramme zur Verbreitung des Ave Maria-Trojaners verwendet wurden.

Welche Software genau installiert wird, hängt von der Arbeitsweise der Cyberkriminellen ab. Im Allgemeinen werden gefälschte Software-Installationsprogramme/Updateprogramme verwendet, um Adware, Browserentführer und andere PUAs sowie Trojaner, Ransomware, Kryptominer und andere Malware zu verbreiten.

Diese gefälschten Installations-Setups werden häufig auf bösartigen Webseiten beworben, die so gestaltet sind, dass sie den offiziellen Webseiten ähneln, oder solchen, die vorgeben, vertrauenswürdige Seiten von Drittanbietern zu sein, jedoch können die Betrugsseiten auch Phishing-Zwecken dienen. Sie versuchen, Menschen dazu zu bringen, ihre persönlichen Daten (z. B. Namen, Adressen, Telefonnummern, E-Mails, Bankkonto- oder Kreditkartendaten usw.) anzugeben, indem sie vorgeben, dass diese Daten für die Registrierung, das Abonnement, die Rechnungsstellung usw. erforderlich sind.

Andere nicht vertrauenswürdige Downloadquellen wie kostenlose File-Hosting-Webseiten (Freeware), Peer-to-Peer-Sharing-Netzwerke (BitTorrent, Gnutella, eMule usw.) und andere Downloadkanäle von Drittanbietern werden ebenfalls zur Verbreitung gefälschter Installationsprogramme genutzt. Zusammenfassend lässt sich sagen, dass das Herunterladen von Inhalten aus dubiosen Quellen zu verschiedenen Systeminfiltrationen und -infektionen sowie zu ernsthaften Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann.

Daher wird Ihnen dringend empfohlen, nur offizielle Downloadkanäle zu verwenden. Wenn der Verdacht besteht, dass unerwünschte/schädliche Software bereits in das System eingedrungen ist, verwenden Sie eine Antiviren-Software, um sie sofort zu beseitigen.

| Name | Cisco WebEx Malware |

| Art der Bedrohung | Trojaner, Passwort stehlender Virus, Banking-Malware, Spyware. |

| Erkennungsnamen (gefälschte Installationsprogramme injizieren den Ave Maria Trojaner) | Avast (AutoIt:Injector-JH [Trj]), BitDefender (Trojan.GenericKD.32682853), ESET-NOD32 (eine Variante von Win32/Packed.AutoIt.TT), Kaspersky (Trojan-Spy.Win32.AveMaria.cdx), vollständige Liste (VirusTotal). |

| Bösartige(r) Prozessname(n) | 185.12.29.38_yjqf_webex.exe (Prozessname könnte variieren). |

| Nutzlast | Ave Maria Trojan und andere unerwünschte/bösartige Software. |

| Symptome | Trojaner sind darauf ausgelegt, heimlich in den Computer des Opfers einzudringen und sich ruhig zu verhalten. Daher sind auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers, der zu einem Botnetz hinzugefügt wurde. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Das Einschleusen von legitimen Produkten, Plattformen, Unternehmen Organisationen und Institutionen ist eine gängige Praxis in der Cyberkriminalität. Dies wird auf unzählige Arten genutzt, von der Erstellung nachgemachter Webseiten bis hin zur Tarnung zweifelhafter Inhalte als echte Produkte.

Diese Methoden sind erfolgreich, da Benutzer eher bereit sind, Inhalten zu vertrauen, mit denen sie vertraut sind. Beispiele für andere Unternehmen/Produkte, die ähnliche Dienste wie Cisco WebEx anbieten (und bei denen ein ähnlicher Missbrauch beobachtet wurde), sind Zoom, Microsoft Teams und Google Classroom.

Wie hat der Cisco WebEx-Virus meinen Computer infiltriert?

Der "Cisco WebEx-Virus" wurde über gefälschte Cisco WebEx-Installationsprogramme verbreitet. Diese gefälschten Installations-Setups werden in der Regel über nicht vertrauenswürdige Downloadkanäle wie inoffizielle und kostenlose File-Hosting-Seiten, Peer-to-Peer-Sharing-Netzwerke und andere Drittanbieter-Downloadprogramme bezogen. Andere beliebte Methoden zur Verbreitung von Malware sind illegale Aktivierungswerkzeuge ("Cracks"), gefälschte Updates, Trojaner und Spam-Kampagnen.

Anstatt die lizenzierten Produkte zu aktivieren, können "Cracking"-Werkzeuge bösartige Programme herunterladen/installieren. Gefälschte Updates infizieren Systeme, indem sie Schwachstellen veralteter Software ausnutzen und/oder einfach Malware installieren, anstatt die versprochenen Updates zu installieren.

Trojaner sind Schadprogramme mit verschiedenen Funktionalitäten, zu denen auch die Fähigkeit gehört, Ketteninfektionen zu verursachen (d. h. weitere Malware herunterzuladen/zu installieren). Spam-Kampagnen dienen dem massenhaften Versand von Täuschungs-/Betrugs-E-Mails. An diese Nachrichten sind infektiöse Dateien angehängt (oder darin verlinkt).

Die schädlichen Dateien können in verschiedenen Formaten vorliegen (z. B. Archiv- und ausführbare Dateien, Microsoft Office- und PDF-Dokumente, JavaScript usw.). Wenn die Dateien geöffnet werden, wird der Infektionsprozess eingeleitet.

Wie Sie die Installation von Malware vermeiden

Laden Sie Ihre Software von offiziellen und verifizierten Quellen herunter. Außerdem sollte sie mit Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von legitimen Entwicklern bereitgestellt werden.

Vermeiden Sie illegale Aktivierungswerkzeuge ("Cracking") und Updateprogramme von Drittanbietern, da diese oft Malware verbreiten. Dubiose oder irrelevante E-Mails sollten nicht geöffnet werden, insbesondere solche, die Anhänge oder Links enthalten, da die Gefahr einer möglichen Systeminfektion besteht.

Um die Integrität des Geräts und die Sicherheit des Benutzers zu gewährleisten, ist es wichtig, ein seriöses Antiviren-/Antispyware-Programm zu installieren und auf dem neuesten Stand zu halten. Verwenden Sie diese Programme für regelmäßige System-Scans und die Entfernung von erkannten/potentiellen Bedrohungen.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

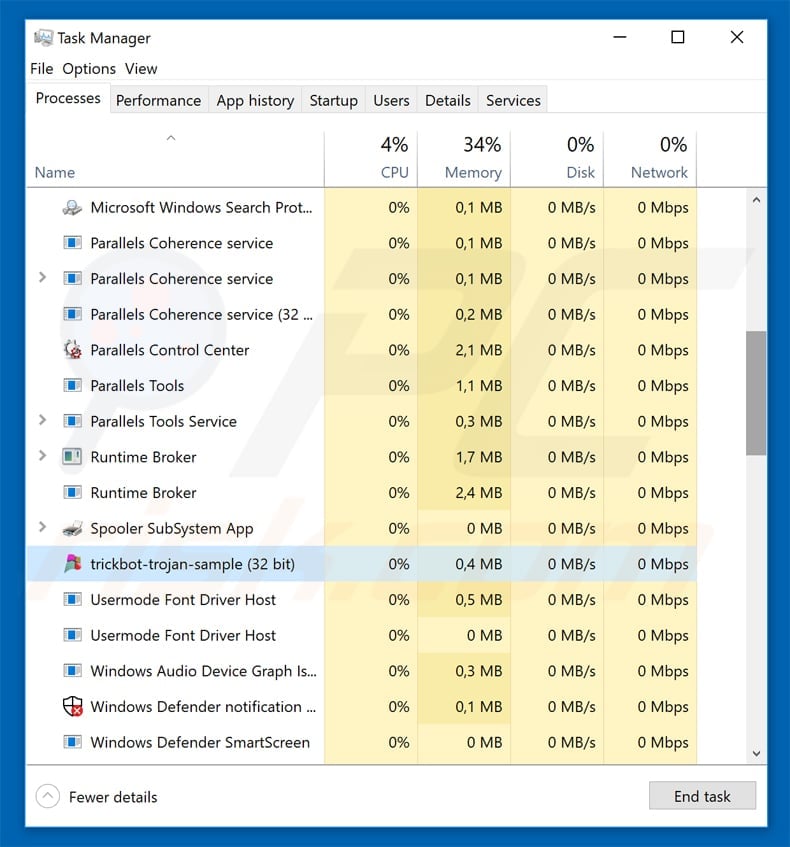

Screenshot des Ave Maria-Trojaner-Prozesses im Windows Task-Manager (verteilt über gefälschtes Cisco WebEx-Installationsprogramm):

Screenshot der offiziellen und legitimen Webseite von Cisco WebEx:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Cisco WebEx virus?

- SCHRITT 1. Manuelle Entfernung von Cisco WebEx Virus Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

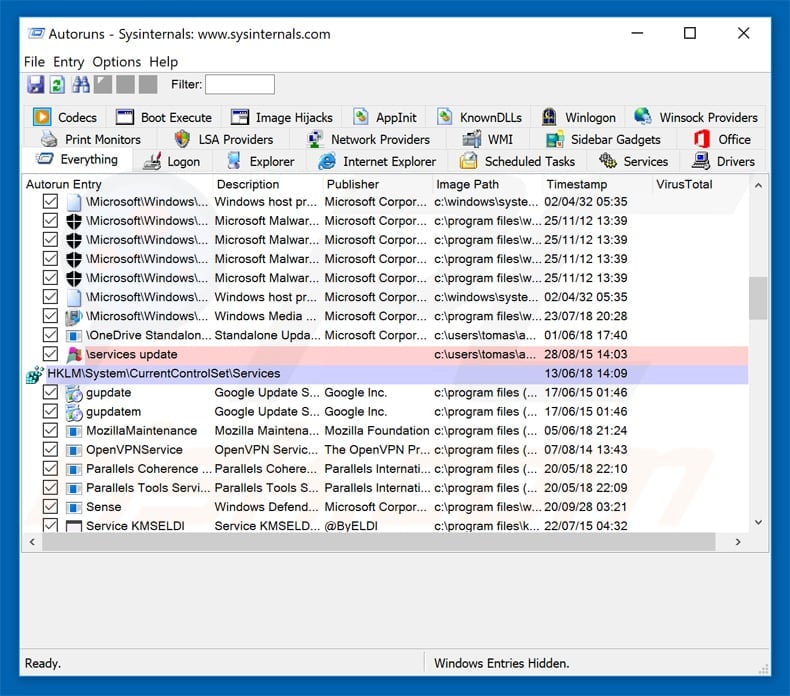

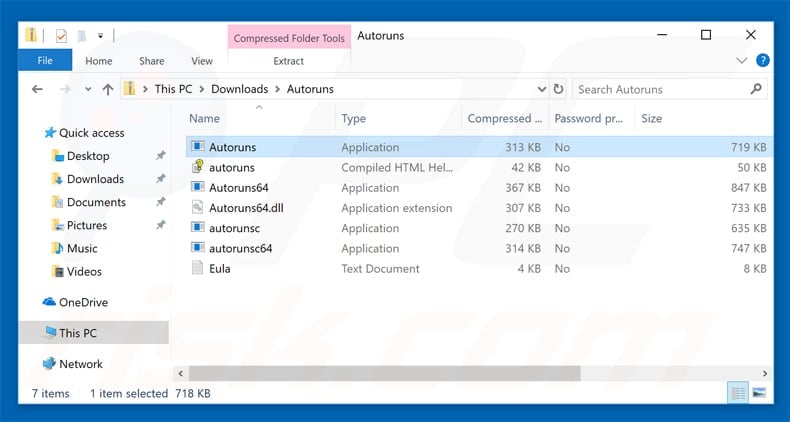

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

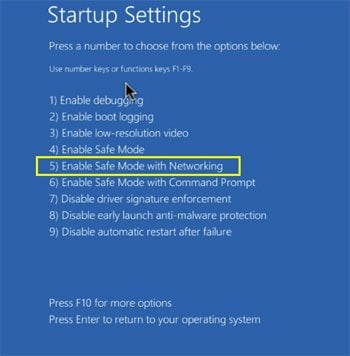

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

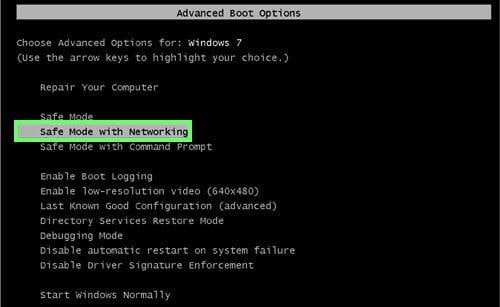

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

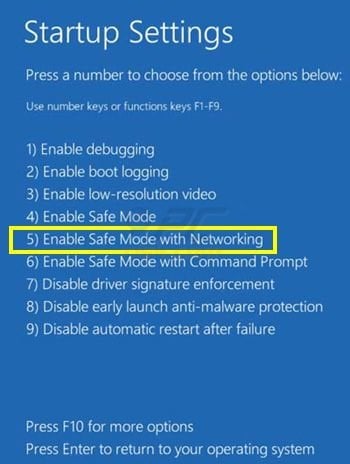

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

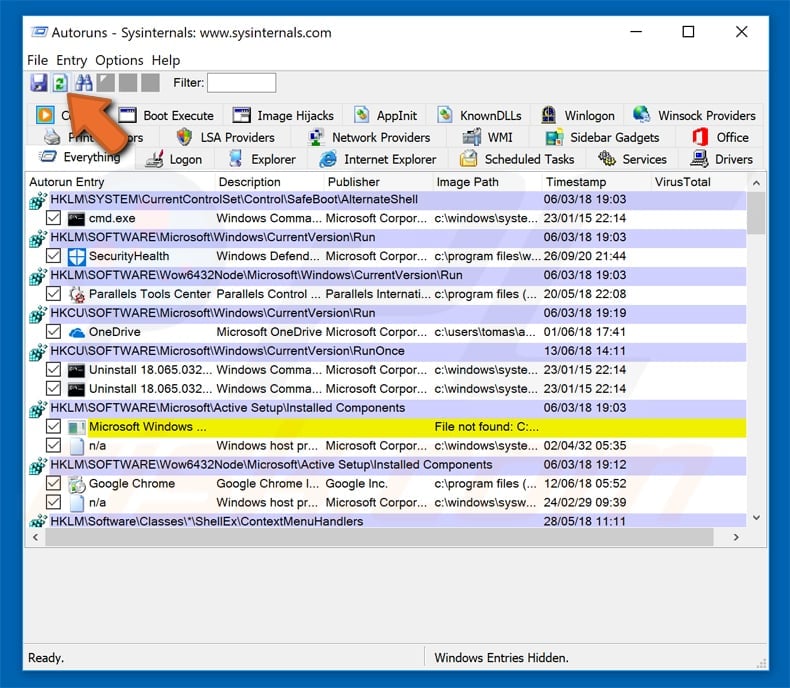

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

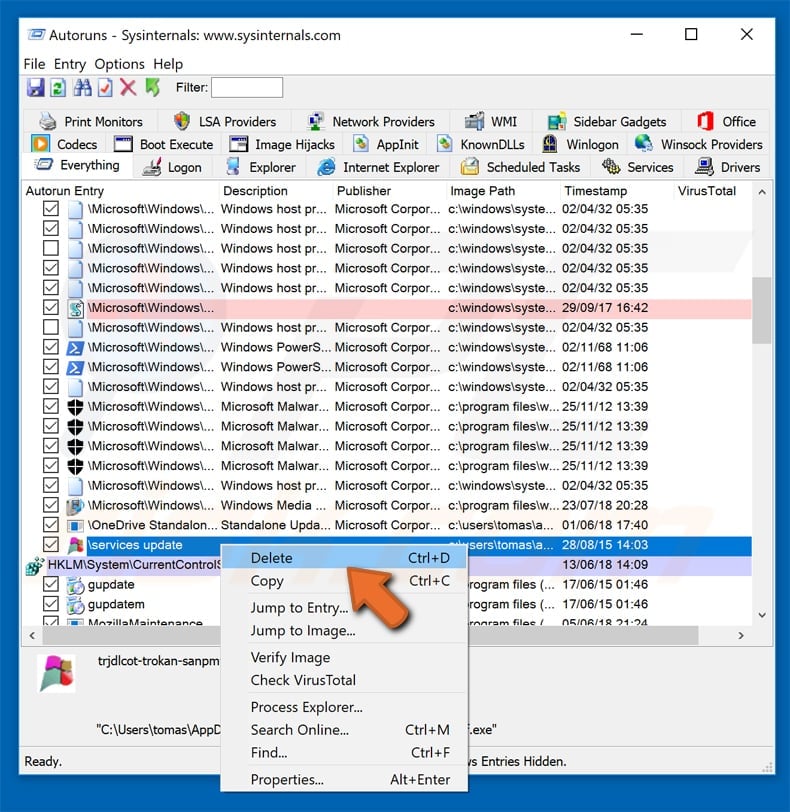

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

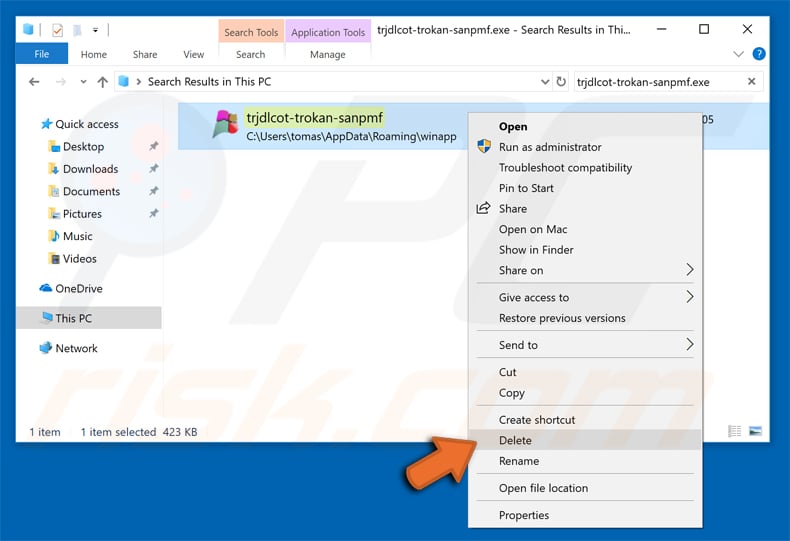

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden