So deinstalliert man den Fernzugrifftrojaner Xtreme

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Xtreme?

Xtreme ist ein Fernzugrifftrojaner (Remote Access-Trojaner (RAT)), der den Zugriff auf und die Kontrolle über infizierte Maschinen gewährt, um verschiedene bösartige Aktionen zu ermöglichen. Diese Malware wurde weltweit eingesetzt und visiert Regierungen und Regierungsorganisationen, finanzielle Institutionen, Telekommunikationsfirmen und Medienkanäle an und obwohl sie in erster Linie Vertreter und Angestellte der zuvor genannten Entitäten anvisiert hat, werden kleinere Unternehmen oder gewöhnliche Benutzer häufig anvisiert.

Xtreme kann mit der Windows-Registrierungsdatenbank interagieren, die Informationen, Parameter, Einstellungen, Optionen und andere Werte der auf dem System installierten Software und Hardware enthält. Diese Malware kann Daten exfiltrieren und infiltrieren (d.h. Dateien herunterladen und hochladen).

Die Bedrohung, die von dieser Funktion ausgeht, hängt von den auf dem infizierten System gespeicherten Informationen ab. Ohne Zweifel kann dies jedoch zu ernsthaften Problemen führen.

Der RAT Xtreme kann auch die Bildschirme infizierter Geräte überwachen und aufzeichnen (Screenshots von ihnen machen). Darüber hinaus kann er angeschlossene Hardware wie Mikrofone und Kameras steuern und diese dann zum Aufzeichnen von Audio und Videos verwenden.

Zum Beispiel kann dieses heimlich aufgezeichnete Material dann für Erpressungszwecke verwendet werden. Diese Funktionen machen Xtreme zu einer sehr gefährlichen Malware, die zu ernsthaften Belangen und Problemen bei der Privatsphäre, erheblichen Datenverlusten und sogar zu Identitätsdiebtahl führen kann.

Daher sollten Sie Xtreme, wenn Sie vermuten, dass das System mit ihm infiziert sein könnte, unverzüglich entfernen.

| Name | Xtreme Fernzugrifftrojaner |

| Art der Bedrohung | Fernzugrifftrojaner, passwortstehlendes Virus, Banking-Malware, Spyware. |

| Erkennungsnamen | Avast (Win32:Malware-gen), BitDefender (Trojan.GenericKD.40650649), ESET-NOD32 (Win32/Remtasu.S), Kaspersky (HEUR:Trojan.Win32.Generic), vollständige Liste (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

ShadowTechRAT, Dacls, Bandook und Orcus sind einige Beispiele für andere Trojaner innerhalb dieser Kategorie, bösartige Software kann jedoch variierende Fähigkeiten/Zwecke haben, wie die Verschlüsselung von Daten (für Erpressungszwecke), Downloads/Installationen von zusätzlicher Malware, das Mining von Kryptwährungen und viele weitere. Unabhängig davon, wie sie agieren, haben alle bösartigen Programme nur einen Zweck: Einnahmen für die Cyberkriminelle hinter ihnen zu generieren.

Daher erfordern alle Malware-Infektionen eine sofortige Entfernung, um den guten Zustand des Systems und die Sicherheit der Benutzer sicherzustellen.

Wie hat Xtreme meinen Computer infiltriert?

Es wurde beobachtet, dass sich der RAT Xtreme RAT über Spam-Kampagnen verbreitet. Der Begriff "Spam-Kampagne" beschreibt eine Operation, in deren Zuge im großen Stil versenden werden.

Diese Briefe werden normalerweise als "offiziell", "wichtig", "vorrangig" und so weiter dargestellt. Eine solche frühere Kampagne, die Xtreme gefördert hat, richtete sich an spanischsprachige Personen und die E-Mails wurden als E-Mails im Zusammenhang mit Finanzen und Steuern getarnt.

Infektionen werden durch infektiöse Dateien verursacht, die diesen E-Mails angehängt oder in ihnen verlinkt werden. Infektiöse Dateien können in verschiedenen Formaten auftreten (z.B. PDF- und Microsoft Office-Dokumente, Archivdateien und ausführbare Dateien, JavaScript usw.).

Falls sie geöffnet werden, wird die Infektion ausgelöst, Spam-Kampagnen sind jedoch nur eine Art der Verbreitung von Malware. Die Software wird außerdem über Trojaner, illegale Aktivierungswerkzeuge ("Cracks"), gefälschte Aktualisierungsprogramme und nicht vertrauten Downloadquellen verbreitet.

Wie bereits erwähnt, kann Malware Ketteninfektionen verursachen - manche Trojaner-artige Programme besitzen diese Eigenschaft. Anstatt lizenzierte Produkte zu aktivieren, können illegale Aktivierungs-("Cracking")-Werkzeuge Malware herunterladen/installieren.

Gefälschte Aktualisierungsprogramme infizieren Systeme, indem sie Schwächen veralteter Programme ausnutzen oder indem sie schlicht Malware anstelle der versprochenen Updates installieren. Inoffiziellen und kostenlosen File-Hosting-Seiten, Peer-to-Peer-Sharing-Netzwerken (BItTorrent, Gnutella, eMule usw.) und anderen Downloadprogrammen Dritter wird nicht vertraut und sie können unter dem Deckmantel von normalen Produkten zum Download angeboten oder mit ihnen verpackt werden.

Wie kann die Installation von Malware vermieden werden?

Öffnen sie keine zweifelhaften oder irrelevanten E-Mails, insbesondere nicht solche, die von unbekannten oder verdächtigen Absendern empfangen werden. Alle in dieser Mail enthaltenen Anhänge oder Links dürfen nicht geöffnet werden, da dies zu einer hochriskanten Infektion führen kann.

Verwenden Sie ausschließlich offizielle und verifizierte Downloadkanäle. Aktivieren und aktualisieren Sie Programme mithilfe von Funktionen/Werkzeugen, die von echten Entwicklern zur Verfügung gestellt werden.

Verwenden Sie keine illegalen Aktivierungswerkzeuge ("Cracks") oder Aktualisierungsprogramme Dritter, da das Risiko einer potenziellen Malware-Infektionen besteht. Installieren Sie eine namhafte Anti-Virus-/Anti-Spyware-Suite und halten Sie sie auf dem neuesten Stand.

Darüber hinaus sollte diese Software verwendet werden, um regelmäßige Systemscans durchzuführen und für die Entfernung von erkannten Bedrohungen/Problemen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Update 2. April 2021 - Es gibt viele Xtreme-RAT-Varianten mit unterschiedlichen Fähigkeiten. Häufige Funktionen durch Versionen hindurch beinhalten: Die Verwaltung der Windows-Registrierungsdatenbank, die Manipulation von Prozessen/Dienste, Uploads/Downloads von Dateien, Audio-/Videoaufnahmen, das Aufnehmen von Screenshots, Keylogging und das Infizieren von angeschlossenen externen Speichergeräten (z.B. USBs).

Der Trojaner Xtreme ist öffentlich verfügbar, sowohl kostenlos, als auch zum Kauf - wie von mehreren Quellen angeboten. Daher variieren die Verbreitungsmethoden und der Modus Operandi stark, abhängig von den Personen/Gruppen, die sie verwenden.

Zum Beispiel wurde dieser Trojaner verwendet, um die Regierungen von Israel und Palästina und die Energie-, Versorgungs-, Erdölraffinations-, High-Tech- und Bank/finanziellen Bereiche anzugreifen. Signifikante Aktivitäten seitens Xtreme wurden bei der Verbreitung von Varianten von Zeug und anderer Banking-Malware beobachtet.

Weitere Informationen über die Funktionen und vergangene Angriffe des Trojaners sind in einem Artikel von Nart Villeneuve und James T. Bennett auf dem Blog FireEye zu finden.

Bei dem schwerverschleierten RAT Xtreme wurde bemerkt, dass er über Videospiel-Mod-Werkzeuge und Cheatmodule verbreitet wird. Er wird als Originaldatei getarnt oder innerhalb von echten Dateien in Bezug auf Patches, Tweaks, visuelle oder Gameplay-Modikationen, Cheatcodes versteckt. Diese virulenten Inhalte werden über verschiedene Anzeigen und videospielbezogene Social Media-Kanäle (z.B. YouTube) gefördert.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Xtreme?

- SCHRITT 1. Manuelle Entfernung von Xtreme Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

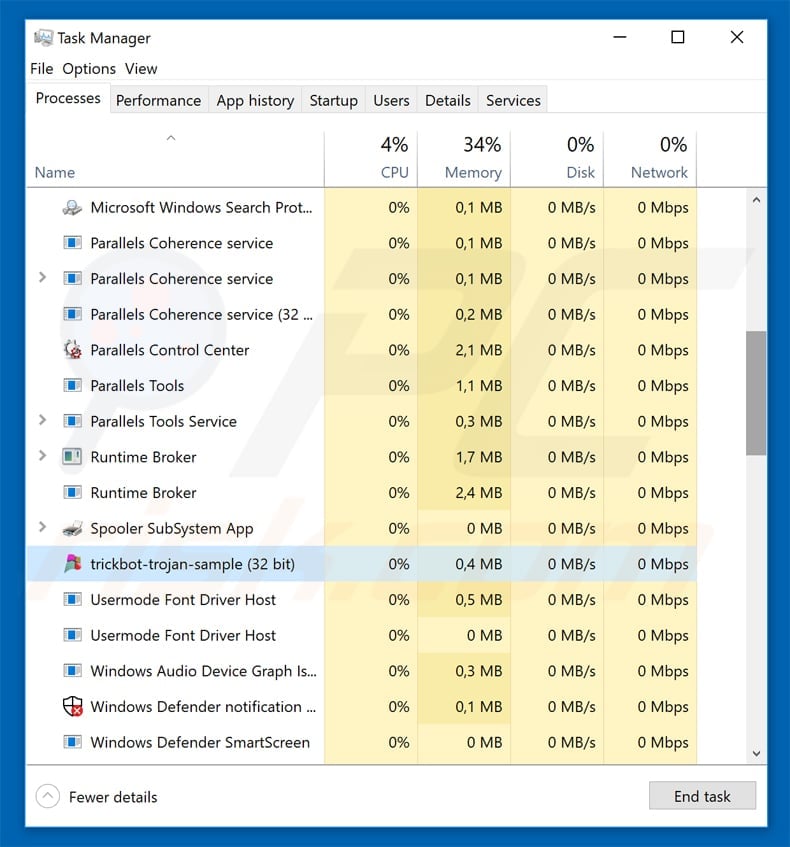

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

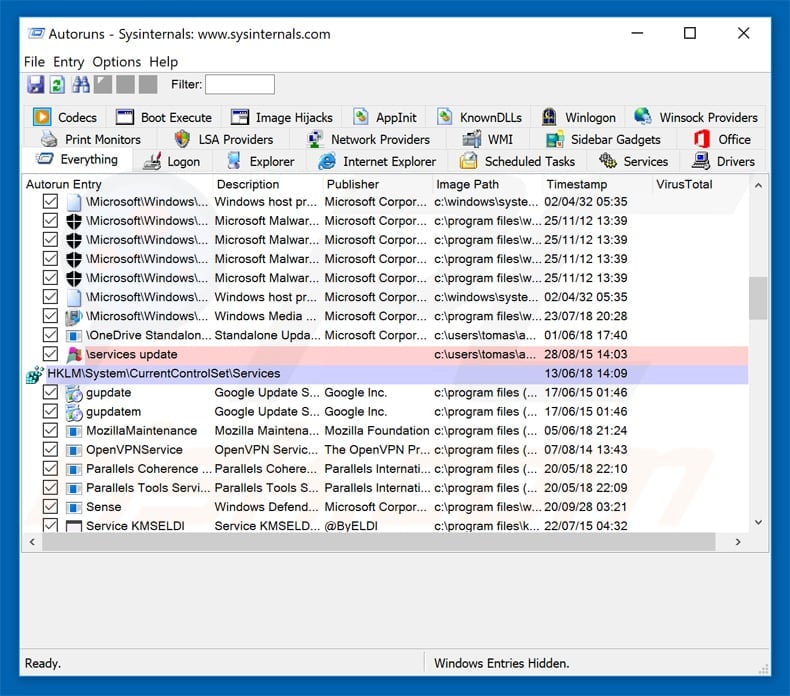

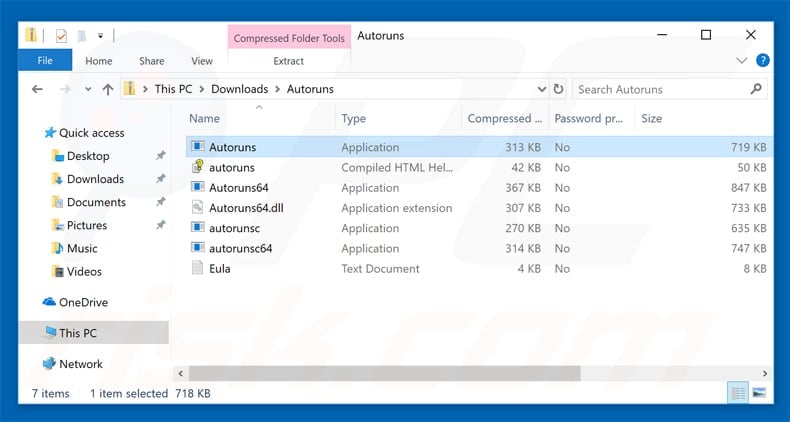

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

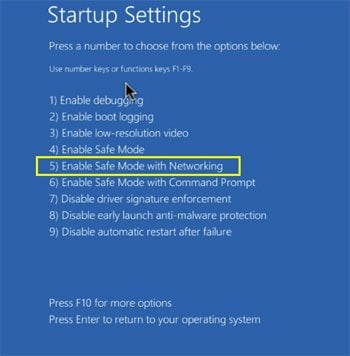

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

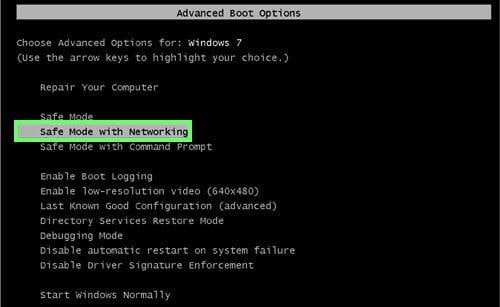

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

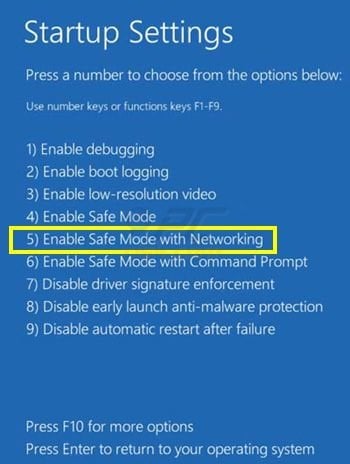

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

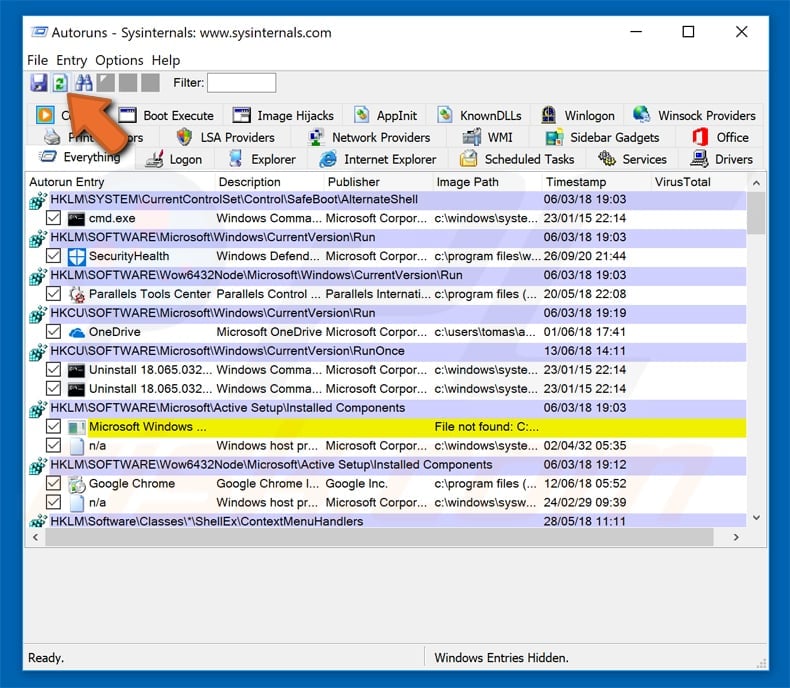

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

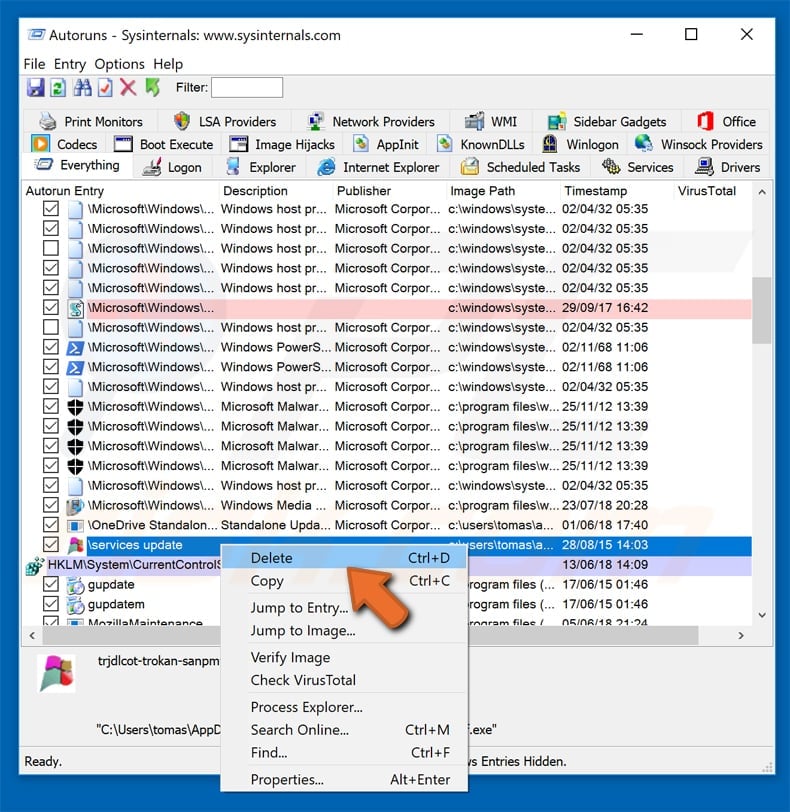

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

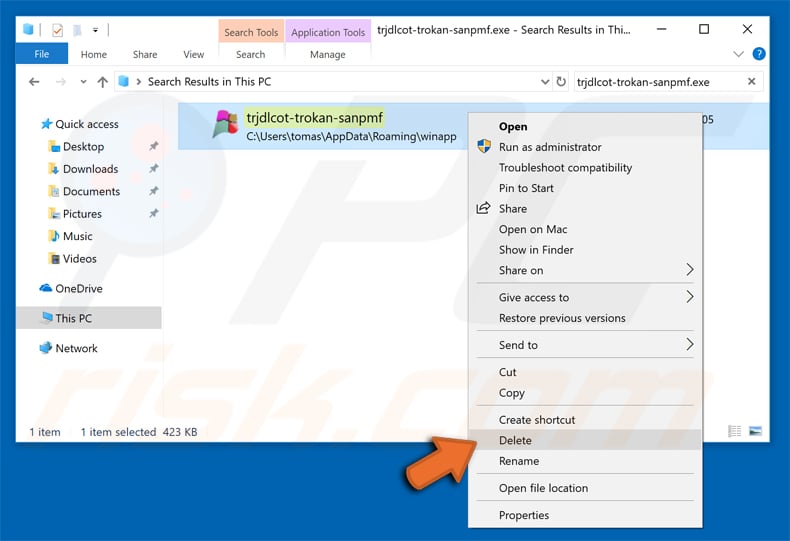

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden