Die Medusa Trojaner-Malware vom Android-Gerät entfernen

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist der Medusa Trojaner?

Medusa ist der Name eines Banking-Trojaners, den wir anhand einer von VirusTotal erhaltenen Probe untersucht und analysiert haben. Diese Malware visiert Android-Betriebssysteme an; Sie ermöglicht einen Fernzugriff auf infizierte Geräte und kann eine Vielzahl an empfindlichen Daten von ihnen extrahieren.

Anfänglich wurde Medusa gegen in der Türkei ansässige Finanzorganisationen eingesetzt; ihre Aktivitäten haben sich jedoch auf die Vereinigten Staaten, Kanada und Europa ausgeweitet.

Überblick über die Malware Medusa

Wie die meisten Android-spezifischen, bösartigen Programme missbraucht der Trojaner Medusa die zugangserleichternden Dienste von Android, um einen Zugriff und die Kontrolle über kompromittierte Geräte zu erlangen. Diese Dienste wurden entwickelt, um Benutzern mit Schwierigkeiten bei der Interaktion mit ihren Geräten zu helfen.

Daher kann Medusa über die zugriffserleichternden Dienste - den Bildschirm lesen, den Touchscreen manipulieren und andere bösartige Aktionen ausführen. Auf diese Weise kann der Trojaner nahezu die Benutzerkontrolle über das Gerät erlangen (z.B. Inhalte visualisieren, den Touchscreen simulieren, Aktionen genehmigen/verweigern, den Bildschirm sperren/entsperren usw.).

Medusa hat jedoch auch andere Fähigkeiten. Sie verfügt über Keylogging-Funktionen (d.h. das Aufzeichnen von Tastenanschlägen). Dieser Trojaner ist auch in der Lage, Screenshots aufzunehmen und Livestreams von Audio und Video über das Mikrofon und die Kamera(s) des Geräts durchzuführen. Medusa missbraucht die Notification Direct Reply-Funktion von Android, die es möglich macht, Benachrichtigungen abzufangen und zu manipulieren.

Die meisten Banking-Trojaner visieren bestimmte Online-Banking-Apps an, jedoch gibt Hinweise darauf, dass Medusa versuchen könnte, die Login-Informationen zu erlangen, 2FA-Prozesse (Zwei-Faktor-Authentifizierung) zu umgehen und betrügerische Transaktionen über jede Art von Banking-Anwendung durchzuführen .

Zusammenfassend kann gesagt werden, dass Medusa-Infektionen zu ernsthaften Problemen bei der Privatsphäre, erheblichen finanziellen Verlusten und sogar zu Identitätsdiebstahl führen können.

| Name | Medusa Malware |

| Art der Bedrohung | Android-Malware, bösartige Anwendung |

| Erkennungsnamen | Avast-Mobile (Android:Evo-gen [Trj]), ESET-NOD32 (Eine Variante von Android/TrojanDropper.Agent.IV), Fortinet (Android/BianLian.10484!tr), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Agent.sl), Vollständige Liste (VirusTotal) |

| Symptome | Das Gerät läuft langsam, Systemeinstellungen werden ohne Zustimmung des Benutzers geändert, fragwürdige Anwendungen erscheinen, Daten- und Batterieverbrauch wird deutlich erhöht, Browser leiten auf fragwürdige Webseiten um, aufdringliche Anzeigen werden übermittelt. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Anzeigen, Social Engineering, irreführende Anwendungen, betrügerische Webseiten. |

| Schaden | Gestohlene persönliche Informationen (private Nachrichten, Logins/Passwörter usw.), verringerte Geräteleistung, Akku wird schnell entladen, verringerte Internetgeschwindigkeit, große Datenverluste, finanzielle Verluste, gestohlene Identität (böswillige Apps können Kommunikations-Apps missbrauchen). |

| Malware-Entfernung (Android) | Um Malware-Infektionen zu vermeiden, empfehlen unsere Sicherheitsforscher, Ihr Android-Gerät mit seriöser Anti-Malware-Software zu scannen. Wir empfehlen Avast, Bitdefender, ESET oder Malwarebytes. |

Beispiele für Banking-Trojaner

Ghimob, Basbanke und BlackRock sind lediglich einige Beispiele für die von uns analysierten Android-Banking-Trojaner. Es ist nennenswert, dass Malware über unterschiedliche Funktionen in unterschiedlichen Kombinationen verfügen kann.

Beliebte Fähigkeiten beinhalten - Download/Installation von zusätzlichen bösartigen Programmen, Spionage (z.B. das Aufzeichnen des Bildschirms, Tastenanschläge, Audio/Video usw.), Datenverschlüsselung/Bildschirmsperrung (Ransomware), das Herausschleusen von Dateien und Daten und so weiter. Unabhängig davon, wie Malware agiert, stellen ihre Infektionen eine Bedrohung für die Sicherheit von Geräten/Benutzern dar.

Wie hat Medusa mein Gerät infiltriert?

Es wurde beobachtet, dass Medusa mithilfe von "SMiShing“ verbreitet wird, d.h. über Textnachrichten (SMS), die Links enthalten, die zu kompromittierten/bösartigen Webseiten führen, die diesen Trojaner verbreiten.

Cyberkriminelle neigen normalerweise jedoch dazu, sich mehreren Techniken zu bedienen, um Malware zu verbreiten. Häufige Verbreitungsmethoden beinhalten Drive-by-Downloads, Spam-E-Mails, nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und Freeware-Seiten. Peer-to-Peer-Sharing-Netzwerke, usw.), Online-Betrugsmaschen, illegale Programm-Aktivierungs-("Cracking")-Werkzeuge, gefälschte Updates und so weiter.

Um auf einige dieser Methoden näher einzugehen, können "Cracks" Infektionen verursachen, anstatt lizenzierte Programme zu aktivieren. Gefälschte Aktualisierungsprogramme infizieren Systeme, indem sie Schwachstellen veralteter Software ausnutzen und/oder Malware installieren.

Spam-Mails (E-Mails, SMS usw.) werden ebenfalls zur Verbreitung von bösartiger Software verwendet. Die Nachrichten können infektiöse Dateien als Anhänge oder Download-Links enthalten. Bei diesen Dateien kann es sich um Microsoft Office- und PDF-Dokumente, Archive, ausführbare Dateien, JavaScript und so weiter handeln. Wenn virulente Dateien geöffnet werden - wird die Infektionskette gestartet.

Wie kann die Installation von Malware vermieden werden?

Wir raten dringend zur Vorsicht bei eingehenden E-Mails, SMS und anderen Mails. Die in verdächtigen nachrichten präsenten Anhänge und Links dürfen nicht geöffnet/angeklickt werden, da dies zu einer Malware-Infektion führen kann. Außerdem müssen alle Downloads von offiziellen und verifizierten Quellen aus durchgeführt werden. Eine weitere Empfehlung besteht darin, Programme ausschließlich mithilfe von Werkzeugen zu aktivieren und zu aktualisieren, die von seriösen Entwicklern bereitgestellt werden.

Wir müssen betonen, wie wichtig es ist, einen seriösen Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen und Probleme zu entfernen.

Schnellmenü:

- Einleitung

- Den Browserverlauf vom Chrome Internetbrowser löschen

- Browserbenachrichtigungen im Chrome Internetbrowser deaktivieren

- Den Chrome Internetbrowser zurücksetzen

- Den Browserverlauf vom Firefox Internetbrowser löschen

- Browserbenachrichtigungen im Firefox Internetbrowser deaktivieren

- Den Firefox Internetbrowser zurücksetzen

- Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren

- Das Android Gerät im "Abgesicherten Modus" starten

- Den Akku-Verbrauch verschiedener Anwendungen überprüfen

- Den Datenverbrauch verschiedener Anwendungen überprüfen

- Die neuesten Software-Updates installieren

- Das System auf Werkseinstellungen zurücksetzen

- Anwendungen mit Administratorenrechten deaktivieren

Den Verlauf vom Chrome Internetbrowser löschen:

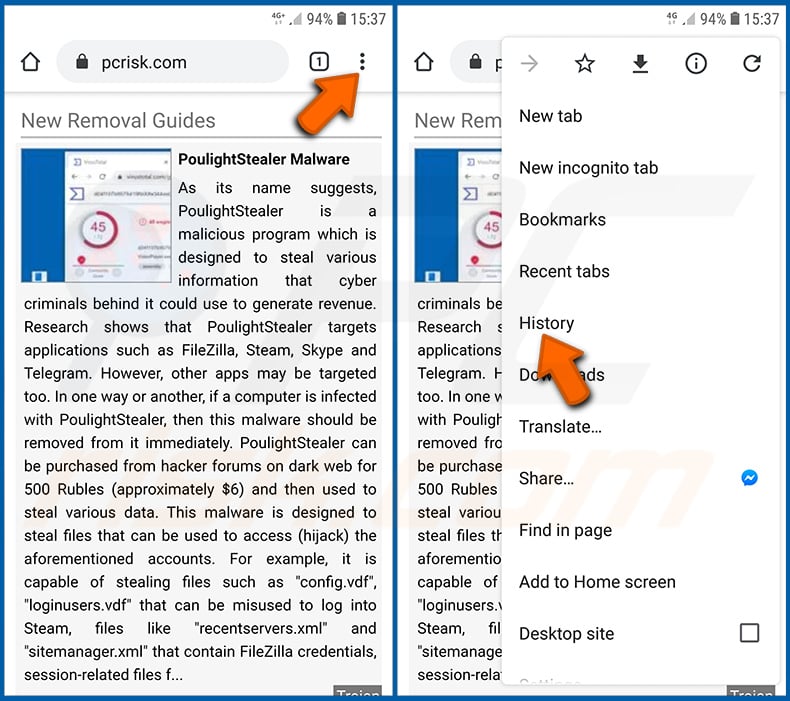

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Arten von Dateien, die Sie löschen möchten und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

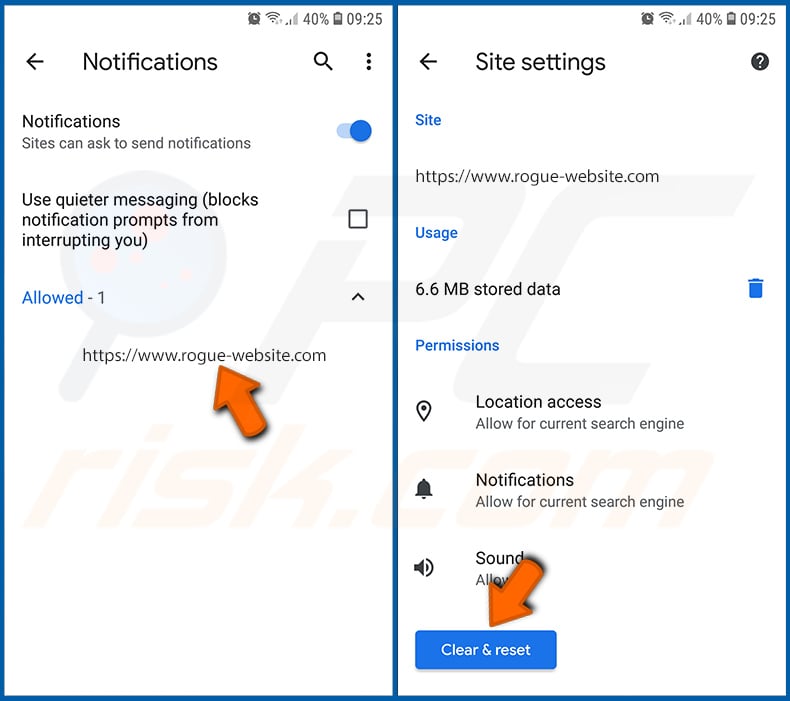

Browserbenachrichtigungen im Internetbrowser Chrome deaktivieren:

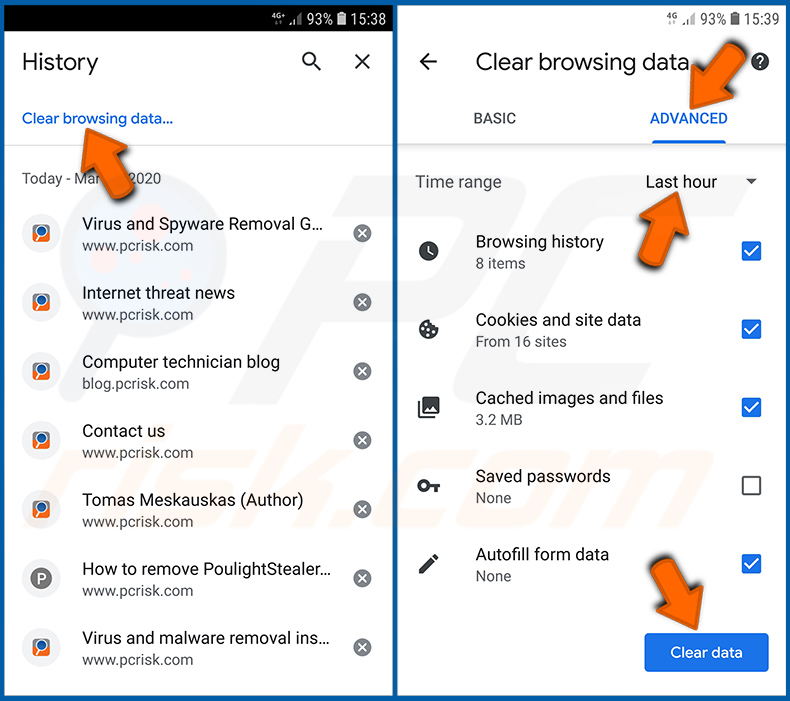

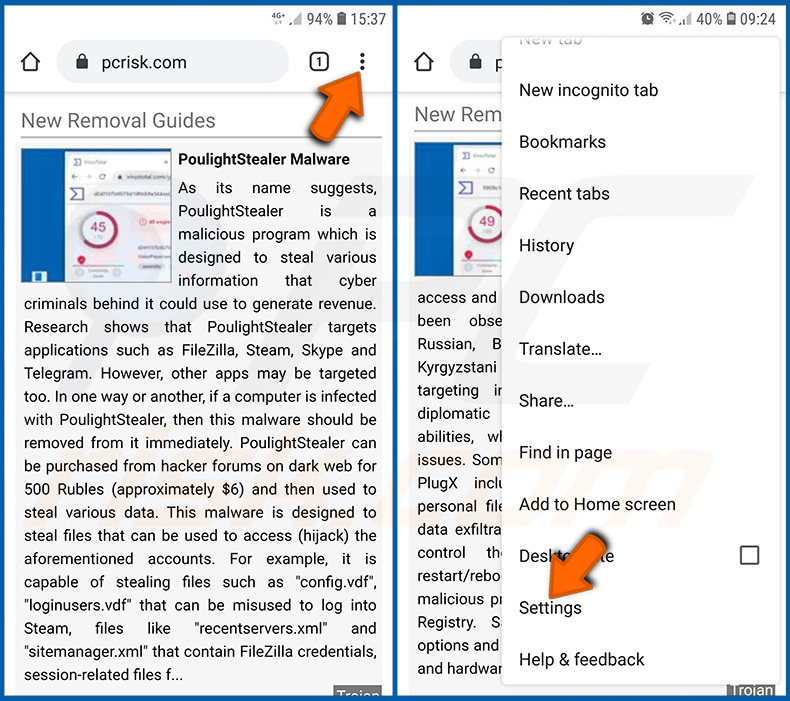

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Einstellungen“.

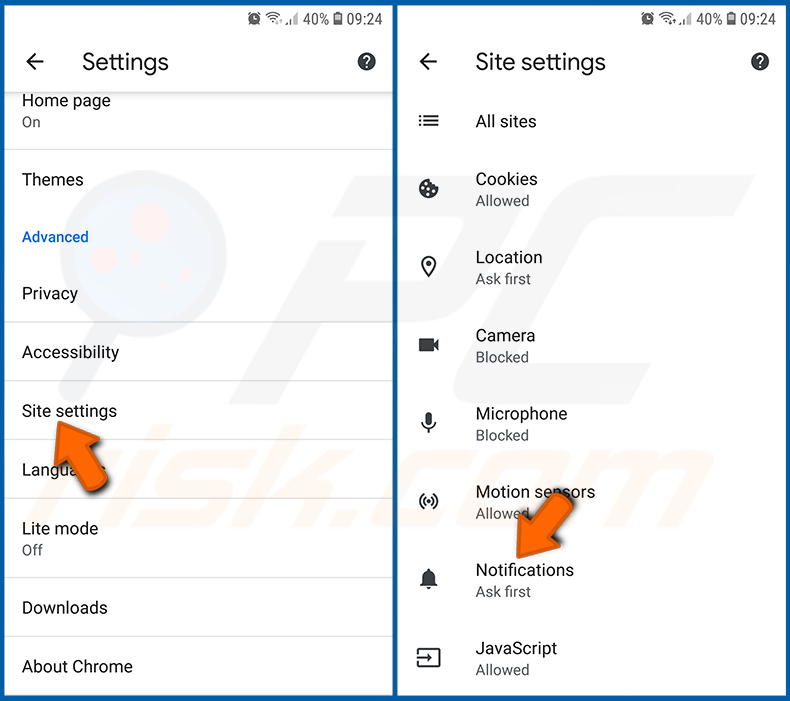

Scrollen Sie nach unten, bis Sie die Option „Seiten-Einstellungen“ sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option „Benachrichtigungen“ sehen und tippen Sie darauf.

Suchen Sie die Webseiten, die Browser-Benachrichtigungen übermitteln, tippen Sie auf sie und klicken Sie auf „Löschen und Zurücksetzen“. Dadurch werden die Berechtigungen entfernt, die diesen Webseiten erteilt wurden, um Benachrichtigungen zu übermitteln. Falls Sie dieselbe Seite jedoch erneut besuchen, wird sie möglicherweise erneut um eine Berechtigung bitten. Sie können wählen, ob Sie diese Berechtigungen erteilen möchten oder nicht (falls Sie dies ablehnen, geht die Webseite zum Abschnitt „Blockiert“ über und wird Sie nicht länger um die Berechtigung bitten).

[Zurück zum Inhaltsverzeichnis]

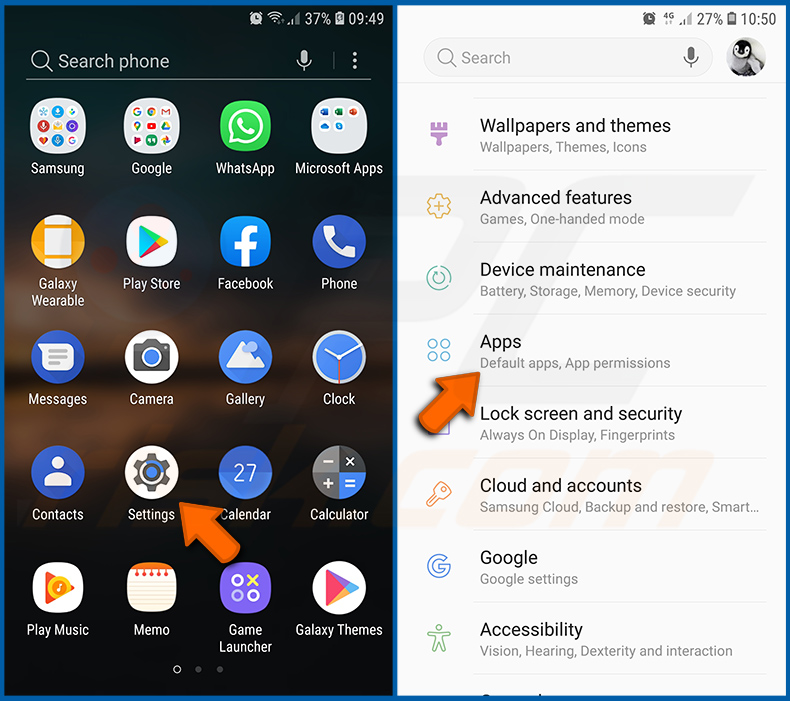

Den Internetbrowser Chrome zurücksetzen:

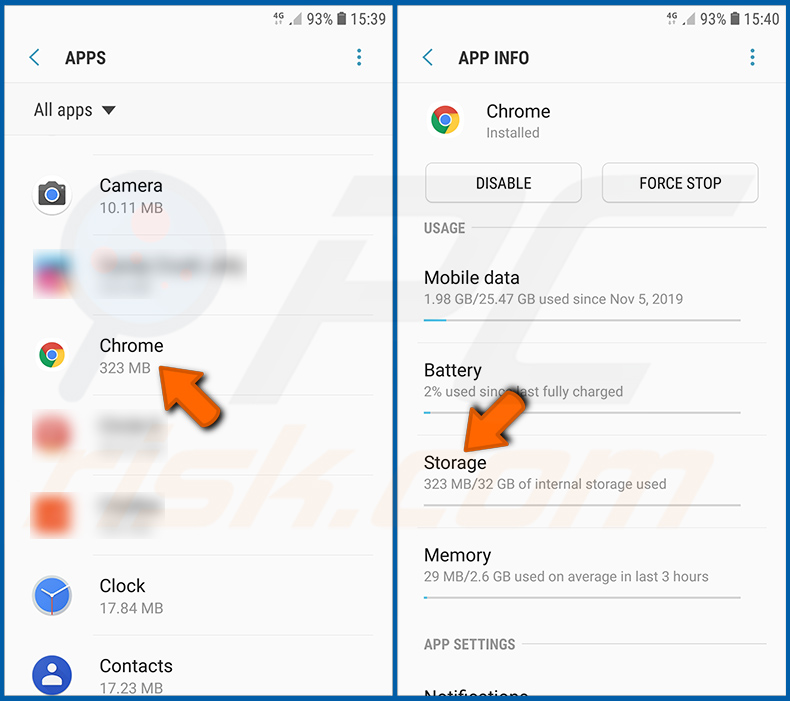

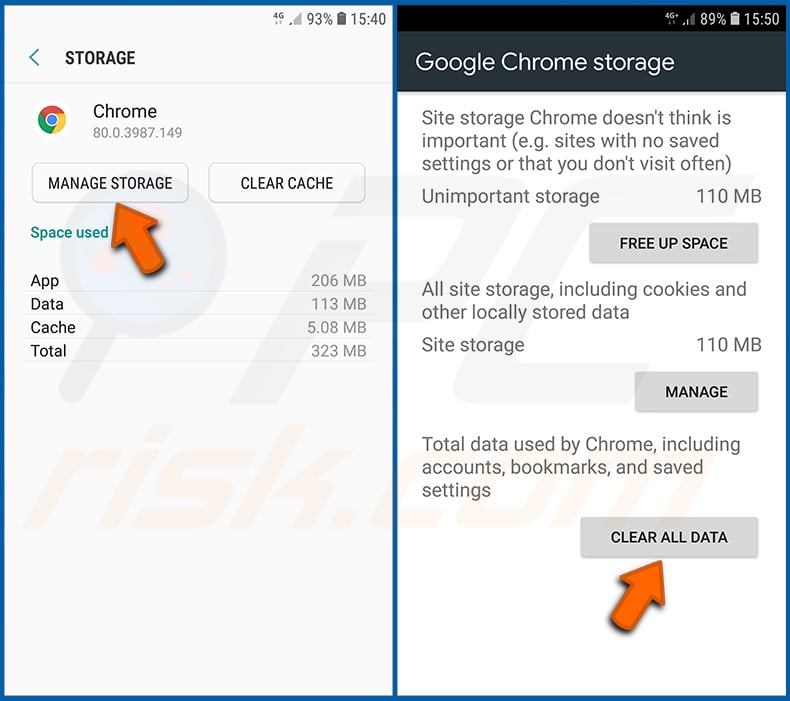

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Chrome“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „SPEICHER VERWALTEN“, dann auf „ALLE DATEN LÖSCHEN“ und bestätigen Sie die Aktion durch das Tippen auf „OK“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Logins/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

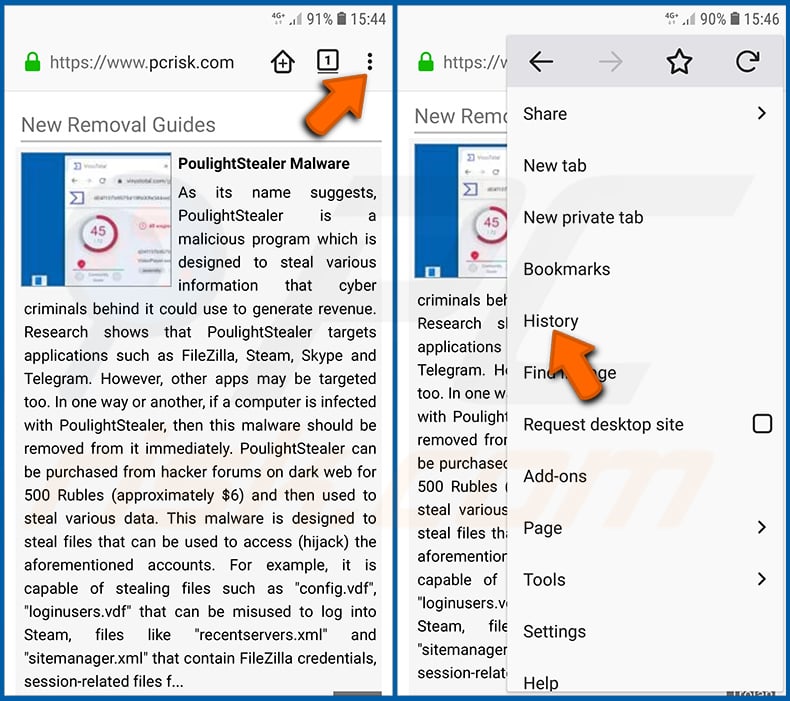

Den Verlauf vom Firefox Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Scrollen Sie nach unten, bis Sie „Private Daten löschen“ sehen, und tippen Sie darauf. Wählen Sie die Arten von Dateien aus, die Sie entfernen möchten, und tippen Sie auf „DATEN LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

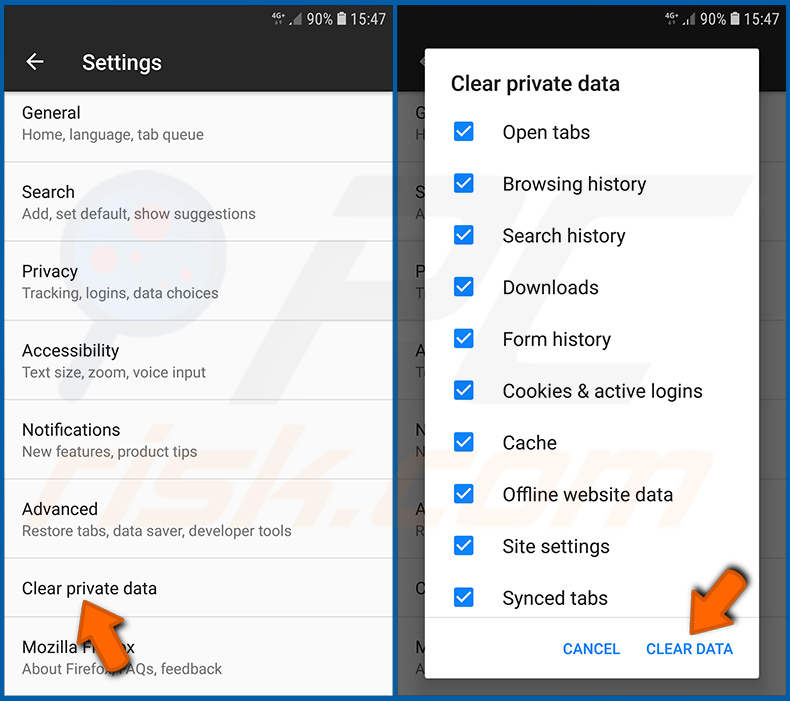

Browserbenachrichtigungen im Internetbrowser Firefox deaktivieren:

Besuchen Sie die Webseite, die Browser-Benachrichtigungen übermittelt, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol ist nicht unbedingt ein „Schloss“) und wählen Sie „Seiten-Einstellungen bearbeiten“.

Erklären Sie sich in dem geöffneten Pop-up mit der Option „Benachrichtigungen“ einverstanden und tippen Sie auf „LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

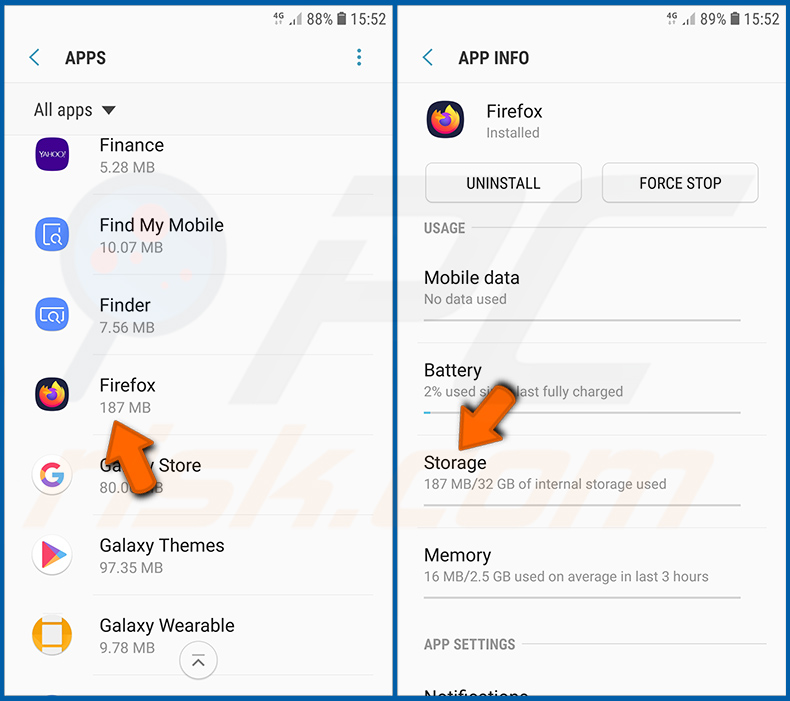

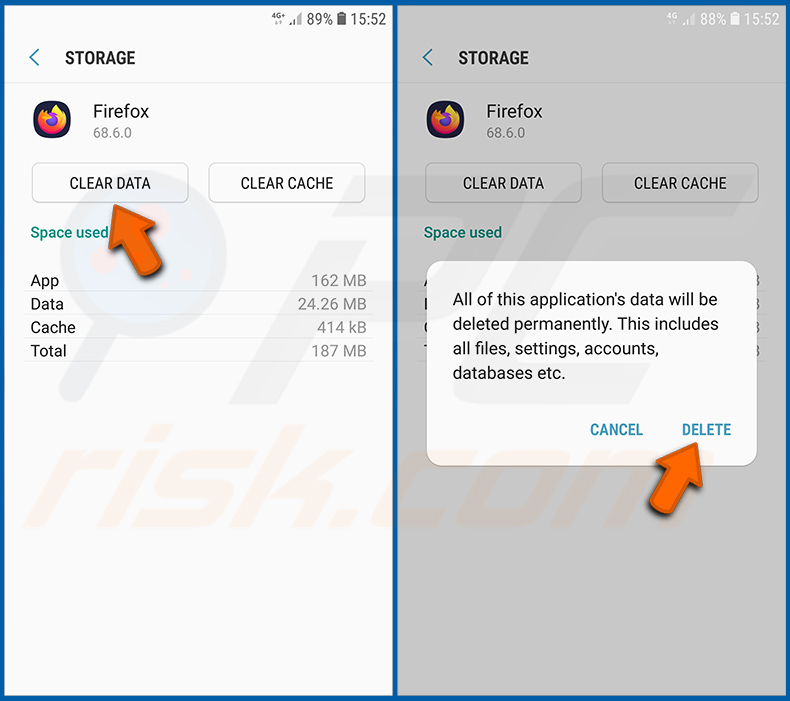

Den Internetbrowser Firefox zurücksetzen:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Firefox“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „DATEN LÖSCHEN“ und bestätigen Sie die Aktion, indem Sie auf „LÖSCHEN“ tippen. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Logins/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

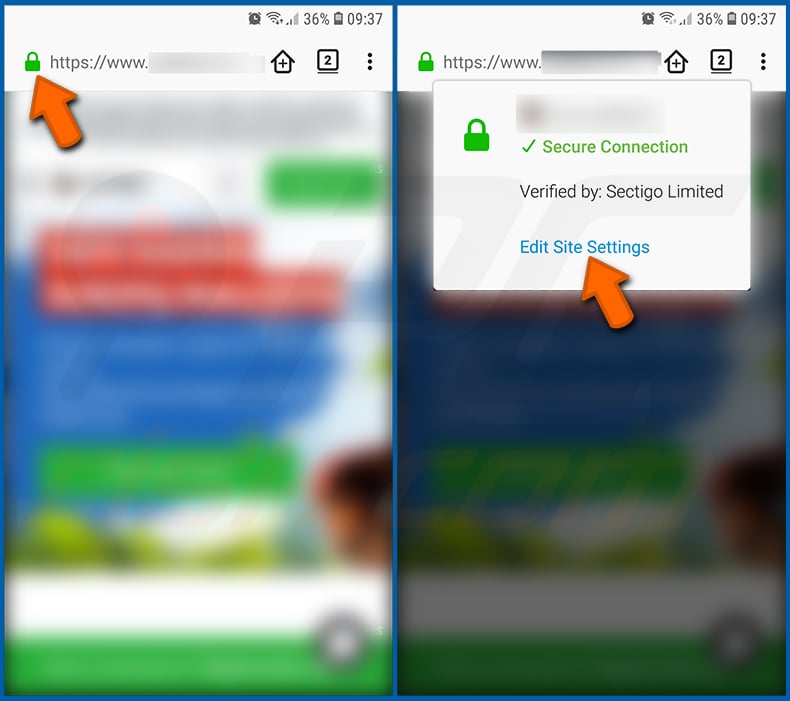

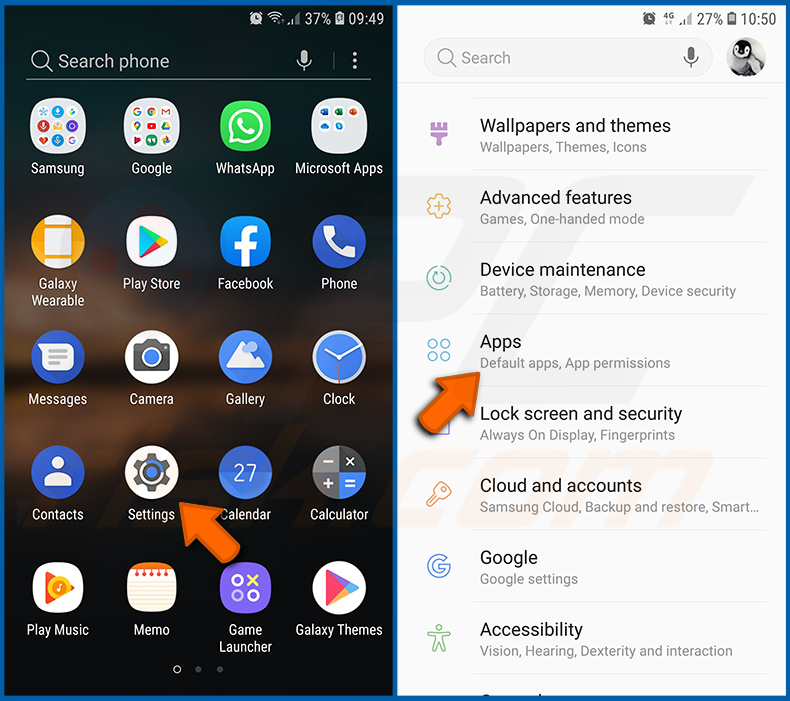

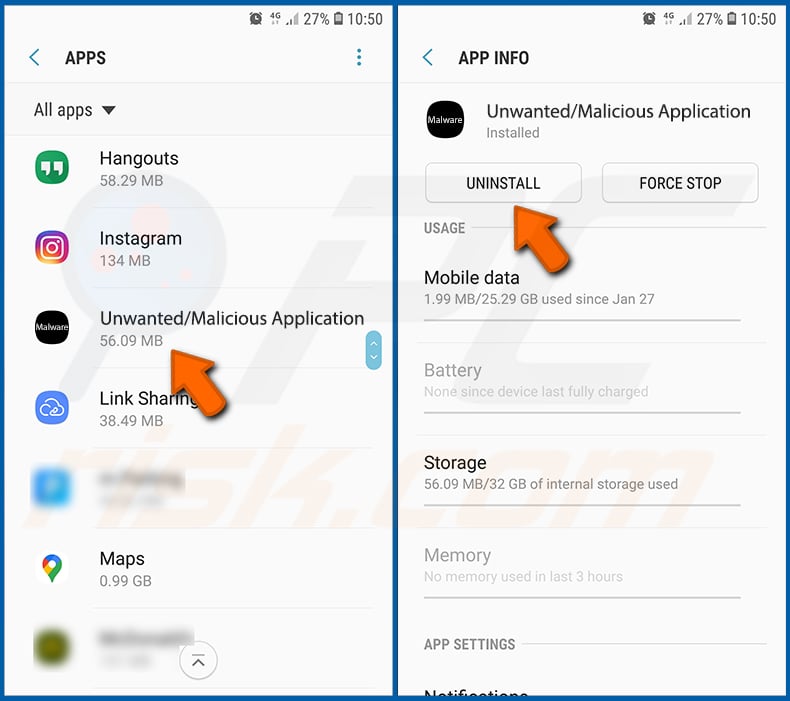

Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf „Deinstallieren“. Falls Sie die ausgewählte App aus irgendeinem Grund nicht entfernen können (z.B. wenn Sie von einer Fehlermeldung veranlasst werden), sollten Sie versuchen, den „Abgesicherten Modus“ zu verwenden.

[Zurück zum Inhaltsverzeichnis]

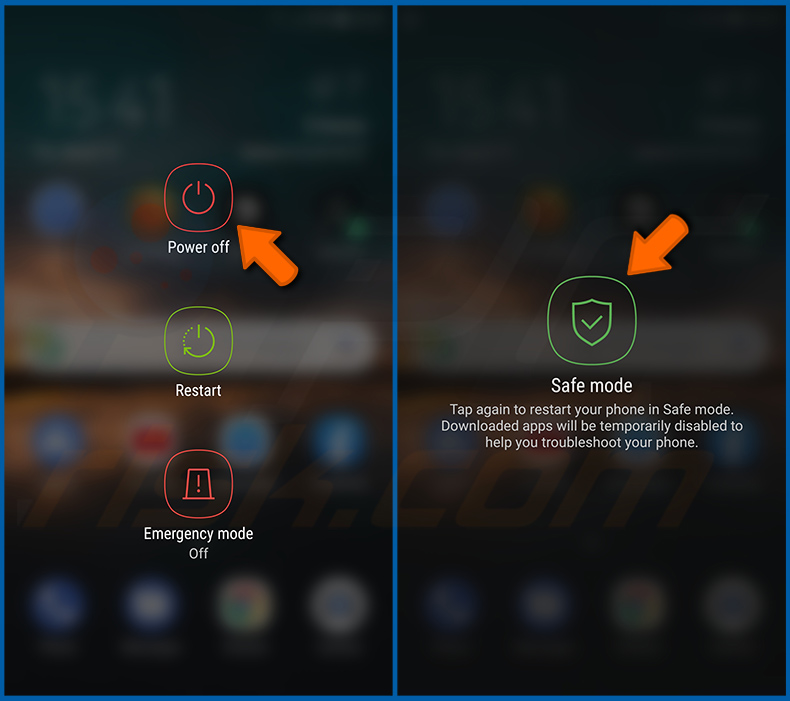

Das Android-Gerät im „Abgesicherten Modus“ starten:

Der „Abgesicherte Modus“ im Android-Betriebssystem deaktiviert vorübergehend die Ausführung aller Anwendungen von Drittanbietern. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z.B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät „normal“ läuft).

Drücken Sie die „Einschalttaste“ und halten Sie sie gedrückt, bis der Bildschirm „Ausschalten“ angezeigt wird. Tippen Sie auf das Symbol „Ausschalten“ und halten Sie ihn gedrückt. Nach einigen Sekunden wird die Option „Abgesicherter Modus“ angezeigt und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

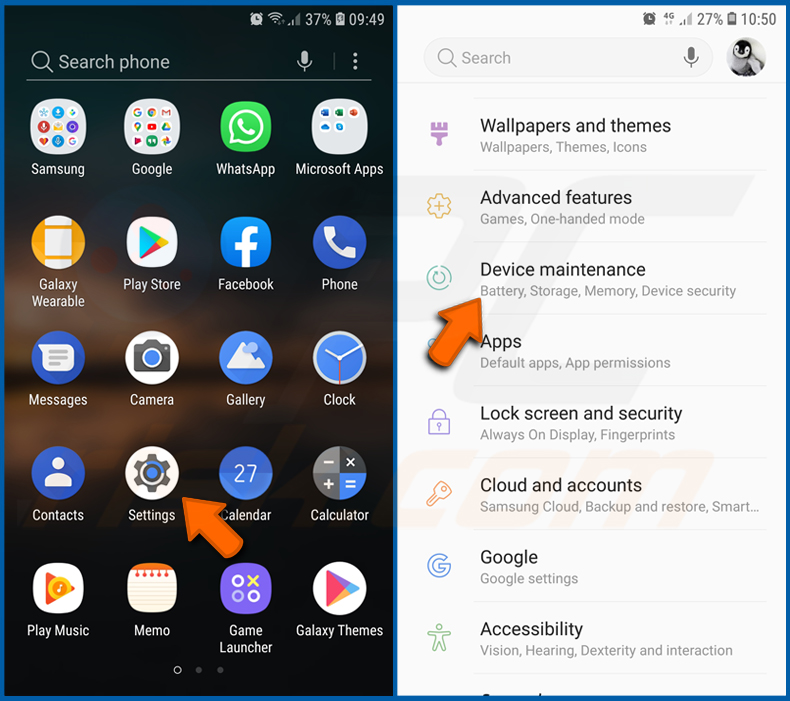

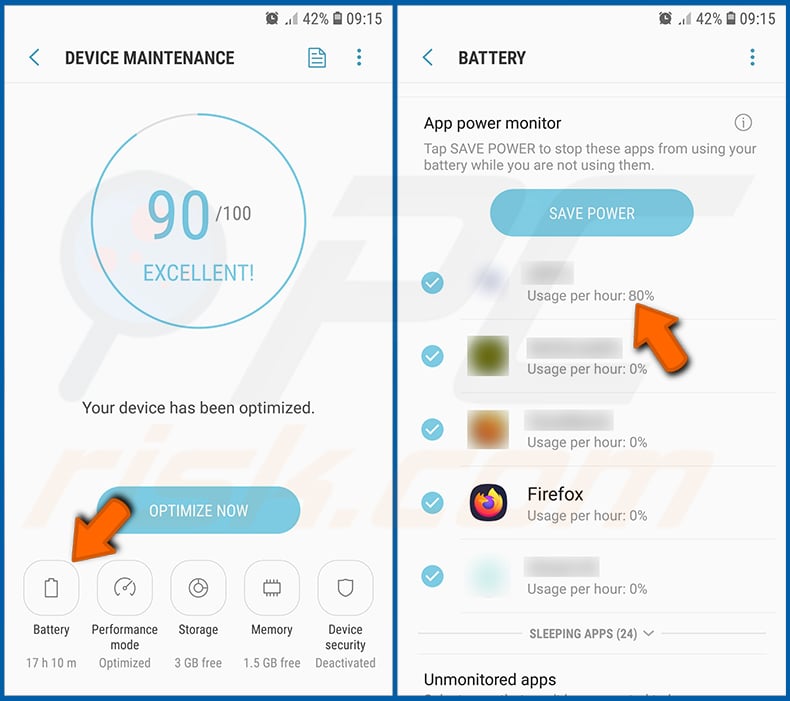

Den Akku-Verbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis sie "Gerätewarnung" sehen und tippen Sie darauf.

Tippen Sie auf „Akku“ und überprüfen Sie die Verwendung der einzelnen Anwendungen. Seriöse/echte Anwendungen werden entwickelt, um so wenig Energie wie möglich zu verbrauchen, um die beste Benutzererfahrung zu bieten und Strom zu sparen. Daher kann ein hoher Akkuverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

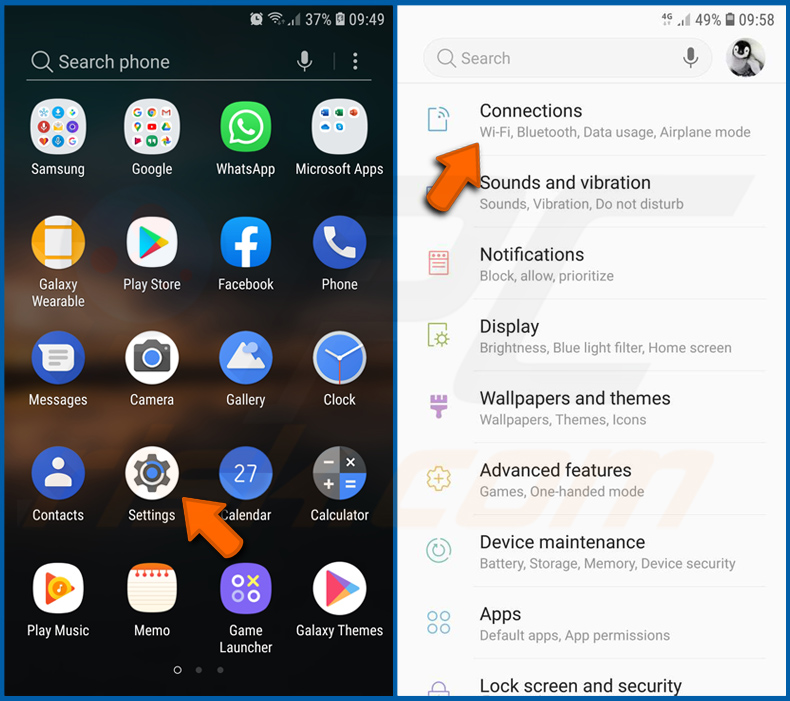

Den Datenverbrauch verschiedener Anwendungen überprüfen:

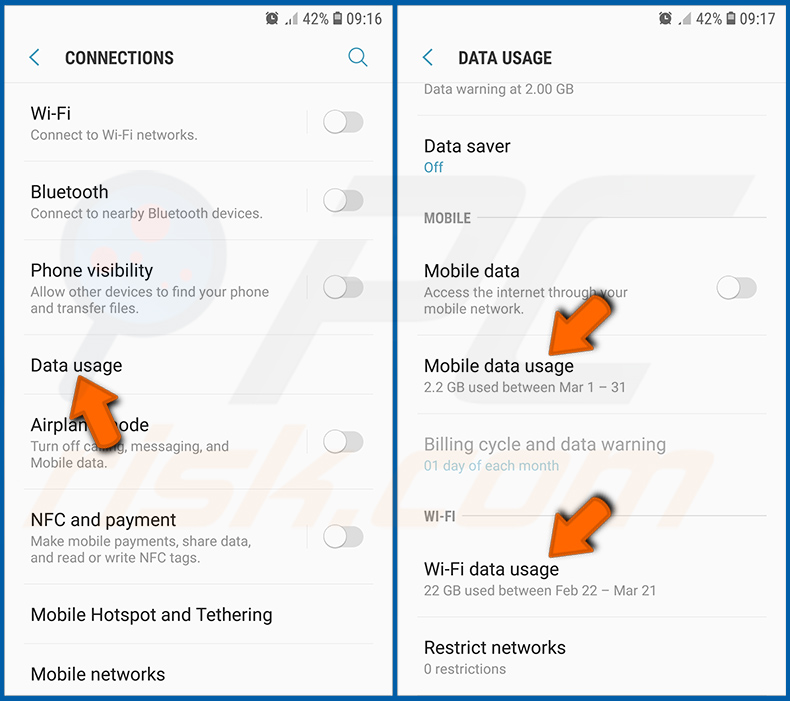

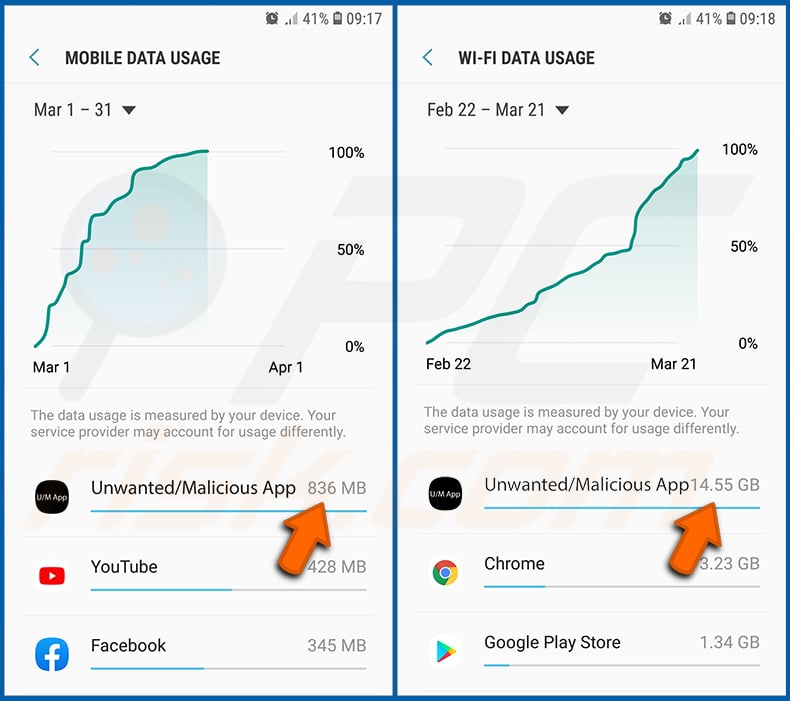

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Datenverbrauch" sehen, und wählen Sie diese Option aus. Wie beim Akku, werden seriöse/echte Anwendungen so entwickelt, dass der Datenverbrauch so weit wie möglich minimiert wird. Dies bedeutet, dass eine große Datennutzung auf die Präsenz von bösartigen Anwendungen hinweisen könnte. Beachten Sie, dass einige bösartige Anwendungen entwickelt werden könnten, um nur dann zu funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die WLAN-Datennutzung überprüfen.

Falls Sie eine Anwendung finden, die viele Daten verwendet, obwohl Sie sie nie verwenden, empfehlen wir Ihnen dringend, sie so schnell wie möglich zu deinstallieren.

[Zurück zum Inhaltsverzeichnis]

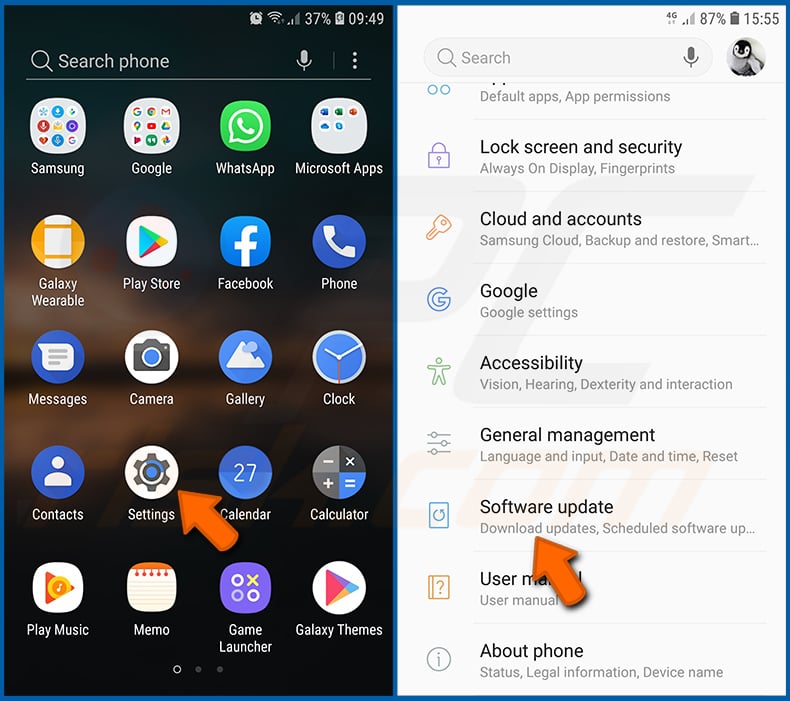

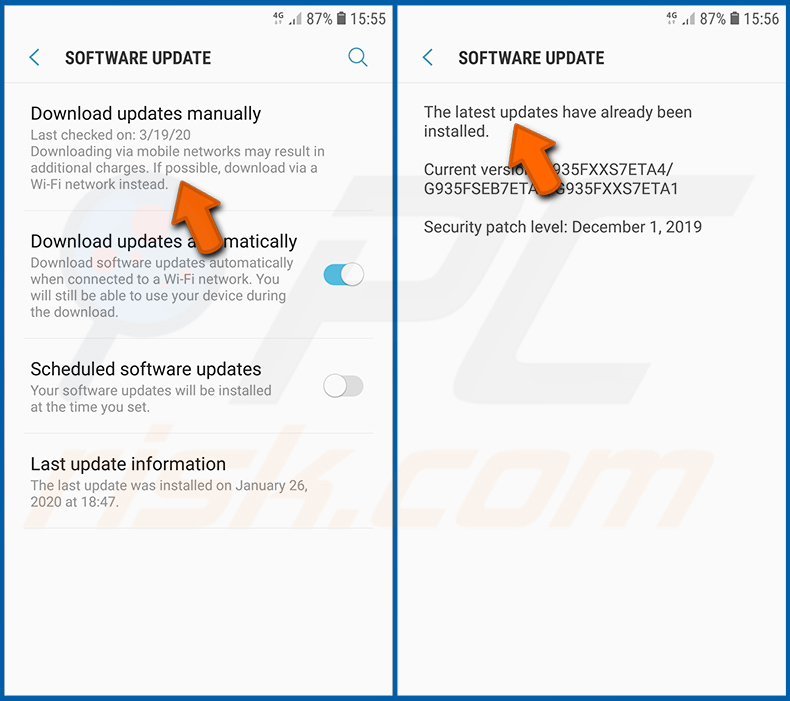

Die neuesten Software-Updates installieren:

Die Software auf dem neuesten Stand zu halten, ist eine bewährte Vorgehensweise, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen kontinuierlich verschiedene Sicherheits-Patches und Android-Updates, um Fehler und Bugs zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Software-Update" sehen und tippen Sie darauf.

Tippen Sie auf „Updates manuell herunterladen“ und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie diese sofort. Wir empfehlen auch, die Option „Updates automatisch herunterladen“ zu aktivieren - damit kann das System Sie benachrichtigen, sobald ein Update veröffentlicht wird und/oder es automatisch installieren.

[Zurück zum Inhaltsverzeichnis]

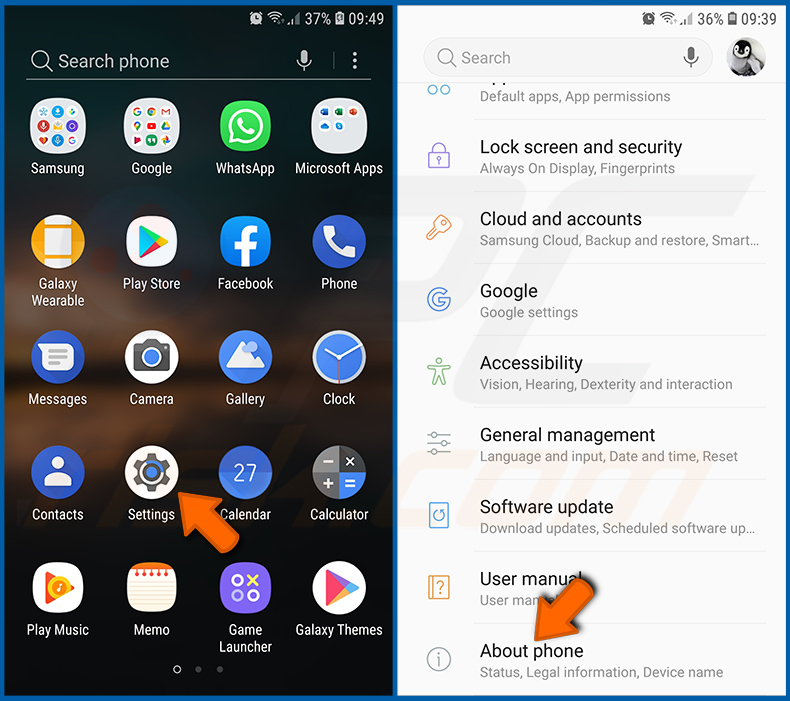

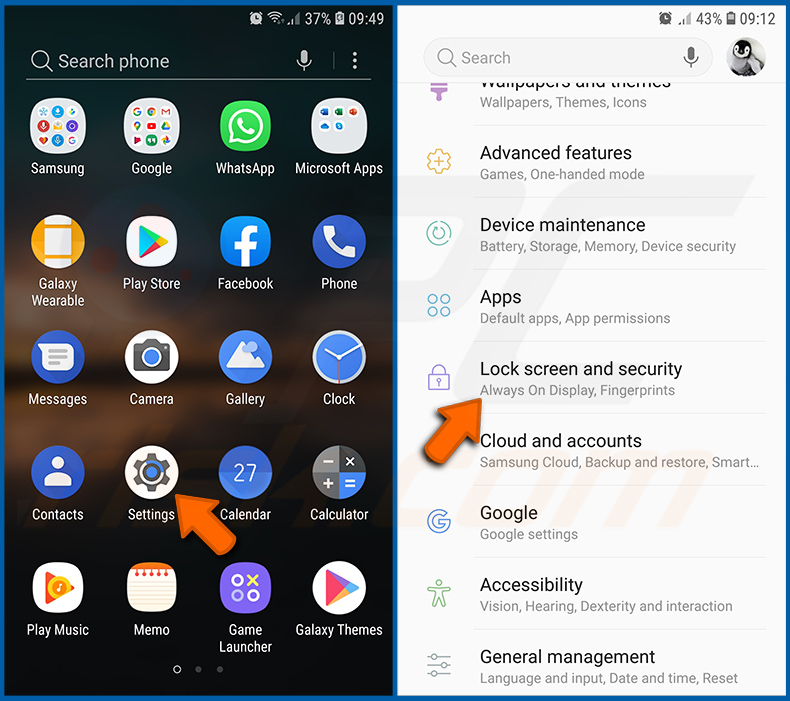

Das System auf Werkseinstellungen zurücksetzen:

Das Ausführen eines „Werkseinstellungen“ ist eine gute Möglichkeit, alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardeinstellungen zurückzusetzen und das Gerät allgemein zu reinigen. Beachten Sie, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die im Gerät gespeichert sind, nicht auf der SIM-Karte), SMS-Nachrichten und so weiter. D.h. das Gerät wird auf Werkseinstellunjgen zurückgesetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder schlicht die Netzwerkeinstellungen wiederherstellen.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Wiederherstellen" sehen und tippen Sie darauf. Wählen Sie nun die Aktion, die Sie durchführen möchten:

„Einstellungen zurücksetzen" - alle Systemeinstellungen auf die Standardeinstellungen zurücksetzen;

"Netzwerkeinstellungen zurücksetzen" - alle netzwerkbezogenen Einstellungen auf die Standardeinstellungen zurücksetzen;

„Auf Werkszustand zurücksetzen" - setzen Sie das gesamte System zurück und löschen Sie alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

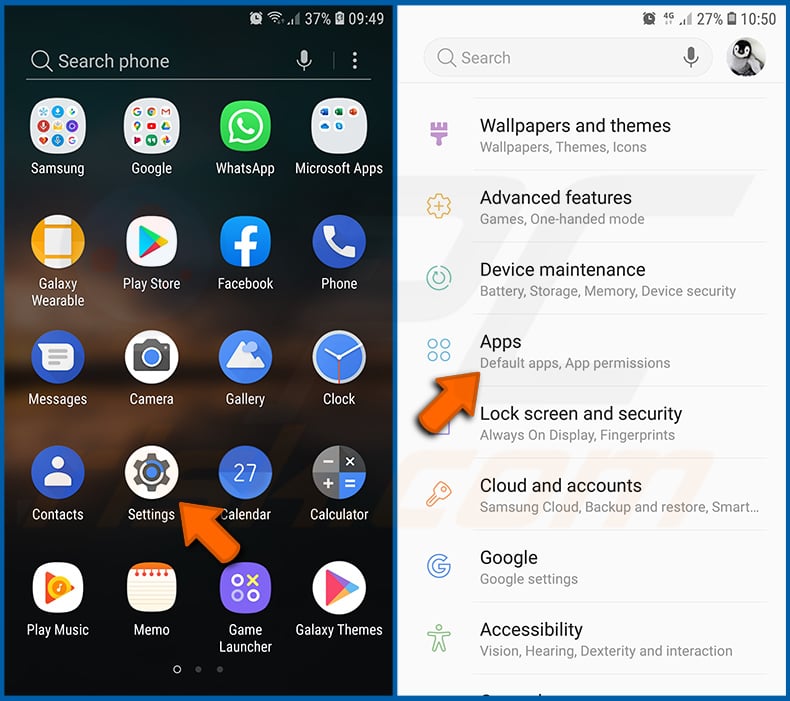

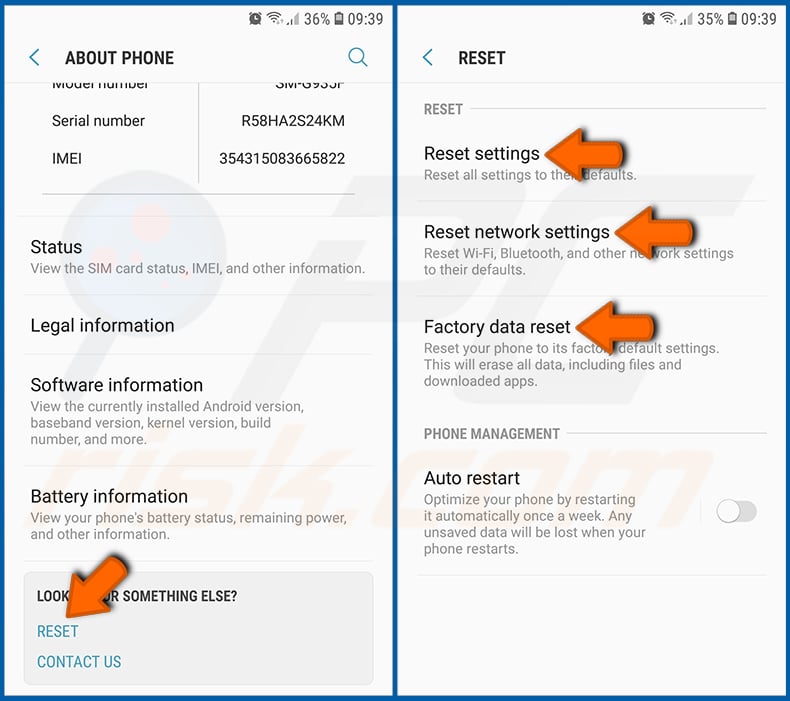

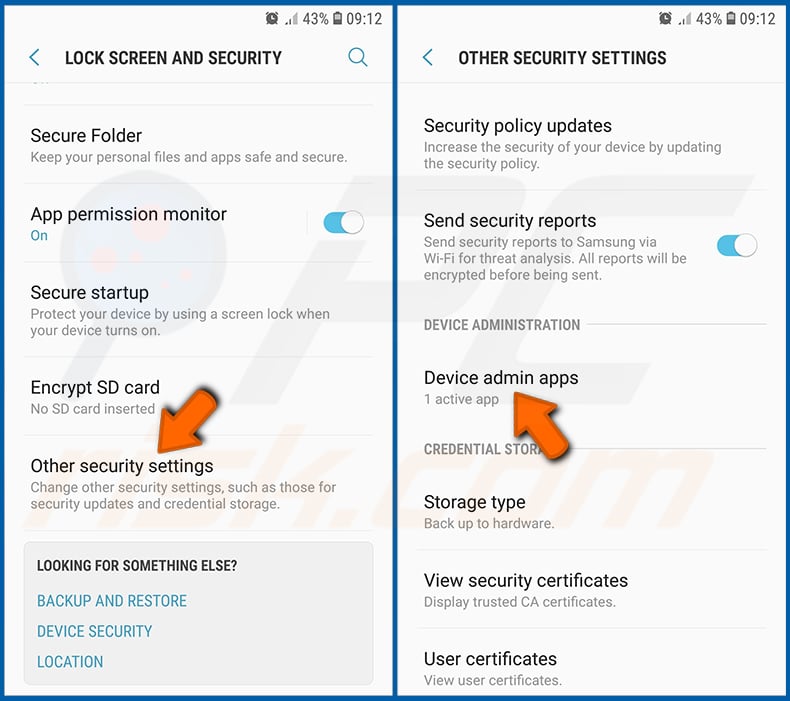

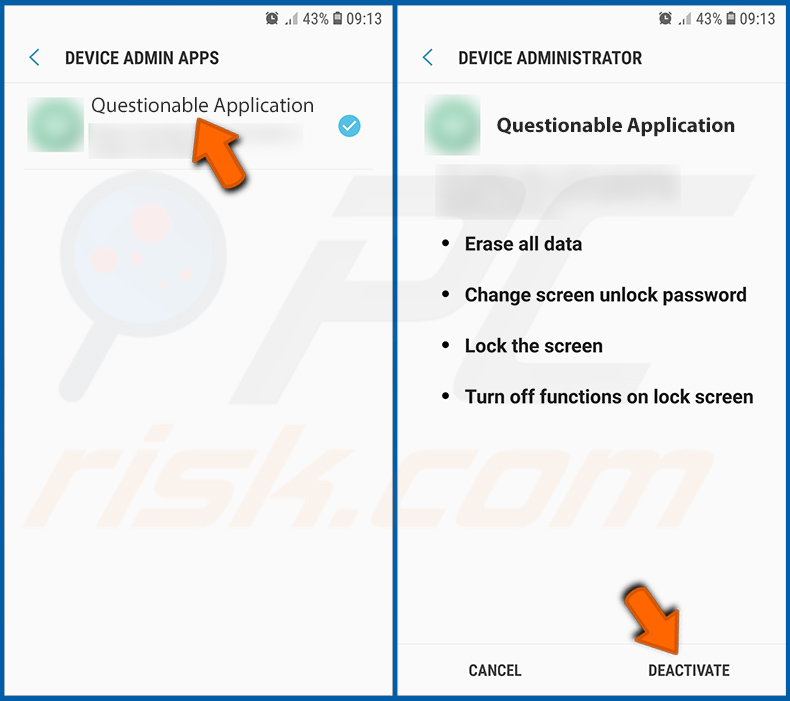

Anwendungen mit Administratorrechten deaktivieren:

Falls eine bösartige Anwendung Administratorrechte erhält, kann dies das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Apps solche Berechtigungen haben und diejenigen deaktivieren, die diese nicht haben sollten.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Sperrbildschirm und Sicherheit" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Andere Sicherheitseinstellungen" sehen, tippen Sie auf sie und dann auf „Administratoren-Apps des Geräts".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollen, tippen Sie auf sie und dann auf „DEAKTIVIEREN“.

Häufig gestellte Fragen (Frequently Asked Questions - FAQ)

Mein Computer wurde mit mit der Malware Medusa infiziert, soll ich mein Speichergerät formatieren, um sie loszuwerden?

Nein, Medusa kann ohne Formatierung entfernt werden.

Was sind die größten Probleme, die die Malware Medusa verursachen kann?

Die Bedrohungen, die von bösartiger Software ausgeht - hängt von den Fähigkeiten des bösartigen Programms und der Vorgehensweise der Cyberkriminellen ab. Im Allgemeinen können Trojaner wie Medusa ernsthafte Datenschutzprobleme, finanzielle Verluste verursachen und zu Identitätsdiebstahl führen.

Worin besteht der Zweck der Malware Medusa?

Unabhängig von den Funktionen eines bösartigen Programms, werden die meisten mit dem einzigen Ziel veröffentlicht, Einnahmen für die Cyberkriminellen zu generieren. Malware könnte jedoch veröffentlicht werden, um die Kriminellen zu unterhalten oder bestimmte Prozesse (z.B. Webseite, Dienst, Unternehmen usw.) zu stören. Die Motivation für diese Angriffe können auch persönlicher Groll oder politische/geopolitische Gründe sein.

Wie hat die Malware Medusa meinen Computer infiltriert?

Es wurde beobachtet, dass Medusa über bösartige Textnachrichten (SMS) verbreitet wird. Wahrscheinlich werden jedoch auch andere Verteilungsmethoden verwendet. Malware wird über Spam-Mails (E-Mails, SMS usw.) Drive-by-Downloads, Online-Betrugsmaschen, Freeware- und Download-Webseiten Dritter, Peer-to-Peer-Sharing-Netzwerke, illegale Software-Aktivierungswerkzeuge ("Cracks"), gefälschte Updates und so weiter verbreitet.

▼ Diskussion einblenden