So erkennt man E-Mails die Phishing Dateien an HTML/Phishing.Agent liefert

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was ist HTML/Phishing.Agent?

HTML/Phishing.Agent ist ein Erkennungsname für bösartige HTML-Dateien. Es kommt sehr häufig vor, dass solche Dateien bei Phishing-Angriffen verwendet werden, da andere Dateien in der Regel blockiert werden. Cyberkriminelle versenden sie hauptsächlich per E-Mail, um Benutzer dazu zu verleiten, Phishing-Seiten zu öffnen und sensible Informationen über sie bereitzustellen.

Die bösartige Datei HTML/Phishing.Agent im Detail

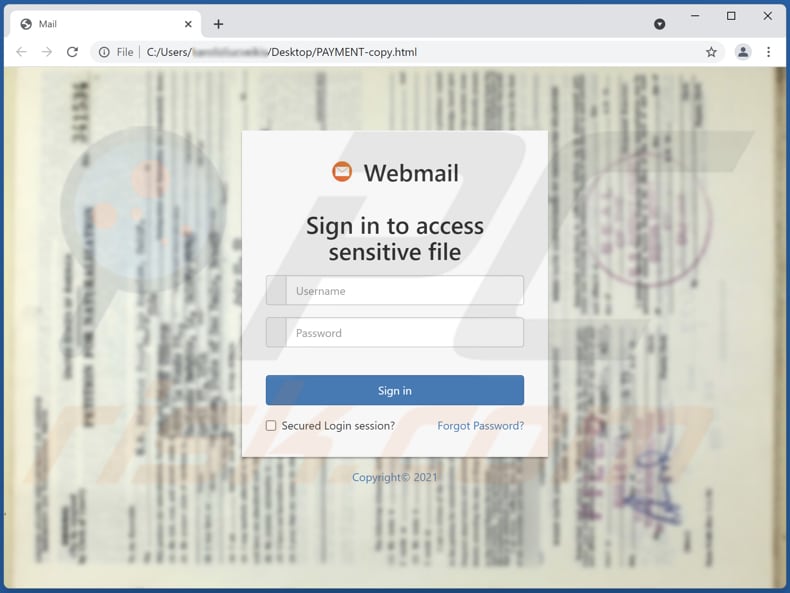

In unserem Beispiel heißt die bösartige HTML-Datei "PAYMENT-copy.html". Der Dateiname kann bei verschiedenen E-Mail-Spam-Kampagnen jedoch variieren. Sie öffnet eine gefälschte Webmail-Webseite (mit einem Bild eines Dokuments im Hintergrund), auf welcher nach dem Benutzernamen und Passwort gefragt wird.

Diese bösartige HTML-Datei kann auch Webseiten öffnen, die sich als seriöse/offizielle Banking-, Social Networking- und andere Seiten ausgeben, die um andere Logindaten, Kreditkartendaten, Wiederherstellungs-/Seed-Phrasen, Sozialversicherungsnummern und so weiter bitten. Alle auf der geöffneten Phishing-Seite eingegebenen Informationen werden an Cyberkriminelle versendet.

| Name | HTML/Phishing.Agent bösartige HTML Datei |

| Art der Bedrohung | Phishing |

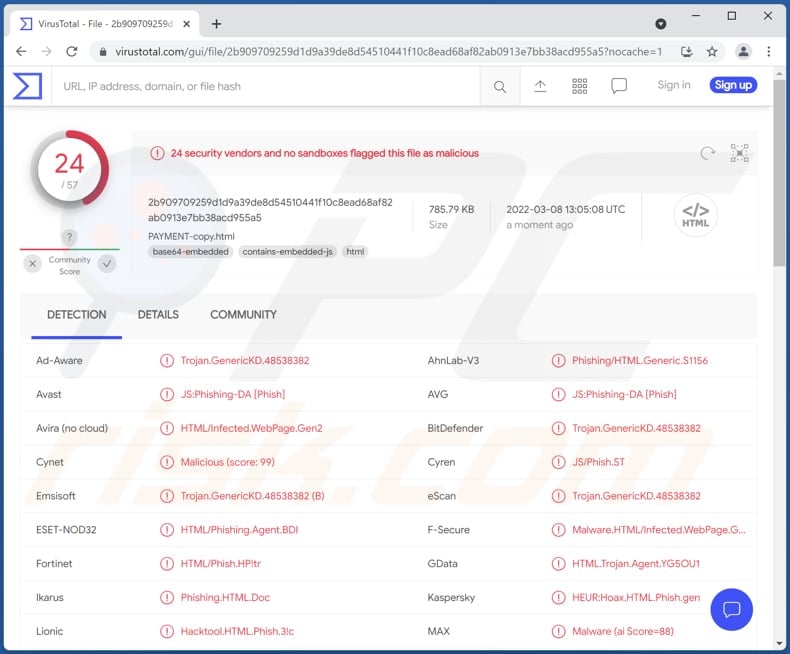

| Erkennungsnamen (Bösartige HTML) | Avast (JS:Phishing-DA [Phish]), Combo Cleaner (Trojan.GenericKD.39167190), ESET-NOD32 (HTML/Phishing.Agent.BDI), Kaspersky (HEUR:Hoax.HTML.Phish.gen), MaxSecure (Hoax.WIN32.HTML.Phish.gen), vollständige Liste (VirusTotal) |

| Verbreitungsmethoden | |

| Schaden | Gestohlene Passwörter und Bankinformationen sowie andere sensible Daten, Identitätsdiebstahl |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Mehr über Phishing-E-Mails

Anstatt Anhänge können Phishing-E-Mails Webseiten-Links enthalten. Diese Links öffnen Seiten, die entwickelt wurden, um Empfänger dazu zu verleiten, auch sensible Informationen bereitzustellen. Cyberkriminelle hinter Phishing-Angriffen erlangen Daten, die sie verwenden könnten, um Online-Konten und Identitäten zu stehlen, betrügerische Einkäufe zu tätigen, Spam oder sogar Malware zu versenden.

Beispiele für Phishing-E-Mails sind "Blockchain.com Email Scam", "Your Password Expires Today Email Scam", "Signed In To From A New Windows Device Email Scam". Eine weitere Möglichkeit, E-Mails zu missbrauchen, besteht darin, sie zur Verbreitung von bösartiger Software zu verwenden.

Wie hat Malware meinen Computer infiltriert?

E-Mails, die verwendet werden, um Malware zu verbreiten, enthalten bösartige Links oder Anhänge. Computer werden infiziert, wenn Empfänger eine bösartige Datei herunterladen und öffnen. In anderen Fällen werden Computerinfektionen verursacht, nachdem Malware auch manuell ausgeführt wurde.

Zusätzlich zur Verwendung von E-Mails zur Übermittlung von Malware verwenden Cyberkriminelle gefälschte Software-Cracking-Werkzeuge, kompromittierte (oder nicht vertrauenswürdige) Webseiten und andere Downloadquellen (z.B. P2P-Netzwerke, Downloadprogramme Dritter). Außerdem verwenden sie Trojaner, gefälschte Software-Aktualisierungsprogramme. In jedem Fall ist es ihr Ziel, Benutzer dazu zu verleiten, Malware von selbst auszuführen.

Wie kann die Installation von Malware vermieden werden?

Laden Sie Dateien und Software von offiziellen, seriösen Webseiten und über direkte Download-Links herunter. Öffnen Sie keine Downloads/führen Sie keine Downloads aus unzuverlässigen Quellen aus oder vertrauen Sie keinen Links und Dateien, die in irrelevanten E-Mails von unbekannten Adressen dargestellt werden. Halten Sie das Betriebssystem und installierte Software auf dem neuesten Stand.

Verwenden Sie offizielle Werkzeuge/Funktionen, die von den offiziellen Entwicklern zur Verfügung gestellt wurden, um die Software zu aktualisieren oder zu aktivieren. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Ein Beispiel für eine Phishing-Website, die über die Datei HTML/Phishing.Agent geöffnet wurde:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist HTML/Phishing.Agent?

- SCHRITT 1. Manuelle Entfernung von Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie kann Malware manuell entfernt werden?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerktreibern - Gehen Sie auf den Startbildschirm von Windows 8, geben sie Erweitert ein, wählen Sie bei den Suchergebnissen Einstellungen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie im geöffneten Fenster "Allgemeine PC-Einstellungen" die Option "Erweiterter Start" aus.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun im Menü "Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche "Fehlerbehebung" und dann auf die Schaltfläche "Erweiterte Optionen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm Starteinstellungen an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stell Sie sicher, dass Sie Verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte jede Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Kenntnisse nicht haben, sollten Sie die Entfernung von Malware den Antivirus- und Malware-Programmen überlassen.

Diese Schritte funktionieren eventuell nicht mit erweiterten Malware-Infektionen. Wie immer ist es am Besten eine Infektion zu vermeiden, anstatt die Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antivirussoftware. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir den Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Warum habe ich eine E-Mail mit einer Datei erhalten, die für Phishing-Angriffe verwendet wird?

Normalerweise versenden Cyberkriminelle die gleiche E-Mail an alle Adressen in ihrer Datenbank. Phishing-E-Mails (und andere E-Mail-Betrugsmaschen) sind nicht persönlich.

Ich habe meine persönlichen Daten auf einer Phishing-Webseite angegeben, was soll ich tun?

Falls Sie Logindaten (z.B. Benutzername und Kennwort) angegeben haben, ändern Sie unverzüglich alle Kennwörter. Falls es sich bei den angegebenen Informationen um Kreditkartendaten, Ausweisdaten oder ähnliche Daten handelt, wenden Sie sich so schnell wie möglich an die entsprechenden Behörden.

Ich habe eine Datei geöffnet, die einer E-Mail angehängt wurde, die verwendet wird, um Malware zu verbreiten, ist mein Computer infiziert?

Das hängt von der Art der Datei ab. Ausführbare Dateien infizieren Computer in der Regel, sobald sie geöffnet werden. In anderen Fällen infizieren Dateien Computer erst dann, wenn Benutzer zusätzliche Schritte ausführen (z.B. Makrobefehle in geöffneten bösartigen MS Office-Dokumenten aktivieren).

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Eine E-Mail selbst kann einen Computer nicht infizieren. Computer werden infiziert, nachdem bösartige Dateien geöffnet werden.

Wird Combo Cleaner in E-Mail-Anhängen vorhandene Malware-Infektionen entfernen?

Ja, Combo Cleaner kann fast alle bekannten Arten von Malware erkennen und entfernen. Computer, die mit High-End-Malware infiziert sind, müssen (mithilfe eines vollständigen Scans) vollständig gescannt werden. Malware dieser versteckt sich normalerweise tief im System.

▼ Diskussion einblenden