So erkennt man betrügerische E-Mails, wie die "Your Password Has Been Changed" Betrugs-E-Mail

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Welche Art von Betrug ist "Your Password Has Been Changed"?

Bei der Untersuchung dieser E-Mail haben wir festgestellt, dass es sich um eine betrügerische E-Mail handelt, die als Brief von einem E-Mail-Dienstanbieter getarnt ist. Betrüger senden diese E-Mail, um die Empfänger dazu zu verleiten, auf einen Link zu klicken und ein Passwort auf der geöffneten Phishing-Webseite einzugeben. Diese E-Mail sollte ignoriert werden.

Der "Your Password Has Been Changed“? Betrug im Detail

In der E-Mail wird behauptet, dass das Passwort des E-Mail-Kontos des Empfängers geändert wurde (was der Empfänger angeblich verlangt hat). Es gibt zwei Optionen: Das aktuelle Passwort beibehalten oder eine "unterstützte Seite" für weitere Informationen besuchen. Wenn der Empfänger auf die Schaltfläche "Aktuelles Passwort behalten" oder den Hyperlink "Support-Seite" klickt, wird er auf eine Phishing-Webseite weitergeleitet.

Die geöffnete Webseite imitiert das Design einer legitimen Webseite von Bing, Google, Yahoo oder einem anderen E-Mail-Anbieter, die der E-Mail-Adresse des Empfängers entspricht. In allen Fällen werden die Besucher aufgefordert, sich mit ihrem Passwort in das E-Mail-Konto einzuloggen. Betrüger könnten die angegebenen Passwörter verwenden, um auf E-Mail-Konten (und sogar auf andere Konten, die das gleiche Passwort verwenden) zuzugreifen.

Betrüger könnten über die aufgerufenen E-Mail-Konten persönliche E-Mails mit sensiblen Informationen lesen, Spam versenden, Malware liefern, etc. Sie könnten auch erlangte Passwörter (oder entführte E-Mail-Konten) an Dritte im Darknet oder anderswo verkaufen. Wenn es ihnen gelingt, auf mehr als nur E-Mail-Konten zuzugreifen, können sie noch mehr Schaden anrichten.

| Name | Der "Your Password Has Been Changed“? E-Mail-Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Das Passwort des Empfängers wurde geändert |

| Tarnung | Schreiben eines E-Mail-Dienstleisters |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domänen. |

| Schaden | Verlust sensibler privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Ähnliche Emails im Allgemeinen

Betrügerische E-Mails, die zur Angabe persönlicher Daten auffordern (oder Links zu Phishing-Webseiten öffnen), sind in der Regel als offizielle/wichtige/dringende Briefe von seriösen Unternehmen getarnt. Die Betrüger, die dahinterstecken, versuchen, die Empfänger dazu zu verleiten, Kreditkartendaten, Anmeldedaten (z.B. Benutzernamen, Passwörter) und andere sensible Informationen anzugeben.

Beispiele für ähnliche Betrugskampagnen sind: "Your Email Has Been Restricted", "Please Confirm Your Account" und "Pending Messages On Our Remote Server". E-Mails können nicht nur zur Informationsgewinnung, sondern auch zur Verbreitung von Malware genutzt werden.

Wie werden Computer durch Spam-Kampagnen infiziert?

E-Mails, die Benutzer dazu verleiten sollen, Computer mit Malware zu infizieren, enthalten bösartige Links oder Anhänge. Computer werden über geöffnete Seiten oder heruntergeladene Dateien infiziert. Die am häufigsten verwendeten Dateien zur Verbreitung von Malware sind MS Office, PDF- oder andere Dokumente, ausführbare Dateien, ZIP-, RAR- (oder andere Dateien dieser Art), JavaScript- und ISO-Dateien.

Benutzer infizieren Computer, indem sie bösartige Dateien öffnen. Nicht alle Dateien können Computer infizieren, indem sie einfach geöffnet werden (z.B. injizieren bösartige MS Office-Dokumente erst dann Malware, wenn der Benutzer Makrobefehle aktiviert).

Wie kann man die Installation von Malware vermeiden?

Klicken Sie nicht auf Links (oder öffnen Sie keine Anhänge) in verdächtigen E-Mails. Denken Sie daran, dass irrelevante E-Mails mit Links oder Dateien, die von unbekannten Adressen verschickt werden, wahrscheinlich zur Verbreitung von Malware genutzt werden. Verwenden Sie außerdem immer nur offizielle Seiten und Stores als Quellen für das Herunterladen von Anwendungen und Dateien. Trauen Sie keiner zwielichtigen Werbung, die den Download von Software anbietet.

Halten Sie das Betriebssystem und andere installierte Software auf dem neuesten Stand. Aktualisieren und aktivieren Sie die Software mit den von den offiziellen Entwicklern bereitgestellten Funktionen. Installieren Sie eine Antiviren-Software auf Ihrem Computer und führen Sie regelmäßig Systemscans durch.

Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text, der in dem E-Mail-Schreiben "Your Password Has Been Changed" enthalten ist:

Subject: Password changed

Your password has been changed.Keep Current Password

Your password has been changed, as you asked.

If you didn’t ask to change your password, we’re here to help keep your account secure. Visit our support page for more info.

Screenshot der betrügerischen Seite, die nach dem Passwort für das E-Mail-Konto fragt:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Your Password Has Been Changed Phishing-E-Mail?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

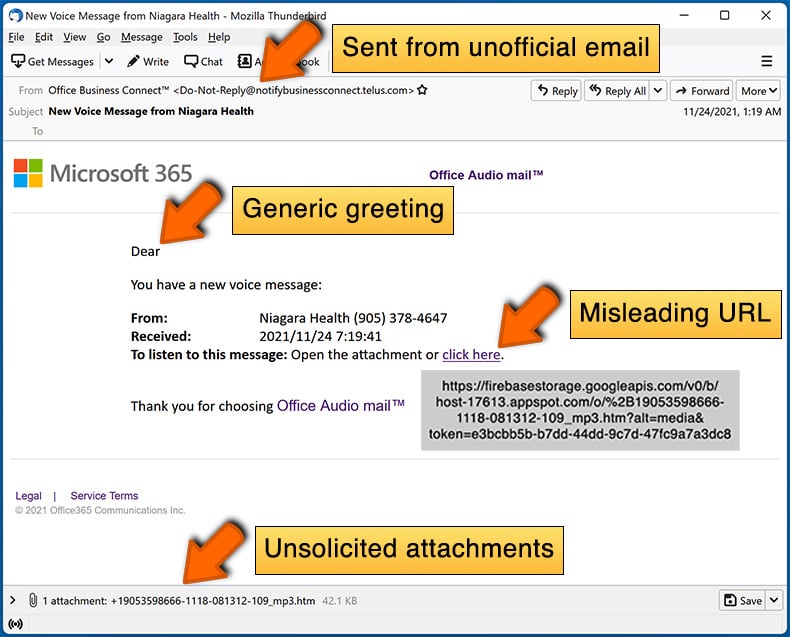

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Es könnte bedeuten, dass Ihre E-Mail-Adresse bei einer Datenschutzverletzung preisgegeben oder auf einer Phishing-Seite angegeben wurde. In jedem Fall sind Betrugs-E-Mails nicht persönlich - die Betrüger senden den gleichen Brief an alle Adressen, die sie in ihrer Datenbank haben.

Ich habe meine persönlichen Daten angegeben, als ich von dieser-E-Mail hereingelegt wurde, was sollte ich tun?

Wenn Sie die in dieser E-Mail enthaltene Webseite geöffnet und Ihr Passwort eingegeben haben, ändern Sie alle Passwörter so schnell wie möglich. Vor allem, wenn Ihr Passwort zur Anmeldung bei mehr als einem Konto verwendet werden kann.

Ich habe eine an eine E-Mail angehängte Datei heruntergeladen und geöffnet. Ist mein Computer infiziert?

Wenn Sie eine ausführbare Datei (wie .exe) geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Andere Dateien (z.B. MS-Office-Dokumente) können Computer oft erst infizieren, wenn zusätzliche Schritte durchgeführt werden (z.B. die Aktivierung von Makrobefehlen).

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

E-Mails können sicher geöffnet werden, auch wenn sie bösartige Links oder Dateien enthalten. Er kann erst dann Schaden anrichten, wenn bösartige Links oder Anhänge geöffnet werden.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Combo Cleaner scannt Ihren Computer und entfernt Malware. Diese Anwendung kann fast alle bekannte Malware erkennen. Es ist wichtig, einen vollständigen Systemscan durchzuführen, um hochwertige Malware zu beseitigen. Malware dieser Art versteckt sich normalerweise tief im System.

▼ Diskussion einblenden