So entfernt man Joker (SysJoker) von Android-Geräten

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Joker Malware?

Joker (auch bekannt als SysJoker) ist ein Malware-Trojaner, der auf Android-Benutzer abzielt. Er wurde in mindestens zwei Dutzend Anwendungen verpackt, die über 400.000 Mal aus dem Google Play Store heruntergeladen wurden. Der Hauptzweck von Joker ist es, durch betrügerische Werbeaktivitäten Einnahmen für die verantwortlichen Cyberkriminellen zu generieren.

Wenn eine auf einem Android-Gerät installierte Anwendung Joker-Malware enthält, entfernen Sie sie sofort.

Übersicht über die Joker-Malware

Joker ist in der Lage, mit verschiedenen Werbenetzwerken und Webseiten zu interagieren, indem er Klicks simuliert und ahnungslose Benutzer heimlich für Premium-Dienste anmeldet.

Joker kann beispielsweise Opfer für einen Premium-Webseitendienst gegen eine wöchentliche Gebühr anmelden, indem er Klicks auf der Webseite simuliert, automatisch die Angebotscodes des Betreibers eingibt und Bestätigungscodes aus Textnachrichten erpresst, die an das Gerät des Opfers gesendet werden.

Der Prozess wird durch die Bereitstellung von Codes auf der Werbe-Webseite abgeschlossen, jedoch kann Joker auch einfach zum Senden von Textnachrichten an die Premium-Nummern verwendet werden. Sobald sich ein Opfer angemeldet hat, sendet Joker die entsprechenden Informationen an einen von den Cyberkriminellen kontrollierten Command & Control (C2) Server, und das Opfer muss auf weitere Anweisungen warten.

Untersuchungen zeigen, dass Joker zum Stehlen von SMS-Nachrichten und Kontaktinformationen verwendet werden könnte. Die Liste der von der Joker-Malware betroffenen Anwendungen finden Sie unten. Wenn eine dieser Apps auf einem Gerät installiert ist, sollte sie sofort entfernt werden. Es ist jedoch sehr wahrscheinlich, dass die meisten/alle diese Apps nicht mehr im Google Play Store verfügbar sind.

| Name | Joker (SysJoker) Malware |

| Art der Bedrohung | Android-Malware, bösartige Anwendung. |

| Erkennungsnamen (Stud Finder) | Ikarus (Win32.Outbreak), Kaspersky (HEUR:Trojan.AndroidOS.Jocker.wx), ZoneAlarm by Check Point (HEUR:Trojan.AndroidOS.Jocker.wx), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Das Gerät läuft langsam, Systemeinstellungen werden ohne Erlaubnis des Benutzers geändert, dubiose Anwendungen werden angezeigt, der Daten- und Akkuverbrauch wird erheblich gesteigert, Browser werden auf unseriöse Webseiten weitergeleitet, aufdringliche Werbung wird angezeigt, Benutzer werden für Premium-Dienste abonniert, die Telefonrechnung wird erheblich höher. |

| Verbreitungsmethoden | Google Play Store, infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen, betrügerische Webseiten. |

| Schaden | Gestohlene persönliche Daten (private Nachrichten, verringerte Geräteleistung, schnelles Entladen des Akkus, verringerte Internetgeschwindigkeit, erhebliche Datenverluste, finanzielle Einbußen, gestohlene Identität (bösartige Apps könnten Kommunikations-Apps missbrauchen). |

| Malware-Entfernung (Android) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Mobilgerät mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Android-spezifische Malware

Weitere Beispiele für Android-Malware sind Anubis, Eventbot und Ginp. Die angeführten Beispiele funktionieren unterschiedlich, das Hauptziel ist jedoch identisch: Cyberkriminellen zu helfen, auf verschiedene Weise Einnahmen zu erzielen. Im Allgemeinen erleiden die Opfer dieser Malware-Angriffe finanzielle Verluste, werden Opfer von Identitätsdiebstahl, haben Probleme mit dem Online-Datenschutz und andere Probleme.

Wie hat Joker mein Gerät infiltriert?

Joker wurde (und wird möglicherweise immer noch) über Anwendungen verbreitet, die im Google Play Store erhältlich sind. Glücklicherweise erkennt Google bösartige Apps und entfernt sie aus Google Play. Außerdem kann das Risiko, dass ein Gerät mit einem Trojaner wie Joker infiziert ist, durch Dienste wie Google Play Pass beseitigt werden.

Beachten Sie, dass verschiedene Malware häufig über nicht vertrauenswürdige Downloadkanäle wie Peer-to-Peer-Netzwerke (z. B. Torrent-Clients, eMule), inoffizielle Webseiten, Drittanbieter-Downloadprogramme, kostenlose Datei-Hosting-Seiten, Freeware-Downloadseiten usw. verbreitet wird. Cyberkriminelle nutzen diese häufig, um bösartige Dateien zu hosten, die, wenn sie heruntergeladen und geöffnet werden, Malware installieren.

Malware wird auch durch den Versand von E-Mails verbreitet, die ein bösartiges Microsoft Word- oder PDF-Dokument, eine ausführbare Datei (.exe), eine JavaScript-Datei oder eine Archivdatei (ZIP, RAR) enthalten. Die Geräte werden jedoch nur dann infiziert, wenn die Empfänger die Dateien öffnen (oder Dateien öffnen, die über die enthaltenen Webseiten-Links heruntergeladen wurden).

Verschiedene gefälschte Updateprogramme und Installationsprogramme können ebenfalls zur Installation von Malware führen. Sie installieren einfach Malware anstelle von Updates oder nutzen Fehler in veralteter Software aus.

Wie kann man die Installation von Malware vermeiden?

Irrelevanten E-Mails, die von unbekannten, verdächtigen oder dubiosen Adressen gesendet werden und Anhänge oder Weblinks enthalten, sollte man nicht trauen. Links und Dateien in E-Mails sollten nicht geöffnet werden, ohne sich zu vergewissern, dass sie sicher sind.

Software sollte nicht über Downloadprogramme, Installationsprogramme, Peer-to-Peer-Netzwerke (z. B. Torrent-Clients, eMule) oder andere Kanäle dieser Art heruntergeladen oder installiert werden. Alle Anwendungen und Dateien sollten nur von offiziellen Webseiten und über direkte Links heruntergeladen werden.

Außerdem muss die installierte Software mit Hilfe von Werkzeugen oder Funktionen, die von offiziellen Entwicklern entwickelt wurden, aktualisiert und aktiviert werden. Werkzeuge von Drittanbietern verbreiten oft Malware. Außerdem ist es illegal, die Aktivierung lizenzierter Programme mit verschiedenen inoffiziellen Aktivierungsprogrammen ("Cracking") zu umgehen.

Liste der von der Joker-Malware betroffenen Apps (die meisten/alle wurden bereits aus dem Google Play Store entfernt, können jedoch auf bereits infizierten Geräten noch vorhanden sein):

- Advocate Wallpaper

- Age Face

- Altar Message

- Antivirus Security – Security Scan

- Beach Camera

- Board picture editing

- Certain Wallpaper

- Climate SMS

- Collate Face Scanner

- Cute Camera

- Dazzle Wallpaper

- Declare Message

- Display Camera

- Great VPN

- Humour Camera

- Ignite Clean

- Leaf Face Scanner

- Mini Camera

- Print Plant scan

- Rapid Face Scanner

- Reward Clean

- Ruddy SMS

- Soby Camera

- Spark Wallpaper

- Quick SMS

Update 13. November 2020 - Die aktualisierte Version von Joker nutzt Github (er verwendet Github und Github Pages, um seine bösartige Nutzlast zu speichern), so dass es schwieriger wäre, ihn zu entdecken.

Er verwendet JS-Code, um Befehle auszuführen, die von C&C (Command and Control server) empfangen wurden und es Bedrohungsakteuren ermöglichen, einen Kommentar auf der geöffneten Seite hinzuzufügen, den PIN-Code aus einer Benachrichtigung zu lesen, SMS-Nachrichten, POST- und GET-Anfragen und einige andere Befehle zu senden. Er verwendet auch C&C-Server, um Daten zu verbergen, die auf seine bösartigen Aktivitäten hinweisen könnten.

Screenshot einer Anwendung (Blood Pressure Health), die zur Tarnung des Trojaners Joker verwendet wird:

Screenshot einer weiteren Anwendung ("Stud Finder"), die als Tarnung für den Trojaner Joker verwendet wird:

Update 15. Juli 2022 - Cyberkriminelle haben vor kurzem eine aktualisierte Variante von Joker (auch bekannt als SysJoker) Malware veröffentlicht, die darauf ausgelegt ist, heimlich verschiedene Premium-Dienste ohne die Zustimmung des Benutzers zu abonnieren. Die Variante wird als Autolycos bezeichnet.

Schnellmenü:

- Einleitung

- Den Browserverlauf vom Chrome Internetbrowser löschen

- Browserbenachrichtigungen im Chrome Internetbrowser deaktivieren

- Den Chrome Internetbrowser zurücksetzen

- Den Browserverlauf vom Firefox Internetbrowser löschen

- Browserbenachrichtigungen im Firefox Internetbrowser deaktivieren

- Den Firefox Internetbrowser zurücksetzen

- Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren

- Das Android Gerät im "Abgesicherten Modus" starten

- Den Akku-Verbrauch verschiedener Anwendungen überprüfen

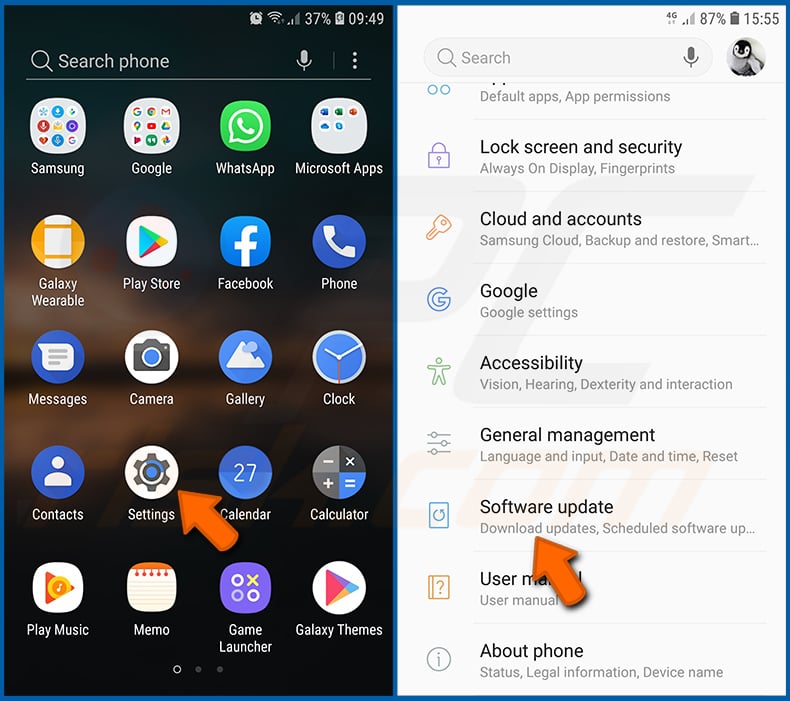

- Den Datenverbrauch verschiedener Anwendungen überprüfen

- Die neuesten Software-Updates installieren

- Das System auf Werkseinstellungen zurücksetzen

- Anwendungen mit Administratorenrechten deaktivieren

Den Verlauf vom Chrome Internetbrowser löschen:

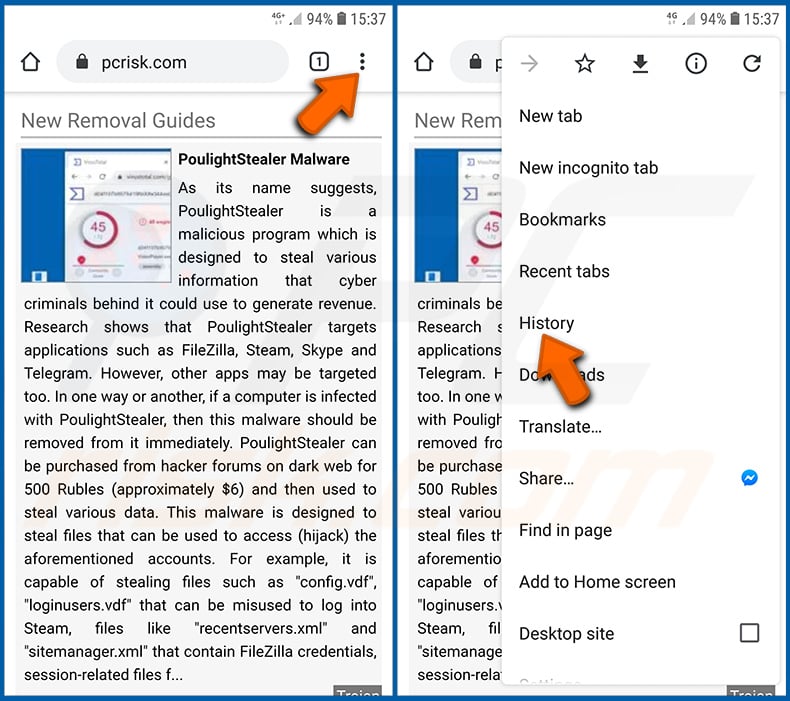

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Arten von Dateien, die Sie löschen möchten und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

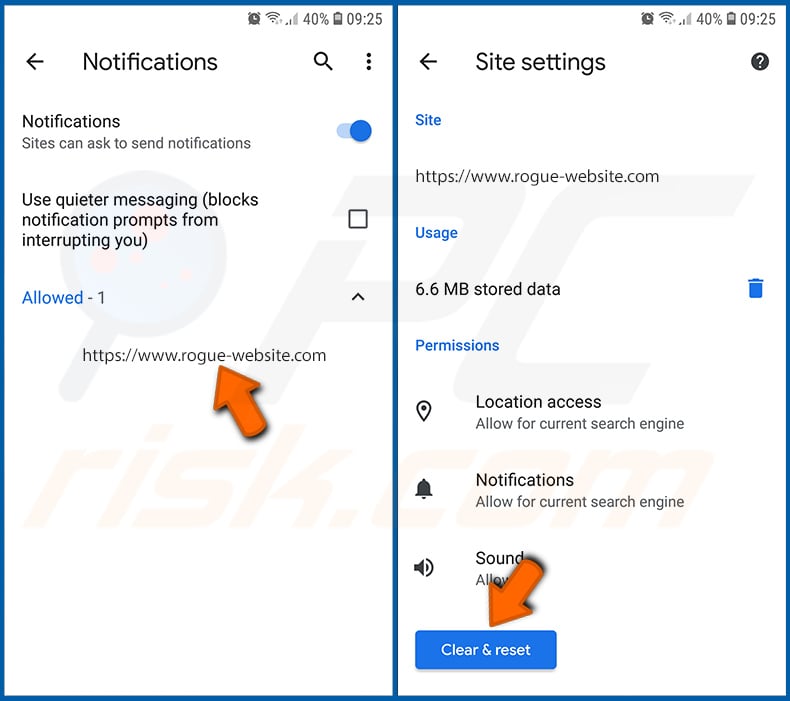

Browserbenachrichtigungen im Internetbrowser Chrome deaktivieren:

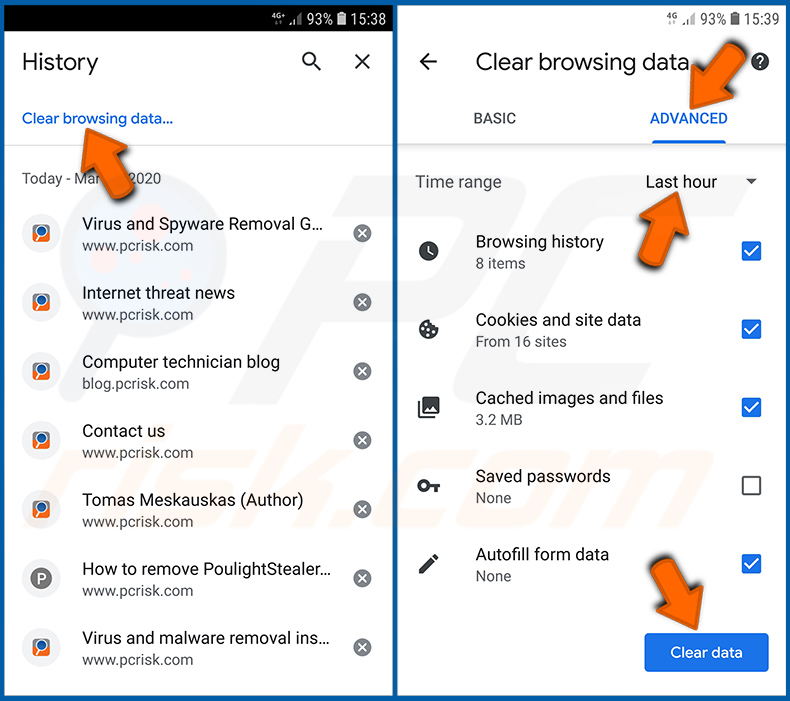

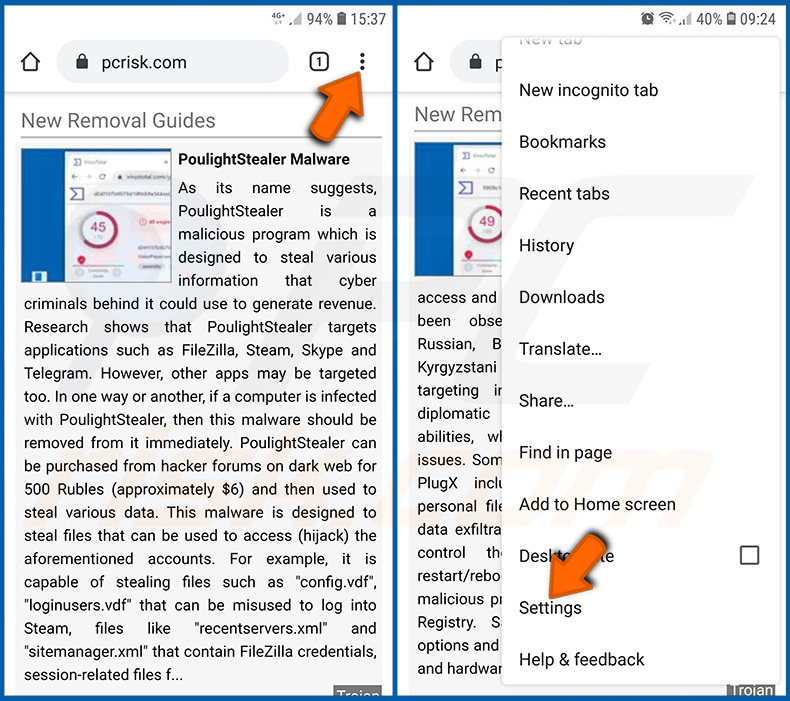

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Einstellungen“.

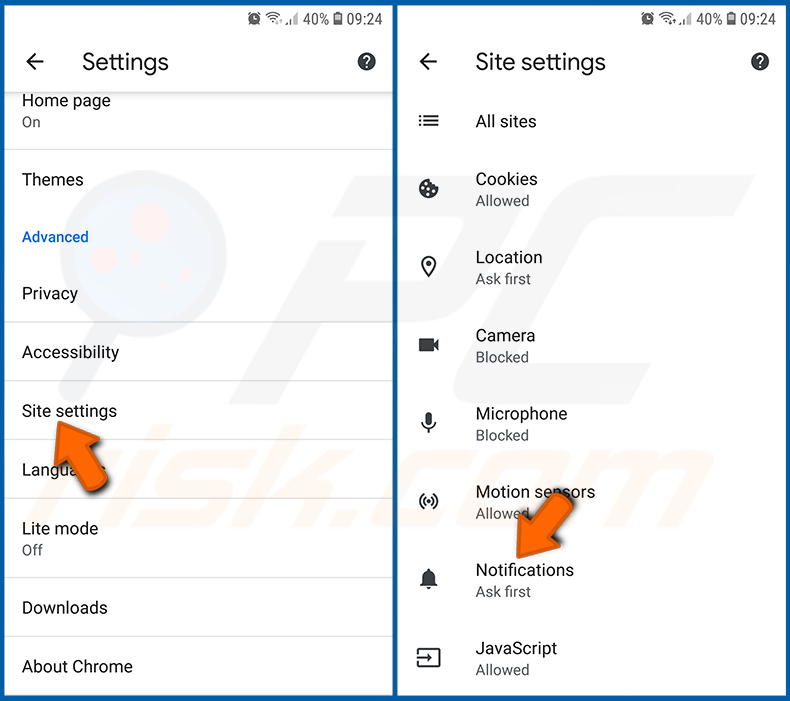

Scrollen Sie nach unten, bis Sie die Option „Seiten-Einstellungen“ sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option „Benachrichtigungen“ sehen und tippen Sie darauf.

Suchen Sie die Webseiten, die Browserbenachrichtigungen übermitteln, tippen Sie auf sie und klicken Sie auf „Löschen und Zurücksetzen“. Dadurch werden die Berechtigungen entfernt, die diesen Webseiten erteilt wurden, um Benachrichtigungen zu übermitteln. Falls Sie dieselbe Seite jedoch erneut besuchen, wird sie möglicherweise erneut um eine Berechtigung bitten.

Sie können wählen, ob Sie diese Berechtigungen erteilen möchten oder nicht (falls Sie dies ablehnen, geht die Webseite zum Abschnitt „Blockiert“ über und wird Sie nicht länger um die Berechtigung bitten).

[Zurück zum Inhaltsverzeichnis]

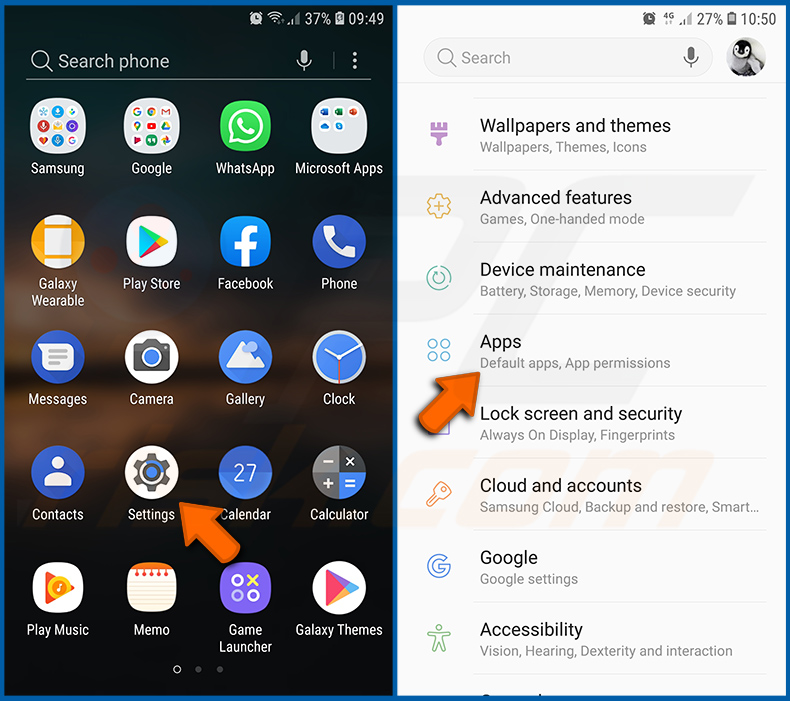

Den Internetbrowser Chrome zurücksetzen:

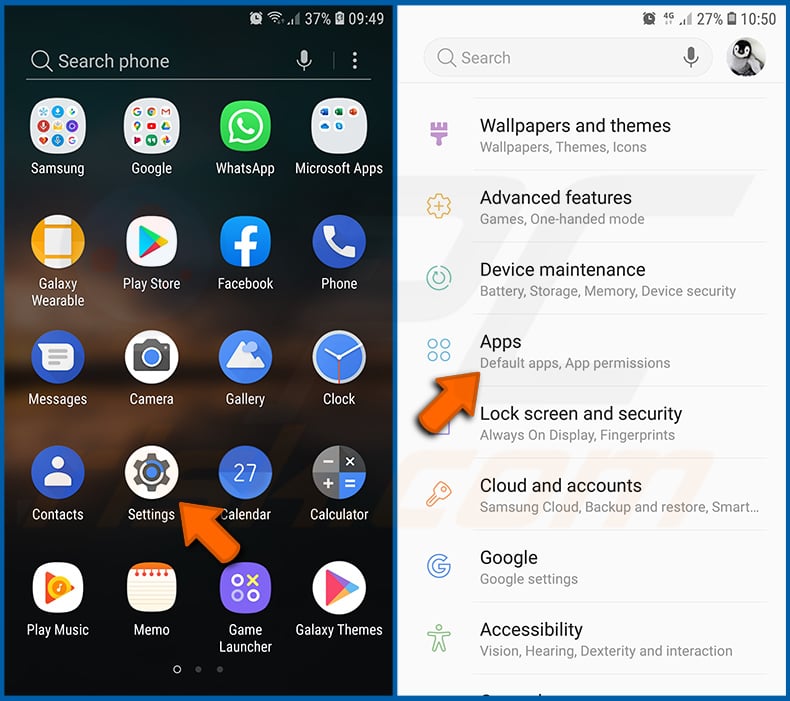

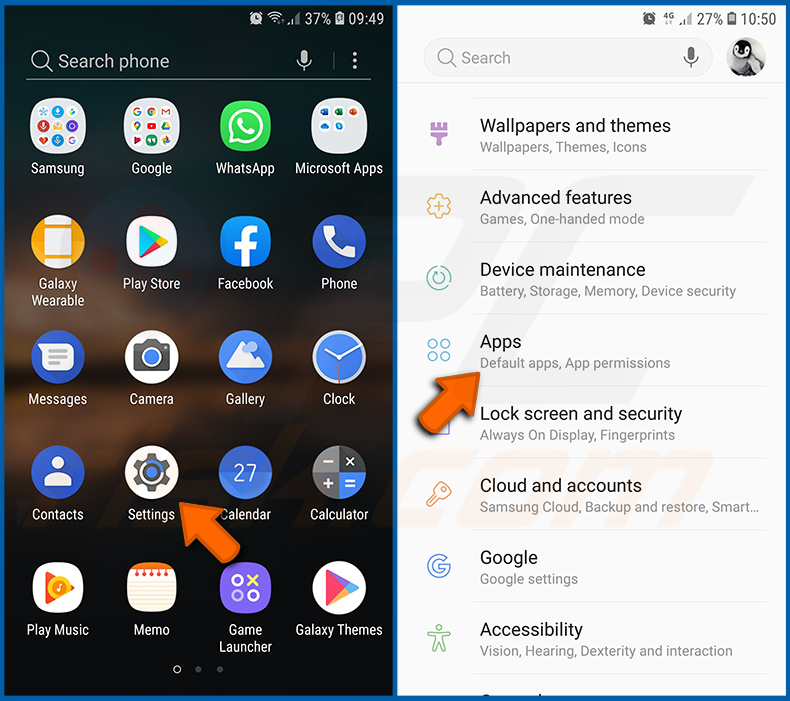

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

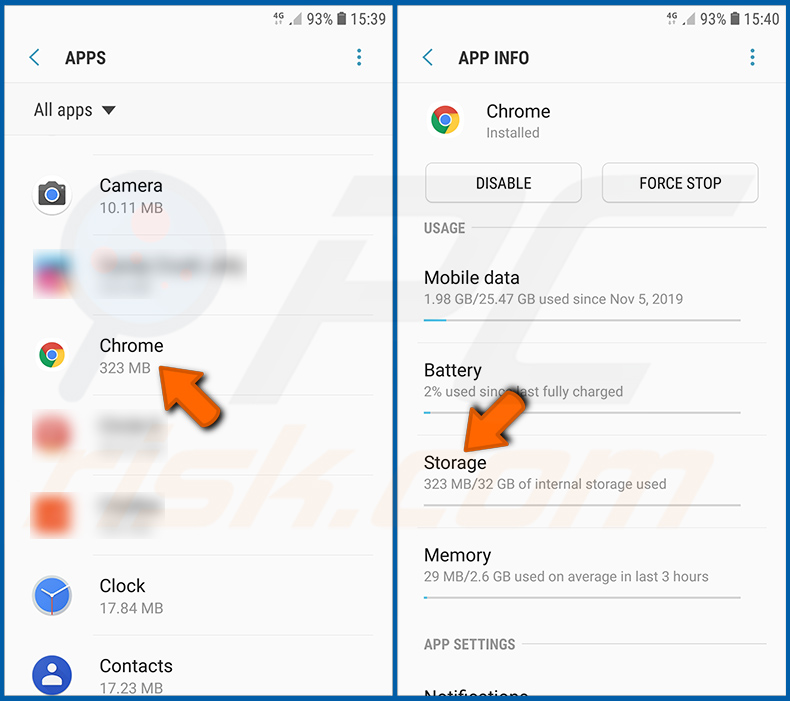

Scrollen Sie nach unten, bis Sie die Anwendung „Chrome“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „SPEICHER VERWALTEN“, dann auf „ALLE DATEN LÖSCHEN“ und bestätigen Sie die Aktion durch das Tippen auf „OK“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

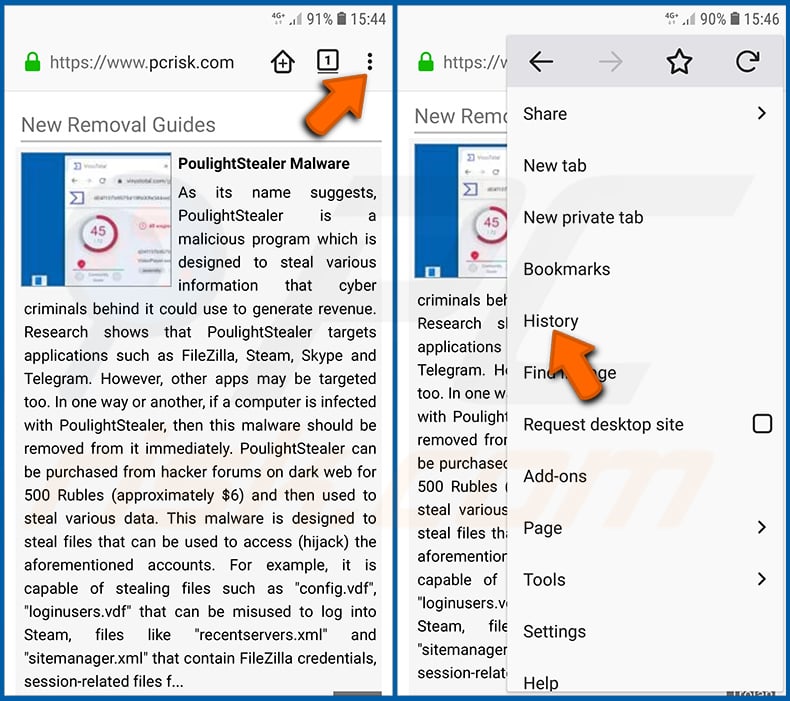

Den Verlauf vom Firefox Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Scrollen Sie nach unten, bis Sie „Private Daten löschen“ sehen, und tippen Sie darauf. Wählen Sie die Arten von Dateien aus, die Sie entfernen möchten, und tippen Sie auf „DATEN LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

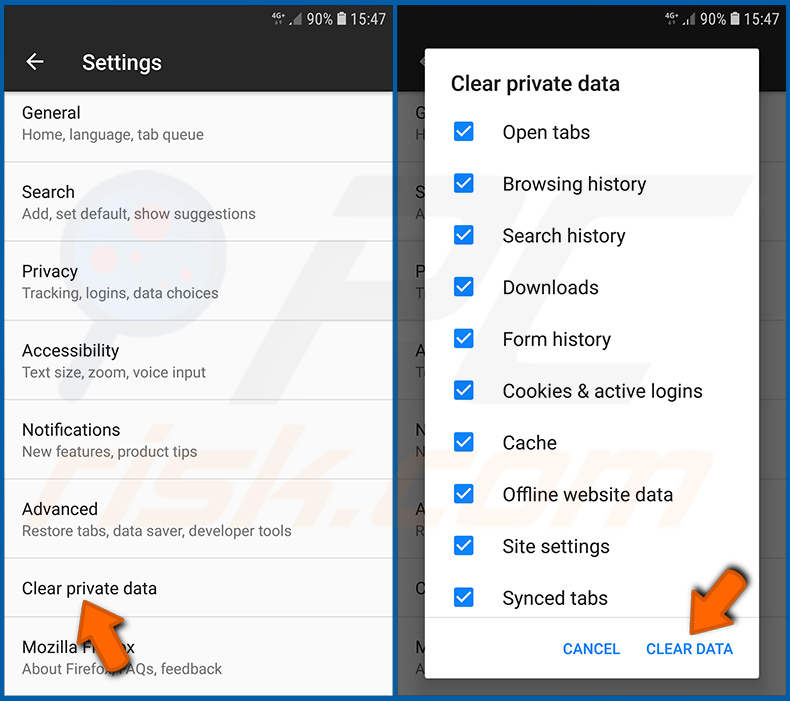

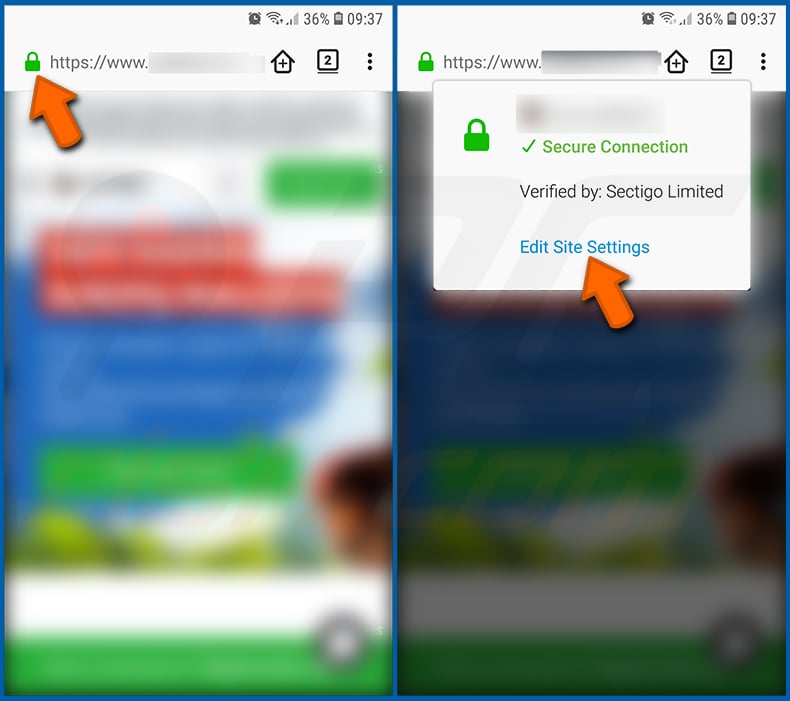

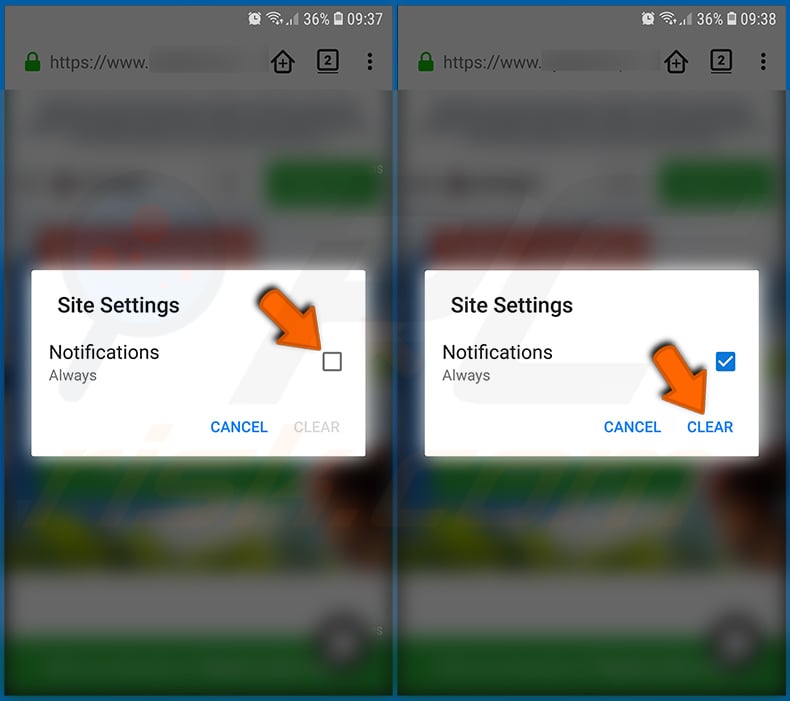

Browserbenachrichtigungen im Internetbrowser Firefox deaktivieren:

Besuchen Sie die Webseite, die Browser-Benachrichtigungen übermittelt, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol ist nicht unbedingt ein „Schloss“) und wählen Sie „Seiten-Einstellungen bearbeiten“.

Erklären Sie sich in dem geöffneten Dialogfenster mit der Option „Benachrichtigungen“ einverstanden und tippen Sie auf „LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

Den Internetbrowser Firefox zurücksetzen:

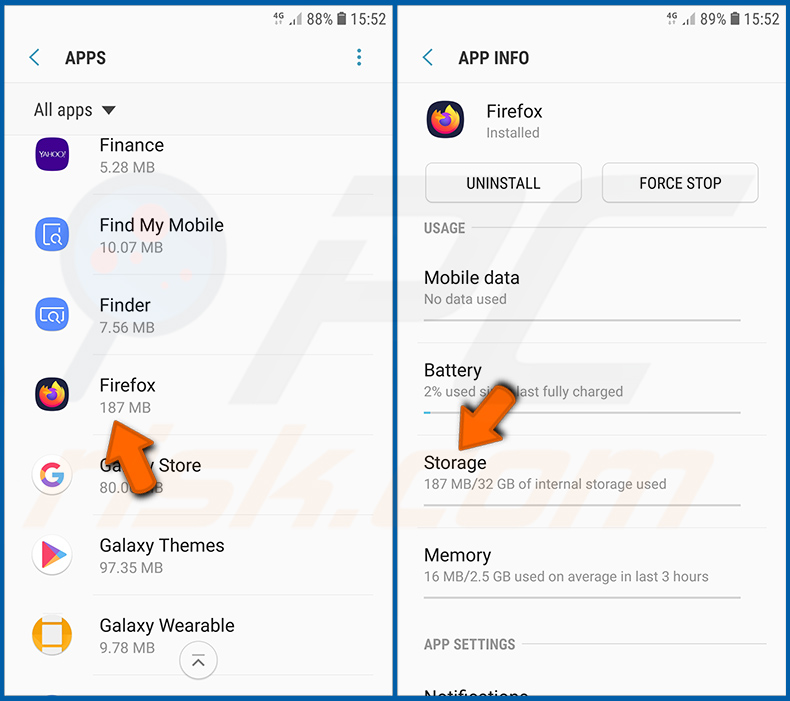

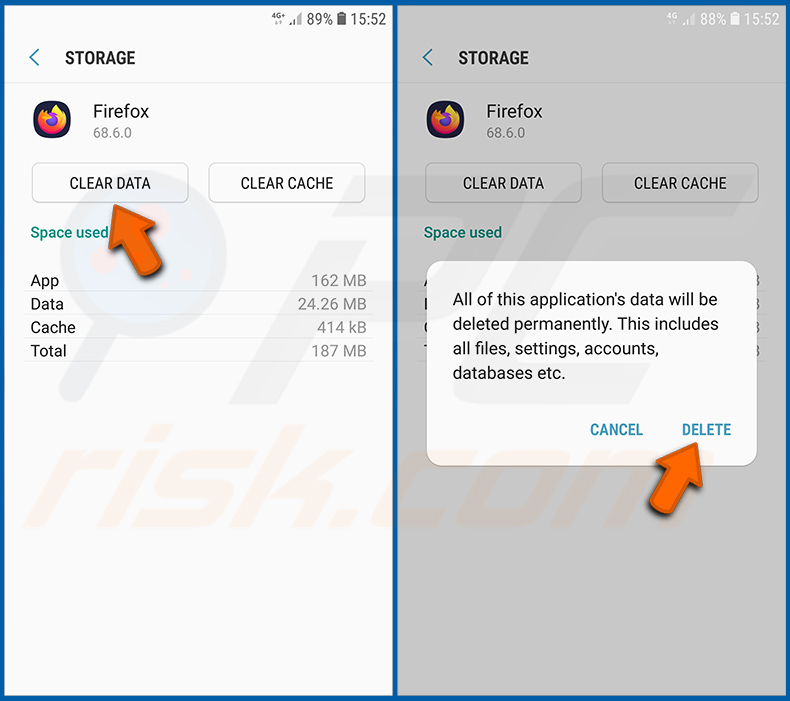

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Firefox“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „DATEN LÖSCHEN“ und bestätigen Sie die Aktion, indem Sie auf „LÖSCHEN“ tippen. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

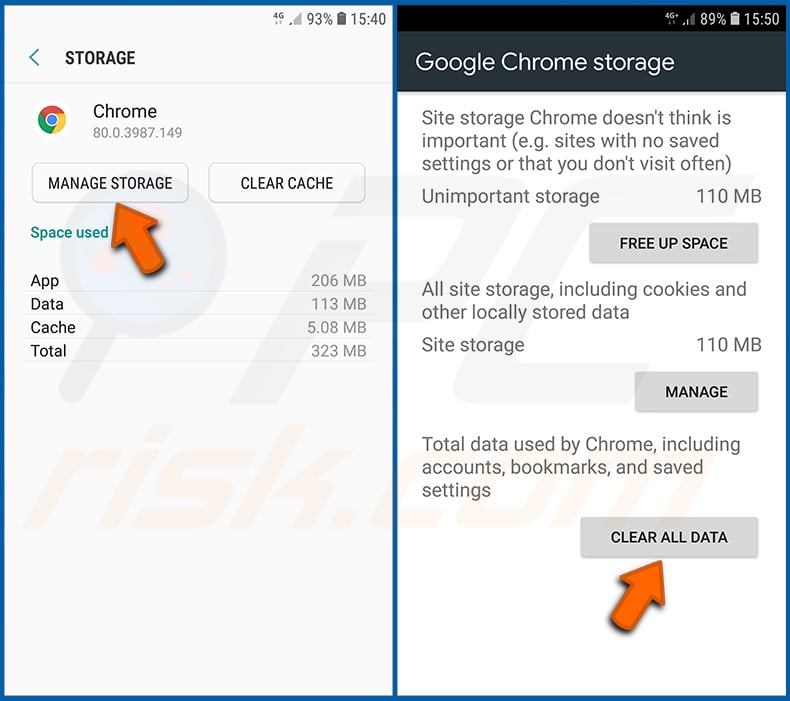

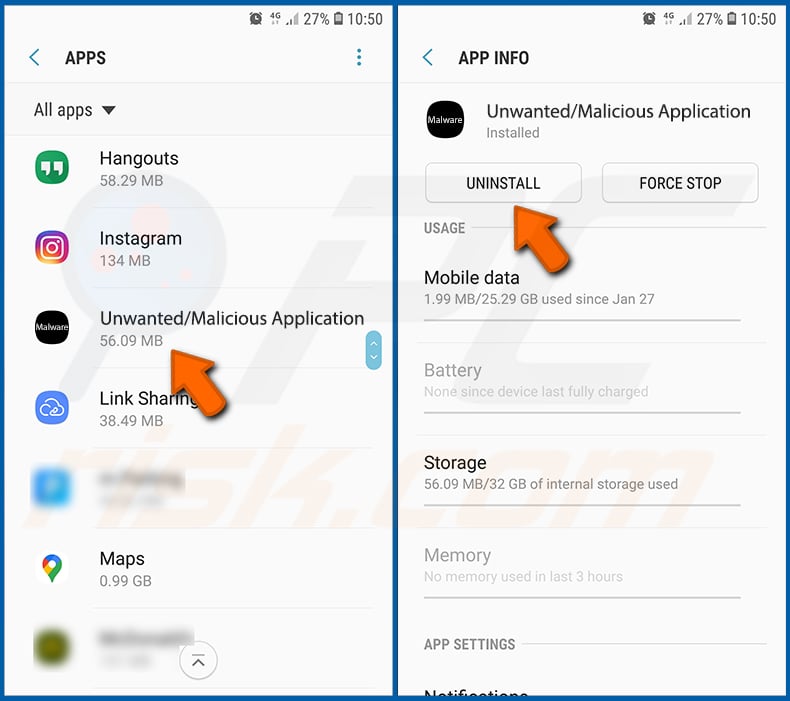

Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf „Deinstallieren“. Falls Sie die ausgewählte App aus irgendeinem Grund nicht entfernen können (z.B. wenn Sie von einer Fehlermeldung veranlasst werden), sollten Sie versuchen, den „Abgesicherten Modus“ zu verwenden.

[Zurück zum Inhaltsverzeichnis]

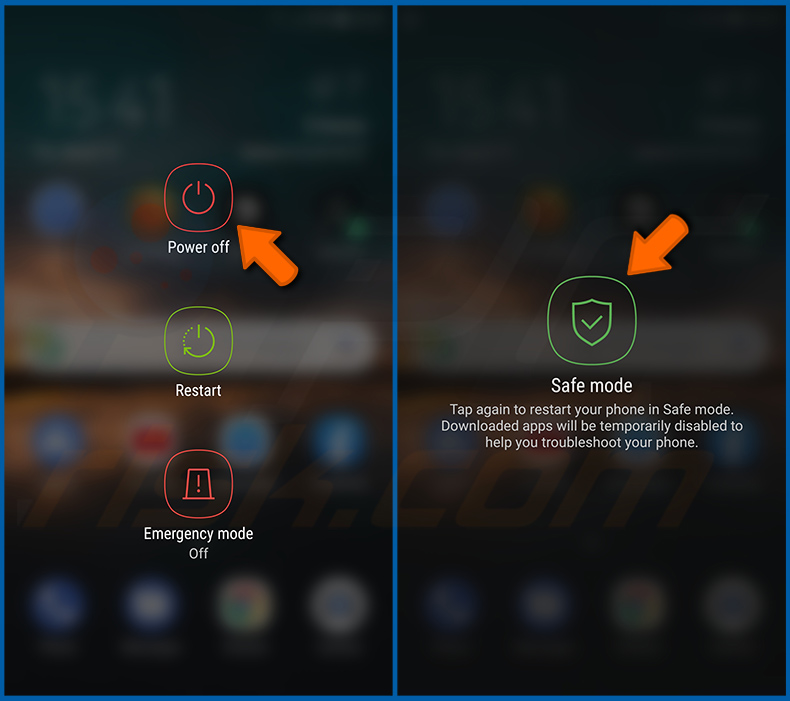

Das Android-Gerät im „Abgesicherten Modus“ starten:

Der „Abgesicherte Modus“ im Android-Betriebssystem deaktiviert vorübergehend die Ausführung aller Anwendungen von Drittanbietern. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z.B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät „normal“ läuft).

Drücken Sie die „Einschalttaste“ und halten Sie sie gedrückt, bis der Bildschirm „Ausschalten“ angezeigt wird. Tippen Sie auf das Symbol „Ausschalten“ und halten Sie ihn gedrückt. Nach einigen Sekunden wird die Option „Abgesicherter Modus“ angezeigt und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

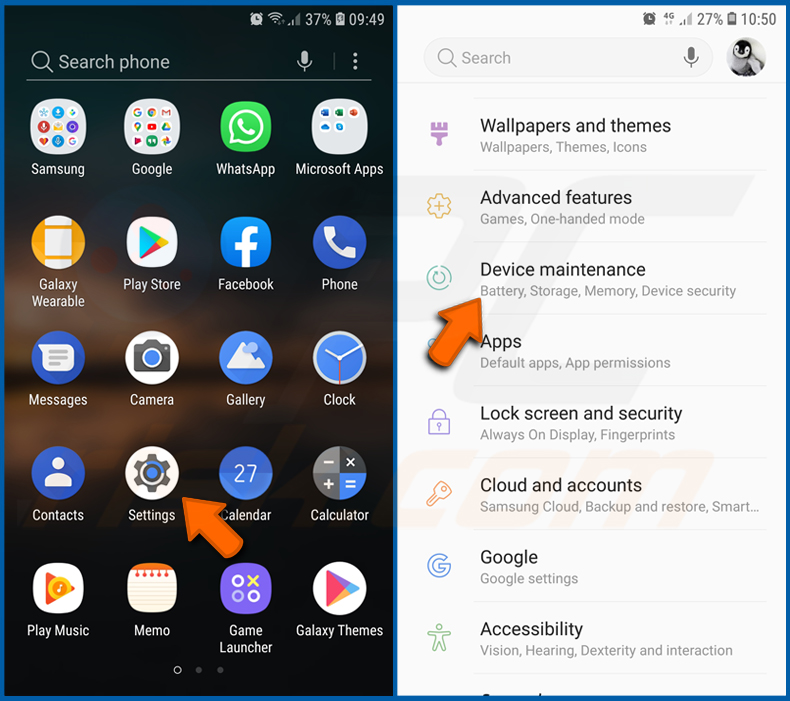

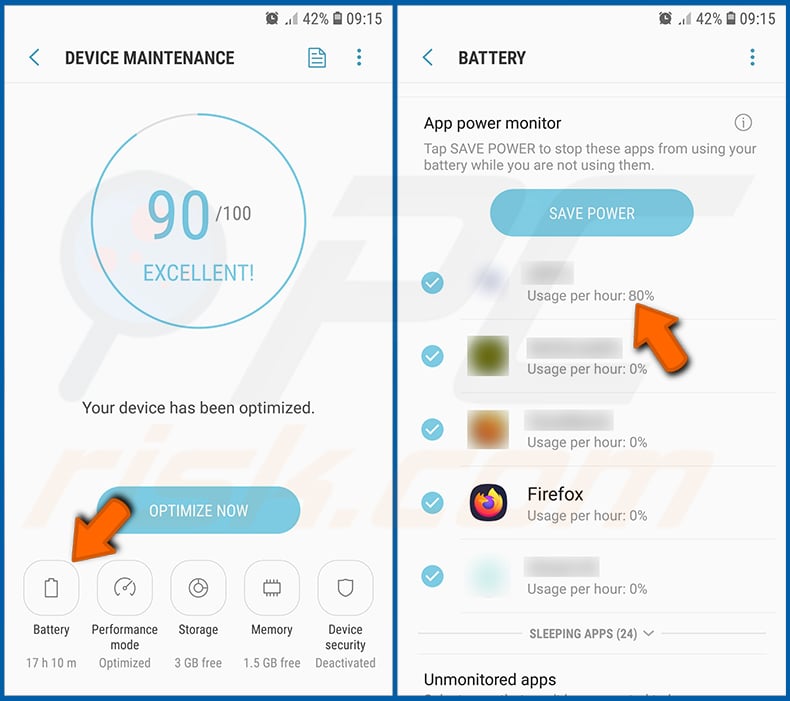

Den Akku-Verbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis sie "Gerätewartung" sehen und tippen Sie darauf.

Tippen Sie auf „Akku“ und überprüfen Sie die Verwendung der einzelnen Anwendungen. Seriöse/echte Anwendungen werden entwickelt, um so wenig Energie wie möglich zu verbrauchen, um die beste Benutzererfahrung zu bieten und Strom zu sparen. Daher kann ein hoher Akkuverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

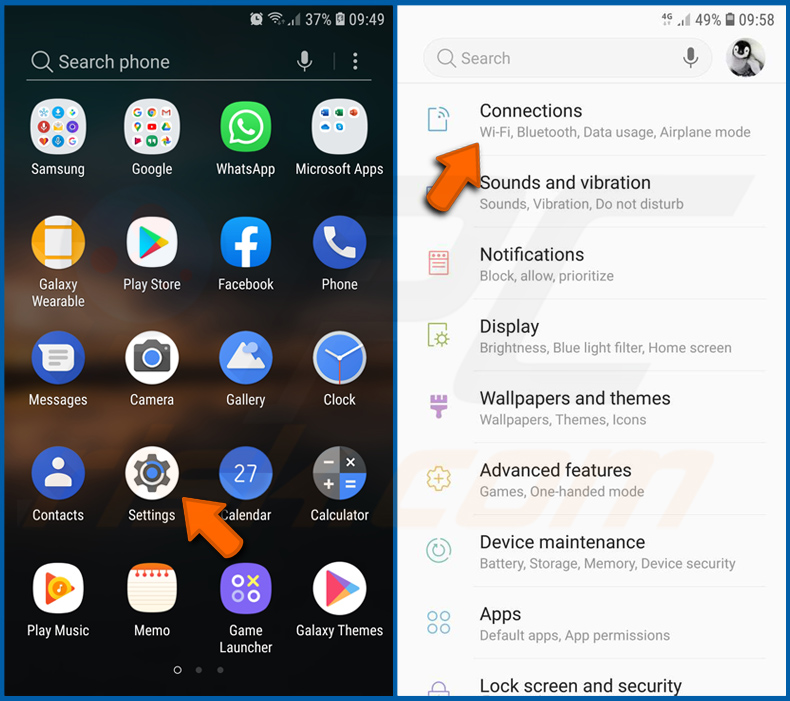

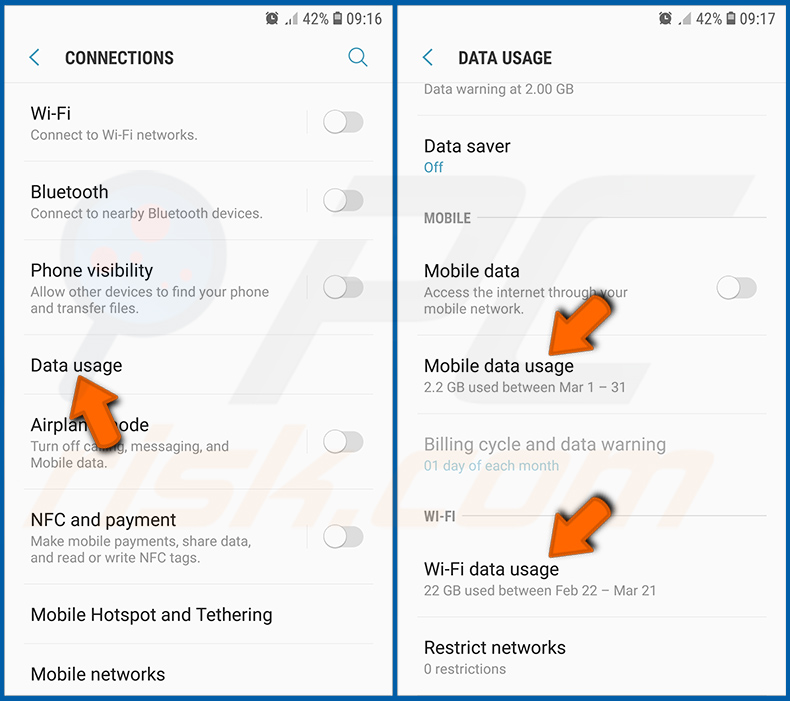

Den Datenverbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Datenverbrauch" sehen, und wählen Sie diese Option aus. Wie beim Akku, werden seriöse/echte Anwendungen so entwickelt, dass der Datenverbrauch so weit wie möglich minimiert wird. Dies bedeutet, dass eine große Datennutzung auf die Präsenz von bösartigen Anwendungen hinweisen könnte.

Beachten Sie, dass einige bösartige Anwendungen entwickelt werden könnten, um nur dann zu funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die WLAN-Datennutzung überprüfen.

Falls Sie eine Anwendung finden, die viele Daten verwendet, obwohl Sie sie nie verwenden, empfehlen wir Ihnen dringend, sie so schnell wie möglich zu deinstallieren.

[Zurück zum Inhaltsverzeichnis]

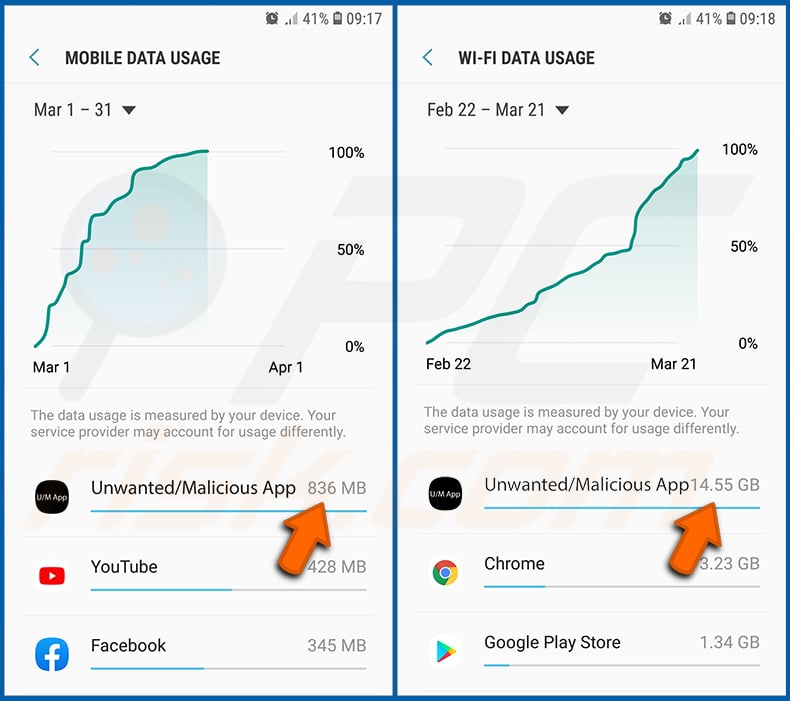

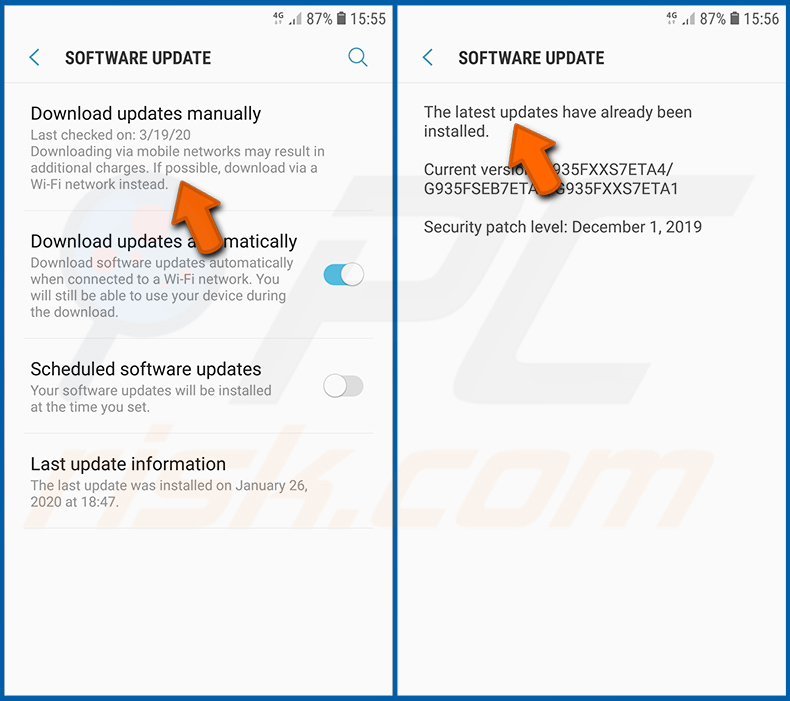

Die neuesten Software-Updates installieren:

Die Software auf dem neuesten Stand zu halten, ist eine bewährte Vorgehensweise, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen kontinuierlich verschiedene Sicherheits-Patches und Android-Updates, um Fehler und Mängel zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Software-Update" sehen und tippen Sie darauf.

Tippen Sie auf „Updates manuell herunterladen“ und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie diese sofort. Wir empfehlen auch, die Option „Updates automatisch herunterladen“ zu aktivieren - damit kann das System Sie benachrichtigen, sobald ein Update veröffentlicht wird und/oder es automatisch installieren.

[Zurück zum Inhaltsverzeichnis]

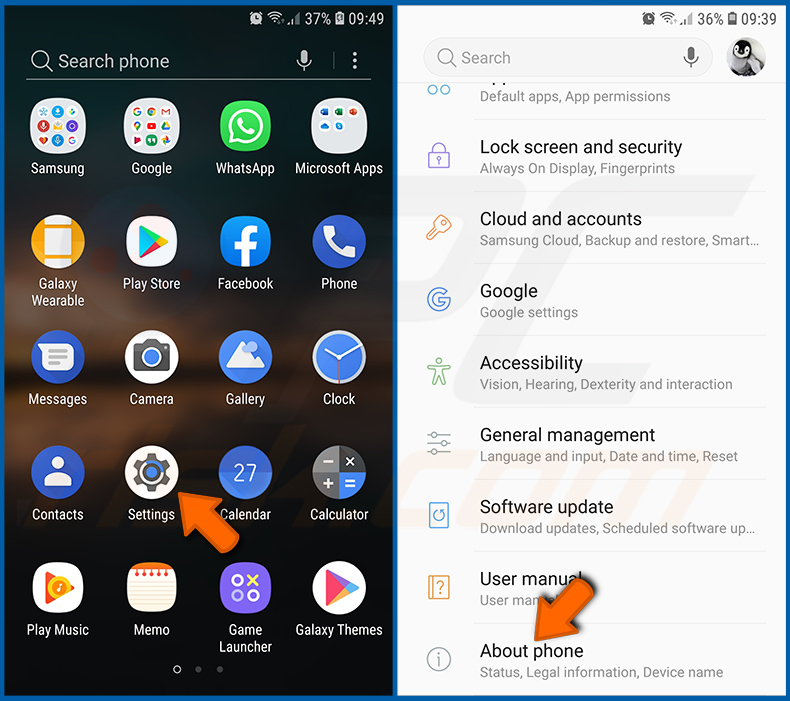

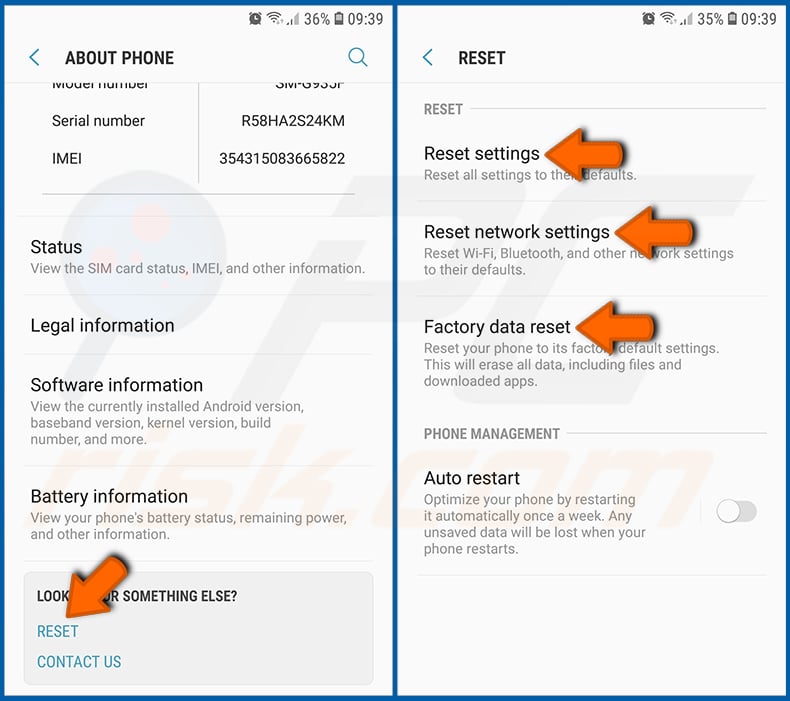

Das System auf Werkseinstellungen zurücksetzen:

Das Ausführen eines „Werkseinstellungen“ ist eine gute Möglichkeit, alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardeinstellungen zurückzusetzen und das Gerät allgemein zu reinigen. Beachten Sie, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die im Gerät gespeichert sind, nicht auf der SIM-Karte), SMS-Nachrichten und so weiter. D.h. das Gerät wird auf Werkseinstellunjgen zurückgesetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder schlicht die Netzwerkeinstellungen wiederherstellen.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Wiederherstellen" sehen und tippen Sie darauf. Wählen Sie nun die Aktion, die Sie durchführen möchten:

„Einstellungen zurücksetzen" - alle Systemeinstellungen auf die Standardeinstellungen zurücksetzen;

"Netzwerkeinstellungen zurücksetzen" - alle netzwerkbezogenen Einstellungen auf die Standardeinstellungen zurücksetzen;

„Auf Werkszustand zurücksetzen" - setzen Sie das gesamte System zurück und löschen Sie alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

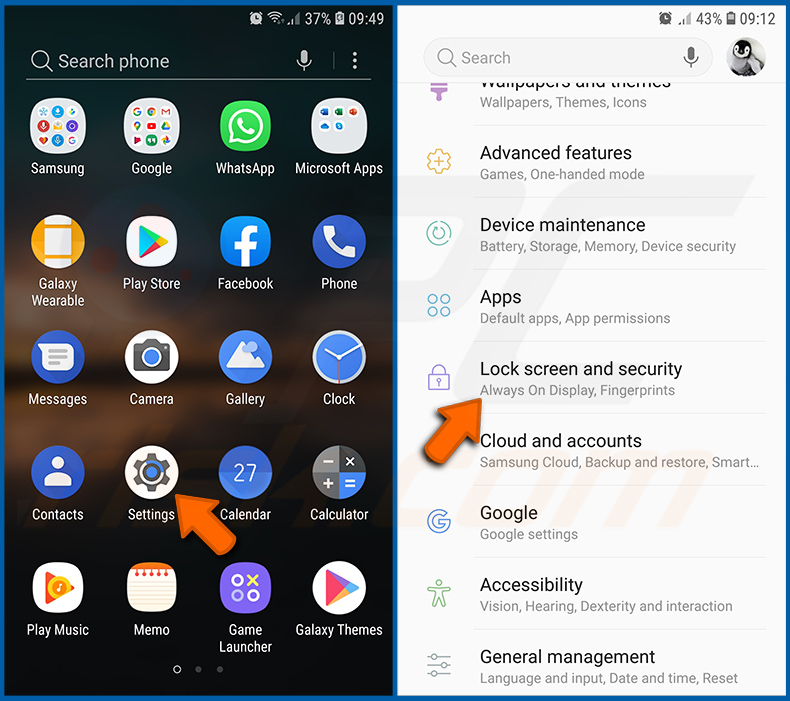

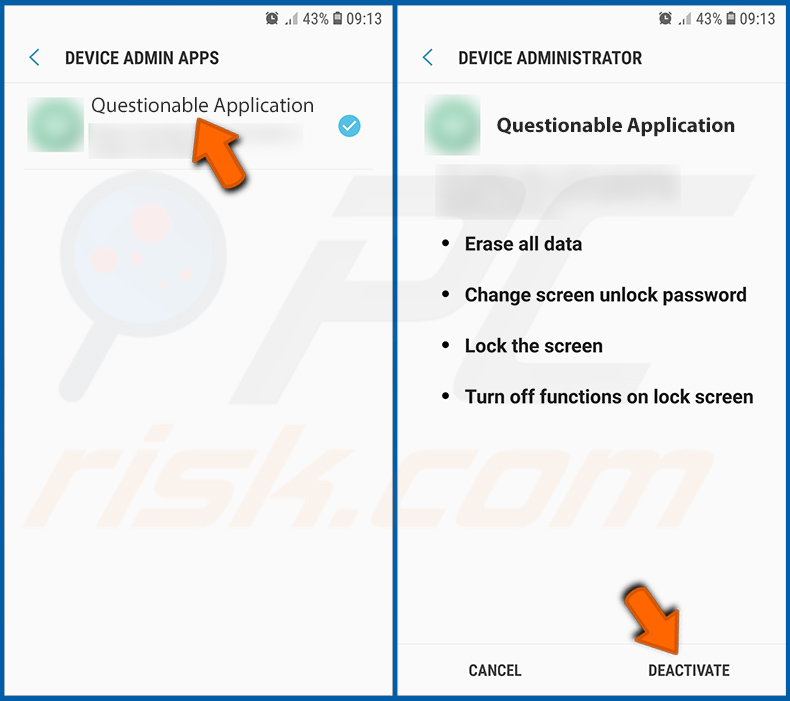

Anwendungen mit Administratorrechten deaktivieren:

Falls eine bösartige Anwendung Administratorrechte erhält, kann dies das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Apps solche Berechtigungen haben und diejenigen deaktivieren, die diese nicht haben sollten.

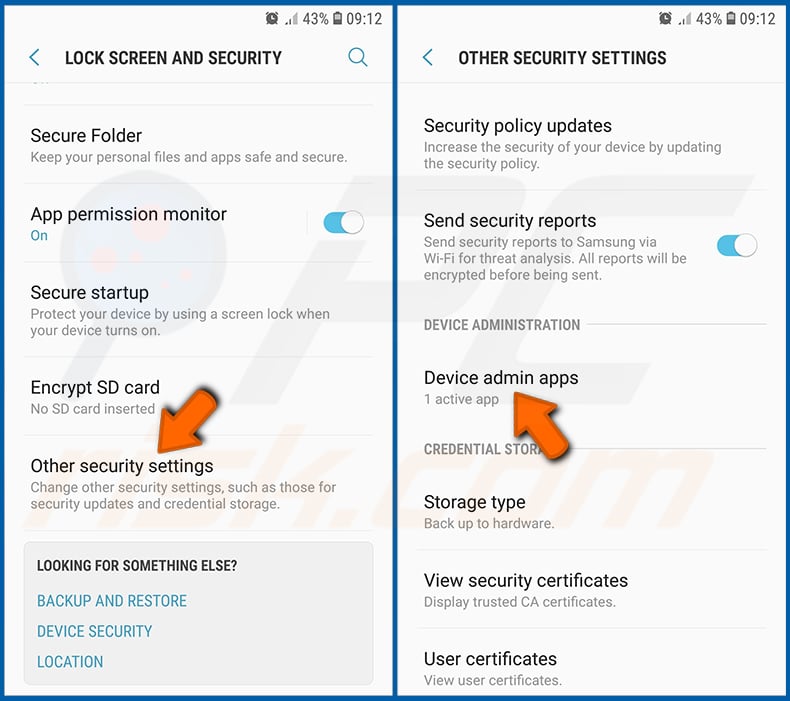

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Sperrbildschirm und Sicherheit" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Andere Sicherheitseinstellungen" sehen, tippen Sie auf sie und dann auf "Administratoren-Apps des Geräts".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollen, tippen Sie auf sie und dann auf „DEAKTIVIEREN“.

Häufig gestellte Fragen (FAQ)

Mein Android-Gerät ist mit der Joker-Malware infiziert. Sollte ich mein Speichergerät formatieren, um die Malware loszuwerden?

Nein, die meisten bösartigen Programme können ohne Formatierung entfernt werden.

Was sind die größten Probleme, die Joker-Malware verursachen kann?

Die Gefahren, die von einer Infektion ausgehen, hängen von den Fähigkeiten der Malware und der Vorgehensweise der Cyberkriminellen ab. Joker arbeitet in erster Linie damit, dass die Opfer Premium-Dienste abonnieren und Premium-Nummern anrufen oder per SMS versenden. Außerdem verfügt es über einige Funktionen zum Datendiebstahl. Im Allgemeinen können solche Infektionen zu schwerwiegenden Datenschutzproblemen, finanziellen Einbußen und potenziellem Identitätsdiebstahl führen.

Was ist der Zweck der Joker-Malware?

Die meisten bösartigen Programme werden zur Erzielung von Einnahmen eingesetzt und Joker bildet da keine Ausnahme. Es ist jedoch wichtig zu erwähnen, dass Malware auch von Cyberkriminellen eingesetzt werden kann, um sich zu amüsieren, persönlichen Groll zu hegen, Prozesse zu stören (z. B. Webseiten, Dienste, Unternehmen usw.) und sogar politisch/geopolitisch motivierte Angriffe zu starten.

Wie hat Joker Malware mein Android-Gerät infiltriert?

Es wurde beobachtet, dass die Joker-Malware unter verschiedenen Verkleidungen aktiv über den Google Play Store verbreitet wird. Sie kann jedoch auch mit anderen Techniken verbreitet werden. Malware wird hauptsächlich über Drive-by-Downloads, Online-Betrügereien, Malvertising, Spam-E-Mails und -Nachrichten, dubiose Download-Quellen (z. B. Freeware- und Drittanbieter-Webseiten, P2P-Tauschbörsen usw.), illegale Software-Aktivierungswerkzeuge ("Cracking") und gefälschte Updates verbreitet.

▼ Diskussion einblenden