Entfernungsanleitung für Stealth Soldier Malware

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Welche Art von Malware ist Stealth Soldier?

Stealth Soldier ist eine bösartige Software. Diese Malware verfügt über mehrere Funktionen, die auf Überwachung und Datenexfiltration ausgerichtet sind.

Stealth Soldier wurde bei Spionageangriffen auf libysche Organisationen beobachtet. Es gibt Beweise für eine Verbindung zwischen Stealth Soldier's C&C (Command and Control) Netzwerk mit Phishing Operationen. Es gibt auch einige Ähnlichkeiten zwischen dieser Infrastruktur und anderen bösartigen Kampagnen, die in Nordafrika aktiv sind.

Übersicht über die Stealth-Soldier Malware

Zum Zeitpunkt der Erstellung dieses Artikels ist Stealth Soldier eine aktiv gepflegte Malware. Es gibt mindestens neun Versionen dieser Malware. Die Infektionsketten sind nach der Infiltration weitgehend identisch - die endgültige Konfiguration ist jedoch unterschiedlich. Letzteres deutet darauf hin, dass die Angriffe von Stealth Soldier vielseitig und äußerst gezielt sind.

Bei allen Varianten der Malware beginnt die Infektionskette mit dem Start eines Downloadprogramms. Bei der Ausführung zeigt er zur Ablenkung ein gefälschtes PDF-Dokument an, während im Hintergrund eine Ladeprogramm-Komponente heruntergeladen wird.

Das Ladeprogramm führt das "PowerPlus“ Modul ein und führt schließlich die endgültige Nutzlast aus. PowerPlus ist für die Ausführung von PowerShell Befehle auszuführen. Es sorgt auch für den Fortbestand eines anderen Moduls mit der Bezeichnung "Watchdog", das seinerseits in regelmäßigen Abständen prüft, ob aktualisierte Versionen des Ladeprogramms verfügbar sind.

Der größte Unterschied zwischen den Varianten des Stealth Soldier besteht in der Konfiguration der endgültigen Nutzlast, d. h. in der Frage, aus welchen Modulen und Plug-ins sie bestehen wird. Das Ziel der Nutzlast ist es, die Daten der Opfer zu stehlen.

Die neueste Variante beginnt ihre Operationen mit der Erfassung von Geräte-/Systemdaten, z. B. Hostname, Benutzername, Laufwerksnamen und -typen (z. B. fest, austauschbar usw.), freier Speicherplatz usw. Stealth Soldier kann Dateien herunterladen und hochladen, d. h. diese Malware kann Inhalte exfiltrieren und zusätzliche bösartige Komponenten einschleusen.

Die Software kann auch Verzeichnisinformationen sammeln (z. B. Dateinamen, -typen, -formate, Aktivitätsdaten, Größen, Berechtigungen und andere dateibezogene Daten). Stealth Soldier kann auf das Mikrofon des Geräts zugreifen und es für Audioaufnahmen verwenden. Ebenso kann die Malware Screenshots machen oder den Bildschirm des Geräts aufzeichnen. Zu den Fähigkeiten des Programms gehört das Keylogging; mit dieser Funktion kann es Tastenanschläge aufzeichnen (d. h. Informationen, die das Opfer eingibt).

Die neueste Variante von Stealth Soldier zielt auf Browserdaten ab, und diese Funktionalität war in den vorherigen Versionen nicht vorhanden. Zu den Informationen, die von Interesse sind, können gehören: Surfktivitäten, Internet-Cookies, Anmeldedaten für das Konto, persönlich identifizierbare Details, Kreditkartennummern und so weiter.

Es ist erwähnenswert, dass Malware-Entwickler ihre Kreationen häufig verbessern, und in Anbetracht der aktiven Wartung und der anpassbaren Natur der Infektionen von Stealth Soldier werden neue Iterationen wahrscheinlich zusätzliche/andere Funktionen haben.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Software wie, Stealth Soldier, auf Geräten zu zahlreichen Systeminfektionen, schwerwiegenden Datenschutzproblemen, finanziellen Einbußen und Identitätsdiebstahl führen kann. Es ist wichtig zu erwähnen, dass spionageorientierte Malware erheblichen Schaden anrichten kann, wenn sie gegen hochsensible Einrichtungen eingesetzt wird.

| Name | Stealth Soldier Virus |

| Art der Bedrohung | Trojaner, passwortstehlendes Virus, Banking-Malware, Spyware. |

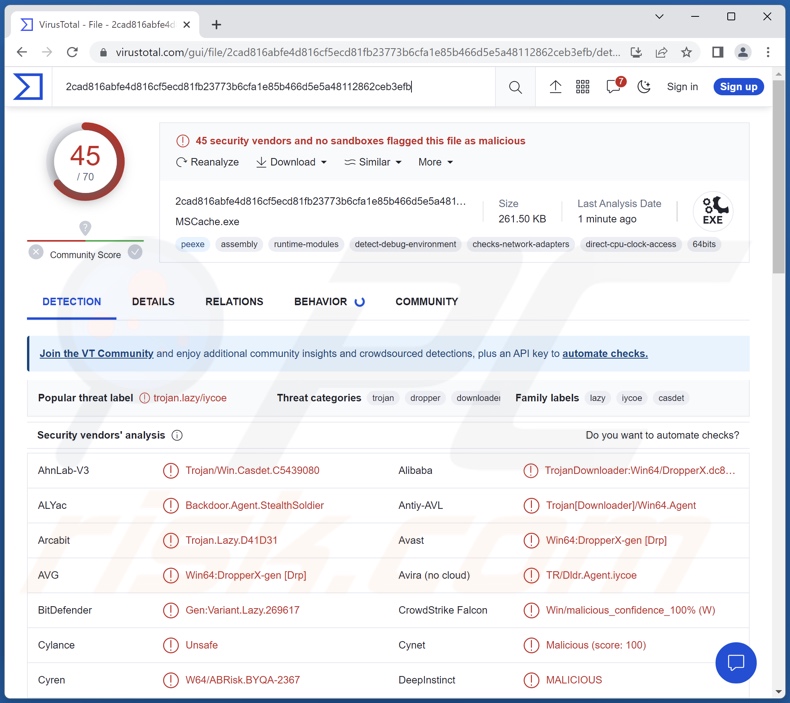

| Erkennungsnamen | Avast (Win64:DropperX-gen [Drp]), Combo Cleaner (Gen:Variant.Lazy.269617), ESET-NOD32 (eine Variante von Win64/TrojanDownloader.Age), Kaspersky (Trojan-Dropper.Win64.Agent.ahz), Microsoft (Trojan:Win32/Casdet!rfn), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wird in ein Botnetz integriert. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für informationsstehlende Malware

Wir haben Tausende von schädlichen Programmen untersucht; DynamicRAT, Horabot, ObserverStealer, Bandit und Kraken sind nur einige Beispiele für Malware, die Informationen stehlen kann und die wir kürzlich untersucht haben.

Bösartige Software kann ein breites Spektrum an Funktionen haben, die in unterschiedlichen Kombinationen auftreten können. Unabhängig von der Funktionsweise der Malware gefährdet ihr Vorhandensein auf einem System die Integrität des Geräts und die Sicherheit der Benutzer. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie hat Stealth Soldier meinen Computer infiltriert?

Aufgrund der Verbindungen von Stealth Soldier zu einer Phishing-Infrastruktur ist es nicht unwahrscheinlich, dass diese Malware über Spam-Mails verbreitet wird. Betrügerische E-Mails/Nachrichten können infektiöse Dateien als Anhänge oder Download-Links enthalten.

Diese Dateien können in verschiedenen Formaten vorliegen, z. B. Dokumente (PDF, Microsoft Office, Microsoft OneNote, usw.), Archive (ZIP, RAR, usw.), ausführbare Dateien (.exe, .run, usw.), JavaScript, usw. Wenn eine bösartige Datei ausgeführt, gestartet oder anderweitig geöffnet wird, wird die Infektionskette in Gang gesetzt.

Stealth Soldier könnte auch mit anderen Techniken verbreitet werden. Zu den häufigsten Methoden der Malware-Verbreitung gehören: bösartige Anhänge und Links in Spam-Mails, Drive-by-Downloads (heimliche/betrügerische Downloads), dubiose Download-Quellen (z. B. Freeware- und Drittanbieter-Webseiten, Peer-to-Peer-Tauschnetzwerke usw.), illegale Software-Aktivierungswerkzeuge ("Cracks"), gefälschte Updates, Online-Betrügereien und Malvertising.

Einige bösartige Programme können sich sogar selbst über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Flash-Laufwerke usw.) verbreiten.

Wie vermeidet man die Installation von Malware?

Eingehende E-Mails und andere Nachrichten müssen unbedingt mit Vorsicht behandelt werden. Wir raten davon ab, Anhänge oder Links in verdächtigen/irrelevanten E-Mails zu öffnen, da sie infektiös sein können. Genauso wichtig ist es, beim Surfen vorsichtig zu sein, da gefälschte und bösartige Online-Inhalte meist echt und harmlos erscheinen.

Alle Downloads müssen außerdem von offiziellen und verifizierten Kanälen stammen. Eine weitere Empfehlung lautet, Programme mit legitimen Funktionen/Werkzeuge zu aktivieren und zu aktualisieren, da illegale Aktivierungswerkzeuge ("Cracking") und Updateprogramme von Drittanbietern Malware enthalten können.

Wir müssen betonen, wie wichtig es ist, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen/Probleme zu entfernen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Stealth Soldier?

- SCHRITT 1. Manuelle Entfernung von Stealth Soldier Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit der Stealth Soldier Malware infiziert. Sollte ich mein Speichergerät formatieren, um die Malware loszuwerden?

Die meisten bösartigen Programme können ohne Formatierung entfernt werden.

Was sind die größten Probleme, die Stealth Soldier Malware verursachen kann?

Die von einer Infektion ausgehenden Bedrohungen hängen von den Fähigkeiten der Malware und der Vorgehensweise der Cyberkriminellen ab. Stealth Soldier verfügt über mehrere Funktionen zum Datendiebstahl und wurde bereits bei überwachungsmotivierten Angriffen eingesetzt. Generell kann Malware, die auf Informationen abzielt, ernsthafte Datenschutzprobleme, finanzielle Verluste und Identitätsdiebstahl verursachen. Beachten Sie, dass diese Art von Malware, die gegen hochsensible Ziele eingesetzt wird, zu erheblichen Schäden führen kann.

Was ist der Zweck von Stealth Soldier Malware?

In den meisten Fällen wird Malware eingesetzt, um Gewinne zu erzielen. Cyberkriminelle können diese Software jedoch auch nutzen, um sich selbst zu amüsieren, persönliche Rachefeldzüge durchzuführen, Prozesse zu stören (z. B. Webseiten, Dienste, Unternehmen, Institutionen usw.) und sogar politisch/geopolitisch motivierte Angriffe zu starten. Stealth Soldier wurde mit Anschlägen in Verbindung gebracht, die sich gegen libysche Organisationen richteten.

Wie hat Stealth Soldier Malware meinen Computer infiltriert?

Malware wird in erster Linie über Spam-E-Mails/Nachrichten, Online-Betrügereien, Malvertising, Drive-by-Downloads, nicht vertrauenswürdige Download-Kanäle (z. B. Freeware- und kostenlose Filehosting-Webseiten, P2P-Tauschnetzwerke usw.), illegale Programmaktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet. Darüber hinaus sind einige Schadprogramme in der Lage, sich selbst über lokale Netzwerke und Wechseldatenträger zu verbreiten.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner ist darauf ausgelegt, alle Arten von Bedrohungen zu erkennen und zu beseitigen. Es ist in der Lage, praktisch alle bekannten Malware-Infektionen zu entfernen. Da sich ausgefeilte Schadsoftware in der Regel tief im System versteckt, ist ein vollständiger Systemscan unerlässlich.

▼ Diskussion einblenden