So entfernen Sie die RedEnergy Malware von Ihrem Computer

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Welche Art von Malware ist RedEnergy Stealer?

RedEnergy ist der Name eines Informationen-Diebstahlprogramme, das eine gefälschte Update-Kampagne einsetzt, um mehrere Branchen zu schädigen. Diese bösartige Software ist in der Lage, Informationen aus verschiedenen Internetbrowsern zu extrahieren, so dass sensible Daten gestohlen werden können. Außerdem enthält sie verschiedene Module, die Ransomware-Aktivitäten erleichtern.

Da RedEnergy die einzigartige Fähigkeit besitzt, sowohl als Stealer als auch als Ransomware zu fungieren, wird es als Stealer-as-a-Ransomware kategorisiert.

Mehr über den RedEnergy Stealer

Wenn sie ausgelöst wird, tarnt sich die bösartige RedEnergy-Datei als echtes Browser-Update und verschleiert so ihre wahre Natur. Er gibt sich geschickt als legitimes Update von bekannten Browsern wie Google Chrome, Microsoft Edge, Firefox und Opera aus, um ahnungslose Benutzer zu täuschen.

Die Malware legt dann vier Dateien (zwei temporäre Dateien und zwei ausführbare Dateien) auf dem Zielsystem ab. Von diesen Dateien dient eine als bösartige Nutzlast. Gleichzeitig initiiert die Malware einen zusätzlichen Hintergrundprozess, der die bösartige Nutzlast darstellt. Während diese Nutzlast ausgeführt wird, zeigt sie dem Opfer eine beleidigende Nachricht an.

Außerdem verfügt RedEnergy über einen Persistenzmechanismus, der es ihm ermöglicht, auf einem infizierten System zu verbleiben, selbst wenn es neu gestartet oder heruntergefahren wird. Dieser Mechanismus stellt sicher, dass die Malware aktiv bleibt und ihre bösartigen Aktivitäten ohne Unterbrechung fortsetzen kann.

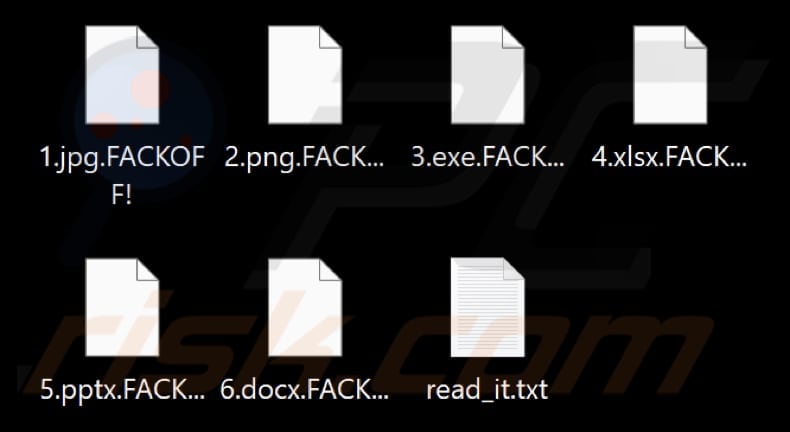

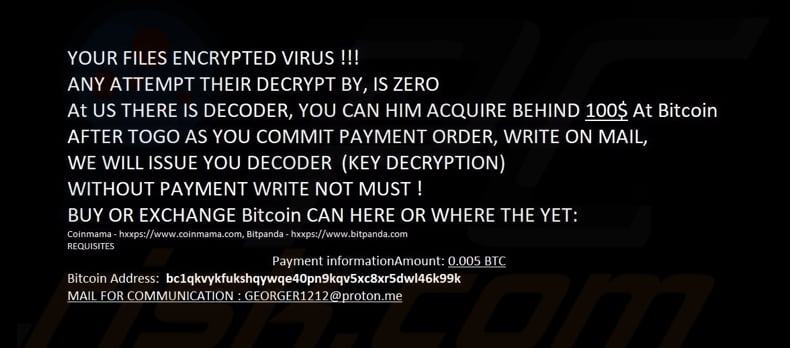

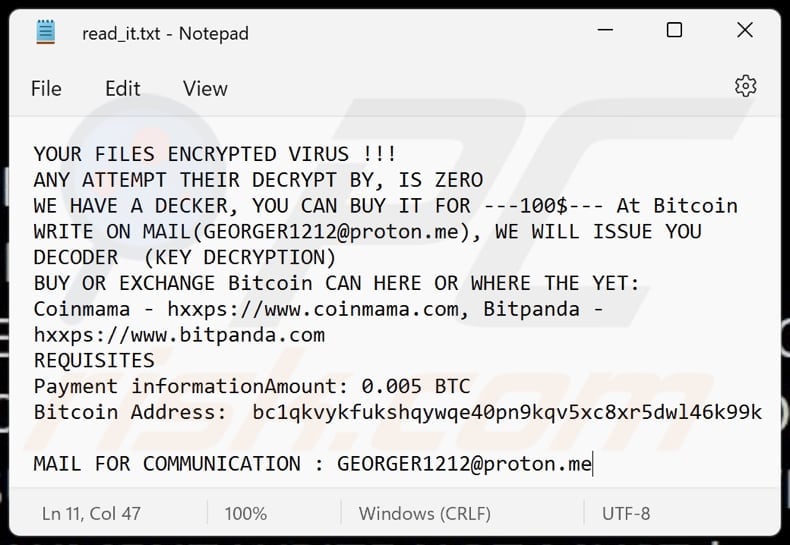

Als Teil seiner Operation integriert RedEnergy Ransomware-Module in seine Nutzlast, verschlüsselt die Daten des Opfers und fügt die Erweiterung ".FACKOFF!" an die Namen aller verschlüsselten Dateien an. Anschließend wird dem Opfer eine Lösegeldnachricht ("read_it.txt") angezeigt, in der eine Zahlung für die Wiederherstellung des Zugriffs auf die Dateien gefordert wird, und der Bildschirmhintergrund wird geändert.

Eine weitere Aktion, die von den Ransomware-Modulen durchgeführt wird, ist das Löschen von Daten aus dem Schattenlaufwerk, wodurch alle potenziellen Sicherungskopien effektiv eliminiert werden.

Darüber hinaus ändert die bösartige ausführbare Datei die Datei desktop.ini, die wichtige Konfigurationseinstellungen für Dateisystemordner enthält. Durch diese Änderung erhält RedEnergy die Möglichkeit, das Erscheinungsbild von Dateisystemordnern zu manipulieren und so seine Präsenz und Aktionen auf dem kompromittierten System zu verbergen.

Schließlich ist RedEnergy in der Lage, Daten aus verschiedenen Internetbrowsern zu stehlen. Dies kann zum Diebstahl von persönlichen Informationen, Anmeldedaten, Finanzdaten, Online-Aktivitäten, sitzungsbezogenen Informationen und anderen Daten führen.

| Name | RedEnergy Diebstahlprogramm als Ransomware |

| Art der Bedrohung | Informationen-Diebstahlprogramm, Ransomware |

| Verschlüsselte Dateierweiterung | .FACKOFF! |

| Lösegeldfordernde Nachricht | read_it.txt |

| Cyberkriminellen-Kontakt | georger1212@proton.me |

| Höhe des Lösegelds | 0,005 BTC |

| BTC Wallet | bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99k |

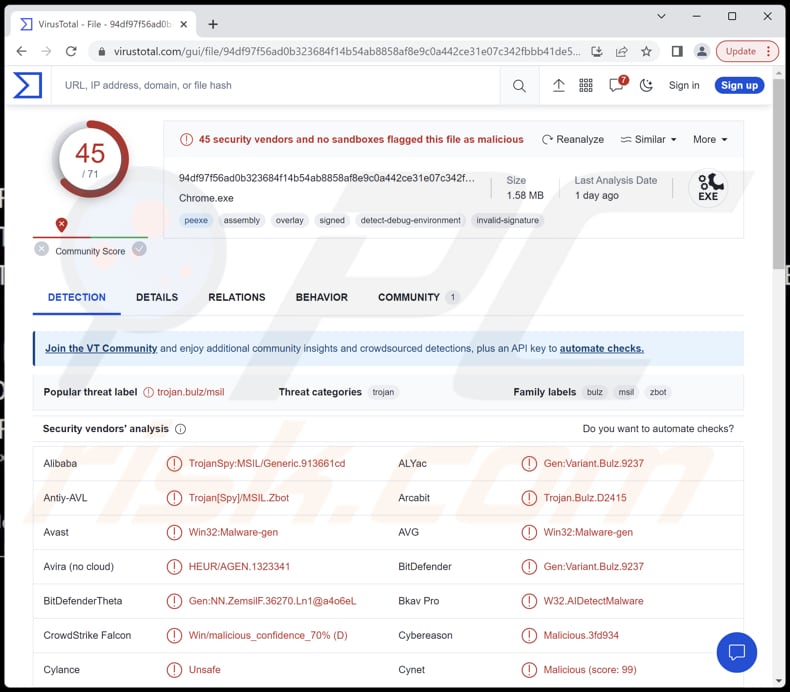

| Erkennungsnamen | Avast (Win32:Malware-gen), Combo Cleaner (Gen:Variant.Bulz.9237), Emsisoft (Gen:Variant.Bulz.9237 (B)), Kaspersky (HEUR:Trojan-Spy.MSIL.Zbot.gen), Microsoft (Trojan:Win32/Casdet!rfn), vollständige Liste (VirusTotal) |

| Symptome | Auf Ihrem Computer gespeicherte Dateien können nicht mehr geöffnet werden, zuvor funktionierende Dateien haben jetzt eine andere Erweiterung (.FACKOFF!). Eine Lösegeldforderung wird auf Ihrem Desktop angezeigt. |

| Verbreitungsmethoden | Bösartige Links auf Linkedin-Seiten, gefälschte Software-Updates und gefälschte Websites. Andere Verbreitungskanäle können infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering und Software-"Cracks" sein. |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Datenverschlüsselung. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Fazit

Zusammenfassend lässt sich sagen, dass RedEnergy eine hochentwickelte Malware ist, die als Stealer und Ransomware arbeitet. Sie nutzt betrügerische Techniken, wie z. B. die Tarnung als legitime Browser-Updates und die Verwendung von Persistenzmechanismen, um ihre Präsenz auf infizierten Systemen aufrechtzuerhalten.

Mit ihrer Fähigkeit, vertrauliche Informationen zu stehlen, Dateien zu verschlüsseln und Lösegeld für deren Freigabe zu fordern, stellt RedEnergy ein erhebliches Risiko für Einzelpersonen und Unternehmen dar und unterstreicht die Bedeutung robuster Cybersicherheitsmaßnahmen und eines wachsamen Onlineverhaltens.

Wie hat RedEnergy Stealer meinen Computer infiltriert?

RedEnergy nutzt eine betrügerische Umleitungstechnik, um Computer zu infizieren, und zielt dabei auf Branchen mit bemerkenswerten LinkedIn-Seiten ab. Benutzer, die versuchen, über ihr LinkedIn-Profil auf die Webseite eines Zielunternehmens zuzugreifen, werden unwissentlich auf eine bösartige Webseite weitergeleitet.

Dort werden sie aufgefordert, ein scheinbar legitimes Browser-Update zu installieren. Sie laden jedoch versehentlich die ausführbare Datei von RedEnergy anstelle eines echten Updates herunter.

Um die Opfer weiter zu täuschen, verwendet die Kampagne eine getarnte Download-Domäne, die sich als ChatGPT-Webseite ausgibt und die Benutzer dazu verleitet, eine gefälschte Offline-Version von ChatGPT herunterzuladen. Diese gefälschte Version enthält auch eine bösartige ausführbare Datei, die zur Verbreitung von RedEnergy verwendet wird.

Es wurden mehrere zusammenhängende Kampagnen entdeckt, die alle die FAKEUPDATES-Taktik anwenden und Infrastruktur und Taktiken wiederverwenden, um ihre Wirkung und ihren Gewinn zu maximieren. Die Cyberkriminellen, die für diese Kampagnen verantwortlich sind, haben es auf Unternehmen verschiedener Branchen abgesehen und nutzen deren guten Ruf und Online-Präsenz, um ahnungslose Nutzer zu täuschen.

Wie kann man die Installation von Malware vermeiden?

Um einen Computer zu schützen, ist es wichtig, dass Sie Ihr Betriebssystem und Ihre Software regelmäßig aktualisieren. Beim Umgang mit E-Mail-Anhängen oder verdächtigen Links, insbesondere von unbekannten oder nicht vertrauenswürdigen Quellen, sollten Sie vorsichtig sein und wachsam bleiben.

Es wird auch empfohlen, seriöse Antiviren- oder Anti-Malware-Software zu verwenden, um eine zusätzliche Schutzebene zu schaffen und regelmäßige Systemscans durchzuführen, um potenzielle Bedrohungen zu erkennen und zu beseitigen. Vermeiden Sie außerdem das Herunterladen von Dateien von nicht vertrauenswürdigen Webseiten und seien Sie vorsichtig bei Popup-Werbung oder irreführenden Download-Schaltflächen, die zu bösartigen Inhalten führen können.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Von der RedEnergy-Malware verschlüsselte Dateien (mit der Erweiterung ".FACKOFF!"):

Desktop-Hintergrund von RedEnergy geändert:

Lösegeldforderung von RedEnergy ("read_it.txt"):

Text in der Lösegeldforderung und Hintergrundbild:

YOUR FILES ENCRYPTED VIRUS !!!

ANY ATTEMPT THEIR DECRYPT BY, IS ZERO

WE HAVE A DECKER, YOU CAN BUY IT FOR ---100$--- At Bitcoin

WRITE ON MAIL(GEORGER1212@proton.me), WE WILL ISSUE YOU DECODER (KEY DECRYPTION)

BUY OR EXCHANGE Bitcoin CAN HERE OR WHERE THE YET:

Coinmama - hxxps://www.coinmama.com, Bitpanda - hxxps://www.bitpanda.com

REQUISITES

Payment informationAmount: 0.005 BTC

Bitcoin Address: bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99kMAIL FOR COMMUNICATION : GEORGER1212@proton.me

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist der RedEnergy Stealer?

- SCHRITT 1. Manuelle Entfernung von RedEnergy Stealer Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit RedEnergy-Malware infiziert. Sollte ich mein Speichermedium formatieren, um es loszuwerden?

Wenn Ihr Computer mit der RedEnergy-Malware infiziert ist, kann das Formatieren des Speichermediums die Malware effektiv entfernen. Es wird jedoch empfohlen, zunächst eine gründliche Überprüfung Ihres Systems mit einer seriösen Antiviren- oder Anti-Malware-Software durchzuführen. Beim Formatieren eines Speichermediums werden alle Daten gelöscht.

Was sind die größten Probleme, die Malware verursachen kann?

Die Folgen von Malware können je nach Typ variieren und reichen von Identitätsdiebstahl und finanziellen Verlusten bis hin zu verminderter Computerleistung und erhöhter Anfälligkeit für weitere Infektionen.

Was ist der Zweck der RedEnergy-Malware?

Die RedEnergy-Malware verfolgt einen doppelten Zweck. Sie fungiert als Datendieb und versucht, sensible Informationen aus verschiedenen Internetbrowsern zu extrahieren. Außerdem enthält sie Ransomware-Module, die es ihr ermöglichen, die Daten des Benutzers zu verschlüsseln und ein Lösegeld für die Wiederherstellung des Zugriffs auf die verschlüsselten Dateien zu verlangen.

Wie öffnet man ".FACKOFF!"-Dateien?

Ihre Dateien wurden durch eine Ransomware-Infektion verschlüsselt, und um auf sie zugreifen zu können, ist ein Entschlüsselungsprozess erforderlich.

Wo sollte ich nach kostenlosen Entschlüsselungsprogrammen suchen?

Im Falle eines Ransomware-Angriffs sollten Sie die Webseite des No More Ransom-Projekts besuchen (weitere Informationen siehe oben).

Ich kann Ihnen eine Menge Geld zahlen, können Sie Dateien für mich entschlüsseln?

Wir bieten keinen Service zur Entschlüsselung von Dateien an, die durch Ransomware verschlüsselt wurden. Im Allgemeinen ist es äußerst schwierig, solche Dateien ohne die Beteiligung von Cyberkriminellen zu entschlüsseln, die hinter dem Angriff stehen, es sei denn, es gibt Schwachstellen in der Ransomware selbst. Wenn also ein Dritter behauptet, die Entschlüsselung gegen eine Gebühr anzubieten, handelt er wahrscheinlich entweder als Zwischenhändler oder versucht, Sie zu täuschen.

Wie ist die RedEnergy-Malware in meinen Computer eingedrungen?

RedEnergy tarnt sich als legitimes Browser-Update und fordert die Benutzer auf, es zu installieren. Eine andere Methode ist die betrügerische Umleitung, bei der Benutzer, die versuchen, die Webseite eines Zielunternehmens zu besuchen, auf eine bösartige Webseite weitergeleitet werden, die den Download von Malware initiiert. Weitere Informationen finden Sie in unserem Artikel.

Wird Combo Cleaner mich vor Malware schützen?

Combo Cleaner kann fast alle erkannten Malware-Infektionen erkennen und entfernen. Hochentwickelte Malware versteckt sich oft tief im System. Daher ist ein vollständiger Systemscan unerlässlich, um die gründliche Erkennung und Beseitigung potenzieller Bedrohungen sicherzustellen.

▼ Diskussion einblenden