So entfernt man REM Phishing RAT

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was ist REM Phishing RAT?

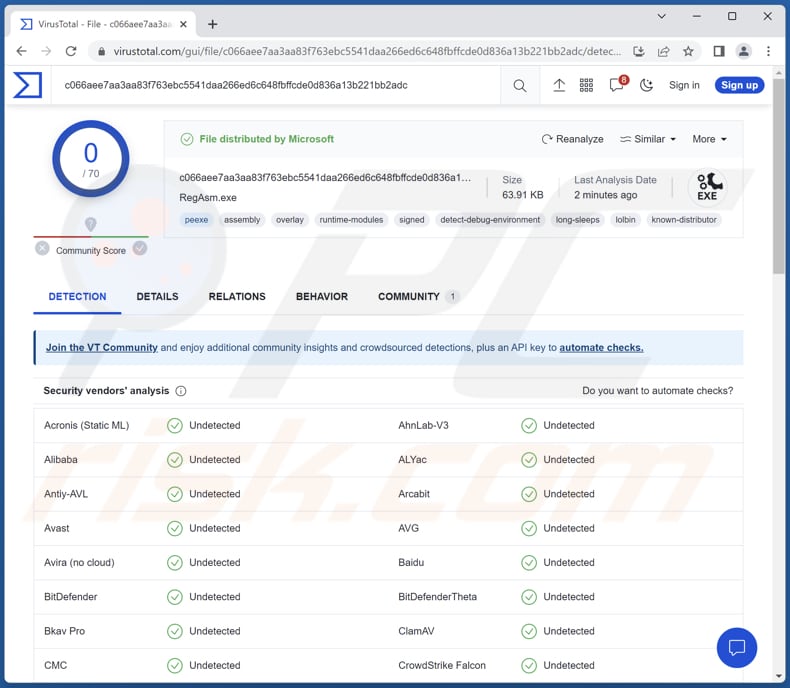

REM Phishing RAT ist die Bezeichnung für einen Fernzugriffstrojaner. Während dieser Artikel geschrieben wurde, hat VirusTotal keine Entdeckungen für diese Malware registriert. Cyberkriminelle setzen RATs für verschiedene Ziele ein, und ein mit einem RAT infizierter Computer kann schwere Schäden verursachen. Daher sollte REM Phishing RAT so schnell wie möglich von den betroffenen (infizierten) Computern entfernt werden, um möglichen Schaden zu vermeiden.

Mehr über REM Phishing RAT

REM Phishing RAT stellt im Grunde einen neuen Ansatz für Cyberangriffe dar. Er beginnt mit einer harmlos aussehenden PDF-Datei, löst dann aber eine Reihe von Aktionen aus, die schließlich zum Einschleusen einer RAT-Nutzlast führen. Dieser komplexe Prozess umfasst Batch-Skripte und PowerShell-Befehle und zeigt eine sorgfältig geplante und koordinierte Angriffsstrategie.

Ein wichtiges Merkmal von REM Phishing RAT ist seine geschickte Verschleierung. Die Malware umgeht gekonnt Abwehrmechanismen, so dass sie schwer zu erkennen und zu analysieren ist. Insbesondere kann er das Antimalware Scan Interface (AMSI) umgehen und zeigt damit seine Entschlossenheit, selbst die fortschrittlichsten Sicherheitsmaßnahmen zu umgehen.

RATs wie REM Phishing RAT sind bösartige Software-Werkzeuge, die von Bedrohungsakteuren verwendet werden, um sich unbefugten Zugang zu Zielsystemen zu verschaffen und die infizierten Rechner aus der Ferne zu kontrollieren und zu manipulieren. Sobald sie installiert sind, bieten sie Cyberkriminellen verschiedene Möglichkeiten, wie z. B. das Anfertigen von Screenshots, das Aufzeichnen von Tastatureingaben, den Zugriff auf Dateien, die Steuerung von Webcams und sogar das Herunterladen und Ausführen von Malware (z. B., Ransomware).

Cyberkriminelle profitieren von RATs wie REM Phishing RAT in mehrfacher Hinsicht. Erstens können sie mit RATs sensible Informationen wie Anmeldeinformationen, Finanzdaten und persönliche Dateien stehlen, die dann auf dem Schwarzmarkt verkauft oder für Identitätsdiebstahl und andere bösartige Zwecke verwendet werden können.

Darüber hinaus ermöglichen RATs den Hackern die Überwachung von Benutzeraktivitäten und die Sammlung von Informationen für weitere Cyberangriffe. Sie dienen auch als Hintertür in Systeme und ermöglichen es Cyberkriminellen, infizierte Rechner als Teil von Botnetzen für Aktivitäten wie DDoS-Angriffe (Distributed Denial of Service) zu nutzen.

Im Wesentlichen bieten RATs wie REM Phishing RAT böswilligen Akteuren mächtige Werkzeuge, um die Privatsphäre zu verletzen, Schwachstellen auszunutzen und eine breite Palette von Cyberverbrechen mit unterschiedlichem Raffinement durchzuführen.

| Name | REM Phishing Fernzugrifftrojaner |

| Art der Bedrohung | Fernverwaltungs-Trojaner |

| Erkennungsnamen | N.z. (VirusTotal) |

| Symptome | Fernzugriffs-Trojaner (RATs) sind so konzipiert, dass sie sich unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Computer keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge (z. B. PDF-Dateien), bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wird in ein Botnetz integriert, zusätzliche Infektionen. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

RATs im Allgemeinen

Fernzugriffstrojaner sind bösartige Programme, die von Cyberkriminellen eingesetzt werden, um die externe Kontrolle über kompromittierte Systeme zu erlangen. Diese Werkzeuge ermöglichen es Hackern, Aktivitäten wie Datendiebstahl, Überwachung und die Ausführung weiterer Malware durchzuführen. RATs bieten Angreifern eine verdeckte Möglichkeit, Schwachstellen auszunutzen, die Privatsphäre zu gefährden und verschiedene Cyberverbrechen zu begehen.

Weitere Beispiele für RATs sind JanelaRAT, XWorm und Pathfinder.

Wie hat REM Phishing RAT meinen Computer infiltriert?

Cyberkriminelle verbreiten REM Phishing RAT durch betrügerische Methoden, die menschliches Verhalten und Systemschwachstellen ausnutzen. Zu den üblichen Verbreitungsmethoden gehören die Tarnung der Malware als harmlos aussehende E-Mail-Anhänge, die Verlockung, auf bösartige Links zu klicken, oder die Einbettung der Malware in scheinbar harmlose Dateien wie PDFs oder Dokumente.

Sobald ein Benutzer mit diesen Elementen interagiert, wird die Malware aktiviert und löst eine Reihe von Schritten aus, die zur Bereitstellung der RAT-Nutzlast führen. Diese Taktiken nutzen Social Engineering und technische Tricks, um Systeme zu infiltrieren und die ausgeklügelte Angriffsstrategie von REM Phishing RAT zu starten.

Wie kann man die Installation von Malware vermeiden?

Laden Sie Programme und Dateien nur von seriösen Quellen herunter. Vermeiden Sie das Herunterladen von gecrackter oder raubkopierter Software von inoffiziellen Webseiten, P2P-Netzwerken, Downloadprogrammen Dritter usw. Öffnen Sie keine Anhänge oder Links in unerwarteten E-Mails aus unbekannten Quellen. Überprüfen Sie die Identität des Absenders, bevor Sie mit den Inhalten interagieren.

Vertrauen Sie nicht auf Werbung, die auf zwielichtigen Seiten erscheint oder als Benachrichtigung von derartigen Webseiten empfangen wird. Aktualisieren Sie regelmäßig Ihr Betriebssystem, Ihre Software und Ihre Sicherheitslösung. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist REM Phishing RAT?

- SCHRITT 1. Manuelle Entfernung von REM Phishing RAT Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit der REM Phishing RAT-Malware infiziert. Sollte ich mein Speichermedium formatieren, um sie loszuwerden?

Bevor Sie Ihr Speichermedium formatieren, sollten Sie zunächst einen seriösen Antiviren- oder Anti-Malware-Scan durchführen. Hochwertige Sicherheitssoftware wie Combo Cleaner kann bekannte Malware, einschließlich RATs, oft erkennen und entfernen.

Was sind die größten Probleme, die Malware verursachen kann?

Die Folgen von Malware können sehr unterschiedlich sein und reichen von Identitätsdiebstahl und finanziellen Einbußen bis hin zu verminderter Computerleistung und erhöhter Anfälligkeit für Folgeinfektionen.

Was ist der Zweck von REM Phishing RAT?

Der Hauptzweck von REM Phishing RAT besteht darin, Cyberkriminellen unbefugten Fernzugriff und Kontrolle über kompromittierte Systeme zu ermöglichen. Diese Malware ermöglicht es Angreifern, vertrauliche Informationen zu stehlen, Benutzeraktivitäten zu überwachen und verschiedene bösartige Aktivitäten ohne das Wissen des Opfers auszuführen.

Wie hat REM Phishing RAT meinen Computer infiltriert?

REM Phishing RAT könnte über bösartige E-Mail-Anhänge, Phishing-Links, kompromittierte Webseiten, Software-Schwachstellen, raubkopierte Software usw. in Ihren Computer eingedrungen sein. Die Bedrohungsakteure haben Sie möglicherweise mit einem Trick zum Herunterladen und Ausführen der Malware verleitet oder Sicherheitslücken ausgenutzt.

Wird Combo Cleaner mich vor Malware schützen?

Combo Cleaner ist in der Lage, fast alle erkannten Malware-Infektionen zu identifizieren und zu entfernen. Es ist jedoch wichtig zu wissen, dass sich ausgeklügelte Malware oft tief im System versteckt. Daher ist ein umfassender Systemscan für eine effektive Erkennung und Entfernung unerlässlich.

▼ Diskussion einblenden