Entfernungsanleitung für die ZenRAT Malware

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Welche Art von Malware ist ZenRAT?

ZenRAT ist der Name eines Fernzugriffstrojaner (Remote Access Trojaners -RAT), der mindestens seit dem Sommer 2023 im Umlauf ist. Diese Malware hat die Fähigkeit, Daten zu stehlen und kann Module für zusätzliche Funktionen implementieren. Letzteres bedeutet, dass dieser Trojaner in eine äußerst vielseitige Schadsoftware verwandelt werden kann.

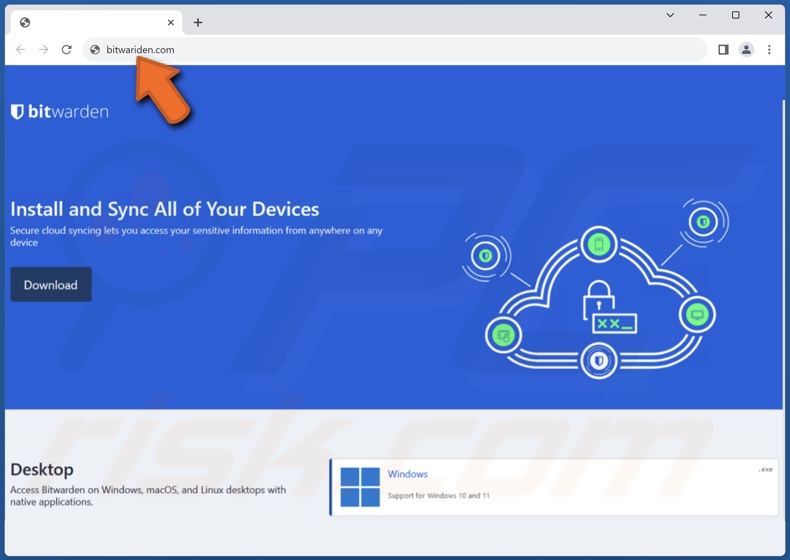

Es wurde beobachtet, dass ZenRAT über eine gefälschte Bitwarden Webseite verbreitet wurde. Es muss betont werden, dass weder die Webseite noch das RAT in irgendeiner Weise mit dem eigentlichen Bitwarden Dienst verbunden sind.

Übersicht über ZenRAT Malware

Die bekannten Varianten von ZenRAT gelangen unter dem Deckmantel von legitimer Software oder in Verbindung mit dieser auf den Rechner. Bei diesem Programm handelt es sich um einen RAT - eine Art von Malware, die Fernzugriff und Kontrolle über infizierte Geräte ermöglicht.

ZenRAT beginnt seine Arbeit mit dem Sammeln von Gerätedaten, z. B. Gerätename, GPU, RAM, OS (Betriebssystem) Version, IP-Adresse (Geo-Standort), installierte Apps und Anti-Virus-Werkzeuge, etc.

Der Trojaner verfügt auch über bestimmte Anti-Analyse-Funktionen. Sie prüft Details, um herauszufinden, ob sie auf einer VM (Virtuelle Maschine) ausgeführt wird. Durch die Prüfung, ob die Systemfestplatte weniger als 95 GB groß ist, versucht ZenRAT möglicherweise zu überprüfen, ob er in einer Sandbox Umgebung gestartet wurde.

Wie bereits in der Einleitung erwähnt, kann ZenRAT durch das Herunterladen/Installieren verschiedener Module zusätzliche Fähigkeiten erwerben. Zum Zeitpunkt der Untersuchung wurde beobachtet, dass er ein Modul zum Stehlen von Anmeldeinformationen und anderen Daten aus Browsern implementiert. Diebstahlprogramm-Komponenten dieser Art zielen in der Regel auf Browser- und Suchmaschinenverläufe, Internet-Cookies, Anmeldedaten (Benutzernamen/Passwörter), persönliche Daten, Kreditkartennummern usw. ab.

Es ist nicht unwahrscheinlich, dass ZenRAT andere Module für zusätzliche Funktionen verwendet. Theoretisch kann modulare Malware Komponenten für nahezu jede Art von Funktion herunterladen/installieren; diese Programme arbeiten jedoch in der Regel innerhalb bestimmter Spezifikationen/Beschränkungen.

Es ist wichtig zu erwähnen, dass Malware-Entwickler ihre Kreationen und Methoden oft verbessern - daher könnten mögliche zukünftige Varianten von ZenRAT andere Fähigkeiten oder Funktionen haben.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Schadsoftware wie ZenRAT auf Geräten zu schweren Datenschutzproblemen, finanziellen Einbußen und Identitätsdiebstahl führen kann.

| Name | ZenRAT Fernzugrifftrojaner |

| Art der Bedrohung | Trojaner, Fernverwaltungs-Trojaner (Remote-Access-Trojaner - RAT), passwortstehlender Virus, Banking-Malware, Spyware. |

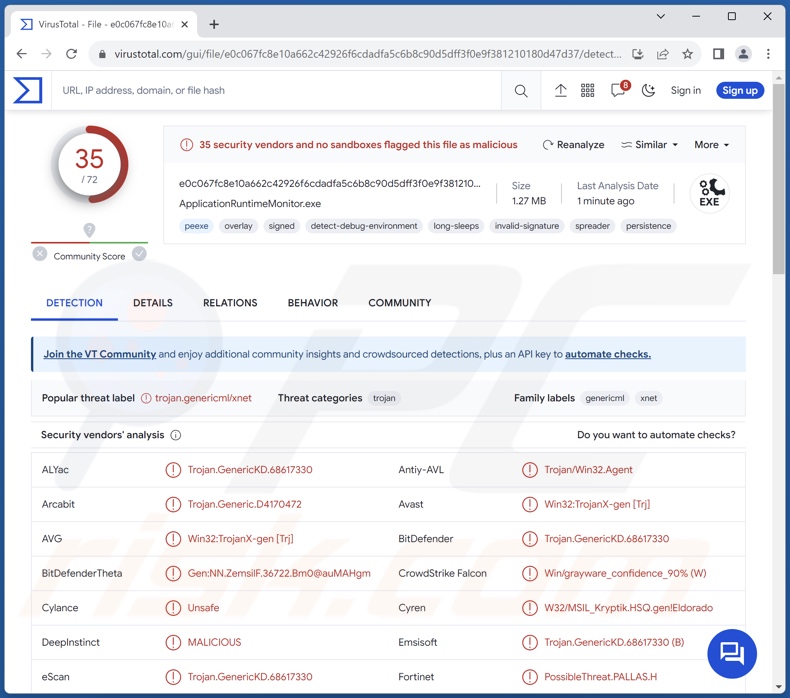

| Erkennungsnamen | Avast (Win32:TrojanX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.68617330), Fortinet (PossibleThreat.PALLAS.H), Kaspersky (UDS:Trojan.Win32.GenericML.xnet), Microsoft (Trojan:Win32/Casdet!rfn), vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wird in ein Botnetz integriert. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Fernzugriffstrojaner

Wir haben zahlreiche Malware-Proben untersucht: ValleyRAT, Aphrobyte Plus, PySilon, Loda und SuperBear sind lediglich einige unserer neuesten Artikel über Fernzugrifftrojaner. Diese Trojaner neigen dazu, unglaublich vielseitig zu sein, aber das kann auch auf andere Malware-Typen zutreffen.

Bösartige Software kann für einen bestimmten, eng begrenzten Zweck entwickelt werden oder eine ganze Reihe von schädlichen Fähigkeiten aufweisen. Unabhängig von der Funktionsweise der Malware bedroht ihr Vorhandensein auf einem System die Integrität des Geräts und die Sicherheit der Benutzer. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung entfernt werden.

Wie hat ZenRAT meinen Computer infiltriert?

Es wurde festgestellt, dass ZenRAT über eine bösartige Webseite verbreitet wird, die die offizielle Webseite des Bitwarden Passwortmanagers imitiert. Die gefälschte Webseite fälscht auch die URL der ersteren (Typosquatting) und ahmt die Domäne bis auf einen einzigen fehlenden Buchstaben "i" genau nach.

Wenn ein Besucher mit Windows auf diese Seite zugreift und die Download-Option für sein Betriebssystem auswählt, erhält er ein Installationsprogramm für Bitwarden, das mit ZenRAT gebündelt ist. Wählt ein Windows-Benutzer jedoch eine Download-Option für ein anderes Betriebssystem, z. B. MacOS oder Linux, wird er auf die legitime Bitwarden-Webseite weitergeleitet. Und wenn ein Besucher nicht mit Windows arbeitet, ist die angezeigte Seite etwas völlig anderes.

Das bösartige Installationsprogramm, das von der gefälschten Bitwarden-Webseite stammt, trägt den Namen "Bitwarden-Installer-version-2023-7-1.exe" (der Dateiname kann variieren).

Es ist aktuell unbekannt, wie die gefälschte Webseite gefördert wird. In der Regel gelangen Besucher bösartiger Webseiten vor allem durch Techniken des Suchmaschinenvergiftung oder über Weiterleitungen, die durch falsch eingegebene URLs, Webseiten, die unseriöse Werbenetzwerke nutzen, aufdringliche Werbung, Spam-Browser-Benachrichtigungen oder installierte Adware.

Es gibt eine weitere Installationsvariante von ZenRAT, die der VirusTotal Plattform vor der Entdeckung des zuvor beschriebenen Installationsprogramms vorgelegt wurde. Dieses Setup trägt den Namen "CertificateUpdate-version1-102-90" und gibt vor, Speccy zu sein - ein Freeware-Dienstprogramm zur Anzeige von Daten zu Hardware und Software, die auf einem Computer vorhanden ist.

Einige ZenRAT enthaltende Setups behaupten, von Tim Kosse signiert zu sein - ein Entwickler, der für das FileZilla FTP-Programm bekannt ist, unter anderer Software. Die tatsächlichen ausführbaren Dateien von ZenRAT können jedoch unterschiedliche vermeintliche Entwicklerangaben enthalten.

Es ist zu beachten, dass ZenRAT auch mit anderen Techniken oder Tarnungen verbreitet werden könnte. Bösartige Dateien treten in verschiedenen Formaten auf, z.B. Archiven (RAR, ZIP, etc.), ausführbare Dateien (.exe, .run, etc.), Dokumente (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript und so weiter. Phishing und Social Engineering sind bei der Verbreitung von Malware unglaublich weit verbreitet.

Zu den am weitesten verbreiteten Verbreitungsmethoden gehören: Online-Betrügereien, bösartige Anhänge oder Links in Spam-E-Mails/Nachrichten, Drive-by-Downloads (heimliche/trügerische Downloads), dubiose Downloadkanäle (z. B. Freeware und kostenlose Filehosting-Webseiten, Peer-to-Peer-Tauschnetzwerke usw.), Malvertising, illegale Software-Aktivierungswerkzeuge ("Cracks") und gefälschte Updates.

Außerdem können sich einige Schadprogramme über lokale Netzwerke und Wechseldatenträger (z. B. USB-Flash-Laufwerke, externe Festplatten usw.) selbst verbreiten.

Wie vermeidet man die Installation von Malware?

Wir empfehlen dringend, Software zu recherchieren und sie nur von offiziellen/überprüften Quellen herunterzuladen. Außerdem müssen alle Programme mit legitimen Funktionen/Werkzeugen aktiviert und aktualisiert werden, da die von Dritten bezogenen Programme Malware enthalten können.

Eine weitere Empfehlung lautet, bei eingehenden E-Mails, DN/PN, SMS und anderen Nachrichten vorsichtig zu sein. Anhänge oder Links, die in verdächtigen/irrelevanten E-Mails enthalten sind, dürfen nicht geöffnet werden, da sie infektiös sein können. Deshalb raten wir auch zur Wachsamkeit beim Surfen, da betrügerische und bösartige Online-Inhalte meist echt und harmlos erscheinen.

Wir müssen betonen, wie wichtig es ist, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemscans durchzuführen und Bedrohungen und Probleme zu beseitigen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Screenshot der gefälschten Bitwarden-Webseite, die zur Verbreitung der ZenRAT-Malware verwendet wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist ZenRAT?

- SCHRITT 1. Manuelle Entfernung von ZenRAT Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit ZenRAT Malware infiziert. Sollte ich mein Speichermedium formatieren, um sie loszuwerden?

Die meisten bösartigen Programme können ohne Formatierung entfernt werden.

Was sind die größten Probleme, die ZenRAT-Malware verursachen kann?

Die Bedrohungen hängen von den Funktionen der Malware und der Vorgehensweise der Cyberkriminellen ab. ZenRAT ist ein RAT - ein Programm, das den Fernzugriff und die Fernsteuerung von Geräten ermöglicht und über Funktionen zum Datendiebstahl verfügt. Im Allgemeinen können solche Infektionen zu schwerwiegenden Datenschutzproblemen, finanziellen Einbußen und Identitätsdiebstahl führen.

Was ist der Zweck von ZenRAT Malware?

Malware wird typischerweise eingesetzt, um Einnahmen zu erzielen. Cyberkriminelle können diese Software jedoch auch nutzen, um sich zu amüsieren, persönlichen Groll auszuleben, Prozesse zu stören (z. B. Seiten, Dienste, Unternehmen usw.) und sogar politisch/geopolitisch motivierte Angriffe zu starten.

Wie hat ZenRAT Malware meinen Computer infiltriert?

Es wurde beobachtet, dass ZenRAT über eine gefälschte Bitwarden Webseite verbreitet wurde. Andere Verbreitungsmethoden sind jedoch nicht wahrscheinlich.

Malware wird hauptsächlich durch Drive-by-Downloads, Spam-Mails, Online-Betrügereien, Malvertising, nicht vertrauenswürdige Download-Quellen (z. B. Freeware- und Drittanbieter-Webseiten, Peer-to-Peer-Tauschnetzwerke usw.), illegale Software-Aktivierungswerkzeuge ("Cracking") und gefälschte Updates verbreitet. Einige bösartige Programme können sich sogar selbst über lokale Netzwerke und Wechseldatenträger verbreiten.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner ist in der Lage, fast alle bekannten Malware-Infektionen zu erkennen und zu beseitigen. Da sich ausgeklügelte bösartige Programme in der Regel tief im System verstecken, muss erwähnt werden, dass ein vollständiger Systemscan unerlässlich ist.

▼ Diskussion einblenden