So entfernt man BBTok Malware vom Betriebssystem

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Welche Art von Malware ist BBTok?

BBTok ist ein in Delphi geschriebener Banking-Trojaner, der mit speziellen Funktionen ausgestattet ist und die Schnittstellen von über 40 mexikanischen und brasilianischen Banken imitiert. Seine betrügerische Taktik besteht darin, die Opfer dazu zu verleiten, ihre 2FA-Codes für Bankkonten oder ihre Zahlungskartennummern preiszugeben.

Außerdem verfügt BBTok über Funktionen wie die Aufzählung und Beendigung von Prozessen, die Kontrolle über Tastatur- und Mausfunktionen und die Manipulation von Inhalten der Zwischenablage.

Mehr über BBTok

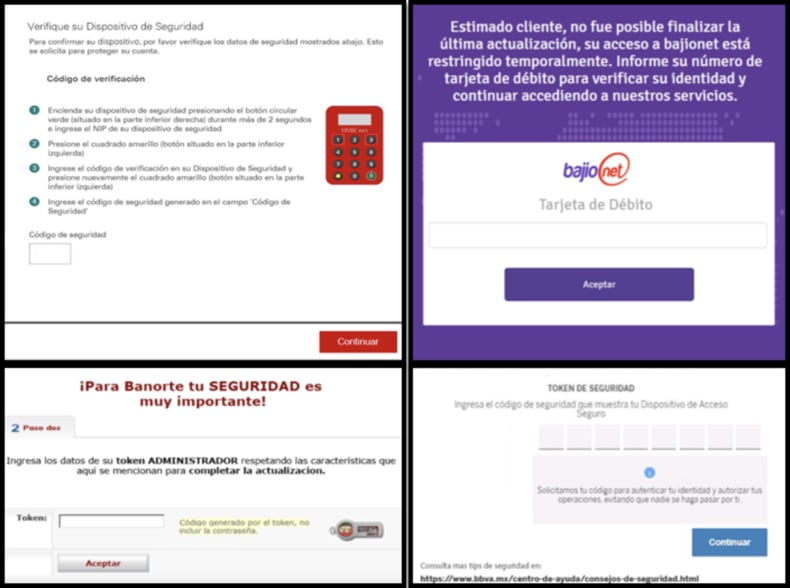

BBTok bietet Bedrohungsakteuren umfangreiche Funktionen, die sowohl externe Befehle als auch herkömmliche Banking-Trojaner-Funktionen umfassen. Er zeichnet sich dadurch aus, dass er die Schnittstellen zahlreicher lateinamerikanischer Banken nachbildet, mit Code-Referenzen zu mehr als 40 bekannten Banken in Mexiko und Brasilien, darunter Citibank, Scotiabank, Banco Itaú und HSBC.

BBTok scannt geöffnete Fenster und die Namen von Browser-Registerkarten, um potenzielle Opfer zu identifizieren, und sucht nach Verweisen auf diese spezifischen Banken unter seinen Zielen. Das Hauptziel von BBTok scheint die BBVA zu sein, da das Erscheinungsbild dieser Bank in der gefälschten Benutzeroberfläche standardmäßig nachgebildet wird. Diese gefälschten Schnittstellen geben sich als echte Finanzinstitute aus und verleiten die Benutzer zur Weitergabe ihrer persönlichen und finanziellen Daten.

Das Hauptziel dieser Funktion besteht darin, das Opfer zur Eingabe seines Sicherheitscodes oder seiner Token-Nummer zu verleiten, die in der Regel als Zwei-Faktor-Authentifizierung (2FA) für Bankkonten verwendet wird. Dies ermöglicht es dem Angreifer, unbefugte Kontoübernahmen vorzunehmen. In bestimmten Fällen zielt diese Funktion auch darauf ab, das Opfer zur Herausgabe seiner Zahlungskartennummer zu verleiten.

BBTok verwendet die Visual Component Library (VCL), um diese gefälschten Schnittstellen zu erstellen. Auf diese Weise können Angreifer dynamisch Oberflächen generieren, die sich nahtlos an den Bildschirm des Opfers anpassen und das Formular der gewählten Bank imitieren.

Die Angreifer haben es nicht nur auf Bank-Webseiten abgesehen, sondern haben sich auch an aktuelle Trends angepasst und suchen nun aktiv nach Informationen über Bitcoin auf dem kompromittierten Rechner. Sie suchen aktiv nach bestimmten Begriffen wie "bitcoin", "electrum" und "binance".

BBTok beschränkt sich nicht auf visuelle Täuschung. Er kann eine schädliche Browsererweiterung installieren oder eine bestimmte DLL injizieren, um seine Kontrolle über das kompromittierte System zu verstärken und so seine Fähigkeit, die Opfer zu täuschen, zu verbessern.

Darüber hinaus verfügt BBTok über weitere Funktionen, darunter die Fähigkeit, die auf dem infizierten System laufenden Prozesse aufzuzählen und zu beenden. Dadurch erhält der Angreifer die Kontrolle über die Prozesse des Computers, wodurch er möglicherweise wichtige Funktionen stören oder bösartigen Code einschleusen kann.

BBTok ermöglicht dem Angreifer auch die Kontrolle über Tastatur- und Mausfunktionen, die für nicht autorisierte Aktionen wie die Protokollierung von Tastatureingaben oder die Simulation von Mausklicks ausgenutzt werden können. Darüber hinaus kann die Malware den Inhalt der Zwischenablage manipulieren und so möglicherweise kopierte Daten abfangen und verändern, die sensible Informationen wie Passwörter oder Zahlungsdaten enthalten können.

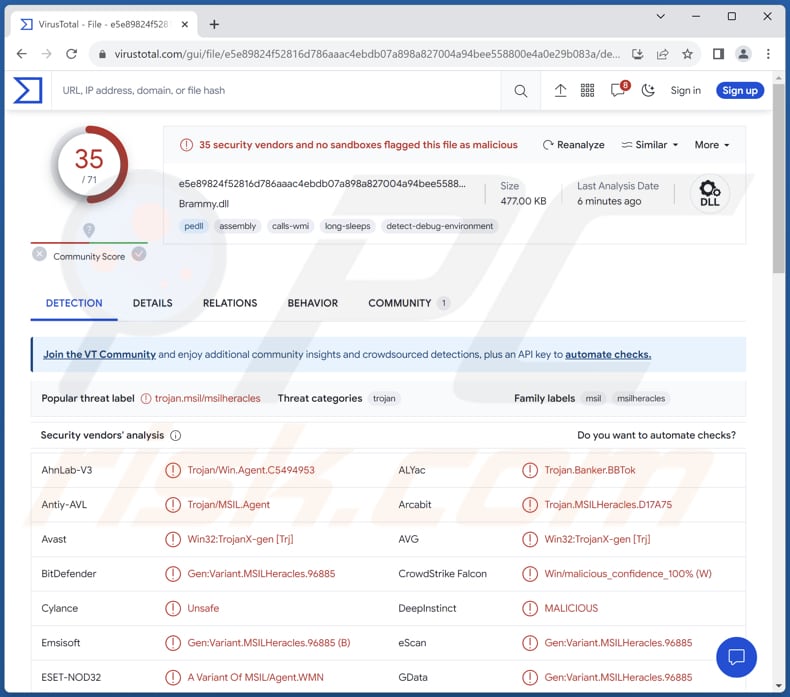

| Name | BBTok Banking-Trojaner |

| Art der Bedrohung | Banking-Trojaner, Banking-Malware |

| Erkennungsnamen | Avast (Win32:TrojanX-gen [Trj]), Combo Cleaner (Gen:Variant.MSILHeracles.96885), ESET-NOD32 (eine Variante von MSIL/Agent.WMN), Kaspersky (HEUR:Trojan.MSIL.Agent.gen), Microsoft (TrojanDownloader:MSIL/Tnega!MSR), vollständige Liste (VirusTotal) |

| Symptome | Banking-Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen und sich ruhig verhalten, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, Geldverlust, mögliche zusätzliche Infektionen, Datenschutzverletzungen und vieles mehr. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Fazit

Zusammenfassend lässt sich sagen, dass BBTok eine vielschichtige Malware ist, die darauf abzielt, die Systeme der Opfer zu infiltrieren und zu kompromittieren, wobei der Schwerpunkt auf Bankbetrug liegt. Seine Fähigkeit, die Benutzeroberflächen zahlreicher lateinamerikanischer Banken nachzubilden, und seine fortgeschrittenen Funktionen wie Prozesssteuerung, Tastatur- und Mausmanipulation und Manipulation der Zwischenablage machen ihn zu einer mächtigen Bedrohung für einzelne Benutzer und Finanzinstitute.

Wie hat BBTok meinen Computer infiltriert?

Um BBTok zu verbreiten und ihre Kampagne effizient durchzuführen, haben die Cyberkriminellen eine besondere Methode entwickelt, die beginnt, wenn ein Opfer unwissentlich auf einen bösartigen Link klickt, der normalerweise über Phishing-E-Mails verbreitet wird. Sobald das Opfer auf diesen betrügerischen Link klickt, wird entweder ein ZIP-Archiv oder ein ISO-Image heruntergeladen, das auf das jeweilige Betriebssystem des Opfers zugeschnitten ist.

Bemerkenswert ist, dass dieser Vorgang für das Opfer unsichtbar bleibt. Hinter den Kulissen generiert der Server jedoch dynamisch eine eindeutige Nutzlast auf der Grundlage der in der Anfrage identifizierten Parameter, wodurch sichergestellt wird, dass die Malware für das System des Opfers optimiert ist, was den nahtlosen Infektionsprozess erleichtert.

Wie vermeidet man die Installation von Malware?

Seien Sie bei E-Mail vorsichtig. Seien Sie vorsichtig, wenn Sie E-Mail-Anhänge oder Links öffnen, insbesondere von unbekannten oder verdächtigen Adressen. Vermeiden Sie es, mit Dateien oder Links in E-Mails zu interagieren, die ungewöhnlich oder unerwartet erscheinen. Verzichten Sie auf das Herunterladen von Software oder Dateien aus nicht vertrauenswürdigen Quellen, insbesondere solchen, die raubkopierte Inhalte oder gecrackte Anwendungen anbieten.

Vertrauen Sie Werbung, Pop-ups und Links auf dubiosen Webseiten nicht. Nutzen Sie offizielle Seiten und Stores als Quellen für den Bezug von Programmen und Dateien. Halten Sie Ihr Betriebssystem, die installierte Software und die Sicherheitsprogramme auf dem neuesten Stand. Verwenden Sie eine zuverlässige Antiviren- und Anti-Malware-Software.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

BBTok zeigt gefälschte Schnittstellen an (Quelle: checkpoint.com):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist BBTok?

- SCHRITT 1. Manuelle Entfernung von BBTok Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8 Benutzer: Starten Sie Windows 8 im Abgesicherten Modus mit Vernetzung - Gehen Sie zum Startbildschirm von Windows 8, geben Sie "Erweitert" ein und wählen Sie in den Suchergebnissen "Einstellungen". Klicken Sie auf "Erweiterte Startoptionen", im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie "Erweiterter Start".

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer startet nun neu und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Das Befolgen dieser Schritte sollte alle Malware von Ihrem Computer entfernen. Beachten Sie, dass die manuelle Entfernung erweiterte Computerkenntnisse voraussetzt. Wenn Sie diese Fähigkeiten nicht haben, überlassen Sie die Entfernung den Antivirus- und Anti-Malware-Programmen.

Diese Schritte funktionieren bei erweiterten Malware-Infektionen womöglich nicht. Wie immer ist es am Besten, Infektionen zu vermeiden, anstatt Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und benutzen Sie Antivirus-Software. Um sicherzugehen, dass Ihr Computer keine Malware-Infektionen aufweist, empfehlen wir einen Scan mit Combo Cleaner.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit BBTok Malware infiziert. Sollte ich mein Speichermedium formatieren, um sie loszuwerden?

Anstatt zu der drastischen Maßnahme der sofortigen Formatierung Ihres Speichermediums zu greifen, die nur als letzter Ausweg in Betracht gezogen werden sollte, ist es ratsam, alternative Lösungen in Betracht zu ziehen. Es ist ratsam, seriöse Antiviren- und Anti-Malware-Werkzeuge wie Combo Cleaner zu verwenden, um die BBTok-Malware zu beseitigen.

Was sind die größten Probleme, die Malware verursachen kann?

Malware kann zu einer Reihe von negativen Folgen führen, wie z. B. Datenschutzverletzungen, finanzielle Rückschläge, Datenverschlüsselung, Verletzung des Datenschutzes, Systemunterbrechungen, zusätzliche Infektionen und vieles mehr.

Was ist der Zweck von BBTok Malware?

Der Hauptzweck der BBTok-Malware besteht darin, die Schnittstellen zahlreicher lateinamerikanischer Banken, insbesondere der BBVA, nachzubilden, um die Opfer dazu zu verleiten, ihre persönlichen und finanziellen Daten, insbesondere 2FA-Codes und Zahlungskartendaten, preiszugeben. Darüber hinaus verfügt er über Funktionen wie die Aufzählung von Prozessen, die Steuerung von Tastatur und Maus sowie die Manipulation von Inhalten der Zwischenablage, wodurch er seine Möglichkeiten zur Täuschung und Kontrolle der Opfer erweitert.

Wie hat BBTok Malware meinen Computer infiltriert?

Die BBTok Malware infiltriert einen Computer in der Regel, wenn ein Benutzer auf einen bösartigen Link klickt, der häufig in einer Phishing-E-Mail enthalten ist. Diese Aktion löst den Download eines ZIP-Archivs oder ISO-Abbildungen aus, je nach Betriebssystem des Opfers. Während dieser Vorgang für das Opfer nahtlos erscheint, generiert der Malware-Server auf der Grundlage der in der Anfrage gefundenen Parameter eine einzigartige Nutzlast, die letztendlich zur Infektion des Computers führt.

Wird Combo Cleaner mich vor Malware schützen?

Combo Cleaner kann die meisten bekannten Malware-Infektionen erkennen und entfernen. Es ist jedoch wichtig zu wissen, dass sich fortgeschrittene Malware tief im System verstecken kann. Daher ist ein umfassender Systemscan unerlässlich, um verborgene Bedrohungen aufzudecken und zu beseitigen.

▼ Diskussion einblenden