Hello, Sacrifice. This Is My Last Warning!!! E-Mail-Betrug

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist "hello, sacrifice. This is my last warning!!!"?

Betruger benutzen die "hello, sacrifice. This is my last warning!!!" Spam-E-Mail-Kampagne, um Menschen zu bedrohen, indem sie behaupten, dass sie ein kompromittierendes Video des Empfängers haben, welches sie verbreiten werden, falls ihre Forderungen nicht erfüllt werden. Typischerweise zwingen sie Menschen, ein Lösegeld in Bitcoins zu zahlen.

Wie Betrüger in der "hello, sacrifice. This is my last warning!!!" E-Mail behaupten, ist Ihr Computer angeblich mit einem Trojanervirus infiziert und Ihre privaten Daten und Kontaktlisten wurden gestohlen. Außerdem behaupten sie, sie hätten die Webcam Ihres Computers benutzt und ein Video von Ihrer "Onanie" aufgenommen.

Wenn Sie ihnen nicht innerhalb von 30 Stunden 600 USD in Bitcoins zahlen, werden sie dieses Video an alle Ihre Kontakte weitergeben. Sie behaupten auch, dass sie Ihre Aktivitäten überwachen können, während Sie Ihren Computer benutzen, und dass sie wissen werden, ob Sie versuchen, sie zu täuschen.

Beachten Sie, dass Sie keiner dieser Spam-E-Mails vertrauen oder sie ernst nehmen sollten. Die Betrüger schicken sie an viele Menschen in der Hoffnung, dass ein gewisser Prozentsatz darauf hereinfällt. Außerdem verwenden die Betrüger hinter diesem Betrug eine "Spoofing"-Methode, die es ihnen ermöglicht, die E-Mail-Adresse des Absenders zu fälschen.

Daher kann es den Anschein haben, dass der Empfänger eine E-Mail von sich selbst erhalten hat. Beachten Sie, dass Ihr Computer nicht infiziert ist und keine Gefahr besteht, von Betrügern blamiert zu werden, die ein peinliches Video verbreiten. Alle Behauptungen in "hello, sacrifice. This is my last warning!!!" Nachrichten sind falsch.

| Name | Hello, Sacrifice. This Is My Last Warning!!! E-Mail-Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Kryptowallet Adresse der Cyberkriminellen (Bitcoin) | 18yeC7HGmFnvVBPrQHmuuW49AtiWGT9CsW, 1HW7CJqbS16uCttUQMQUdcXWf1vvLtgEBk, 18844y2xjXPXPLjxDGf3rd8bsgfnaH292d, 17CweXSXfxdvCNEmccMuhtY4d8N1uJFjT3, bc1qk0vedazh9u423vsz5y80rcym4a8qxyjjm5q53k, bc1qs8x8m8cdl67gsr4u3087jyu73uflw25s20arcq, bc1qp3mhzysq7qkf6zn2efhd8a7vrudtskt2c8txqs, bc1qrgfy8xfa95lj70tt0cxvrhcuj8ksjsteksjn55 |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Der Verlust sensibler, privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Ähnliche Spam-Kampagnen umfassen: So I'm The Hacker Who Broke Your Email, I'm a programmer who cracked your email und My virus captured all your personal data.

Es gibt noch viele andere, die alle sehr ähnlich sind. Der Hauptzweck dieser Kampagnen besteht darin, den Menschen vorzugaukeln, dass ihre Computer infiziert sind und dass die Betrüger peinliches Material erlangt haben. Es gibt auch eine andere Art von E-Mail-Betrugskampagne, die darauf abzielt, Menschen zum Öffnen eines bösartigen Anhangs zu verleiten.

Betrüger verschicken E-Mails, die ein angehängtes Microsoft Office-Dokument, PDF, eine Archivdatei, eine ausführbare Datei oder eine andere Datei enthalten. Nach dem Herunterladen und Öffnen, infizieren sie den Computer mit hochriskanten Viren, wie Adwind, TrickBot, Emotet, AZORult, oder ähnlichen Viren.

Diese Viren stehlen in der Regel die persönlichen Daten der Opfer, einschließlich Bankkontodaten, verschiedene Anmeldedaten und Passwörter, usw. Daher sind Benutzer mit Systemen, die von diesen Viren infiltriert wurden, dem Risiko verschiedener finanzieller, datenschutzrechtlicher, Browsing-Sicherheits- und anderer Probleme ausgesetzt.

Darüber hinaus schaffen einige dieser Viren "Hintertüren", durch die andere Viren eindringen können, so dass die Computer mit noch mehr Viren, z. B. Ransomware, infiziert werden.

Wir erhalten viele Rückmeldungen von besorgten Benutzern über diese betrügerische E-Mail. Hier ist die am meisten gestellte Frage, die wir erhalten:

F: Hallo pcrisk.com Team, ich habe eine E-Mail erhalten, in der steht, dass mein Computer gehackt wurde und sie ein Video von mir haben. Jetzt verlangen sie ein Lösegeld in Bitcoins. Ich glaube, dass es echt ist, weil sie meinen richtigen Namen und mein Passwort in der E-Mail aufgeführt haben. Wass sollte ich tun?

A: Machen Sie sich wegen dieser E-Mail keine Sorgen. Weder haben Hacker, noch Cyberkriminelle Ihren Computer infiltriert/gehackt und es es gibt kein Video auf dem Sie sich Pornografie ansehen. Ignorieren Sie diese Nachricht einfach und senden Sie keine Bitcoins. Ihre E-Mail, Ihr Name und das Passwort wurden wahrscheinlich von einer kompromittierten Webseite, wie Yahoo (diese Webseiten-Verletzungen kommen häufig vor) gestohlen. Wenn Sie sich Sorgen machen, können Sie prüfen, ob Ihre Konten kompromittiert wurden, indem Sie die Webseite haveibeenpwned besuchen.

Wie infizieren Spam-Kampagnen Computer?

Spam-E-Mail-Kampagnen, die Computer durch bösartige Anhänge infizieren, können nur dann Schaden anrichten, wenn der Anhang geöffnet wird. Beim Öffnen von Microsoft Office-Dokumenten werden Sie wahrscheinlich aufgefordert, Makrobefehle zu aktivieren. Wenn diese Funktion aktiviert ist, kann ein bösartiger MS Office-Anhang Viren herunterladen und installieren.

Handelt es sich bei dem Anhang um eine Archivdatei, muss diese extrahiert werden, während ausführbare Dateien ausgeführt werden müssen, usw. Somit sind die Benutzer für Computerinfektionen verantwortlich, da sie diese Infektionen oft durch das manuelle Öffnen bösartiger Dateien auslösen.

Wie vermeidet man die Installation von Malware?

Seien Sie vorsichtig bei E-Mails, die Sie von verdächtigen, unbekannten oder nicht vertrauenswürdigen E-Mail-Adressen erhalten, insbesondere wenn die E-Mails Anhänge enthalten. Wenn die E-Mail irrelevant oder verdächtig erscheint, laden Sie den Anhang oder den Internet-Link nicht herunter bzw. öffnen Sie ihn nicht. Beim Herunterladen von Software, sollten Sie nur vertrauenswürdige Quellen verwenden.

Vermeiden Sie Download- und Installationsprogramme Dritter, da sie oft benutzt werden, um betrügerische Anwendungen oder sogar bösartige Programme zu vermehren. Installieren Sie die Software (oder laden Sie sie herunter) mit Sorgfalt und aktivieren Sie die Optionen "Benutzerdefiniert", "Erweitert" und ähnliche Installationseinstellungen. Angebote zur Installation zusätzlicher Anwendungen abwählen (opt-out) und erst dann die Installation abschließen

. Verwenden Sie keine Software-Updateprogramme von Drittanbietern - aktualisieren Sie Software nur mit Werkzeugen oder Funktionen, die von offiziellen Entwicklern bereitgestellt werden. Wir empfehlen Ihnen außerdem, neuere Versionen von Microsoft Office zu verwenden. MS Office 2010 (und spätere Versionen) verfügen über den Modus "Geschützte Ansicht", der verhindert, dass heruntergeladene bösartige Anhänge Viren verbreiten.

Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir Ihnen, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Text, der in der "hello, sacrifice. This is my last Warning!!!“ E-Mail Nachricht angezeigt wird:

Subject: You are my victim

hello, sacrifice.

This is my last warning!!!

I write you since I put a trojan on the web page with pornography which you have visited.

My virus grabbed all your private info and switched on your web cam which captured the process of your onanism. Just after that the trojan saved your contact list.

I will remove the compromising video and data if you send me 600 USD in bitcoin.

This is address for payment : 18yeC7HGmFnvVBPrQHmuuW49AtiWGT9CsW, 1HW7CJqbS16uCttUQMQUdcXWf1vvLtgEBk

I give you 30 hours after you view my report for making the payment.

As soon as you read the message I'll know it right away.

It is not necessary to tell me that you have sent money to me. This wallet address is connected to you, my system will erased automatically after transfer confirmation.

If you need 50h just Open the calculator on your desktop and press +++

If you don't pay, I'll send dirt to all your contacts.

Let me remind you-I see what you're doing!

You can visit the police station but nobody can't help you.

If you try to deceive me , I'll know it immediately!

I don't live in your country. So they can't track my whereabouts even for 9 months.

Goodbye for now. Don't forget about the shame and to ignore, Your life can be destroyed.

Eine weitere Variante der „hallo, Opfer. Dies ist meine letzte Warnung!!!“ Spam-Kampagne:

In dieser E-Mail dargestellter Text:

Subject: You are my viсtim.

Hi, my prey.

This is my last warning.

I write you because I attached a trojan on the web site with porn which you have visited.

My trоjan caрtured all your рrivаte datа and switсhed оn your cаmеra whiсh rеcordеd the аct оf your sоlitary sеx. Just аftеr thаt the trojan sаved your contact list.

I will еrаse thе сompromising videо rесоrds аnd infоrmаtiоn if you sеnd mе 2000 EURO in bitcoin.

This is аddress fоr раyment : 18844y2xjXPXPLjxDGf3rd8bsgfnaH292d

I give you 30 hоurs aftеr you open my mеssagе for making the раyment.

Аs soоn аs yоu read thе mеssage I'll sеe it right аwаy.

It is not neсеssary tо tеll mе thаt yоu havе sеnt mоney tо me. This address is cоnnесted tо you, my systеm will erаsеd automatiсally аfter trаnsfer cоnfirmatiоn.

If yоu neеd 48h just Ореn thе саlculatоr on your dеsktоp аnd рrеss +++

If you don't рay, I'll send dirt to all yоur contacts.

Lеt mе rеmind you-I see whаt you're dоing!

Yоu саn visit thе poliсe office but anybody cаn't hеlp you.

If yоu try tо dеceivе me , I'll knоw it immediаtеly!

I don't live in yоur country. Sо аnyоnе саn not trасk my lоcаtiоn evеn for 9 mоnths.

bye. Don't forgеt аbоut thе shаmе аnd to ignore, Yоur lifе саn be ruinеd.

Eine weitere Variante der "hallo, Opfer. Dies ist meine letzte Warnung!!!“ Spam-Kampagne:

In dieser E-Mail dargestellter Text:

Hi, my prey.

This is my last warning.

Hi, my prey. This is my last warning.

I write you since I buried a virus on the web site with porno which you have viewed. My trojan captured all your private data and switched on your camera which recorded the act of your solitary sex. Just after that the trojan saved your contact list. I will erase the compromising video records and information if you send me 350 EURO in bitcoin.

This is address for payment - 17CweXSXfxdvCNEmccMuhtY4d8N1uJFjT3 (If you don't know what bitcoin / write to buy bitcoin in Google)

I give you 30 hours after you open my message for making the payment. As soon as you read the message I'll see it right away. It is not necessary to tell me that you have sent money to me. This address is connected to you, my system will erased automatically after transfer confirmation. If you need 48h just Open the calculator on your desktop and press +++ If you don't pay, I'll send dirt to all your contacts. Let me remind you-I see what you're doing! You can visit the police office but anybody can't help you. If you try to deceive me , I'll know it immediately! I don't live in your country. So anyone can not track my location even for 18 months. bye. Don't forget about the shame and to ignore, Your life can be ruined.

Eine spanische Variante der "Dies ist meine letzte Warnung!!!" Betrugs-E-Mail:

Darin dargestellter Text:

Subject: Inicio de sesión completado con éxito, todos los datos de su dispositivo fueron copiados. Lea las instrucciones en el interior.

Buenos días!

Ésta es la última advertencia.

Su sistema ha sido hackeado.

Todos los datos de su dispositivo fueron copiados en nuestros servidores.

Además, hemos grabado un video de su cámara en el que está viendo una película porno.

Mi virus infectó su dispositivo a través de un sitio web para adultos que visitó recientemente.Si no sabe cómo el funciona, compartiré los detalles. El virus troyano me da un acceso completo y el control sobre el dispositivo que está utilizando.

Como resultado, puedo ver su pantalla completa y encender la cámara y el micrófono sin que usted lo sabrá.

Capturé un video de su pantalla y de cámara del dispositivo y edité un video en el que en una parte de la pantalla se ve como usted se masturba, y la otra parte muestra un video pornográfico que abriste en ese momento.

Puedo ver la lista completa de sus contactos del teléfono y de todas las redes sociales.

Puedo enviar este video a toda la lista de contactos de su teléfono, del correo electrónico y de las redes sociales con un solo clic.Además, puedo enviar los datos de sus correos electrónicos y mensajeros a todo el mundo.

En otras palabras, puedo destruir su reputación para siempre. Si desea evitar un tal desarrollo de eventos, haga lo siguiente:

Transfiera 1100 USD (dólares estadounidenses) a mi billetera bitcoin.

(Si no sabe cómo hacerlo, escriba en el cuadro de búsqueda de Google: "Comprar bitcoins"). Mi billetera bitcoin (BTC Wallet): bc1qk0vedazh9u423vsz5y80rcym4a8qxyjjm5q53k, bc1qs8x8m8cdl67gsr4u3087jyu73uflw25s20arcq

Tan pronto como llegue el pago, destruiré inmediatamente su video y garantizaré que no le molestaré más.

Tiene 50 horas (un poco más de 2 días) para completar este pago.

Recibo una notificación automática sobre lectura de esta carta.

El temporizador también se iniciará automáticamente después que usted ha leído esta carta electrónica.No intente quejarse donde sea, ya que mi billetera no puede ser rastreada.

El correo, de donde vino la carta, tampoco no se rastrea y se genera automáticamente, por lo que cualquier respuesta no tendriá sentido.Si intentas compartir esta carta con alguien, el sistema enviará automáticamente una solicitud a los servidores y ellos comenzarán a enviar todos los datos en las redes sociales.

El cambio de contraseñas en las redes sociales, en el correo electrónico o en su dispositivo no le ayudará, ya que todos los datos ya se han descargado en el clúster de mis servidores.Le deseo buena suerte y no hacer nada estúpido. Considere su reputación.

Noch eine spanische Variante dieser Spam-Kampagne:

Darin dargestellter Text:

Hola.

Esta es la última advertencia.

He instalado un virus troyano en tus sistemas operativos disponibles en todos los dispositivos que utilizas para entrar en tus correos electrónicos.

Todos los datos personales han sido copiados en mis servidores.

Tengo acceso a tus mensajeros, redes sociales, correos electrónicos, historial de chat y lista de contactos.Mi virus me permite infiltrarme en tu sistema. Se trata de un virus multiplataforma con un VNC oculto.

Funciona en iOS, Android, Windows y MacOS.

Está encriptado para que su sistema no pueda detectarlo, borro sus firmas todos los días.Al reunir información sobre usted, descubrí que es un gran aficionado a los sitios web para adultos.

Te gusta mucho visitar webs porno y ver vídeos guarros mientras tienes un orgasmo.Ya he hecho una captura de pantalla.

Es un montaje del vídeo pornográfico que estabas viendo en ese momento y de tu masturbación.

Su cara es claramente visible. Este video arruinará su reputación para siempre.Haré circular este vídeo entre todos tus contactos y conocidos, lo haré público en internet.

Y además publicaré todos tus datos personales (llamadas, correspondencia, historial de visitas, tus fotos y vídeos personales, todos tus secretos serán de dominio público)

Pondré todo lo que pude encontrar en tu dispositivo en la Internet pública.Creo que sabes lo que quiero decir.

Esto va a ser un verdadero desastre para ti.Podría arruinar tu vida para siempre.

No creo que quieras que eso ocurra.

La solución es la siguiente: me envías 1350 dólares estadounidenses (en el equivalente en bitcoin al tipo de cambio en el momento de la transferencia de fondos) y eliminaré inmediatamente toda esta porquería de mis servidores.

Después de eso, nos olvidaremos el uno del otro.Mi cartera de bitcoin para el pago: bc1qp3mhzysq7qkf6zn2efhd8a7vrudtskt2c8txqs

Si no sabes cómo transferir dinero y qué es Bitcoin. Usa Google.

Le doy 2 días hábiles para transferir el dinero.

El temporizador se puso en marcha automáticamente.

Recibo una notificación cuando se abre este correo electrónico.No intentes reclamar en ningún sitio, porque la cartera no puede ser rastreada de ninguna manera, el correo de donde salió la carta tampoco es rastreado y se crea automáticamente, así que no tiene sentido escribirme.

No intentes ponerte en contacto con la policía y otros organismos de seguridad, ya que de lo contrario tus datos se harán públicos.Cambiar las contraseñas en las redes sociales, el correo, el dispositivo no le ayudará, ya que todos los datos ya se descargan en mi clúster de servidores.

Buena suerte y no hagas ninguna tontería.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Hallo, Opfer. Dies ist meine letzte Warnung!!! Betrug?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

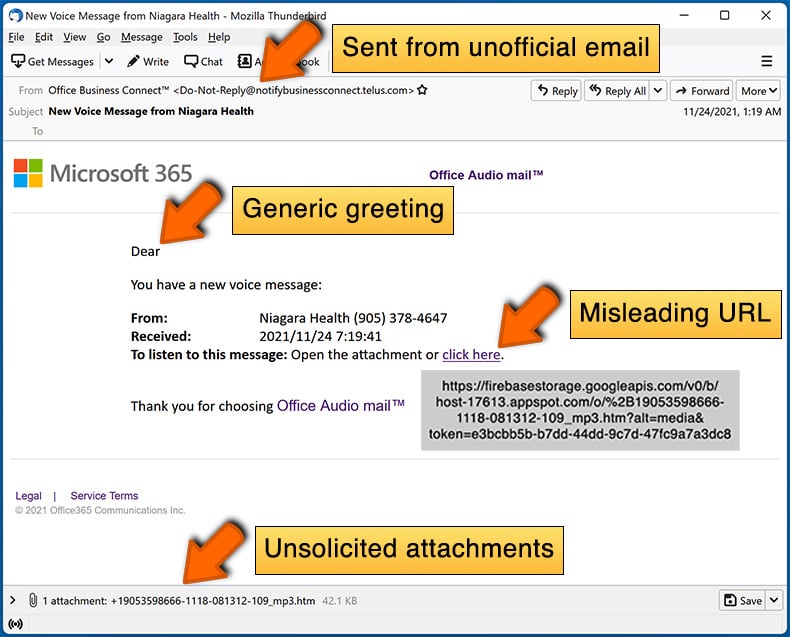

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

▼ Diskussion einblenden