So erkennt man Betrügereien, wie "Hallo mein perverser Freund"

Phishing/BetrugAuch bekannt als: Hallo mein perverser Freund Sexerpressungsbetrug

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Welche Art von Betrug ist "Hello My Perverted Friend"?

Nach sorgfältiger Prüfung wurde festgestellt, dass es sich bei dem Inhalt dieser E-Mail um einen Sexerpressungsbetrug handelt. Beim Sexerpressungsbetrug drohen Cyberkriminelle damit, kompromittierende oder intime Inhalte des Opfers zu veröffentlichen, wenn nicht ein bestimmter Geldbetrag gezahlt wird, wobei sie Angst und Verlegenheit für finanziellen Gewinn ausnutzen.

Mehr über den E-Mail-Betrug "Hallo mein perverser Freund"

Hierbei handelt es sich um einen klassischen Sexerpressungsversuch, bei dem der Absender behauptet, ein Hacker zu sein, der sich angeblich Zugang zum Gerät des Opfers verschafft hat, einschließlich des Browserverlaufs und der Webcam-Aufnahmen. Der Betrüger droht damit, kompromittierende Videos zu veröffentlichen, die das Opfer bei expliziten Aktivitäten zeigen, wenn nicht innerhalb von 48 Stunden ein Lösegeld von 890 US-Dollar in Bitcoin gezahlt wird.

Der Betrüger behauptet, die Kontrolle über alle Geräte des Opfers zu haben und warnt davor, die Behörden zu kontaktieren oder zu versuchen, das System zurückzusetzen. Das Opfer wird aufgefordert, nicht auf die E-Mail zu reagieren, und erhält Anweisungen, wie es die Zahlung in Kryptowährung vornehmen kann.

Es ist wichtig, solche Betrügereien als Versuche zu erkennen, Angst und Verlegenheit für finanziellen Gewinn auszunutzen, und den Betroffenen wird geraten, den Forderungen der Betrüger nicht nachzukommen. Die Betrüger behaupten oft fälschlicherweise, sie hätten kompromittierende Informationen oder Zugang zu persönlichen Geräten, um die Opfer zur Zahlung zu zwingen.

Außerdem haben die Betrüger selten die behaupteten Beweise, und ihr Hauptziel ist es, den Opfern Geld abzuknöpfen. Daher sollten die Empfänger in solchen Situationen nicht mit Betrügern in Kontakt treten oder sie bezahlen.

| Name | Hello My Perverted Friend E-Mail-Betrug |

| Art der Bedrohung | Sexerpressungsbetrug, Schwindel |

| Falsche Behauptung | Explizites Material wird offengelegt, wenn kein Lösegeld gezahlt wird |

| Krypto-Brieftaschen Adresse der Cyberkriminellen | 1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ |

| Höhe des Lösegelds | $890 |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Der Verlust sensibler, privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Ähnliche E-Mail-Betrügereien im Allgemeinen

Sexerpressungsbetrug weist die gleichen Merkmale auf: falsche Behauptungen über kompromittierende Informationen, Drohungen mit unbefugtem Zugriff auf persönliche Geräte und Forderungen nach Zahlungen in Kryptowährungen, in der Regel in Bitcoin. Diese Betrügereien nutzen Angst und Dringlichkeit, um die Opfer zur Zahlung zu zwingen, wobei sie oft bestimmte Details vermeiden und die Einschaltung der Strafverfolgungsbehörden verhindern.

Das Erkennen dieser Muster ist für Einzelpersonen von entscheidender Bedeutung, um zu vermeiden, dass sie Opfer solcher Betrügereien werden, und um ihre Online-Sicherheitsmaßnahmen zu verstärken. Es ist wichtig zu wissen, dass betrügerische E-Mails Anhänge oder Links enthalten können, die darauf abzielen, Computer mit Malware zu infizieren.

Beispiele für Betrugs-E-Mails sind "LEDGER SECURITY Email Scam", "Glacier Bank Email Scam" und "Apple Security Releases Email Scam".

Wie infizieren Spam-Kampagnen Computer?

Typischerweise versenden böswillige Akteure E-Mails, die echt zu sein scheinen, um die Empfänger zum Öffnen schädlicher Links oder zum Herunterladen infizierter Anhänge zu verleiten. Diese Anhänge, die oft als harmlose Dokumente wie PDF- oder Word-Dateien getarnt sind, enthalten versteckte bösartige Nutzdaten. Wenn Benutzer diese Anhänge öffnen, wird die Malware ausgelöst und gefährdet die Sicherheit ihrer Geräte.

Außerdem kann das Anklicken bösartiger Links zu Seiten führen, auf denen Malware gehostet wird, oder Drive-by-Downloads initiieren, wodurch die Systeme potenziellen Bedrohungen ausgesetzt werden.

Wie vermeidet man die Installation von Malware?

Seien Sie vorsichtig bei unerwarteten oder irrelevanten E-Mails von unbekannten Adressen. Öffnen Sie keine Links oder Anhänge, die in solchen E-Mails enthalten sind. Laden Sie keine raubkopierte Software herunter und verwenden Sie keine P2P-Netzwerke, App-Stores von Drittanbietern oder ähnliche Quellen zum Herunterladen von Anwendungen oder Dateien. Laden Sie sie von offiziellen Webseiten (oder App-Stores) herunter.

Aktualisieren Sie regelmäßig Ihr Betriebssystem und Ihre Programme und verwenden Sie seriöse Antiviren- und Anti-Malware-Software. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Text im E-Mail-Schreiben von "Hallo mein perverser Freund":

Subject: No reply.

Hello, my perverted friend.We've actually known each other for a while, at least I know you.

You can call me Big Brother or the All-Seeing Eye.

I'm a hacker who a few months ago gained access to your device, including your browser history and webcam.

I recorded some videos of you jerking off to highly controversial "adult" videos.

I doubt you'd want your family, coworkers, and your entire ******** contact list to see footage of you pleasuring yourself, especially considering how kinky your favorite "genre".

I will also publish these videos on porn sites, they will go viral and it will be physically impossible to remove them from the Internet.How did I do this?

Because of your disregard for internet security, I easily managed to install a Trojan on your hard disk.

Thanks to this, I was able to access all the data on your device and control it remotely.

By infecting one device, I was able to gain access to all the other devices.My spyware is embedded in the drivers and updates its signature every few hours, so no antivirus or firewall can ever detect it.

Now I want to offer a deal: a small amount of money in exchange for your former worry free life.Transfer $890 USD to my bitcoin wallet:1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ

As soon as I receive confirmation of the payment, I will delete all the videos that compromise you, remove the virus from all your devices and you will never hear from me again.

It's a very small price for not destroying your reputation in the eyes of others, who think that you are a decent man, according to your messengers. You can think of me as some sort of life coach who wants you to start appreciating what you have.You have 48 hours. I will receive a notification as soon as you open this email, and from this moment, the countdown will begin.

If you've never dealt with cryptocurrency before, it's very easy. Simply type "cryptocurrency exchange" into a search engine, and then all set.Here's what you shouldn't do:

- Don't reply to my email. It was sent from a temporary email account.

- Don't call the police. Remember, I have access to all your devices, and as soon as I notice such activity, it will automatically lead to the publishing of all the videos.

- Don't try to reinstall your system or reset your device. First of all, I already have the videos, and secondly, as I said, I have remote access to all your devices, and once I notice such an attempt, you know what happens.Remember, crypto addresses are anonymous, so you won't be able to track down my wallet.

So long story short, let's resolve this situation with a benefit for me and you.

I always keep my word unless someone tries to trick me.Lastly, a little advice for the future. Start taking your online security more seriously.

Change your passwords regularly and set up multi-factor authentication on all your accounts.Best wishes.

Vollständiges Aussehen der Betrugs-E-Mail "Hallo mein perverser Freund":

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist Hallo mein perverser Freund Sexerpressungsbetrug?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

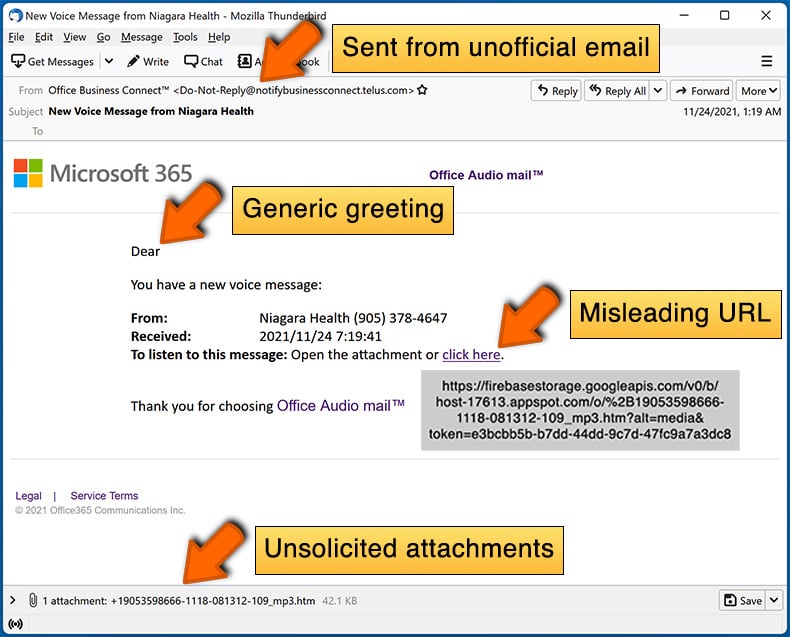

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Diese E-Mail ist generisch, wird an viele Empfänger gesendet und ist Teil einer Massen-E-Mail-Kampagne. Diese Kampagnen zielen oft auf ein breites Publikum ab, in der Hoffnung, dass einige Empfänger auf den Betrug hereinfallen.

Ich habe meine persönlichen Daten angegeben, als ich von dieser E-Mail hereingelegt wurde, was sollte ich tun?

Wenn Sie Zugangsdaten für Konten weitergegeben haben, aktualisieren Sie umgehend alle Passwörter. Wenn Sie andere persönliche Informationen wie Kreditkartendaten, Sozialversicherungsnummern oder Personalausweisdaten weitergegeben haben, wenden Sie sich an die zuständigen Behörden.

Ich habe eine bösartige Datei heruntergeladen und geöffnet, die an eine E-Mail angehängt war. Ist mein Computer infiziert?

Es hängt vom Dateityp ab. Wenn es sich beispielsweise um eine ausführbare Datei (.exe) handelt, ist die Wahrscheinlichkeit einer Infektion hoch. Handelt es sich hingegen um eine Dokumentendatei (.pdf, .doc o.ä.), hätten Sie das Risiko möglicherweise vermieden, da das bloße Öffnen solcher Dokumente nicht immer zu einer Systemgefährdung führt.

Wurde mein Computer tatsächlich gehackt und hat der Absender irgendwelche Informationen?

Nein, Ihr Computer ist nicht wirklich gehackt oder infiziert worden. Betrüger haben möglicherweise alte Passwörter aus Datenbanken erworben, die kompromittierte Informationen enthalten.

Ich habe Kryptowährung an die in der E-Mail angegebene Adresse geschickt. Kann ich mein Geld zurückbekommen?

Krypto-Transaktionen sind nicht zurückverfolgbar, so dass es unmöglich ist, die Gelder wiederzuerlangen.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Das bloße Öffnen einer E-Mail ist völlig harmlos. Das Risiko entsteht, wenn die Empfänger Links oder angehängte Dateien öffnen, da diese Aktionen zu Systeminfektionen führen können.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten waren?

Combo Cleaner kann fast alle erkannten Malware-Infektionen erkennen und beseitigen. Es ist wichtig zu wissen, dass sich fortgeschrittene Malware oft sehr gut im System versteckt. Daher ist eine gründliche Überprüfung des gesamten Systems unumgänglich.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden