Wie man E-Mails erkennt, die zur Verbreitung von Malware wie "UNILEVER Email Virus" verwendet werden

Phishing/BetrugAuch bekannt als: UNILEVER spam

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist.

JETZT ENTFERNENUm das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Was ist der UNILEVER-E-Mail-Virus?

Der "UNILEVER Email Virus" wird als Spam-Kampagne eingestuft. Betrüger senden E-Mail-Nachrichten an Hunderte (oder sogar Tausende) von Personen in der Hoffnung, dass einige den zugestellten Anhang öffnen. Es gibt viele ähnliche Betrugsversuche, aber dieser wird verwendet, um den LokiBot-Virus über den Anhang zu verbreiten. Wir empfehlen Ihnen dringend, die Nachricht zu ignorieren und die angehängte Datei nicht zu öffnen.

Mehr über die UNILEVER Malspam-Kampagne

Die Cyberkriminellen, die hinter der E-Mail "UNILEVER Email Virus" stecken, geben sich als Vertreter von Unilever aus, einem bekannten Konsumgüterunternehmen. Laut der E-Mail wurde sie von Jon Strachan, Vice President - Supply Chain, versendet. Diese Person arbeitet zwar für das Unternehmen, aber weder er noch Unilever haben etwas mit diesem Betrug zu tun.

Die E-Mail enthält Details zu einer Rechnung und eine angehängte Bestellung. Wie bereits erwähnt, wird diese E-Mail-Betrugsmasche verwendet, um den LokiBot-Virus zu verbreiten, eine Computerinfektion (trojanerähnliche Malware), die darauf abzielt, Informationen wie Passwörter, Logins usw. zu sammeln und auch Daten wie Tastenanschläge zu verfolgen.

Ein mit einem solchen Virus infizierter Computer kann zu ernsthaften Datenschutzproblemen, finanziellen Verlusten und anderen Problemen führen. Das Öffnen des Anhangs in der E-Mail "UNILEVER Email Virus" führt zum Herunterladen/Installieren des Trojaners.

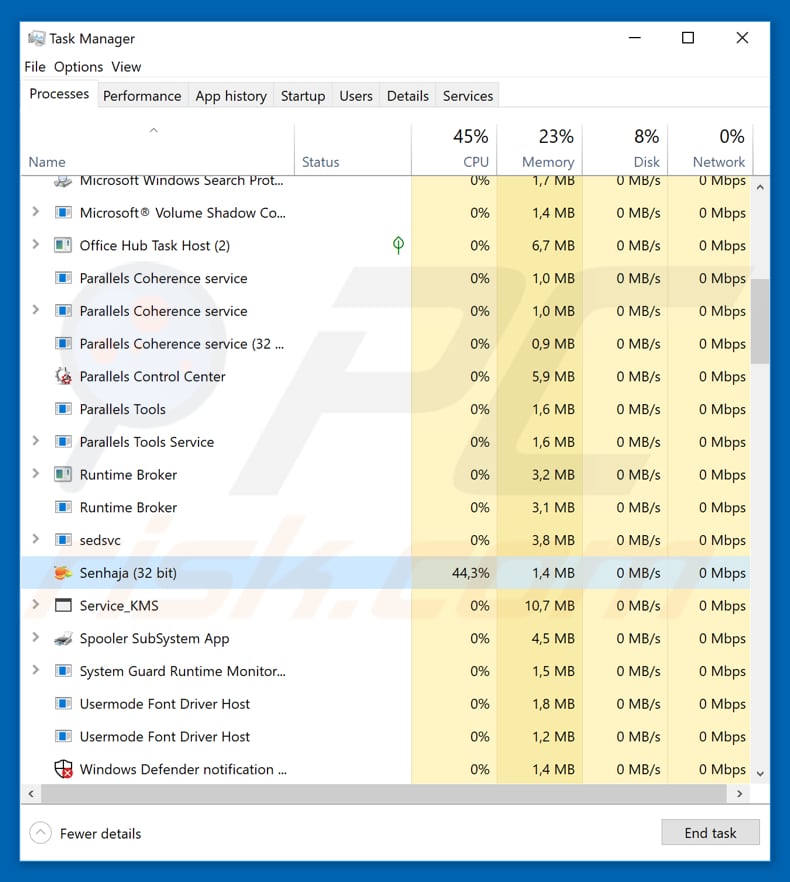

Wenn er installiert ist, kann er als "Senhaja"-Prozess (32-Bit oder 64-Bit) im Windows Task-Manager erkannt werden. Wenn Sie diese E-Mail erhalten, ignorieren Sie sie und öffnen Sie auf keinen Fall den zugehörigen Anhang.

| Name | UNILEVER spam |

| Bedrohungstyp | Trojaner, Passwort stehlender Virus, Banking-Malware, Spyware. |

| Hoax | Die E-Mail enthält eine Anfrage für ein Angebot, eine Rechnung oder ein anderes Dokument. |

| Anzeichen | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Nutzlast | LokiBot |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge. |

| Schaden | Gestohlene Passwörter, Bankdaten und andere sensible Informationen, Identitätsdiebstahl, Datenverlust. |

| Malware-Entfernung (Windows) |

Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. Combo Cleaner herunterladenDer kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk. |

Beispiele für ähnliche Malspam-Kampagnen

Es gibt viele solcher Kampagnen, mit denen Benutzer betrogen werden. Einige Beispiele sind der American Express Email Virus, der Apple Email Virus und der IRS Email Virus.

Verschiedene Betrügereien werden verwendet, um verschiedene Computerinfektionen zu verbreiten (z. B. Adwind, FormBook, TrickBot, Emotet usw.) - sie werden normalerweise über Anhänge oder Weblinks verbreitet. Diese Viren stehlen persönliche Daten, weshalb wir Ihnen dringend empfehlen, sie sofort zu entfernen.

Wie hat der "UNILEVER Email Virus" meinen Computer infiziert?

Wie die meisten Spam-Kampagnen dieser Art infiziert der Virus den Computer nur dann, wenn der vorgelegte Anhang geöffnet und die Installation der Schurkensoftware genehmigt wird. Bei den bösartigen Anhängen handelt es sich häufig um Microsoft Office-Dokumente, PDF-Dateien, Archive und ausführbare Dateien.

Handelt es sich bei der Datei beispielsweise um ein MS-Office-Dokument, fordert es nach dem Öffnen die Erlaubnis an, Makrobefehle zu aktivieren. Wenn diese aktiviert werden, kann eine Computerinfektion installiert werden. Beachten Sie, dass diese infizierten Anhänge keinen Schaden anrichten können, wenn sie nicht geöffnet werden.

Wie lässt sich die Installation von Malware vermeiden?

Öffnen Sie niemals E-Mail-Anhänge, die in E-Mails enthalten sind, die Sie von verdächtigen oder unbekannten Adressen erhalten haben, oder wenn die E-Mail nicht speziell für Sie bestimmt ist. Betrüger verstecken sich oft hinter bekannten Firmennamen, die jedoch nur dazu dienen, die E-Mails und die darin enthaltenen Anhänge legitim erscheinen zu lassen.

Die effizienteste Methode zur Vermeidung von Infektionen, die durch diese Anhänge verbreitet werden, besteht darin, die E-Mail einfach zu ignorieren und die Datei nicht zu öffnen. Installieren Sie außerdem eine seriöse Antiviren- oder Anti-Spyware-Software, um Ihren Computer zu schützen. Wenn Sie bereits einen "UNILEVER Email Virus"-Anhang geöffnet haben, empfehlen wir Ihnen, einen Scan mit Combo Cleaner Antivirus für Windows durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

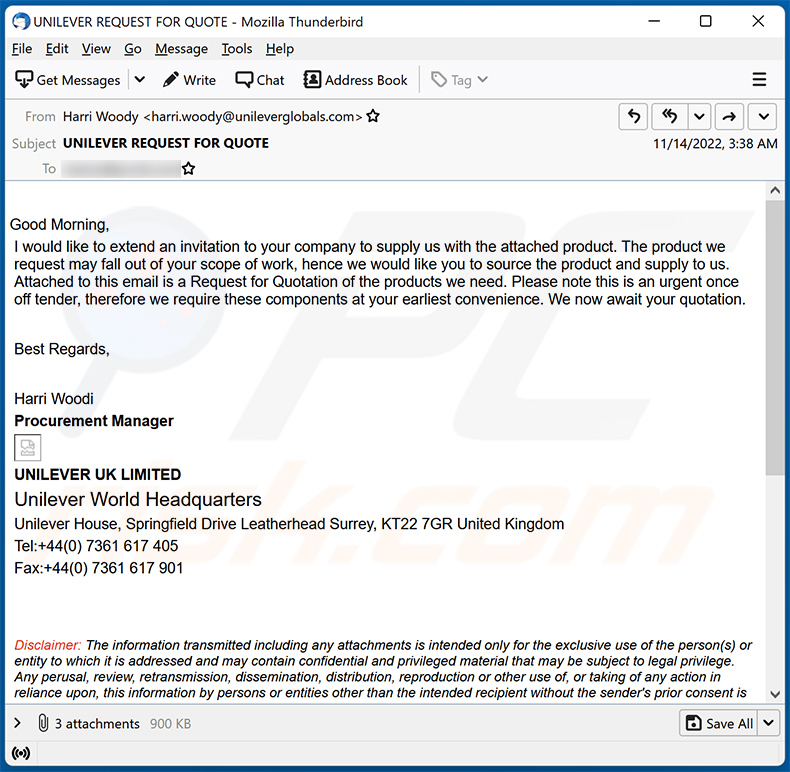

Text, der in dieser Spam-E-Mail enthalten ist:

Subject: UNILEVER REQUEST FOR QUOTE

Good Morning,

I would like to extend an invitation to your company to supply us with the attached product. The product we request may fall out of your scope of work, hence we would like you to source the product and supply to us. Attached to this email is a Request for Quotation of the products we need. Please note this is an urgent once off tender, therefore we require these components at your earliest convenience. We now await your quotation.

Best Regards,

Harri Woodi

Procurement Manager

UNILEVER UK LIMITED

Unilever World Headquarters

Unilever House, Springfield Drive Leatherhead Surrey, KT22 7GR United Kingdom+44(0) 7361 617 405

Fax:+44(0) 7361 617 901

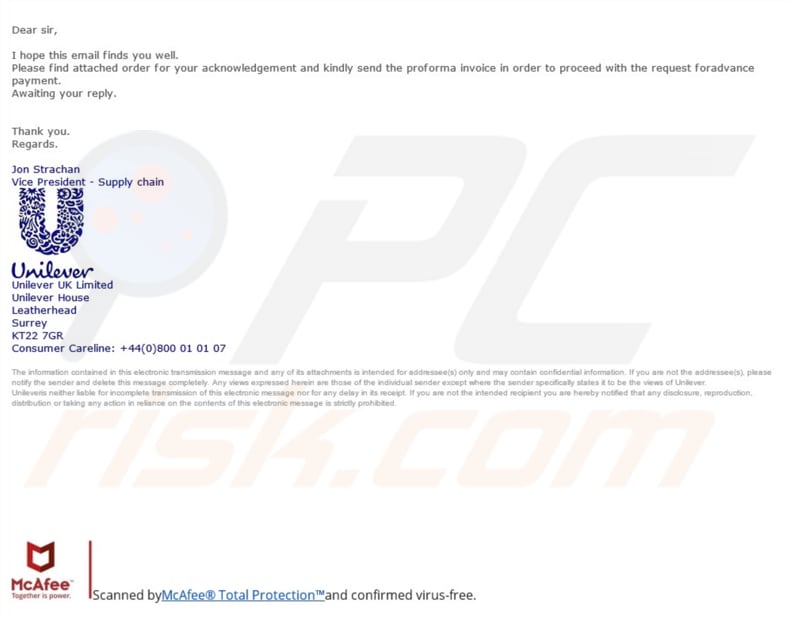

Ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema UNILEVER:

Der darin enthaltene Text:

Subject: UNILEVER PURCHASE ORDER #091223 for acknowledgement

Dear sir,

I hope this email finds you well.

Please find attached order for your acknowledgement and kindly send the proforma invoice in order to proceed with the request foradvance payment.

Awaiting your reply.

Thank you.

Regards.

Jon Strachan

Vice President ñ Supply chain

Unilever UK Limited

Unilever House

Leatherhead

Surrey

KT22 7GR

Consumer Careline: +44(0)800 01 01 07The information contained in this electronic transmission message and any of its attachments is intended for addressee(s) only and may contain confidential information. If you are not the addressee(s), please notify the sender and delete this message completely. Any views expressed herein are those of the individual sender except where the sender specifically states it to be the views of Unilever.

Unileveris neither liable for incomplete transmission of this electronic message nor for any delay in its receipt. If you are not the intended recipient you are hereby notified that any disclosure, reproduction, distribution or taking any action in reliance on the contents of this electronic message is strictly prohibited.

Screenshot eines LokiBot-Schadprozesses im Task-Manager (Senhaja (32-bit)):

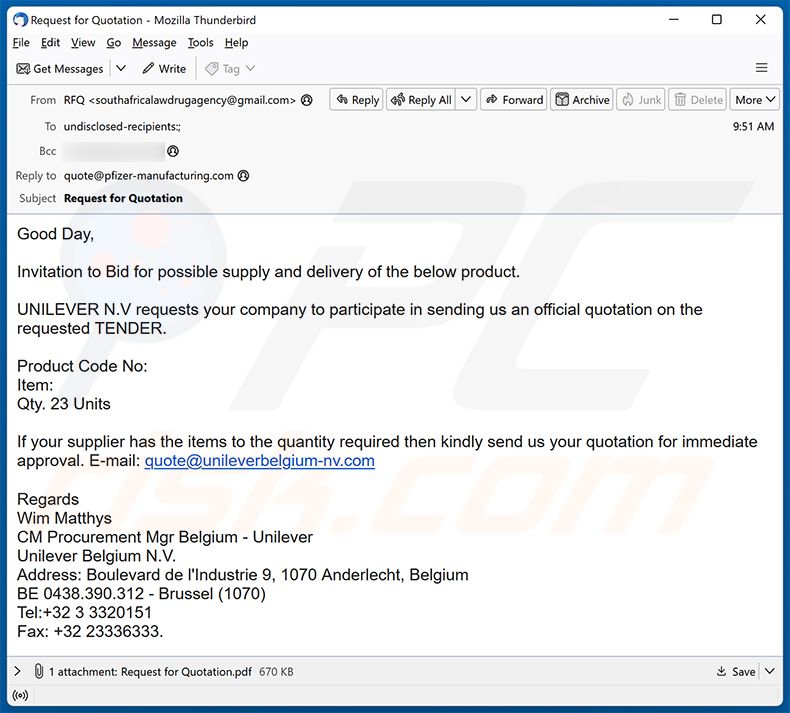

Ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema UNILEVER:

Der darin enthaltene Text:

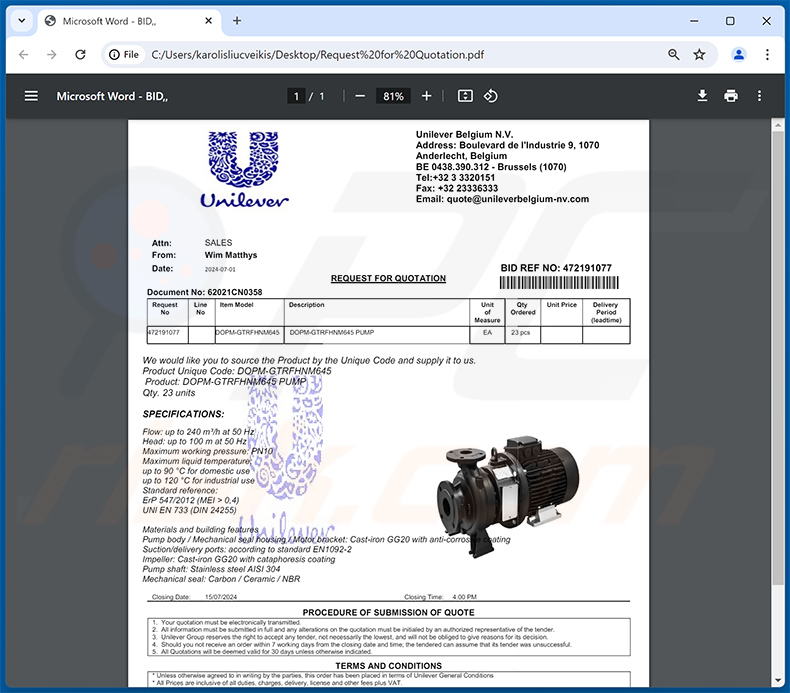

Subject: Request for Quotation

Good Day,

Invitation to Bid for possible supply and delivery of the below product.

UNILEVER N.V requests your company to participate in sending us an official quotation on the requested TENDER.

Product Code No:

Item:

Qty. 23 Units

If your supplier has the items to the quantity required then kindly send us your quotation for immediate approval. E-mail: quote@unileverbelgium-nv.com

Regards

Wim Matthys

CM Procurement Mgr Belgium - Unilever

Unilever Belgium N.V.

Address: Boulevard de l'Industrie 9, 1070 Anderlecht, Belgium

BE 0438.390.312 - Brussel (1070)

Tel:+32 3 3320151

Fax: +32 23336333.

Screenshot des angehängten PDF-Dokuments:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

LADEN Sie Combo Cleaner herunterIndem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu. Der kostenlose Scanner überprüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist RCS LT, die Muttergesellschaft von PCRisk.

Schnellmenü:

- Was ist UNILEVER spam?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

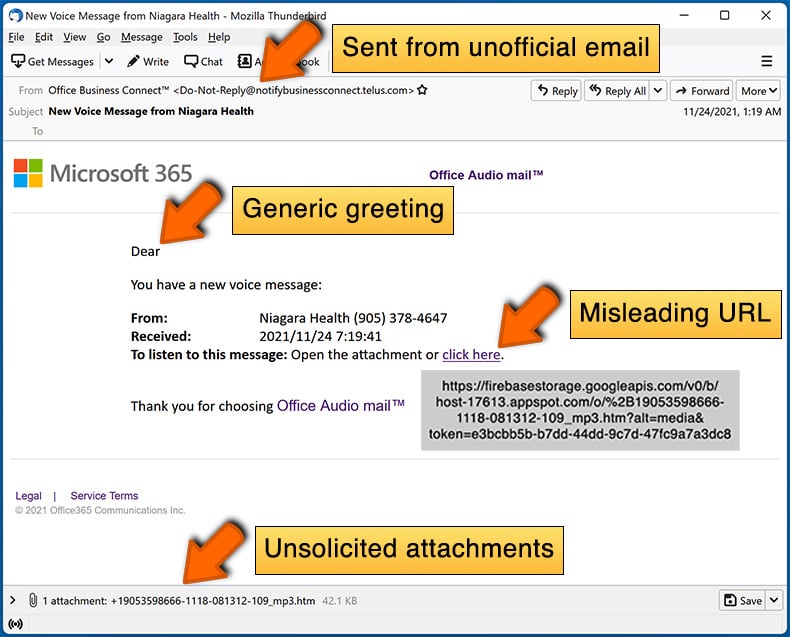

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner Antivirus für Windows.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner Antivirus für Windows.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

E-Mails dieser Art sind nicht persönlich. In der Regel senden die Cyberkriminellen denselben Brief an viele Personen auf einmal.

Ich habe eine an diese E-Mail angehängte Datei heruntergeladen und geöffnet, ist mein Computer infiziert?

Wenn Sie eine ausführbare Datei geöffnet haben, ist Ihr Computer höchstwahrscheinlich bereits infiziert. Ein Computer ist jedoch möglicherweise nicht infiziert, wenn es sich bei der geöffneten Datei um ein Dokument (.pdf, .doc oder ähnlich) handelt. Das Öffnen eines Dokuments reicht in der Regel nicht aus, um Malware in das System einzuschleusen - Computer sind sicher, solange keine Makrobefehle aktiviert sind oder andere zusätzliche Schritte durchgeführt werden.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, es ist sicher, E-Mails zu öffnen, ohne auf Links zu klicken oder Dateien zu öffnen.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten waren?

Combo Cleaner enthält einen Antiviren-Scanner, der fast alle bekannten Schadprogramme erkennt. Es ist wichtig zu erwähnen, dass sich High-End-Malware normalerweise tief im Betriebssystem versteckt. In solchen Fällen muss der Computer mit einem vollständigen Systemscan gescannt werden, um Malware zu beseitigen.

Teilen:

Tomas Meskauskas

Erfahrener Sicherheitsforscher, professioneller Malware-Analyst

Meine Leidenschaft gilt der Computersicherheit und -technologie. Ich habe mehr als 10 Jahre Erfahrung in verschiedenen Unternehmen im Zusammenhang mit der Lösung computertechnischer Probleme und der Internetsicherheit. Seit 2010 arbeite ich als Autor und Redakteur für PCrisk. Folgen Sie mir auf Twitter und LinkedIn, um über die neuesten Bedrohungen der Online-Sicherheit informiert zu bleiben.

Das Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

SpendenDas Sicherheitsportal PCrisk wird von der Firma RCS LT bereitgestellt.

Gemeinsam klären Sicherheitsforscher Computerbenutzer über die neuesten Online-Sicherheitsbedrohungen auf. Weitere Informationen über das Unternehmen RCS LT.

Unsere Anleitungen zur Entfernung von Malware sind kostenlos. Wenn Sie uns jedoch unterstützen möchten, können Sie uns eine Spende schicken.

Spenden

▼ Diskussion einblenden