Trauen Sie gefälschten "Wir sind an den Produkten Ihres Unternehmens interessiert" E-Mails nicht

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von E-Mail ist "We Are Interested In Your Company Products"?

"We Are Interested In Your Company Products" ist eine Spam-E-Mail, die für einen Phishing-Betrug wirbt. In diesem Schreiben bekundet der Absender sein Interesse am Kauf von Produkten des Unternehmens des Empfängers. Beim Versuch, die potenzielle Bestellung zu überprüfen, wird der Empfänger auf eine Phishing-Website weitergeleitet, die als Anmeldeseite für ein E-Mail-Konto getarnt ist.

Übersicht über den E-Mail-Betrug "We Are Interested In Your Company Products"

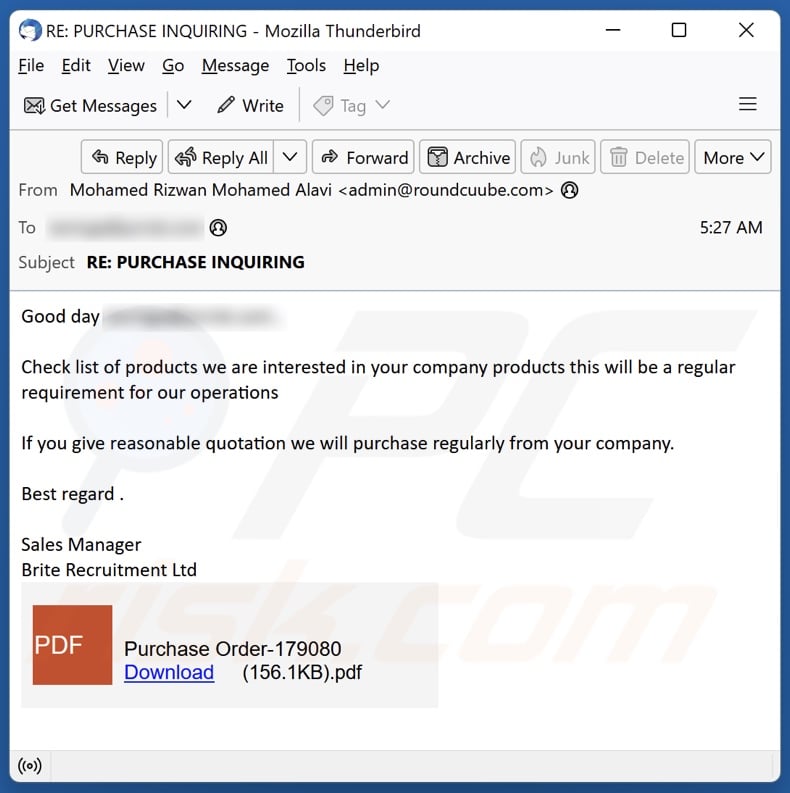

Die Spam-E-Mail mit dem Betreff "RE: PURCHASE INQUIRING" (kann variieren) fordert den Empfänger auf, die beigefügte Liste von Produkten des Unternehmens zu prüfen, an deren Kauf der Absender interessiert ist. In dem Schreiben wird mitgeteilt, dass der Absender bei einem angemessenen Kostenvoranschlag bereit ist, eine regelmäßige Geschäftsbeziehung einzugehen.

Es muss betont werden, dass alle diese Behauptungen falsch sind und diese E-Mail in keiner Weise mit Brite Recruitment Ltd oder anderen legitimen Unternehmen in Verbindung steht.

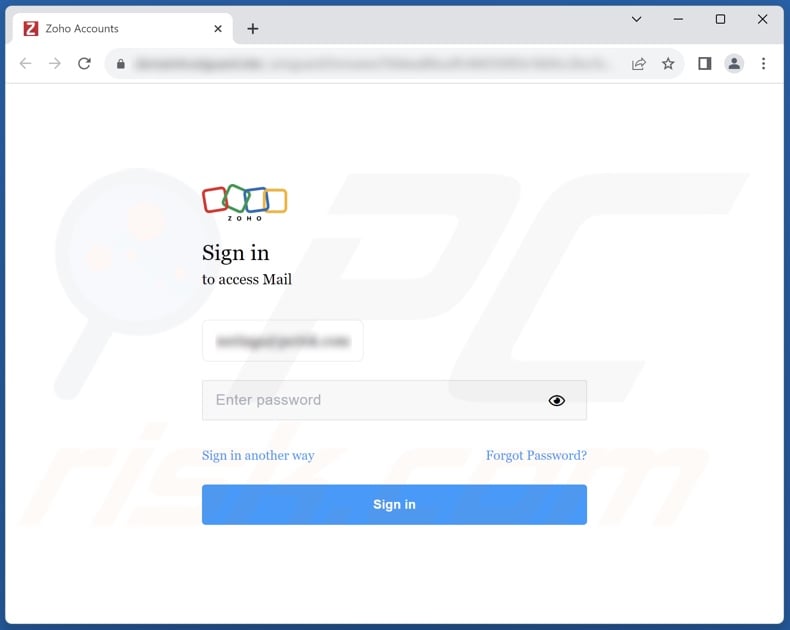

Als wir auf den"Download"-Link in dieser betrügerischen E-Mail klickten, wurden wir auf eine Phishing-Website umgeleitet. Diese Website ist als eine E-Mail-Anmeldeseite getarnt. Wenn Sie versuchen, sich über diese Website anzumelden, werden die Anmeldedaten des Kontos an Betrüger weitergegeben. Sie können dann die offengelegten E-Mails stehlen, aber die Cyberkriminellen könnten auch Zugang zu den Inhalten erhalten, die über sie registriert wurden.

Zu den potenziellen Bedrohungen gehören Betrüger, die die Identitäten von Inhabern sozialer Konten (z. B. E-Mails, soziale Netzwerke, soziale Medien, Messenger usw.) stehlen und die Freunde/Follower um Darlehen oder Spenden bitten, Betrügereien fördern und Malware durch die Weitergabe bösartiger Links/Dateien verbreiten.

Darüber hinaus können gestohlene Finanzkonten (z. B. Online-Banking, Geldüberweisungen, E-Commerce, Kryptowährungen usw.) für betrügerische Transaktionen und/oder Online-Einkäufe genutzt werden.

Zusammenfassend lässt sich sagen, dass Opfer von Betrugsmails wie "Wir sind an den Produkten Ihres Unternehmens interessiert" schwerwiegende Datenschutzprobleme, finanzielle Verluste und sogar Identitätsdiebstahl erleiden können.

Wenn Sie Ihre Anmeldedaten bereits angegeben haben, ändern Sie die Kennwörter aller potenziell gefährdeten Konten und informieren Sie unverzüglich den offiziellen Support.

| Name | "We Are Interested In Your Company Products" phishing email |

| Bedrohungsart | Phishing, Betrug, Social Engineering, Fraud |

| Gefälschte Forderung | Der Empfänger wird aufgefordert, die Bestellung zu überprüfen und seinen besten Preis zu nennen. |

| Anzeichen | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Täuschende E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust vertraulicher privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Phishing-Spam-Kampagnen

"Email Deactivation In Progress", "Your Messages Couldn't Be Delivered", "Routine System Maintenance" und "Process Of Enhancing Our Webmail Software" sind nur einige Beispiele für Phishing-E-Mails, die wir kürzlich untersucht haben.

Spam-E-Mails dienen nicht nur dem Abfangen von Informationen, sondern fördern auch verschiedene andere Betrügereien und verbreiten sogar Malware. Diese E-Mails können schlicht und voller Fehler sein oder geschickt als Nachrichten von seriösen Dienstleistern, Unternehmen, Institutionen, Behörden und anderen Einrichtungen getarnt sein.

Wie infizieren Spam-Kampagnen Computer?

Cyber-Kriminelle nutzen häufig Spam-Kampagnen, um Malware zu verbreiten. Täuschende E-Mails/Nachrichten können infektiöse Dateien als Anhänge oder Download-Links enthalten. Diese Dateien liegen in verschiedenen Formaten vor, z. B. als Archive (ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), Dokumente (PDF, Microsoft Office, Microsoft OneNote usw.), JavaScript usw.

Wenn eine bösartige Datei geöffnet wird, wird der Download-/Installationsprozess der Malware eingeleitet. Bei einigen Formaten sind jedoch zusätzliche Aktionen erforderlich, um die Infektionskette des Systems in Gang zu setzen. So müssen Benutzer bei Microsoft Office-Dateien Makrobefehle aktivieren (d. h. Bearbeitung/Inhalt), während sie bei OneNote-Dokumenten auf eingebettete Dateien oder Links klicken müssen.

Wie lässt sich die Installation von Malware vermeiden?

Eingehende E-Mails, PMs/DMs, SMS und andere Nachrichten müssen mit Vorsicht behandelt werden. Wir raten davon ab, Anhänge oder Links in dubiosen E-Mails zu öffnen, da sie bösartig sein können. Wir empfehlen die Verwendung von Microsoft Office-Versionen, die nach 2010 veröffentlicht wurden, da diese über den Modus "Geschützte Ansicht" verfügen, der die automatische Ausführung von Makrobefehlen verhindert.

Malware wird nicht ausschließlich über Spam-Mails verbreitet; daher raten wir auch, nur von offiziellen und vertrauenswürdigen Quellen herunterzuladen. Außerdem müssen alle Programme mit legitimen Funktionen/Tools aktiviert und aktualisiert werden, da illegale Aktivierungstools ("Cracking") und Updater von Drittanbietern Malware enthalten können.

Eine weitere Empfehlung ist, beim Surfen wachsam zu sein, da betrügerische und gefährliche Online-Inhalte meist echt und harmlos erscheinen.

Es ist von größter Wichtigkeit, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Mit dieser Software müssen regelmäßige System-Scans durchgeführt und erkannte Bedrohungen und Probleme entfernt werden. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner auszuführen, um eingeschleuste Malware automatisch zu entfernen.

Text in der Spam-E-Mail "Wir sind an den Produkten Ihres Unternehmens interessiert":

Subject: RE: PURCHASE INQUIRING

Good day - ,

Check list of products we are interested in your company products this will be a regular requirement for our operations

If you give reasonable quotation we will purchase regularly from your company.

Best regard .

Sales Manager

Brite Recruitment Ltd

PDF Purchase Order-179080Download (156.1KB).pdf

Screenshot der Phishing-Website, die von der Spam-Kampagne "Wir sind an den Produkten Ihres Unternehmens interessiert" beworben wird:

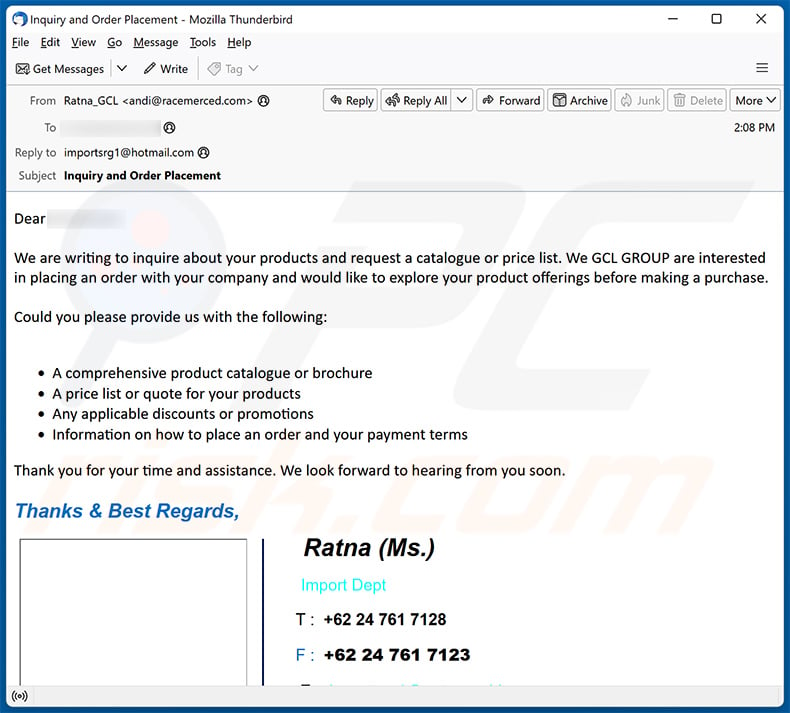

Ein weiteres Beispiel für eine Spam-E-Mail mit dem Thema Produktkauf:

Der darin enthaltene Text:

Subject: Inquiry and Order Placement

Dear ********,

We are writing to inquire about your products and request a catalogue or price list. We GCL GROUP are interested in placing an order with your company and would like to explore your product offerings before making a purchase.

Could you please provide us with the following:

A comprehensive product catalogue or brochure

A price list or quote for your products

Any applicable discounts or promotions

Information on how to place an order and your payment termsThank you for your time and assistance. We look forward to hearing from you soon.

Thanks & Best Regards,

Ratna (Ms.)

Import Dept

T : +62 24 761 7128

F : +62 24 761 7123

E : importsrg1@gateway-id.com

ImageGCL BUILDING

Jl. Madukoro Raya Komplek Ruko Semarang Indah

Blok E2 / 21

Semarang-Jawa Tengah Indonesiawww.gateway-id.com

Please Visit Our Company Profile

hxxps://youtu.be/dgwqekc8kTUIndonesia Branch Offices : Cikarang, Bandung, Semarang, Surabaya, Belawan(Medan), Makassar

Gateway Network Offices in China, Indonesia, India, Philippines, Thailand, Turkey, Vietnam & Ukraine.

-Way Of Delivery-

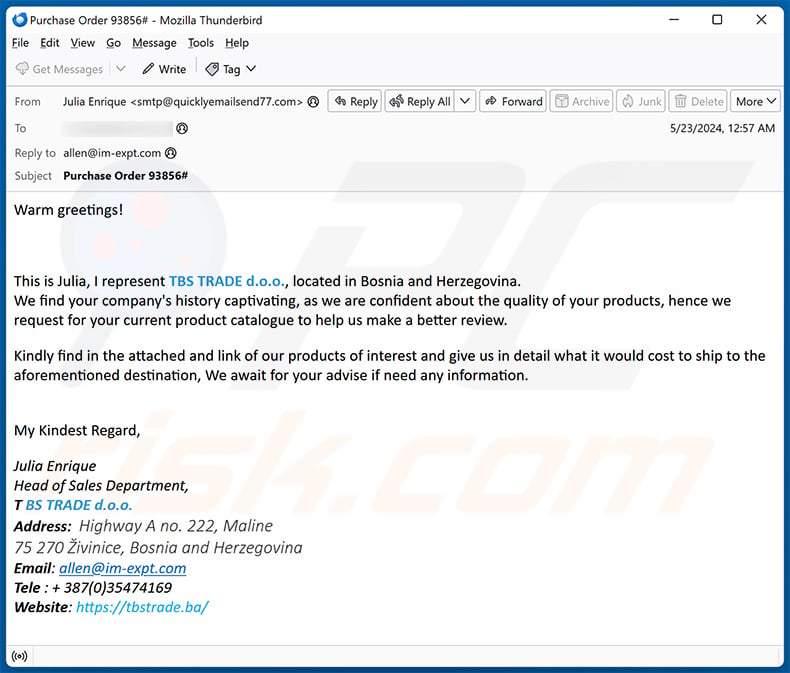

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "We Are Interested In Your Company Products":

Der darin enthaltene Text:

Subject: Purchase Order 93856#

Warm greetings!

This is Julia, I represent TBS TRADE d.o.o., located in Bosnia and Herzegovina.

We find your company's history captivating, as we are confident about the quality of your products, hence we request for your current product catalogue to help us make a better review.Kindly find in the attached and link of our products of interest and give us in detail what it would cost to ship to the aforementioned destination, We await for your advise if need any information.

My Kindest Regard,Julia Enrique

Head of Sales Department,

T BS TRADE d.o.o.

Address: Highway A no. 222, Maline

75 270 Živinice, Bosnia and Herzegovina

Email: allen@im-expt.com

Tele : + 387(0)35474169Website: hxxps://tbstrade.ba/

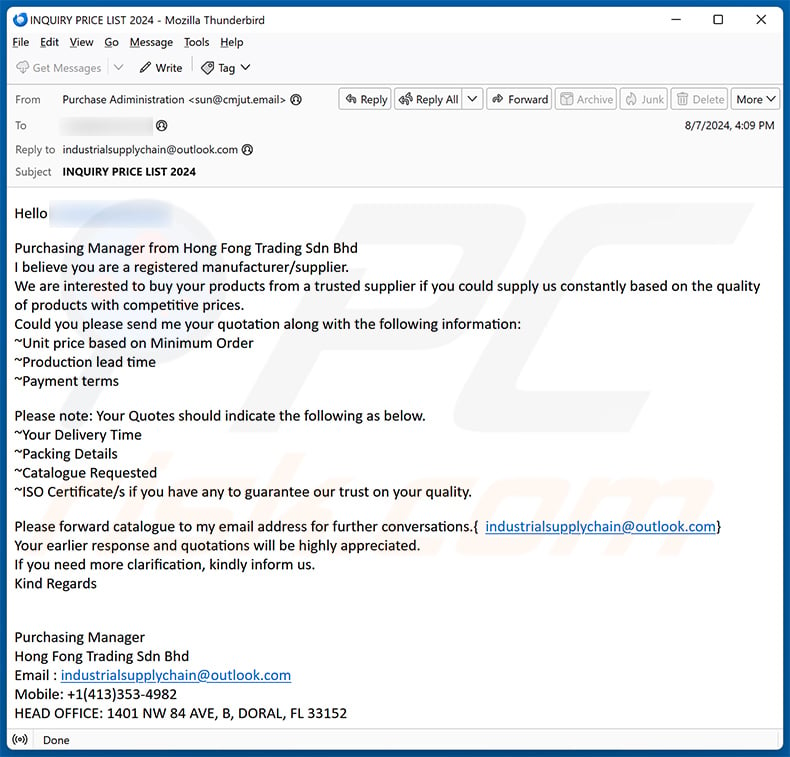

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "Wir sind an den Produkten Ihres Unternehmens interessiert":

Der darin enthaltene Text:

Subject: INQUIRY PRICE LIST 2024

Hello -

Purchasing Manager from Hong Fong Trading Sdn Bhd

I believe you are a registered manufacturer/supplier.

We are interested to buy your products from a trusted supplier if you could supply us constantly based on the quality of products with competitive prices.

Could you please send me your quotation along with the following information:

~Unit price based on Minimum Order

~Production lead time

~Payment termsPlease note: Your Quotes should indicate the following as below.

~Your Delivery Time

~Packing Details

~Catalogue Requested

~ISO Certificate/s if you have any to guarantee our trust on your quality.Please forward catalogue to my email address for further conversations.{ industrialsupplychain@outlook.com}

Your earlier response and quotations will be highly appreciated.

If you need more clarification, kindly inform us.

Kind Regards

Purchasing Manager

Hong Fong Trading Sdn Bhd

Email : industrialsupplychain@outlook.com

Mobile: +1(413)353-4982

HEAD OFFICE: 1401 NW 84 AVE, B, DORAL, FL 33152

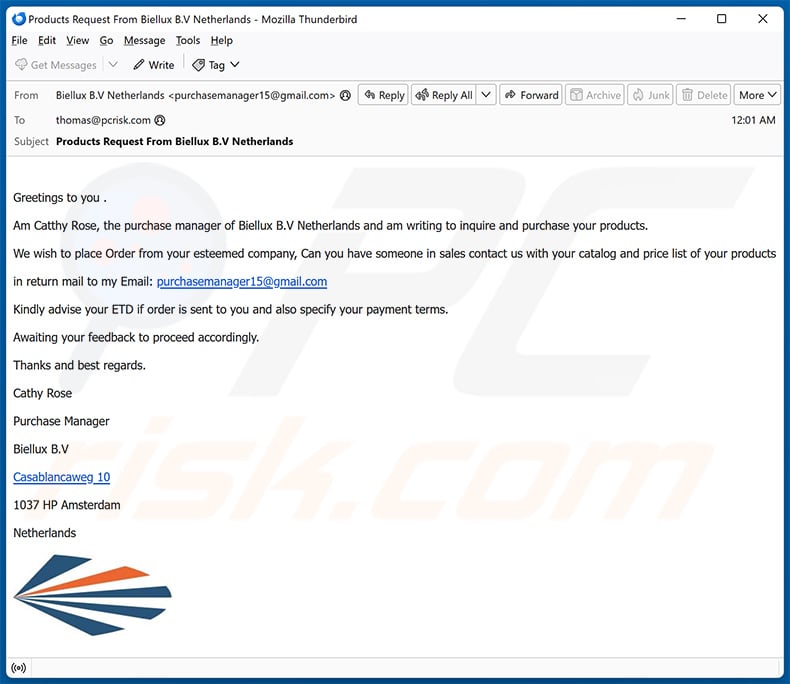

Ein weiteres Beispiel für eine E-Mail der Spam-Kampagne "We Are Interested In Your Company Products":

Text darin:

Subject: Products Request From Biellux B.V Netherlands

Greetings to you .

Am Catthy Rose, the purchase manager of Biellux B.V Netherlands and am writing to inquire and purchase your products.

We wish to place Order from your esteemed company, Can you have someone in sales contact us with your catalog and price list of your products in return mail to my Email: purchasemanager15@gmail.com

Kindly advise your ETD if order is sent to you and also specify your payment terms.

Awaiting your feedback to proceed accordingly.

Thanks and best regards.

Cathy Rose

Purchase Manager

Biellux B.V

Casablancaweg 10

1037 HP Amsterdam

Netherlands

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "We Are Interested In Your Company Products" phishing email?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

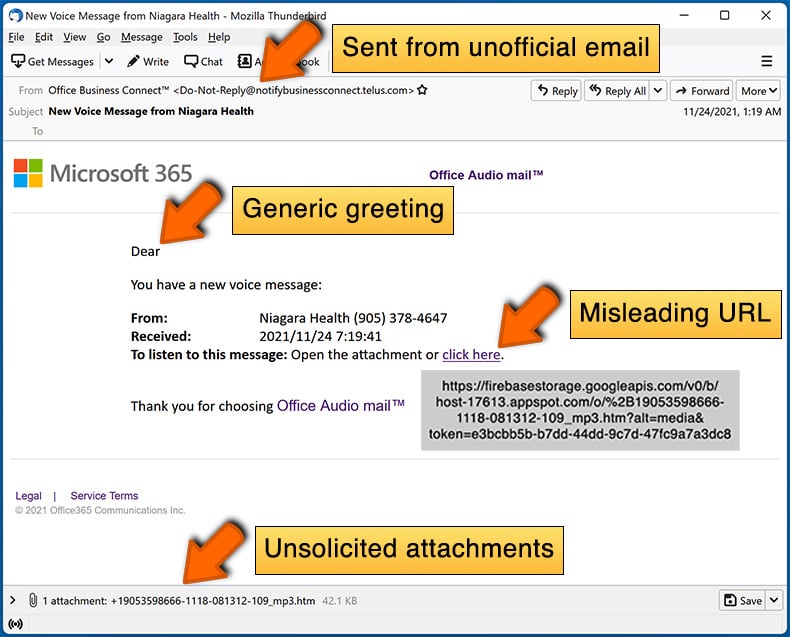

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich, unabhängig davon, welche relevanten Details sie enthalten. Cyber-Kriminelle verbreiten diese E-Mails in groß angelegten Kampagnen - daher erhalten Tausende von Nutzern identische Nachrichten.

Ich habe meine persönlichen Daten angegeben, als ich auf diese Spam-Mail hereingefallen bin, was soll ich tun?

Wenn Sie Ihre Kontodaten angegeben haben - ändern Sie sofort die Passwörter aller möglicherweise gefährdeten Konten und informieren Sie den offiziellen Support. Wenn es sich bei den preisgegebenen Informationen um andere persönliche Daten handelt (z. B. Personalausweisdaten, Kreditkartennummern usw.) - wenden Sie sich unverzüglich an die entsprechenden Behörden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das Lesen einer E-Mail löst keine Download-/Installationskette für Malware aus. Systeme werden infiziert, wenn bösartige Anhänge oder Dateien geöffnet werden.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet, ist mein Computer infiziert?

Wenn es sich bei der geöffneten Datei um eine ausführbare Datei (.exe, .run usw.) handelt, wurde Ihr Gerät höchstwahrscheinlich infiziert. Sie hätten dies jedoch vermeiden können, wenn es sich um ein Dokument (.doc, .xls, .pdf usw.) gehandelt hätte. Diese Formate können zusätzliche Aktionen erfordern (z. B. das Aktivieren von Makros, das Anklicken eingebetteter Inhalte usw.), um Systeminfektionsprozesse in Gang zu setzen.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner kann praktisch alle bekannten Malware-Infektionen erkennen und entfernen. Da sich High-End-Schadprogramme in der Regel tief im System verstecken, ist die Durchführung eines vollständigen Systemscans von entscheidender Bedeutung.

▼ Diskussion einblenden