Wie man SnipBot von infizierten Systemen entfernt

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von Malware ist SnipBot?

SnipBot ist eine Variante des RomCom Remote Access Trojaners (RAT), die es Angreifern ermöglicht, Befehle auf dem System eines Opfers auszuführen und zusätzliche Module herunterzuladen. Die neue Variante verwendet eine benutzerdefinierte Verschleierungstechnik zusammen mit fortschrittlichen Anti-Analyse-Methoden. Es wurde beobachtet, dass Bedrohungsakteure SnipBot per E-Mail verbreiten, indem sie eine bösartige Datei anhängen.

Mehr über SnipBot

Cyberkriminelle haben das oben erwähnte RomCom RAT ständig weiterentwickelt und neue Funktionen und Angriffsmethoden hinzugefügt. Seine neueste Version, SnipBot, verwendet aktualisierte Befehle und Umgehungstaktiken. Die Funktionsweise von SnipBot umfasst mehrere Stufen, beginnend mit einer ausführbaren Datei als anfänglichem Downloader, gefolgt von zusätzlichen Nutzdaten, die entweder EXEs oder DLLs sind.

Die SnipBot-Hauptdatei ist eine Hintertür, die es Angreifern ermöglicht, Befehle auszuführen und weitere Nutzdaten herunterzuladen. Für die anfängliche Kommunikation mit dem Command-and-Control-Server (C2) sendet SnipBot Details vom System des Opfers, darunter den Computernamen, die MAC-Adresse, die Windows-Build-Nummer und ob es sich um einen Windows-Server handelt.

Die Absichten der Angreifer hinter SnipBot bleiben unklar. Bei einem beobachteten Angriff verwendeten sie Befehlszeilenbefehle, um Netzwerkinformationen zu sammeln, und versuchten, Dateien aus verschiedenen Systemordnern auf einen Remote-Server zu exfiltrieren. Diese Dateien enthielten verschiedene typische Systemdaten und einige ungewöhnliche Dateitypen.

Es ist wichtig anzumerken, dass Cyberkriminelle, die für SnipBot-Angriffe verantwortlich sind, zuvor RomCom verwendet haben, um Computer mit Ransomware zu infizieren. Angesichts der Fähigkeiten von SnipBot könnten Bedrohungsakteure die Malware auch zur Verbreitung anderer Malware verwenden. Es scheint jedoch, dass Cyberkriminelle SnipBot nutzen, um sensible Informationen von Zielen zu stehlen.

Die bekannten Ziele sind Organisationen in Branchen wie IT-Dienstleistungen, Recht und Landwirtschaft.

| Name | SnipBot RAT |

| Bedrohung Typ | Trojaner |

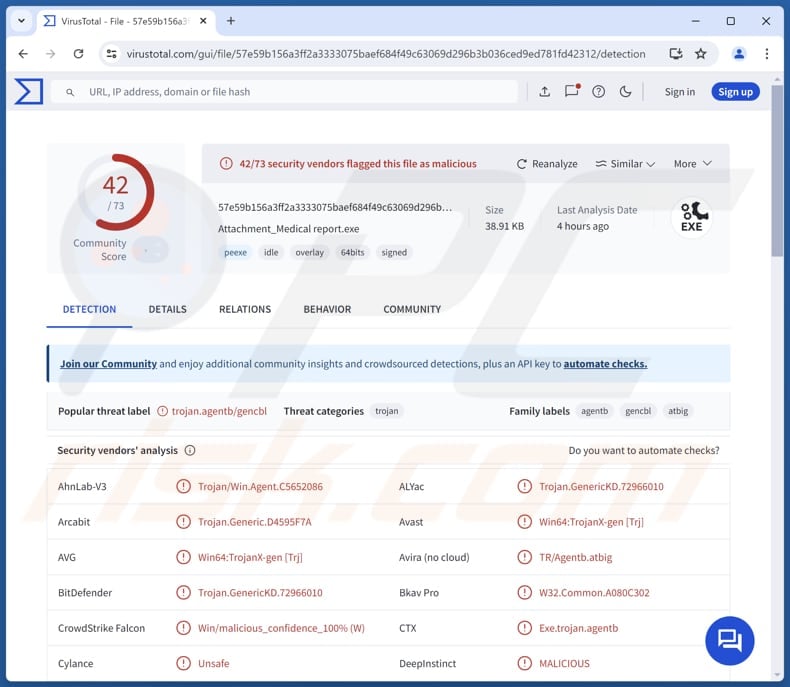

| Namen der Erkennung | Avast (Win64:TrojanX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.72966010), ESET-NOD32 (Eine Variante von Win32/GenCBL.FAX), Kaspersky (Trojan.Win64.Agentb.kyfn), Microsoft (Trojan:Win32/Wacatac.B!ml), Vollständige Liste (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, gefälschte Websites. |

| Schaden | Gestohlene sensible Daten, zusätzliche Infektionen und möglicherweise andere Schäden. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Schlussfolgerung

SnipBot wird bekanntermaßen zur Ausführung von Befehlen und zur Datenexfiltration von Zielsystemen eingesetzt. Auch wenn die spezifischen Motive der Angreifer noch nicht vollständig geklärt sind, deuten ihre Aktivitäten darauf hin, dass sie sich auf den Diebstahl sensibler Informationen von Unternehmen aus verschiedenen Branchen konzentrieren. Um die von SnipBot ausgehenden Risiken zu vermeiden, sollten Benutzer und Unternehmen strenge Sicherheitsmaßnahmen ergreifen, sich über die neuesten Cyber-Bedrohungen informieren und die besten Sicherheitsverfahren anwenden.

Wie hat SnipBot meinen Computer infiltriert?

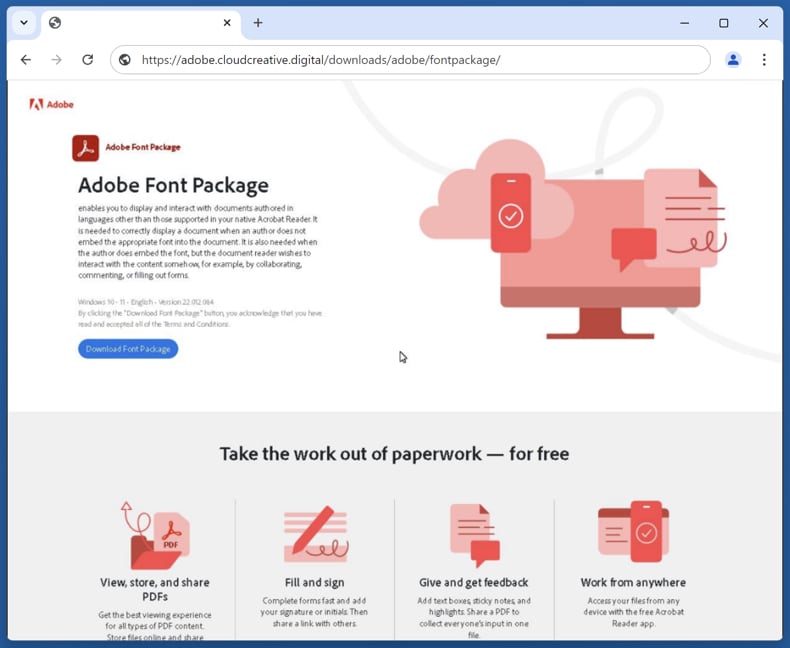

Es ist bekannt, dass SnipBot zuvor über eine bösartige PDF-Datei verbreitet wurde. Wenn der Benutzer die PDF-Datei öffnete, erschien eine Meldung, die behauptete, dass ein bestimmtes Schriftartenpaket fehlte, und den Benutzer dazu verleitete, auf einen Link zu klicken, um es zu installieren. Dieser Link leitete den Benutzer auf eine gefälschte Adobe-Website weiter, wo er durch Klicken auf die Schaltfläche "Schriftartenpaket herunterladen" den als Adobe-Schriftartdatei getarnten SnipBot-Downloader herunterladen konnte.

Darüber hinaus wurden Cyberkriminelle dabei beobachtet, wie sie SnipBot über E-Mails verbreiteten, die Links zu dem Downloader enthielten. In diesen Fällen führten die versendeten Links zu dubiosen oder legitimen File-Sharing-Diensten, auf denen SnipBot gehostet wurde.

Wie lässt sich die Installation von Malware vermeiden?

Laden Sie Software und Dateien ausschließlich von vertrauenswürdigen Quellen herunter, z. B. von offiziellen Websites oder App-Stores. Vermeiden Sie raubkopierte Software (und Cracking-Tools) und vertrauen Sie nicht auf Pop-ups, Schaltflächen und Werbung auf nicht vertrauenswürdigen Websites. Aktualisieren Sie regelmäßig Ihr Betriebssystem und Ihre Software.

Öffnen Sie keine Links oder Anhänge in verdächtigen E-Mails von unbekannten Absendern. Verwenden Sie ein seriöses Sicherheitsprogramm und führen Sie regelmäßige System-Scans durch. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Gefälschte Adobe-Website, die SnipBot verbreitet (Quelle: Unit 42):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist SnipBot?

- SCHRITT 1. Manuelle Entfernung von SnipBot Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, wenn Antiviren- oder Anti-Malware-Programme dies automatisch erledigen. Zur Entfernung dieser Malware empfehlen wir die Verwendung von Combo Cleaner.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit dem Task-Manager, und ein verdächtig aussehendes Programm gefunden haben, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, auf Herunterfahren, auf Neustart und auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Menü Erweiterte Windows-Optionen sehen, und wählen Sie dann Abgesicherter Modus mit Vernetzung aus der Liste aus.

Video, das zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkbetrieb - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie auf dem Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Vernetzung zu starten.

Video, das zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Energiesymbol. Klicken Sie im geöffneten Menü auf "Neustart", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Im Fenster "Wählen Sie eine Option" klicken Sie auf "Fehlerbehebung", dann wählen Sie "Erweiterte Optionen".

Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie die Taste "F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Vernetzung neu gestartet.

Video, das zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Notieren Sie sich ihren vollständigen Pfad und Namen. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit SnipBot-Malware infiziert. Sollte ich mein Speichergerät formatieren, um es loszuwerden?

Beim Formatieren werden alle Daten auf dem Laufwerk gelöscht (einschließlich der SnipBot-Malware). Daher sollte dieser Schritt nur unternommen werden, wenn nichts anderes funktioniert. Vor der Formatierung wird empfohlen, einen umfassenden Malware-Scan mit einem seriösen Antivirus- oder Anti-Malware-Tool wie Combo Cleaner durchzuführen,

Was sind die größten Probleme, die Malware verursachen kann?

Die Auswirkungen von Malware können unterschiedlich sein. Sie können zu Identitätsdiebstahl, finanziellen Verlusten, verringerter Computerleistung, zusätzlichen Infektionen und anderen Problemen führen.

Was ist der Zweck der SnipBot-Malware?

SnipBot führt empfangene Befehle aus, die es den Angreifern ermöglichen, vertrauliche Informationen zu erhalten, weitere Malware herunterzuladen oder andere bösartige Aktionen durchzuführen.

Wie hat SnipBot meinen Computer infiltriert?

SnipBot wurde zunächst über eine bösartige PDF-Datei verbreitet, die Benutzer dazu aufforderte, auf einen Link für eine fehlende Schriftart zu klicken, und sie auf eine gefälschte Adobe-Website umleitete, wo sie unwissentlich den als Schriftartdatei getarnten SnipBot-Downloader herunterluden. Außerdem haben Cyberkriminelle E-Mails mit Links verschickt, die zu dubiosen oder legitimen File-Sharing-Diensten führen, die den SnipBot-Downloader hosten.

Wird mich Combo Cleaner vor Malware schützen?

Ja, Combo Cleaner kann fast alle bekannten Malware-Infektionen erkennen und entfernen. Hochentwickelte Malware versteckt sich oft tief im System, so dass ein vollständiger Systemscan erforderlich ist, um die Malware zu erkennen und zu entfernen.

▼ Diskussion einblenden