Wie Sie SteelFox von Ihrem Betriebssystem entfernen

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von Malware ist SteelFox?

SteelFox ist ein Trojaner - genauer gesagt, ein Malware-Bündel, zu dessen Hauptkomponenten ein Datendieb und ein Kryptowährungs-Miner gehören. SteelFox infiltriert Systeme über eine ausgeklügelte Infektionskette.

Diesen Trojaner gibt es seit mindestens 2023, und es wurde festgestellt, dass er unter dem Deckmantel illegaler Software-Aktivierungstools ("Cracks") verbreitet wird. Die SteelFox-Kampagne ist weltweit aktiv, wobei die meisten Infektionen in Brasilien, China, Russland, Mexiko, den Vereinigten Arabischen Emiraten, Ägypten, Algerien, Vietnam, Indien und Sri Lanka registriert wurden.

Überblick über die SteelFox-Malware

SteelFox bezieht sich auf ein bösartiges Bündel aus Dropper, Loader, Miner und Stealer. In der Regel infiltriert die Malware Geräte, die als "geknackte" Software getarnt sind. Daher installieren die Benutzer SteelFox selbst auf dem System, indem sie versuchen, ein raubkopiertes Programm zu erhalten.

Der "Cracking"-Prozess ist funktional und verläuft zunächst wie vorgesehen, bis die Dateien entpackt werden - dann wird Schadcode in das System injiziert. Die Infektionskette von SteelFox ist ausgeklügelt, da die Malware ihre Privilegien ausweiten kann, indem sie einen anfälligen Treiber ausnutzt. Er vermeidet eine Entdeckung, indem er laufende Prozesse überprüft, einschließlich derer, die mit Antiviren- und Debugging-Software verbunden sind.

SteelFox stellt die Persistenz durch zwei Mechanismen sicher. Der erste Mechanismus besteht darin, dass SteelFox nach jedem Neustart des Systems automatisch gestartet wird. Zweitens wird AppInfo (ein Microsoft-Dienst zur Ausführung interaktiver Anwendungen mit zusätzlichen Administratorrechten) gestartet und lädt sich dann selbst in diesen Dienst. Dies verhindert jegliche Benutzerinteraktion mit SteelFox, da dafür NT Authority/SYSTEM erforderlich ist - ein integriertes Windows-Konto mit den höchsten lokalen Systemrechten.

Der SteelFox-Dropper erleichtert die Einführung des Loaders in das Gerät. Letzterer dient dazu, den Cryptominer und den Stealer in den kompromittierten Rechner zu laden. Weitere Informationen über die Infektionskette von SteelFox finden Sie in unserem entsprechenden Artikel.

Der von dieser Infektion verwendete Miner wurde als eine Komponente der XMRIG-Malware identifiziert. Cryptominers arbeiten, indem sie Systemressourcen missbrauchen, um Kryptowährung zu generieren. Während des Betriebs können Miner viel Wärme erzeugen und dadurch Systemabstürze und möglicherweise sogar Hardwareschäden verursachen.

SteelFox hat es auf eine Vielzahl sensibler Daten abgesehen, z. B. Systemdetails (Version, Installationsdatum, Zeitzone, Ortszeit usw.), Laufwerke (Namen, Typen [extern/entfernbar], freier Speicherplatz), Benutzerkonten (lokal und remote, Benutzernamen, Startinformationen, Kennwörter usw.), Netzwerkdaten (drahtlose Schnittstellen, Kennwörter usw.), Prozesse (laufende Prozesse).), Netzwerkdaten (drahtlose Schnittstellen, Passwörter usw.), SIM-Kartendetails (falls zutreffend), Prozesse (laufende Dienste, Speichernutzung usw.), Desktop (vorhandene Symbole) und RDP-Sitzungsdetails (Remote Desktop Protocol).

Darüber hinaus versucht der Dieb, Informationen aus installierten Browsern zu extrahieren (vollständige Liste unten), wie z. B. Browserverläufe, Internet-Cookies und gespeicherte Kreditkartennummern.

Es muss erwähnt werden, dass Malware-Entwickler ihre Software und Methoden häufig verbessern. Derzeit gibt es mehrere Verbesserungen an den Erkennungsfunktionen von SteelFox, aber weitere Entwicklungen sind nicht unwahrscheinlich.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Software wie SteelFox auf Geräten zu einer verringerten Systemleistung, Datenverlust, schwerwiegenden Datenschutzproblemen, Hardwareschäden, finanziellen Verlusten und Identitätsdiebstahl führen kann.

| Name | SteelFox malware |

| Bedrohung Typ | Trojaner, Stealer, Cryptocurrency Miner, Cryptominer. |

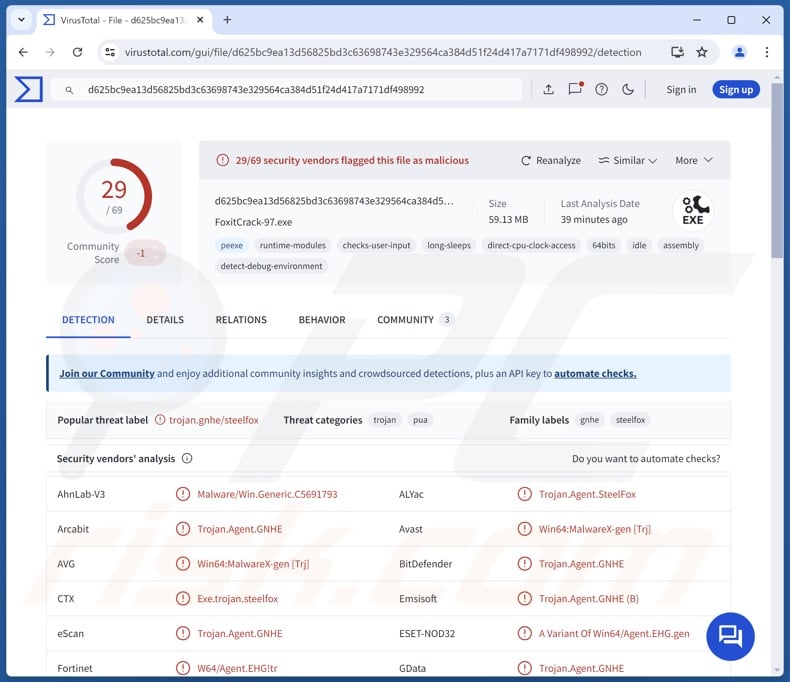

| Namen der Erkennung | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.Agent.GNHE), ESET-NOD32 (Eine Variante von Win64/Agent.EHG.gen), Kaspersky (Trojan.Win64.SteelFox.d), Microsoft (Trojan:Win64/Vigorf.A), Vollständige Liste der Erkennungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Diebstahl von Passwörtern und Bankdaten, Identitätsdiebstahl, Aufnahme des Computers des Opfers in ein Botnetz. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Ähnliche Malware-Beispiele

Wir haben unzählige bösartige Programme untersucht und darüber geschrieben. Amnesia ist ein Beispiel für eine Malware mit Mining- und Datenklau-Funktionen; Grand Explorer, Altruistics, Minas - sind einige unserer Artikel über Miner, und Muck, XAVIER ERA, PureStealer - über Stealer.

Es muss betont werden, dass unabhängig von der Funktionsweise bösartiger Software ihre Anwesenheit auf einem System die Integrität des Geräts und die Sicherheit der Benutzer gefährdet. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie hat SteelFox meinen Computer infiltriert?

Wie bereits erwähnt, wird SteelFox unter dem Deckmantel von "Cracks" für legitime Software wie AutoCAD, Foxit PDF Editor und JetBrains verbreitet. Die "Cracking"-Tools wurden über Torrenting-Websites, Forenbeiträge und Blogs beworben. Eine hohe Aktivität der SteelFox-Befürwortungskampagnen wurde auf russischen Torrent-Trackern und Baidu-Diensten festgestellt.

Es ist wichtig zu erwähnen, dass SteelFox neben illegalen Programmaktivierungs-Tools ("Cracking") auch mit anderen Methoden verbreitet werden könnte. Phishing und Social Engineering sind Standard bei der Verbreitung von Malware. Die Schadsoftware ist in der Regel als legitimer/unschuldig klingender Inhalt getarnt oder mit diesem gebündelt.

Infektiöse Dateien gibt es in verschiedenen Formaten, z. B. Archive (ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), Dokumente (Microsoft Office, Microsoft OneNote, PDF usw.), JavaScript und so weiter.

Zu den weit verbreiteten Verbreitungstechniken gehören: dubiose Download-Quellen (z. B. Freeware- und kostenlose Filehosting-Websites, Peer-to-Peer-Sharing-Netzwerke usw.), Software-"Cracks", Drive-by-Downloads (heimliche/trügerische Downloads), bösartige Anhänge/Links in Spam (z. B. E-Mails, DMs/PMs, Beiträge in sozialen Medien usw.), Malvertising, Online-Betrug und gefälschte Updates.

Außerdem können sich einige bösartige Programme über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks usw.) selbst verbreiten.

Wie lässt sich die Installation von Malware vermeiden?

Wir empfehlen dringend, nur von offiziellen und verifizierten Kanälen herunterzuladen. Programme müssen mit legitimen Funktionen/Werkzeugen aktiviert und aktualisiert werden, da die von Dritten bezogenen Programme Malware enthalten können.

Wachsamkeit ist der Schlüssel zur Online-Sicherheit, da das Internet voll von trügerischen und bösartigen Inhalten ist. Außerdem sollten Sie eingehende E-Mails und andere Nachrichten mit Vorsicht behandeln. Anhänge oder Links in verdächtigen/irrelevanten E-Mails dürfen nicht geöffnet werden, da sie schädlich sein können.

Für die Sicherheit der Geräte und der Benutzer ist es unerlässlich, ein zuverlässiges Virenschutzprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemüberprüfungen durchzuführen und erkannte Bedrohungen zu entfernen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

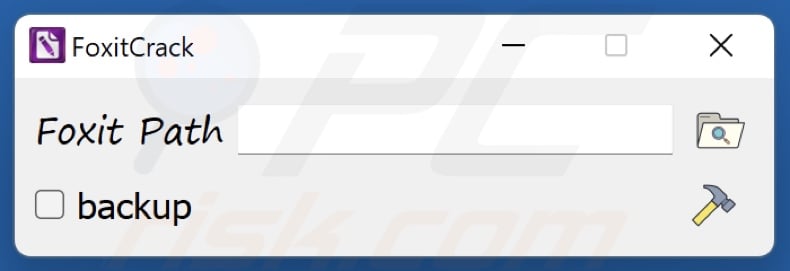

Screenshot der "Crack" Schnittstelle der SteelFox-Software:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist SteelFox?

- SCHRITT 1. Manuelle Entfernung von SteelFox Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, wenn Antiviren- oder Anti-Malware-Programme dies automatisch erledigen. Zur Entfernung dieser Malware empfehlen wir die Verwendung von Combo Cleaner.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit dem Task-Manager, und ein verdächtig aussehendes Programm gefunden haben, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, auf Herunterfahren, auf Neustart und auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Menü "Erweiterte Windows-Optionen" sehen, und wählen Sie dann "Abgesicherter Modus mit Netzwerkbetrieb" aus der Liste.

Video, das zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkbetrieb - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie auf dem Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Vernetzung zu starten.

Video, das zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Energiesymbol. Klicken Sie im geöffneten Menü auf "Neustart", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Im Fenster "Wählen Sie eine Option" klicken Sie auf "Fehlerbehebung", dann wählen Sie "Erweiterte Optionen".

Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie die Taste "F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Vernetzung neu gestartet.

Video, das zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Notieren Sie sich ihren vollständigen Pfad und Namen. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit SteelFox-Malware infiziert. Sollte ich mein Speichergerät formatieren, um die Malware loszuwerden?

Die Entfernung von Malware erfordert selten eine Formatierung.

Was sind die größten Probleme, die SteelFox-Malware verursachen kann?

Die Gefahren, die von einer Infektion ausgehen, hängen von den Fähigkeiten der Malware und den Zielen der Cyber-Kriminellen ab. SteelFox kann gefährdete Informationen (z. B. Kreditkartendaten) sammeln und Systemressourcen zum Mining von Kryptowährungen missbrauchen. Im Allgemeinen können Infektionen dieser Art zu einer verringerten Systemleistung, Datenverlust, schweren Datenschutzproblemen, Hardwareschäden, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck der SteelFox-Malware?

Die meisten Infektionen sind auf Profit ausgerichtet. Malware kann jedoch auch zur Belustigung der Angreifer eingesetzt werden, um persönlichen Groll auszuleben, Prozesse zu stören (z. B. Websites, Dienste, Unternehmen usw.), Hacktivismus zu betreiben und politisch/geopolitisch motivierte Angriffe zu starten.

Wie ist die SteelFox-Malware in meinen Computer eingedrungen?

SteelFox wurde als illegale Software-Aktivierungstools ("Cracks") für gängige Software getarnt verbreitet. Die raubkopierten Programme wurden über Torrent-Seiten, Forenbeiträge und Blogs verbreitet. Andere Verbreitungsmethoden sind nicht unwahrscheinlich.

Im Allgemeinen wird Malware über verdächtige Download-Quellen (z. B. inoffizielle und kostenlose Filehosting-Websites, P2P-Sharing-Netzwerke usw.), Programm-"Cracking"-Tools, gefälschte Updates, Drive-by-Downloads, Spam-Mails, Online-Betrug und Malvertising verbreitet. Einige bösartige Programme können sich sogar selbst über lokale Netzwerke und Wechseldatenträger verbreiten.

Wird mich Combo Cleaner vor Malware schützen?

Combo Cleaner ist darauf ausgelegt, Systeme zu scannen und alle Arten von Bedrohungen zu entfernen. Er kann fast alle bekannten Malware-Infektionen erkennen und beseitigen. Beachten Sie, dass sich High-End-Schadprogramme in der Regel tief im System verstecken - daher ist die Durchführung eines vollständigen Systemscans unerlässlich.

▼ Diskussion einblenden