Anweisungen zur Entfernung der Spyware vom Typ Monokle

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von Malware ist Monokle?

Monokle ist ein Spyware-ähnliches Programm, das auf Android-Geräte abzielt. Es ist in der Lage, umfangreiche Geolokalisierungsdaten zu extrahieren, Anrufe aufzuzeichnen, Nachrichten zu lesen, Dateien zu exfiltrieren und andere bösartige Aktivitäten durchzuführen.

Diese Malware wurde auf einem Gerät entdeckt, das seinem Besitzer zurückgegeben wurde, nachdem es von den russischen Behörden beschlagnahmt worden war. Vor der Rückgabe wurde der Besitzer - ein russischer Programmierer, der beschuldigt wurde, Geld in die Ukraine geschickt zu haben - festgenommen und in Gewahrsam genommen. Nach seiner Freilassung beobachtete er verdächtiges Verhalten auf dem zurückgegebenen Smartphone und suchte Hilfe bei einer Rechtshilfeorganisation, was zur Entdeckung der Monokle-Spyware führte.

Überblick über die Monokle Malware

Wie bereits in der Einleitung erwähnt, wurde Monokle auf einem Gerät entdeckt, nachdem es sich in der Obhut der russischen Behörden befand. Der Besitzer des Geräts wurde in Gewahrsam genommen und Berichten zufolge körperlich verletzt, da die Behörden ihn unter Druck setzten, um ihn als Informanten für den Föderalen Sicherheitsdienst der Russischen Föderation(FSB) zu gewinnen.

Die Behörden versuchten auch, das Passwort für das beschlagnahmte Telefon durch Gewalt und Drohungen in Erfahrung zu bringen. Monokle wurde wahrscheinlich auf diesem Gerät installiert, ohne sich auf heimliche Infiltrationstechniken zu stützen. Daher ist derzeit nicht bekannt, ob diese Spyware mit solchen Methoden verbreitet wurde oder wird.

Das verdächtige Verhalten, das den Besitzer darauf hinwies, dass sein Gerät manipuliert wurde, war eine"Arm cortex vx3 synchronization"-Benachrichtigung, die keine Standardwarnung für das betreffende Telefon ist. Es muss erwähnt werden, dass es möglich, ja sogar wahrscheinlich ist, dass dieser Indikator bei anderen Monokle-Infektionen nicht auftritt.

In diesem Fall hat sich die Spyware als Cube Call Recorder getarnt - eine legitime Anwendung zur automatischen Aufzeichnung von Telefonaten und Anrufen, die über Kommunikationsanwendungen geführt werden. In der ersten Phase der Infektion fordert Monokle verschiedene Berechtigungen an, um seine böswilligen Aktivitäten zu erleichtern. Drei der Berechtigungen stimmen mit denen überein, die von Cube Call Recorder angefordert wurden, nämlich das Abrufen genauer Standortdaten, das Abrufen von Kontaktdaten und das Aufzeichnen von Anrufen.

Diese Malware verlangt jedoch noch mehr Berechtigungen, wie z. B. den Zugriff auf Geolokalisierungsdaten (z. B. das Abrufen von Daten, auch wenn die App nicht verwendet wird), das Abrufen von Geräte- und Kontoinformationen (z. B. Systemdetails, installierte Anwendungen usw.), das Aufzeichnen des Bildschirms und von Videos über die Kameras des Geräts, das Verwalten von SMS (z. B. Lesen, Senden usw.), das Annehmen eingehender Anrufe, das Lesen von Kalendereinträgen und das Herunterladen/Installieren zusätzlicher (bösartiger) Inhalte.

Es ist erwähnenswert, dass Monokle die Android-Barrierefreiheitsdienste missbraucht - eine Standardtechnik für Malware, die auf diese Betriebssysteme abzielt. Zugänglichkeitsdienste sollen Nutzern, die sie benötigen, zusätzliche Hilfe bei der Interaktion mit dem Gerät bieten (z. B. Lesen des Bildschirms, Simulation des Touchscreens usw.). Daher erhält Software, die diese Dienste missbraucht, alle ihre Fähigkeiten.

Ein wesentlicher Teil der Fähigkeiten von Monokle wird in der zweiten Phase der Infektion eingesetzt. Diese Phase ist aus Gründen des Entdeckungsschutzes stark verschleiert. In dieser Phase werden einige der Fähigkeiten, die in der ersten Phase gewährt wurden, ausgeweitet.

Zu den weiteren in dieser Phase eingerichteten Funktionen gehören das Hinzufügen eines neuen Administrators zum Gerät, das Ausführen von Shell-Befehlen, das Einschleusen von JavaScript, Keylogging (Aufzeichnung von Tastatureingaben), das Exfiltrieren von Dateien, das Extrahieren gespeicherter Anmeldedaten (einschließlich des Passworts für die Gerätesperre) und das Lesen von Nachrichten verschiedener Messenger.

In dieser Phase lädt/installiert Monokle zusätzliche Bibliotheken für zusätzliche bösartige Funktionen. Es wurde festgestellt, dass Bibliotheken für das Live-Streaming von Audio/Video und für das Senden (Hochladen) von Dateien vom Gerät aus eingeführt wurden.

Es muss erwähnt werden, dass Malware-Entwickler ihre Software und Methoden häufig verbessern. Daher könnten potenzielle künftige Versionen von Monokle über zusätzliche/andere Fähigkeiten und Funktionen verfügen. Beispielsweise wurden in Monokle Verweise auf den iOS-Code entdeckt; es ist also möglich, dass es eine Version dieser Malware gibt oder geben wird, die auf iPhones abzielt.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Software wie Monokle auf Geräten zu mehreren Systeminfektionen, schweren Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann. Die mit Monokle verbundenen Bedrohungen können sogar noch größer sein, da diese Spyware offensichtlich aus geopolitischen Motiven eingesetzt wird.

| Name | Monokle malware |

| Bedrohungstyp | Android-Malware, bösartige Anwendung, Spyware. |

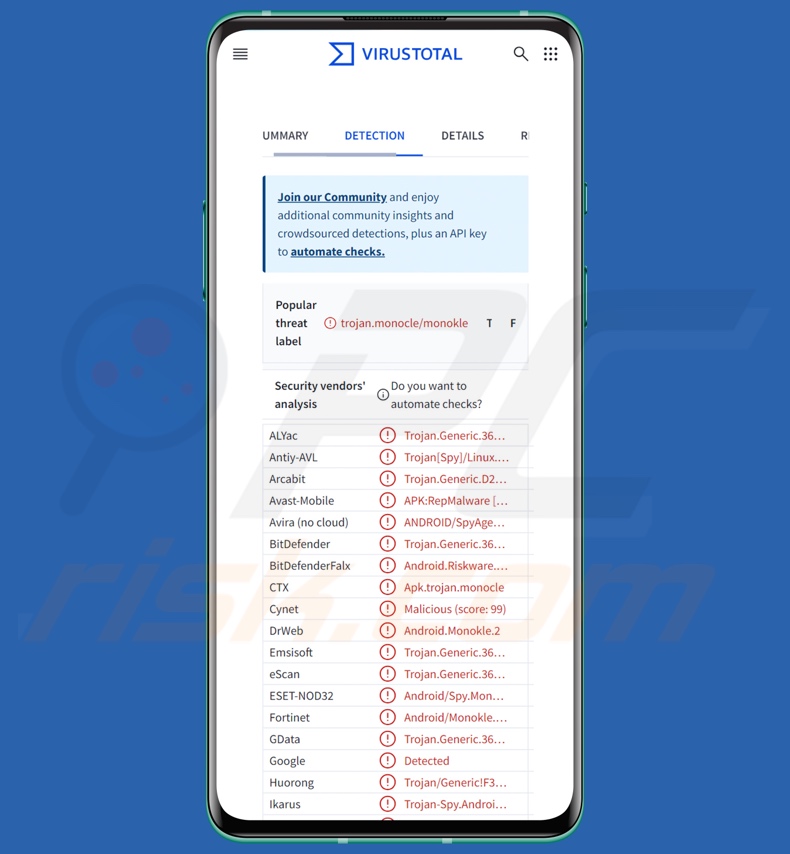

| Namen der Erkennung | Avast-Mobile (APK:RepMalware [Trj]), DrWeb (Android.Monokle.2), ESET-NOD32 (Android/Spy.Monokle.A), Kaspersky (HEUR:Trojan-Spy.AndroidOS.Monocle.l), vollständige Liste (VirusTotal) |

| Symptome | Das Gerät läuft langsam, Systemeinstellungen werden ohne Erlaubnis des Benutzers geändert, fragwürdige Anwendungen werden angezeigt, der Daten- und Akkuverbrauch steigt erheblich. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen, betrügerische Websites. |

| Schaden | Gestohlene persönliche Informationen (private Nachrichten, Logins/Passwörter usw.), verringerte Geräteleistung, schnelles Entladen des Akkus, verringerte Internetgeschwindigkeit, große Datenverluste, finanzielle Verluste, gestohlene Identität (bösartige Apps könnten Kommunikations-Apps missbrauchen). |

| Malware-Entfernung (Android) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Mobilgerät mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Spyware vom Typ Android

Wir haben über unzählige bösartige Programme geschrieben; AwSpy, Mandrake, Kamran und Predator sind nur einige unserer Artikel über Spyware, die auf Android abzielt.

Malware ist ein weit gefasster Begriff, der Software mit einer Vielzahl von gefährlichen Fähigkeiten umfasst. Doch unabhängig davon, wie ein bösartiges Programm funktioniert - seine Anwesenheit auf einem System gefährdet die Integrität des Geräts und die Sicherheit der Benutzer. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie hat Monokle mein Gerät infiltriert?

Monokle wurde auf einem Gerät entdeckt, das seinem Besitzer zurückgegeben wurde, nachdem es von den russischen Behörden beschlagnahmt worden war. Der Besitzer des infizierten Telefons ist ein russischer Programmierer, der unter dem Verdacht festgenommen worden war, Geld in die Ukraine zu schicken. Er wurde zusammen mit seiner Ehefrau in Gewahrsam genommen, und ihre Wohnung wurde durchsucht - dabei wurde das Smartphone beschlagnahmt.

Während der 15 Tage in Haft wurde ihm nach eigenen Angaben mit lebenslanger Haft gedroht und er wurde geschlagen. Damit sollte der Programmierer dazu gebracht werden, ein Informant für den Föderalen Sicherheitsdienst der Russischen Föderation (FSB) zu werden. Er wurde auch unter Druck gesetzt, das Passwort für das beschlagnahmte Gerät preiszugeben, das dann mit Monokle darauf zurückgegeben wurde.

Daher wurde diese Spyware wahrscheinlich ohne ausgeklügelte Infiltrations- und Verbreitungsmethoden eingeführt. Das bedeutet jedoch nicht, dass solche Methoden nicht auch zur Verbreitung dieser Malware eingesetzt werden können oder werden.

Auf dem Smartphone, auf dem Monokle gefunden wurde, war es als Cube Call Recorder getarnt - eine legitime Anwendung, die im Google Play Store erhältlich ist. Ebenso ist es möglich, dass diese Spyware unter verschiedenen Verkleidungen verbreitet wird. Im Allgemeinen wird Malware durch Phishing und Social-Engineering-Taktiken verbreitet. Sie ist in der Regel als normale Software/Medien getarnt oder mit diesen gebündelt.

Zu den am weitesten verbreiteten Malware-Verbreitungstechniken gehören: Drive-by-Downloads (heimliche/trügerische Downloads), nicht vertrauenswürdige Download-Quellen (z. B. Freeware und kostenlose Filehosting-Websites, Peer-to-Peer-Sharing-Netzwerke, App-Stores von Drittanbietern usw.), Spam-Mails, Online-Betrug, Malvertising, illegale Software-Aktivierungstools ("Cracking") und gefälschte Updates.

Darüber hinaus können sich einige bösartige Programme über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks usw.) selbst verbreiten.

Wie lässt sich die Installation von Malware vermeiden?

Wir raten zur Wachsamkeit beim Surfen, da das Internet voll von trügerischen und bösartigen Inhalten ist. Eingehende E-Mails, PMs/DMs, SMS und andere Nachrichten müssen mit Vorsicht genossen werden. Anhänge oder Links, die in verdächtigen/irrelevanten E-Mails gefunden werden, dürfen nicht geöffnet werden, da sie infektiös sein können.

Außerdem müssen alle Downloads von offiziellen und verifizierten Kanälen durchgeführt werden. Eine weitere Empfehlung ist, Software mit legitimen Funktionen/Tools zu aktivieren und zu aktualisieren, da diese von Drittanbietern bezogene Software Malware enthalten kann.

Wir müssen betonen, wie wichtig es ist, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitsprogramme müssen verwendet werden, um das System regelmäßig zu scannen und erkannte Bedrohungen und Probleme zu entfernen.

Schnelles Menü:

- Einführung

- Wie löscht man den Browserverlauf im Chrome-Webbrowser?

- Wie deaktiviere ich Browser-Benachrichtigungen im Chrome-Webbrowser?

- Wie setzt man den Chrome-Webbrowser zurück?

- Wie löscht man den Browserverlauf im Firefox-Webbrowser?

- Wie deaktiviert man die Browser-Benachrichtigungen im Firefox-Webbrowser?

- Wie setzt man den Firefox-Webbrowser zurück?

- Wie deinstalliert man potenziell unerwünschte und/oder bösartige Anwendungen?

- Wie bootet man das Android-Gerät im "abgesicherten Modus"?

- Wie kann ich den Akkuverbrauch verschiedener Anwendungen überprüfen?

- Wie kann ich die Datennutzung verschiedener Anwendungen überprüfen?

- Wie kann ich die neuesten Software-Updates installieren?

- Wie setzt man das System auf den Standardzustand zurück?

- Wie kann ich Anwendungen mit Administratorrechten deaktivieren?

Löschen Sie den Browserverlauf aus dem Chrome-Webbrowser:

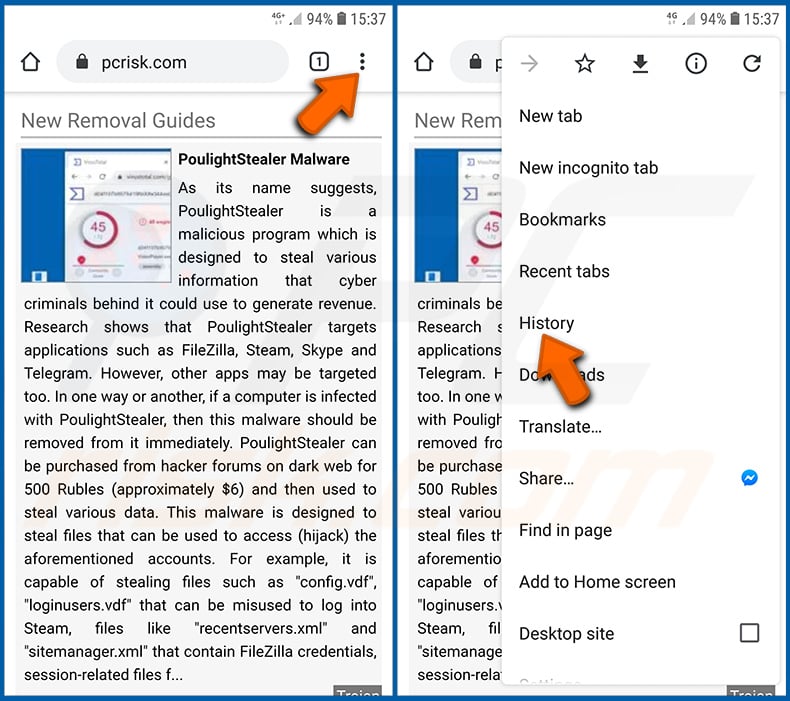

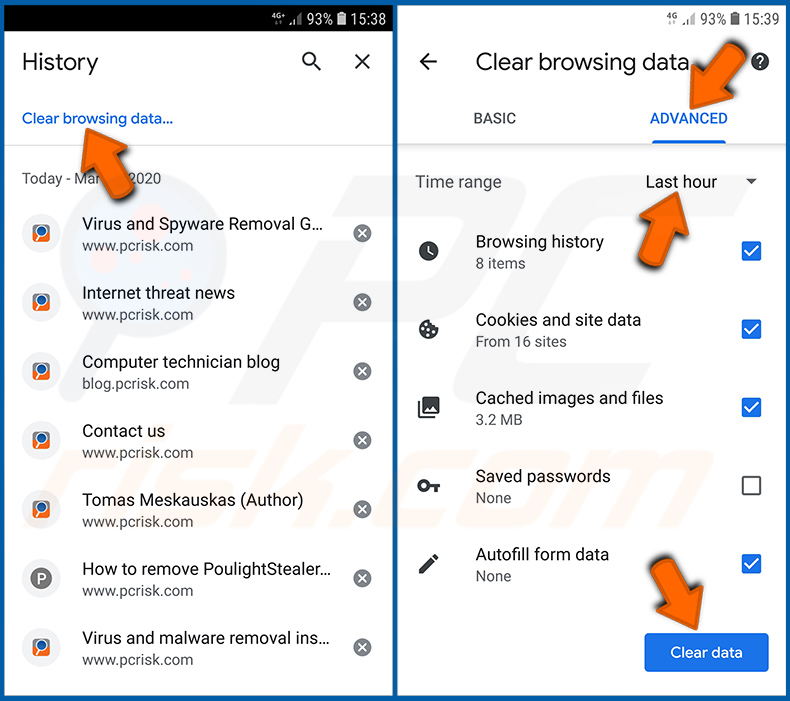

Tippen Sie auf die Schaltfläche "Menü" (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie "Verlauf" im geöffneten Dropdown-Menü.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Datentypen, die Sie löschen möchten, und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

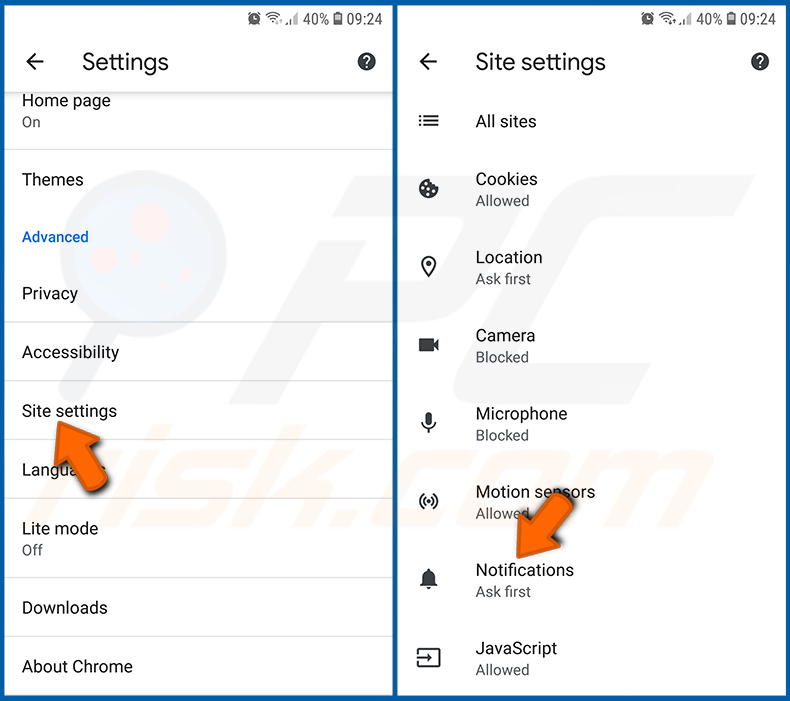

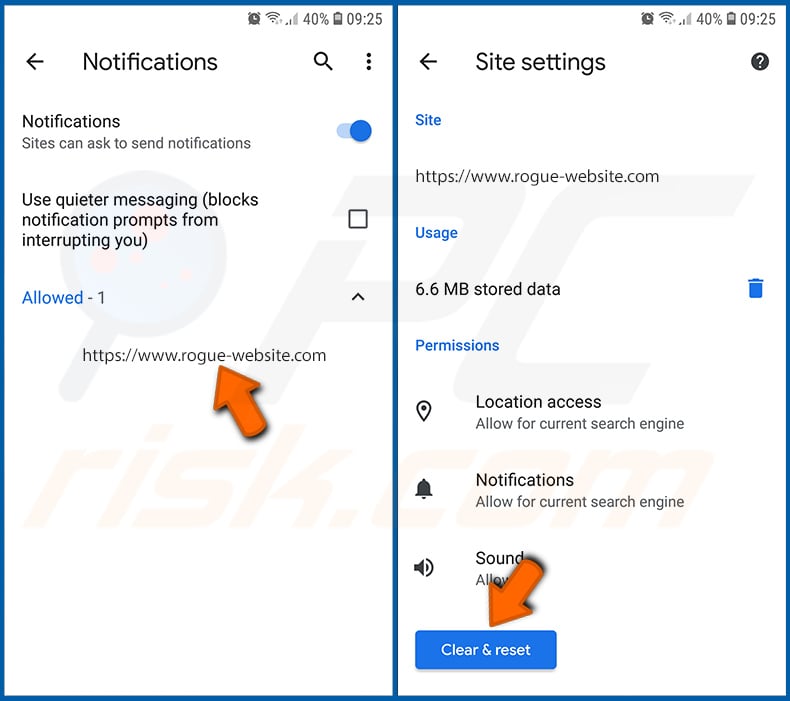

Deaktivieren Sie die Browser-Benachrichtigungen im Chrome-Webbrowser:

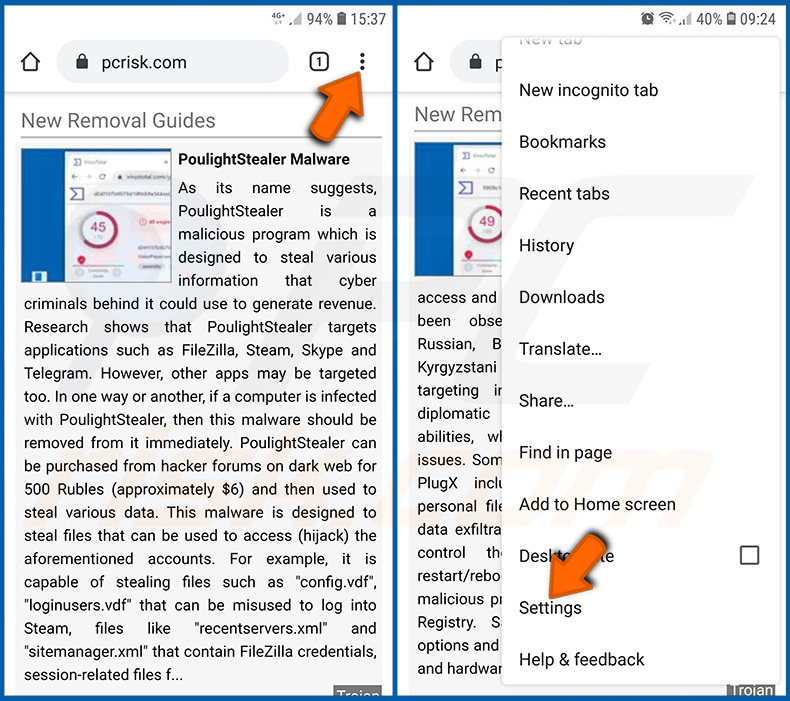

Tippen Sie auf die Schaltfläche "Menü" (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie "Einstellungen" im geöffneten Dropdown-Menü.

Scrollen Sie nach unten, bis Sie die Option "Website-Einstellungen" sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option "Benachrichtigungen" sehen und tippen Sie darauf.

Suchen Sie die Websites, die Browser-Benachrichtigungen liefern, tippen Sie auf sie und klicken Sie auf "Löschen & zurücksetzen". Dadurch werden die für diese Websites erteilten Genehmigungen zum Senden von Benachrichtigungen entfernt. Wenn Sie dieselbe Website jedoch erneut besuchen, kann sie Sie erneut um eine Genehmigung bitten. Sie können wählen, ob Sie diese Erlaubnis erteilen wollen oder nicht (wenn Sie sich weigern, wird die Website in den Abschnitt"Blockiert" verschoben und fragt Sie nicht mehr nach der Erlaubnis).

[Zurück zum Inhaltsverzeichnis]

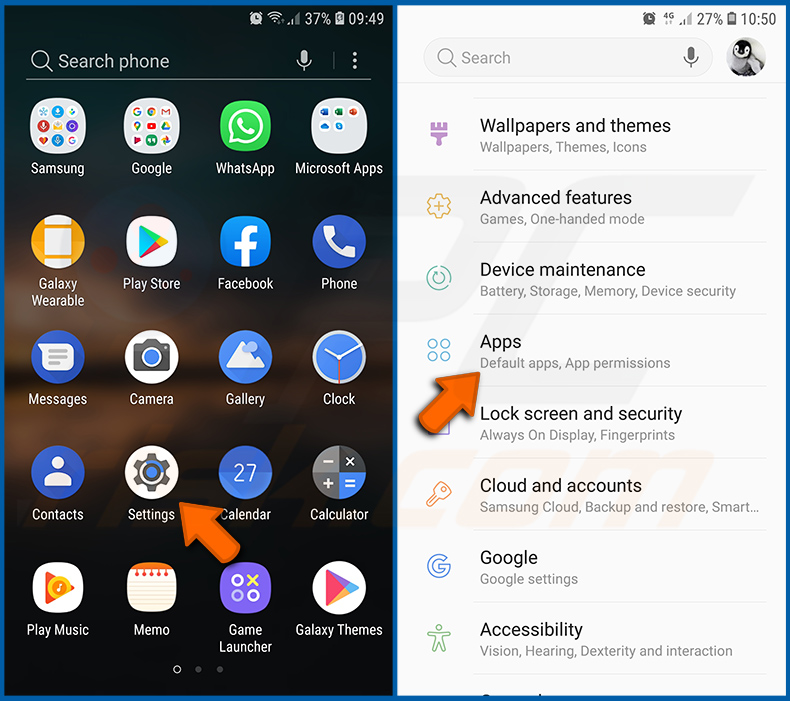

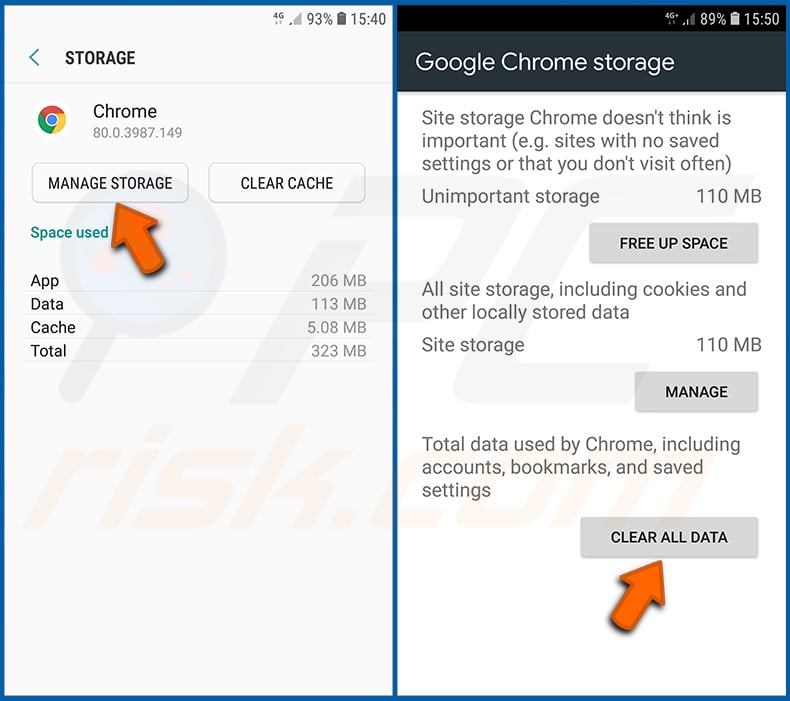

Setzen Sie den Chrome-Webbrowser zurück:

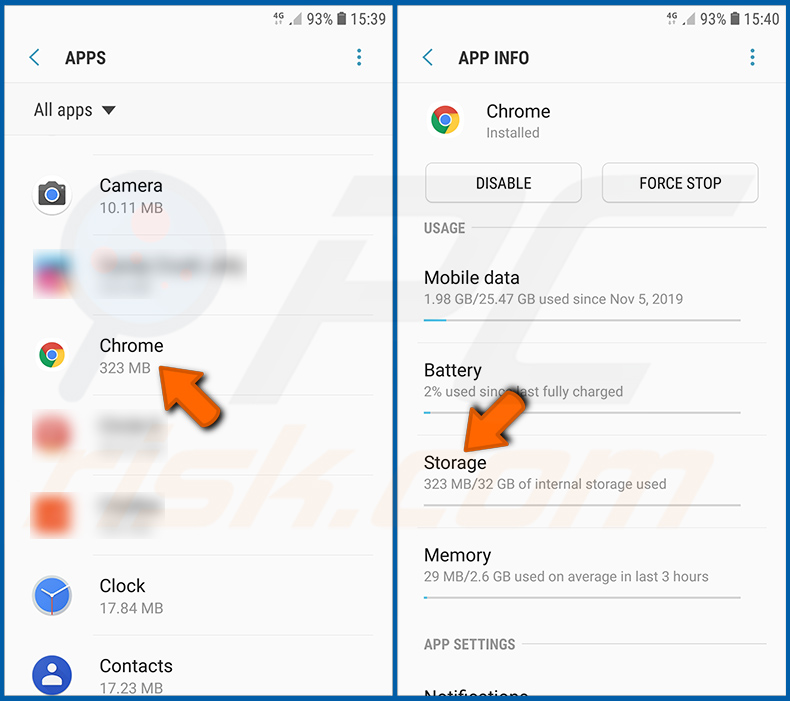

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Apps" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung "Chrome" finden, wählen Sie sie aus und tippen Sie auf die Option "Speicher".

Tippen Sie auf "SPEICHER VERWALTEN", dann auf "ALLE DATEN LÖSCHEN" und bestätigen Sie die Aktion durch Tippen auf "OK". Beachten Sie, dass durch das Zurücksetzen des Browsers alle darin gespeicherten Daten gelöscht werden. Dies bedeutet, dass alle gespeicherten Logins/Passwörter, der Browserverlauf, nicht standardmäßige Einstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Websites neu anmelden.

[Zurück zum Inhaltsverzeichnis]

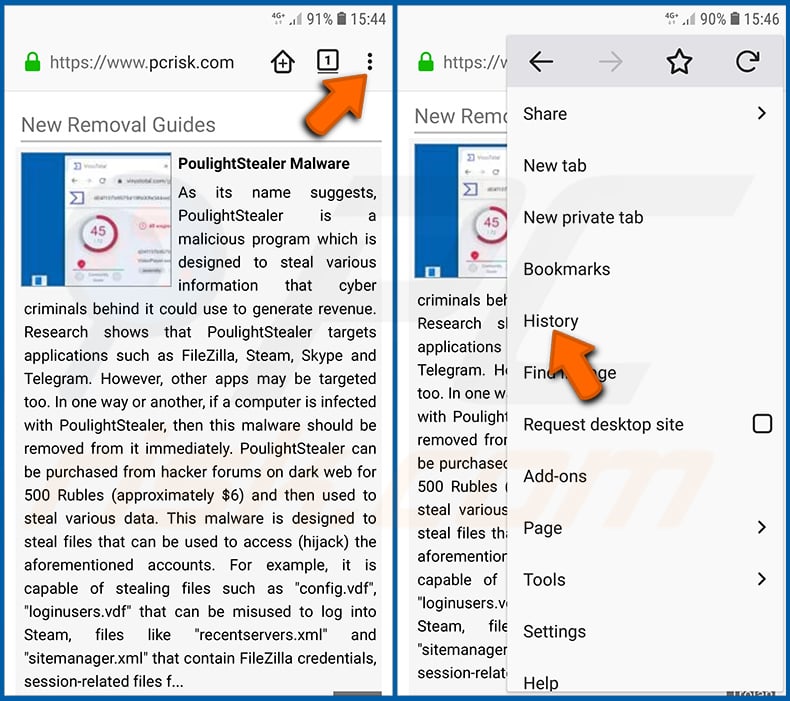

Löschen Sie den Browserverlauf aus dem Firefox-Webbrowser:

Tippen Sie auf die Schaltfläche "Menü" (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie "Verlauf" im geöffneten Dropdown-Menü.

Scrollen Sie nach unten, bis Sie "Private Daten löschen" sehen und tippen Sie darauf. Wählen Sie die Datentypen, die Sie entfernen möchten, und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

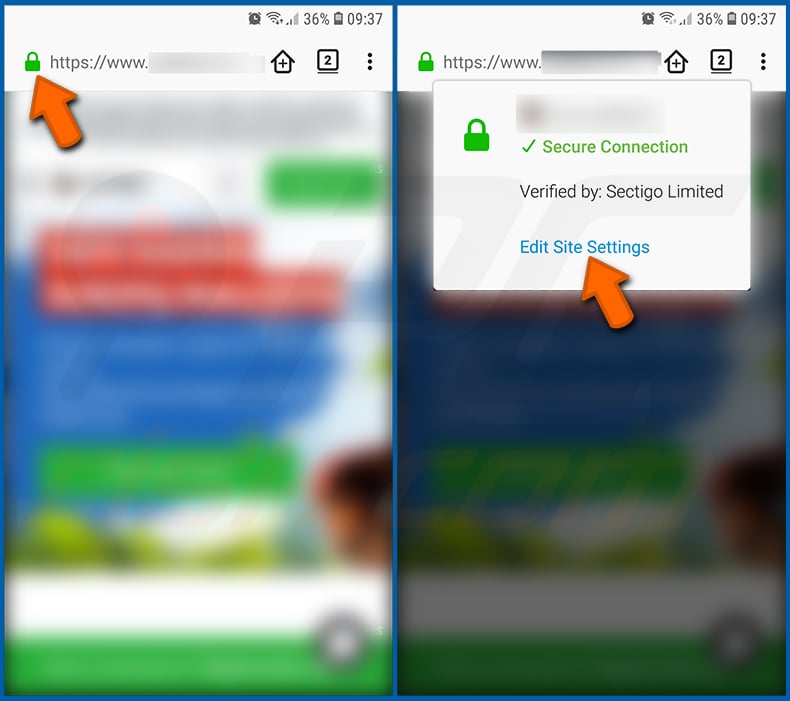

Deaktivieren Sie Browser-Benachrichtigungen im Firefox-Webbrowser:

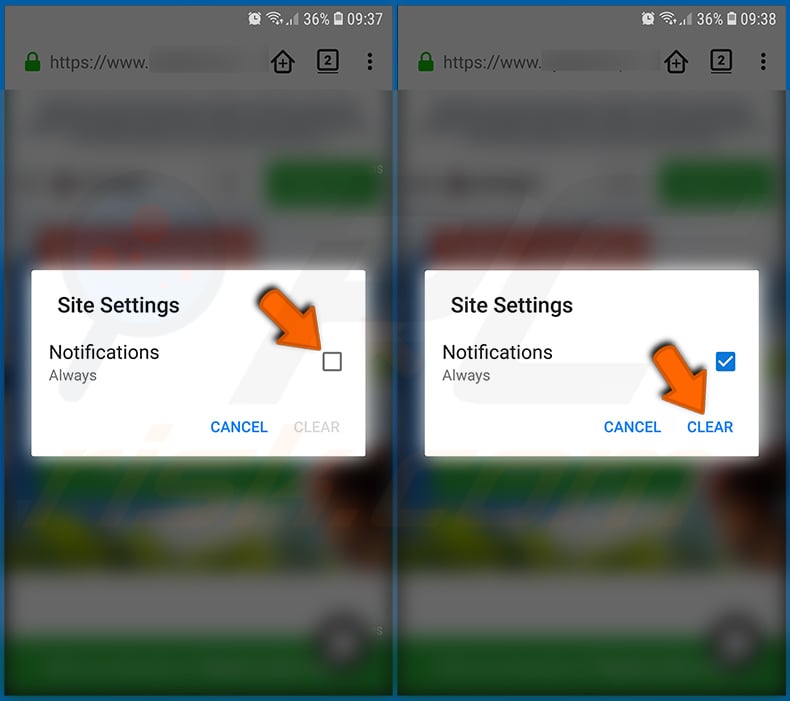

Besuchen Sie die Website, die Browser-Benachrichtigungen liefert, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol muss nicht unbedingt ein "Schloss" sein) und wählen Sie "Website-Einstellungen bearbeiten".

Wählen Sie in dem sich öffnenden Pop-up die Option "Benachrichtigungen" und tippen Sie auf "CLEAR".

[Zurück zum Inhaltsverzeichnis]

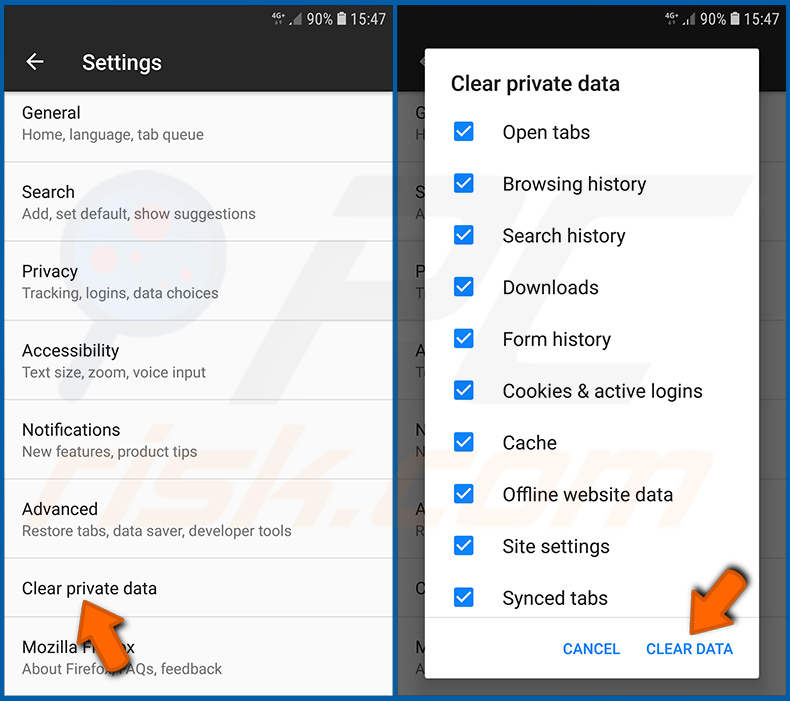

Setzen Sie den Firefox-Webbrowser zurück:

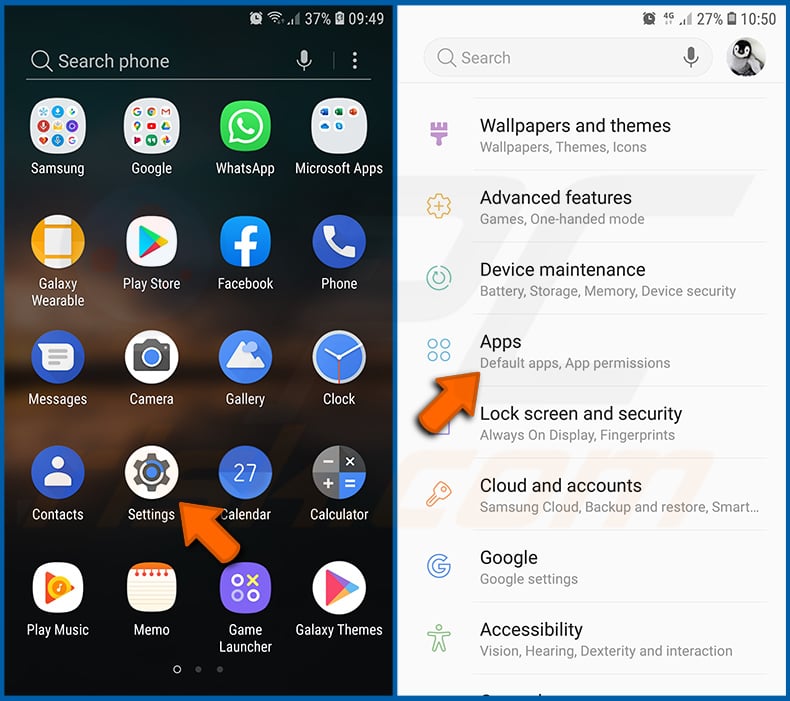

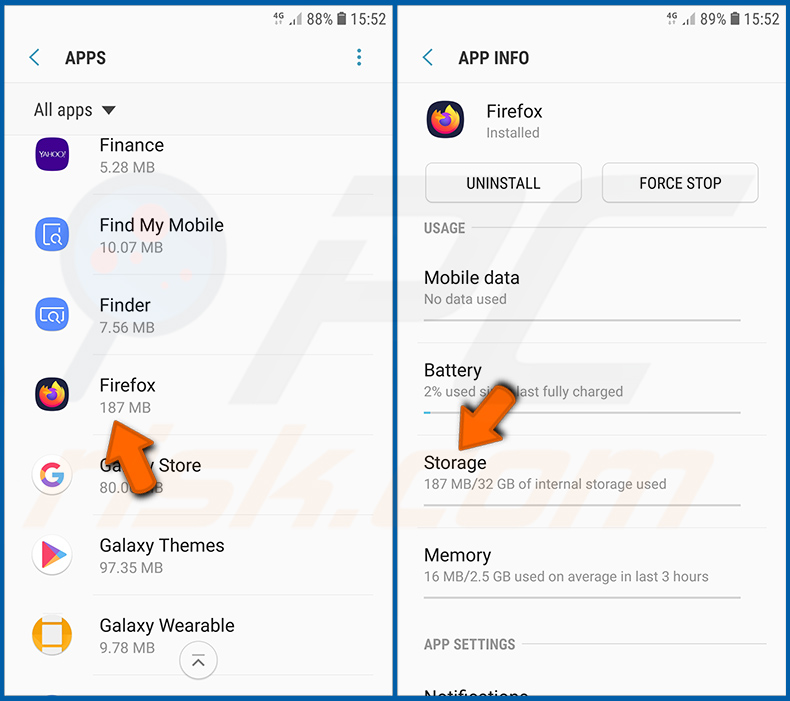

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Apps" sehen und tippen Sie darauf.

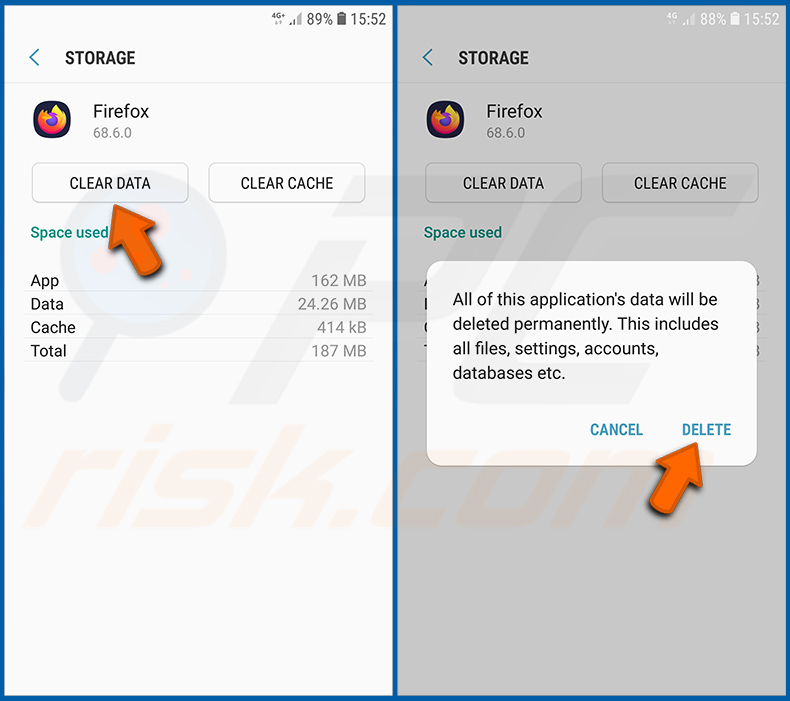

Scrollen Sie nach unten, bis Sie die Anwendung "Firefox" finden, wählen Sie sie aus und tippen Sie auf die Option "Speicher".

Tippen Sie auf "DATEN LÖSCHEN" und bestätigen Sie die Aktion mit "LÖSCHEN". Beachten Sie, dass durch das Zurücksetzen des Browsers alle darin gespeicherten Daten gelöscht werden. Dies bedeutet, dass alle gespeicherten Logins/Passwörter, der Browserverlauf, nicht standardmäßige Einstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Websites neu anmelden.

[Zurück zum Inhaltsverzeichnis]

Deinstallieren Sie potenziell unerwünschte und/oder bösartige Anwendungen:

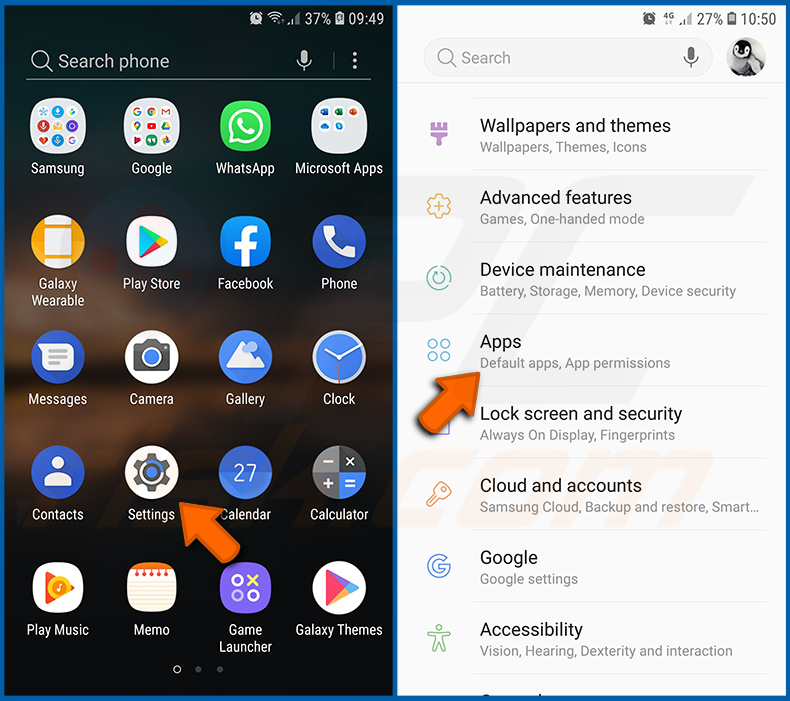

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Apps" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf "Deinstallieren". Wenn Sie aus irgendeinem Grund nicht in der Lage sind, die ausgewählte Anwendung zu entfernen (z. B. wenn Sie eine Fehlermeldung erhalten), sollten Sie versuchen, den "Abgesicherten Modus" zu verwenden.

[Zurück zum Inhaltsverzeichnis]

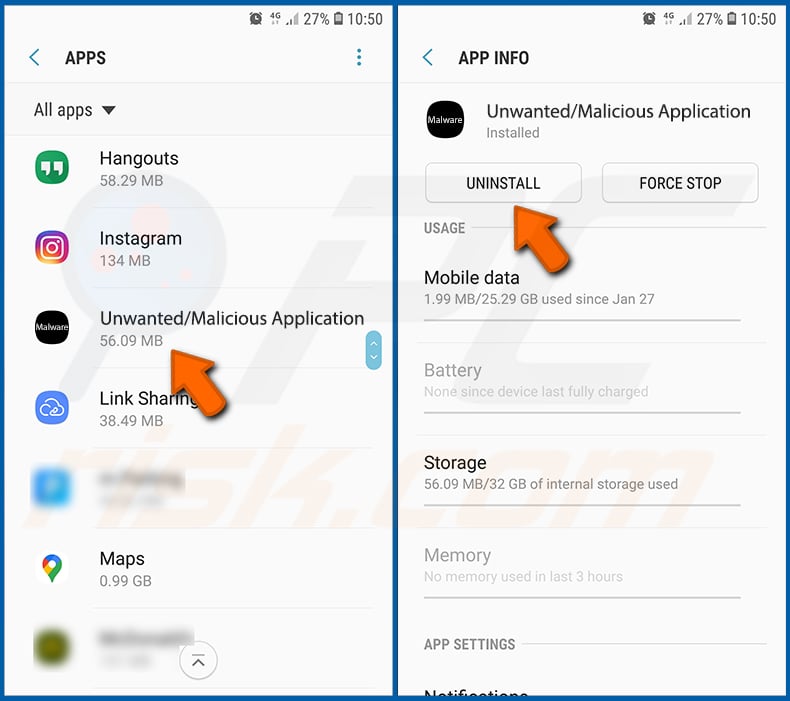

Starten Sie das Android-Gerät im "abgesicherten Modus":

Im "abgesicherten Modus" des Android-Betriebssystems werden vorübergehend alle Anwendungen von Drittanbietern deaktiviert. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z. B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät "normal" läuft).

Drücken Sie die "Power"-Taste und halten Sie sie gedrückt, bis Sie den Bildschirm "Ausschalten" sehen. Tippen Sie auf das Symbol "Ausschalten" und halten Sie es gedrückt. Nach ein paar Sekunden erscheint die Option "Abgesicherter Modus" und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

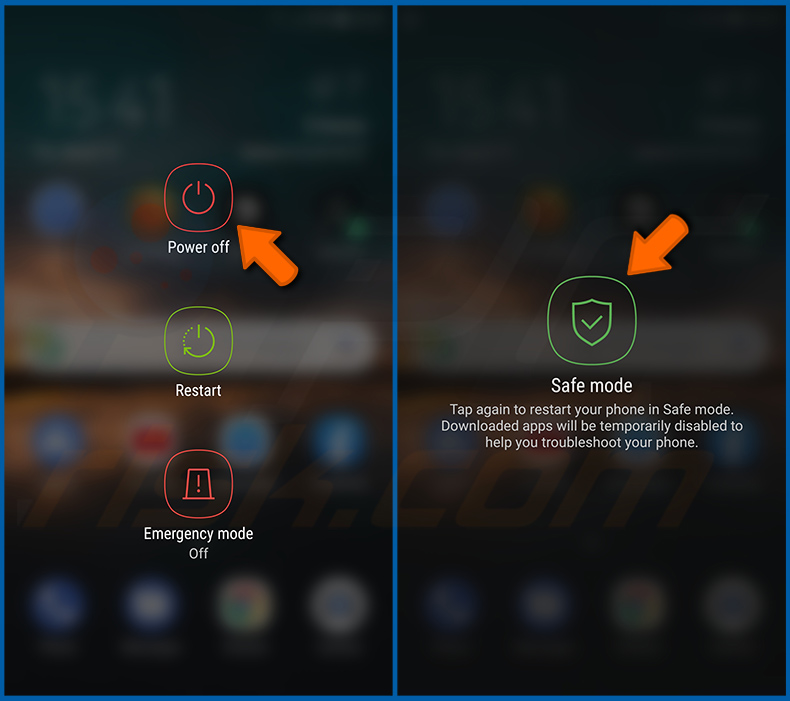

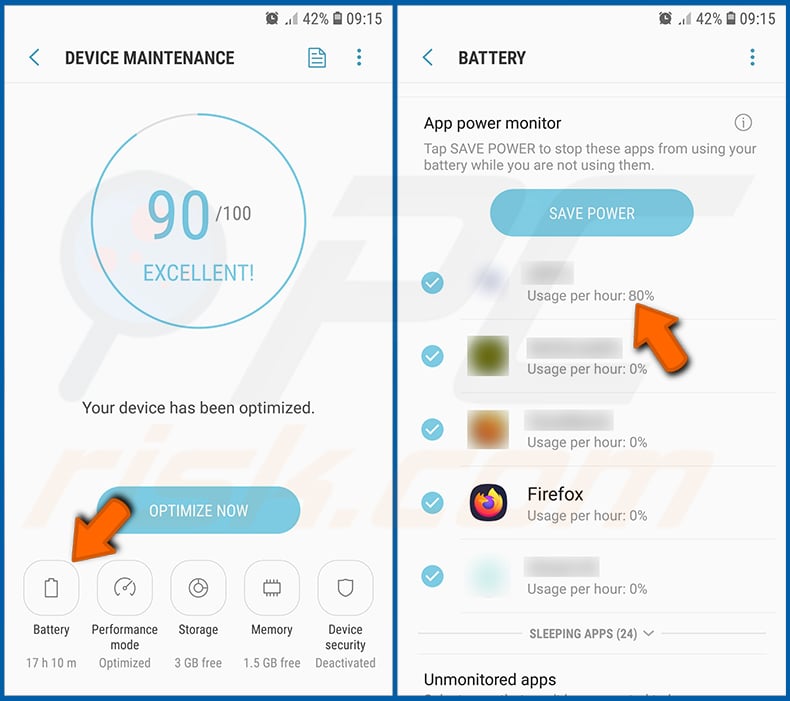

Überprüfen Sie den Akkuverbrauch verschiedener Anwendungen:

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Gerätewartung" sehen und tippen Sie darauf.

Tippen Sie auf "Akku" und prüfen Sie die Nutzung der einzelnen Anwendungen. Legitime/echte Anwendungen sind so konzipiert, dass sie so wenig Energie wie möglich verbrauchen, um das beste Benutzererlebnis zu bieten und Energie zu sparen. Daher kann ein hoher Batterieverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

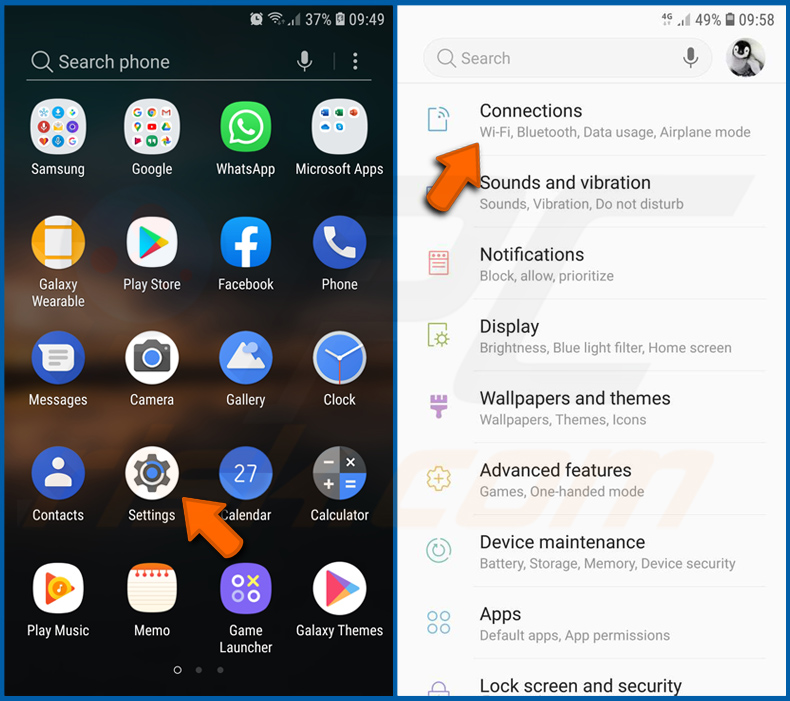

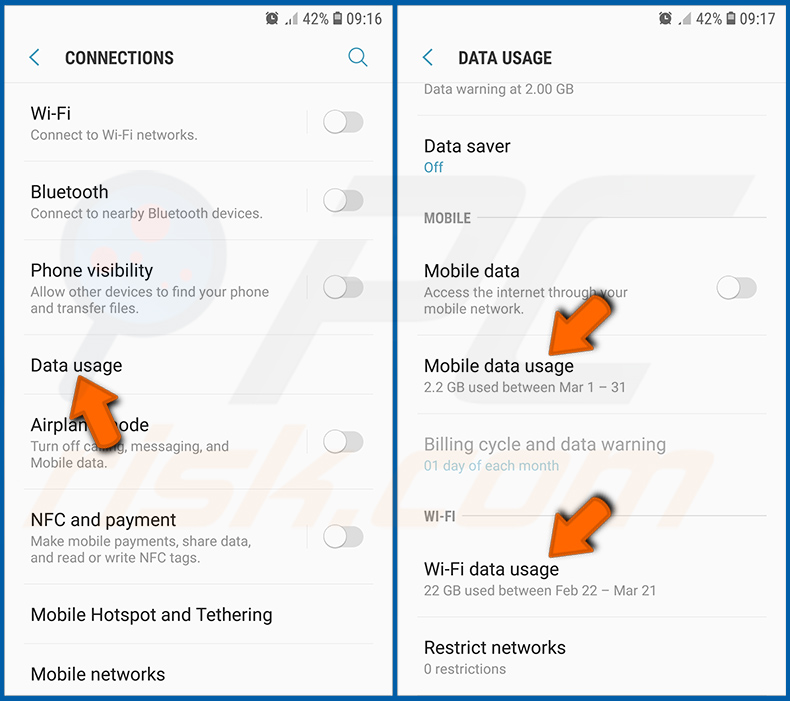

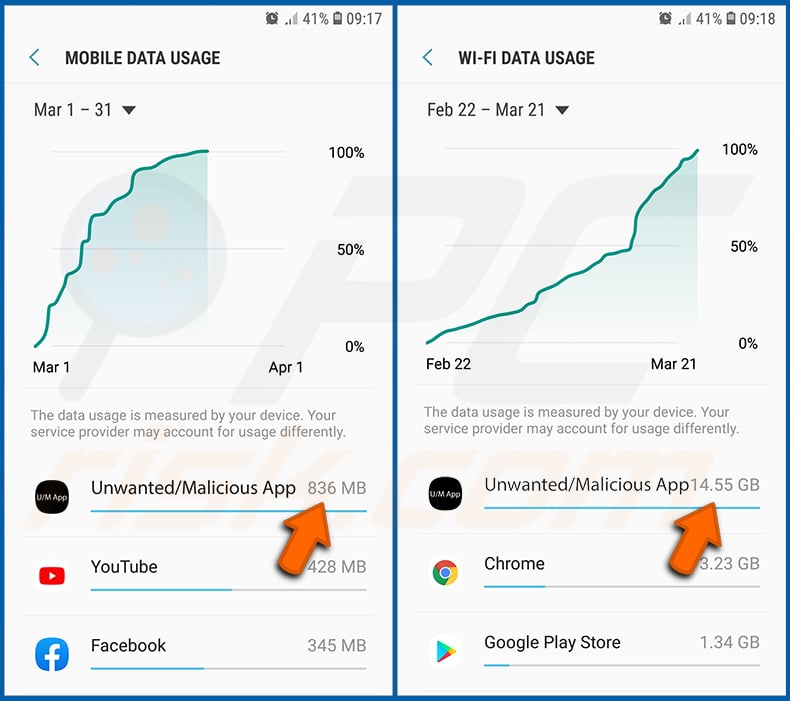

Überprüfen Sie die Datennutzung verschiedener Anwendungen:

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Datennutzung" sehen, und wählen Sie diese Option. Wie beim Akku sind auch legitime/echte Anwendungen darauf ausgelegt, die Datennutzung so weit wie möglich zu minimieren. Das bedeutet, dass ein hoher Datenverbrauch auf das Vorhandensein einer bösartigen Anwendung hinweisen kann. Beachten Sie, dass einige bösartige Anwendungen so konzipiert sein können, dass sie nur funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die Wi-Fi-Datennutzung überprüfen.

Wenn Sie eine Anwendung finden, die sehr viele Daten verbraucht, obwohl Sie sie nie benutzen, sollten Sie sie so schnell wie möglich deinstallieren.

[Zurück zum Inhaltsverzeichnis]

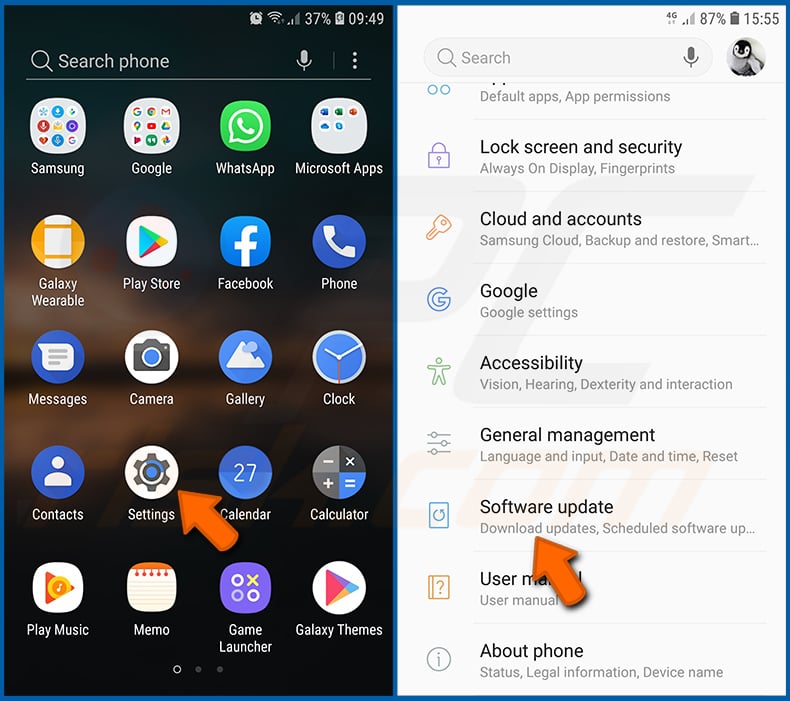

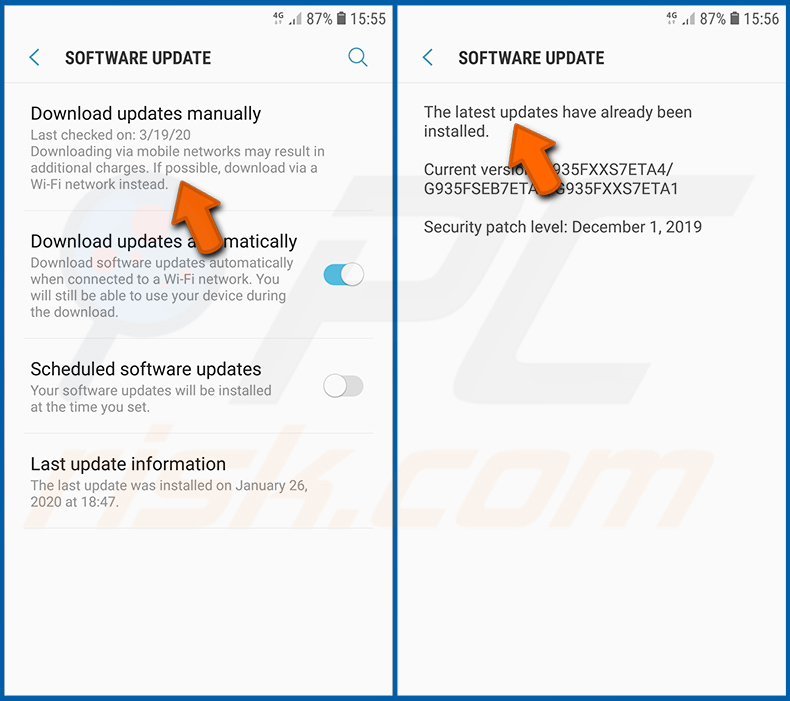

Installieren Sie die neuesten Software-Updates:

Die Software auf dem neuesten Stand zu halten, ist eine gute Praxis, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen ständig verschiedene Sicherheitspatches und Android-Updates, um Fehler und Bugs zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Softwareaktualisierung" sehen und tippen Sie darauf.

Tippen Sie auf "Updates manuell herunterladen" und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie sie sofort. Wir empfehlen Ihnen außerdem, die Option "Updates automatisch herunterladen" zu aktivieren - dann werden Sie vom System benachrichtigt, sobald ein Update verfügbar ist und/oder es wird automatisch installiert.

[Zurück zum Inhaltsverzeichnis]

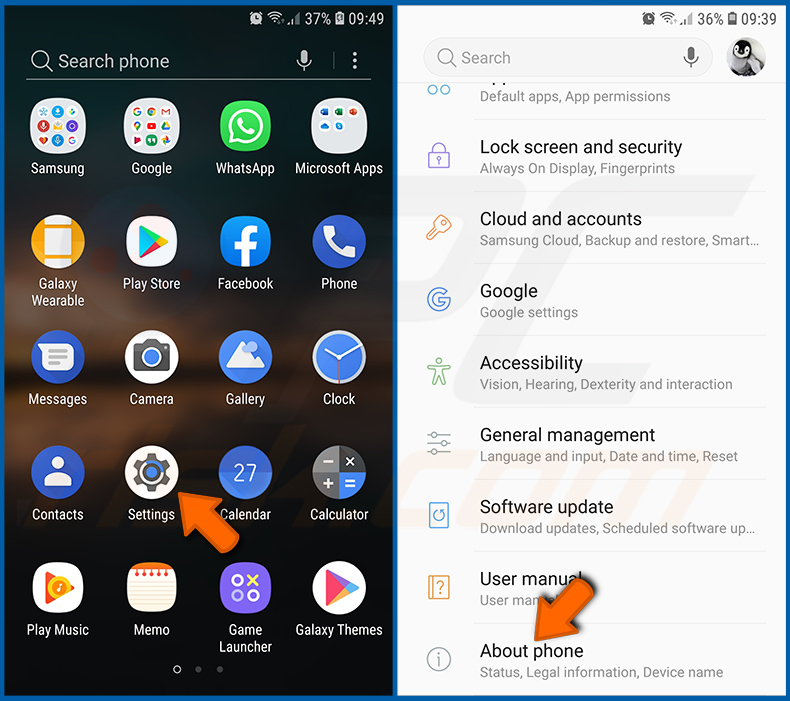

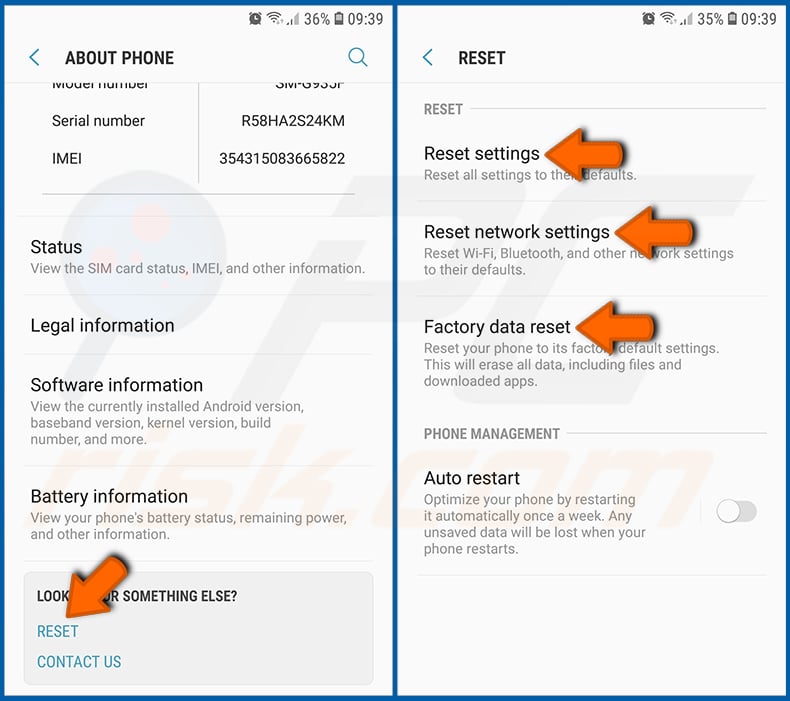

Setzen Sie das System auf den Standardzustand zurück:

Das Zurücksetzen auf die Werkseinstellungen ist eine gute Möglichkeit, um alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardwerte zurückzusetzen und das Gerät allgemein zu reinigen. Sie müssen jedoch bedenken, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die auf dem Gerät und nicht auf der SIM-Karte gespeichert sind), SMS-Nachrichten und so weiter. Mit anderen Worten: Das Gerät wird in seinen ursprünglichen Zustand zurückversetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder einfach die Netzwerkeinstellungen wiederherstellen.

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Zurücksetzen" sehen, und tippen Sie darauf. Wählen Sie nun die Aktion aus, die Sie durchführen möchten:

"Einstellungen zurücksetzen" - setzt alle Systemeinstellungen auf die Standardwerte zurück;

"Netzwerkeinstellungen zurücksetzen" - setzt alle netzwerkbezogenen Einstellungen auf die Standardwerte zurück;

"Werksdaten zurücksetzen" - setzt das gesamte System zurück und löscht alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

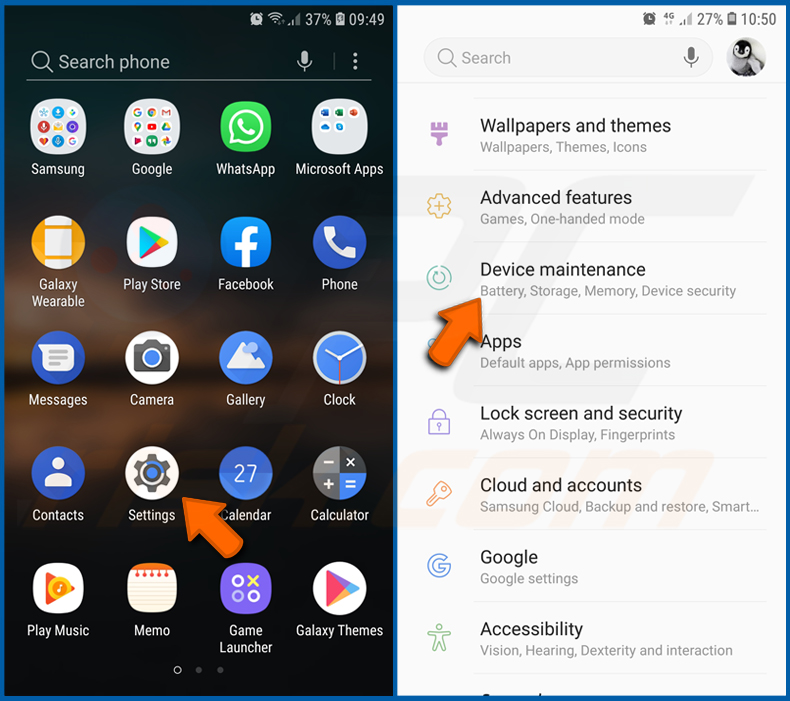

Deaktivieren Sie Anwendungen, die über Administratorrechte verfügen:

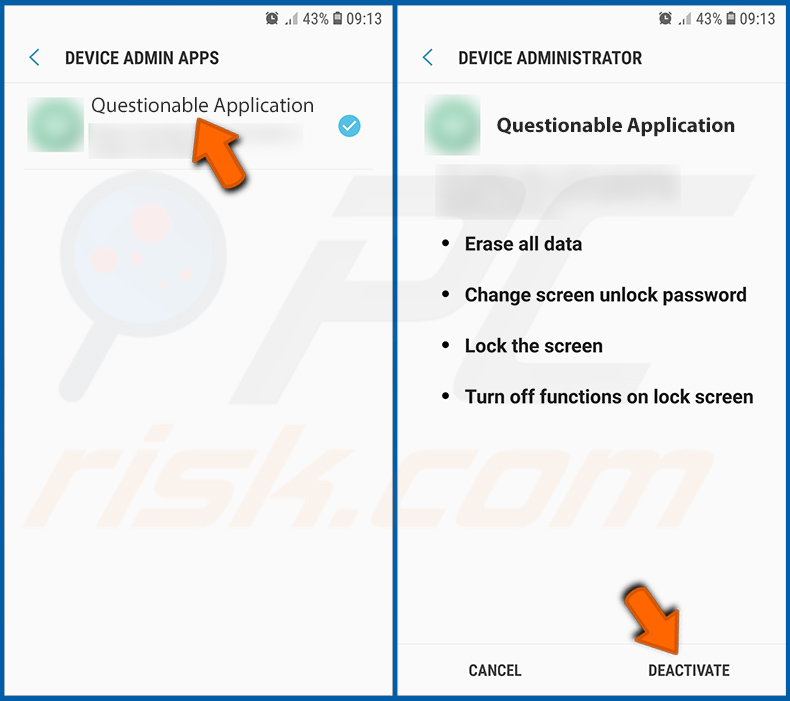

Wenn eine bösartige Anwendung Administratorrechte erhält, kann sie das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Anwendungen solche Rechte haben und diejenigen deaktivieren, die dies nicht sollten.

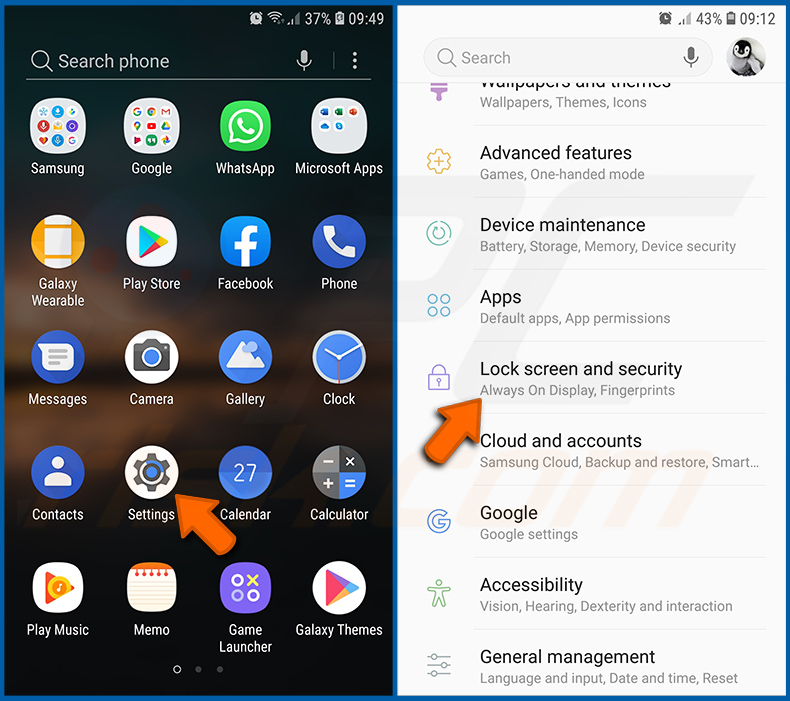

Gehen Sie zu "Einstellungen", scrollen Sie nach unten, bis Sie "Bildschirm sperren und Sicherheit" sehen und tippen Sie darauf.

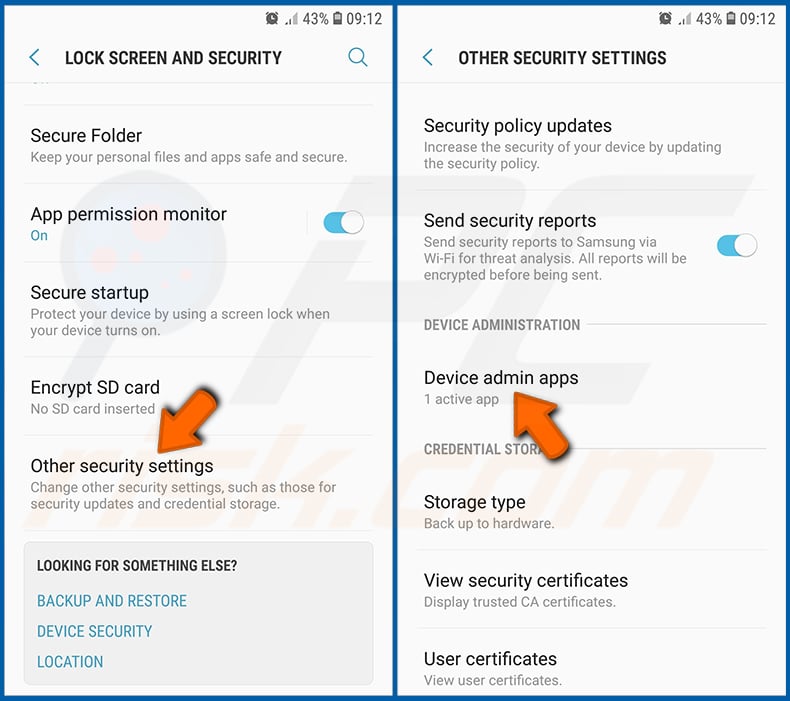

Scrollen Sie nach unten, bis Sie "Andere Sicherheitseinstellungen" sehen, tippen Sie darauf und dann auf "Geräteadministratoranwendungen".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollten, tippen Sie auf diese und dann auf "DEAKTIVIEREN".

Häufig gestellte Fragen (FAQ)

Mein Android-Gerät ist mit Monokle-Malware infiziert. Sollte ich mein Speichergerät formatieren, um die Malware loszuwerden?

Die Entfernung von Malware erfordert selten eine Formatierung.

Was sind die größten Probleme, die Monokle-Malware verursachen kann?

Die von einer Infektion ausgehenden Gefahren hängen von den Funktionen der Malware und der Vorgehensweise der Cyber-Kriminellen ab. Monokle ist eine Spyware, die sensible Daten aufzeichnet und stiehlt. Im Allgemeinen können Infektionen dieser Art zu schweren Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Es muss erwähnt werden, dass Monokle auf einem Gerät entdeckt wurde, das nach der Beschlagnahmung durch die russischen Behörden zurückgegeben wurde, nachdem der Besitzer freigelassen wurde, nachdem er unter dem Verdacht, Geld in die Ukraine geschickt zu haben, inhaftiert war. Diese Malware wird also aus geopolitischen Motiven heraus eingesetzt - und ihre Infektionen können daher eine noch größere Bedrohung darstellen.

Was ist der Zweck der Monokle-Malware?

Wie bereits in der vorherigen Antwort erwähnt, wird Monokle aus geopolitischen Gründen eingesetzt. Dies ist zwar keine ungewöhnliche Motivation für Malware-Infektionen, aber auch nicht die einzige. Schadsoftware wird in erster Linie zur finanziellen Bereicherung eingesetzt. Cyber-Kriminelle können Malware jedoch auch einsetzen, um sich selbst zu amüsieren, persönlichen Groll zu hegen, Prozesse zu stören (z. B. Websites, Dienste, Unternehmen, Organisationen usw.) und Hacktivismus zu betreiben.

Wie hat die Monokle-Malware mein Android-Gerät infiltriert?

Wie bereits erwähnt, wurde Monokle auf einem Gerät entdeckt, das nach der Beschlagnahmung durch die russischen Behörden zurückgegeben wurde. Er könnte jedoch auch über andere Methoden verbreitet werden. Malware wird vor allem über Drive-by-Downloads, Spam-Mails, Online-Betrug, Malvertising, dubiose Download-Kanäle (z. B. Freeware- und Free-File-Hosting-Sites, App-Stores von Drittanbietern, P2P-Sharing-Netzwerke usw.), illegale Software-Aktivierungs-Tools ("Cracks") und gefälschte Updates verbreitet. Einige bösartige Programme können sich selbst über lokale Netzwerke und Wechseldatenträger verbreiten.

Wird mich Combo Cleaner vor Malware schützen?

Combo Cleaner ist in der Lage, die meisten bekannten Malware-Infektionen zu erkennen und zu beseitigen. Es muss betont werden, dass die Durchführung eines vollständigen Systemscans von größter Wichtigkeit ist, da sich hochwertige Schadsoftware normalerweise tief im System versteckt.

▼ Diskussion einblenden