Wie man Betrügereien wie "Vendor Registration Process" erkennt

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von Betrug ist "Vendor Registration Process"?

Unsere Untersuchung der E-Mail hat ergeben, dass es sich um einen Betrug handelt, der darauf abzielt, die Empfänger zur Preisgabe persönlicher Daten zu verleiten. E-Mails dieser Art werden als Phishing-E-Mails bezeichnet. Sie geben sich oft als vertrauenswürdige Organisationen oder Dienste aus, um die Empfänger zu täuschen. Es ist wichtig, solche E-Mails zu erkennen und sie zu ignorieren.

Mehr über den "Vendor Registration Process" Betrug per E-Mail

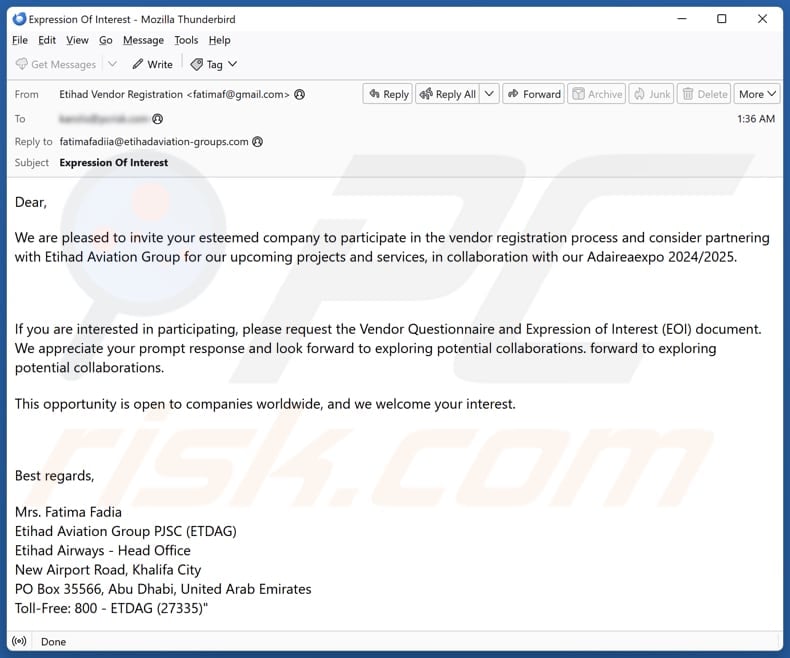

In der E-Mail wird behauptet, dass Unternehmen aufgefordert werden, sich als Anbieter für die bevorstehenden Projekte und Dienstleistungen der Etihad Aviation Group im Zusammenhang mit der "Adaireaexpo 2024/2025" zu registrieren. Die Empfänger werden aufgefordert, ein Dokument "Vendor Questionnaire and Expression of Interest" anzufordern. Als Absender wird der Name "Mrs. Fatima Fadia" genannt und es werden Angaben zu Etihad Airways gemacht.

Es handelt sich um eine Phishing-E-Mail, die unter dem Deckmantel eines Partnerschaftsangebots sensible Daten stehlen soll. In der Regel versuchen die Betrüger hinter solchen E-Mails, Kreditkartendaten, Ausweisdaten, Anmeldedaten oder andere Details zu erlangen. Wenn ihnen dies gelingt, können sie Identitäten, persönliche Konten und Geld stehlen oder andere bösartige Aktionen durchführen.

Außerdem können diese Betrügereien zu Computerinfektionen führen, wenn auf bösartige Anhänge oder Links geklickt wird. Daher ist es wichtig, vorsichtig zu sein und zu vermeiden, auf unaufgeforderte E-Mails zu antworten (und mit deren Inhalten wie Dateien oder Links zu interagieren), insbesondere wenn sie von unbekannten Absendern stammen.

| Name | E-Mail Betrug bei der Registrierung von Anbietern |

| Art der Bedrohung | Phishing, Betrug, Social Engineering, Betrug |

| Verkleidung | Aufforderung zur Teilnahme an der Verkäuferregistrierung |

| Symptome | Allgemeine Begrüßung, dringende Sprache, verdächtige Links, grammatikalische Fehler. |

| Verbreitungsmethoden | Täuschende E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust vertraulicher privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Ähnliche Betrugs-E-Mails im Allgemeinen

Phishing-E-Mails sollen die Empfänger dazu verleiten, vertrauliche Informationen preiszugeben, was häufig zu Identitätsdiebstahl oder finanziellen Verlusten führt. Die Betrüger, die dahinter stecken, geben sich oft als seriöse Unternehmen oder andere Einrichtungen aus, indem sie Namen, Adressen, Logos und andere Elemente einfügen.

Es ist wichtig, bei unaufgeforderten Nachrichten vorsichtig zu sein und ihre Legitimität zu überprüfen, bevor Sie etwas unternehmen. Wenn E-Mails dieser Art Dateien oder Links enthalten, können sie zur Verbreitung von Malware genutzt werden. Einige Beispiele für betrügerische E-Mails sind: "Message Sent Using DocuSign Service", "Mailbox-Service-Benachrichtigung" und "New Salary Changes".

Wie werden Computer durch Spam-Kampagnen infiziert?

Bedrohungsakteure betten häufig bösartige Anhänge oder Links in betrügerische E-Mails ein, um Benutzer dazu zu verleiten, ihre Geräte zu infizieren. Das Infektionsrisiko hängt vom Dateityp ab. So können ausführbare Dateien eine sofortige Infektion auslösen, während bösartige Word-Dokumente (wenn sie mit MS Office, das 2010 oder später veröffentlicht wurde, geöffnet werden) erfordern, dass der Benutzer Makros aktiviert, bevor die Bedrohung aktiviert wird.

Das Anklicken von Links in diesen betrügerischen E-Mails kann den Benutzer auf schädliche Websites leiten, wo Malware automatisch heruntergeladen werden kann oder manuell ausgeführt werden muss.

Wie lässt sich die Installation von Malware vermeiden?

Halten Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand, und verwenden Sie zuverlässige Sicherheitstools zum Schutz. Seien Sie vorsichtig bei Links oder Anhängen in verdächtigen E-Mails, insbesondere bei solchen von unbekannten Absendern. Vermeiden Sie es, auf Werbung, Pop-ups oder Inhalte auf nicht vertrauenswürdigen Websites zu klicken. Laden Sie Dateien und Software immer von vertrauenswürdigen Quellen herunter, z. B. von offiziellen Websites oder seriösen App-Stores.

Vermeiden Sie die Verwendung unzuverlässiger Plattformen wie fragwürdige Websites, P2P-Netzwerke oder Downloader von Drittanbietern sowie das Herunterladen von raubkopierter Software, Cracking-Tools, Schlüsselgeneratoren usw. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text im E-Mail-Brief "Vendor Registration Process":

Subject: Expression Of Interest

Dear,

We are pleased to invite your esteemed company to participate in the vendor registration process and consider partnering with Etihad Aviation Group for our upcoming projects and services, in collaboration with our Adaireaexpo 2024/2025.

If you are interested in participating, please request the Vendor Questionnaire and Expression of Interest (EOI) document. We appreciate your prompt response and look forward to exploring potential collaborations. forward to exploring potential collaborations.

This opportunity is open to companies worldwide, and we welcome your interest.

Best regards,

Mrs. Fatima Fadia

Etihad Aviation Group PJSC (ETDAG)

Etihad Airways - Head Office

New Airport Road, Khalifa City

PO Box 35566, Abu Dhabi, United Arab Emirates

Toll-Free: 800 - ETDAG (27335)"

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Vendor Registration Process phishing email?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

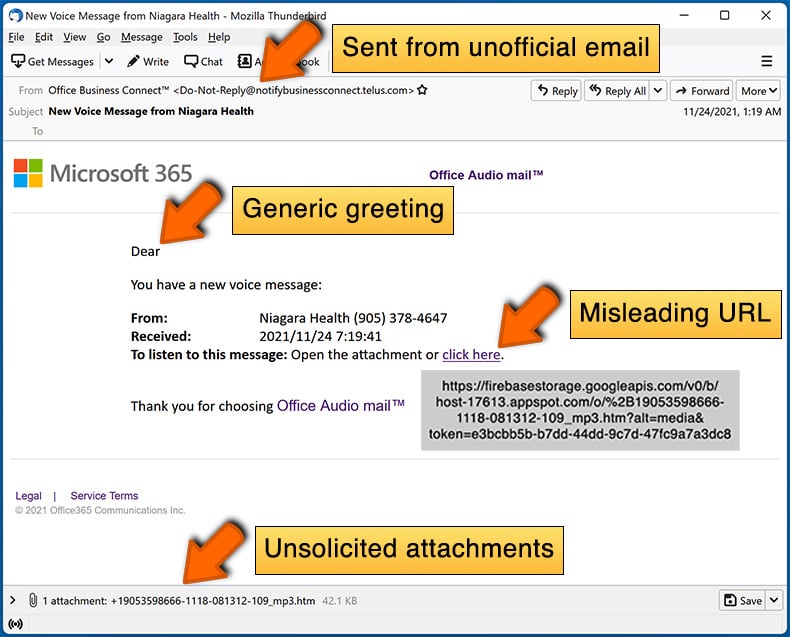

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Betrüger senden allen Empfängern dieselbe E-Mail, in der Hoffnung, dass jemand darauf hereinfällt. Ihre E-Mails sind nicht persönlich.

Ich habe meine persönlichen Daten angegeben, als ich von dieser E-Mail hereingelegt wurde, was sollte ich tun?

Wenn Sie Anmeldedaten weitergegeben haben, ändern Sie alle Passwörter. Wenden Sie sich unverzüglich an die zuständigen Behörden, wenn Sie andere persönliche Daten wie Kreditkarten- oder Personalausweisdaten weitergegeben haben.

Ich habe eine schädliche Datei heruntergeladen und geöffnet, die an eine E-Mail angehängt war.

Das hängt von der Datei ab. So stellen beispielsweise ausführbare Dateien ein hohes Infektionsrisiko dar, da sie beim Öffnen sofort eine Infektion verursachen können. Dokumente (wie .pdf, .doc oder ähnliche) erfordern zusätzliche Interaktion.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Das Öffnen einer E-Mail ist harmlos. Wenn Sie jedoch auf Links in der E-Mail klicken oder angehängte Dateien öffnen, kann dies zu Systeminfektionen führen.

Entfernt Combo Cleaner Malware-Infektionen, die in einem E-Mail-Anhang enthalten waren?

Ja, Combo Cleaner kann fast alle bekannten Malware-Infektionen erkennen und entfernen. Es ist jedoch wichtig, daran zu denken, dass sich fortgeschrittene Malware oft tief im System versteckt, weshalb ein vollständiger Systemscan empfohlen wird.

▼ Diskussion einblenden