DUNIHI Virus

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist DUNIHI?

DUNIHI (auch bekannt als Houdini) ist ein hochriskanter Virus, der entwickelt wurde, um das System zu infiltrieren, seine Einstellungen zu modifizieren und sich kontinuierlich selbst verbreitet, indem er Wechsellaufwerke infiltriert. Diese Malware ermöglicht es Cyberkriminellen, eine Vielzahl von Handlungen extern auszuführen, was bedeutet, dass das infiltrierte System einem sehr hohen Risiko ausgesetzt ist.

Eine der Verbreitungsmethoden, die Cyberkriminelle benutzen, um diesen Virus zu verbreiten, sind E-Mail-Spam-Kampagnen. Verbrecher senden hunderttausende E-Mails in der Hoffnung, dass jemand einen bösartigen Anhang öffnet, was zur Infiltration mit DUNIHI führen wird.

Eine der Hauptfunktionen von DUNIHI ist, dass er sich selbst über Wechsellaufwerke verbreitet. Er infiltriert verschiedene Speichergeräte (z.B. externer Festplatten, USB-Speichermedien, etc.).

Danach erzeugt DUNIHI eine Anzahl von .lnk Dateien (Abkürzungen) für jede bestehende Datei und jeden bestehenden Ordner im infiltrierten Wechsellaufwerk. DUNIHI erzeugt diese Abkürzungen, weil Benutzer sie sehr wahrscheinlich ausführen, anstatt die eigentliche Datei/den eigentlichen Ordner zu öffnen.

Das Ausführen von Abkürzungen führt zur Infiltration von DUNIHI. Da die Benutzer von Wechsellaufwerken ihre Wechsellaufwerke sehr wahrscheinlich mit anderen Personen teilen und/oder sie auf mehrfachen Computern benutzen, ist diese Verbreitungsmethode sehr effektiv.

Noch wichtiger ist, dass DUNIHI es Cyberkriminelle ermöglicht, eine Vielzahl an Handlungen in dem infizierten System auszuführen. Dies erfolgt, indem sich DUNIHI mit einem externen Command and Control (C&C) Server verbindet und Befehle empfängt.

Die Liste möglicher Handlungen umfasst das Herunterladen/Ausführen verschiedener Dateien, das Hochladen der Dateien des Opfers auf den Server, das Löschen von Dateien, und vieles mehr. Dies bedeutet, dass DUNIHI eine riesige Bedrohung der Privatsphäre und Computersicherheit von Benutzern darstellt: Cyberkriminelle können zusätzliche Viren herunterladen und installieren, sowie verschiedene Daten stehlen.

Sie können das System leicht mit Ransomware injizieren (die Daten verschlüsselt) oder anderen hochriskanten Viren (die private Informationen aufzeichnen, wie Tastaturanschläge, Anmeldedaten/Passwörter, etc.). Daher könnte die Gegenwart von DUNIHI irgendwann zu riesigen finanziellen-/Datenverlusten oder sogar Identitätsdiebstahl führen.

Glücklicherweise hinterlässt DUNIHI wenige Spuren, weshalb es möglich ist, diese Malware manuell zu erkennen. Sie erzeugt eine Anzahl von Kopien von sich selbst und platziert sie in verschiedene Systemordner (Liste von Kopien).

Außerdem erzeugt sie mehrere Einträge in die Windows Registrierungsdatenbank (Liste erzeugter Einträge). Daher müssen Sie, wenn Sie etwas finden, dieses sofort löschen und das System mit einem bekannten Antivirus-/Anti-Spyware-Programm, wie Combo Cleaner scannen.

Wenn Sie nur den kleinsten Verdacht haben, dass Ihr System infiziert ist, sollten Sie es ebenfalls scannen. Der Schlüssel zur Computersicherheit ist Vorsicht.

| Name | DUNIHI Virus |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und zu schweigen, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers, der einem Botnetz hinzugefügt wurde. |

| Entfernung | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Es gibt viele hochriskante Trojaner, die DUNIHI ähnlich sind. Hancitor, TrickBot, AZORult - sind nur wenige Beispiele einer langen Liste. Obwohl diese Viren von verschiedenen Cyberkriminellen entwickelt werden und sich ihr Verhalten unterschieden kann (einige injizieren das System mit Malware, einige stehlen persönliche Informationen und so weiter), haben sie doch eines gemeinsam - sie stellen eine riesige Bedrohung der Privatsphäre und Computersicherheit des Benutzers dar. Aus diesem Grund ist es sehr wichtig, solche Malware zu entfernen.

Wie hat DUNIHI meinen Computer infiltriert?

Es ist bekannt, dass Cyberkriminelle DUNIHI durch E-Mail-Spam-Kampagnen verbreiten. Typischerweise kommen diese E-Mails zusammen mit einen Link auf Google Docs und sind als PDF Dokument getarnt.

Der Google Docs Link führt zu einer Script-Datei (gewöhnlich .PIF, .VBS oder .SCR), die nach dem Ausführen das System infiziert. Viren dieser Art werden aber auch sehr wahrscheinlich mit Trojanern, Software Downloadquellen Dritter und falschen Hilfsmitteln zur Aktualisierung von Software verbreitet.

Wie oben erwähnt, werden Trojaner entwickelt, um sogenannte „Ketteninfektionen“ zu verursachen. Sie infiltrieren Computer und fangen sofort an andere Malware in das System herunterzuladen.

Downloadquellen Dritter (Peer-to-Peer-Netzwerke (P2P), Software-Downloadquellen Dritter, kostenlose File-Hosting Seiten, etc.) werden benutzt, um Viren zu verbreiten, indem sie als legitime Anwendungen dargestellt werden. Benutzer werden daher zum eigenständigen Herunterladen und der Installation von Malware verleitet. Gefälschte Software-Updater infizieren Computer auf zwei Arten: Entweder durch die Nutzung von Bugs/Fehlern veralteter Software oder indem sie einfach Malware anstatt versprochener Updates/Reparaturen herunterladen und installieren.

So oder so sind mangelndes Wissen und fahrlässiges Verhalten durch Benutzer gewöhnlich die Hauptgründe für Computerinfektionen, weil sie oft fahrlässig verschiedene Dateien herunterladen und öffnen, ohne über die möglichen Konsequenzen nachzudenken.

Wie vermeidet man die Installation von Malware?

Um diese Situation zu verhindern, müssen Benutzer zuerst wissen, dass der Schlüssel zur Computersicherheit Vorsicht ist. Daher müssen Sie beim Herunterladen/der Installation von Software genau aufpassen, wie auch beim Surfen im Internet generell.

Öffnen Sie niemals eine Datei/einen Link, die einer E-Mail anhängen, die unwichtig ist und/oder von verdächtigen/unbekannten E-Mail-Adressen empfangen wurden. Sie sollten auch sicherstellen, dass Sie nur legitime Software benutzen und sie nur von offiziellen Quellen mit direkten Download-Links herunterladen (nicht von Downloadern/Installationsprogrammen Dritter.

Halten Sie Ihre installierten Anwendungen auf dem neusten Stand. Um dies aber zu erreichen, benutzen Sie die implementierten Funktionen oder Tools, die von den offiziellen Entwicklern angeboten werden.

Ein seriöses Antivirus/Anti-Spyware Programm ist ebenfalls von größter Wichtigkeit. Diese Software erkennt wahrscheinlich Malware und entfernt sie, bevor Sie Handlungen ausführen kann.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, dass Sie einen Scan mit Combo Cleaner durchführen, um infiltrierende Malware automatisch zu entfernen.

Eine Liste von Ordnern, in denen DUNIHI seine Kopien erzeugt (abhängig von der DUNIHI Variante, die Liste/der Ort der Kopien kann sich leicht unterscheiden):

- {drive letter}:\[virus_filename].vbs

- %Application Data%\[virus_filename].vbs

- %User Temp%\[virus_filename].vbs

- %User Startup%\[virus_filename].vbs

Screenshot von Dateivarianten, die von DUNIHI erzeugt und von uns analysiert wurden:

Eine Liste von Einträgen, die von DUNIHI erzeugt wurden (abhängig von der DUNIHI Variante, können sich die Liste/der Ort der Kopien leicht unterscheiden):

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\[virus_filename]

Screenshot von Windows Registrierungsdatenbank Varianten, die von DUNIHI erzeugt und von uns analysiert wurden:

Liste von Befehlen, die DUNIHI von einem Command and Control (C&C) Server empfangen kann:

- cmd-shell - Führt "cmd.exe /c [command received from C&C server]“ aus und sendet die Ergebnisse wieder an den Server.

- delete - Löscht eine bestimmte Datei.

- enum-driver - Erzeugt eine Liste aller bestehenden Laufwerke, sowie ihre Arten und sendet diese Informationen an den Command and Control Server.

- enum-faf - Lädt alle Dateien und Unterordner von einem gewissen Verzeichnis auf den Command and Control Server hoch.

- enum-process - Sendt die Liste laufender Prozesse an den Command and Control Server.

- execute - Führt Code aus, der vom Command and Control Server empfangen wurde.

- exit-process - Beendet einen bestimmten Prozess.

- recvr - Lädt eine bestimmte Datei auf den Command and Control Server hoch.

- send - Lädt eine Datei von einer URL herunter und führt sie aus, die vom Command and Control Server bestimmt wird. Die Datei wird genau wie in der URL geschrieben benannt und wird ein ein Verzeichnis platziert, das auch vom Server bestimmt wird. Falls das Verzeichnis nicht existiert, benutzt DUNIHI das Installationsverzeichnis, das in seiner Konfiguration bestimmt ist.

- site-send - Lädt eine Datei von einer URL herunter und führt sie aus, die vom Command and Control Server bestimmt wird. Der Dateiname wird auch durch den Server bestimmt und die Datei im Installationsverzeichnis gespeichert, das in der DUNIHI Konfiguration bestimmt ist.

- sleep - Schläft (schaltet sich aus) für einen bestimmten Zeitraum.

- uninstall - Entfernt sich und alle Wechsellaufwerke vom System.

- update - Aktualisiert sich selbst.

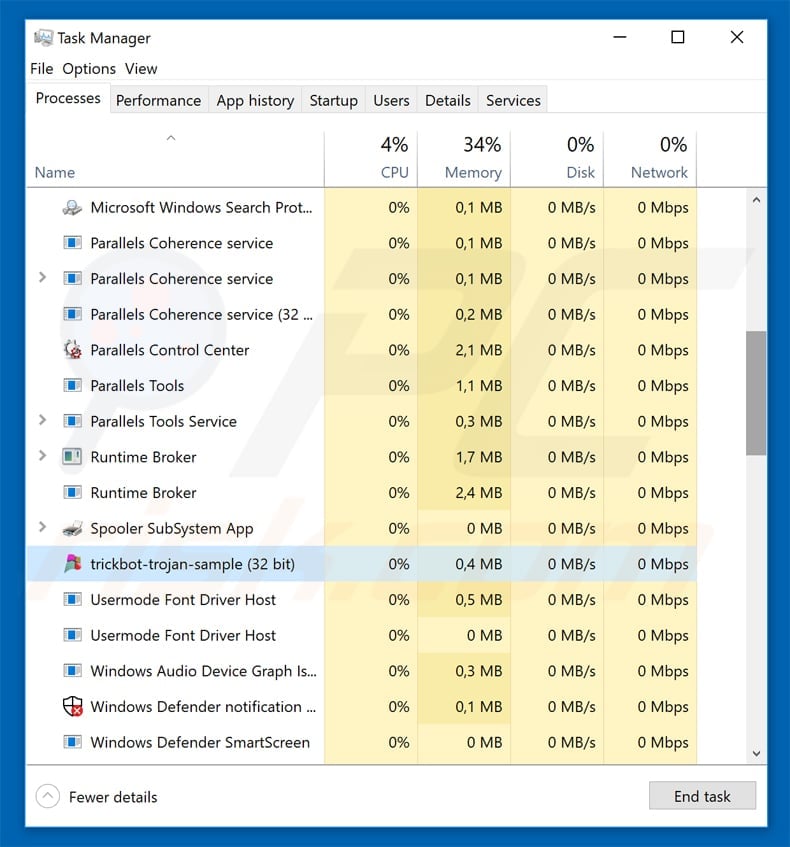

Screenshot des DUNIHI Prozesses ("Microsoft ® Windows Basierter Script Host“) im Windows Task-Manager (beachten Sie, dass der Name des Prozesses allgemein ist und erscheint, wann immer eine Script-Datei, wie .VBS ausgeführt wird):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist DUNIHI?

- SCHRITT 1. Manuelle Entfernung von DUHINI Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

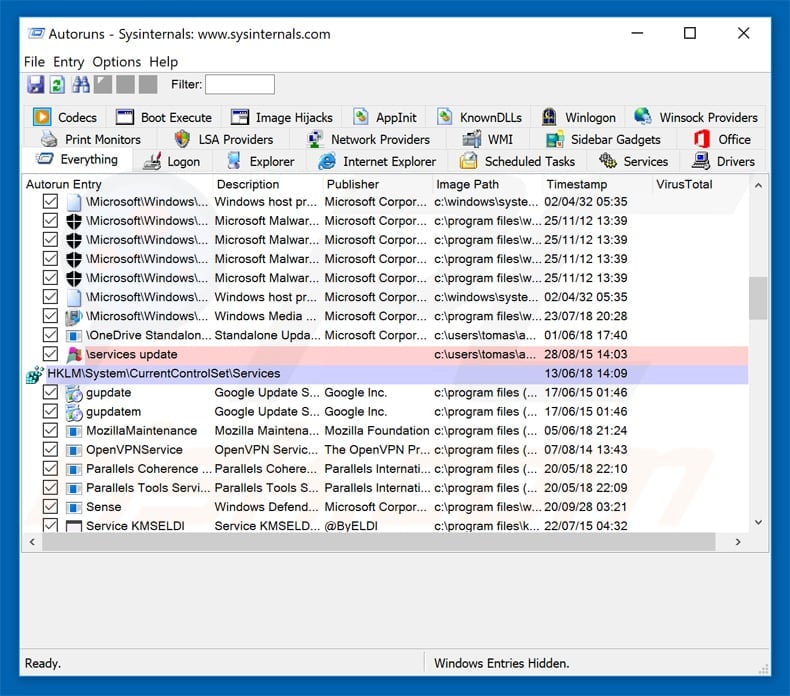

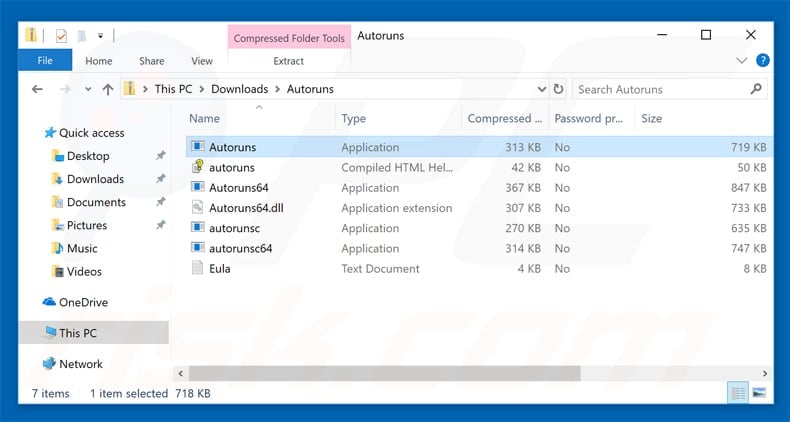

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

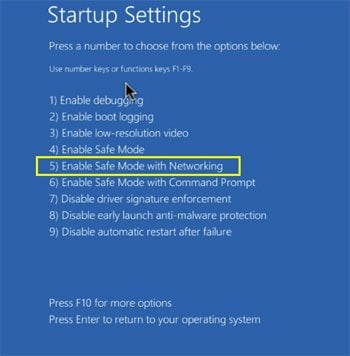

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

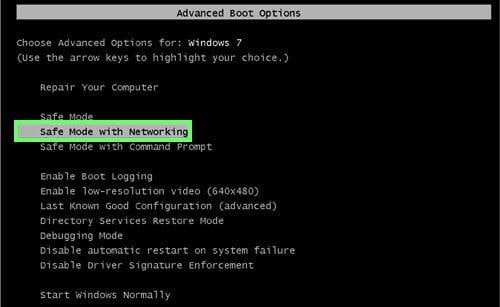

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

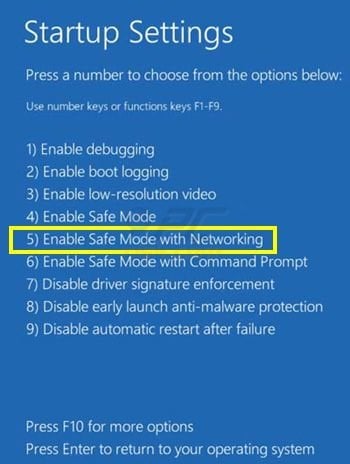

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

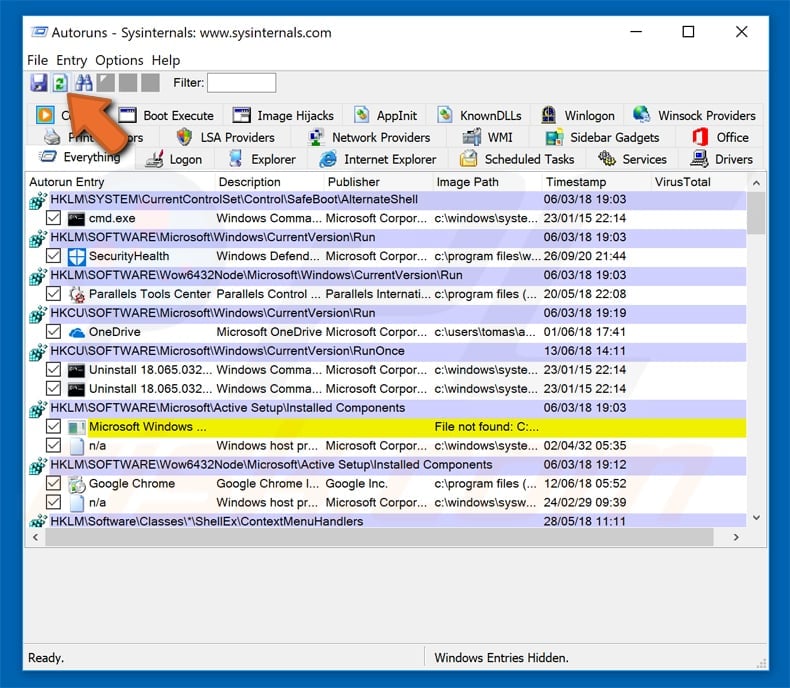

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

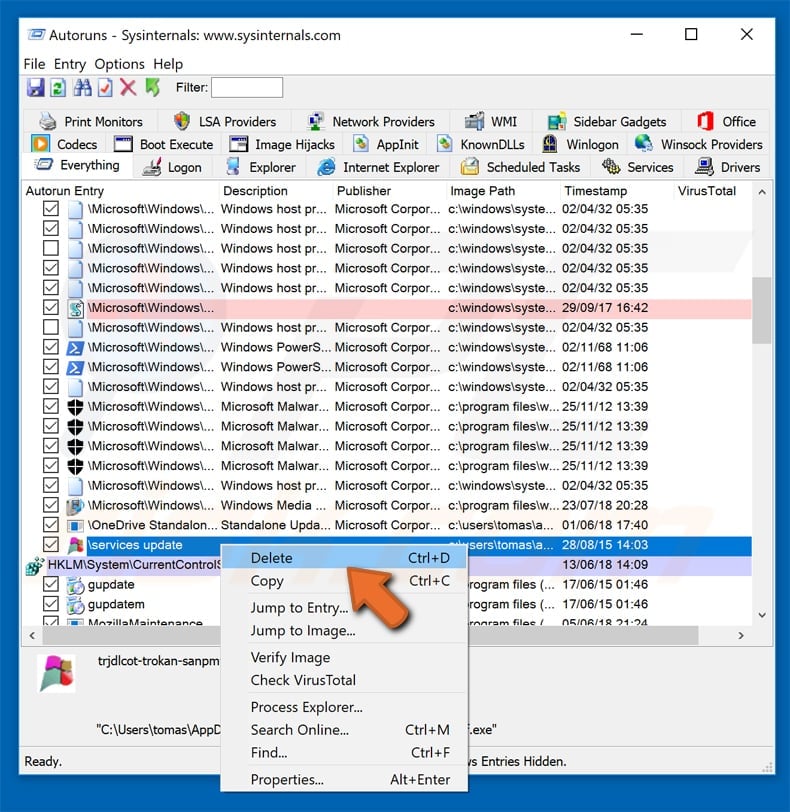

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

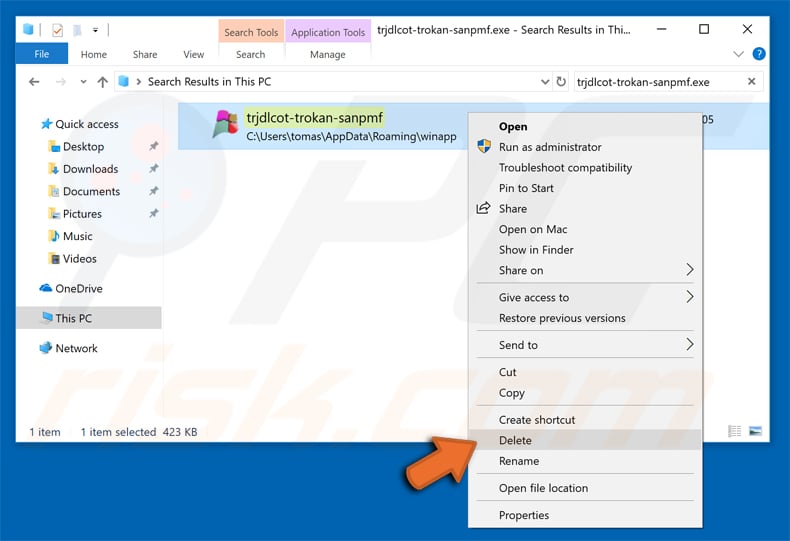

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden