Verhindern Sie den Betrug durch den WannaCry Hackergruppe E-Mail Betrug

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist "WannaCry hacker group Email Scam"?

"WannaCry hacker group Email Scam", wie der Name schon sagt, ist ein E-Mail Betrug. Er verwendet eine Art Erpressung namens "Sextortion" (Sex-Erpressung), die Geld erpresst, indem er droht, Beweise für sexuelle Aktivitäten zu enthüllen.

In diesem speziellen Fall behauptet er, dass die Beweise über die Webcam des Benutzers gewonnen wurden. Darin heißt es, dass dieses Material verbreitet wird, wenn innerhalb eines bestimmten Zeitraums ein bestimmter Geldbetrag nicht auf das angegebene Konto überwiesen wird.

Es sollte betont werden, dass keine dieser Behauptungen wahr ist und Cyberkriminelle hinter diesem Betrug kein kompromittierendes Material haben. Alle E-Mails dieser Art sollten ignoriert werden.

Die E-Mail mit dem Titel "Keep your secrets safe" erklärt, dass sie von einem Vertreter der WannaCry Hackergruppe stammt und dass er das Betriebssystem (Betriebssystem) und das E-Mail-Konto des Empfängers gehackt hat. Angeblich habe er dies getan, indem er einen der Server des E-Mail-Dienstleisters gehackt und sich so Zugang zum Konto des Benutzers verschafft haben.

Dadurch behauptet er, das Betriebssystem des Opfers infiziert zu haben. Auf diese Weise habe er alle Kontakte des Benutzers (z.B. Familie und entfernte Verwandte, Freunde, Kollegen usw.) erfasst und droht, ihnen explizite Beweise für die sexuelle Aktivität des Empfängers zu übermitteln.

Bei diesem kompromittierenden Material handelt es sich um Filmmaterial, das von der Webcam des Geräts autonom aufgezeichnet wird, wenn der Benutzer Webseiten für Erwachsene besucht (z.B. wenn pornografische Inhalte angesehen wurden). Er verkündet weiter, dass, wenn Bitcoin-Kryptowährung im Wert von 550 $ nicht innerhalb von 60 Stunden an ihn überwiesen wird, sie den Videobeweis an alle E-Mail- und Messenger-Kontakte des Empfängers senden werden.

Sollte dies geschehen, wird das angebliche Filmmaterial vernichtet. Es sollte jedoch betont werden, dass alle diese Bedrohungen falsch sind und die Betrüger hinter dieser E-Mail keinen kompromittierenden Inhalt haben.

Außerdem sind auf dem Gerät des Opfers keine Infektionen vorhanden (d.h. es gibt keine Gefahren, nur keine von der "WannaCry hacker group email scam"). E-Mails wie diese sollten niemals vertrauenswürdig sein, es wird empfohlen, sie einfach zu ignorieren.

| Name | "WannaCry hacker group" E-Mail Spam-Kampagne |

| Art der Bedrohung | Phishing, Scam, Social Engineering, Betrug |

| Falsche Behauptung | Gauner behaupten, dass sie den Computer des Empfängers mit einem Fernzugriffs-Tool (RAT) infiziert und alle Kontakte des Opfers gestohlen haben. Darüber hinaus behaupten sie, dass sie Benutzer aufgezeichnet haben, die sich Inhalte von Erwachsenen ansehen und sich "vergnügen". Um zu verhindern, dass Gauner die Aufzeichnung an die oben genannten Kontakte senden, muss jeder Empfänger 550 $ mit Bitcoin Kryptowährung bezahlen. |

| Höhe des Lösegelds | $550 |

| Krypto-Adresse des Cyberkriminellen | 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg (Bitcoin) |

| Symptome | Unbefugte Online-Käufe, geänderte Passwörter für Online-Konten, Identitätsdiebstahl, illegaler Zugriff auf den eigenen Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, schurkische Online-Popup-Werbung, Suchmaschinen-Vergiftungstechniken, falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Daten, Geldverlust, Identitätsdiebstahl. |

| Entfernung | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

E-Mail-Betrügereien werden zu Tausenden verbreitet und werden oft durch massive Spam-Kampagnen verbreitet. Erpressung und Lösegeldforderungen sind nicht die einzigen Arten da draußen.

Der Kontext variiert von Erpressungsversuchen, verschiedenen "wichtigen" Warnungen bis hin zur "Preisverkündung" und Hunderten von anderen. Einige Betrügereien, wie die "WannaCry hacker group E-Mail Spam-Kampagne" sind "This is important information for you", "The last time you visited a Porn website", "Looked at you for several months" und "So I'm the hacker who broke your email".

Normalerweise behaupten Sex-Erpressungs-Betrügereien, eine Art kompromittierende und demütigende Videos oder Screenshots/Fotos des Opfers zu haben - die freigegeben werden, wenn eine bestimmte Summe nicht bezahlt wird. Sie fragen typischerweise nach einer Währung, die schwer zu verfolgen ist, z.B. Kryptowährung, Prepaid-Gutscheine und ähnliches.

Allerdings unterscheiden sich die Ziele von E-Mail-Betrug auch. Einer davon kann die Verbreitung von bösartigen Inhalten durch verschiedene E-Mail-Anhänge sein. Beispiele für Malware (bösartige Software), die durch diese gefördert wird, sind unter anderem: TrickBot, FormBook, Pony, LokiBot und viele andere.

Wie infizieren Spam-Kampagnen Computer?

E-Mail-Spam-Kampagnen können nur durch Dateianhänge (oder Website-Links, die zu solchen führen) Systeminfektionen verursachen. Diese Anhänge können in einer Vielzahl von Formaten vorliegen, z.B. Archivdateien (ZIP, RAR, etc.), ausführbare Dateien (.exe,.run, etc.), Microsoft Office- oder PDF-Dokumente, JavaScript und so weiter.

Diese angehängten Dateien müssen geöffnet werden, um Systeme zu infizieren. In MS-Office-Dokumenten werden die Benutzer beispielsweise aufgefordert, Makrobefehle zu aktivieren (um die Bearbeitung zu ermöglichen); wenn dies zulässig ist, kann die Datei Downloads/Installationen von Malware durchführen.

Wie kann man die Installation von Malware vermeiden?

Es wird dringend empfohlen, niemals angehängte Dateien zu öffnen, herunterzuladen oder zu installieren oder Weblinks in E-Mails zu folgen, die von unbekannten und zweifelhaften Adressen gesendet werden. Nicht vertrauenswürdige und verdächtige E-Mails sollten in der Regel nicht geöffnet werden.

Typischerweise geben diese vor, dringend und wichtig zu sein, sei es durch kriminelle Drohungen oder durch das Tragen offizieller Quellen. Ungeachtet ihres Aussehens sollten unbekannten und irrelevanten E-Mails nicht vertraut werden.

Es wird dringend empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden. Diese Versionen verfügen über den Modus "Geschützte Ansicht", der verhindert, dass infizierte Dokumente bösartige Software herunterladen/installieren.

Um die Geräteintegrität und die Benutzersicherheit zu gewährleisten, sollten alle empfangenen E-Mails und die darin enthaltenen Anhänge/Links mit Vorsicht behandelt werden. Um das Herunterladen bösartiger Inhalte zu verhindern, sollten Benutzer immer offizielle und verifizierte Downloadquellen verwenden.

Es ist nicht ratsam, Peer-to-Peer-Sharing-Netzwerke und andere Drittanbieter-Downloader zu verwenden. Software-"Cracking"-Tools sind ebenfalls gegen Empfehlungen; sie sind illegal und können oft zur Installation von Malware führen.

8Benutzer sollten bei der Installation und Aktualisierung von Software aufmerksam sein, um sicherzustellen, dass es kein Foulspiel gibt. Legitime und zuverlässige Antiviren- und/oder Anti-Spyware-Programme werden zum zusätzlichen Schutz des Systems empfohlen.

Diese Software sollte verwendet werden, um regelmäßige Scans durchzuführen und auf dem neuesten Stand zu bleiben. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, eine Überprüfung mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Text, der im E-Mail-Brief "WannaCry hacker group email scam" präsentiert wird:

Subject: Keep your secrets safe!

Hello!

I am a representative of the WannaCry hacker group.

In the period from 24/06/2019 to 11/09/2019 we got access to your account ******** by hacking one of the ******* mail servers.You already changed the password?

Sumptuously! But my program fixes this every time. And every time I know your new password!Using access to your account, it turned out to be easy to infect the OS of your device.

At the moment, all your contacts are known to us. We also have access to your messengers and to your correspondence.

All this information is already stored with us.We are also aware of your intimate adventures on the Internet.

We know that you adore adult sites and we know about your sexual addictions.

You have a very interesting and special taste (you understand what I mean).While browsing these sites, your device's camera automatically turns on.

Video-record you and what you watch is being save.

After that, the video clip is automatically saved on our server.At the moment, several analogy video records have been collected.

From the moment you read this letter, after 60 hours, all your contacts on this email box and in your instant messengers will receive these clips and files with your correspondence.If you do not want this, transfer 550$ to our Bitcoin cryptocurrency wallet: 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg, 12byutpYf1xpH8fR4qBj4833x2t94rSr8X

I guarantee that we will then destroy all your secrets!As soon as the money is in our account - your data will be immediately destroyed!

If no money arrives, files with video and correspondence will be sent to all your contacts.You decide... Pay or live in hell out of shame...

We believe that this whole story will teach you how to use gadgets properly!

Everyone loves adult sites, you're just out of luck.

For the future - just cover a sticker your device's camera when you visit adult sites!Take care of yourself!

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "WannaCry hacker group email scam"?

- SCHRITT 1. Manuelle Entfernung möglicher Malwareinfektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

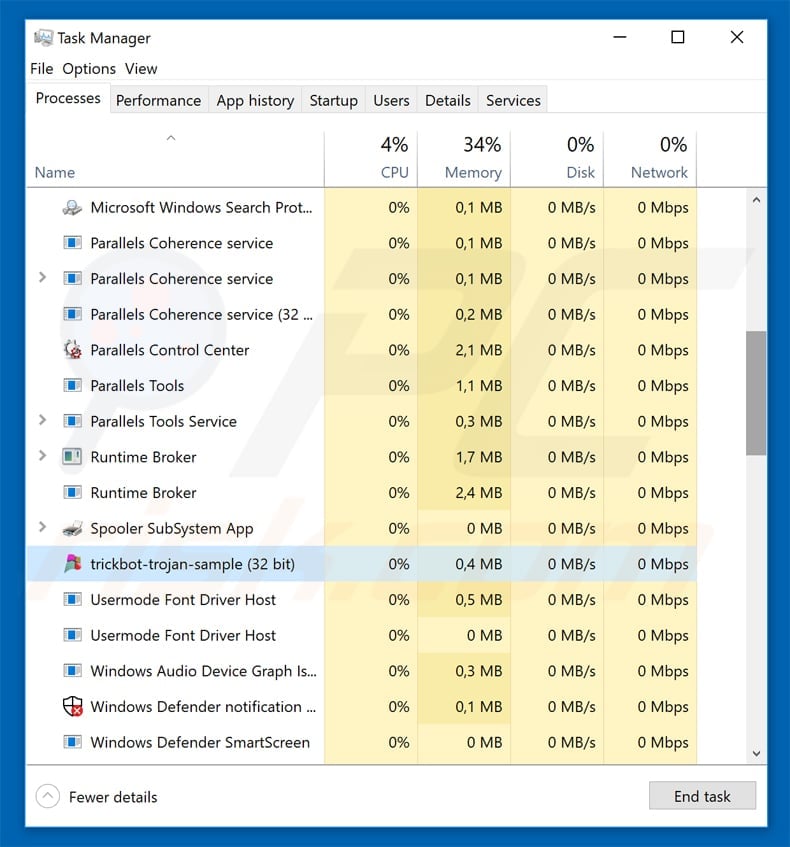

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

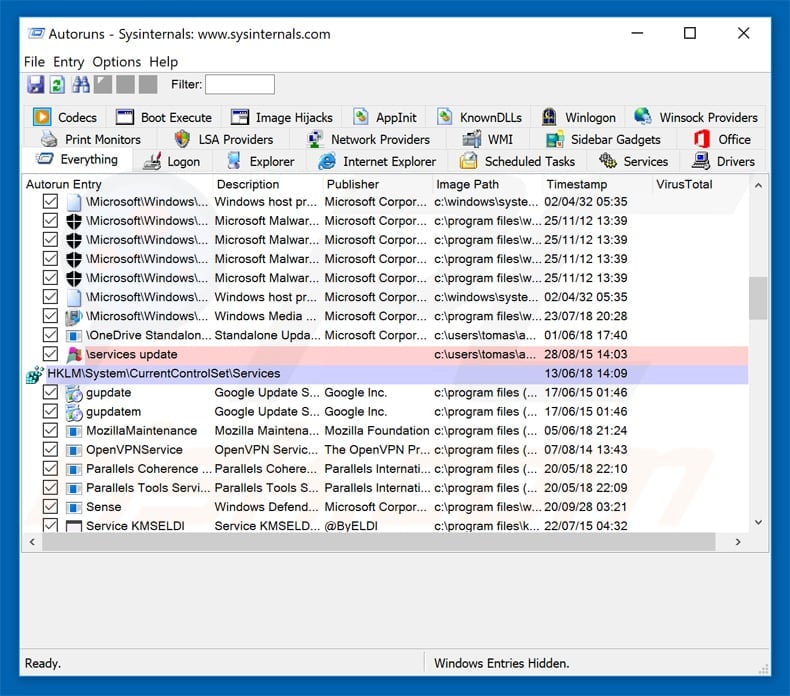

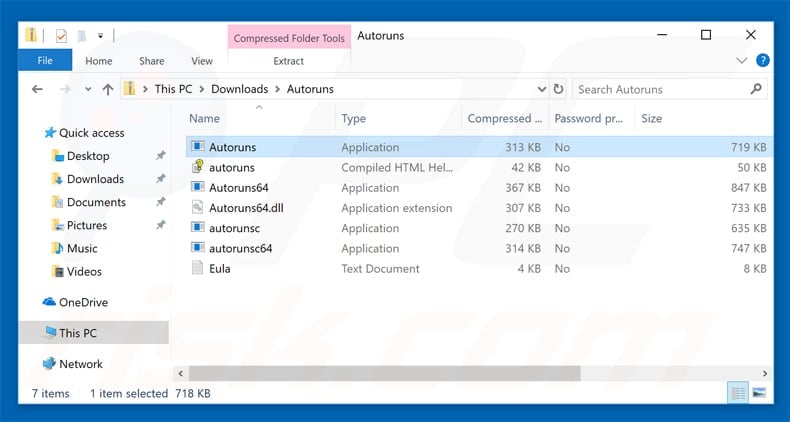

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

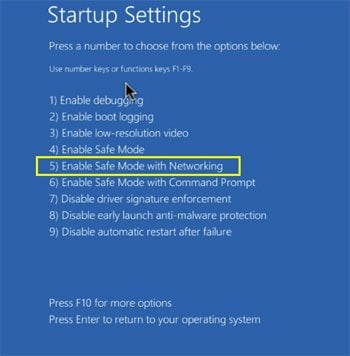

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

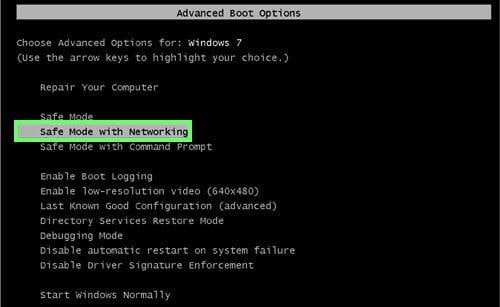

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

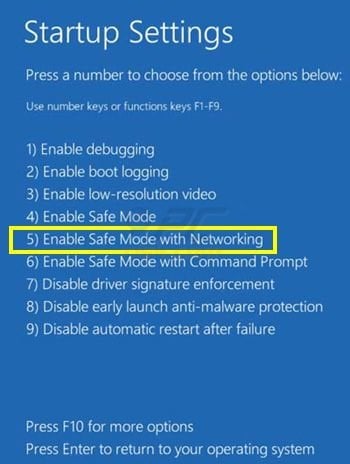

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

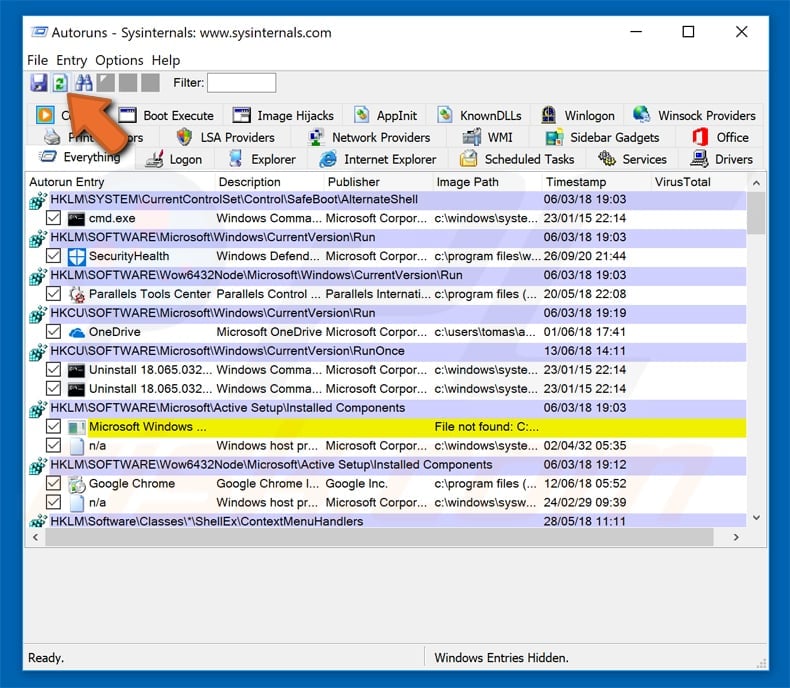

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

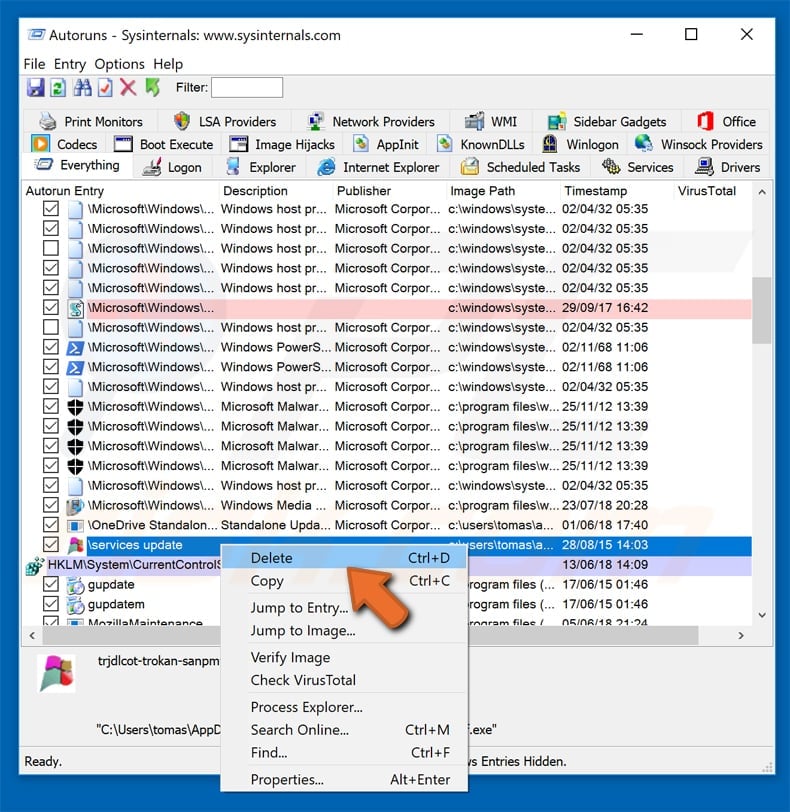

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

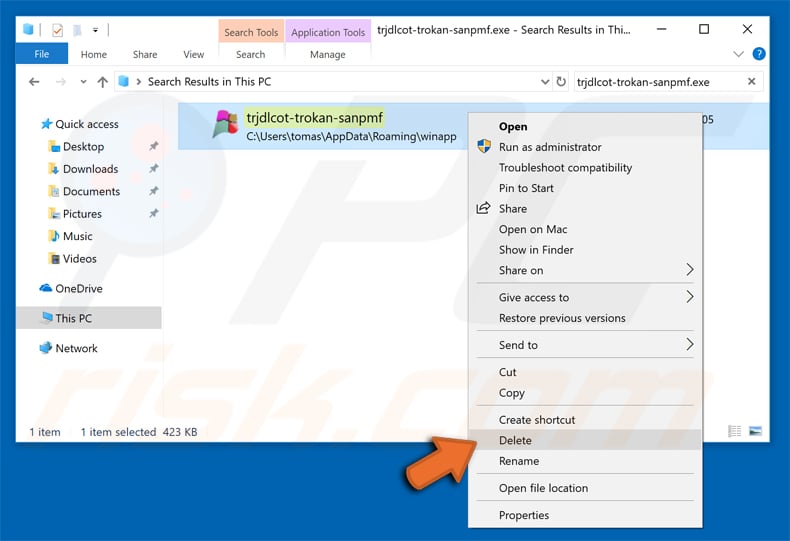

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden