So entfernen Sie den Trojaner QNodeService von Ihrem Betriebssystem

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist der QNodeService Trojaner?

QNodeService ist eine bösartige Software, das als Trojaner klassifiziert wird. Malware dieses Typs kann verschiedene Funktionalitäten haben, die einen ebenso vielfältigen Missbrauch des infizierten Geräts ermöglichen.

Die Hauptfunktion des QNodeService besteht im Informationsdiebstahl, insbesondere in der Extraktion und Exfiltration von Konto-Anmeldedaten aus bestimmten Browsern. Dieser Trojaner verfügt über erhebliche Verschleierungsfähigkeiten, die seine Analyse erschweren.

Es gibt Grund zu der Annahme, dass das zukünftige Ziel der Entwickler dieser Malware darin besteht, QNodeService zu einem plattformübergreifenden Trojaner zu machen. Gegenwärtig zielt er auf Windows-Betriebssysteme ab, aber es ist nicht unwahrscheinlich, dass er so konzipiert ist, dass er Macintosh- und/oder Linux-Betriebssysteme infizieren kann.

Der Infektionsvorgang wird durch ein Java-Downloadprogramm gestartet, der die Dateien von QNodeService herunterlädt, dem eine Inspektion der Architektur des Betriebssystems vorausgeht. Letztere bestimmt, welche Version des Trojaners heruntergeladen werden soll - die 32-Bit- oder die 64-Bit-Version.

Weitere Schritte des Prozesses zielen darauf ab, die Persistenz der Malware zu gewährleisten und den Kontakt mit dem C&C (Command and Control) Server der Cyberkriminellen herzustellen. Nach erfolgreicher Infiltration beginnt der Trojaner dann damit, relevante Informationen zu sammeln - Gerätebezeichnung (Hostname), IP-Adresse, Geostandort usw.

Darüber hinaus kann der QNodeService interagieren und bis zu einem gewissen Grad sowohl System- als auch persönliche Dateien verwalten. Er kann Dateien anzeigen, den vollständigen Pfad erhalten, ausführen und löschen.

Das Hauptmerkmal des QNodeService ist jedoch seine Fähigkeit, gespeicherte Passwörter zu extrahieren und sie aus bestimmten Anwendungen wiederherzustellen. Dieser Trojaner zielt ausschließlich auf die Browser Google Chrome und Mozilla Firefox ab.

Typischerweise sind E-Mail, soziale Netzwerke, soziale Medien, Datenspeicherung, E-Commerce (E-Store), Online-Überweisungen und Bankkonten - für Kriminelle von besonderem Interesse. Durch den Erhalt von Anmeldedaten (d.h. Benutzernamen und Passwörter) der Konten - können Cyberkriminelle diese entführen.

Dies kann dazu führen, dass die Opfer mit einer Vielzahl von ernsthaften Problemen konfrontiert werden. Beispielsweise können gestohlene Kommunikations-/Netzwerkkonten (z. B. E-Mails, soziale Netzwerke und Medien, Boten usw.) dazu verwendet werden, Kontakte/Freunde um Kredite zu bitten und/oder Malware zu verbreiten, indem sie bösartige Dateien austauschen - unter dem Deckmantel des tatsächlichen Eigentümers.

E-Mails sind besonders zielgerichtet, da sie oft mit anderen Konten in Verbindung stehen, so dass sich Kriminelle trotz kompromittierter E-Mail-Konten Zugang und Kontrolle über andere verschaffen können. Entführte Bankkonten und/oder solche, die mit Finanzinformationen (z.B. Kreditkartendaten von Geschäften) handeln, können es Cyberkriminellen ermöglichen, betrügerische Transaktionen und/oder Online-Einkäufe zu tätigen.

Zusammenfassend lässt sich sagen, dass QNodeService-Infektionen zu finanziellen Verlusten, schwerwiegenden Datenschutzproblemen und Identitätsdiebstahl führen können. Wenn daher vermutet wird oder bekannt ist, dass der QNodeService-Trojaner (oder andere Malware) das System bereits infiziert hat, wird dringend empfohlen, einen Antivirus zu verwenden, um ihn sofort zu entfernen.

| Name | QNodeService Malware |

| Art der Bedrohung | Trojaner, passwortstehlender Virus, Banking-Malware, Sypware. |

| Erkennungsnamen | Avast (Java:Malware-gen [Trj]), BitDefender (Trojan.GenericKDS.33850634), ESET-NOD32 (eine Variante von Java/TrojanDownloader.Agent.NRC), Kaspersky (HEUR:Trojan.Java.Agent.gen), vollständige Liste (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers, der zu einem Botnetz hinzugefügt wurde. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

MassLogger, Zeus Sphinx, Sonbokli und 404 Keylogger sind einige Beispiele für Malware, die darauf ausgelegt ist, Informationen zu stehlen. Diesem Zweck können verschiedene Funktionen dienen, z. B. Extraktion von Daten aus Anwendungen, Exfiltration von in Systemen gespeicherten Inhalten, Keylogging (Aufzeichnung von Tastenanschlägen) usw.

Diese Schadprogramme können jedoch auch andere/zusätzliche Funktionen haben, wie z.B. das Herunterladen/Installieren von anderer Malware (z.B. Ransomware, Kryptominer usw.). Während Malware unterschiedlich funktionieren kann, ist das Endziel dasselbe - Profit für die dahinter stehenden Cyberkriminellen zu erwirtschaften.

Wie ist QNodeService in meinen Computer eingedrungen?

Der QNodeService-Trojaner wurde beobachtet, wie er über eine Archivdatei im JAR-Format mit dem Titel "Company PLP_Tax relief due to Covid-19 outbreak CI+PL.jar" verbreitet wurde. Der Dateiname deutet darauf hin, dass er über Betrügereien im Zusammenhang mit der Coronavirus/COVID-19-Pandemie verbreitet wird, möglicherweise über thematisch verbundene Spam-Kampagnen.

Der Begriff "Spam-Kampagne" bezeichnet eine groß angelegte Aktion, bei der Tausende von betrügerischen Briefen verschickt werden. Diese E-Mails enthalten infektiöse Dateien als Anhänge oder Links, die zu Download-Seiten oder bösartigen Webseiten führen.

Virulente Dateien können in verschiedenen Formaten vorliegen, z.B. in Archiven (JAR, ZIP, RAR usw.), ausführbaren Dateien (.exe, .run usw.), Microsoft Office- und PDF-Dokumenten usw. Wenn bösartige Dateien ausgeführt, ausgeführt oder anderweitig geöffnet werden - wird der Infektionsprozess eingeleitet.

Spam-Kampagnen sind jedoch nicht die einzige Verbreitungsmethode von Malware, weitere beliebte sind - illegale Aktivierungs- ("Cracking"-)Werkzeuge, unrechtmäßige Updates und dubiose Downloadkanäle. Anstatt lizenzierte Produkte zu aktivieren, können "Cracking"-Werkzeuge bösartige Programme herunterladen/installieren.

Gefälschte Updateprogramme verursachen Infektionen, indem sie die Fehler veralteter Produkte missbrauchen und/oder Malware anstelle der versprochenen Updates installieren. Unzuverlässige Downloadquellen, wie z.B. inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke (BitTorrent, eMule, Gnutella usw.) und andere Drittanbieter-Downloadprogramme können bösartige Software zum Herunterladen anbieten, die als gewöhnlicher Inhalt getarnt oder zusammen mit diesem verpackt ist.

Wie lässt sich die Installation von Malware vermeiden?

Um die Verbreitung von Malware durch Spam-Kampagnen zu vermeiden, wird dringend empfohlen, keine verdächtigen und/oder irrelevanten E-Mails zu öffnen. Es ist besonders wichtig, keine Anhänge oder Links zu öffnen, die in verdächtigen E-Mails gefunden wurden - da dies das Herunterladen/Installieren bösartiger Inhalte auslösen kann.

Außerdem müssen alle Downloads von offiziellen und verifizierten Quellen erfolgen. Darüber hinaus müssen Programme mit Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von legitimen Entwicklern zur Verfügung gestellt werden. Illegale Aktivierungstools ("Cracks") und Updateprogramme von Drittanbietern sollten nicht verwendet werden, da sie üblicherweise zur Verbreitung von Malware eingesetzt werden.

Zur Gewährleistung der Geräte- und Benutzersicherheit ist es von entscheidender Bedeutung, eine zuverlässige Antiviren-/Anti-Spyware-Suite installiert zu haben. Diese Software muss immer auf dem neuesten Stand gehalten werden, um regelmäßige System-Scans durchzuführen und erkannte/potenzielle Bedrohungen zu eliminieren.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingedrungene Malware automatisch zu eliminieren.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist QNodeService?

- SCHRITT 1. Manuelle Entfernung von QNodeService Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

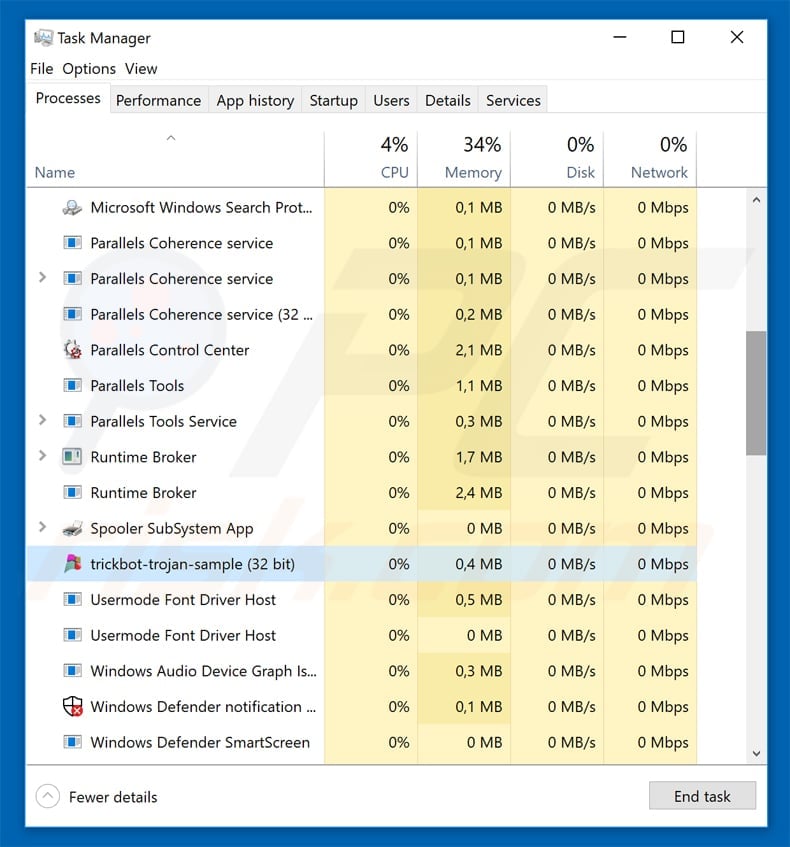

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

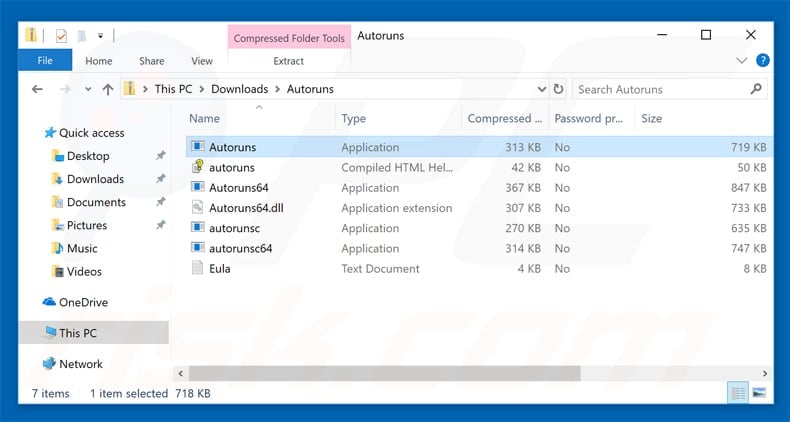

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

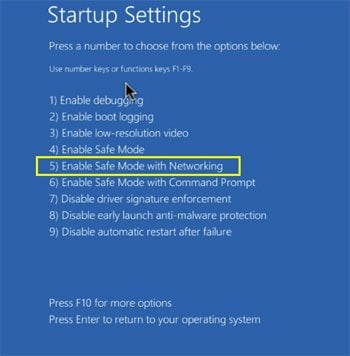

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

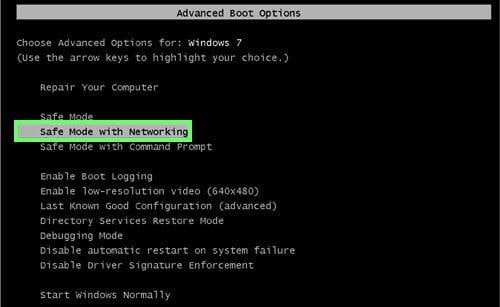

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

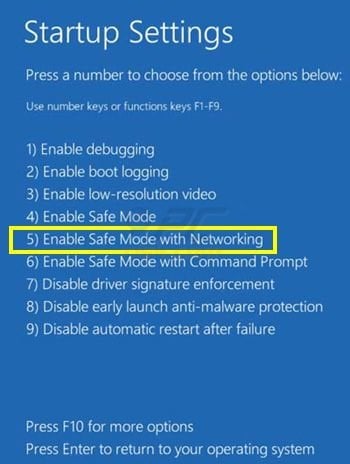

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

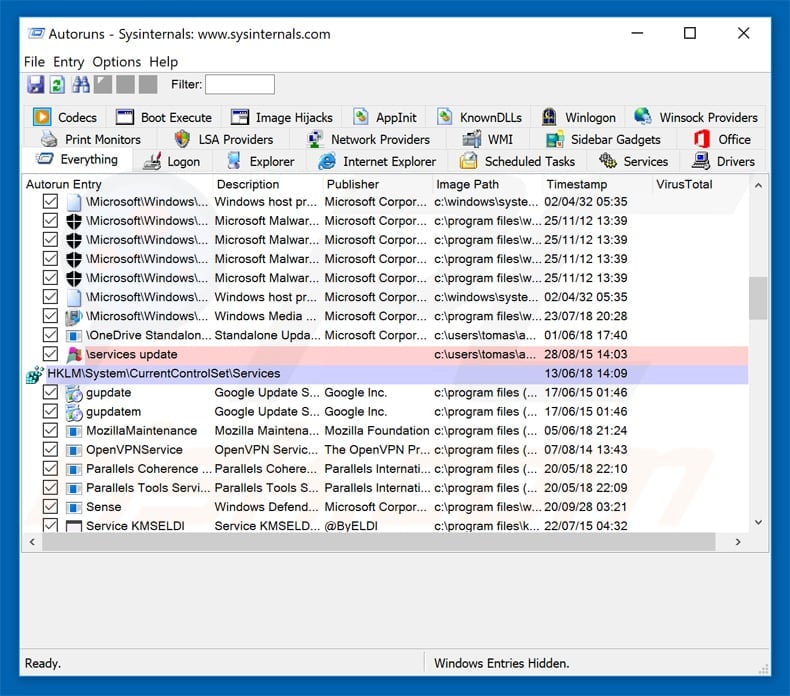

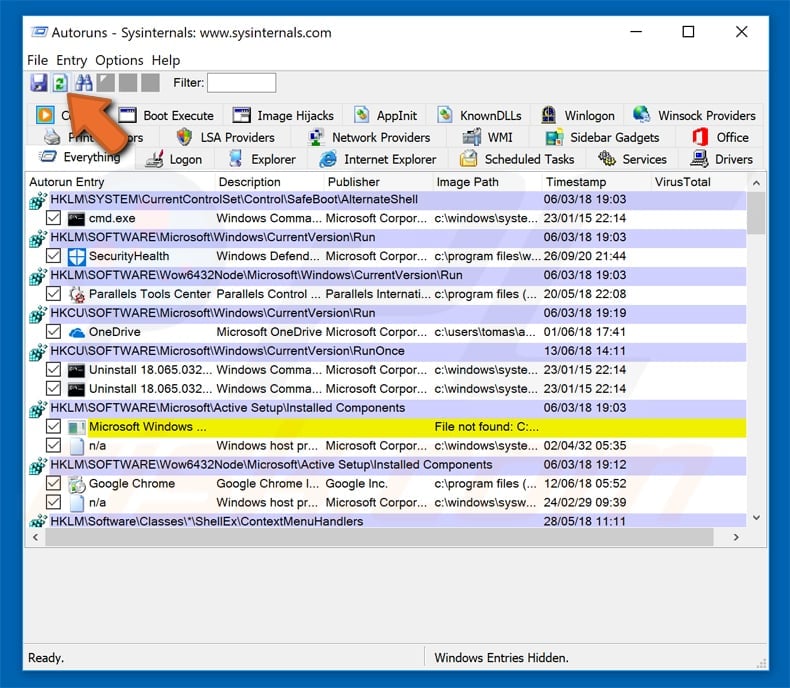

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

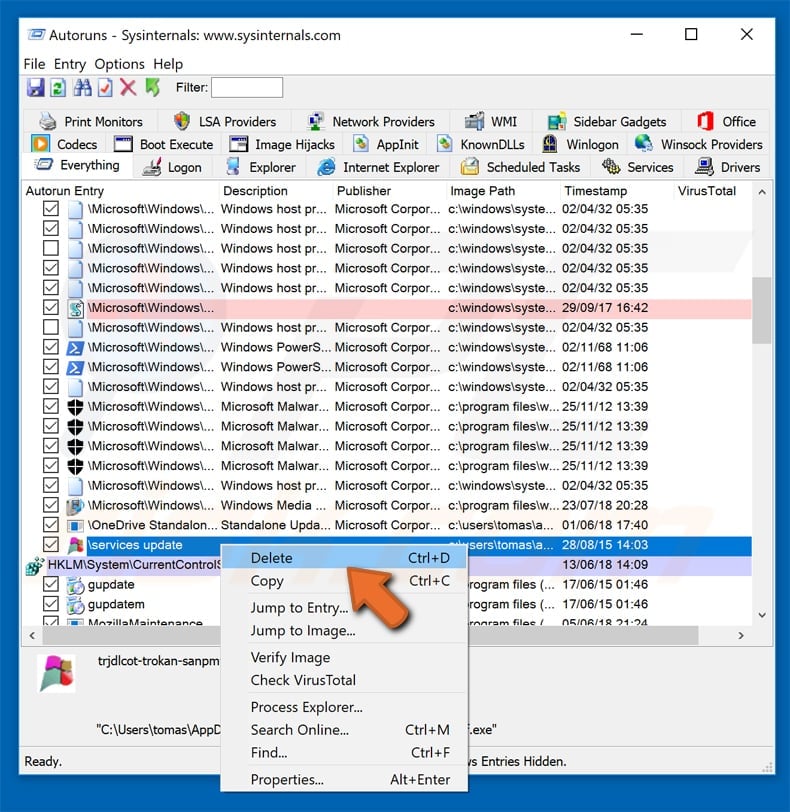

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

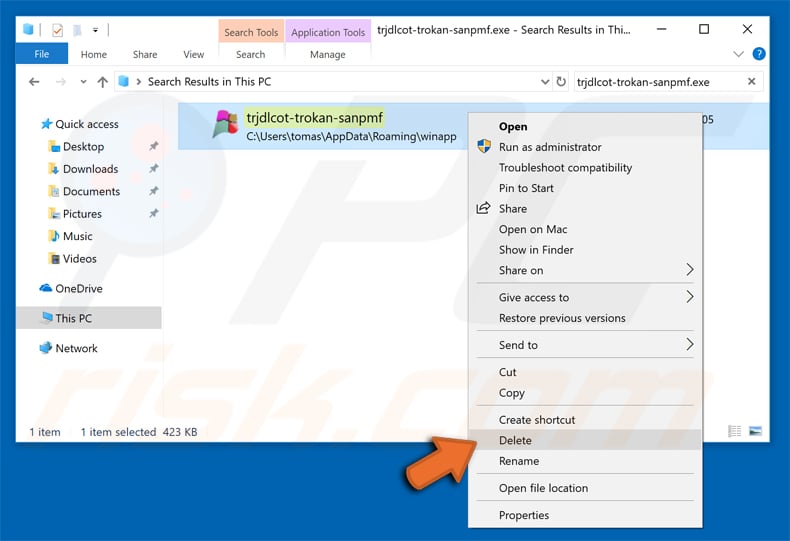

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden