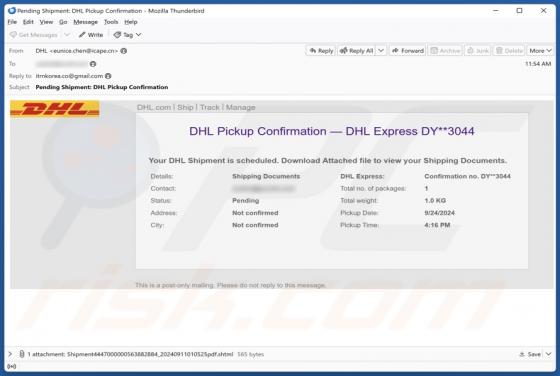

DHL Pickup Confirmation Email Betrug

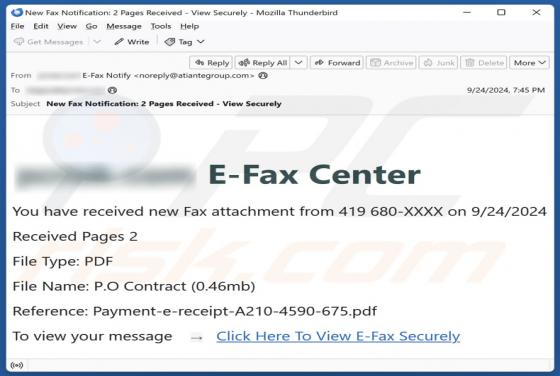

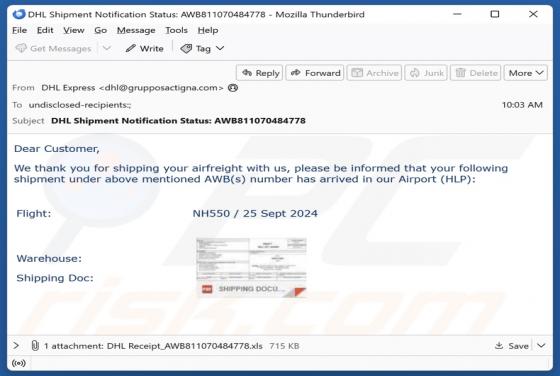

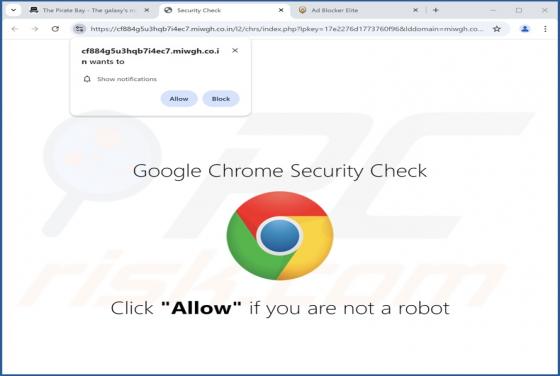

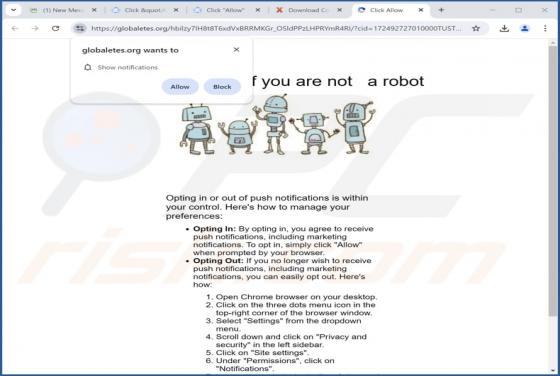

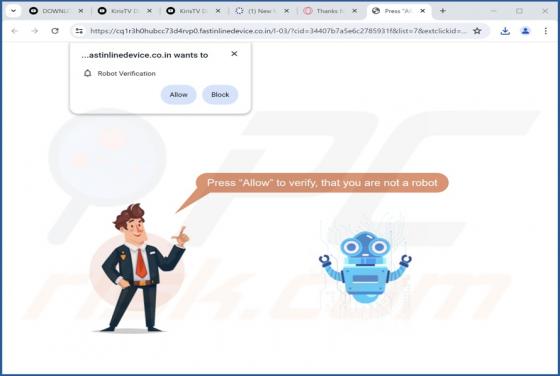

Nach Prüfung der "DHL Pickup Confirmation" E-Mail haben wir festgestellt, dass es sich um eine Fälschung handelt. Diese Spam-Nachricht wird als Warnung über eine Sendung ausgegeben. Sie lockt die Empfänger auf eine überzeugend getarnte Phishing-Website, die auf die Anmeldedaten für E-Mail-Konten a