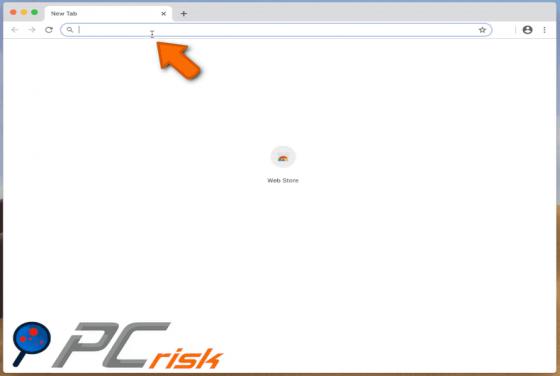

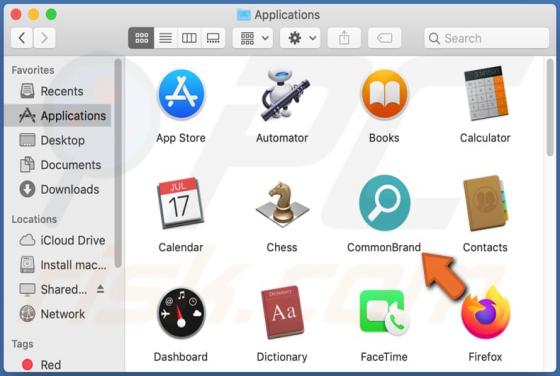

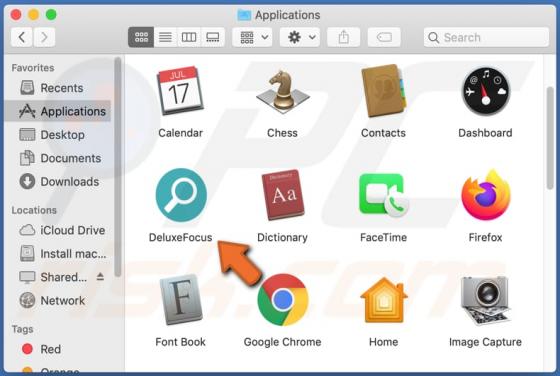

DeluxeFocus Adware (Mac)

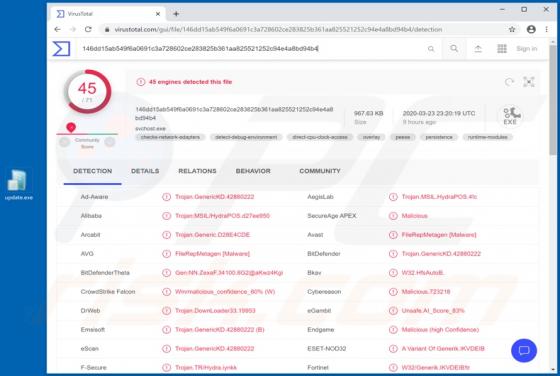

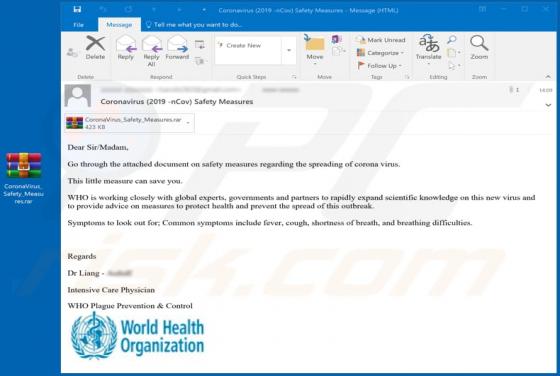

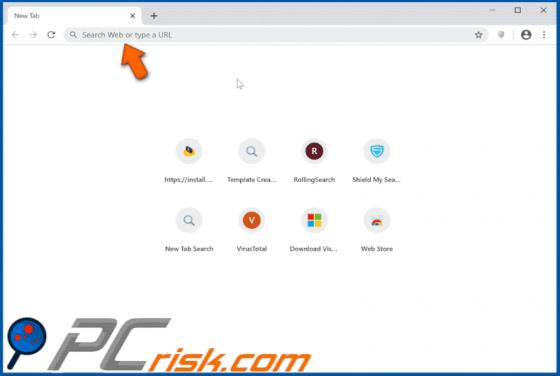

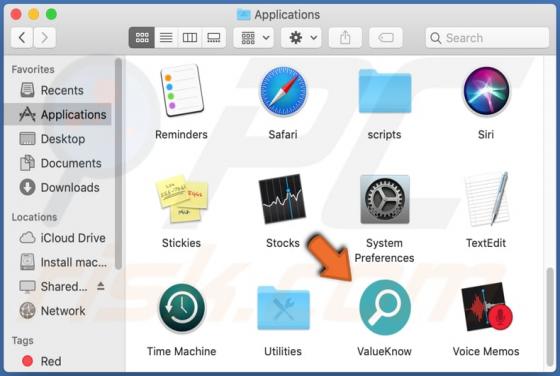

DeluxeFocus ist eine der vielen Anwendungen, die das Internetsurfen verbessern sollen und einige andere Funktionen bieten. Es handelt sich dabei jedoch um eine potenziell unerwünschte Anwendung (PUA), die darauf ausgelegt ist, Benutzer mit Werbung zu füttern und verschiedene Informationen zu sam