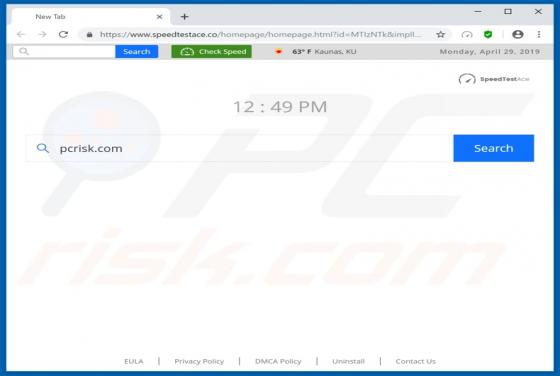

Speedtestace.co Weiterleitung

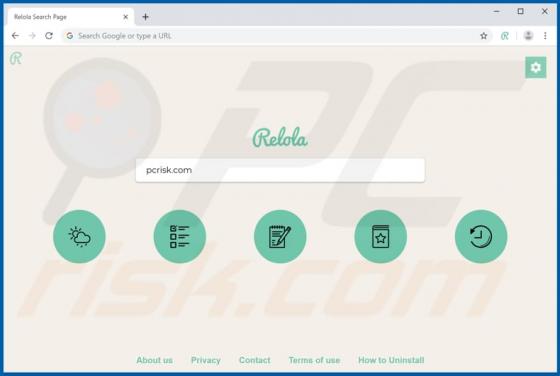

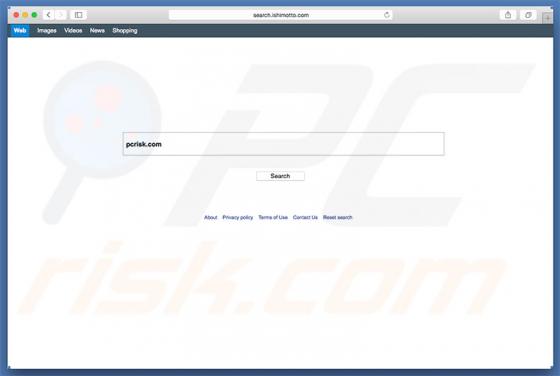

Sehr ähnlich wie searchmedia.online, feed.ebooks-club.com, feed.searchfrit.com und viele andere Seiten, ist speedtestace.co eine falsche Suchmaschine. Ihre Entwickler behaupten, dass diese Suchmaschine ein verbessertes Surferlebnis (schnelle und genaue Suchen, verbesserte Ergebnisse und so weiter)