Ratgeber zum entfernen von viren und spyware, anleitung zum deinstallieren

Was für eine Art von Anwendung ist Jirin.app?

Unsere Untersuchung der Jirin.app hat ergeben, dass diese App eine der vielen Adware-artige Anwendungen, die zu den Pirrit gehören. Der Zweck dieses Programms ist es, aufdringliche und potenziell irreführende Werbung an Benutzer zu liefern. Daher sollte Jirin.app von den Geräten deinstalliert werden.

Was für eine Art von Malware ist Scrypt?

Bei der Untersuchung neuer Dateieinsendungen auf der VirusTotal-Plattform entdeckte unser Forschungsteam Scrypt ransomware. Ihr Zweck ist es, Dateien zu verschlüsseln und eine Zahlung für ihre Entschlüsselung zu verlangen.

Auf unserem Testsystem verschlüsselte diese Ransomware Dateien und fügte ihren Dateinamen die Erweiterung ".scrypt" hinzu. Eine Datei mit dem ursprünglichen Namen "1.jpg" sah zum Beispiel aus wie "1.jpg.scrypt", "2.png" wie "2.png.scrypt" usw.

Nachdem der Verschlüsselungsprozess abgeschlossen war, wurde eine Lösegeldforderung mit dem Titel "readme.txt" hinterlassen. Diese Nachricht enthielt keine wichtigen Informationen, was darauf hindeutet, dass sich diese Version von Scrypt noch in der Entwicklung befindet.

Was für eine Art von Website ist hotsearch.io?

Hotsearch.io ist die Adresse einer gefälschten Suchmaschine. Wir haben diese Seite gefunden, die von der HotSearch-Browsererweiterung beworben wird. Sie funktioniert als Browser-Hijacker, d.h., ändert die Browser-Einstellungen, um Umleitungen auf die Website hotsearch.io zu erzeugen.

HotSearch wurde auf unserem Testcomputer durch ein bösartiges Installationsprogramm installiert, das wir von einer Torrenting-Website erworben haben. Beachten Sie, dass solche Installationsprogramme oft mit mehreren unerwünschten/schädlichen Programmen gebündelt sind.

Was für eine Art von Software ist diese gefälschte Google Sheets-Erweiterung?

Unser Forschungsteam entdeckte diese gefälschte Google Sheets-Browsererweiterung, als es betrügerische Websites untersuchte. Diese Schurkensoftware ist als Tabellenkalkulationsprogramm getarnt, das Teil der webbasierten Google Docs Editors Suite ist. Es muss betont werden, dass diese Erweiterung nicht mit Google Sheets, Google Docs Editors oder Google LLC verbunden ist.

Bei der Prüfung haben wir festgestellt, dass diese betrügerische Erweiterung sensible Daten sammelt, Browser-Benachrichtigungen, und führt möglicherweise andere schädliche Aktivitäten durch.

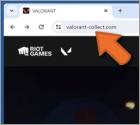

Was für eine Art von Betrug ist "Valorant Gift"?

Nach Prüfung einer Website, die Geschenke für das Valorant-Videospiel anbietet, haben wir festgestellt, dass es sich um eine Fälschung handelt. Der Betrug besagt, dass die Benutzer eintausend Radianite-Punkte kostenlos erhalten können. Diese gefälschte Werbeaktion funktioniert als Phishing-Betrug und zielt auf die Anmeldedaten für das Valorant-Konto ab.

Es muss betont werden, dass dieser Betrug keine Belohnungen oder Geschenke verteilt und nicht mit Valorant oder seinem Entwickler - Riot Games - in Verbindung steht. Bedenken Sie, dass dieses Schema auch auf anderen Domains gehostet werden könnte, abgesehen von valorant-collect[.]com.

Was ist das gefälschte "Riot Games & Twitch Giveaway"?

Nach Überprüfung der Website, die für das "Riot Games & Twitch Giveaway" wirbt, sind wir zu dem Schluss gekommen, dass es sich um einen Betrug handelt, bei dem die Namen legitimer Unternehmen (Riot Games und Twitch) als Lockmittel verwendet werden, um Personen zur Preisgabe persönlicher Daten zu verleiten. Weder Riot Games noch Twitch haben etwas mit dieser Betrugsseite zu tun.

Welche Art von Anwendung ist Psoriasis?

Bei unserer Analyse von Psoriasis haben wir erfahren, dass diese App als adware. Nach der Installation zeigt Psoriasis verschiedene Werbungen an. Außerdem kann es Daten von Geräten sammeln. Wir haben auch festgestellt, dass Psoriasis Teil der Pirrit Familie. Benutzer sollten die Installation von Anwendungen wie Psoriasis vermeiden.

Was für eine Art von Malware ist WaveStealer?

WaveStealer (auch bekannt als Wave Stealer) ist eine Malware, die darauf ausgelegt ist, Informationen zu stehlen. Seine Entwickler bieten das Schadprogramm zum Verkauf an und preisen es als äußerst vielseitiges Tool an. WaveStealer zielt auf Anmeldeinformationen (Benutzernamen/Passwörter), Kreditkartennummern, Kryptowährungs-Geldbörsen und andere sensible Daten ab.

Was für eine Art von Malware ist Senator?

Bei unserer Analyse der Senator-Malware haben wir festgestellt, dass es sich um Ransomware handelt, die von Cyberkriminellen eingesetzt wird, um Opfer zur Zahlung von Lösegeld zu zwingen. Wir entdeckten Senator Ransomware bei der Untersuchung von Malware-Samples auf VirusTotal. Senator verschlüsselt nicht nur Dateien, sondern ändert auch Dateinamen und hinterlässt eine Lösegeldforderung ("SENATOR ENCRYPTED.txt").

Senator benennt Dateien um, indem es eine E-Mail-Adresse, die ID des Opfers und die Erweiterung ".SENATOR" an Dateinamen anhängt. So wird beispielsweise "1.jpg" in "1.jpg.EMAIL=[senatorrans@gmail.com]ID=[A42C7FF44C09822A].SENATOR" umbenannt, "2.png" in "2.png.EMAIL=[senatorrans@gmail.com]ID=[A42C7FF44C09822A].SENATOR" und so weiter.

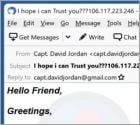

Was ist "Boxes Of Money"?

Nach sorgfältiger Analyse haben wir festgestellt, dass es sich bei der fraglichen E-Mail um einen Betrug handelt. Der Zweck dieser betrügerischen Nachricht ist es, die Empfänger dazu zu verleiten, persönliche Daten anzugeben oder finanzielle Transaktionen an die Betrüger vorzunehmen. Es wird den Empfängern dringend empfohlen, diese E-Mail zu ignorieren und zu löschen, um nicht Opfer des Betrugs zu werden.

Weitere Beiträge...

Seite 96 von 609

<< Start < Zurück 91 92 93 94 95 96 97 98 99 100 Weiter > Ende >>