Antworten Sie nicht auf I monitored your device on the net for a long time

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist der I monitored your device on the net for a long time E-Mail Betrug?

Sexerpressungs-E-Mail-Betrug ist eine Art von Betrug, bei dem Betrüger behaupten, sie hätten sich in Computer gehackt und ein demütigendes Video von Empfängern aufgenommen, die sich ein Video für Erwachsene ansehen. In der Regel drohen Betrüger, dieses Video an andere Personen auf der Kontaktliste zu versenden, es sei denn, die Empfänger zahlen einen bestimmten Geldbetrag (normalerweise in Kryptowährung).

Solche E-Mails sollten ignoriert werden, insbesondere dann, wenn keine Webcam an einem Computer angeschlossen (oder in diesem integriert) ist.

Betrüger hinter dieser E-Mail behaupten, das Gerät lange Zeit überwacht und es geschafft zu haben, es zu hacken und mit einem Virus zu infizieren. Betrügern zufolge haben sie Zugriff auf die Kamera, das Mikrofon, Messenger, das Telefonbuch, Passwörter alle sozialen Netzwerke usw.

Betrüger versuchen, Empfänger dazu zu verleiten zu glauben, dass sie die angeschlossene/integrierte Webcam und den Zugriff auf den Bildschirm verwendet haben, um ein Video des Empfängers beim Ansehen von Pornografie aufzunehmen und das Video in soziale Netzwerke hochgeladen wird, wenn Empfänger nicht innerhalb von 48 Stunden 1200 US-Dollar (in Bitcoin) an den angegeben Wallet zahlen. Solche E-Mails sollten nicht beantwortet und, noch wichtiger, keine Zahlungen an Betrüger vorgenommen werden.

Es ist ratsam, solche E-Mails zu löschen und als Spam zu markieren. Es ist erwähnenswert, dass Betrüger hinter solchen E-Mails eine Spoofing-Technik verwenden können. Diese Technik wird verwendet, um den Eindruck zu erwecken, dass eine E-Mail von jemandem stammt, vom dem sie nicht stammt.

Mit anderen Worten fälschen Betrüger die Adresse des Absenders, um die Empfänger dazu zu verleiten zu glauben, dass sie die E-Mail von jemandem empfangen haben, den sie kennen. Es ist üblich, dass Betrüger die Adresse des Absenders mit der des Empfängers identisch machen.

| Name | I Monitored Your Device On The Net For A Long Time E-Mail Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Betrüger behaupten, ein demütigendes Video aufgenommen zu haben und drohen, es zu veröffentlichen (bekannt zu machen) |

| Lösegeldbetrag | $1200 in Bitcoin |

| Cyberkriminellen-Kryptowallet-Adressen | bc1qnkxjyxtdjmr8tkwzfz2t3rc4scdmnr4ll99kg9, bc1qpae26vlj5dnlxgwt2xjyw69sz3e596xs9xtwkn |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Weitere Beispiele für E-Mail-Betrugsmaschen sind "COVID-19 Vaccination NHS-E-Mail-Betrug", "Ruralvía Seguridad-E-Mail-Betrug" und "Stopped Processing Incoming Emails-Betrug". Es ist wichtig zu erwähnen, dass Betrüger/Cyberkriminelle E-Mail als Werkzeuge verwenden können, um Empfänger dazu zu verleiten, sensible Informationen (z.B. Kreditkartendaten, Anmeldedaten, Sozialversicherungsnummern) zur Verfügung zu stellen oder bösartige Dateien zu öffnen, die entwickelt wurden, um bösartige Software (z.B. Ransomware, Trojaner-artige Malware) zu installieren.

Wie infizieren Spam-Kampagnen Computer?

Wenn Cyberkriminelle E-Mails als Kanal zur Übermittlung von Malware verwenden, versenden sie E-Mails, die einen bösartigen Anhang eines Download-Links für eine bösartige Datei enthalten. In jedem Fall besteht ihr Hauptziel darin, ahnungslose Empfänger dazu zu verleiten, eine bösartige Datei herunterzuladen und zu öffnen, die entwickelt wurde, um das Betriebssystem mit Malware zu infizieren.

Beispiele für Dateien, die Cyberkriminelle in ihren Malspam-Kampagnen verwenden, sind Archivdateien (z.B. RAR,ZIP), ausführbare Dateien (wie .exe, .run), Microsoft Office-, PDF-Dokumente, JavaScript-Dateien. Es ist bemerkenswert, dass bösartige Office-Dokumente Computer nicht infizieren können, es sei denn, Benutzer aktivieren das Bearbeiten/Inhalte (bösartige Makros) in ihnen. Wenn solche Dokumente mit der Microsoft Office-Version geöffnet werden, die vor 2010 veröffentlicht wurde, installieren sie Malware, ohne nach Berechtigungen zu fragen.

Microsoft Office 2010 und neuere Versionen verfügen über den Modus "Geschützte Ansicht", der verhindert, dass bösartige Dokumente Malware automatisch installieren.

Wie kann die Installation von Malware vermieden werden?

Weder Dateien noch Programme sollten über Downloadprogramme (oder Installationsprogramme) von Dritter, Peer-to-Peer-Netzwerke (zum Beispiel Torrent Clients, eMule) von unsicheren, inoffiziellen Seiten heruntergeladen (oder installiert) werden. Der einzigen sicheren Quellen für das Herunterladen von Software sind offizielle Webseiten und direkte Links.

Installierte Programme sollten niemals mit inoffiziellen Werkzeugen Dritter aktualisiert oder aktiviert werden. Diese Werkzeuge können häufig bösartig sein und sind es häufig auch.

Installierte Software muss mithilfe von eingebauten Funktionen oder Werkzeugen vonoffiziellen Entwicklern aktiviert oder aktualisiert werden. Es ist erwähnenswert, dass es nicht legal ist, inoffizielle Werkzeuge zu verwenden, um Software zu aktivieren oder raubkopierte Software zu verwenden.

Eine weitere wichtige Sache ist, keine Anhänge oder Links zu öffnen, wenn diese in E-Mails enthalten sind, die nicht relevant sind und von verdächtigen Adressen aus versendet werden. Solche E-Mails können als Kanäle zur Übermittlung von Malware verwendet werden.

Schließlich ist es ratsam, eine seriöse Anti-Virus- oder Anti-Spyware-Suite auf einem Computer installiert zu haben und ihn regelmäßig auf Bedrohungen zu scannen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Aussehen der E-Mail (GIF):

Text in der E-Mail:

Subject: The device has been successfully hacked.

Greetings.

I monitored your device on the net for a long time and successfully managed to hack it. It was not difficult for me, as I have been in this business for a long time.When you visited a pornography site, I was able to put a virus on your computer that gave me full access to your device, namely your camera, microphone, phone calls, messengers, what happens on your screen, phone book, passwords to all social networks, etc.

To hide my virus, I have written a special driver which is updated every 4 hours and makes it impossible to detect it.

I captured video of your screen and camera device and edited a video of you masturbating in one part of the screen and a pornographic video that you opened at that moment in the other part of the screen.

I can safely send any data from your device to the Internet, as well as anyone who is recorded in your contacts, messengers and social networks.

I can also give anyone access to your social networks, emails and messengers.If you don't want me to do it, then:

Transfer $1200 (US dollars) to my Bitcoin wallet.My Bitcoin wallet address: bc1qnkxjyxtdjmr8tkwzfz2t3rc4scdmnr4ll99kg9, bc1qpae26vlj5dnlxgwt2xjyw69sz3e596xs9xtwkn, bc1qljx0ltxe0s2rhh7w0x9qzuhcdw0j79t0a6pxvv

I give you 48 hours to transfer the money. Otherwise, I will perform the above.

The timer started automatically as soon as you opened the email.

I am also automatically notified when this email is opened.

If you do not know how to transfer money and what Bitcoin is. Then type "Buy Bitcoin" into Google

As soon as I receive a transfer of the required amount, the system will automatically inform me about the received payment and offer to delete from my servers all the data I received from you.

And therefore, I will confirm the deletion.Do not try to complain anywhere, as a purse does not track, mail from where the letter came, and is not tracked and created automatically, so there is no point in writing to me.

If you try to share this email with anyone, the system will automatically send a request to the servers and they will proceed to upload all the data to social networks. Also, changing passwords in social networks, mail, device will not help you, because all the data is already downloaded to a cluster of my servers.Good luck.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist der I monitored your device on the net for a long time E-Mail Betrug?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

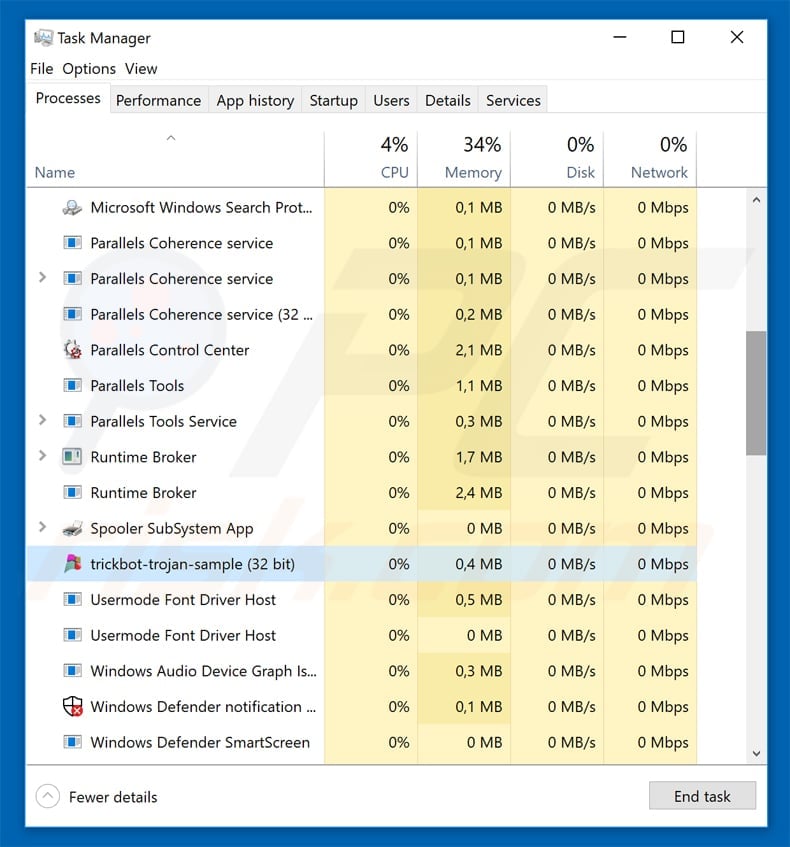

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

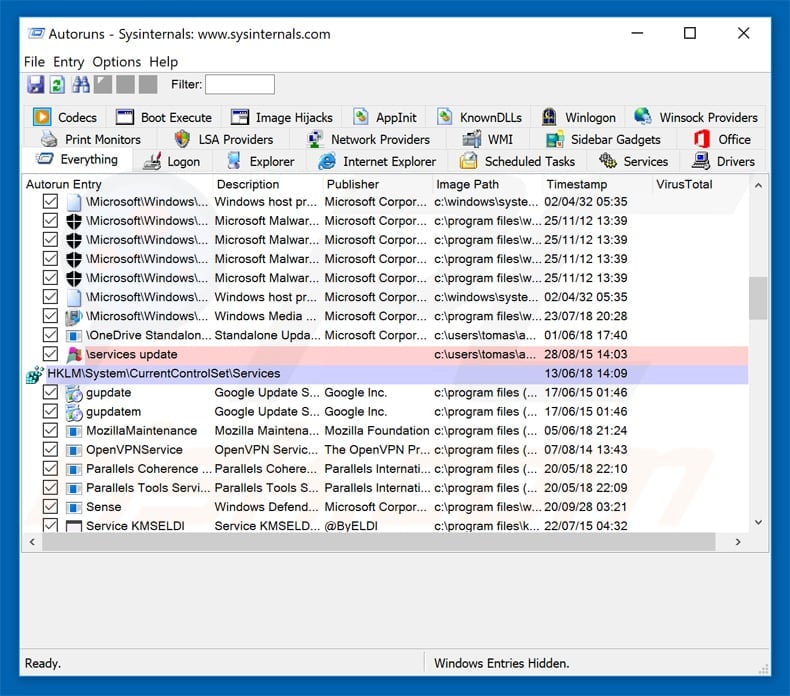

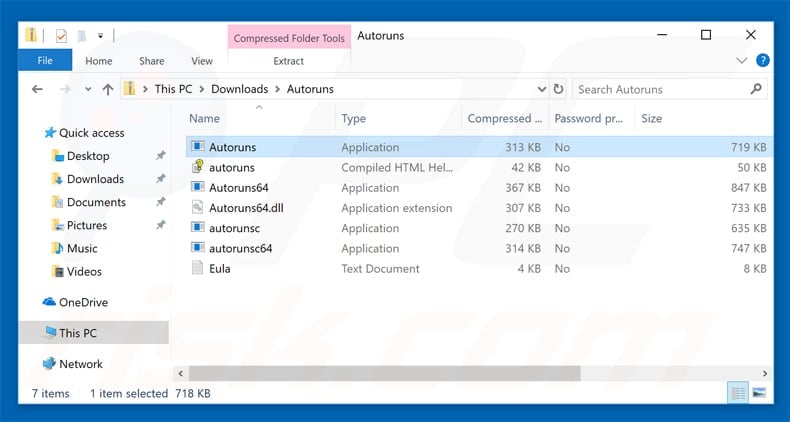

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

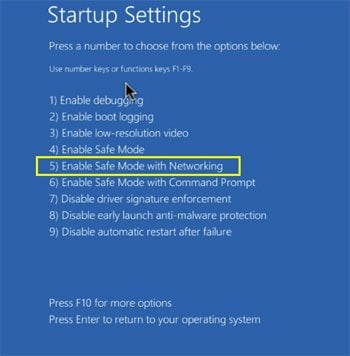

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

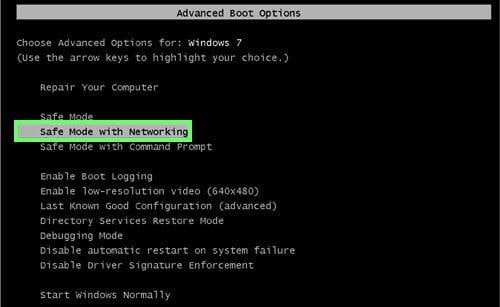

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

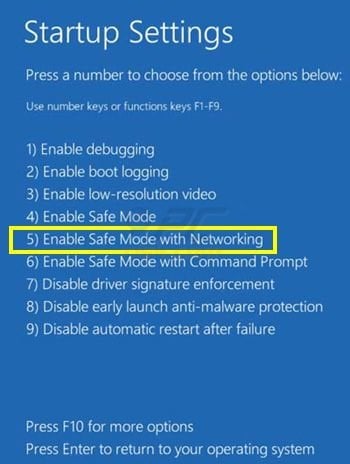

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

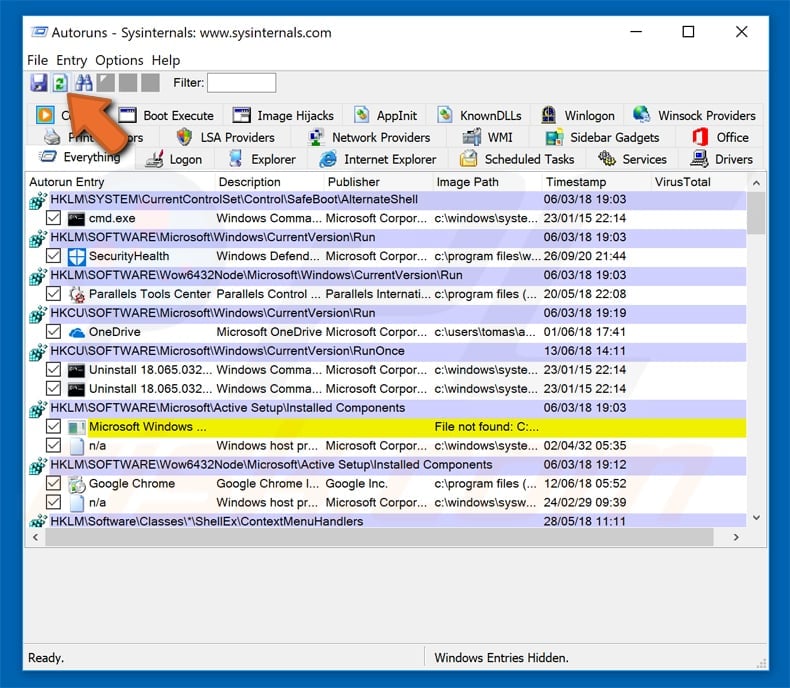

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

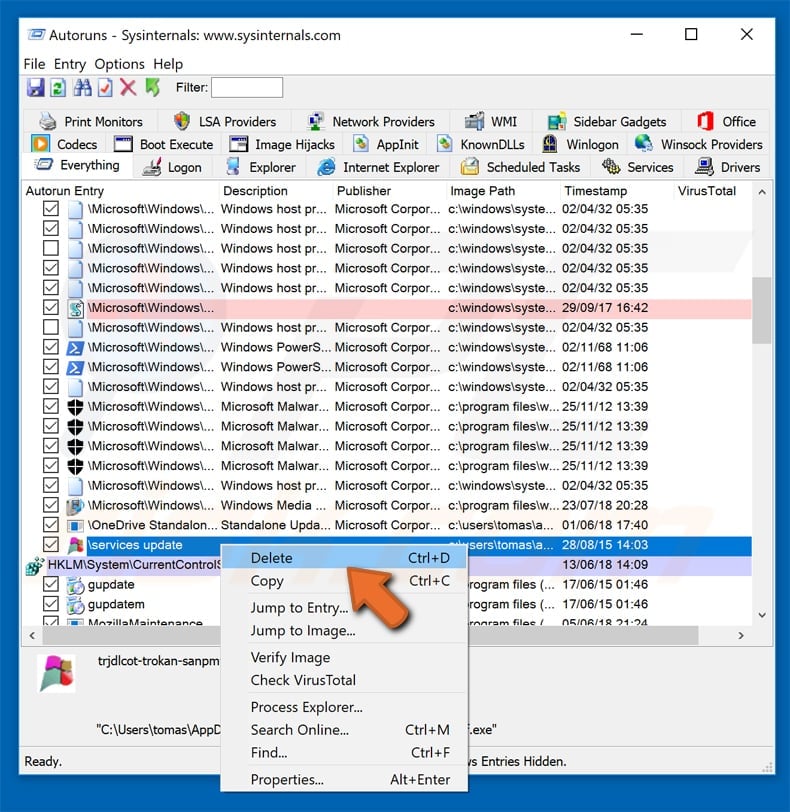

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

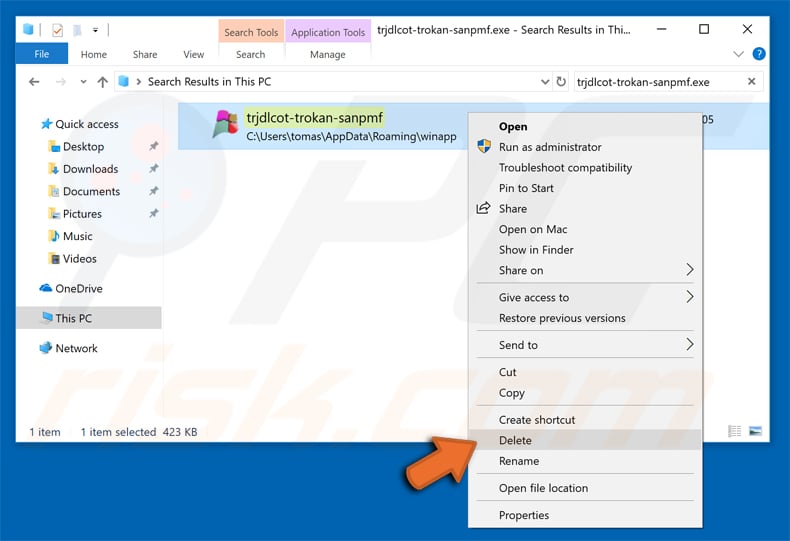

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden