Vermeiden Sie Betrugsversuche durch E-Mails, die behaupten, Ihr System sei mit RDP infiziert

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von E-Mail ist "Your System Was Breached By Remote Desktop Protocol"?

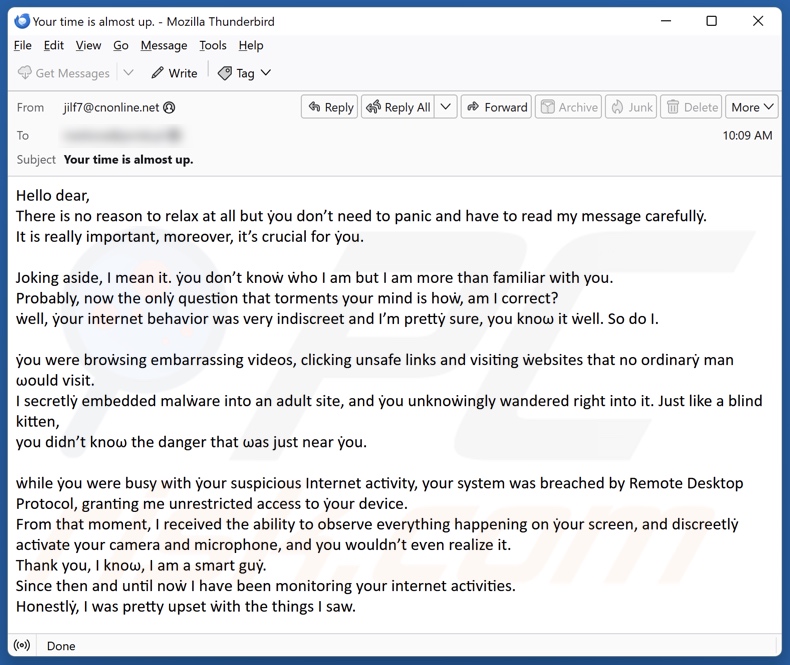

Nach dem Lesen dieser "Your System Was Breached By Remote Desktop Protocol"-Spam-E-Mail haben wir festgestellt, dass sie für einen Sextortion-Betrug wirbt.

In dieser Art von Nachrichten behaupten die Betrüger, die Geräte der Empfänger infiziert und ein kompromittierendes Video von ihnen aufgenommen zu haben, in dem sie erwachsenengerechte Inhalte ansehen. Die Empfänger werden dann aufgefordert, die Absender zu bezahlen, um zu verhindern, dass die Aufnahmen an die Öffentlichkeit gelangen.

Es muss betont werden, dass alle Behauptungen, die in Sextortion Betrugs E-Mails aufgestellt werden, falsch sind; daher stellt diese E-Mail keine Gefahr für die Empfänger dar.

Überblick über den E-Mail-Betrug "Your System Was Breached By Remote Desktop Protocol"

Die Spam-E-Mail mit dem Betreff"Your time is almost up" (kann variieren) informiert den Empfänger darüber, dass sein Gerät infiziert wurde, als er eine kompromittierte Website mit Inhalten für Erwachsene besuchte. Die Infektion wurde durch RDP (Remote Desktop Protocol) erleichtert.

Die infiltrierte Malware wurde verwendet, um die Surfaktivitäten des Opfers zu überwachen und Daten zu sammeln. Die Software wurde auch verwendet, um Audio/Video über das Mikrofon und die Kamera des Benutzers aufzuzeichnen und Schnappschüsse von seinem Bildschirm zu machen, während er Pornografie ansah.

Das Filmmaterial und die Screenshots wurden zu einem Video zusammengeschnitten, das sich angeblich im Besitz des Absenders befindet. In der Nachricht wird der Empfänger angewiesen, 990 USD in der Kryptowährung Bitcoin zu zahlen. Wenn er diese Forderungen ignoriert, wird das Video an seine Kontakte (einschließlich Familie, Freunde, Kollegen usw.) gesendet.

Wie bereits in der Einleitung erwähnt, sind die Informationen in dieser E-Mail falsch. Das bedeutet, dass keines der Geräte des Empfängers vom Absender infiziert wurde und auch kein kompromittierendes Material enthält. Daher stellt diese Spam-E-Mail keine wirkliche Bedrohung dar.

Es ist wichtig zu erwähnen, dass die Bezahlung von Sextortion-Betrügern zu irreparablen finanziellen Verlusten führt, da Kryptowährungstransaktionen aufgrund ihrer nahezu unauffindbaren Natur nicht rückgängig gemacht werden können.

| Name | "Your System Was Breached By Remote Desktop Protocol" Sex-Erpressung |

| Bedrohungsart | Phishing, Schwindel, Social Engineering, Betrug |

| Gefälschte Behauptung | Der Absender hat mit Hilfe von Malware ein explizites Video erstellt und wird es an die Kontakte des Empfängers senden, wenn er nicht bezahlt wird. |

| Cyberkriminelle Cryptowallet-Adresse | 1KKo7QtKcWwFLXEiRh8xmGGv3MbBjn7LzC (Bitcoin) |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Täuschende E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust vertraulicher privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Sextortion-Betrugskampagnen

Wir haben bereits über Tausende von Spam-Kampagnen geschrieben: "Ich habe Zugang zu Ihrem Smartphone", "Is Visiting A More Convenient Way To Reach", "Malware On Porn Website" und "You Are One Of A Kind" sind nur einige unserer Artikel über Sextortion-E-Mails.

Über Spam-Mails werden verschiedene Betrügereien verbreitet, darunter Phishing, Vorschussgebühren, technische Unterstützung, Gewinnspiele, Rückerstattungen und so weiter. Diese E-Mails werden auch zur Verbreitung aller Arten von Malware verwendet.

Spam-Mails sind oft schlecht formuliert und mit Grammatik- und Rechtschreibfehlern behaftet, können aber auch geschickt gestaltet und sogar glaubhaft als Nachrichten von echten Einrichtungen (z. B. Unternehmen, Organisationen, Dienstleistern, Behörden usw.) getarnt sein.

Aufgrund der weiten Verbreitung dieser E-Mails und der Tatsache, wie gut sie gemacht sein können, empfehlen wir Ihnen, bei eingehenden E-Mails, PMs/DMs, SMS und anderen Nachrichten besonders wachsam zu sein.

Wie werden Computer durch Spam-Kampagnen infiziert?

Spam-Kampagnen verbreiten Malware über bösartige Dateien, die als Anhänge oder Download-Links verteilt werden. Bei diesen Dateien kann es sich um Archive (RAR, ZIP usw.), ausführbare Dateien (.exe, .run usw.), Dokumente (PDF, Microsoft Office, Microsoft OneNote usw.), JavaScript und so weiter handeln.

Sobald eine infektiöse Datei geöffnet wird, wird die Infektionskette in Gang gesetzt. Einige Formate erfordern eine zusätzliche Interaktion, um den Download/die Installation der Malware einzuleiten. Bei Microsoft Office-Dateien müssen die Benutzer beispielsweise Makrobefehle aktivieren (d. h. Bearbeitung/Inhalt), während sie bei OneNote-Dokumenten auf eingebettete Links oder Dateien klicken müssen.

Wie lässt sich die Installation von Malware vermeiden?

Es ist wichtig, bei eingehenden E-Mails, DMs/PMs, SMS und anderen Nachrichten Vorsicht walten zu lassen. E-Mail-Anhänge und Links können schädlich oder bösartig sein - öffnen/klicken Sie daher nicht auf solche, die in verdächtigen/irrelevanten Nachrichten entdeckt wurden.

Es muss erwähnt werden, dass Malware mit verschiedenen Techniken verbreitet wird. Seien Sie daher beim Surfen vorsichtig, denn das Internet ist voll von betrügerischen und gefährlichen Inhalten.

Laden Sie außerdem nur von offiziellen und vertrauenswürdigen Quellen herunter. Aktivieren und aktualisieren Sie Software mit legitimen Funktionen/Tools, da illegale Produktaktivierungs-Tools ("Cracking") und Updates von Drittanbietern Malware enthalten können.

Für die Sicherheit des Geräts/Benutzers ist es unerlässlich, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemüberprüfungen durchzuführen und erkannte Bedrohungen und Probleme zu entfernen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text in der Spam-E-Mail "Your System Was Breached By Remote Desktop Protocol":

Subject: Your time is almost up.

Hello dear,

There is no reason to relax at all but you don’t need to panic and have to read my message carefully.

It is really important, moreover, it’s crucial for you.

Joking aside, I mean it. you don’t know who I am but I am more than familiar with you.

Probably, now the only question that torments your mind is how, am I correct?

well, your internet behavior was very indiscreet and I’m pretty sure, you know it well. So do I.

you were browsing embarrassing videos, clicking unsafe links and visiting websites that no ordinary man would visit.

I secretly embedded malware into an adult site, and you unknowingly wandered right into it. Just like a blind kitten,

you didn’t know the danger that was just near you.

while you were busy with your suspicious Internet activity, your system was breached by Remote Desktop Protocol, granting me unrestricted access to your device.

From that moment, I received the ability to observe everything happening on your screen, and discreetly activate your camera and microphone, and you wouldn’t even realize it.

Thank you, I know, I am a smart guy.

Since then and until now I have been monitoring your internet activities.

Honestly, I was pretty upset with the things I saw.I was daring to delve far beyond into your digital footprint-call it excessive curiosity, if you will.

The result? An extensive stash of sensitive data extracted from your device, every corner of your web activity examined with scientific precision.

To make matters more... intriguing, I’ve saved these recordings-clips that capture you partaking in, let’s say, pretty controversial moments within the privacy of your home.

These videos and snapshots are damningly clear: one side reveals the content you were watching, and the other...

well, it features you in situations we both know you wouldn’t want to be published for public viewing.

Suffice it to say, I have all the pieces of the puzzle-images, recordings, and details of the far too vivid pictures.

Pictures you definitely wouldn’t want anyone else to see.

However, with just a single click, I could reveal this to every contact you have-no exceptions, no filters.

Now you are hoping for a rescue, I understand. But let me be clear: don’t expect any mercy or second chances from me.

Now, here’s the deal: I’m offering you a way out. Two choices, and what happens next depends entirely on your decision.Option One: Pretend this message doesn’t exist. Ignore me, and you’ll quickly discover the consequences of that choice.

The video will be shared with your entire network. your colleagues, friends, and family will have front-row seats to a spectacle you’d rather they never saw.

Imagine their reactions. Holy shit, what an embarrassment! well, actions have consequences. Don’t play the victim-this is on you.

Option Two: Pay me to keep this matter buried.

Consider it a privacy fee-a small price to ensure your secrets remain where they belong: hidden.

Here’s how it works: once I receive the payment, I’ll erase everything. No leaks. No traces. your life continues as if nothing ever happened. The payment must be made in cryptocurrency-no exceptions.

I’m aiming for a resolution that works for us both, but let me emphasize: my terms are final and non-negotiable.

990 USD to my Bitcoin address below (remove any spaces): 1KKo 7QtKcW wFLXEiRh 8xmGG v3MbBjn 7LzC

Erscheinungsbild der "Your System Was Breached By Remote Desktop Protocol" Spam E-Mail (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "Your System Was Breached By Remote Desktop Protocol" Sex-Erpressung?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

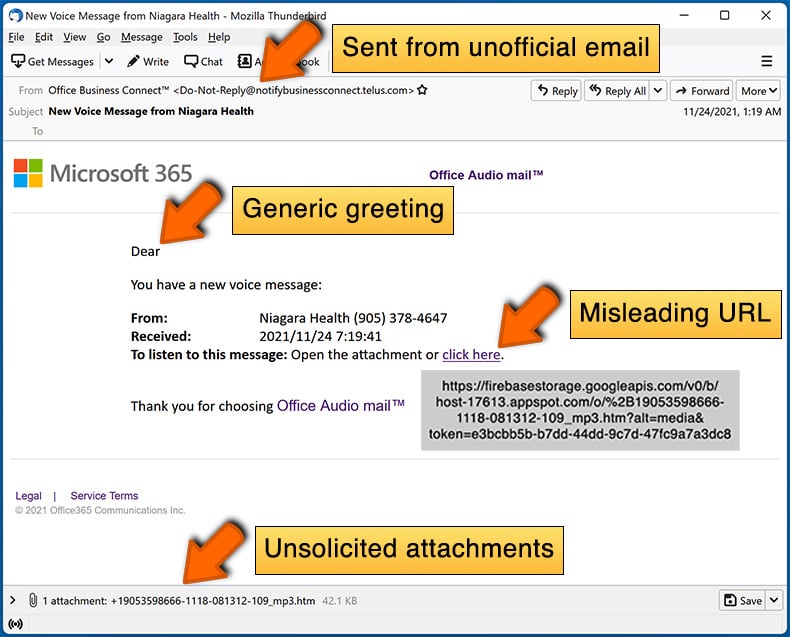

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Unabhängig von allen relevanten Informationen, die Spam-E-Mails enthalten können, sind sie nicht persönlich. Tausende von Nutzern erhalten identische oder sehr ähnliche Nachrichten, die Cyberkriminelle in groß angelegten Kampagnen versenden, in der Hoffnung, dass zumindest einige Empfänger auf ihre Masche hereinfallen.

Wurde mein Computer tatsächlich gehackt und hat der Absender irgendwelche Informationen?

Nein, alle Behauptungen, die in Sextortion Betrugs E-Mails aufgestellt werden, sind falsch. Das bedeutet, dass der Absender Ihr Gerät nicht mit Malware infiziert hat und auch keine kompromittierenden Inhalte mit Ihnen in seinem Besitz hat.

Wie sind Cyberkriminelle an mein E-Mail-Passwort gekommen?

Spam-E-Mails können vom Konto des Empfängers verschickt werden, um den Eindruck der Legitimität zu erwecken (z. B. um die falschen Behauptungen zu untermauern, das Gerät des Opfers gehackt zu haben). Anmeldedaten können durch Phishing-Betrug erlangt werden. Dabei handelt es sich um Websites oder Dateien, die in der Regel als Anmeldeseiten getarnt sind und die eingegebenen Informationen aufzeichnen können. Sie werden häufig durch Spam-Kampagnen beworben. Das unwahrscheinlichste Szenario ist, dass Cyberkriminelle die Anmeldedaten durch eine Datenverletzung bei Ihnen oder einem Dienstanbieter erlangen.

Ich habe Kryptowährungen an die in dieser E-Mail angegebene Adresse geschickt. Kann ich mein Geld zurückbekommen?

Nein, diese Transaktionen können nicht rückgängig gemacht werden, da sie fast nicht zurückverfolgt werden können. Daher können die Opfer von Betrugsmails wie "Your System Was Breached By Remote Desktop Protocol" ihre Gelder nicht zurückfordern.

Ich habe meine persönlichen Daten preisgegeben, als ich auf eine Spam-E-Mail hereingefallen bin - was soll ich tun?

Wenn Sie Ihre Anmeldedaten preisgegeben haben, sollten Sie sofort die Passwörter aller potenziell gefährdeten Konten ändern und den offiziellen Support informieren. Wenn Sie jedoch andere private Daten angegeben haben (z. B. Personalausweisdaten, Reisepass-Scans, Kreditkartennummern usw.) - wenden Sie sich unverzüglich an die entsprechenden Behörden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das bloße Lesen einer E-Mail stellt keine Infektionsgefahr dar. Systeme sind gefährdet, wenn bösartige Anhänge oder Links geöffnet/angeklickt werden.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet, ist mein Computer infiziert?

Wenn es sich bei der geöffneten Datei um eine ausführbare Datei handelte, wurde Ihr Gerät höchstwahrscheinlich infiziert. Wenn es sich jedoch um ein Dokument handelte, hätten Sie dies möglicherweise vermeiden können. Diese Formate erfordern möglicherweise zusätzliche Aktionen, um mit dem Herunterladen/Installieren von Malware zu beginnen (z. B. das Aktivieren von Makrobefehlen, das Anklicken eingebetteter Inhalte usw.).

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner kann praktisch alle bekannten Malware-Infektionen erkennen und entfernen. Beachten Sie, dass sich hochwertige Schadsoftware oft tief im System versteckt - daher ist ein vollständiger Systemscan von größter Bedeutung.

▼ Diskussion einblenden