So entfernen Sie Neptune RAT (Remote Access Trojan)

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von Malware ist Neptune?

Neptune ist ein Remote Access Trojaner (RAT), der in der Programmiersprache Visual Basic (.NET) geschrieben wurde. Trojaner dieser Art ermöglichen den Fernzugriff und die Kontrolle über kompromittierte Rechner. Neptune ist eine äußerst multifunktionale Schadsoftware. Von diesem RAT gibt es mehrere Varianten.

Zum Zeitpunkt des Verfassens dieses Artikels werben die Entwickler stark für Neptune und bieten eine kostenlose Version sowie eine angedeutete erweiterte Version zum Kauf an. Dieser Trojaner ist in gewissem Maße anpassbar.

Überblick über die Malware Neptune

Neptune ist eine hochentwickelte Bedrohung mit einer Vielzahl von Fähigkeiten. Es handelt sich um einen RAT (Remote Access Trojan), der es Angreifern ermöglicht, Fernzugriff auf und Kontrolle über infizierte Geräte zu erlangen.

Diese Malware nutzt Techniken, die eine Analyse und Erkennung verhindern, wie z. B. stark verschleierter Code, Erkennung bei Ausführung auf einer VM (Virtual Machine), Deaktivierung von Antivirensoftware und Löschen von Infektions-/Aktivitätsartefakten. Neptune nutzt Mechanismen zur Sicherstellung der Langlebigkeit, indem er sich selbst als geplante Aufgabe einrichtet und die Windows-Registrierung so verändert, dass er bei jedem Neustart automatisch gestartet wird. Der Trojaner zielt darauf ab, seine Langlebigkeit auf Systemen sicherzustellen.

Dieses bösartige Programm beginnt seine Operationen, indem es umfangreiche Geräte-/Systemdaten sammelt, z. B., Gerätename, Betriebssysteminformationen, Hardware-Details (CPU, GPU, RAM usw.), Akkustatus, Treiber, Netzwerkdaten, MAC-Adresse, letzter Systemneustart, Systemsprache, angeschlossene externe Speichergeräte (USB-Flash-Laufwerke usw.), installierte Anwendungen, Standardbrowser, Antiviren- und Firewall-Status, laufende Prozesse und so weiter.

Neptune kann die Benutzerkontensteuerung (UAC) umgehen, um Systemeinstellungen zu ändern und sich selbst Administratorrechte zu erteilen. Es ist bemerkenswert, dass diese Malware mehrere bösartige Aktivitäten gleichzeitig ausführen kann.

Das RAT kann verschiedene PowerShell-Befehle ausführen, darunter solche zum Herunterladen von Inhalten von einer bestimmten URL und zum Ausführen als Skript. Das bedeutet, dass Neptune Ketteninfektionen verursachen kann. Theoretisch kann diese Art von Malware fast jede Art von Infektion verursachen, aber in der Praxis neigen diese Programme dazu, innerhalb bestimmter Spezifikationen oder Einschränkungen zu arbeiten.

Dieser Trojaner kann Verzeichnisse und Dateien durchsuchen und diese exfiltrieren. Er hat Stealer-Fähigkeiten und kann Informationen - insbesondere Passwörter - aus über 270 Anwendungen extrahieren, darunter Browser, E-Mail Clients und Passwort-Manager.

Neptune versucht, Internet-Cookies und gespeicherte Anmeldedaten (Benutzernamen/Passwörter) von Chromium-basierten Browsern zu erhalten, z. B. Google Chrome, 360 Secure Browser, Brave, Comodo Dragon, CoolNovo, Opera, Torch, Yandex, usw. Es verfügt auch über Keylogging-Fähigkeiten (d. h. es kann Tastenanschläge - Tastatureingaben - aufzeichnen).

Das RAT verfügt über Spyware-Funktionen wie das Aufzeichnen von Audio- und Videoaufnahmen über Mikrofone und Kameras sowie das Live-Streaming von Desktops. Neptune kann als Clipper fungieren, d. h. er erkennt, wenn eine Kryptowährungsadresse in die Zwischenablage kopiert wird (Copy-Paste-Puffer), und ersetzt sie durch eine Adresse, die zu einer Geldbörse im Besitz der Angreifer gehört, wodurch alle ausgehenden Kryptowährungstransaktionen umgeleitet werden.

Zu den Funktionen des RAT gehört auch der Betrieb als Ransomware. Die Ransomware verschlüsselt die Daten der Opfer, um eine Zahlung für deren Entschlüsselung zu verlangen. Die Namen der von Neptune verschlüsselten Dateien werden mit der Erweiterung ".ENC" versehen (z. B. "1.jpg" - "1.jpg.ENC", "2.png" - "2.png.ENC" usw.).

Nach der Verschlüsselung ändert das Programm das Desktop-Hintergrundbild und legt Lösegeldforderungen in HTML-Dateien mit dem Titel "How to Decrypt My Files.html" ab. Die Angreifer können die Informationen in diesen Nachrichten anpassen, z. B. den Lösegeldbetrag in der Kryptowährung Bitcoin, die Adresse der Bitcoin-Brieftasche und die Kontakt-E-Mail(s).

Darüber hinaus kann Neptune die Betriebssysteme der infizierten Computer zerstören. Er erzeugt eine Endlosschleife von krampfartigen, blinkenden Farben, indem er den Desktop-Bildschirm auf zufällige RGB-Werte umstellt und diese schnell wechselt. In der Zwischenzeit beschädigt die Malware den MBR (Master Boot Record), wodurch das System schließlich funktionsunfähig wird.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Software wie Neptune auf Geräten zu mehreren Systeminfektionen, Datenverlusten, schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann.

| Name | Neptune fernzugriffstrojaner |

| Bedrohungstyp | Trojaner, Fernzugriffstrojaner, Fernverwaltungstool, RAT. |

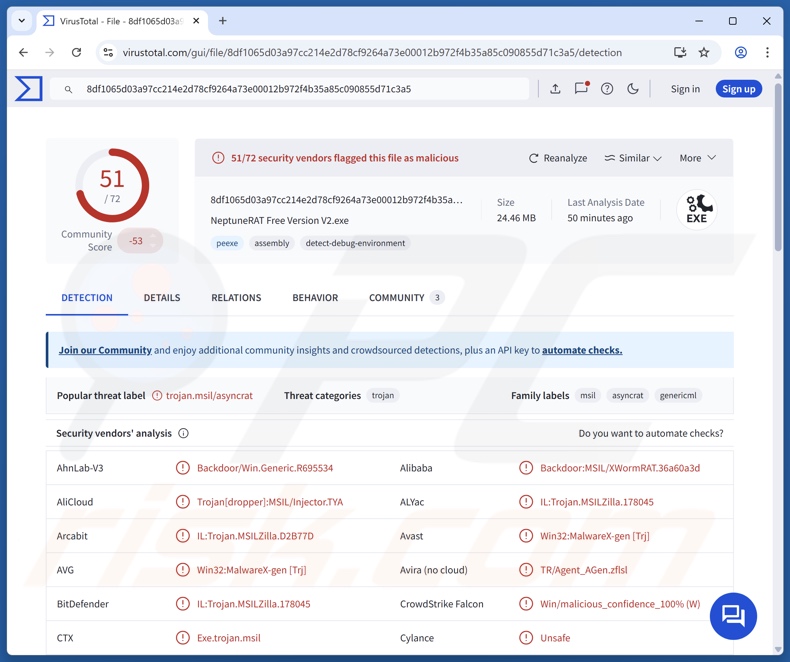

| Namen der Erkennung | Avast (Win32:MalwareX-gen [Misc]), Combo Cleaner (IL:Trojan.MSILZilla.178045), ESET-NOD32 (Eine Variante von MSIL/Agent_AGen.COG), Kaspersky (HEUR:Trojan-Spy.MSIL.Neptune.gen), Microsoft (Backdoor:MSIL/XWormRAT!pz), Vollständige Liste der Erkennungen (VirusTotal) |

| Symptome | Trojaner dringen heimlich in Computer ein und bleiben unauffällig, so dass auf einem infizierten Rechner keine eindeutigen Symptome zu erkennen sind. Neptune kann jedoch als Ransomware fungieren, so dass Folgendes auftreten kann - zuvor funktionsfähige Dateien sind unzugänglich und haben eine andere Erweiterung, eine Lösegeldforderung wird erstellt, Cyberkriminelle verlangen ein Lösegeld für die Entschlüsselung. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Diebstahl von Passwörtern und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wird einem Botnet hinzugefügt, alle Dateien werden verschlüsselt und können ohne Zahlung eines Lösegelds nicht geöffnet werden, das Betriebssystem wird funktionsunfähig gemacht. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Fernzugriffstrojaner

Lilith, Triton, Bee, I2PRAT, StilachiRAT, NonEuclid und SwaetRAT sind nur einige unserer neuesten Artikel über Trojaner für den Fernzugriff. RATs neigen dazu, unglaublich vielseitig zu sein - doch selbst wenn eine Schadsoftware nur über einen begrenzten Funktionsumfang verfügt, stellt sie eine ernsthafte Gefahr für die Sicherheit von Geräten und Benutzern dar. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung beseitigt werden.

Wie hat Neptune meinen Computer infiltriert?

Zum Zeitpunkt der Recherche warben die Entwickler von Neptune RAT stark für den Trojaner über GitHub, Telegram und YouTube. Die Entwickler bieten diesen Trojaner kostenlos an, aber sie scheinen anzudeuten, dass es eine ausgefeiltere Version gibt, die gekauft werden kann. Wie diese Malware verbreitet wird, hängt also möglicherweise von den Cyberkriminellen ab, die sie gerade einsetzen (d. h. die Methoden können von Angriff zu Angriff variieren).

Die Malware wird in erster Linie durch Phishing und Social-Engineering-Methoden verbreitet. Diese Software ist in der Regel als regulärer Inhalt getarnt oder mit ihm gebündelt. Schädliche Dateien kommen in verschiedenen Formaten vor, z. B. als ausführbare Dateien (.exe, .run usw.), Archive (ZIP, RAR usw.), Dokumente (PDF, Microsoft Office, Microsoft OneNote usw.), JavaScript usw.

Zu den am weitesten verbreiteten Verbreitungstechniken gehören: Trojaner vom Typ Backdoor/Loader, Drive-by-Downloads (heimliche/trügerische Downloads), Malvertising, bösartige Anhänge/Links in Spam-Mails (z. B. E-Mails, DMs/PMs, Beiträge in sozialen Medien usw.), Online-Betrug, verdächtige Download-Quellen (z. B. Freeware- und kostenlose Filehosting-Sites, Peer-to-Peer-Netzwerke usw.), illegale Programmaktivierungs-Tools ("Cracks") und gefälschte Updates.

Darüber hinaus können sich einige bösartige Programme über lokale Netzwerke und Wechseldatenträger (z. B. externe Festplatten, USB-Sticks usw.) selbst verbreiten.

Wie lässt sich die Installation von Malware vermeiden?

Wir empfehlen dringend, nur von offiziellen und vertrauenswürdigen Kanälen herunterzuladen. Alle Programme müssen über Funktionen/Tools aktiviert und aktualisiert werden, die von legitimen Entwicklern bereitgestellt werden, da illegale Aktivierungs-Tools ("Cracks") und Updates von Drittanbietern Malware enthalten können.

Eine weitere Empfehlung ist, beim Surfen wachsam zu sein, da betrügerische und gefährliche Online-Inhalte meist echt und harmlos erscheinen. Eingehende E-Mails und andere Nachrichten müssen mit Vorsicht genossen werden. Anhänge oder Links, die in verdächtigen/irrelevanten E-Mails enthalten sind, dürfen nicht geöffnet werden, da sie bösartig sein können.

Wir müssen betonen, wie wichtig es ist, ein seriöses Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemüberprüfungen durchzuführen und Bedrohungen und Probleme zu entfernen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Neptun?

- SCHRITT 1. Manuelle Entfernung von Neptune Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, wenn Antiviren- oder Anti-Malware-Programme dies automatisch erledigen. Zur Entfernung dieser Malware empfehlen wir die Verwendung von Combo Cleaner.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit dem Task-Manager, und ein verdächtig aussehendes Programm gefunden haben, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, auf Herunterfahren, auf Neustart und auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Menü Erweiterte Windows-Optionen sehen, und wählen Sie dann Abgesicherter Modus mit Vernetzung aus der Liste aus.

Video, das zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkbetrieb - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie auf dem Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Vernetzung zu starten.

Video, das zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Energiesymbol. Klicken Sie im geöffneten Menü auf "Neustart", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Im Fenster "Wählen Sie eine Option" klicken Sie auf "Fehlerbehebung", dann wählen Sie "Erweiterte Optionen".

Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie die Taste "F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Vernetzung neu gestartet.

Video, das zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Notieren Sie sich ihren vollständigen Pfad und Namen. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Schadsoftware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit Neptune-Malware infiziert. Sollte ich mein Speichergerät formatieren, um die Malware loszuwerden?

Die Entfernung von Malware erfordert selten eine Formatierung.

Was sind die größten Probleme, die Neptune-Malware verursachen kann?

Die mit einer Infektion verbundenen Gefahren hängen von den Fähigkeiten des Programms und dem Modus Operandi der Cyberkriminellen ab. Neptune ist ein Fernzugriffstrojaner mit verschiedenen Fähigkeiten - er ermöglicht die Fernsteuerung von Geräten, stiehlt Passwörter und andere sensible Daten, arbeitet als Ransomware, spioniert, zerstört Systeme usw. Diese Malware kann mehrere Systeminfektionen, Datenverluste, ernste Datenschutzprobleme, finanzielle Verluste und Identitätsdiebstahl verursachen.

Was ist der Zweck der Neptune-Malware?

Malware wird hauptsächlich zu Gewinnzwecken eingesetzt. Cyber-Kriminelle können bösartige Software auch einsetzen, um sich zu amüsieren, persönlichen Groll auszuleben, Prozesse zu stören (z. B. Websites, Dienste, Unternehmen usw.), Hacktivismus zu betreiben und politisch/geopolitisch motivierte Angriffe zu starten.

Wie ist die Neptune-Malware in meinen Computer eingedrungen?

Malware wird hauptsächlich über Drive-by-Downloads, Trojaner, Online-Betrug, Spam-E-Mails/Nachrichten, Malvertising, nicht vertrauenswürdige Download-Kanäle (z. B. Freeware und kostenlose Filehosting-Websites, Peer-to-Peer-Sharing-Netzwerke usw.), illegale Software-Aktivierungs-Tools ("Cracks") und gefälschte Updates verbreitet. Außerdem können sich einige bösartige Programme selbst über lokale Netzwerke und Wechseldatenträger verbreiten.

Kann Combo Cleaner mich vor Malware schützen?

Combo Cleaner kann Computer scannen und alle Arten von Bedrohungen beseitigen. Es ist in der Lage, die meisten bekannten Malware-Infektionen zu erkennen und zu entfernen. Denken Sie daran, dass ein vollständiger Systemscan unerlässlich ist, da sich hochgradig bösartige Programme oft tief im System verstecken.

▼ Diskussion einblenden