Vertrauen Sie keinen betrügerischen E-Mails mit dem Betreff "Is Visiting A More Convenient Way To Reach"

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von E-Mail ist "Is Visiting A More Convenient Way To Reach"?

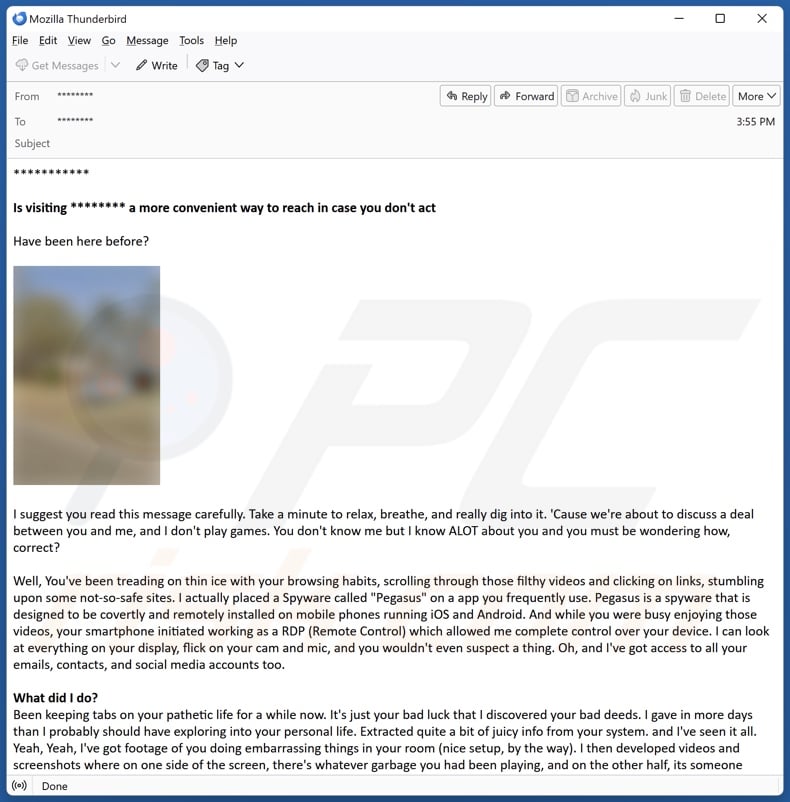

Nachdem wir die E-Mail "Is Visiting A More Convenient Way To Reach" gelesen haben, haben wir festgestellt, dass es sich um Spam handelt. Diese E-Mail wirbt für einen Sextortion-Betrug.

In der E-Mail wird behauptet, der Absender habe das Smartphone des Empfängers infiziert und überwache ihn. Neben der Beschaffung sensibler Daten hat der Absender angeblich auch ein sexuell eindeutiges Video des Empfängers gefilmt. Sie drohen damit, es zu veröffentlichen, wenn sie nicht bezahlt werden.

Es muss betont werden, dass alle in dieser Spam-Mail aufgestellten Behauptungen falsch sind. Daher stellt sie keine Gefahr für die Empfänger dar.

Übersicht über den E-Mail-Betrug "Is Visiting A More Convenient Way To Reach"

In dieser Spam-Mail wird der Empfänger beschuldigt, schlechte Internet-Browsing-Gewohnheiten zu haben. Der Absender behauptet, eine vom Empfänger häufig genutzte App mit Malware infiziert zu haben, die dann verwendet wurde, um Zugriff auf sein Apple- oder Android-Smartphone zu erhalten.

Der Trojaner wurde zur Überwachung des Nutzers eingesetzt. Beim Besuch von Websites für Erwachsene zeichnete die nicht vorhandene Malware den Bildschirm und den Benutzer auf.

Der Empfänger wird angewiesen, 1950 USD in der Kryptowährung Bitcoin zu zahlen. Wenn sie sich weigern, wird das sexuell explizite Video des Nutzers an sein Telefon, seine E-Mail und seine Social-Media-Kontakte gesendet. Es wird eine Frist von vierundzwanzig Stunden ab dem Öffnen der E-Mail gesetzt, um den Forderungen nachzukommen.

Es muss noch einmal betont werden, dass die Informationen in diesem Schreiben völlig falsch sind. So hat der Absender weder Geräte mit Schadsoftware infiziert, noch verfügt er über Empfängerdaten (z. B. keine Videos). Daher sind alle Drohungen, die von der E-Mail ausgehen, leer.

Die Opfer der Kampagne "Is Visiting A More Convenient Way To Reach" erleiden finanzielle Verluste. Da Kryptowährungstransaktionen praktisch nicht rückverfolgbar sind, können sie nicht rückgängig gemacht werden, was bedeutet, dass die Opfer ihre Gelder nicht zurückerhalten.

| Name | "Is Visiting A More Convenient Way To Reach" Sextortionsbetrug |

| Bedrohungstyp | Phishing, Betrug, Social Engineering, Betrug |

| Gefälschte Forderung | Wenn der E-Mail-Absender nicht bezahlt, wird ein sexuell explizites Video mit dem Empfänger an dessen Kontakte gesendet. |

| Cyberkriminelle Cryptowallet-Adresse | 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC (Bitcoin) |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Täuschende E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust vertraulicher privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Sextortion-Spam-Kampagnen

Wir haben über Tausende von Spam-Kampagnen geschrieben; "Malware auf Porno-Website", "You Are One Of A Kind", "Your System Has Been Cracked" und "Internet ist ein gefährlicher Ort" sind nur einige unserer Artikel über Sextortion-E-Mails.

Neben dieser Art von Betrug wird Spam auch für Phishing, technischen Support, Rückerstattungen, Erbschaften, Lotterien und andere Betrügereien verwendet. Betrügerische E-Mails werden auch zur Verbreitung von Malware genutzt.

Die landläufige Meinung, dass diese E-Mails schlecht gestaltet und voller Grammatik- und Rechtschreibfehler sind, ist zwar nicht unwahr, aber nicht immer der Fall. Spam-Mails können geschickt gestaltet und sogar glaubhaft als Nachrichten von legitimen Einrichtungen (z. B. Dienstleistern, Unternehmen, Institutionen, Behörden usw.) getarnt sein.

Wie werden Computer durch Spam-Kampagnen infiziert?

Spam-Kampagnen verbreiten Malware, indem sie bösartige Dateien verbreiten. Sie können an die E-Mails/Nachrichten angehängt oder darin verlinkt sein. Diese Dateien liegen in verschiedenen Formaten vor, z. B. als Dokumente (PDF, Microsoft Office, Microsoft OneNote usw.), Archive (ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), JavaScript usw.

Die Download-/Installationskette der Malware wird ausgelöst, sobald eine solche Datei geöffnet wird. Einige Formate erfordern eine zusätzliche Interaktion, um Systeminfektionsprozesse einzuleiten. Bei Microsoft Office-Dateien müssen die Benutzer beispielsweise Makrobefehle aktivieren (d. h. Bearbeitung/Inhalt), während sie bei OneNote-Dokumenten auf eingebettete Links/Dateien klicken müssen.

Wie lässt sich die Installation von Malware vermeiden?

Es ist wichtig, bei eingehenden E-Mails, DMs/PMs, SMS und anderen Nachrichten Vorsicht walten zu lassen. Wir raten davon ab, Anhänge oder Links in dubiosen/irrelevanten Mails zu öffnen, da sie bösartig sein können.

Es muss erwähnt werden, dass Malware nicht nur durch Spam-Mails verbreitet wird. Wir empfehlen daher, beim Surfen vorsichtig zu sein, da das Internet voll von gut getarnten betrügerischen und gefährlichen Inhalten ist.

Eine weitere Empfehlung ist, nur von offiziellen und vertrauenswürdigen Quellen herunterzuladen. Darüber hinaus müssen alle Programme mit legitimen Funktionen/Werkzeugen aktiviert und aktualisiert werden, da illegale Produktaktivierungstools ("Cracking") und Aktualisierungsprogramme von Drittanbietern Malware enthalten können.

Für die Integrität des Geräts und die Sicherheit des Benutzers ist es von größter Bedeutung, ein zuverlässiges Virenschutzprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemscans durchzuführen und Bedrohungen und Probleme zu entfernen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text in dem Spam-E-Mail-Brief "Is Visiting A More Convenient Way To Reach":

***********

Is visiting ******** a more convenient way to reach in case you don't act

Have been here before?

I suggest you read this message carefully. Take a minute to relax, breathe, and really dig into it. 'Cause we're about to discuss a deal between you and me, and I don't play games. You don't know me but I know ALOT about you and you must be wondering how, correct?

Well, You've been treading on thin ice with your browsing habits, scrolling through those filthy videos and clicking on links, stumbling upon some not-so-safe sites. I actually placed a Spyware called "Pegasus" on a app you frequently use. Pegasus is a spyware that is designed to be covertly and remotely installed on mobile phones running iOS and Android. And while you were busy enjoying those videos, your smartphone initiated working as a RDP (Remote Control) which allowed me complete control over your device. I can look at everything on your display, flick on your cam and mic, and you wouldn't even suspect a thing. Oh, and I've got access to all your emails, contacts, and social media accounts too.What did I do?

Been keeping tabs on your pathetic life for a while now. It's just your bad luck that I discovered your bad deeds. I gave in more days than I probably should have exploring into your personal life. Extracted quite a bit of juicy info from your system. and I've seen it all. Yeah, Yeah, I've got footage of you doing embarrassing things in your room (nice setup, by the way). I then developed videos and screenshots where on one side of the screen, there's whatever garbage you had been playing, and on the other half, its someone jerking off.

With simply a click, I can send this garbage to every single of your contacts.

What should you do?

I see you are getting anxious, but let's get real. In good faith, I want to wipe the slate clean, and allow you to continue with your life and forget you ever existed. I am about to offer you two options. Either ignore this warning (bad for you and your family) or pay me a small amount. Let us examine those two options in details.

Alternative one is to turn a deaf ear my e mail. Let us see what will happen if you opt this option. I will send your video to all of your contacts. The video was lit, and I can't even fathom the humiliation you'll endure when your colleagues, friends, and fam check it out. But hey, that's life, ain't it? Don't be playing the victim

Wise Second Option is to pay me, and be confidential about it. We'll call it my "privacy charges". Lets discuss what happens if you opt this choice. Your dirty secret will remain private. I'll destroy all the data and evidence once you send payment. You have to make the payment via Bitcoin only. Pay attention, I'm telling you straight:'We gotta make a deal'. I want you to know Im coming at you with good intentions. My promises are non-negotiable.

Transfer Amount: USD 1950

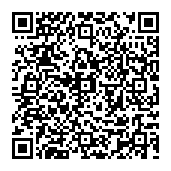

My BTC Address: 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC

Or, (Here's your Bitcoin QR code, you can scan it):

Let me tell ya, it's peanuts for your tranquility.

Important: You got one day to sort this out. (I've a unique pixel within this e-mail, and right now I know that you have read this email message). My system will catch that Bitcoin payment and wipe out all the dirt I got on you. Don't even think about replying to this, it's pointless. The email and wallet are custom-made for you, untraceable. I don't make mistakes, Robert. If I suspect that you've shared or discussed this email with anyone abu, these or view is any se geting sept your contacts. And don't even think about tuming off

Honestly, those online tips about covering your camera aren't as useless as they seem.

Don't dwell on it. Take it as a little lesson and keep your guard up in the future.

Erscheinungsbild der "Ist der Besuch ein bequemerer Weg, um zu erreichen"-Spam-E-Mail (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "Is Visiting A More Convenient Way To Reach" Sextortionsbetrug?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

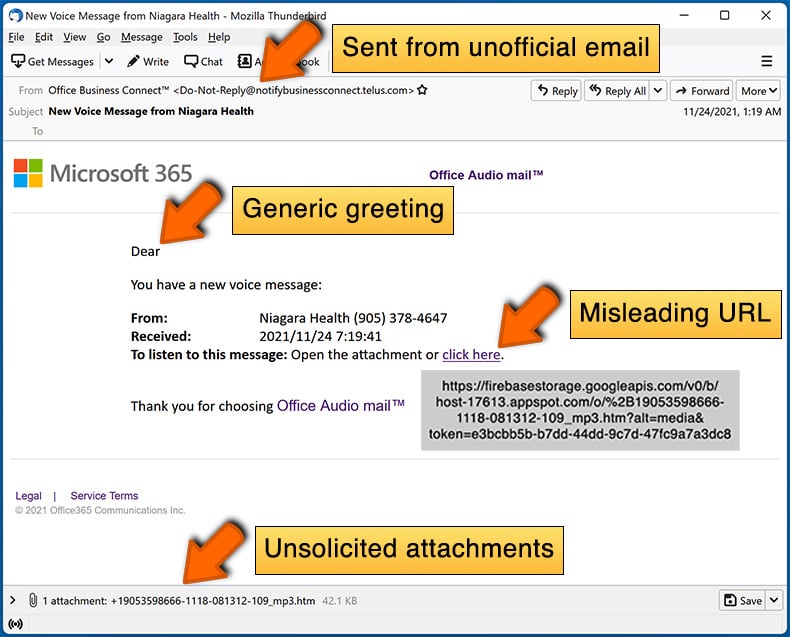

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich, auch wenn sie für den Empfänger relevante Angaben enthalten. Wenn solche Informationen vorhanden sind, wurden sie wahrscheinlich über öffentlich zugängliche Quellen oder Phishing-Betrug erlangt. Cyber-Kriminelle verbreiten diese E-Mails in groß angelegten Kampagnen - daher erhalten Tausende von Nutzern identische (oder unglaublich ähnliche) E-Mails.

Wurde mein Computer tatsächlich gehackt und hat der Absender irgendwelche Informationen?

Nein, alle Behauptungen, die in der E-Mail "Is Visiting A More Convenient Way To Reach" aufgestellt werden, sind falsch. Das bedeutet, dass Ihre Geräte weder vom Absender infiziert wurden, noch sind sie im Besitz Ihrer Daten (einschließlich kompromittierender Aufnahmen). Daher stellt diese E-Mail keine Bedrohung dar.

Wie sind die Cyberkriminellen an mein E-Mail-Passwort gekommen?

In einigen Fällen verwenden Cyberkriminelle die eigenen E-Mail-Konten der Empfänger, um ihnen betrügerische Nachrichten zu schicken - so erwecken sie den Eindruck von Legitimität für ihre falschen Behauptungen. Die Kennwörter der Konten werden am häufigsten über Phishing-Betrug erlangt. Es ist weniger wahrscheinlich, dass diese Daten durch eine Datenverletzung auf Ihrer Seite oder auf der Seite eines Dienstanbieters erlangt wurden.

Ich habe Kryptowährungen an die in dieser E-Mail angegebene Adresse gesendet. Kann ich mein Geld zurückbekommen?

Nein, Kryptowährungstransaktionen können nicht rückgängig gemacht werden, da sie fast nicht zurückverfolgt werden können. Daher können Opfer von Betrügereien wie dieser "Is Visiting A More Convenient Way To Reach"-E-Mail ihr Geld nicht zurückerhalten.

Ich habe meine persönlichen Daten angegeben, als ich auf eine Spam-E-Mail hereingefallen bin - was soll ich tun?

Wenn Sie Ihre Anmeldedaten angegeben haben - ändern Sie die Passwörter aller potenziell gefährdeten Konten und informieren Sie unverzüglich den offiziellen Support. Und wenn es sich bei den preisgegebenen Informationen um andere persönliche Daten handelt (z. B. Personalausweisdaten, Kreditkartennummern usw.) - wenden Sie sich unverzüglich an die zuständigen Behörden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das Öffnen/Lesen einer E-Mail stellt keine Infektionsgefahr dar. Geräte werden infiziert, wenn bösartige Anhänge oder Links geöffnet/angeklickt werden.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet, ist mein Computer infiziert?

Wenn es sich bei der geöffneten Datei um eine ausführbare Datei (.exe, .run usw.) handelt, wurde Ihr Gerät höchstwahrscheinlich infiziert. Sie hätten die Infektion jedoch möglicherweise vermeiden können, wenn es sich um ein Dokument (.doc, .xls, .one, .pdf usw.) gehandelt hätte. Diese Formate erfordern möglicherweise eine zusätzliche Benutzerinteraktion, um Systeminfektionsprozesse zu initiieren (z. B. Aktivierung von Makros, Anklicken eingebetteter Inhalte usw.).

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner ist in der Lage, praktisch alle bekannten Malware-Infektionen zu erkennen und zu entfernen. Es muss betont werden, dass die Durchführung eines vollständigen Systemscans unerlässlich ist, da sich hochgradig bösartige Programme in der Regel tief im System verstecken.

▼ Diskussion einblenden