Geben Sie keine Anmeldedaten auf einer gefälschten Webmail Seite ein, die über eine Phisching-E-Mail geöffnet wurde

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist der Webmail E-Mail Betrug?

Phishing ist eine Art von Angriff, der verwendet wird, um an sensible Informationen (z.B. Login-Daten, Kreditkartendaten, Sozialversicherungsnummern) zu gelangen oder bösartige Software (z.B. Ransomware, Trojaner). Normalerweise geben die Angreifer vor, seriöse, vertraute Unternehmen, Organisationen oder andere Entitäten zu sein.

Normalerweise verwenden Cyberkriminelle E-Mails oder Textnachrichten, um Empfänger dazu zu verleiten, vertrauliche Informationen zur Verfügung zu stellen oder Malware auf ihren Computern zu installieren.

Diese Phishing-E-Mail wurde entwickelt, um wie ein Brief von dem E-Mail-Dienstleister zu sein. Sie behauptet, dass das E-Mail-Speicherplatz-Limit des E-Mail-Kontos überschritten wurde (es können keine weiteren Dateien im E-Mail-Konto gespeichert werden/der Posteingang ist voll), und ermutigt dazu, das Konto so schnell wie möglich zu verifizieren, ansonsten werden neu ankommende Mails nicht zugestellt.

Der Hauptzweck dieser Phishing-E-Mail besteht darin, ihre Empfänger dazu zu verleiten, auf den angegebenen Webseiten-Link zu klicken und ihre Login-Informationen (E-Mail-Adresse und Passwort) auf der geöffneten gefälschten Webmail-Login-Seite einzugeben. Webmail ist ein seriöser E-Mail-Dienst, der nichts mit dieser Phishing-Kampagne zu tun hat.

Durch die Eingabe ihrer Anmeldeinformationen auf betrügerischen Webseiten wie dieser, bieten nichtsahnende Empfänger/Benutzer Cyberkriminellen eine Gelegenheit, ihre Konten (in diesem Fall, E-Mail-Konten) zu stehlen. Gestohlene E-Mail-Konten können verwendet werden, um Malspam, verschiedene Betrugsmaschen zu versenden, um andere Benutzer dazu zu verleiten, Malware auf ihren Computern zu installieren, Geld zu senden.

Außerdem könnten sie verwendet werden, um auf all die E-Mails zuzugreifen, die vertrauliche Informationen enthalten könnten. Es kommt häufig vor, dass Cyberkriminelle gestohlene Konten im Darknet verkaufen oder versuchen, andere Konten mithilfe derselben Login-Daten zu stehlen, wie die bereits gestohlenen Konten. Daher ist es wichtig, keinerlei Anmeldeinformationen oder andere persönliche Informationen auf Webseiten einzugeben, die von verdächtigen, unbekannten Absendern empfangen werden.

| Name | Webmail Email Scam |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | E-Mail-Kontingent überschritten |

| Tarnung | Letzte Warnung von Webmail |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Es gibt viele Phishing-E-Mails, die im Internet verbreitet wurden oder immer noch werden, hier sind einige von ihnen: "Federal Ministry Of Health Germany Email Virus", "Consignment Was Booked Via DHL Express Email Virus", "Email Account Is Almost Full Scam" und "Facebook Email Scam". Normalerweise werden sie als wichtige Briefe von Banken, E-Mail-Dienstleistern, Kurieren oder anderen Entitäten getarnt und enthalten einen E-Mail-Anhang oder einen Webseiten-Link, der verwendet wird, um Malware zu verbreiten oder persönliche Informationen zu stehlen.

Wie infizieren Spam-Kampagnen Computer?

Empfänger installieren Malware nur dann per E-Mail, wenn sie einen bösartigen Anhang oder eine über einen Webseiten-Link heruntergeladene Datei öffnen. Normalerweise behaupten Phishing-E-Mails, dass diese Dateien wichtige Dokumente (z.B. Rechnungen) sind.

Normalerweise hängen Cyberkriminelle ausführbare Dateien (wie .exe), JavaScript-Dateien, PDF-, Microsoft Office-Dokumente oder Archivdateien (wie ZIP, RAR) ihren E-Mails an. Es ist wichtig zu wissen, dass bösartige Microsoft Office-Dokumente keine Systeme infizieren, es sei denn, die Empfänger aktivieren die Bearbeitung oder den Inhalt (Makrobefehle).

Dokumente, die mit älteren MS Office-Versionen (die vor 2010 veröffentlicht wurden) geöffnet wurden, verfügen jedoch nicht über den Modus "Geschützte Ansicht" - sie installieren Malware direkt nachdem diese geöffnet wurde.

Wie kann die Installation von Malware vermieden werden?

Software, Dateien sollten niemals über fragwürdige, inoffizielle Seiten oder andere Kanäle wie Downloadprogramme Dritter, Peer-to-Peer-Netzwerke (z. B. Torrent-Clients, eMule), Freeware-Download-Seiten und so weiter heruntergeladen werden. Downloads, die von solchen Kanälen kommen, können bösartig sein, unerwünschte Software installieren.

Installationsprogramme Dritter sollten ebenfalls nicht verwendet werden. Dateien und Programme sollten über offizielle Webseiten und direkte Download-Links heruntergeladen werden.

Anhänge, Webseiten-Links in irrelevanten E-Mails die von unbekannten, verdächtigen Adressen aus versendet werden sollte nicht vertraut (sollten nicht geöffnet) werden. Es kommt häufig vor, dass diese E-Mails Teil irgendeiner Phishing-/Malspam-Kampagne sind und verwendet werden, um Malware zu übermitteln.

Installierte Programme müssen mithilfe von Werkzeugen, Funktionen aktualisiert und aktiviert werden, die ihre Entwickler zur Verfügung stellen. Benutzer, die inoffizielle Werkzeuge Dritter verwenden, um Software zu aktivieren oder zu aktualisieren, infizieren ihre Computer häufig mit Malware.

Ein weiterer Grund, keine inoffiziellen Aktivierungswerkzeuge zu verwenden, ist, dass es nicht legal ist. Es ist auch illegal, raubkopierte Software zu verwenden. Computer sollten regelmäßig auf Bedrohungen gescannt werden.

Es ist wichtig, dies mithilfe einer aktuellen und namhaften Anti-Virus- oder Anti-Spyware-Software durchzuführen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der Text, der im Rahmen des Webmail-E-Mail-Betrugs angezeigt wird:

Subject: LAST WARNING "********"️

Your Account will soon be suspended

Your allowed Email Quota usage has been exceeded on your account.

"********"

Please kindly verify you are Human and not a robot by following the below link, so we can get your account running normal and retreive all pending mails.Verify Account

Kindly verify your account using webmail to enable you access your account after 11:59PM before you can send mails

If no action is taken, you may cease to receive incoming emails

This Email was sent to "********" as a User from "********"Sincerely

******** support team.

Screenshot der gefälschten Webmail-Login-Seite:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist der Webmail E-Mail Betrug?

- SCHRITT 1. Manuelle Entfernung möglicher Malware-Infektionen

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

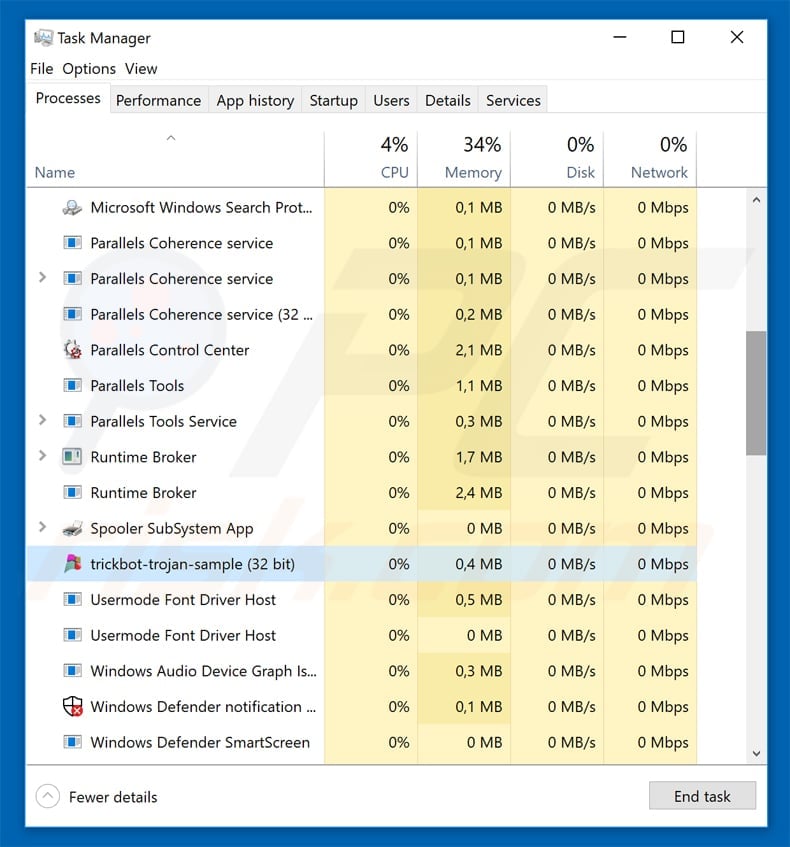

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe . normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner. Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

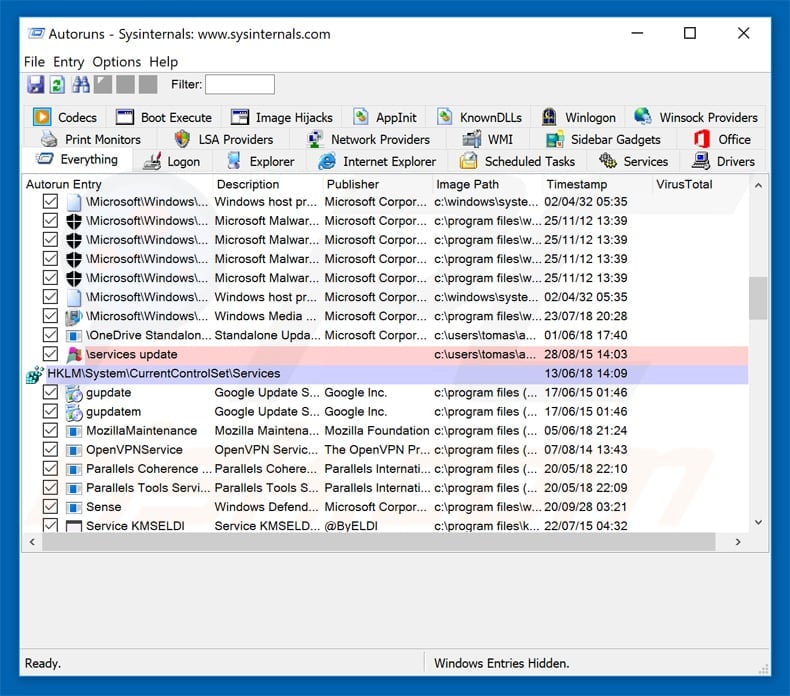

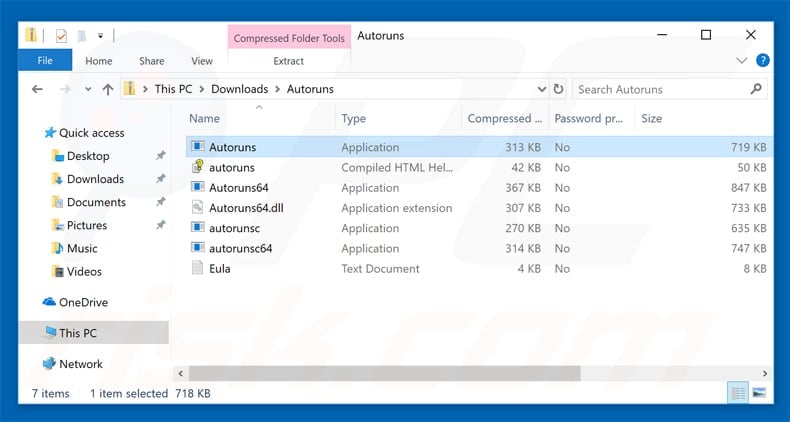

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

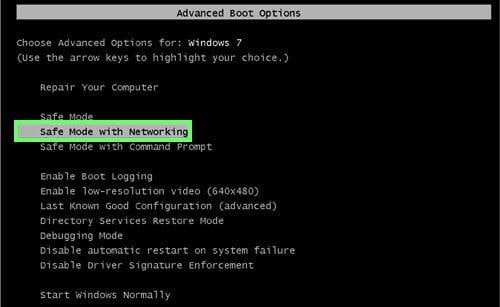

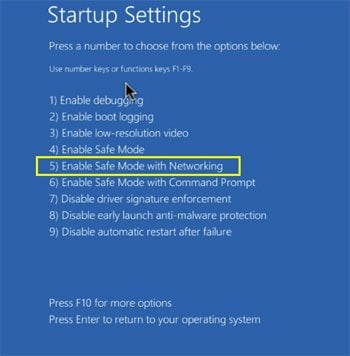

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

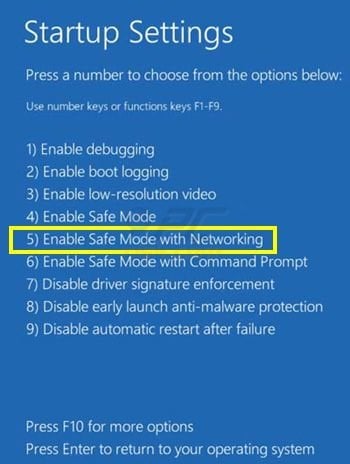

Windows 8-Benutzer: Starten Sie Windows 8 in Abgesicherter Modus mit Netzwerktreibern - Gehen Sie auf den Startbildschirm von Windows 8, geben sie Erweitert ein, wählen Sie bei den Suchergebnissen Einstellungen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie im geöffneten Fenster "Allgemeine PC-Einstellungen" die Option "Erweiterter Start" aus. Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun im Menü "Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche "Fehlerbehebung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm Erweiterte Optionen auf "Starteinstellungen". Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird im Bildschirm Starteinstellungen neu gestartet. Drücken Sie F5, um im abgesicherten Modus mit Netzwerktreibern zu booten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen". Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

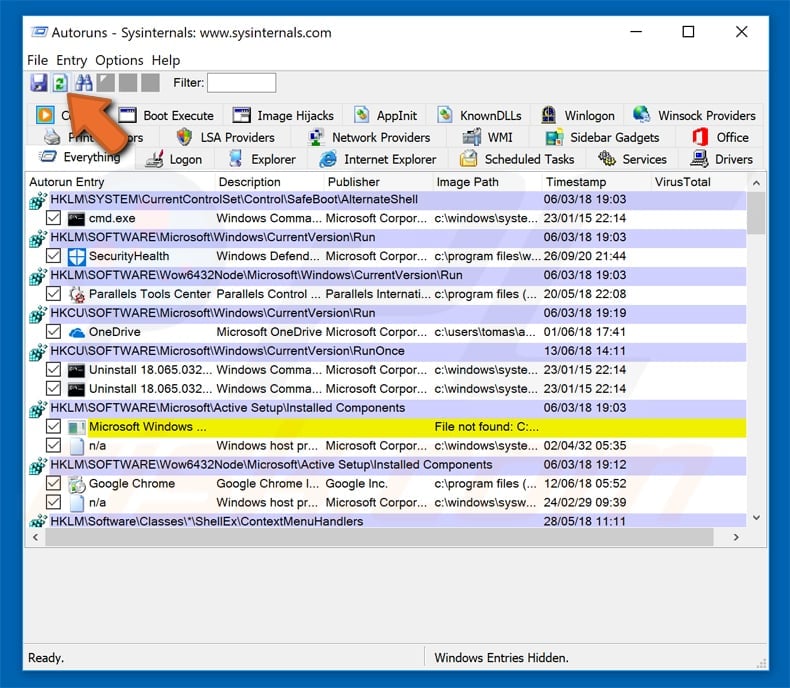

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

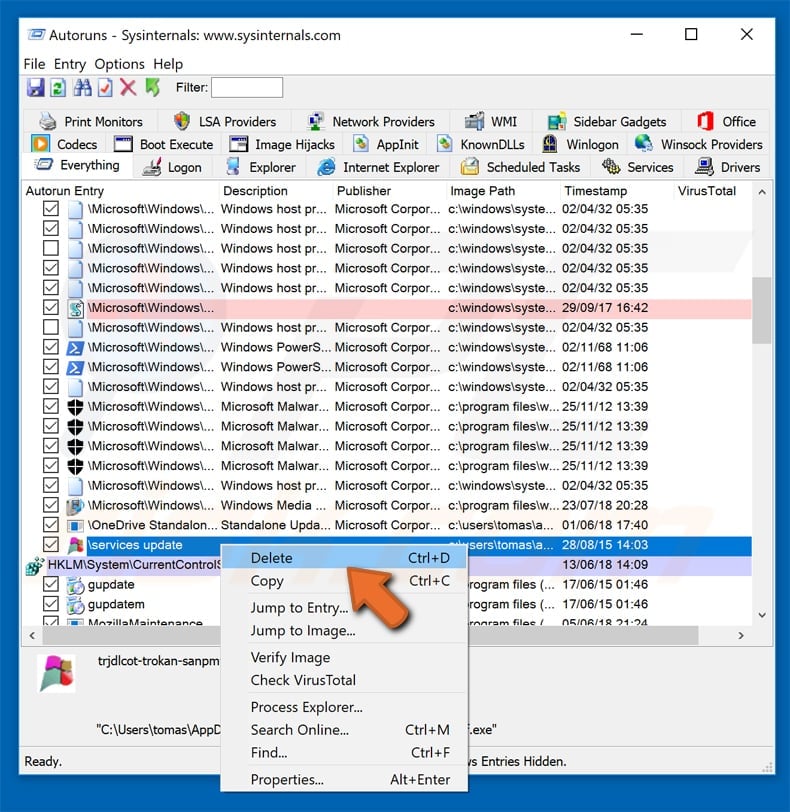

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

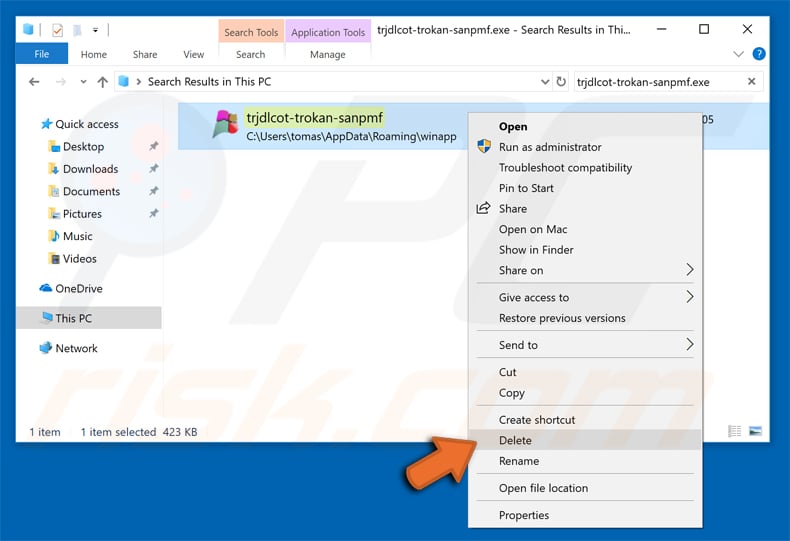

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stell Sie sicher, dass Sie Verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Diese Schritte zu befolgen sollte jegliche Malware von Ihrem Computer entfernen. Beachten Sie, dass für die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erforderlich sind. Wenn Sie nicht über diese Fähigkeiten verfügen, überlassen Sie das Entfernen von Malware Anti-Virus- und Anti-Malware-Programmen. Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es am besten, eine Infektion zu verhindern, als später zu versuchen, Malware zu entfernen. Installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Anti-Virus-Software, um die Sicherheit Ihres Computers zu gewährleisten.

Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

▼ Diskussion einblenden