Ignorieren Sie den E-Mail-Betrug your device was compromised

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist der your device was compromised E-Mail Betrug?

Üblicherweise drohen Betrüger hinter Sexerpressung-E-Mail-Betrugsmaschen, peinliche Bilder oder ein Video über die Empfänger zu teilen. Der Hauptzweck dieser Betrugsmaschen besteht darin, Empfänger dazu zu verleiten zu glauben, dass solche Bilder oder ein Video existieren und Betrügern Geld zu zahlen, damit sie das kompromittierende Material nicht veröffentlichen.

Der E-Mail-Betrug your device was compromised im Detail

Betrüger hinter diesem speziellen Sexerpressung-Betrug behaupten, dass sie Informationen wie besuchte Webseiten gesammelt und Textnachrichten versendet haben. Außerdem behaupten sie, Zugriff auf die Webcam und das Mikrofon gehabt zu haben.

Ihr Ziel ist es, Empfänger dazu zu bringen zu glauben, dass alle gesammelten Informationen und anderen Inhalte mit den Personen in der Kontaktliste geteilt und online veröffentlicht werden, falls die Empfänger nicht 1650 US-Dollar in Bitcoins an die angegebene E-Mail-Adresse zahlen.

Betrüger, die hinter solchen E-Mails stecken, verlassen sich darauf, dass die Empfänger aus Angst handeln - sie haben eigentlich gar kein kompromittierendes oder sensibles Material. Daher sollten solche E-Mails ignoriert und gemeldet werden.

Es ist erwähnenswert, dass Sexerpressung-E-Mail-Betrugsmaschen übr eine gespoofte E-Mail-Adresse des Absenders (die E-Mail-Adresse des Zielopfers) verfügen können. Diese Technik wird verwendet, um Empfänger dazu zu verleiten zu glauben, dass Betrüger in ihre Konten (oder sogar Computer) eingebrochen sind.

Eine andere Technik, die Betrüger verwenden, um ihre E-Mails glaubwürdiger aussehen zu lassen, besteht darin, ihren E-Mails Passwörter beizufügen. Normalerweise sind enthaltene Passwörter alt - Betrüger verwenden Passwörter, die nach Datenpannen geleakt und im Darknet erworben wurden.

| Name | Your device was compromised email scam |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Sensible Informationen wurden gesammelt und werden veröffentlicht, es sei denn, ein Lösegeld wird gezahlt |

| Cyberkriminellen Kryptowallet-Adresse | 1C8a9b9X5vVCDNbspzxFYiJGAR5v9YMPtF |

| Höhe des Lösegelds | $1650 in Bitcoin |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Sexerpressung-Betrugsmaschen im Allgemeinen

Die meisten Sexerpressung-Betrugsmaschen sind sich ziemlich ähnlich (weitere Beispiele für ähnliche E-Mails sind "I Am A Professional Programmer Who Specializes In Hacking Email Scam", "I Have Got Two Not Really Pleasant News For You Email Scam" und "I Have To Share Bad News With You Email Scam"). Die meisten von ihnen drohen mit der Veröffentlichung von demütigenden Fotos, Videos oder anderem Material und fordern Lösegeld.

Es ist wichtig zu erwähnen, dass E-Mails als Kanal zur Übermittlung von Malware verwendet werden können. In der Regel enthalten E-Mails dieser Art einen bösartigen Webseiten-Link oder Anhang.

Wie infizieren Spam-Kampagnen Computer?

Wenn Cyberkriminelle E-Mails verwenden, um Malware zu übermitteln, versenden sie bösartige Links oder Dateien (Anhänge). Ihr Ziel besteht darin, Empfänger dazu zu verleiten, eine bösartige Datei herunterzuladen und dann zu öffnen/auszuführen.

Normalerweise behaupten Cyberkriminelle, dass die an ihre E-Mail angehängte Datei irgendein Dokument ist, wie beispielsweise eine Bestellung oder eine Rechnung. Obwohl Dateien, die über E-Mails dieser Art heruntergeladen werden, bösartig sind - werden sie entwickelt, um Computer mit Ransomware, irgendeinem Trojaner oder anderer Malware zu infizieren.

Normalerweise enthalten E-Mails, die verwendet werden, um Malware zu übermitteln, ein bösartiges Microsoft Office-Dokument, PDF-Dokument, ZIP-, RAR- und eine andere Archivdatei, JavaScript-Datei, irgendeine ausführbare Datei. Empfänger infizieren ihre Computer, wenn sie eine oder eine andere bösartige Datei ausführen.

Es ist erwähnenswert, dass bösartige Dokumente, die mit Microsoft Office 2010 oder neuer geöffnet werden, keine Malware installieren, es sei denn, Benutzer aktivieren das Bearbeiten oder Inhalte (Makrobefehle). Ältere MS Office-Versionen verfügen nicht über den Modus "Geschützte Ansicht", der verhindert, dass geöffnete, bösartige Dokumente Computer infizieren.

Wie kann die Installation von Malware vermieden werden?

Es ist wichtig, installierte Software mit eingebauten Funktionen oder Werkzeugen zu aktualisieren und zu aktivieren, die ihre offiziellen Entwickler zur Verfügung stellen. Inoffizielle Werkzeuge Dritter enthalten häufig in ihnen verstecke Malware und es ist nicht legal, gecrackte Programme oder Cracking-Werkzeuge zu verwenden.

Webseiten-Links und Anhänge in irrelevanten E-Mails sollten nicht geöffnet werden, insbesondere dann, wenn solche E-Mails von unbekannten, verdächtigen Absendern versendet werden. Es ist wichtig, solche E-Mails zu untersuchen - Dateien oder Links in ihnen könnten verwendet werden, um bösartige Software zu verbreiten.

Darüber hinaus wird empfohlen, Software, Dateien von offiziellen Webseiten und über direkte Links herunterzuladen. Dateien, Programme, die von Peer-to-Peer-Netzwerken, inoffiziellen Seiten, Downloadprogrammen Dritter und so weiter heruntergeladen oder über Installationsprogramme Dritter installiert werden, könnten bösartig sein.

Außerdem wird empfohlen, einen Computer regelmäßig auf Viren zu scannen und dies mithilfe einer namhaften Anti-Virus- oder Anti-Spyware-Software durchzuführen. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Das Aussehen des E-Mail-Betrugs the your device was compromised (GIF):

Der in dieser E-Mail dargestellte Text:

Subject: With reference to your cloud storage

I am sorry to inform you that your device was compromised.I'll explain what led to all of this. I have used a Zero Day vulnerability with a special code to infect your device through a website.

This is a complicated software that requires precise skills that I have. It works as a chain with specially crafted and unique code and that’s why this type of an attack can go undetected.

You only need one not patched vulnerability to be infected, and unfortunately for you – it works that simple.You were not targeted specifically, but just became one of the quite a few unlucky people who got hacked that day.

All of this happened a few month ago. So I’ve had time to collect information on you.I think you already know what is going to happen next.

During that time, my software was quietly collecting c

There is more to it, but I have listed a few reasons for you to understand how serious this is.For you to clearly understand, my software controlled your camera and microphone as well and it was impossible for you to know about it.

It was just about right timing for me to get you privacy violated.I’ve been waiting enough and have decided that it’s time to put an end to this.

So here is my offer. Let’s name this a “consulting fee” I need to delete the media content I have been collecting.

Your privacy stays untouched, if I get the payment.

Otherwise, I will leak the most damaging content to your contacts and post it to a public tube for perverts to explore.I understand how damaging this will be for you, and amount is not that big for you to keep your privacy.

Please dont blame me – we all have different ways of making a living.I have no intention of destroying your reputation or life, but only if I get paid.

I don’t care about you personally, that's why you can be sure that all files I have and software on your device will be deleted immediately after I receive the transfer.

I only care about getting paid.My modest consulting fee is 1650 US Dollars transferred in Bitcoin. Exchange rate at the time of the transfer.

You need to send that amount to this wallet: 1C8a9b9X5vVCDNbspzxFYiJGAR5v9YMPtF, 1NGCsGqSdNEKpptQ4DKbJEva59cTSk369o, 1HSb4fZHmyNro5LGyjQFpcDwqKjRUqJhh2The fee is non negotiable, to be transferred within 2 business days.

We use Bitcoin to protect my identity.Obviously do not try to ask for any help from anybody unless you want your privacy to violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.Take care.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist your device was compromised email scam?

- SCHRITT 1. Manuelle Entfernung von Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

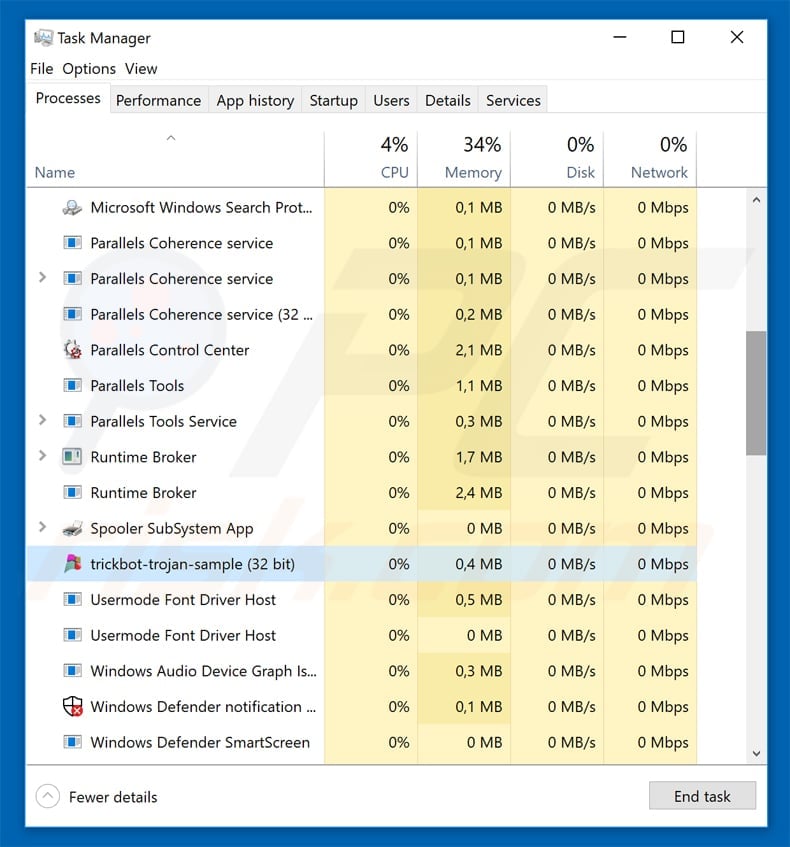

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

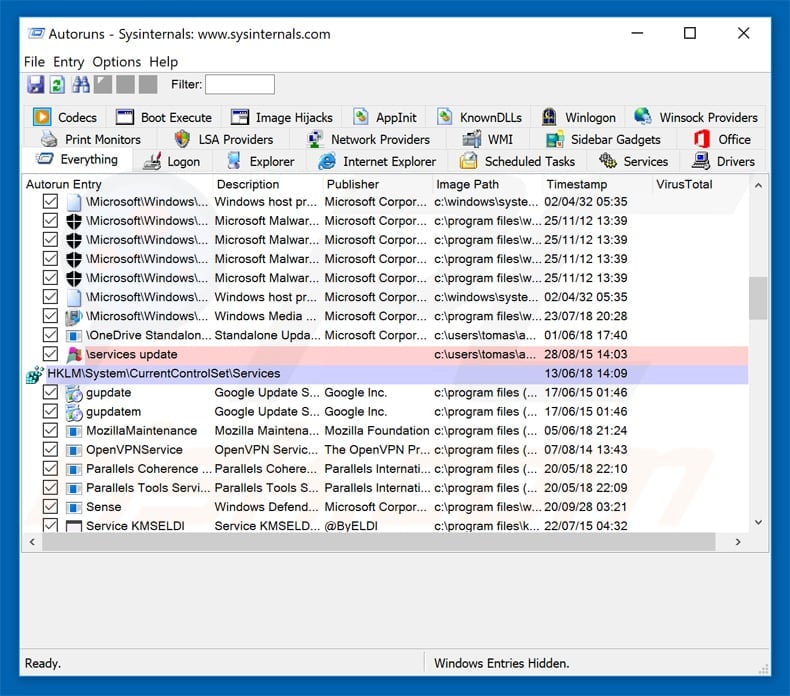

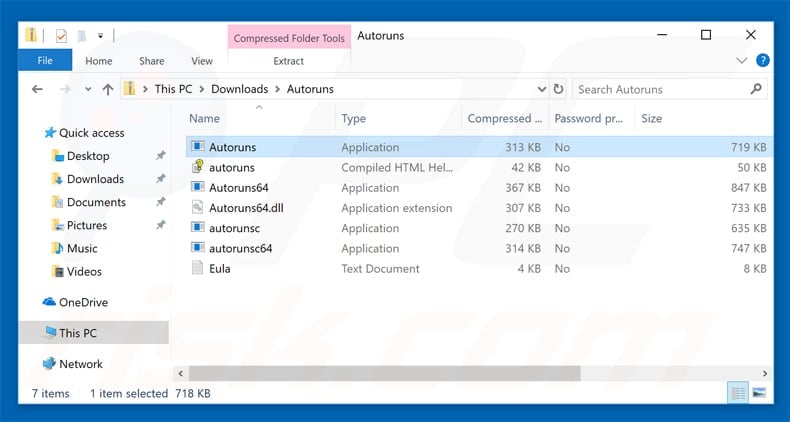

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

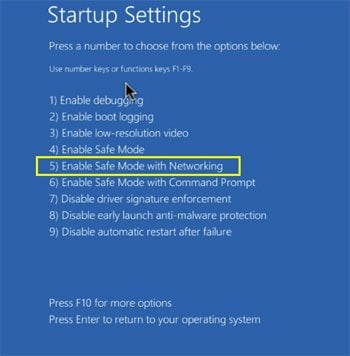

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

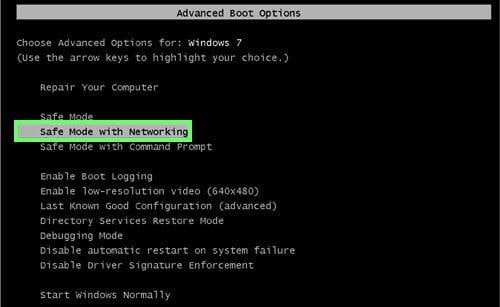

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

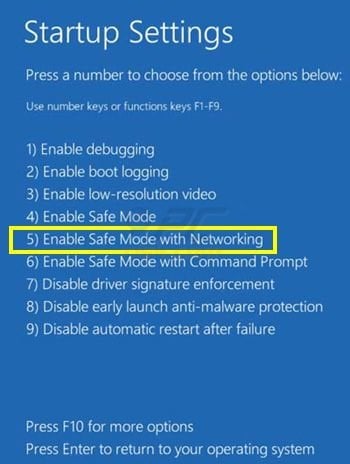

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

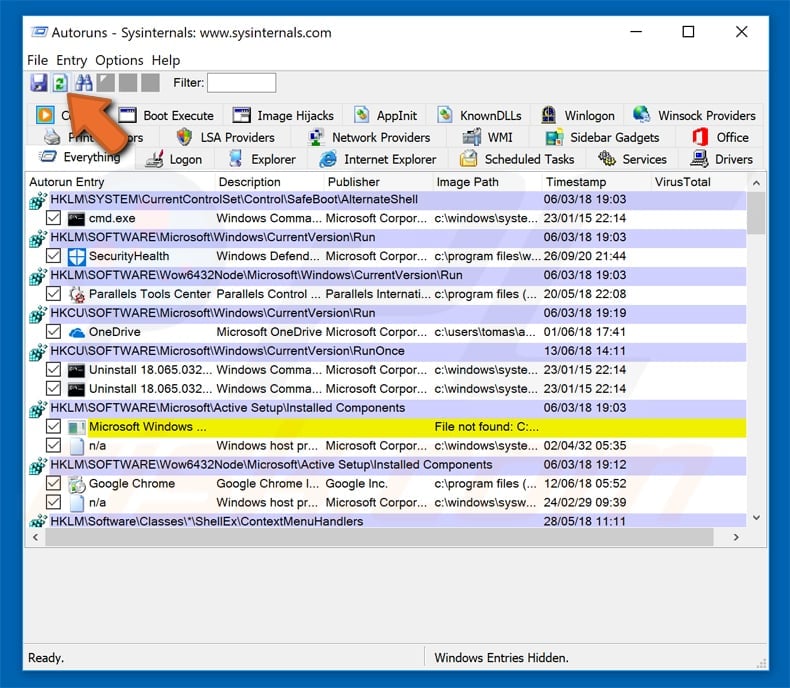

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

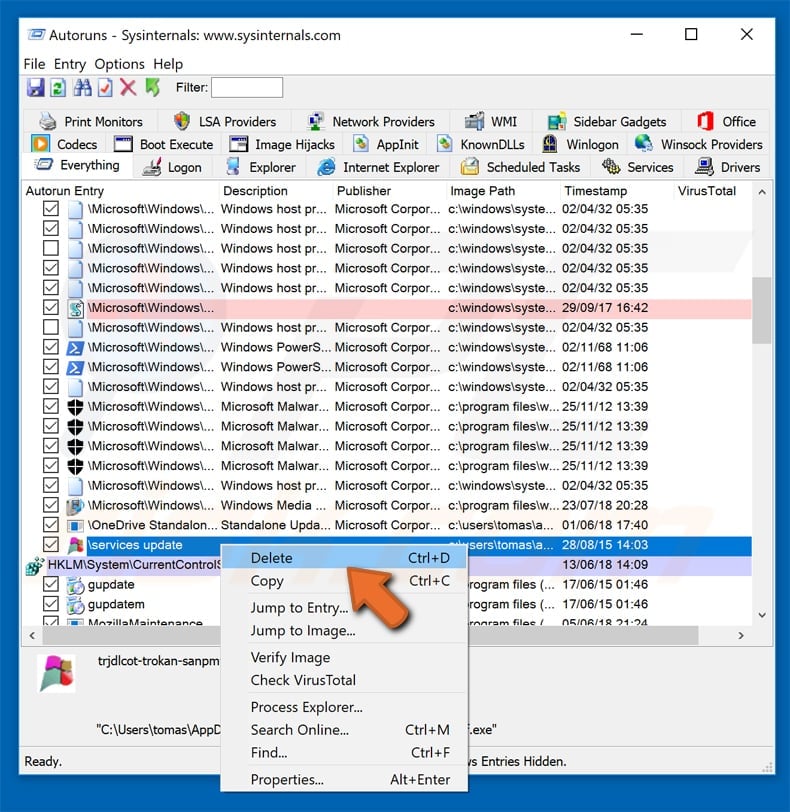

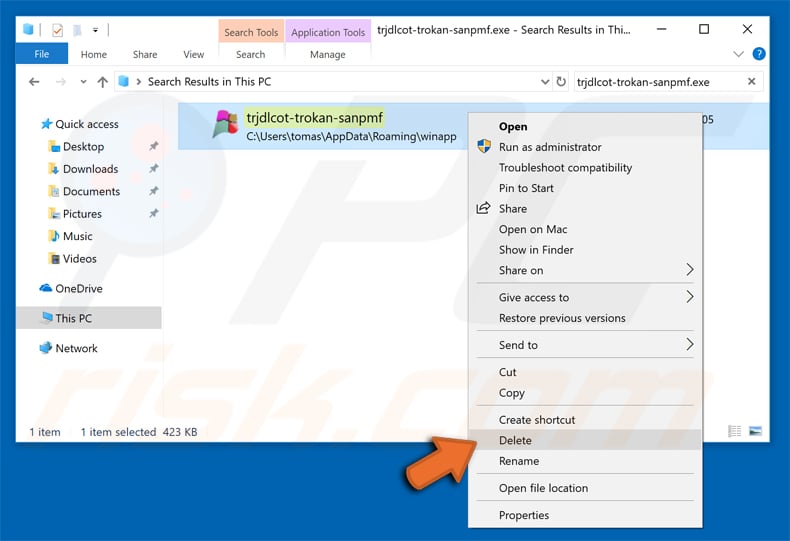

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden