Vemeiden Sie die Infektion Ihres Geräts mit Malware über gefälschte "Kaseya" E-Mails

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist "Kaseya email virus"?

"Kaseya email virus" ist der Name einer Malware-verbreitenden Spam-Kampagne. Der Begriff "Spam-Kampagne" wird verwendet, um eine groß angelegte Operation zu beschreiben, in deren Zuge Tausende von irreführenden/betrügerischen E-Mails versendet werden.

Die über diese Kampagne verbreiteten Briefe drängen Empfänger dazu, ein Update von "Microsoft" zu installieren, um eine Schwachstelle zu beheben, die in den Kundennetzwerken von Kaseya vorhanden ist. Kaseya sind seriöse Entwickler von Software, die entwickelt wird, um Netzwerke, Systeme und IT-Infrastruktur zu verwalten.

Es muss betont werden, dass diese betrügerischen E-Mails in keiner Weise mit Kaseya Limited oder der Microsoft Corporation in Verbindung stehen. Diese Spam-Kampagne zielt darauf ab, den im Juli 2021 stattgefundene Ransomware-Vorfall ausnutzen, der Kaseya und deren Kunden betroffen hat.

Diese gefälschten Briefe verbreiten das bösartige Programm Cobalt Strike, das über datenstehlende Fähigkeiten verfügt und Ketteninfektionen verursachen kann.

Die betrügerischen "Kaseya"-E-Mails im Detail

Die gefälschten "Kaseya"-E-Mails (Betreff/Titel "Unsere Lieferungs-Erneuerung INS734267495"; könnte variieren) bittet Empfänger darum, ein Update von "Microsoft" zu installieren. Dieses "Update" wird Benutzer angeblich vor Ransomware-Infektionen schützen.

Das "Update" ist notwendig, da es die Schwachstelle in Kaseya beheben wird. Sobald ausgeführt, könnte die bösartige Datei ("SecurityUpdates.exe"; könnte variieren) den Download/die Installation der Malware Cobalt Strike auslösen.

Cobalt Strike-Malware-Funktionen

Wie in der Einleitung erwähnt, sind die Hauptfunktionen von Cobalt Strike Datendiebstahl und das Herunterladen/Installieren von zusätzlicher Malware. Um dies näher zu erläutern, beinhalten Eigenschaften der ersten Kategorie das Keylogging (d.h. das Aufzeichnen von Tastenanschlägen) und die Extrahierung von Dateien von dem infizierten Gerät.

Normalerweise streben Cyberkriminelle danach, an persönlich identifizierbare Details, Surfaktivitäten, verschiedene Konto-/Plattform-Logindaten (d.h. IDs, E-Mail-Adressen, Benutzernamen und Passwörter), geschäftliche Daten, finanzielle Informationen (z.B. Bankkontodaten, Kreditkartennummern usw.) und andere sensible Inhalte zu gelangen.

Cobalt Strike kann außerdem Systeme mit Ransomware, Trojanern, Kryptowährungs-Minern und anderer bösartiger Software infizieren. Daher sind die Bedrohungen, die von dieser Malware ausgehen, umfangreich.

Zusammenfassend lässt sich sagen, dass Benutzer, indem sie den betrügerischen "Kaseya"-E-Mails vertrauen, verschiedene Systeminfektionen, ernsthafte Probleme bei der Privatsphäre, erhebliche finanzielle Verluste und Identitätsdiebstahl erleiden können.

Wenn der Verdacht besteht oder bekannt ist, dass Cobalt Strike (oder andere Malware) das System bereits infiziert hat, ist es wichtig, sie sofort mit einer Anti-Virus-Software zu entfernen.

| Name | Cobalt Strike Malware |

| Art der Bedrohung | Trojaner, Passwortstehlender Virus, Banking-Malware, Spyware. |

| Betrug | Betrügerische E-Mails drängen Empfänger dazu, eine Schwachstelle zu beheben, indem sie ein Update installieren. |

| Anhang/Anhänge | SecurityUpdates.exe (Dateiname könnte variieren) |

| Erkennungsname | Avast (Win32:CrypterX-gen [Trj]), BitDefender (Trojan.GenericKD.37199125), ESET-NOD32 (Win32/Rozena.AFJ), Kaspersky (HackTool.Win32.Cobalt.aif), Microsoft (Trojan:Win32/Vigorf.A), Vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Nutzlast | Cobalt Strike |

| Verbreitungsmethode | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Spam-Kampagnen allgemein

"ATLAS AL SHARQ TRADING Email Virus", "COSCO Shipping Email Virus", "Santander Email Virus" und "Contech Email Virus" sind einige Beispiele für Spam-Kampagnen, die Malware verbreiten.

Die E-Mails, die über diese groß angelegten Operationen versendet werden, werden normalerweise als "dringend", "vorrangig", "wichtig" und/oder als Nachrichten von seriösen Unternehmen, Organisationen, Institutionen, Behörden, Dienstleistern und anderen Entitäten dargestellt. Abgesehen von der Verbreitung von bösartiger Software, werden Spam-E-Mails außerdem verwendet, um das Phishing und verschiedene Arten von Betrugsmaschen zu fördern.

Aufgrund der Tatsache, wie weit verbreitet irreführende Mails sind, wird dringend empfohlen, bei eingehenden E-Mails Vorsicht walten zu lassen.

Wie hat "Kaseya email virus" meinen Computer infiziert?

Spam-Kampagnen verbreiten Malware über infektiöse Dateien, die durch sie verteilt werden. Die betrügerischen E-Mails können Download-Links für solche Dateien beinhalten oder den Briefen angehängt werden.

Virulente Dateien können in verschiedenen Formaten auftreten, wie beispielsweise PDF- und Microsoft Office-Dokumenten, Archiven (RAR, ZIP usw.), ausführbaren Dateien (.exe, .run usw.), JavaScript und so weiter. Wenn die Dateien ausgeführt, zum Laufen gebracht oder auf andere Weise geöffnet werden - wird die Infektionskette gestartet.

Beispielsweise infizieren Microsoft Office-Dokumente Systeme, indem sie bösartige Makrobefehle ausführen. Dieser Vorgang beginnt in dem Moment, in dem ein Dokument in Microsoft Office-Versionen geöffnet wird, die vor 2010 veröffentlicht wurden.

Neuere Versionen verfügen über den Modus "Geschützte Ansicht", der die automatische Ausführung von Makros verhindert. Stattdessen können Benutzer das Bearbeiten/Inhalte (d.h. Makrobefehle) manuell aktivieren.

Wie kann die Installation von Malware vermieden werden?

Um zu vermeiden, das System per Spam-Mail zu infizieren, wird davon abgeraten, verdächtige und irrelevante E-Mails zu öffnen - insbesondere keine in ihnen zu findende Anhänge oder Links. Es wird empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Malware wird auch über nicht vertrauenswürdige Downloadkanäle (z.B. inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke und andere Downloadprogramme Dritter), illegale Aktivierungs-("Cracking")-Werkzeuge und gefälschte Updates verbreitet.

Es ist wichtig, ausschließlich von offiziellen und verifizierten Kanälen herunterzuladen. Außerdem hinaus müssen alle Programme mithilfe von Werkzeugen/Funktionen aktiviert und aktualisiert werden, die von seriösen Entwicklern zur Verfügung gestellt wurden.

Es ist von allergrößter Bedeutung, eine namhafte Anti-Virus-/Anti-Spyware-Suite installiert zu haben und auf dem neuesten Stand zu halten. Darüber hinaus muss diese Software verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen zu entfernen. Falls Sie den Anhang "Kaseya email virus" bereits geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der im betrügerischen E-Mail-Brief "Kaseya" dargestellte Text:

Subject: Our Shipping Renewal INS734267495

Thanks guysGuys please install the update from microsoft to protect against ransomware as soon as possible. This is fixing a vulnerability in Kaseya.

hxxps://www.kaseya.com/potential-attack-on-kaseya-vsa/

Kind Regards

Graham Widdowson

Branch ManagerGRENKELEASING LTD

GSO Business Park

Building 2

Barbana Road

East Kilbride

G74 5PGTel +44 1355 599800

Dir +44 1355 599810

Fa +44 1355 599801

Mob +44 7590 803057

mailto: gwiddowson@grenke.co.uk

Screenshot der VirusTotal-Erkennungen des bösartigen Anhangs, der über die Spam-Kampagne "Kaseya" verbreitet wurde (Dateiname "SecurityUpdates.exe"):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "Kaseya email virus"?

- SCHRITT 1. Manuelle Entfernung von Cobalt Strike Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden.

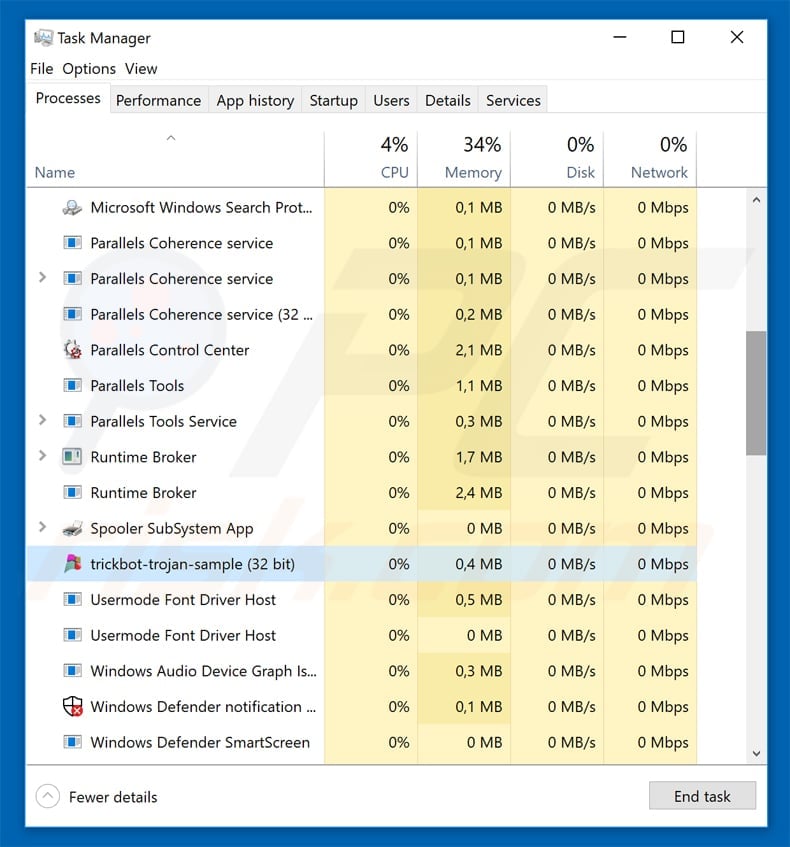

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

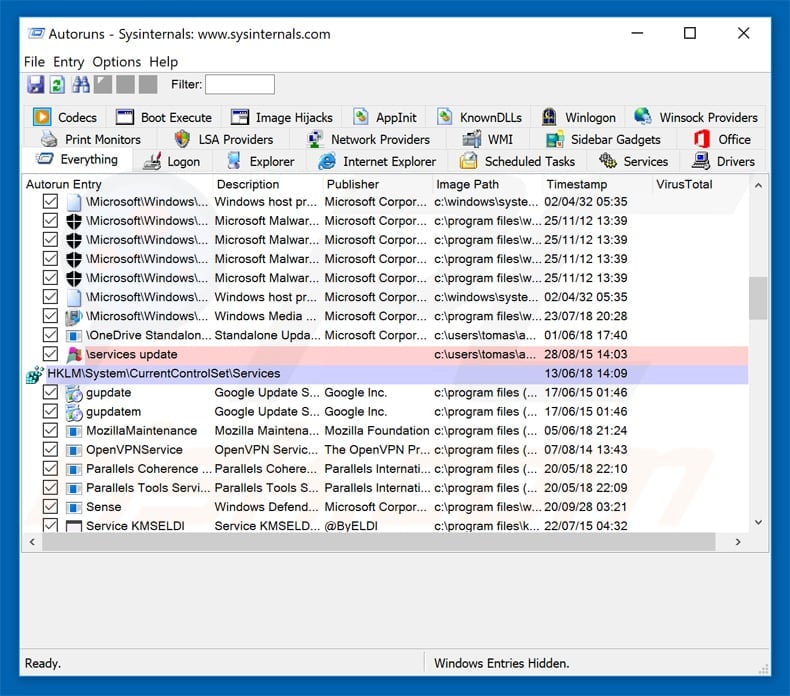

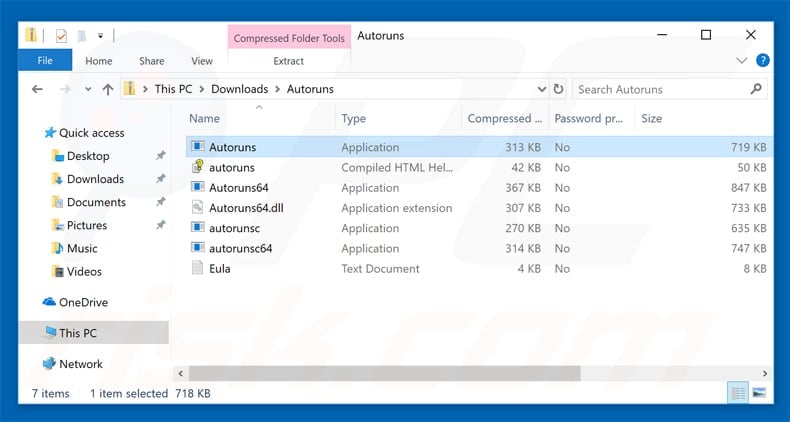

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

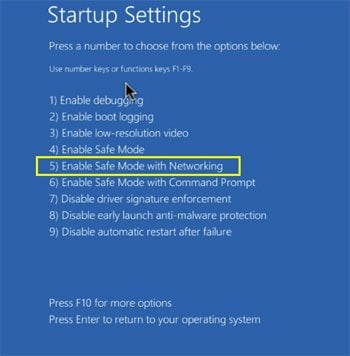

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

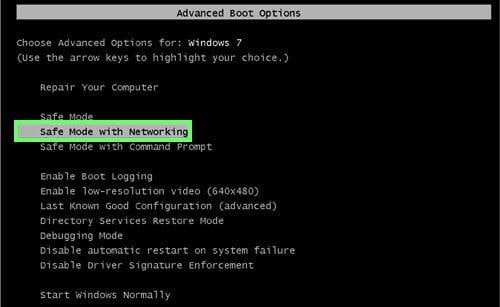

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus.

Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen".

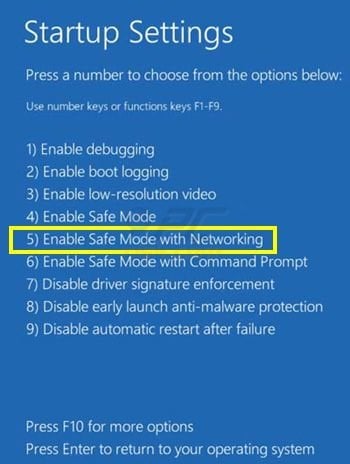

Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten.

Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld.

Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

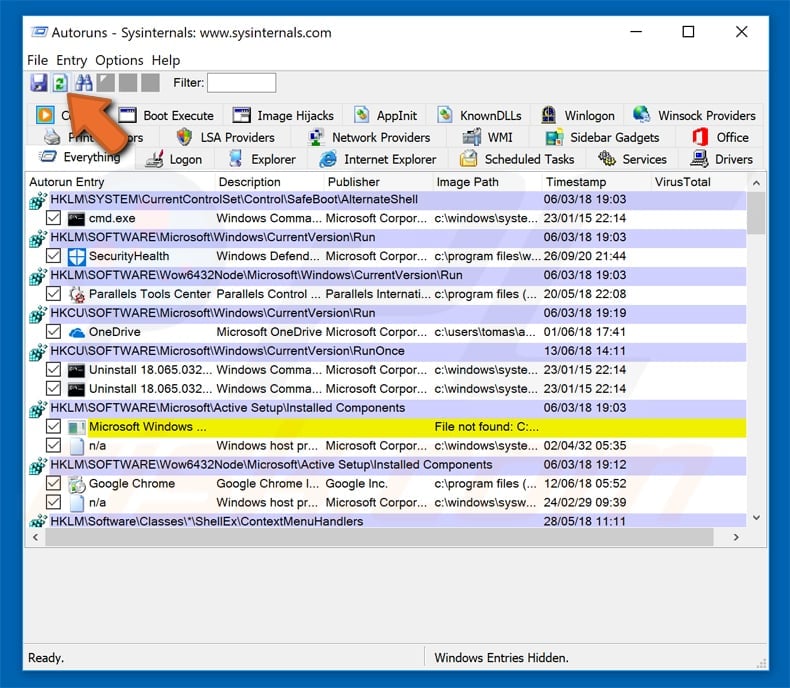

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

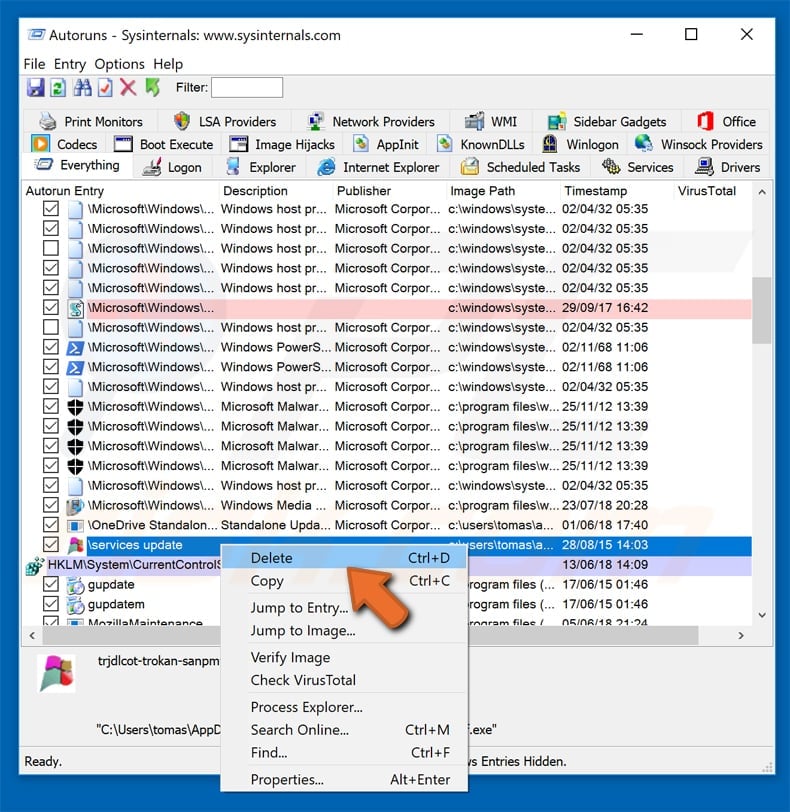

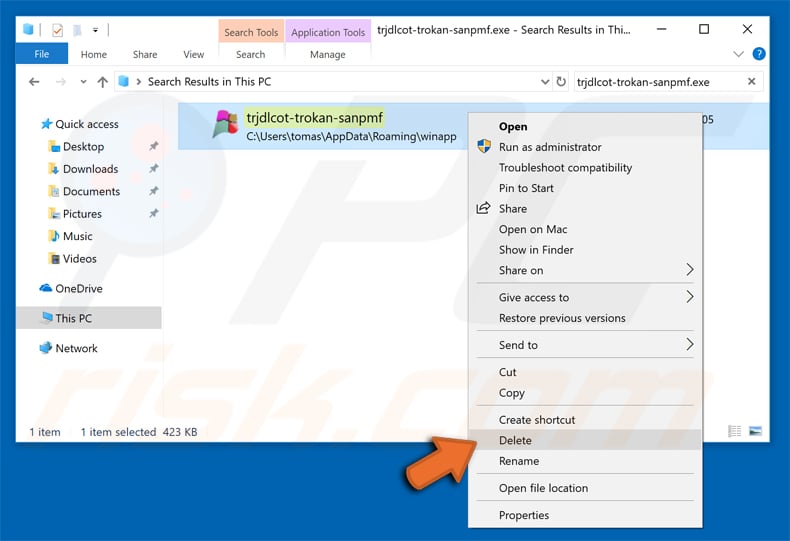

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen.

Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus.

Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt.

Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen.

Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden