Cobalt Strike Malware

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Cobalt Strike?

Cobalt Strike ist ein Tool, das verwendet wird, um Schwachstellen zum Eindringen in das System zu finden. Das Tool selbst soll für Softwaretests verwendet werden, um verschiedene Bugs und Fehler zu finden.

Das Problem ist jedoch, dass Cyberkriminelle solche Tools häufig ausnutzen und Cobalt Strike ist keine Ausnahme. Forschungsergebnisse zeigen, dass diese Personen Hunderttausende von Spam-E-Mails versenden, welche einen bösartigen Microsoft Word Anhang enthalten, der Cobalt Strike in das System injizieren soll.

Die Spam Kampagnen sind unterschiedlich und hängen häufig vom Standort der Empfänger ab. Beispielsweise übermittelt eine der Spam-Kampagnen, die auf Vietnam abzielt, einen Anhang mit dem Namen "Danh Sach Nhan Vien Bien Thu Tien Cong Ty.docx", was in etwa "Liste von Marine-Angestellten.docx" bedeutet.

Eine weitere Spam-Kampagne, die sich an russische Nutzer richtet, übermittelt einen Anhang mit dem Namen "Изменения в системе безопасности.doc Visa payWave.doc", was in etwa soviel wie "Sicherheitsbedingte Änderungen Visa payWave.doc" bedeutet. In jedem Fall ermutigt der geöffnete Anhang Benutzer dazu, "Bearbeitung aktivieren" (auch bekannt als Makrobefehle aktivieren) zu aktivieren.

Noch wichtiger ist, dass der Anhang, sobald er geöffnet wird, sofort eine Reihe von PowerShell-Befehlen im Hintergrund des Systems ausführt. Diese Befehle stellen im Wesentlichen eine Verbindung zu einem Fernserver her und nach einer Reihe ausgeführter Aktionen wird Cobalt Strike schließlich heruntergeladen und in das System installiert.

Mit diesem Tool können Cyberkriminelle verschiedene bösartige Aktionen aus der Ferne ausführen (z. B. Dateien hochladen/herunterladen, Tastenanschläge aufzeichnen usw.). Die vollständige Liste der Funktionen finden Sie unten. So oder so kann die Präsenz von Cobalt Strike eine Reihe von Problemen verursachen.

Zuallererst könnten Cyberkriminelle verschiedene Viren in das System injizieren (z. B. Trojaner, Ransomware und so weiter.) Darüber hinaus können sie leicht verschiedene persönliche Daten (einschließlich Konten) stehlen, indem sie Tastaturanschläge aufzeichnen. Kriminelle könnten einen Zugang zu Bank, sozialen Netzwerken, E-Mails und anderen Konten erhalten und somit die Identität und das Geld des Opfers stehlen.

Daher sind Benutzer, die Cobalt Strike auf ihren Computern installiert haben, einem hohen Risiko ausgesetzt. Wenn Sie kürzlich einen der zuvor genannten (oder ähnlichen) E-Mail-Anhänge geöffnet haben, scannen Sie das System sofort mit einem seriösen Anti-Virus-/Anti-Spyware-Programm und beseitigen Sie alle erkannten Bedrohungen.

| Name | Cobalt Strike Virus |

| Art der Bedrohung | Trojaner, Passwort-stehlender Virus, Banking-Malware, Sypware |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und zu schweigen, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers, der einem Botnetz hinzugefügt wurde. |

| Entfernung | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Es gibt viele Viren, die über E-Mail-Spam-Kampagnen verbreitet werden. Die Liste von Beispielen beinhaltet (aber nicht ausschließlich) FormBook, TrickBot, Hancitor, Ursnif, Emotet, Adwind und AZORult.

Diese Viren werden von verschiedenen Cyberkriminellen entwickelt und ihr Verhalten könnte variieren. Sie alle haben jedoch eines gemeinsam: Sie stellen eine große Bedrohung für die Privatsphäre der Benutzer sowie für die Computer- und finanzielle Sicherheit dar. Aus diesen Gründen ist eine Beseitigung von größter Bedeutung.

Wie hat Cobalt Strike meinen Computer infiltriert?

Wie oben erwähnt, wird Cobalt Strike über E-Mail-Spam-Kampagnen verbreitet. Kriminelle senden E-Mails an Hunderttausende von Benutzern. Diese E-Mails enthalten betrügerische Nachrichten, die zum Öffnen einer angehängten Datei ermutigen (Microsoft Word-Dokument).

Dies führt jedoch zu einer Malware-Infektion. Dies ist eine sehr verbreitete Technik für die Verbreitung von Malware. Der Anhang ist jedoch nicht immer ein MS Office-Dokument.

Es kann auch eine JavaScript-Datei, PDF, Archiv, ausführbare Datei und so weiter sein. So oder so kann keiner dieser Infektionen ohne das Eingreifen des Benutzers auftreten.

Der Benutzer muss durch das Öffnen des angehängten Dokuments die Infektion also selbst auslösen. Daher sind die Hauptgründe für Computerinfektionen mangelndes Fachwissen und leichtsinniges Verhalten seitens der Benutzer.

Wir sollten erwähnen, dass einige Viren mithilfe falscher Software-Update-Tools, Software-Cracks, Trojanern und inoffiziellen Software-Downloadquellen verbreitet werden. Falsche Software-Updater infizieren Computer entweder, indem sie veraltete Software-Bugs/-Fehler ausnutzen oder indem sie einfach Malware anstelle der eigentlichen Aktualisierungen/Verbesserungen herunterladen und installieren.

Cracking-Tools behaupten, dass sie Benutzern erlauben, Software kostenlos aktivieren zu können. Anstatt dies jedoch zu tun, infiltrieren diese Tools üblicherweise Malware in das System - das Cracking-Feature ist eine bloße Tarnung.

Trojaner werden entwickelt, um Ketteninfektionen zu verursachen - sie infiltrieren Computer und injizieren zusätzliche Malware. Downloadquellen Dritter (Peer-to-Peer- [P2P] Netzwerke, Freeware-Download-Webseiten, kostenlose Filehoster usw.) werden verwendet, um Viren als seriöse Software darzustellen. Auf diese Weise verleiten Kriminelle Benutzer dazu, Malware selbst herunterzuladen und zu installieren.

Wie kann die Installation von Malware vermieden werden?

Um diese Situation zu vermeiden, müssen Benutzer sehr vorsichtig beim Surfen im Internet und beim Herunterladen, Installieren und Aktualisieren von Software sein. Stellen Sie sicher, dass Sie jeden einzelnen empfangenen E-Mail-Anhang sorgfältig analysieren.

Wenn die Datei (oder der angehängte Link) irrelevant erscheint und/oder der Absender verdächtig aussieht, dann öffnen Sie nichts. Stellen Sie darüber hinaus sicher, dass Sie Apps ausschließlich von offiziellen Quellen und unter Verwendung direkter Download-Links herunterladen. Downloader/Installationsprogramme Dritter enthalten oft betrügerische Apps, weshalb solche Tools niemals verwendet werden sollten.

Software-Cracks sollten auch niemals verwendet werden, da das Knacken von Software nicht nur ein Cybergesetz ist, sondern weil Benutzer am Ende häufig Malware anstelle der gewünschten Software installieren. Wir empfehlen dringend, installierte Anwendungen stets auf dem neuesten Stand zu halten.

Um dies jedoch zu erreichen, sollten Sie ausschließlich die hierfür eingebauten oder von den Entwicklern zur Verfügung zu gestellten Funktionen oder Tools nutzen. Wir empfehlen außerdem dringend, ein seriöses Anti-Virus-/Anti-Spyware-Programm zu installieren und diese immer auszuführen - Diese Tools sind sehr nützlich, wenn es um die Computersicherheit geht, da sie Malware sehr wahrscheinlich erkennen und entfernen, bevor sie Schaden anrichten kann.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Liste der Funktionen, die Cobalt Strike bietet:

- Das Ausführen von Befehlen

- Seitwärtsbewegung

- Das Aufzeichnen von Tastaturanschlägen

- Mimikatz

- Das Scannen von Ports

- Rechteausweitung

- SOCKS proxy

- Upload/Download von Dateien

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Cobalt Strike?

- SCHRITT 1. Manuelle Entfernung von Cobalt Strike Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

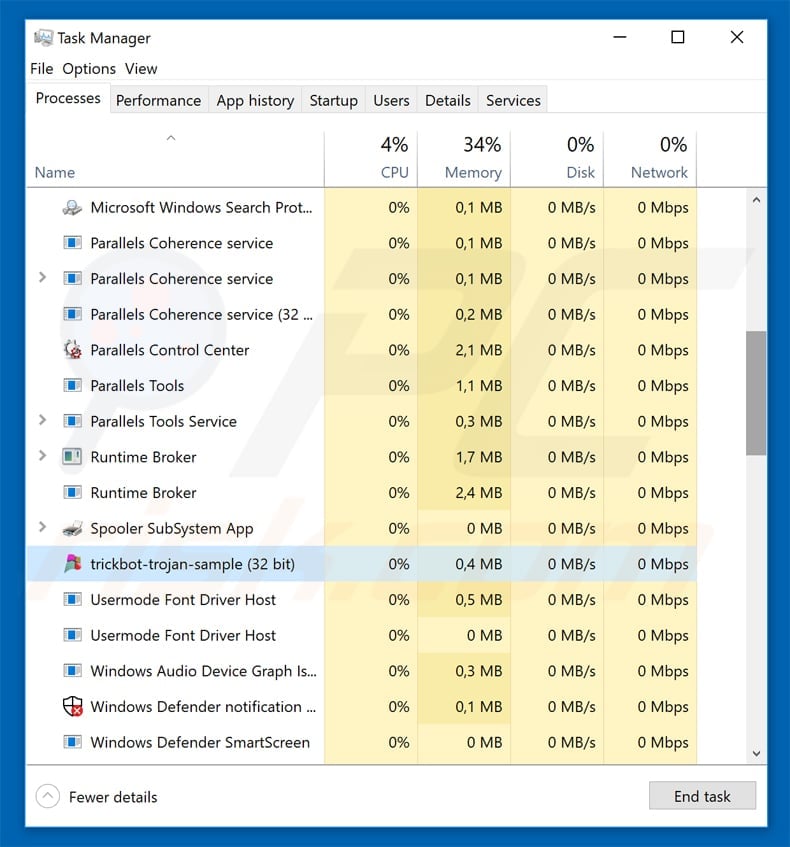

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

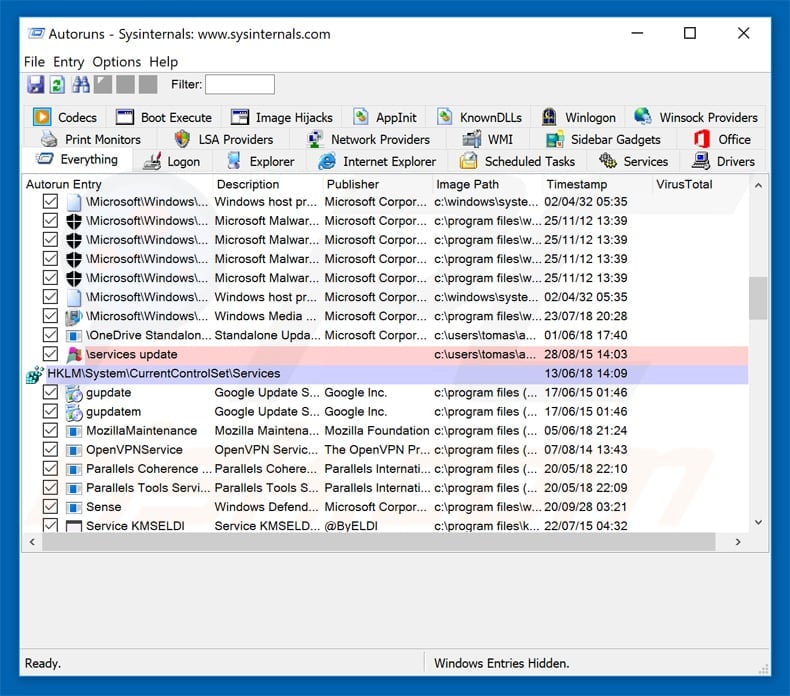

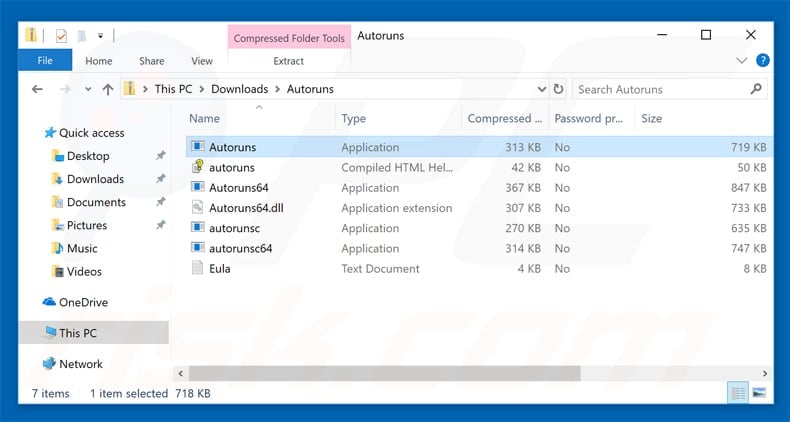

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

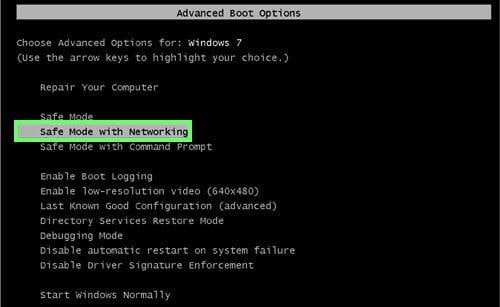

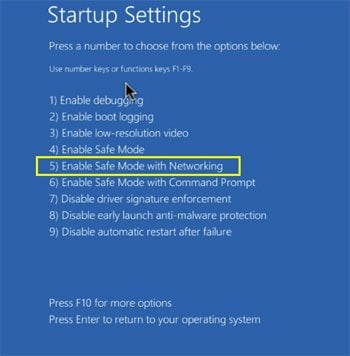

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

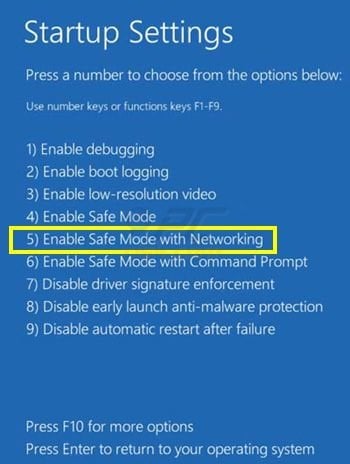

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

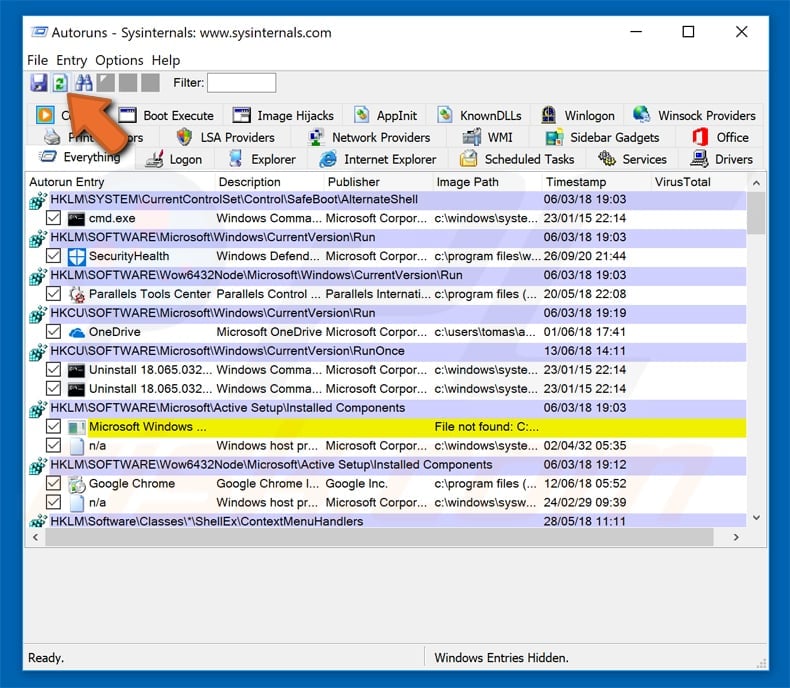

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

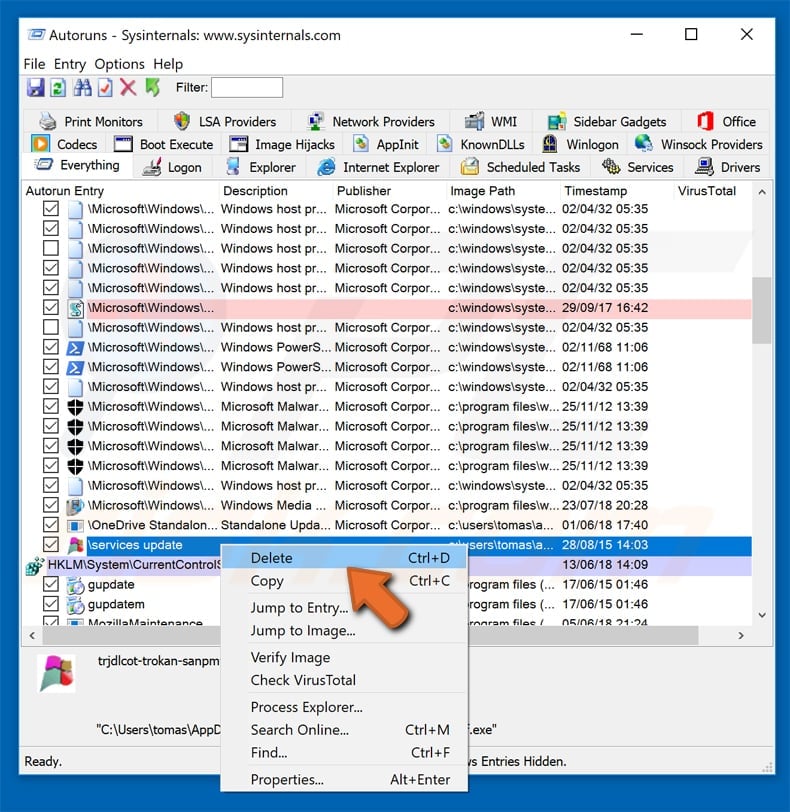

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

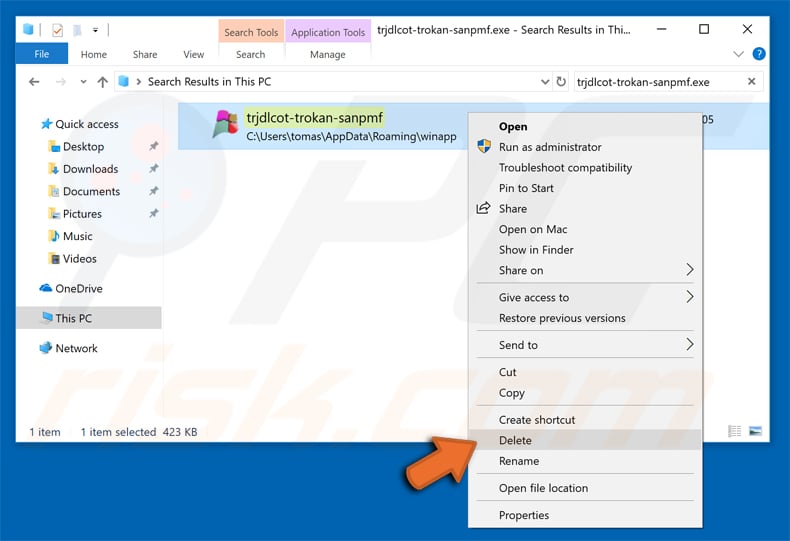

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden