So entfernt man den Banking-Trojaner Remo

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Welche Art von Malware ist Remo?

Remo ist ein Android-Banking-Trojaner, der den Zugangsdienste ausnutzt, um sich unrechtmäßig sensible Daten zu beschaffen. Diese Malware konzentriert sich speziell auf über 50 Banking- und Kryptowährungs-Wallet-Anwendungen. Remo richtet seine Angriffe hauptsächlich auf Bankanwendungen in den Regionen Vietnam und Indien.

Übersicht über den Remo Banking-Trojaner

Remo verwendet starke Techniken, um ein Reverse Engineering zu erschweren, und verschlüsselt die Zeichenfolgen in seinen Dateien. Nach der Installation stellt Remo eine Verbindung zu einem C&C-Server her, um eine Liste bestimmter Banking- und Kryptowährungs-Wallet-Apps zu erhalten, die er angreifen will. Diese Liste enthält Details wie die ID der App, den Paketnamen, den Namen und ob sie deaktiviert ist oder nicht.

Sobald die Malware die Liste der Zielanwendungen erfasst hat, überprüft sie, ob diese Anwendungen auf dem kompromittierten Gerät installiert sind. Anschließend sendet sie die Namen, Paketnamen und Versionsnummern der einzelnen Zielanwendungen an den C&C-Server. Gleichzeitig fordert Remo das Opfer auf, den Zugangsdienst zu aktivieren.

Sobald dieser Dienst aktiviert ist, missbraucht Remo ihn, um Banking-Trojaner-Aktionen auszuführen, die Deinstallation zu verhindern und automatische Berechtigungen zu erhalten. Außerdem sendet die Malware ständig verschiedene Informationen von dem infizierten Gerät an den C&C-Server.

Zu diesen Daten gehören Details wie die Frage, ob der Erreichbarkeitsdienst aktiv ist, der Name der derzeit aktiven Anwendung, Daten aus der Zwischenablage, Zeitzoneneinstellungen und grundlegende Geräteinformationen. Vor allem sammelt die Malware ständig Inhalte der Zwischenablage, sodass sie sensible Daten vom infizierten Gerät abrufen kann, ohne explizite Berechtigungen zu benötigen.

Sobald das Opfer die Erlaubnis für den Erreichbarkeitsdienst erteilt hat, verwendet die Malware diesen, um die spezifischen Banking- oder Kryptowährungs-Wallet-Apps auf dem Gerät des Opfers zu finden. Wenn die Malware erkennt, dass das Opfer eine dieser Apps verwendet, macht sie einen Screenshot des gesamten derzeit auf dem Bildschirm angezeigten Textes.

Der Angreifer kann die gestohlenen Informationen nutzen, um Anmeldeinformationen und andere sensible Daten aus der Zielanwendung zu extrahieren.

Die Remo-Malware behält auch die Texteingabefelder in den Zielanwendungen im Auge (sie protokolliert Tastatureingaben) und sendet alle vom Opfer eingegebenen sensiblen Informationen an den C&C-Server. Darüber hinaus stiehlt diese Malware auch alle Kontakte, die auf dem kompromittierten Gerät gespeichert sind.

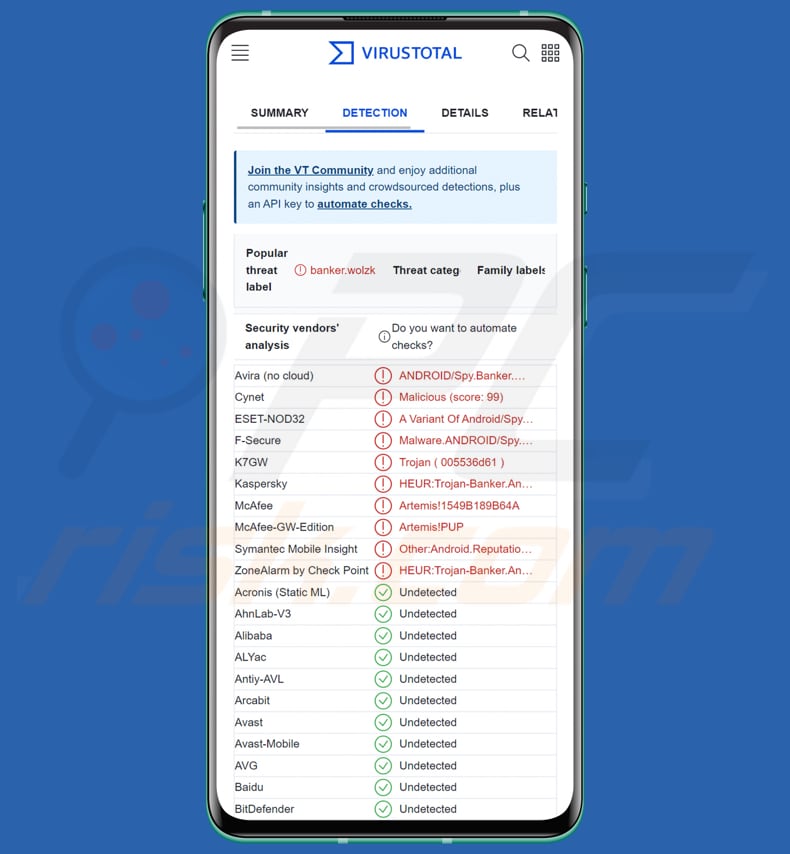

| Name | Remo Banking-Trojaner |

| Art der Bedrohung | Android-Malware, bösartige Anwendung, unerwünschte Anwendung. |

| Erkennungsnamen | Avira (ANDROID/Spy.Banker.wolzk), Cynet (Bösartig (Ergebnis: 99)), ESET-NOD32 (eine Variante von Android/Spy.Banker.BZD), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.md), vollständige Liste (VirusTotal) |

| Symptome | Das Gerät läuft langsam, die Systemeinstellungen werden ohne Erlaubnis des Benutzers geändert, fragwürdige Anwendungen werden angezeigt, der Daten- und Akkuverbrauch wird erheblich erhöht, Browser leiten auf fragwürdige Webseiten weiter, aufdringliche Werbung wird angezeigt. |

| Verbreitungsmethoden | Gefälschte Binance- und andere Webseiten, infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, betrügerische Anwendungen. |

| Schaden | Gestohlene persönliche Daten, verringerte Geräteleistung, schnelles Entladen des Akkus, verringerte Internetgeschwindigkeit, große Datenverluste, finanzielle Verluste, gestohlene Identität (bösartige Apps können Kommunikations-Apps missbrauchen). |

| Malware-Entfernung (Android) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Mobilgerät mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Fazit

Remo kann seinen Opfern erheblichen Schaden zufügen, indem er ihre persönliche und finanzielle Sicherheit gefährdet. Er kann sensible Daten, einschließlich Anmeldedaten und persönliche Informationen, aus gezielten Bank- und Kryptowährungsanwendungen stehlen.

Darüber hinaus kann Remo durch seine Kontrolle über Barrierefreiheitsdienste und Texteingabefelder sensible Informationen, die das Opfer eingibt, abfangen und übertragen, was zu Identitätsdiebstahl und Finanzbetrug führen kann. Darüber hinaus kann die Anwesenheit von Remo die Gesamtleistung des Geräts beeinträchtigen und das digitale Erlebnis des Opfers untergraben.

Weitere Beispiele für Android-Malware sind MMRat, CraxsRAT und CherryBlos.

Wie hat Remo mein Gerät infiltriert?

Um sicher zu sein, sollten Sie sich bei der Beschaffung von Apps an vertrauenswürdige Quellen wie die offiziellen Seiten und den Google Play Store halten. Lesen Sie vor dem Herunterladen immer die Rezensionen und Bewertungen. Halten Sie außerdem Ihr Gerät und Ihre Apps auf dem neuesten Stand, um die neuesten Sicherheitsprobleme zu beheben. Vermeiden Sie es, auf Werbung, Links oder Pop-ups auf zweifelhafte Webseiten zu klicken.

Seien Sie bei der Vergabe von Berechtigungen an Apps vorsichtig, überprüfen Sie diese genau und geben Sie ihnen nicht mehr Zugriff als nötig. Überlegen Sie, ob Sie gute Antivirus- oder Sicherheits-Apps verwenden, um Ihr Gerät auf Malware zu scannen und diese zu stoppen.

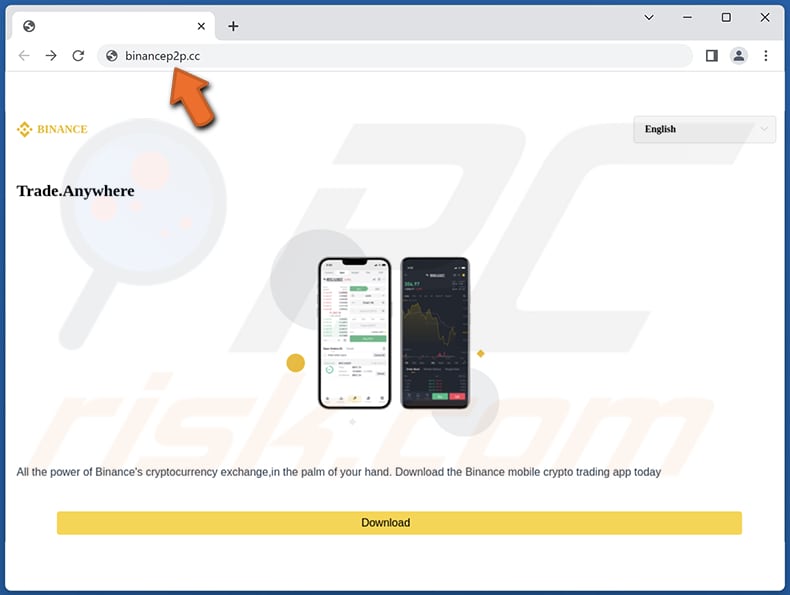

Screenshot der gefälschten Binance-Webseite, die zur Verbreitung der Remo-Malware verwendet wird:

Die Liste bekannter Apps, auf die Remo abzielt:

- ACB

- Agribank

- allo bank

- Bitpie Wallet

- BIDV

- Binance

- BSI Mobile

- Bualuang mBanking

- BRILink Mobile

- Digibank Indonesia

- HDBank

- imtoken

- Input

- Jago

- KBZPay

- K PLUS

- Livin’ by Mandiri

- MetaMask

- MOMO

- MSB

- myBCA

- NEXT

- OCB

- OKX

- PermataMobile X

- Sacombank

- SeaBank

- SCB EASY

- Techcombank

- Ttb Touch

- TPBank

- UOB TMRW

- VCBB

- VietinBank

- Viettel Money

- Vitien

- VPBank

- ZaloPay

Schnellmenü:

- Einleitung

- Den Browserverlauf vom Chrome Internetbrowser löschen

- Browserbenachrichtigungen im Chrome Internetbrowser deaktivieren

- Den Chrome Internetbrowser zurücksetzen

- Den Browserverlauf vom Firefox Internetbrowser löschen

- Browserbenachrichtigungen im Firefox Internetbrowser deaktivieren

- Den Firefox Internetbrowser zurücksetzen

- Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren

- Das Android Gerät im "Abgesicherten Modus" starten

- Den Akku-Verbrauch verschiedener Anwendungen überprüfen

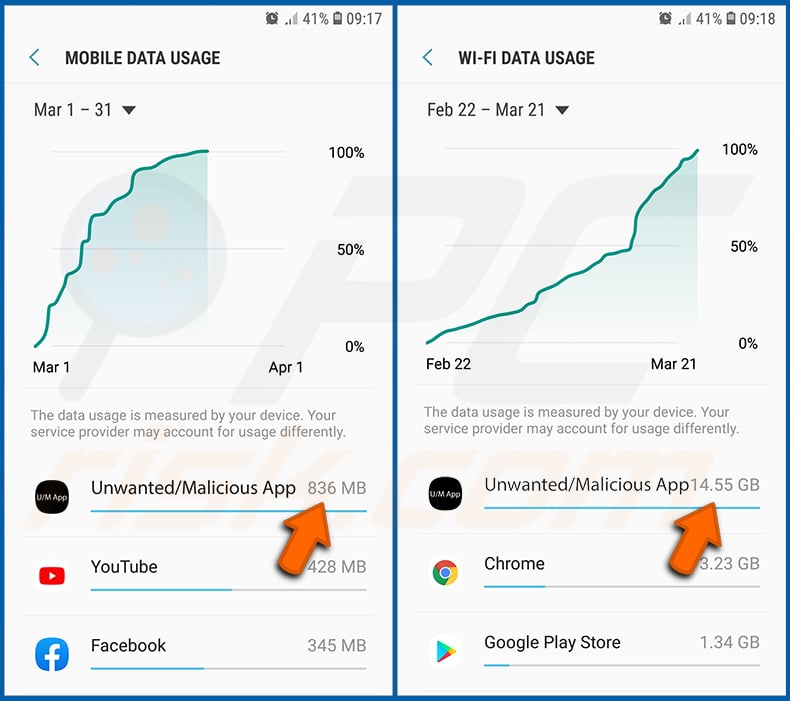

- Den Datenverbrauch verschiedener Anwendungen überprüfen

- Die neuesten Software-Updates installieren

- Das System auf Werkseinstellungen zurücksetzen

- Anwendungen mit Administratorenrechten deaktivieren

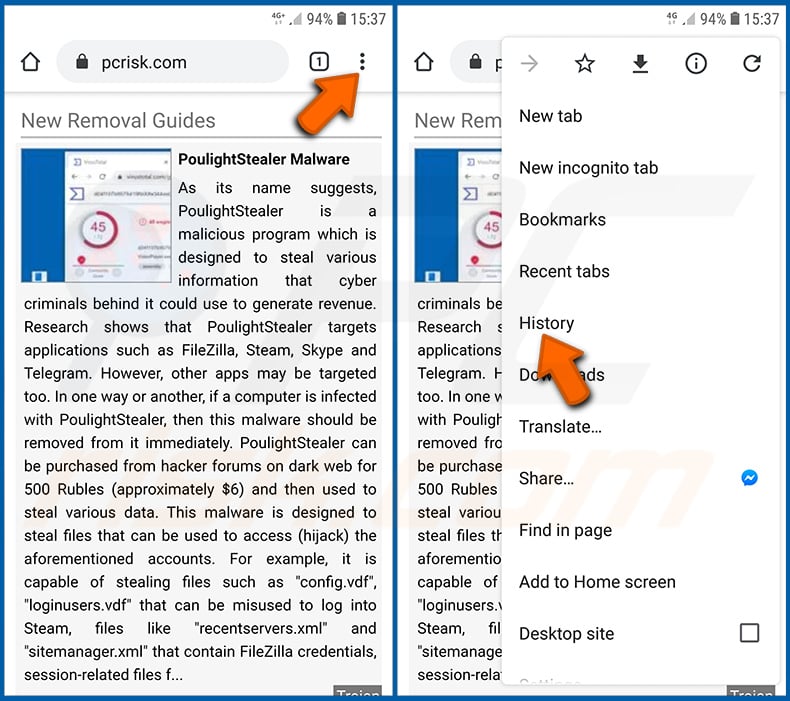

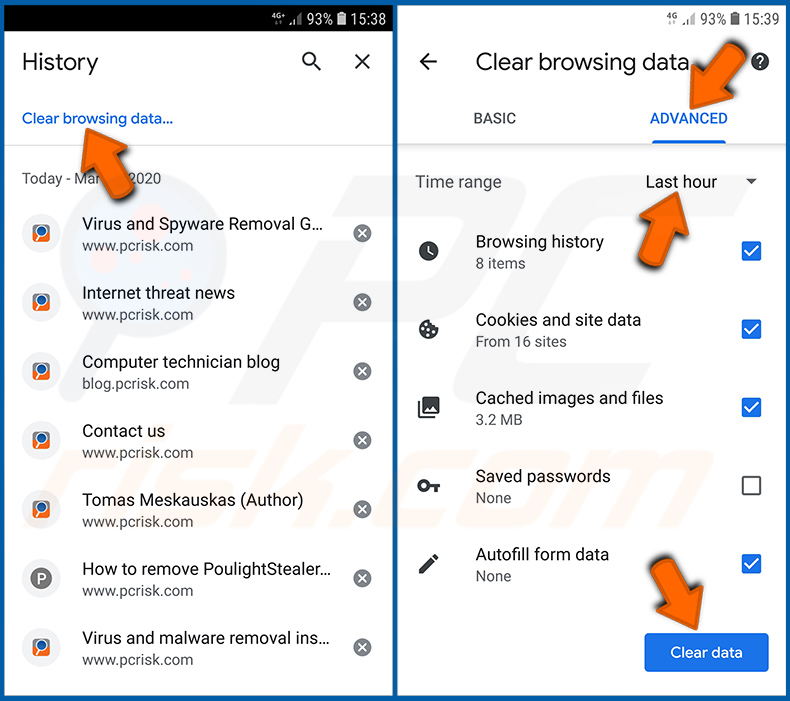

Den Verlauf vom Chrome Internetbrowser löschen:

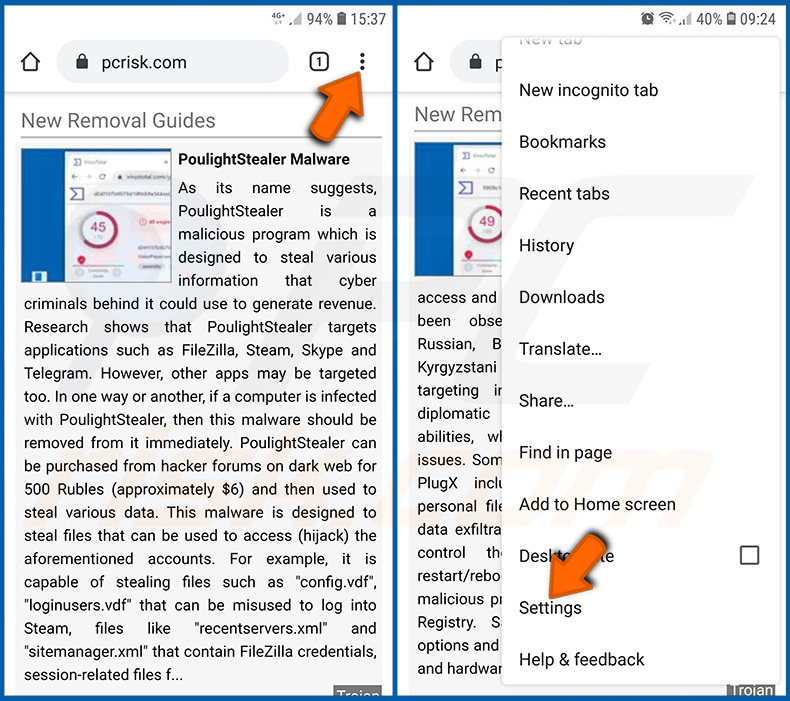

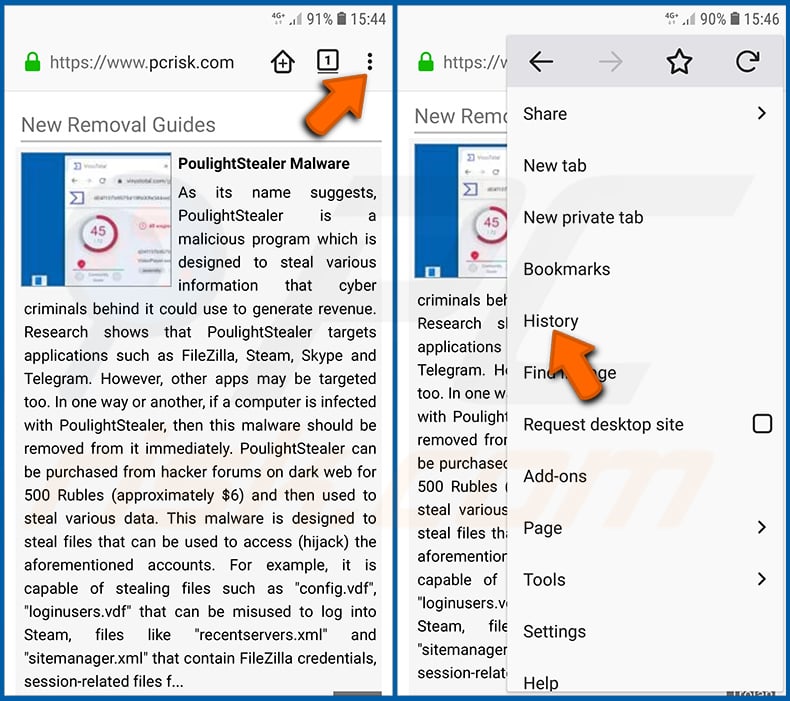

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Tippen Sie auf "Browserdaten löschen", wählen Sie die Registerkarte "ERWEITERT", wählen Sie den Zeitraum und die Arten von Dateien, die Sie löschen möchten und tippen Sie auf "Daten löschen".

[Zurück zum Inhaltsverzeichnis]

Browserbenachrichtigungen im Internetbrowser Chrome deaktivieren:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Einstellungen“.

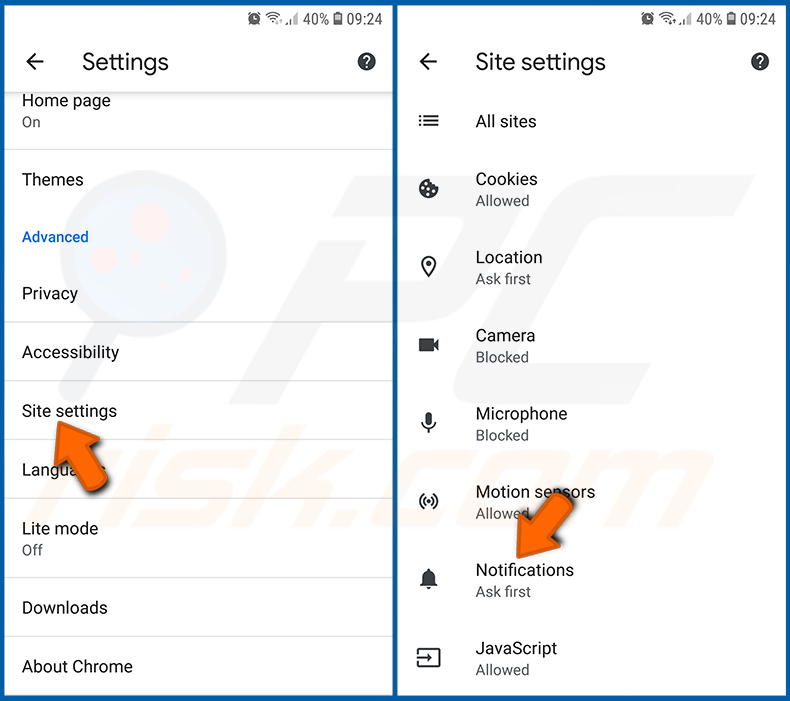

Scrollen Sie nach unten, bis Sie die Option „Seiten-Einstellungen“ sehen und tippen Sie darauf. Scrollen Sie nach unten, bis Sie die Option „Benachrichtigungen“ sehen und tippen Sie darauf.

Suchen Sie die Webseiten, die Browserbenachrichtigungen übermitteln, tippen Sie auf sie und klicken Sie auf „Löschen und Zurücksetzen“. Dadurch werden die Berechtigungen entfernt, die diesen Webseiten erteilt wurden, um Benachrichtigungen zu übermitteln. Falls Sie dieselbe Seite jedoch erneut besuchen, wird sie möglicherweise erneut um eine Berechtigung bitten. Sie können wählen, ob Sie diese Berechtigungen erteilen möchten oder nicht (falls Sie dies ablehnen, geht die Webseite zum Abschnitt „Blockiert“ über und wird Sie nicht länger um die Berechtigung bitten).

[Zurück zum Inhaltsverzeichnis]

Den Internetbrowser Chrome zurücksetzen:

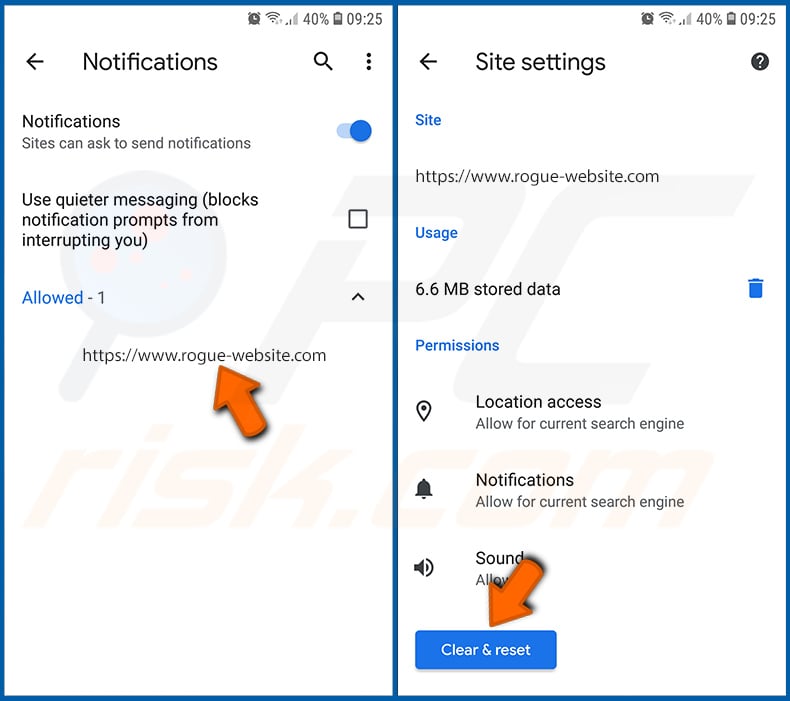

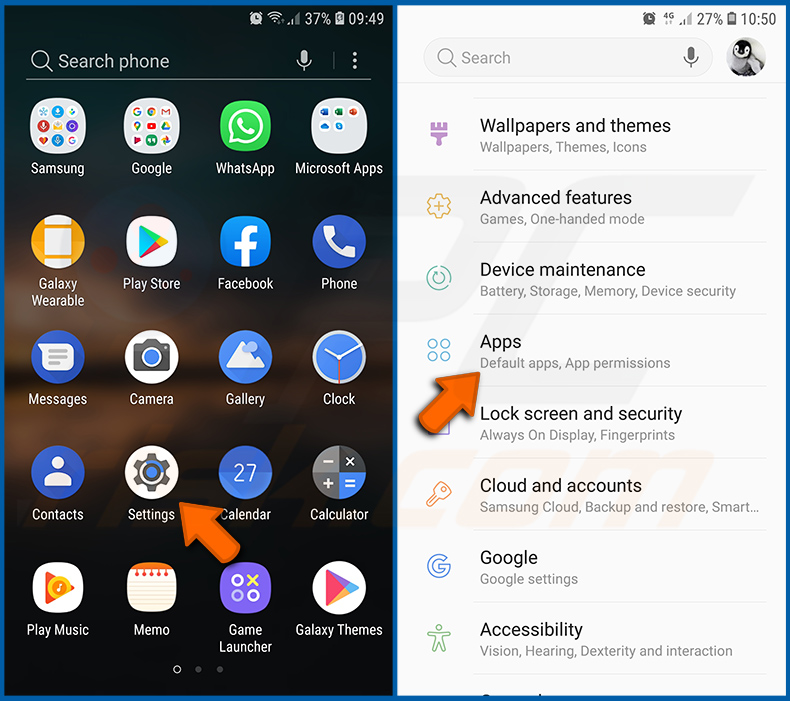

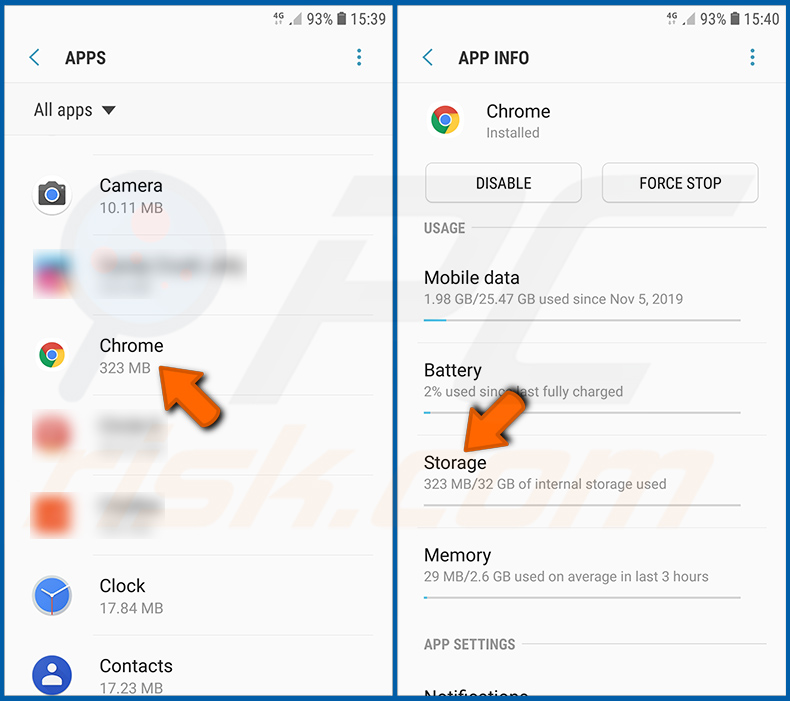

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Chrome“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „SPEICHER VERWALTEN“, dann auf „ALLE DATEN LÖSCHEN“ und bestätigen Sie die Aktion durch das Tippen auf „OK“. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

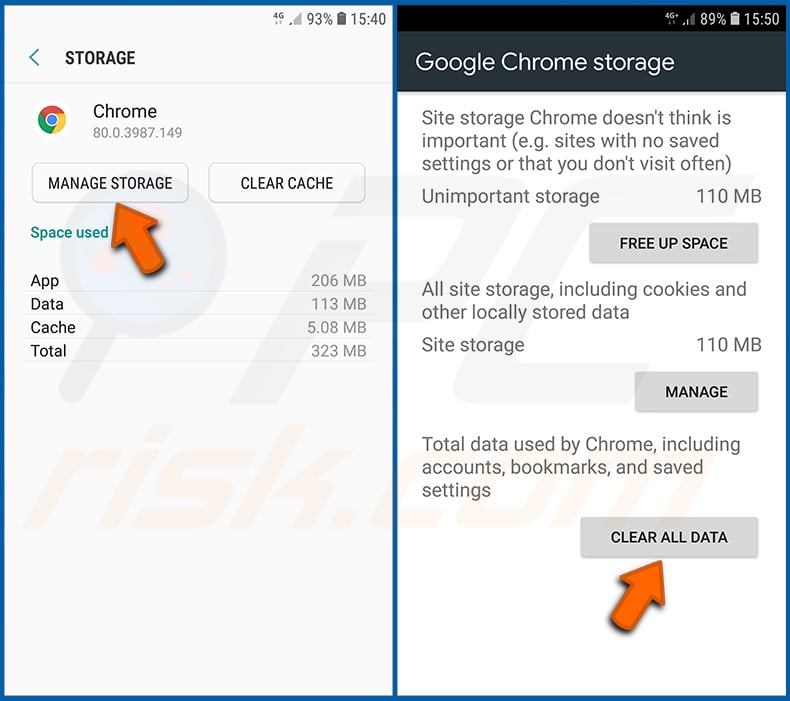

Den Verlauf vom Firefox Internetbrowser löschen:

Tippen Sie auf die Schaltfläche „Menü“ (drei Punkte in der rechten oberen Ecke des Bildschirms) und wählen Sie in dem geöffneten Aufklappmenü „Verlauf“.

Scrollen Sie nach unten, bis Sie „Private Daten löschen“ sehen, und tippen Sie darauf. Wählen Sie die Arten von Dateien aus, die Sie entfernen möchten, und tippen Sie auf „DATEN LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

Browserbenachrichtigungen im Internetbrowser Firefox deaktivieren:

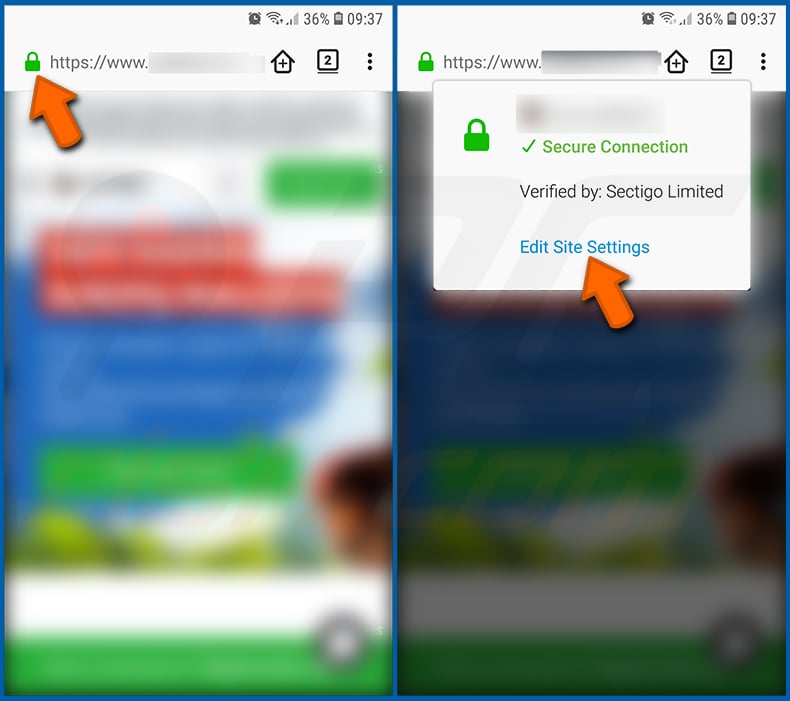

Besuchen Sie die Webseite, die Browser-Benachrichtigungen übermittelt, tippen Sie auf das Symbol links in der URL-Leiste (das Symbol ist nicht unbedingt ein „Schloss“) und wählen Sie „Seiten-Einstellungen bearbeiten“.

Erklären Sie sich in dem geöffneten Dialogfenster mit der Option „Benachrichtigungen“ einverstanden und tippen Sie auf „LÖSCHEN“.

[Zurück zum Inhaltsverzeichnis]

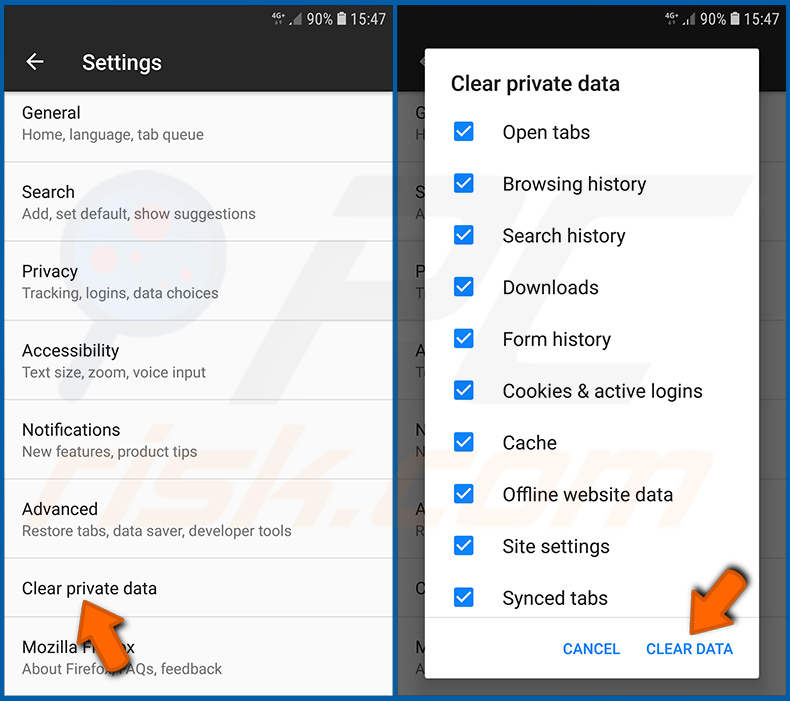

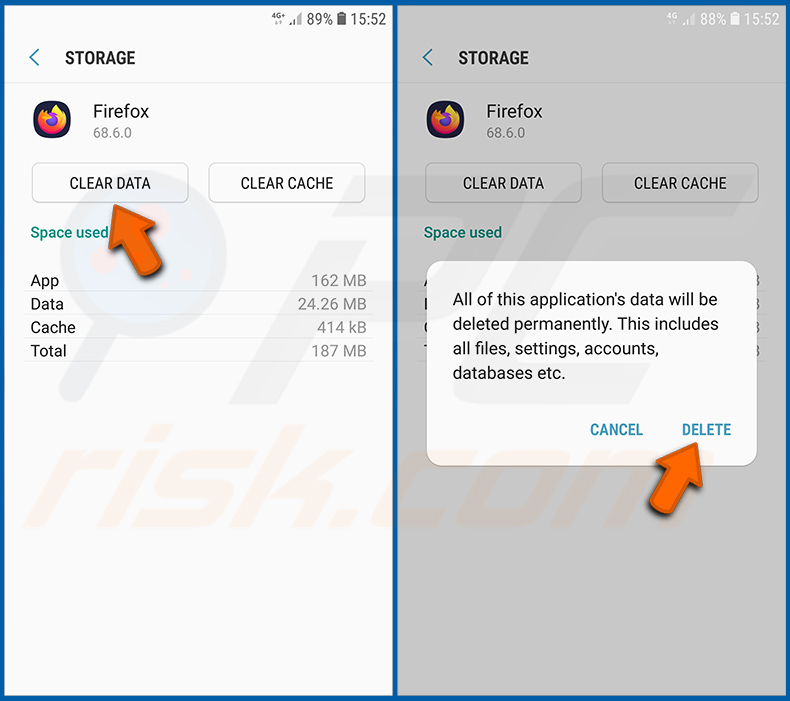

Den Internetbrowser Firefox zurücksetzen:

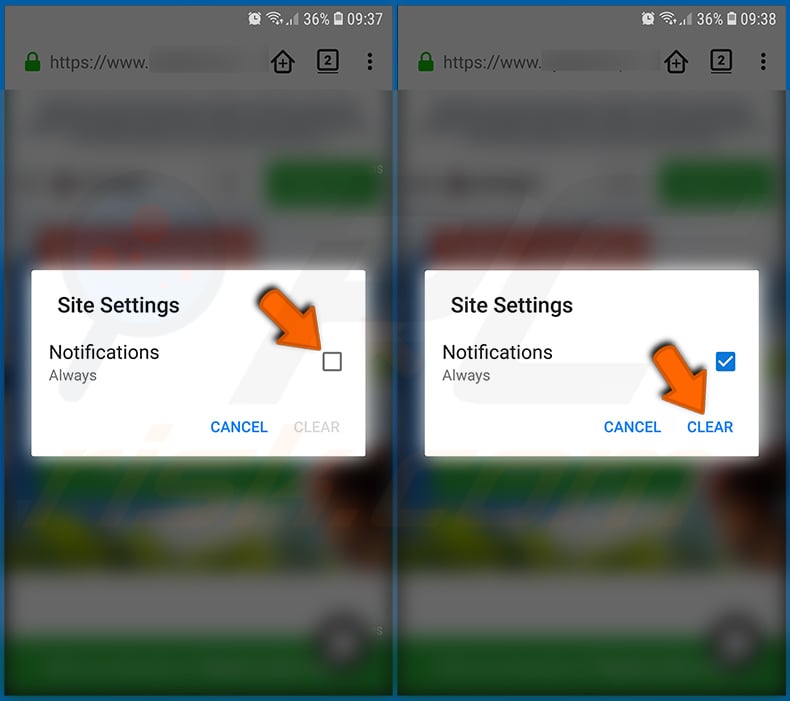

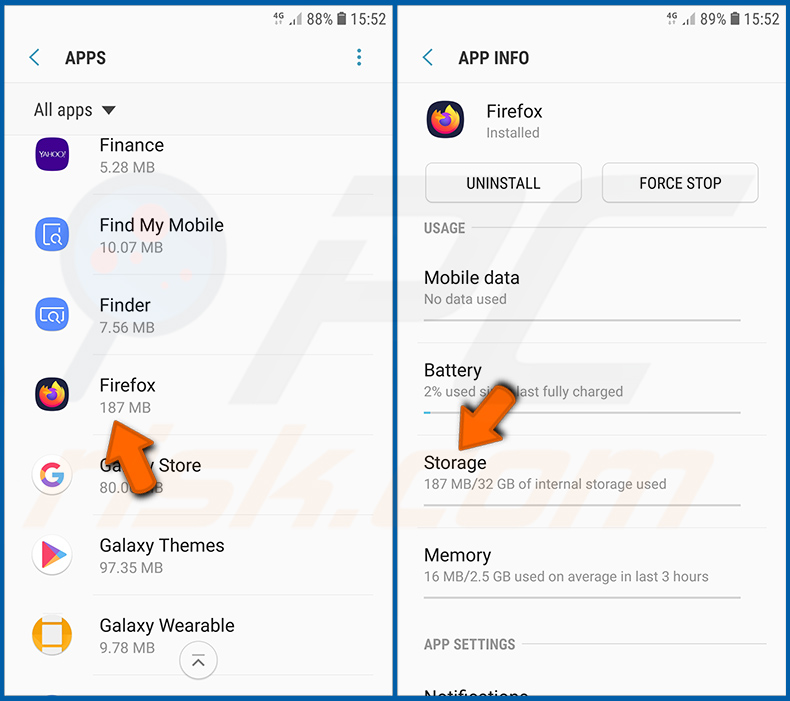

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie die Anwendung „Firefox“ finden, wählen Sie sie aus und tippen Sie auf die Option „Speicher“.

Tippen Sie auf „DATEN LÖSCHEN“ und bestätigen Sie die Aktion, indem Sie auf „LÖSCHEN“ tippen. Beachten Sie, dass durch das Zurücksetzen des Browsers alle in ihm gespeicherten Daten gelöscht werden. Daher werden alle gespeicherten Anmeldedaten/Passwörter, der Browserverlauf, Nicht-Standardeinstellungen und andere Daten gelöscht werden. Sie müssen sich auch bei allen Webseiten erneut anmelden.

[Zurück zum Inhaltsverzeichnis]

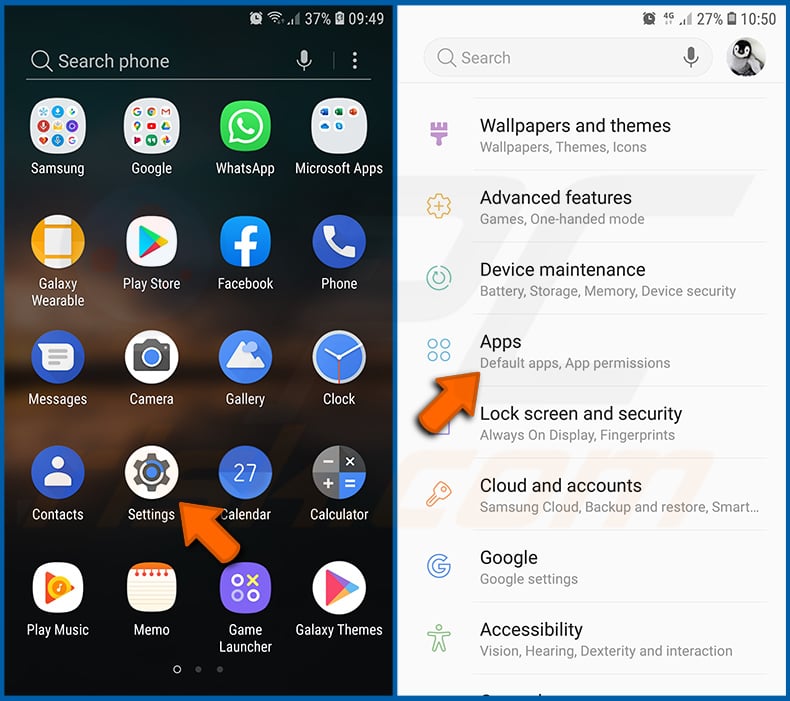

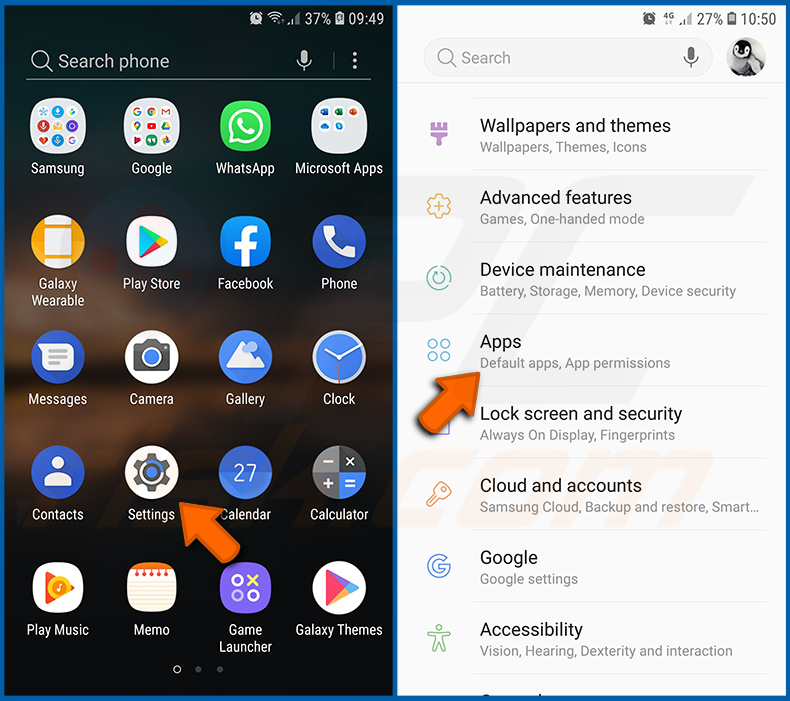

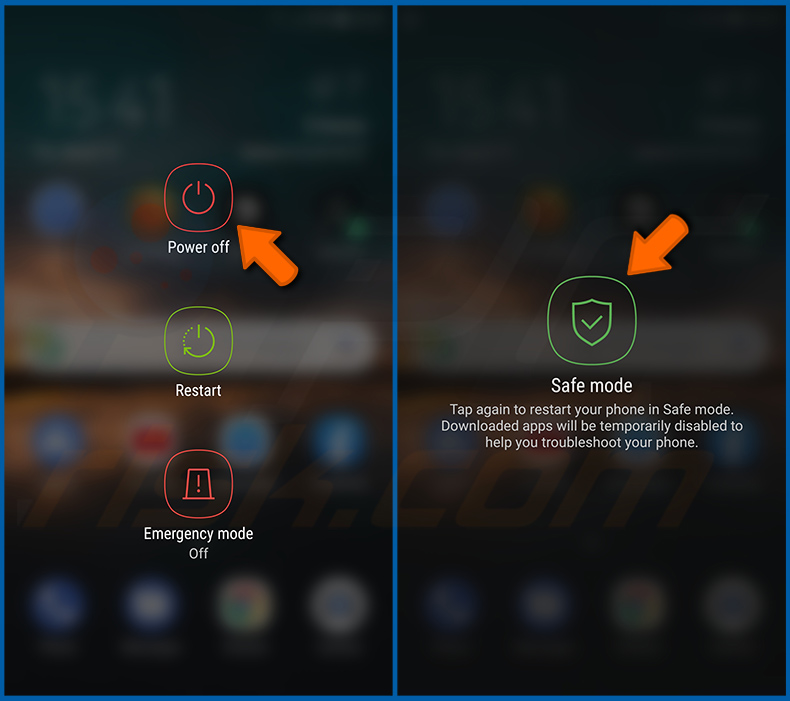

Potenziell unerwünschte und/oder bösartige Anwendungen deinstallieren:

Gehen Sie auf „Einstellungen“, scrollen Sie nach unten, bis Sie „Apps“ sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie eine potenziell unerwünschte und/oder bösartige Anwendung sehen, wählen Sie sie aus und tippen Sie auf „Deinstallieren“. Falls Sie die ausgewählte App aus irgendeinem Grund nicht entfernen können (z.B. wenn Sie von einer Fehlermeldung veranlasst werden), sollten Sie versuchen, den „Abgesicherten Modus“ zu verwenden.

[Zurück zum Inhaltsverzeichnis]

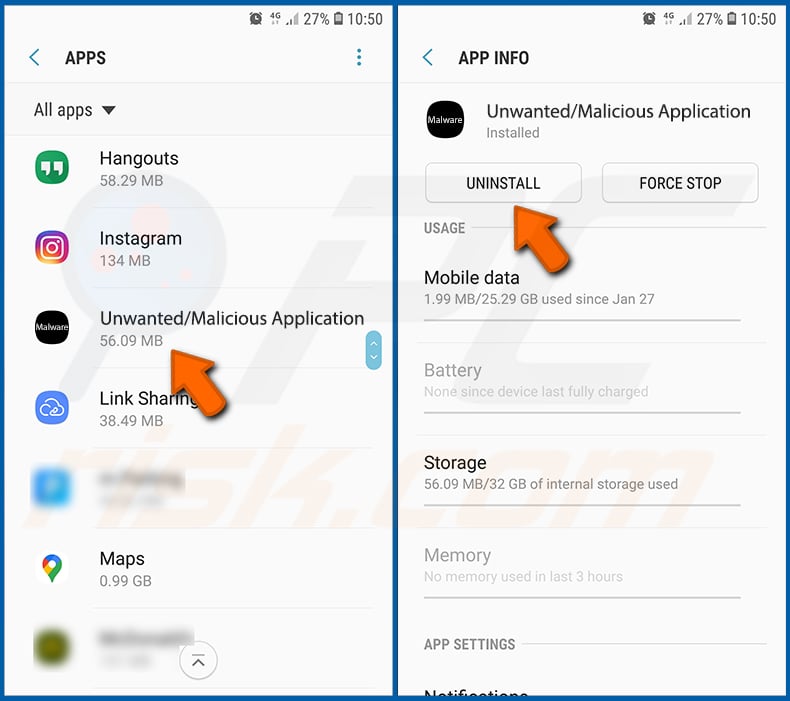

Das Android-Gerät im „Abgesicherten Modus“ starten:

Der „Abgesicherte Modus“ im Android-Betriebssystem deaktiviert vorübergehend die Ausführung aller Anwendungen von Drittanbietern. Die Verwendung dieses Modus ist eine gute Möglichkeit, verschiedene Probleme zu diagnostizieren und zu lösen (z.B. bösartige Anwendungen zu entfernen, die Benutzer daran hindern, dies zu tun, wenn das Gerät „normal“ läuft).

Drücken Sie die „Einschalttaste“ und halten Sie sie gedrückt, bis der Bildschirm „Ausschalten“ angezeigt wird. Tippen Sie auf das Symbol „Ausschalten“ und halten Sie ihn gedrückt. Nach einigen Sekunden wird die Option „Abgesicherter Modus“ angezeigt und Sie können sie durch einen Neustart des Geräts ausführen.

[Zurück zum Inhaltsverzeichnis]

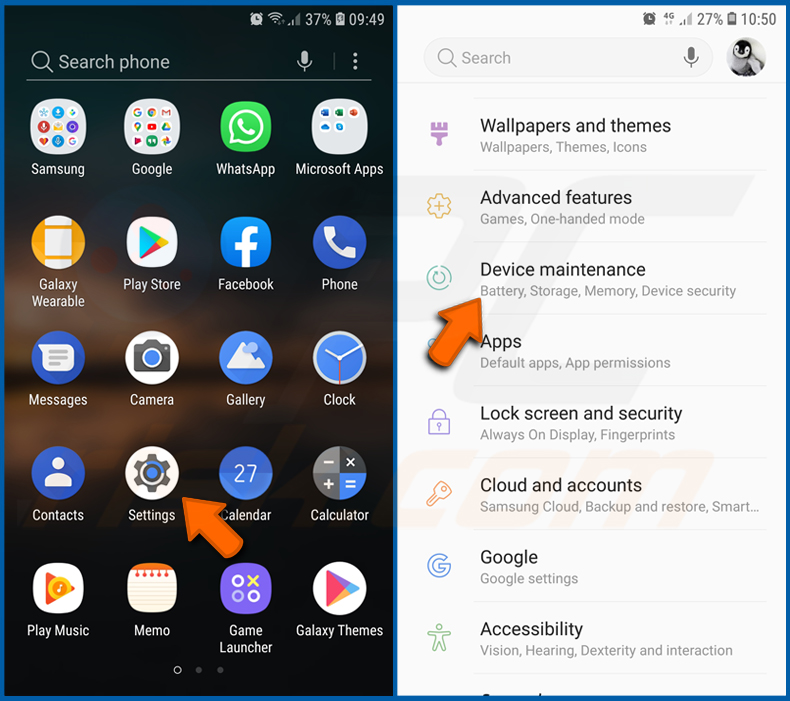

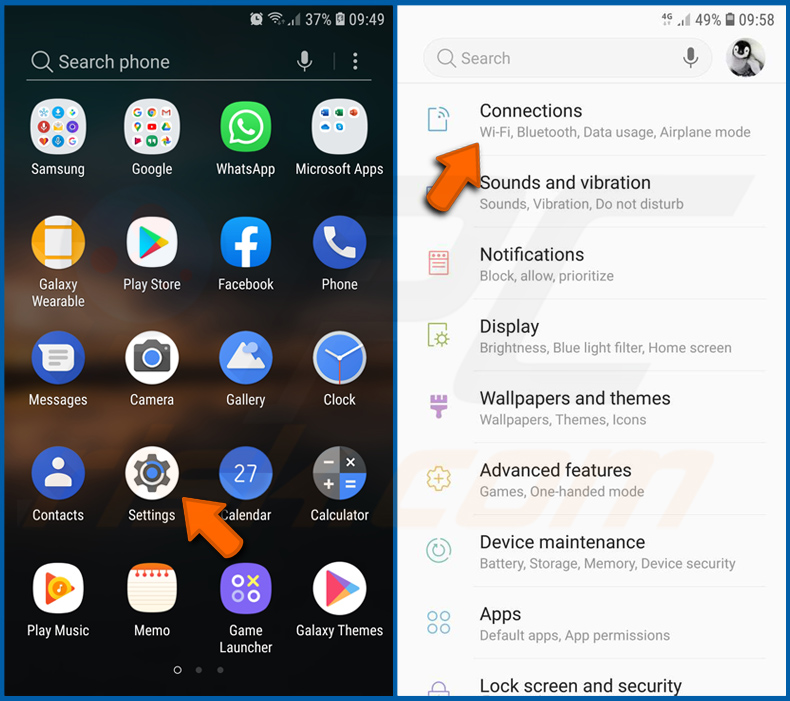

Den Akku-Verbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis sie "Gerätewartung" sehen und tippen Sie darauf.

Tippen Sie auf „Akku“ und überprüfen Sie die Verwendung der einzelnen Anwendungen. Seriöse/echte Anwendungen werden entwickelt, um so wenig Energie wie möglich zu verbrauchen, um die beste Benutzererfahrung zu bieten und Strom zu sparen. Daher kann ein hoher Akkuverbrauch darauf hinweisen, dass die Anwendung bösartig ist.

[Zurück zum Inhaltsverzeichnis]

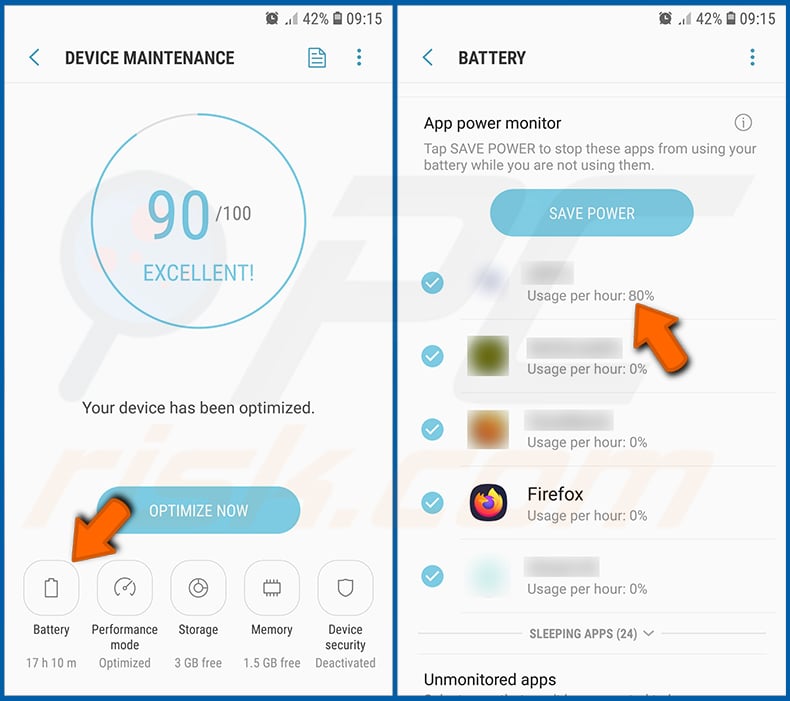

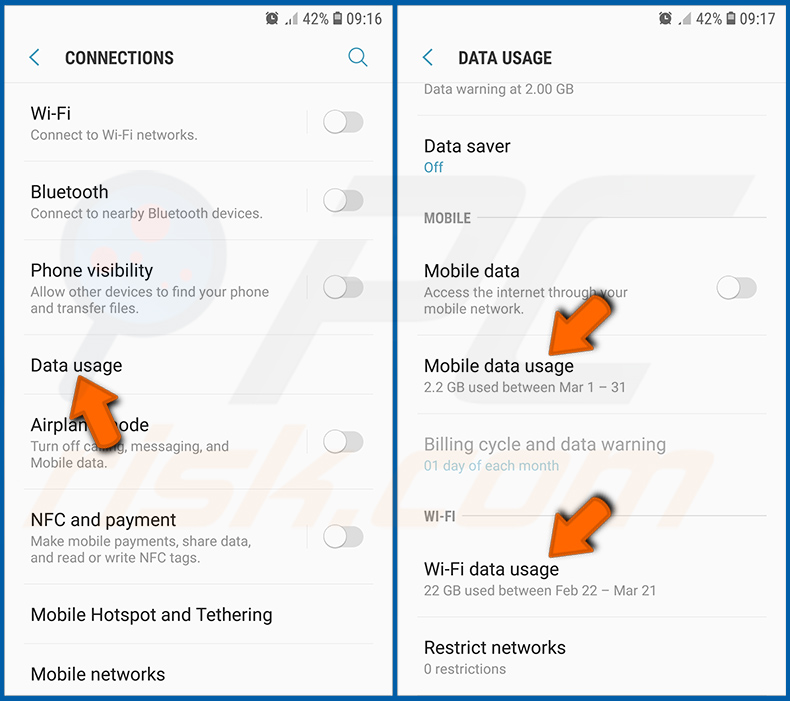

Den Datenverbrauch verschiedener Anwendungen überprüfen:

Gehen Sie auf "Einstellungen", scrollen Sie nach unten, bis Sie "Verbindungen" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Datenverbrauch" sehen, und wählen Sie diese Option aus. Wie beim Akku, werden seriöse/echte Anwendungen so entwickelt, dass der Datenverbrauch so weit wie möglich minimiert wird. Dies bedeutet, dass eine große Datennutzung auf die Präsenz von bösartigen Anwendungen hinweisen könnte. Beachten Sie, dass einige bösartige Anwendungen entwickelt werden könnten, um nur dann zu funktionieren, wenn das Gerät mit einem drahtlosen Netzwerk verbunden ist. Aus diesem Grund sollten Sie sowohl die mobile als auch die WLAN-Datennutzung überprüfen.

Falls Sie eine Anwendung finden, die viele Daten verwendet, obwohl Sie sie nie verwenden, empfehlen wir Ihnen dringend, sie so schnell wie möglich zu deinstallieren.

[Zurück zum Inhaltsverzeichnis]

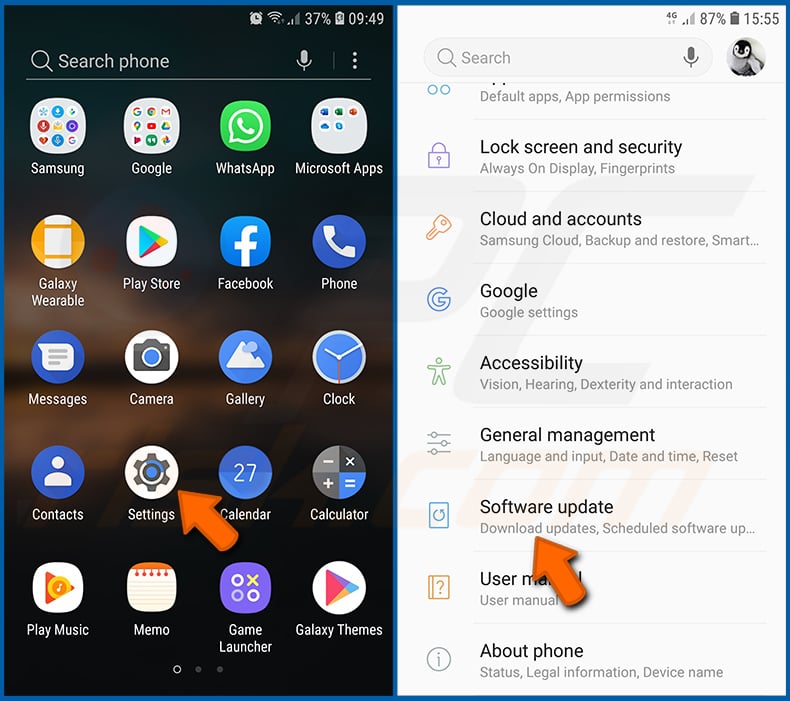

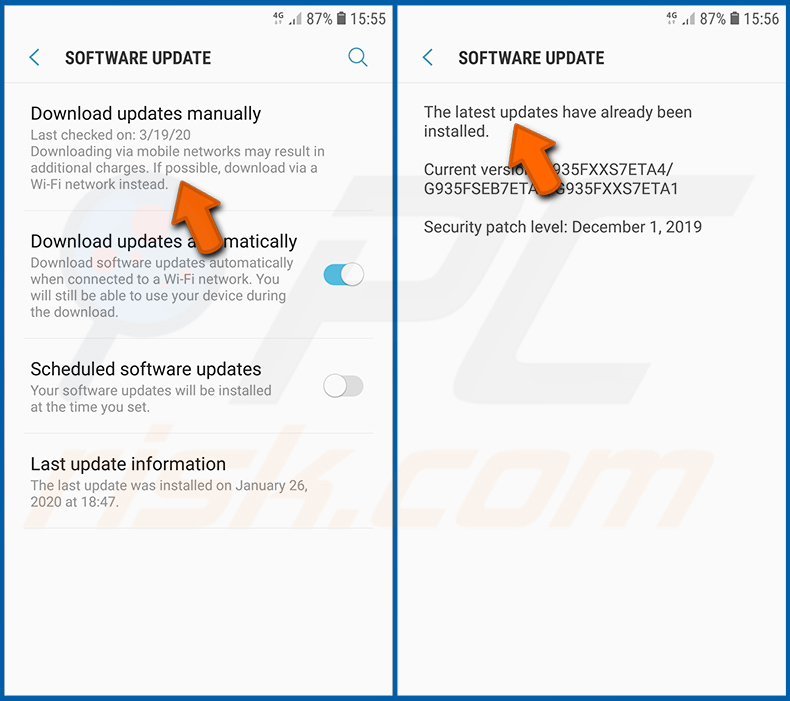

Die neuesten Software-Updates installieren:

Die Software auf dem neuesten Stand zu halten, ist eine bewährte Vorgehensweise, wenn es um die Gerätesicherheit geht. Die Gerätehersteller veröffentlichen kontinuierlich verschiedene Sicherheits-Patches und Android-Updates, um Fehler und Mängel zu beheben, die von Cyberkriminellen missbraucht werden können. Ein veraltetes System ist viel anfälliger, weshalb Sie immer sicherstellen sollten, dass die Software Ihres Geräts auf dem neuesten Stand ist.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Software-Update" sehen und tippen Sie darauf.

Tippen Sie auf „Updates manuell herunterladen“ und prüfen Sie, ob Updates verfügbar sind. Wenn ja, installieren Sie diese sofort. Wir empfehlen auch, die Option „Updates automatisch herunterladen“ zu aktivieren - damit kann das System Sie benachrichtigen, sobald ein Update veröffentlicht wird und/oder es automatisch installieren.

[Zurück zum Inhaltsverzeichnis]

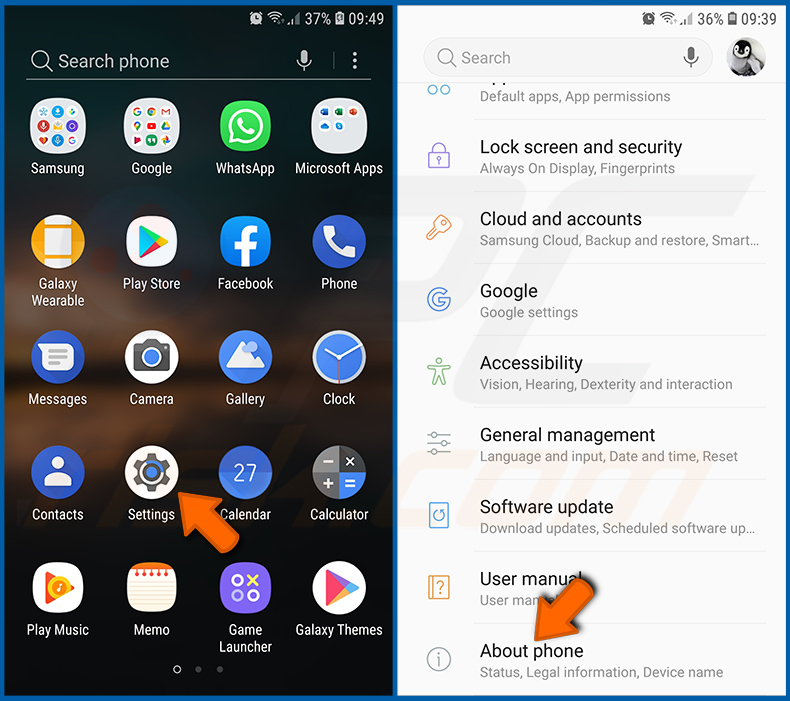

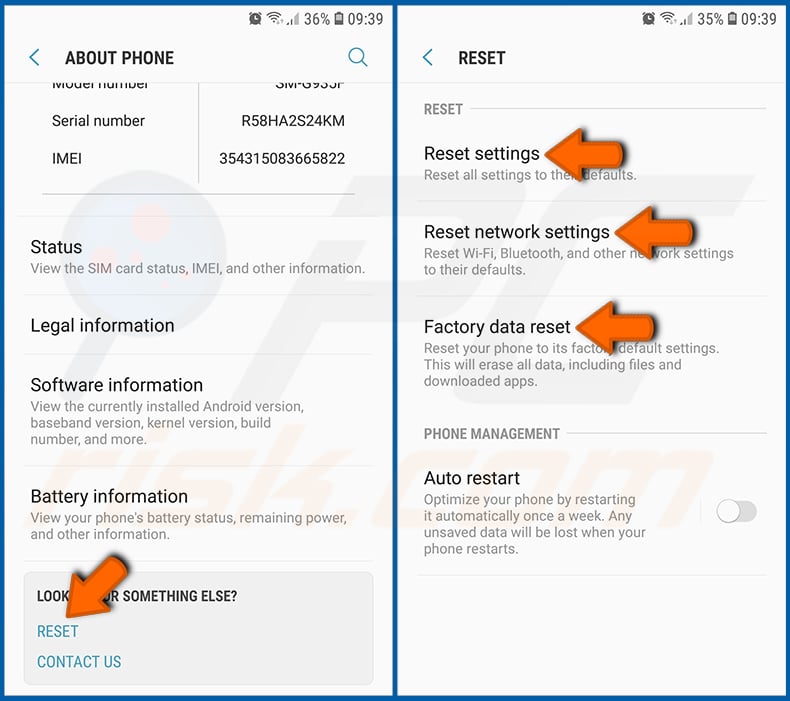

Das System auf Werkseinstellungen zurücksetzen:

Das Ausführen eines „Werkseinstellungen“ ist eine gute Möglichkeit, alle unerwünschten Anwendungen zu entfernen, die Systemeinstellungen auf die Standardeinstellungen zurückzusetzen und das Gerät allgemein zu reinigen. Beachten Sie, dass alle Daten auf dem Gerät gelöscht werden, einschließlich Fotos, Video-/Audiodateien, Telefonnummern (die im Gerät gespeichert sind, nicht auf der SIM-Karte), SMS-Nachrichten und so weiter. D.h. das Gerät wird auf Werkseinstellunjgen zurückgesetzt.

Sie können auch die grundlegenden Systemeinstellungen und/oder schlicht die Netzwerkeinstellungen wiederherstellen.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Über das Telefon" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie „Wiederherstellen" sehen und tippen Sie darauf. Wählen Sie nun die Aktion, die Sie durchführen möchten:

„Einstellungen zurücksetzen" - alle Systemeinstellungen auf die Standardeinstellungen zurücksetzen;

"Netzwerkeinstellungen zurücksetzen" - alle netzwerkbezogenen Einstellungen auf die Standardeinstellungen zurücksetzen;

„Auf Werkszustand zurücksetzen" - setzen Sie das gesamte System zurück und löschen Sie alle gespeicherten Daten vollständig;

[Zurück zum Inhaltsverzeichnis]

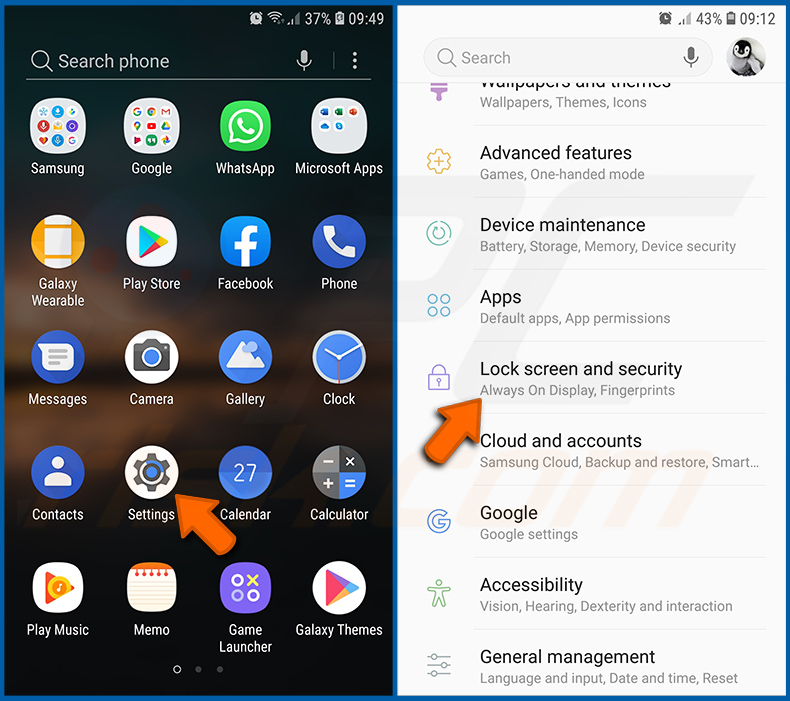

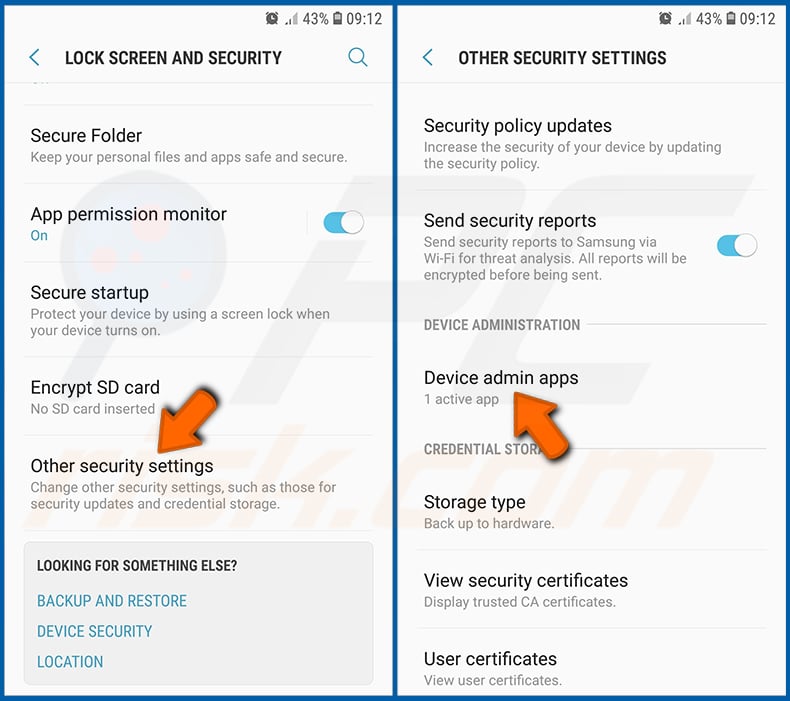

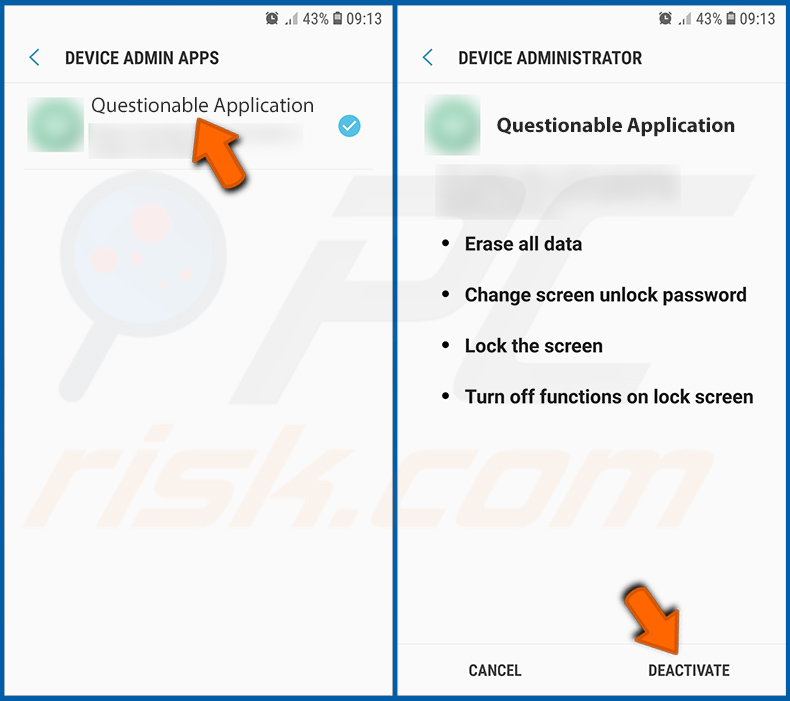

Anwendungen mit Administratorrechten deaktivieren:

Falls eine bösartige Anwendung Administratorrechte erhält, kann dies das System ernsthaft beschädigen. Um das Gerät so sicher wie möglich zu halten, sollten Sie immer überprüfen, welche Apps solche Berechtigungen haben und diejenigen deaktivieren, die diese nicht haben sollten.

Gehen Sie auf „Einstellungen", scrollen Sie nach unten, bis Sie „Sperrbildschirm und Sicherheit" sehen und tippen Sie darauf.

Scrollen Sie nach unten, bis Sie "Andere Sicherheitseinstellungen" sehen, tippen Sie auf sie und dann auf "Administratoren-Apps des Geräts".

Identifizieren Sie Anwendungen, die keine Administratorrechte haben sollen, tippen Sie auf sie und dann auf „DEAKTIVIEREN“.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit Remo-Malware infiziert. Sollte ich mein Speichermedium formatieren, um es loszuwerden?

Wenn Sie mit einer Remo-Malware-Infektion auf Ihrem Gerät zu tun haben, besteht eine mögliche Lösung darin, Ihr Speichergerät zu formatieren. Dabei ist jedoch zu beachten, dass dadurch alle Daten auf dem Gerät vollständig gelöscht werden. Als Alternative zur Formatierung können Sie auch eine vertrauenswürdige Antivirensoftware wie Combo Cleaner verwenden, um die Malware zu entfernen.

Was sind die größten Probleme, die Malware verursachen kann?

Malware kann Ihre sensiblen persönlichen und finanziellen Daten gefährden, was zu Identitätsdiebstahl und finanziellem Schaden führen kann. Außerdem kann sie die normale Funktion Ihres Geräts stören, was zu Systemabstürzen, langsamerer Leistung und Datenschäden führt. Fortgeschrittene Malware kann sogar den Zugriff auf Ihre Dateien sperren und eine Zahlung für deren Freigabe verlangen, was zu Datenverlust und finanzieller Erpressung führt.

Was ist der Zweck der Remo-Malware?

Remo zielt darauf ab, sensible Informationen wie Anmeldeinformationen und persönliche Daten von gezielten Bank- und Kryptowährungsanwendungen zu stehlen. Er erreicht dies, indem er den Accessibility-Dienst ausnutzt und Texteingabefelder überwacht. Außerdem kann Remo auf dem infizierten Gerät gespeicherte Kontakte erfassen.

Wie hat die Remo-Malware mein Gerät infiltriert?

Die Remo-Malware dringt über gefälschte Websites, die Binance-Seiten ähneln, auf trügerische Weise in Geräte ein. Cyberkriminelle nutzen diese Seiten, um Downloads anzubieten, die, ohne dass die Nutzer es wissen, Remo enthalten. Es besteht der Verdacht, dass mindestens zwei weitere Websites an der Verbreitung des Schadprogramms beteiligt sein könnten. Die Bedrohungsakteure senden Links zu diesen betrügerischen Websites über SMS oder Messaging-Apps, um die Benutzer zum Herunterladen der Malware zu verleiten.

Wird Combo Cleaner mich vor Malware schützen?

Natürlich ist Combo Cleaner in der Lage, die meisten bekannten Schadprogramme zu erkennen und zu beseitigen. Dennoch kann es schwierig sein, bestimmte schwer fassbare Malware zu identifizieren. Daher ist es ratsam, einen vollständigen Systemscan durchzuführen, um sicherzustellen, dass Sie alle potenziellen Bedrohungen erfassen.

▼ Diskussion einblenden