So vermeidet man es, auf Phishingversuche, wie die "Alibaba" Betrugs-E-Mail hereinzufallen

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist der "Alibaba" E-Mail-Betrug?

Wir haben festgestellt, dass es sich bei dieser E-Mail um einen Phishing-Versuch handelt, der von Betrügern inszeniert wurde. Die betrügerische Absicht besteht darin, die Empfänger dazu zu verleiten, eine betrügerische Webseite aufzurufen und persönliche Informationen preiszugeben. Die Phishing-E-Mail tarnt sich als Mitteilung von Alibaba, einem seriösen chinesischen multinationalen Technologieunternehmen, das für seinen Schwerpunkt auf E-Commerce, Einzelhandel, Internet und Technologie bekannt ist.

Mehr über die "Alibaba" Betrugs-E-Mail

Diese Phishing-E-Mail, die scheinbar von Alibaba stammt, enthält eine Anfrage-Benachrichtigung von einer Person namens Alexander Yates. Die Betreffzeile "Alibaba Inquiry Notification" lässt auf eine dringende Geschäftsangelegenheit schließen. In der E-Mail wird der Empfänger aufgefordert, den Käufer zu kontaktieren, indem er auf die Schaltfläche "Details anzeigen" klickt.

Sie unterstreicht die Bedeutung zeitnaher und professioneller Antworten für eine bessere Kommunikation und bessere Geschäftsmöglichkeiten. In der Nachricht werden ein Bestellschein, Produktspezifikationen und eine Bestellung erwähnt. Die E-Mail enthält auch Kontaktinformationen und erweckt den Anschein, dass die Empfänger mit einer gefälschten Webseite interagieren und vertrauliche Informationen preisgeben sollen.

Beim Öffnen des angegebenen Links über die Schaltfläche "Details anzeigen" ("查看详情") erscheint ein betrügerisches Formular, das den Benutzer auffordert, seine E-Mail-Adresse, sein Passwort und sein E-Mail-Passwort für die Anmeldung einzugeben. Betrüger missbrauchen die über betrügerische Formulare gesammelten Informationen für verschiedene betrügerische Aktivitäten.

Sobald die Benutzer ihre E-Mail-Adressen und Passwörter eingeben, verschaffen sich die Betrüger unbefugten Zugang zu ihren Konten und können so persönliche Daten ausspähen und Identitätsdiebstahl betreiben. Dies kann zu unbefugten Finanztransaktionen, zur Manipulation sensibler Daten oder zur Kompromittierung anderer Online-Konten führen, die mit denselben Anmeldedaten verknüpft sind.

Außerdem können die erlangten E-Mail-Passwörter für weitere Phishing-Versuche ausgenutzt werden. Betrüger könnten kompromittierte E-Mail-Konten nutzen, um Phishing-E-Mails an die Kontakte des Opfers zu senden, um den Kreislauf der Täuschung fortzusetzen und möglicherweise andere dazu zu bringen, ihre vertraulichen Daten preiszugeben.

Insgesamt werden die missbräuchlich verwendeten Informationen zu einem Werkzeug für Betrüger, um verschiedene illegale Aktivitäten durchzuführen und die Privatsphäre und Sicherheit der Zielpersonen zu gefährden.

| Name | Alibaba E-Mail-Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Alexander Yates aus den Vereinigten Staaten hat Ihnen eine Anfrage gesendet |

| Verwandte Domäne | as19557[.]net |

| Erkennungsnamen (as19557[.]net) | Avira (Malware), Combo Cleaner (Malware), ESET (Malware), G-Data (Malware), Sophos (Malware), vollständige Liste von Erkennungen (VirusTotal) |

| Tarnung | Benachrichtigung von Alibaba |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Betrügerische E-Mails, betrügerische Online-Pop-up-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Der Verlust sensibler, privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Ähnliche E-Mail-Betrügereien im Allgemeinen

E-Mails dieser Art weisen häufig Merkmale auf wie dringende oder verlockende Betreffzeilen, Aufforderungen zur Eingabe sensibler Daten und betrügerische Taktiken, um legitime Unternehmen zu imitieren. Sie vermitteln oft ein Gefühl der Dringlichkeit und drängen die Empfänger zum schnellen Handeln.

Darüber hinaus enthalten diese Phishing-E-Mails in der Regel Hyperlinks oder Anhänge, die zu gefälschten Webseiten führen, um persönliche Daten zu sammeln oder bösartige Software zu installieren. Beispiele für ähnlich betrügerische E-Mails sind: "DHL Agreement Documents", "American Express - Unusual Spending Activities Detected" und "Payroll Sheet".

Wie infizieren Spam-Kampagnen Computer?

Um Malware per E-Mail zu verbreiten, versenden Bedrohungsakteure E-Mails, die authentisch und dringend erscheinen und die Empfänger dazu bringen, auf eingebettete Links zu klicken oder Anhänge herunterzuladen. Diese Interaktion löst die Aktivierung von Malware aus, die die Sicherheit des Computers des Benutzers gefährdet und zu finanziellen oder anderen Schäden führt.

Bei E-Mail-basierten Angriffen nutzen Cyberkriminelle häufig verschiedene Dateitypen, darunter ausführbare Dateien (.exe), JavaScript-Dateien (.js), Microsoft Office-Dokumente (.doc, .docx, .xls, .xlsx), ISO-Dateien, komprimierte Dateien (.zip, .rar) und andere.

Wie vermeidet man die Installation von Malware?

Vermeiden Sie es, auf Links zu klicken oder Anhänge in unaufgeforderten E-Mails herunterzuladen, vor allem, wenn sie unerwartet erscheinen oder zum sofortigen Handeln auffordern. Stellen Sie sicher, dass die gesamte Software, einschließlich des Betriebssystems, der Antivirenprogramme und der Anwendungen, regelmäßig aktualisiert wird. Verwenden Sie eine zuverlässige Antiviren- und Anti-Malware-Software für einen besseren Schutz.

Halten Sie sich außerdem von fragwürdigen Webseiten fern und interagieren Sie nicht mit verdächtigen Pop-ups, Anzeigen, "Download"-Schaltflächen, Benachrichtigungen von dubiosen Seiten usw. Beziehen Sie Apps und Dateien ausschließlich von offiziellen Webseiten und autorisierten App-Stores, und laden Sie niemals raubkopierte Software herunter oder verwenden Sie Cracking-Werkzeuge.

Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir Ihnen, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Text im E-Mail-Schreiben von "Alibaba":

Subject: [Alibaba Inquiry Notification]

Alexander Yates from United States has sent you an inquiry

Trade Center

重要提示 Notice

该买家隐藏了邮箱号码, 请勿直接回复该邮件! 您可以点击“View Details”联系到买家。

Email address of this buyer is hidden, please don't reply in email directly. You may contact with this buyer via 'View Details'.

Message Origin does not match Registered Location

[阿里巴巴提醒您] 及时、专业的回复有助于买家再次与您沟通,提升交易机会!

查看详情

Jacky Lui Alexander Yates Alexander Yates

尊敬的 ******** ,Hello ********

Thanks for your reply.

Here is our order sheet below to view our product specification and PO order, confirm the drawing of the product, See similar as attached image !

We want to make this order before 15th / March ..

Email Setting | Customer Services |

Help center | My AlibabaYou received this email because you are registered on Alibaba.com

Read our Privacy Policy and Terms of Use

Alibaba.com Hong Kong Limited.

26/F Tower One, Times Square, 1 Matheson Street, Causeway Bay, Hong Kong

Tel: (+852) 2215-5100

阿里巴巴香港有限公司

香港銅鑼灣勿地臣街1號時代廣場1座26樓

電話:(+852) 2215-5100

In dieser E-Mail angezeigte gefälschte Webseite:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Alibaba Phishing-Kampagne?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

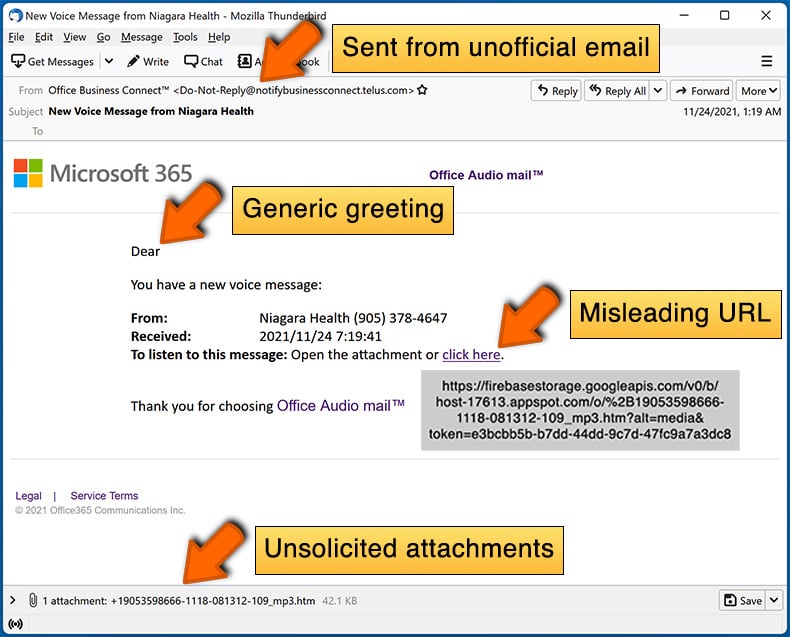

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Betrüger nutzen weit verbreitete Phishing-E-Mails, indem sie identische Nachrichten an Tausende von Empfängern versenden, um zu versuchen, jemanden zu täuschen und auf ihre Maschen hereinzufallen. Diese Phishing-E-Mails sind nicht personalisiert und strategisch so gestaltet, dass sie ein breites Publikum ansprechen und ahnungslose Personen ausnutzen.

Ich habe meine persönlichen Daten angegeben, als ich von dieser E-Mail hereingelegt wurde, was sollte ich tun?

Ändern Sie Ihr Passwort, aktivieren Sie die Zwei-Faktor-Authentifizierung, falls verfügbar, und überwachen Sie Ihr Konto auf verdächtige Aktivitäten. Informieren Sie außerdem die betreffende Plattform oder den betreffenden Dienst über den Vorfall, um weitere Hinweise zu erhalten und die Sicherheit Ihres Kontos zu erhöhen.

Ich habe eine bösartige Datei heruntergeladen und geöffnet, die an eine E-Mail angehängt war. Ist mein Computer infiziert?

Wenn es sich bei der heruntergeladenen Datei um eine ausführbare Datei handelt, ist die Wahrscheinlichkeit höher, dass Ihr Computer infiziert ist. Wenn es sich jedoch um eine Dokumentendatei wie .pdf oder .doc handelt, führt das bloße Öffnen der Datei nicht unbedingt zu einer Infektion.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Nein, das bloße Öffnen einer E-Mail richtet keinen Schaden an. Systeminfektionen treten in der Regel auf, wenn Sie auf Links in der E-Mail klicken oder angehängte Dateien öffnen.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten waren?

Combo Cleaner ist in der Lage, praktisch alle bekannten Malware-Infektionen zu finden und zu beseitigen. Es ist wichtig zu wissen, dass fortgeschrittene Malware dazu neigt, sich weitgehend im System zu verstecken. Daher ist es wichtig, einen gründlichen vollständigen Systemscan durchzuführen, um sicherzustellen, dass er erkannt und beseitigt wird.

▼ Diskussion einblenden