Wie man Malware vom Typ MrAnon stealer aus dem Betriebssystem entfernt

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was für eine Art von Malware ist MrAnon?

MrAnon ist der Name einer Malware, die in der Programmiersprache Python geschrieben ist und Informationen stiehlt. Dieser Stealer verfügt über eine Vielzahl von Datenextraktionsfunktionen und zielt auf Informationen aus Browsern, Kryptowährungs-Wallets, Messengern und anderen Anwendungen ab.

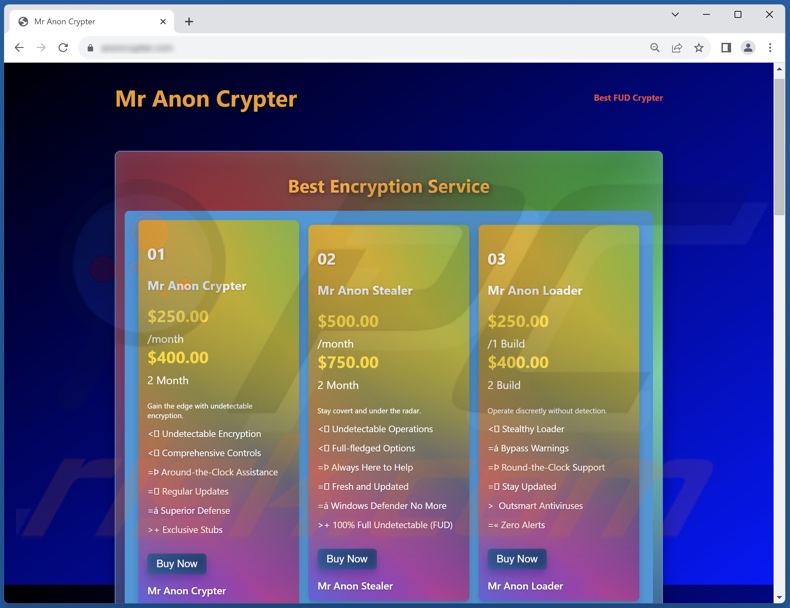

Zum Zeitpunkt der Erstellung dieses Artikels bieten die Entwickler von MrAnon die Software online zum Verkauf an; daher gibt es mehrere Varianten mit unterschiedlichen Funktionalitäten, die auf dem Zahlungsplan basieren. Es ist wichtig zu erwähnen, dass diese Malware über E-Mail-Spam-Kampagnen verbreitet wurde.

MrAnon malware overview

Nach erfolgreicher Infiltration kann MrAnon ein Popup-Fenster mit der Meldung "File Not Supported" anzeigen, gefolgt von einer weiteren Meldung "Not Run: python.exe". Diese Meldungen werden verwendet, um den Opfern vorzugaukeln, dass die potenzielle Malware-Installation auf ihren Geräten fehlgeschlagen ist. Auf diese Weise wird ein falsches Gefühl der Sicherheit erzeugt, was die Wahrscheinlichkeit verringert, dass die Benutzer zusätzliche Maßnahmen zur Sicherung ihrer Systeme ergreifen.

Die MrAnon-Malware beginnt ihre Arbeit mit der Suche und Beendigung von Prozessen, die für sie von Interesse sind, z. B. solche, die mit Zielanwendungen wie Browsern, Messengern, Kryptowährungen usw. verbunden sind.

Dieser Stealer sammelt relevante Gerätedaten. Eine der verwendeten Methoden ist der heimliche Besuch legitimer Websites, um die IP-Adresse (Geolocation) des Opfers sowie dessen Ländernamen und -code zu ermitteln. MrAnon kann stark komprimiert auf Systeme gelangen, und seine geringe Dateigröße kann dabei helfen, der Entdeckung zu entgehen.

Das bösartige Programm ist in der Lage, Dateien von infizierten Geräten herunterzuladen. Es überprüft die folgenden Speicherorte - Desktop, Dokumente, Bilder und Downloads - auf diese Formate: 7z, BMP, CONF, CSV, DAT, DB, DOC, JPEG, JPG, KDBX, KEY, ODT, OVPN, PDF, PNG, RAR, RDP, RTF, SQL, TAR, TXT, WALLET, XLS, XLSX, XLM, ZIP, usw.

Auch das Erstellen von Screenshots gehört zu den Fähigkeiten des Diebes. MrAnon kann Informationen aus über zwanzig Browsern extrahieren (vollständige Liste). Zu den Daten, die von Interesse sein können, gehören: Browser- und Suchmaschinen-Historien, Internet-Cookies, Benutzernamen/Passwörter, persönliche Daten, Kreditkartennummern usw.

Er zielt auch auf Desktop- und Browser-Erweiterungen für Kryptowährungs-Wallets (vollständige Liste). Darüber hinaus sucht der Dieb nach Daten von Messengern, Authentifizierungssoftware, Passwortmanagern, VPN-Clients (Virtual Private Network), spielbezogener Software und FTP (File Transfer Protocol) Clients (vollständige Liste).

Die von MrAnon erlangten Informationen werden in eine oder mehrere Dateien komprimiert und auf eine File-Hosting-Website hochgeladen; eine Nachricht, die über die Erstellung informiert und den Download-Link enthält, wird dann an das Telegramm der Angreifer gesendet.

Es ist erwähnenswert, dass Malware-Entwickler ihre Software häufig verbessern; daher könnten mögliche zukünftige Versionen von MrAnon zusätzliche/andere Funktionen und Merkmale aufweisen.

Zusammenfassend lässt sich sagen, dass das Vorhandensein von Malware wie dem MrAnon Stealer auf Geräten zu schwerwiegenden Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen kann.

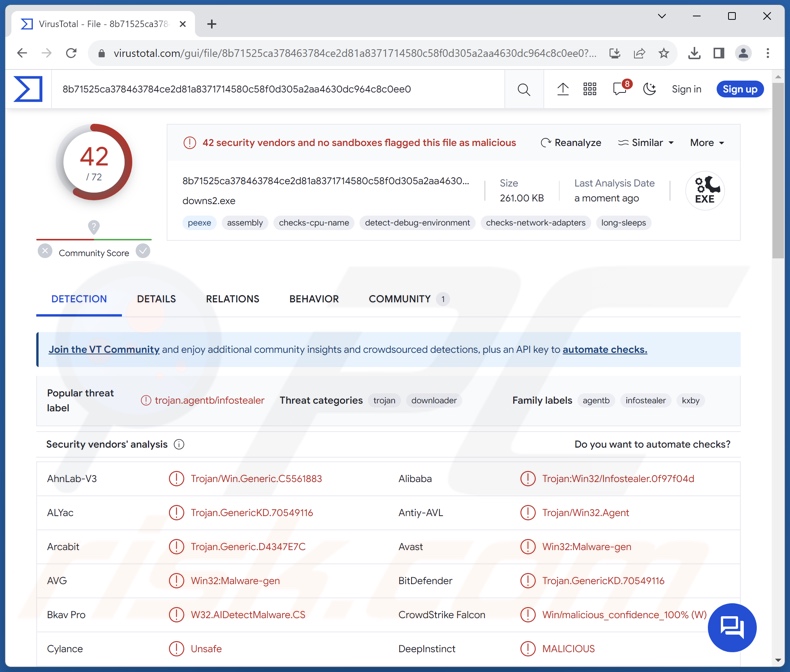

| Name | MrAnon malware |

| Art der Bedrohung | Trojaner, Stealer, Passwort stehlender Virus, Spyware. |

| Erkennung Namen | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.70549116), ESET-NOD32 (PowerShell/TrojanDownloader.Agent.HRU), Kaspersky (Trojan.Win64.Agentb.kxby), Symantec (Infostealer.Limitail), Vollständige Liste der Entdeckungen (VirusTotal) |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich und unbemerkt in den Computer des Opfers einschleusen, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Vertriebsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wird in ein Botnetz integriert. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Malware vom Typ Stealer

Vare, Ansiety, Epsilon, Laze, Serpent, und TrapStealer sind nur einige Beispiele für Diebe, über die wir kürzlich geschrieben haben. Malware, die Informationen stiehlt, kann auf sehr spezifische Details oder auf eine breite Palette von Daten abzielen. Diese Programme können auch andere Fähigkeiten haben, denn Malware ist nicht durch ihre Klassifizierung beschränkt.

Es muss betont werden, dass unabhängig von der Funktionsweise bösartiger Software deren Vorhandensein auf einem System die Integrität des Geräts und die Sicherheit der Benutzer gefährdet. Daher müssen alle Bedrohungen sofort nach ihrer Entdeckung entfernt werden.

Wie hat MrAnon meinen Computer infiltriert?

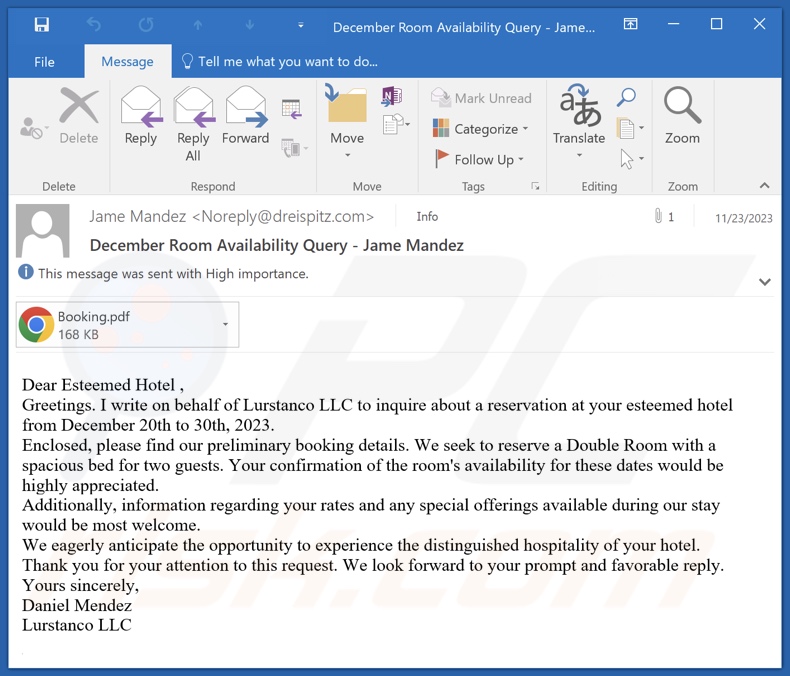

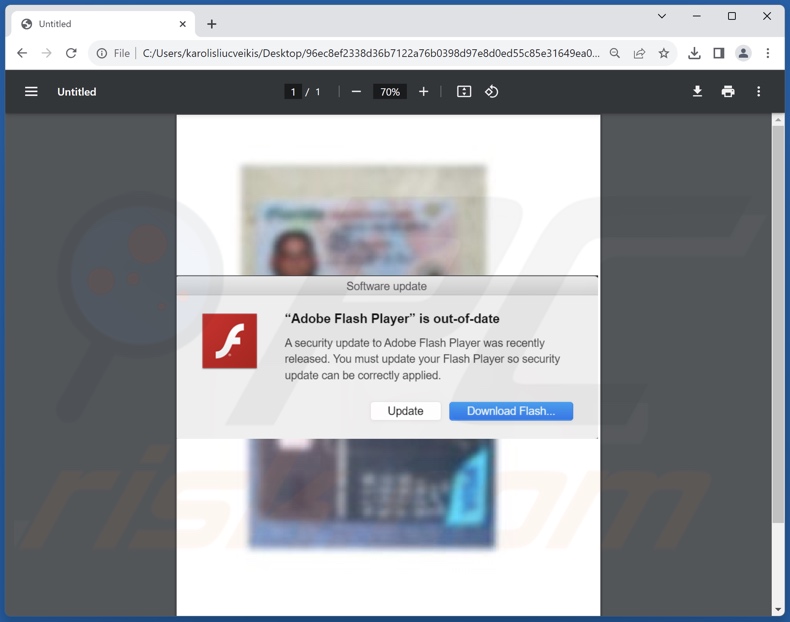

Wie bereits in der Einleitung erwähnt, wurde festgestellt, dass MrAnon über Spam-E-Mails verbreitet wird. Bei einer der bekannten Kampagnen ging es um E-Mails, die sich auf eine angeblich von den Empfängern gebuchte Hotelreservierung bezogen. Die E-Mails mit dem Betreff "December Room Availability Query" (kann variieren) enthielten bösartige PDF-Dokumente mit dem Titel "Booking.pdf".

Beim Öffnen des Dokuments wurden im Hintergrund scheinbar Scans eines Personalausweises und einer Kredit-/Debitkarte angezeigt; im Vordergrund erschien ein Pop-up-Fenster. Der Text in diesem Fenster wies darauf hin, dass der "Adobe Flash Player" veraltet war und der Benutzer aufgefordert wurde, ihn zu aktualisieren.

Die Interaktion mit diesem Pop-up löste den Download-/Installationsprozess der Malware aus. Das PDF lud eine ausführbare .NET-Datei herunter, die mehrere PowerShell-Skripte abrief und ausführte. Die Kette gipfelte in der Installation des MrAnon-Stehlers.

Es muss erwähnt werden, dass auch andere Köder oder Dateien verwendet werden können, um MrAnon zu verbreiten. Abgesehen von E-Mails kann Malware auch über DMs/PMs, SMS und andere Nachrichten verbreitet werden.

Infektiöse Dateien können an Spam-Mails angehängt oder darin verlinkt sein. Diese Dateien liegen in verschiedenen Formaten vor, z. B., ausführbare Dateien (.exe, .run, usw.), Archive (ZIP, RAR, usw.), Dokumente (Microsoft Office, Microsoft OneNote, PDF, usw.), JavaScript, und so weiter.

Weitere gängige Methoden zur Verbreitung von Malware sind: Drive-by-Downloads (heimliche/betrügerische Downloads), Online-Betrug, Malvertising, nicht vertrauenswürdige Download-Kanäle (z. B., Freeware und kostenlose Filehosting-Websites, P2P-Tauschbörsen usw.), illegale Programmaktivierungs-Tools ("Cracks") und gefälschte Updates.

Außerdem können sich einige Schadprogramme über lokale Netzwerke und Wechseldatenträger (z. B. USB-Flash-Laufwerke, externe Festplatten usw.) selbst verbreiten.

Wie kann man die Installation von Malware vermeiden?

Wir empfehlen, eingehende E-Mails und andere Nachrichten mit Vorsicht zu behandeln. Anhänge oder Links in dubiosen/irrelevanten Mails dürfen nicht geöffnet werden, da sie bösartig sein können. Eine weitere Empfehlung ist, beim Surfen vorsichtig zu sein, da gefälschte und gefährliche Online-Inhalte meist legitim und harmlos erscheinen.

Außerdem müssen alle Downloads von offiziellen und überprüften Quellen erfolgen. Wir empfehlen die Aktivierung und Aktualisierung von Programmen mit echten Funktionen/Tools, da illegale Aktivierungstools ("Cracking") und Updater von Drittanbietern Malware enthalten können.

Wir müssen betonen, wie wichtig es ist, ein zuverlässiges Antivirenprogramm zu installieren und auf dem neuesten Stand zu halten. Sicherheitssoftware muss verwendet werden, um regelmäßige Systemüberprüfungen durchzuführen und Bedrohungen und Probleme zu entfernen. Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Gezielte Browser:

Google Chrome, Mozilla Firefox, Microsoft Edge, Opera, 7Star, Amigo, Brave, Cent Browser, Chrome Canary, Epic Privacy Browser, Iridium, Kometa, Opera GX, Orbitum, Pale Moon, SeaMonkey, Sputnik, Torch, Uran, Vivaldi, Waterfox, und Yandex.

Gezielte Kryptowährungen und Browser-Erweiterungen für Kryptowährungen:

Aergo Connect, Armory, Atomic, Auro, Binance, BitKeep, BoltX, BlockWallet, Braavos, Bytecoin Wallet, CLV Wallet, Coin98, Coinbase, Cyano, Coinomi, Enkrypt, Eternl, EVER, Exodus, Fewcha Move, Finnie, GeroWallet, Goby, Guarda, HashPack, HAVAH, ICONex, iWallet, Jaxx Liberty, KardiaChain, Keeper, Keplr, KHC Wallet, Leap Terra, Liquality, MadWallet, Math, MetaMask, Meta Wallet, MEW CX, MultiversX DeFi Wallet, Nami, NeoLine, Nifty, OKX Wallet, OsmWallet, Pali, Petra Aptos, Phantom, Polygon, Polymesh, Pontem Aptos, Rabby, Ronin, SafePal, Sender Wallet, Solflare, Station, Sui, Tally Ho, Temple, TexBox, Tronium, Tron Link, Trust, Virgo, WAGMIswap.io, Wombat, XDEFI, und Yoroi.

Andere gezielte Browser-Erweiterungen:

Authenticator, Authy, EOS Authenticator, GAuth Authenticator, Bitwarden, KeePassHelper, KeePass Tusk, KeePassXC, Trezor Password Manager, Microsoft Autofill, NordVPN, und Proton VPN.

Software für gezielte Nachrichtenübermittlung:

Discord, Discord Canary, Element, Signal, und Telegram.

Gezielte verschiedene Software:

FileZilla, FileZilla Server, NordVPN, OpenVPN Connect, ProtonVPN, und Steam.

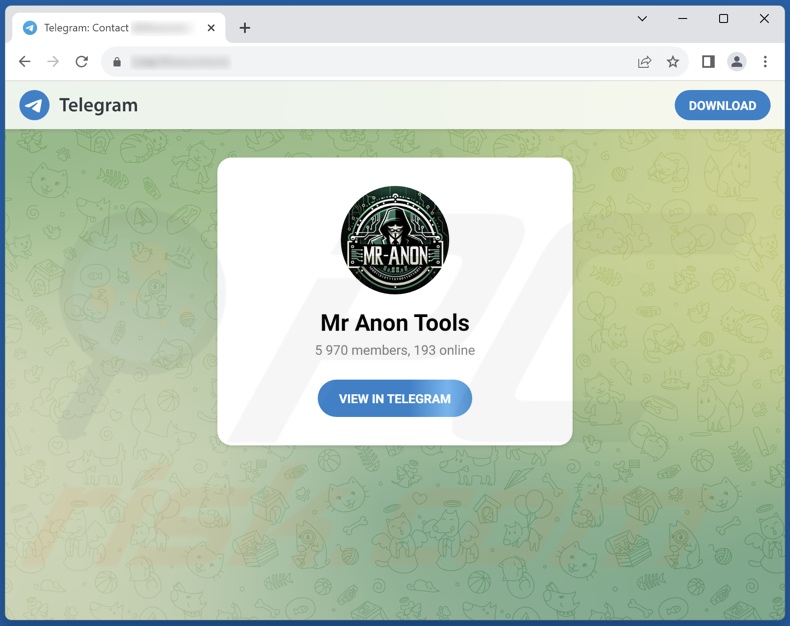

Screenshot des Telegram-Kontos, das von den Entwicklern des MrAnon-Stehlers verwendet wird:

Screenshot des MrAnon-Stehlers, der online verkauft wird:

Screenshot einer Spam-E-Mail, mit der der MrAnon-Stealer verbreitet wird:

Der Text in diesem E-Mail-Brief:

Subject: December Room Availability Query - Jame Mandez

Dear Esteemed Hotel ,

Greetings. I write on behalf of Lurstanco LLC to inquire about a reservation at your esteemed hotel from December 20th to 30th, 2023.

Enclosed, please find our preliminary booking details. We seek to reserve a Double Room with a spacious bed for two guests. Your confirmation of the room's availability for these dates would be highly appreciated.

Additionally, information regarding your rates and any special offerings available during our stay would be most welcome.

We eagerly anticipate the opportunity to experience the distinguished hospitality of your hotel.

Thank you for your attention to this request. We look forward to your prompt and favorable reply.

Yours sincerely,

Daniel Mendez

Lurstanco LLC

Screenshot der schädlichen PDF-Datei im Anhang dieser Spam-E-Mail ("Booking.pdf"):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist MrAnon?

- SCHRITT 1. Manuelle Entfernung von MrAnon Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, wenn Antiviren- oder Anti-Malware-Programme dies automatisch erledigen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit Task-Manager, und ein verdächtig erscheinendes Programm gefunden haben, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registry und des Dateisystems an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registry und des Dateisystems an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Windows XP- und Windows 7-Benutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, auf Herunterfahren, auf Neustart und auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Menü Erweiterte Windows-Optionen sehen, und wählen Sie dann Abgesicherter Modus mit Vernetzung aus der Liste.

Video, das zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Vernetzung - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie im Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neustart". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerk zu starten.

Video, das zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 10 Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Energiesymbol aus. Im geöffneten Menü klicken Sie auf "Neustart", während Sie die "Umschalt"-Taste auf Ihrer Tastatur gedrückt halten. Im Fenster "Option auswählen" klicken Sie auf "Problembehandlung", danach wählen Sie "Erweiterte Optionen".

Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie die Taste "F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerk neu gestartet.

Video, das zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Orte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Orte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Prüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Prüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Notieren Sie sich den vollständigen Pfad und Namen. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Malware finden, müssen Sie sie entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, sollten Sie die Entfernung von Malware Antiviren- und Anti-Malware-Programmen überlassen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit MrAnon-Malware infiziert. Sollte ich mein Speichermedium formatieren, um es loszuwerden?

Nein, die Entfernung von Malware erfordert nur selten eine Formatierung.

Was sind die größten Probleme, die MrAnon-Malware verursachen kann?

Die mit einer Infektion verbundenen Gefahren hängen von den Funktionen der Malware und der Einmischung der Cyber-Kriminellen ab. MrAnon ist ein Stealer - eine Art von Malware, die Daten extrahiert und exfiltriert (z. B. Anmeldedaten, Kryptowährungen usw.). Im Allgemeinen können Infektionen dieser Art zu schweren Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck der MrAnon-Malware?

Malware wird in der Regel eingesetzt, um Einnahmen zu erzielen. Cyberkriminelle können bösartige Software jedoch auch einsetzen, um sich selbst zu amüsieren, persönliche Rachefeldzüge durchzuführen, Prozesse zu stören (z. B. Websites, Dienste, Unternehmen usw.) und sogar politisch/geopolitisch motivierte Angriffe zu starten.

Wie ist die MrAnon-Malware in meinen Computer eingedrungen?

Es wurde beobachtet, dass MrAnon über bösartige Anhänge in Spam-E-Mails mit dem Thema Hotelbuchung verbreitet wird. Andere Verbreitungsmethoden sind jedoch nicht unwahrscheinlich.

Neben Spam-Mails wird Malware auch über Drive-by-Downloads, Online-Betrügereien, dubiose Download-Kanäle (z. B. Freeware- und Free-File-Hosting-Sites, P2P-Sharing-Netzwerke usw.), illegale Software-Aktivierungstools ("Cracks"), gefälschte Updater und Malvertising verbreitet. Einige bösartige Programme können sich sogar selbst über lokale Netzwerke und Wechseldatenträger verbreiten.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner ist in der Lage, fast alle bekannten Malware-Infektionen zu erkennen und zu beseitigen. Beachten Sie, dass ein vollständiger Systemscan unerlässlich ist, da sich hochgradig bösartige Programme in der Regel tief im System verstecken.

▼ Diskussion einblenden