Vermeiden Sie den Verlust Ihres E-Mail-Kontos durch gefälschte "Office Server" E-Mails

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von E-Mail ist "Office Server"?

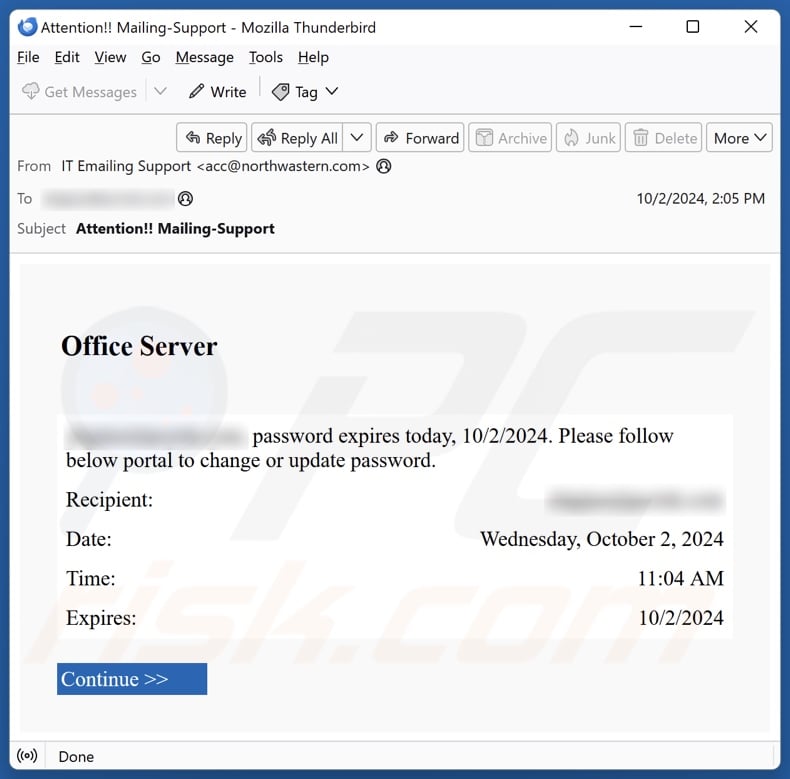

Nachdem wir diese "Office Server" E-Mail gelesen hatten, stellten wir fest, dass es sich um Spam handelt. Diese gefälschte Nachricht wird als Hinweis auf den Ablauf des Passworts präsentiert. Ziel dieser Kampagne ist es, die Empfänger dazu zu bringen, ihre Anmeldedaten für das E-Mail-Konto an eine Phishing-Website weiterzugeben.

Überblick über den "Office Server" E-Mail Betrug

Die Spam-E-Mail mit dem Betreff "Achtung!!! Mailing-Support" (kann variieren) informiert den Empfänger, dass sein Kontopasswort heute abläuft. In dem Schreiben wird er aufgefordert, dem darin enthaltenen Link zu folgen, um sein Passwort zu ändern/aktualisieren. Es muss betont werden, dass diese Behauptung falsch ist und diese E-Mail mit keinem legitimen Dienstanbieter verbunden ist.

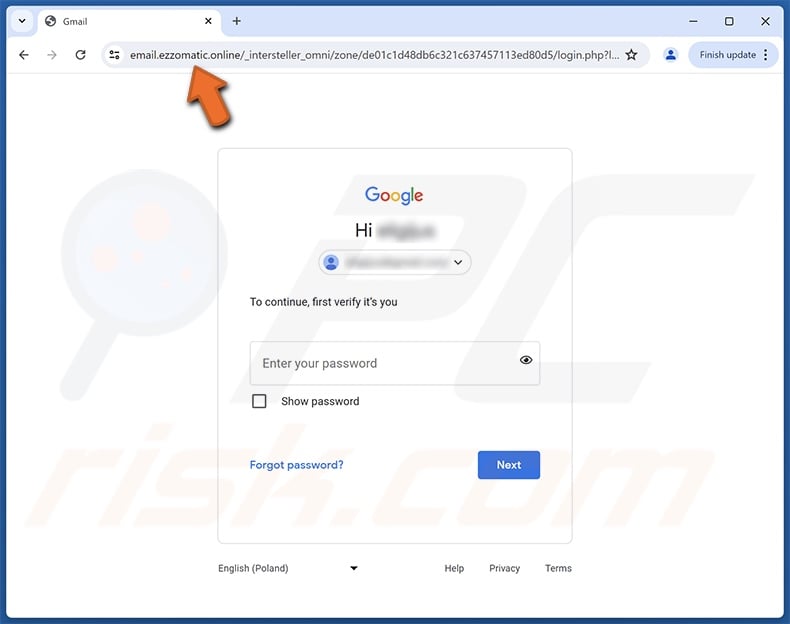

Nach dem Drücken der Schaltfläche "Weiter >>" wird eine Umleitung zu einer Phishing-Website angezeigt, die die Anmeldeseite des Empfängers imitiert. Die auf den Phishing-Websites eingegebenen Daten - z. B. die Anmeldedaten - werden aufgezeichnet und an Cyber-Kriminelle gesendet.

Die Kriminellen können nicht nur die Kontrolle über die so kompromittierten E-Mails erlangen, sondern auch auf die über sie registrierten Konten, Plattformen und Dienste zugreifen.

Um näher zu erläutern, wie der unbefugte Zugriff missbraucht werden kann, können Betrüger die Identitäten der Kontobesitzer stehlen (z. B. E-Mails, soziale Netzwerke, soziale Medien usw.) und Kredite oder Spenden von Kontakten/Freunden anfordern, Betrügereien fördern und Malware verbreiten.

Darüber hinaus können Cyberkriminelle verknüpfte Finanzkonten (z. B. Online-Banking, digitale Geldbörsen, E-Commerce, Geldüberweisungen usw.) stehlen und sie für betrügerische Transaktionen oder Online-Einkäufe nutzen.

Zusammenfassend lässt sich sagen, dass Opfer von Betrugsmails wie "Office Server" ernsthafte Datenschutzprobleme, finanzielle Verluste und sogar Identitätsdiebstahl erleiden können.

Wenn Sie Ihre Anmeldedaten bereits an Betrüger weitergegeben haben, ändern Sie sofort die Kennwörter aller möglicherweise gefährdeten Konten und informieren Sie den offiziellen Support.

| Name | "Office Server" phishing email |

| Bedrohungsart | Phishing, Betrug, Social Engineering, Betrug |

| Gefälschte Behauptung | Das Passwort für das E-Mail-Konto läuft bald ab. |

| Verwandte Domains | email.ezzomatic[.]online |

| Namen der Erkennung | Fortinet (Phishing), Kaspersky (Phishing), Sophos (Phishing), Trustwave (Phishing), URLQuery (Verdächtig), Vollständige Liste der Erkennungen (VirusTotal) |

| Zustellende IP-Adresse | 104.21.32.110 |

| Symptome | Unbefugte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethoden | Täuschende E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Verlust vertraulicher privater Informationen, finanzieller Verlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Phishing-Spam Kampagnen

"Proton.me E-Mail-Betrug", "Ihr Netflix-Abonnement läuft bald ab", "Email Password Expiration", "404 Mail-Zustellung fehlgeschlagen" und "Bank of Scotland E-Mail-Betrug" sind nur einige unserer neuesten Phishing-E-Mails.

Diese Kampagnen zielen in erster Linie auf Anmeldeinformationen, persönliche Daten und finanzbezogene Informationen ab. Aber auch andere Betrügereien werden über Spam-Mails beworben, und sie werden zur Verbreitung von Malware genutzt.

Um das Vertrauen der Empfänger zu gewinnen, werden verschiedene Lockmittel eingesetzt, z. B. Benachrichtigungen über das Auslaufen von Passwörtern, Warnungen über nicht zugestellte Nachrichten, Kontoprobleme, Sicherheitsbedenken, Erkennung verdächtiger Aktivitäten, Käufe/Rechnungen, Geschäftsangebote, Lotterien, Erbschaften usw.

Die weit verbreitete Meinung, dass Spam-E-Mails schlecht geschrieben und mit Grammatik- und Rechtschreibfehlern gespickt sind, ist zwar nicht unwahr, aber nicht immer der Fall. Diese Briefe können gut gestaltet und sogar glaubhaft als Nachrichten von echten Dienstleistern, Unternehmen, Organisationen, Institutionen, Behörden und anderen Einrichtungen getarnt sein.

Wie werden Computer durch Spam-Kampagnen infiziert?

Malware wird in der Regel über Spam-Kampagnen verbreitet. Diese E-Mails/Nachrichten enthalten bösartige Dateien als Anhänge oder Download-Links. Infektiöse Dateien gibt es in verschiedenen Formaten, z. B. als Dokumente (Microsoft Office, Microsoft OneNote, PDF usw.), Archive (ZIP, RAR usw.), ausführbare Dateien (.exe, .run usw.), JavaScript usw.

Das bloße Öffnen einer virulenten Datei kann ausreichen, um den Download/die Installation von Malware einzuleiten. Einige Formate erfordern jedoch zusätzliche Interaktionen, um Infektionsprozesse zu starten. Bei Microsoft Office-Dateien müssen die Benutzer beispielsweise Makrobefehle aktivieren (d. h. Bearbeitung/Inhalt), während sie bei OneNote-Dokumenten auf eingebettete Links oder Dateien klicken müssen.

Wie lässt sich die Installation von Malware vermeiden?

Es ist wichtig, eingehende E-Mails und andere Nachrichten mit Vorsicht zu behandeln. Wir raten davon ab, Anhänge oder Links in verdächtigen/irrelevanten E-Mails zu öffnen, da sie bösartig sein können.

Malware wird jedoch nicht ausschließlich über Spam-Mails verbreitet. Wir empfehlen, beim Surfen wachsam zu sein, da gefälschte und gefährliche Inhalte meist echt und harmlos erscheinen.

Außerdem müssen alle Downloads von offiziellen und verifizierten Quellen stammen. Eine weitere Empfehlung ist die Aktivierung und Aktualisierung von Programmen mit legitimen Funktionen/Tools, da illegale Aktivierungstools ("Cracks") und Updates von Drittanbietern Malware enthalten können.

Wir müssen betonen, dass die Installation und Aktualisierung eines zuverlässigen Antivirenprogramms unerlässlich ist. Sicherheitssoftware muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen und Probleme zu entfernen. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Text in der Spam-E-Mail "Office Server":

Subject: Attention!! Mailing-Support

Office Server*********, password expires today, 10/2/2024. Please follow below portal to change or update password.

Recipient: *********

Date: Wednesday, October 2, 2024

Time: 11:04 AM

Expires: 10/2/2024

Continue >>

Screenshot der Phishing-Website, die von der "Office Server"-Spamkampagne beworben wird:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "Office Server" phishing email?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

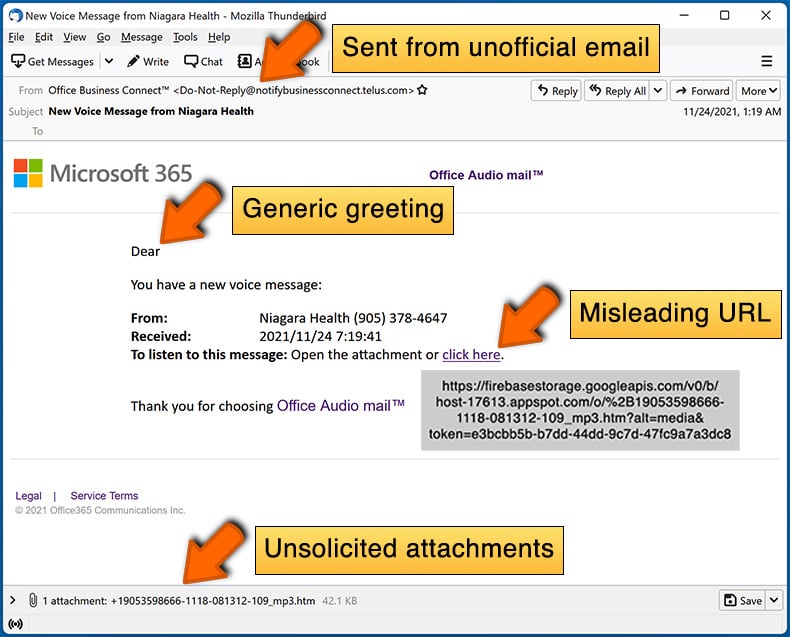

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Spam-E-Mails sind nicht persönlich, auch wenn sie für den Empfänger relevante Angaben enthalten. Diese E-Mails werden in Massenkampagnen verbreitet - daher erhalten Tausende von Nutzern identische (oder unglaublich ähnliche) E-Mails.

Ich habe meine persönlichen Daten angegeben, als ich auf diese Spam-Mail hereingefallen bin, was soll ich tun?

Wenn Sie Ihre Anmeldedaten angegeben haben, sollten Sie die Kennwörter aller möglicherweise kompromittierten Konten ändern und den offiziellen Support informieren. Wenn Sie jedoch andere private Informationen preisgegeben haben (z. B. Personalausweisdaten, Kredit-/Debitkartennummern usw.) - wenden Sie sich unverzüglich an die zuständigen Behörden.

Ich habe eine Spam-E-Mail gelesen, aber den Anhang nicht geöffnet, ist mein Computer infiziert?

Das Lesen einer E-Mail stellt keine Infektionsgefahr dar; Geräte werden gefährdet, wenn bösartige Anhänge oder Links geöffnet/angeklickt werden.

Ich habe eine an eine Spam-E-Mail angehängte Datei heruntergeladen und geöffnet, ist mein Computer infiziert?

Wenn es sich bei der geöffneten Datei um eine ausführbare Datei (.exe, .run usw.) handelt, wurde das Gerät höchstwahrscheinlich infiziert. Sie hätten dies jedoch vermeiden können, wenn es sich um ein Dokument (.doc, .xls, .pdf usw.) gehandelt hätte. Diese Formate erfordern möglicherweise zusätzliche Interaktionen, um den Download/die Installation von Malware zu initiieren (z. B. die Aktivierung von Makros, das Anklicken eingebetteter Links/Dateien usw.).

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten sind?

Ja, Combo Cleaner ist darauf ausgelegt, Systeme zu scannen und alle Arten von Bedrohungen zu beseitigen. Es ist in der Lage, die meisten bekannten Malware-Infektionen zu erkennen und zu entfernen. Beachten Sie, dass ein vollständiger System-Scan unerlässlich ist, da sich hochentwickelte Schadsoftware in der Regel tief im System versteckt.

▼ Diskussion einblenden