Wie man Betrügereien wie "Binance Charity - California Wildfires Fundraiser" erkennt

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

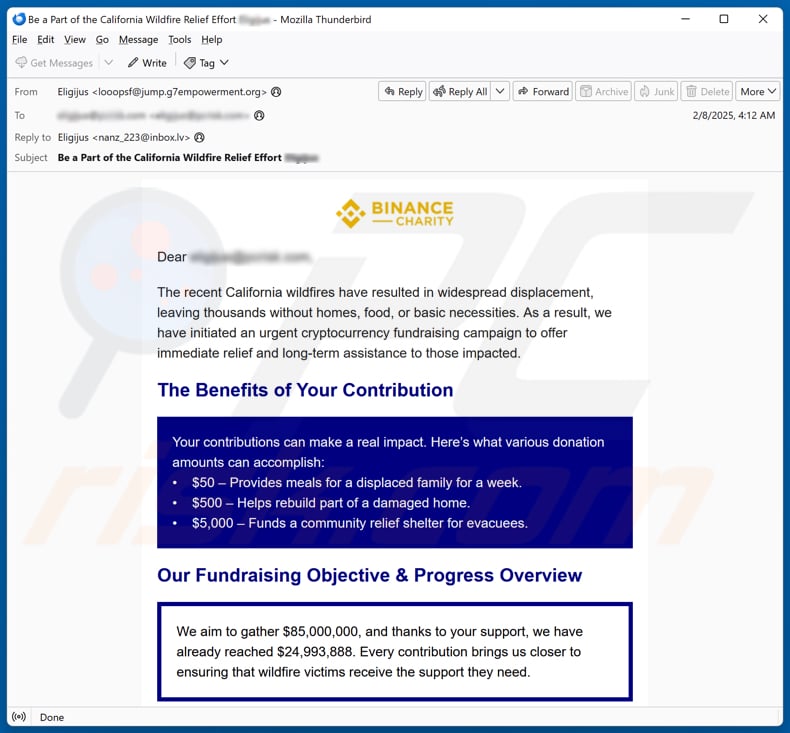

Was ist der "Binance Charity - California Wildfires Fundraiser" Betrug?

Nach Überprüfung der E-Mail haben wir festgestellt, dass es sich um einen Betrug handelt, der als Einladung zur Teilnahme an einer Spendenaktion getarnt ist. Der Betrug zielt darauf ab, Personen dazu zu verleiten, Kryptowährung unter der falschen Prämisse zu senden, an einer Spendenaktion teilzunehmen. Es ist sehr ratsam, solche E-Mails zu ignorieren, um Geldverluste und andere Probleme zu vermeiden.

Mehr über die "Binance Charity - California Wildfires Fundraiser" Betrugs E-Mail

Diese Betrugs-E-Mail gibt vor, eine Spendenkampagne für die Opfer der Waldbrände in Kalifornien zu sein. Sie behauptet, Kryptowährungsspenden zu sammeln, um den Betroffenen sofortige Hilfe und langfristige Unterstützung zukommen zu lassen. In der E-Mail wird erklärt, wie verschiedene Spendenbeträge den Opfern angeblich helfen werden, z. B. durch die Bereitstellung von Mahlzeiten oder den Wiederaufbau von Häusern.

Es wird auch behauptet, dass die Kampagne bereits Millionen gesammelt hat. Die E-Mail enthielt mehrere Kryptowährungs-Wallet-Adressen und fordert die Empfänger auf, ihre Spenden zu senden. Außerdem heißt es, dass die Spenden nachverfolgt und transparent gemacht werden. Insgesamt zielen die Betrüger hinter dieser E-Mail darauf ab, Menschen dazu zu bringen, Kryptowährung zu senden, die sie dann stehlen werden.

Es ist wichtig zu erwähnen, dass die Wiedererlangung von Kryptowährungen, die durch einen Betrug verloren gegangen sind, extrem schwierig und in den meisten Fällen praktisch unmöglich sein kann. Daher sollten E-Mails wie diese sorgfältig geprüft werden, bevor Transaktionen getätigt oder andere Maßnahmen ergriffen werden, um finanzielle Verluste zu vermeiden.

| Name | Binance Charity - Kalifornische Waldbrände Fundraiser E-Mail Betrug |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Gefälschte Behauptung | Binance hat eine Spendenaktion für die Opfer der kalifornischen Waldbrände gestartet |

| Cyberkriminelle Cryptowallet-Adressen | bc1qf5v946vwt5hczzuxpaks9ry778xgcr9kxv6m4u, TBGgZPFxH4k3ied8iNaVhidNofFzNp5Bk2, ltc1q3aja7f2f0kv8kxgkrjzp8zaw2ug6l8jcv3mvzs, 0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47 |

| Verkleiden | Brief von Binance Wohltätigkeitsorganisation |

| Anzeichen | Allgemeine Begrüßung, dringende Sprache, verdächtige Links, grammatikalische Fehler. |

| Verbreitungsmethoden | Täuschende E-Mails, betrügerische Online-Popup-Werbung, Techniken zur Vergiftung von Suchmaschinen, falsch geschriebene Domains. |

| Schaden | Monetärer Verlust. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Ähnliche Betrugs-E-Mails im Allgemeinen

Betrugsmaschen wie diese zielen oft darauf ab, Nutzer zur Überweisung von Geld an Betrüger zu verleiten, indem sie sich als legitime Wohltätigkeitskampagnen tarnen. Es ist wichtig, vorsichtig zu sein und die Echtheit solcher Anfragen zu überprüfen, bevor man Geld überweist, da eine Rückerstattung oft unmöglich ist, wenn das Geld erst einmal verloren ist.

Einige Beispiele für andere Betrugs-E-Mails sind "Funds Disbursed By Presidential Administration", "PROTON LOTTERY" und "Bittrex Inc Bankruptcy Notice". Abgesehen von dem Versuch, Geld oder Informationen zu stehlen, können Betrüger E-Mails auch zur Verbreitung von Malware nutzen.

Wie werden Computer durch Spam-Kampagnen infiziert?

Bedrohungsakteure verbreiten Malware über E-Mails, indem sie schädliche Dateien oder Links anhängen. Wenn ein Benutzer diese Dateien öffnet (oder zusätzliche Aktionen durchführt, z. B. Makros in einem bösartigen MS Office Dokument aktiviert), kann die Malware seinen Computer infizieren. Zu den Dateien können PDFs, ausführbare Dateien, Skriptdateien, komprimierte Dateien wie ZIPs usw. gehören.

Manchmal leiten diese betrügerischen E-Mails die Benutzer zu nicht vertrauenswürdigen oder kompromittierten Websites weiter, wo die Malware automatisch heruntergeladen wird, oder sie verleiten die Benutzer dazu, die Malware selbst zu starten (auszuführen).

Wie lässt sich die Installation von Malware vermeiden?

Öffnen Sie keine Links und Dateien in verdächtigen E-Mails (z. B. in irrelevanten E-Mails von unbekannten Adressen). Laden Sie Programme und Dateien von offiziellen Websites oder App-Stores herunter. Vermeiden Sie die Interaktion mit fragwürdiger Werbung, Pop-ups oder anderen Inhalten auf zwielichtigen Websites, und lassen Sie nicht zu, dass diese Seiten Ihnen Benachrichtigungen senden.

Halten Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand, und führen Sie regelmäßig Scans mit einem vertrauenswürdigen Sicherheitstool durch. Wenn Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingeschleuste Malware automatisch zu entfernen.

Das Aussehen der betrügerischen E-Mail (GIF):

Text im E-Mail-Brief "Binance Charity - California Wildfires Fundraiser":

Subject: Be a Part of the California Wildfire Relief Effort ********

Dear ********,The recent California wildfires have resulted in widespread displacement, leaving thousands without homes, food, or basic necessities. As a result, we have initiated an urgent cryptocurrency fundraising campaign to offer immediate relief and long-term assistance to those impacted.

The Benefits of Your Contribution

Your contributions can make a real impact. Here’s what various donation amounts can accomplish:

$50 – Provides meals for a displaced family for a week.

$500 – Helps rebuild part of a damaged home.

$5,000 – Funds a community relief shelter for evacuees.Our Fundraising Objective & Progress Overview

We aim to gather $85,000,000, and thanks to your support, we have already reached $24,993,888. Every contribution brings us closer to ensuring that wildfire victims receive the support they need.How to Assist

To give, please transfer your contribution to the wallet address of your desired cryptocurrency:Bitcoin (BTC)

bc1qf5v946vwt5hczzuxpaks9ry778xgcr9kxv6m4uEthereum (ETH)

0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47Binance Smart Chain (BNB) BEP20

0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47TRON (TRX)

TBGgZPFxH4k3ied8iNaVhidNofFzNp5Bk2Litecoin (LTC)

ltc1q3aja7f2f0kv8kxgkrjzp8zaw2ug6l8jcv3mvzsTether (USDT) - Multiple Networks

ERC20 (Ethereum): 0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47

TRC20 (Tron): TBGgZPFxH4k3ied8iNaVhidNofFzNp5Bk2

BEP20 (Binance Smart Chain - BSC): 0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47USD Coin (USDC) - Multiple Networks

ERC20 (Ethereum): 0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47

TRC20 (Tron): TBGgZPFxH4k3ied8iNaVhidNofFzNp5Bk2

BEP20 (Binance Smart Chain - BSC): 0xB9C7D11d77ff13cf13B413f7e6cd1f80Aa10dF47For Other Cryptos: If you prefer to donate with an alternative cryptocurrency, please let us know, and we will supply the right wallet address.

Employing cryptocurrency allows for faster transactions, lower costs, and improved transparency, ensuring your donation arrives to those in need without delays.Transparency & Impact Updates

We pledge to maintain total transparency in fund usage. Every donation will be tracked, and we will share regular updates on the impact of your contributions.

Your assistance can truly change the lives of wildfire survivors. If you have questions or need support with the donation process, feel free to get in touch.

We appreciate your assistance ahead of time.Thank you

Binance Charity in association with

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Fälschung Binance Charity - California Wildfires Fundraiser?

- Bösartige E-Mail-Arten.

- Wie entdeckt man eine bösartige E-Mail?

- Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

Bösartige E-Mail-Arten:

![]() Phishing E-Mails

Phishing E-Mails

Meistens verwenden Cyberkriminelle betrügerische E-Mails, um Internetnutzer dazu zu bringen, ihre sensiblen privaten Daten preiszugeben, z. B. Anmeldedaten für verschiedene Online-Dienste, E-Mail-Konten oder Online-Banking-Daten.

Solche Angriffe werden als Phishing bezeichnet. Bei einem Phishing-Angriff versenden Cyberkriminelle in der Regel eine E-Mail-Nachricht mit dem Logo eines beliebten Dienstes (z. B. Microsoft, DHL, Amazon, Netflix), erzeugen eine Dringlichkeit (falsche Lieferadresse, abgelaufenes Kennwort usw.) und platzieren einen Link, von dem sie hoffen, dass ihre potenziellen Opfer darauf klicken.

Nach dem Anklicken des Links in einer solchen E-Mail-Nachricht werden die Opfer auf eine gefälschte Website umgeleitet, die der Original-Webseite identisch oder sehr ähnlich aussieht. Die Opfer werden dann aufgefordert, ihr Passwort, ihre Kreditkartendaten oder andere Informationen einzugeben, die von den Cyberkriminellen gestohlen werden.

![]() E-Mails mit bösartigen Anhängen

E-Mails mit bösartigen Anhängen

Ein weiterer beliebter Angriffsvektor ist E-Mail-Spam mit bösartigen Anhängen, die die Computer der Benutzer mit Malware infizieren. Bösartige Anhänge enthalten in der Regel Trojaner, die Passwörter, Bankdaten und andere sensible Informationen stehlen können.

Bei solchen Angriffen besteht das Hauptziel der Cyberkriminellen darin, ihre potenziellen Opfer dazu zu bringen, einen infizierten E-Mail-Anhang zu öffnen. Um dieses Ziel zu erreichen, wird in den E-Mail-Nachrichten in der Regel über kürzlich erhaltene Rechnungen, Faxe oder Sprachnachrichten gesprochen.

Wenn ein potenzielles Opfer auf die Verlockung hereinfällt und den Anhang öffnet, wird sein Computer infiziert, und die Cyberkriminellen können eine Menge vertraulicher Informationen sammeln.

Es ist zwar eine kompliziertere Methode, um persönliche Daten zu stehlen (Spam-Filter und Antivirenprogramme erkennen solche Versuche in der Regel), aber wenn sie erfolgreich ist, können Cyberkriminelle eine viel breitere Palette von Daten erhalten und Informationen über einen langen Zeitraum sammeln.

![]() Sex-Erpressungs-E-Mails

Sex-Erpressungs-E-Mails

Dies ist eine Art von Phishing. In diesem Fall erhalten die Nutzer eine E-Mail, in der behauptet wird, dass ein Cyberkrimineller auf die Webcam des potenziellen Opfers zugreifen konnte und ein Video von dessen Masturbation aufgenommen hat.

Um das Video loszuwerden, werden die Opfer aufgefordert, ein Lösegeld zu zahlen (normalerweise in Bitcoin oder einer anderen Kryptowährung). All diese Behauptungen sind jedoch falsch - Nutzer, die solche E-Mails erhalten, sollten sie ignorieren und löschen.

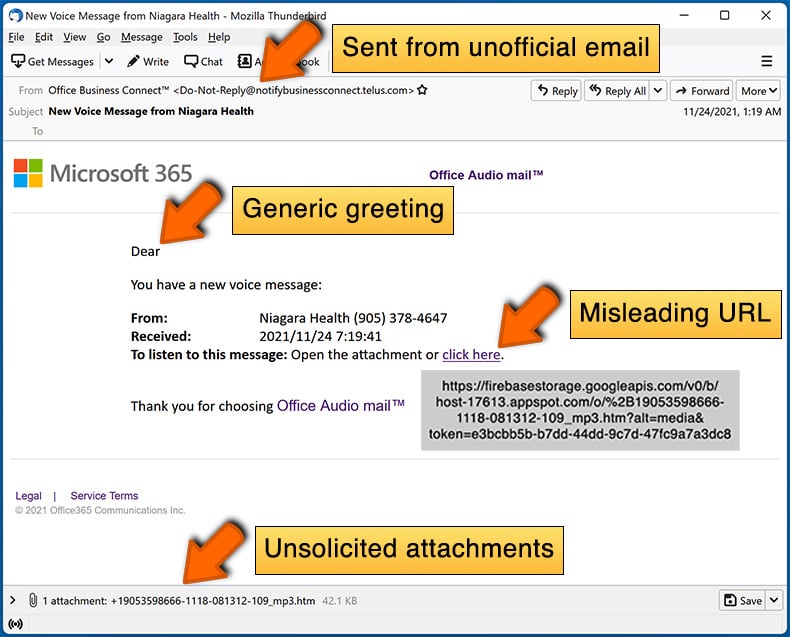

Wie entdeckt man eine bösartige E-Mail?

Während Cyberkriminelle versuchen, ihre Köder-E-Mails vertrauenswürdig aussehen zu lassen, gibt es einige Dinge, auf die Sie achten sollten, wenn Sie versuchen, eine Phishing-E-Mail zu erkennen:

- Überprüfen Sie die ("von") E-Mail-Adresse des Absenders: Fahren Sie mit der Maus über die Absenderadresse und prüfen Sie, ob sie seriös ist. Wenn Sie beispielsweise eine E-Mail von Microsoft erhalten haben, sollten Sie überprüfen, ob die E-Mail-Adresse @microsoft.com lautet und nicht etwas Verdächtiges wie @m1crosoft.com, @microsfot.com, @account-security-noreply.com usw.

- Prüfen Sie auf allgemeine Begrüßungen: Wenn die Begrüßung in der E-Mail "Sehr geehrter Benutzer", "Sehr geehrter @youremail.com", "Sehr geehrter Kunde" lautet, sollte dies misstrauisch machen. In der Regel werden Sie von Unternehmen mit Ihrem Namen angesprochen. Das Fehlen dieser Information könnte ein Hinweis auf einen Phishing-Versuch sein.

- Überprüfen Sie die Links in der E-Mail: Fahren Sie mit der Maus über den Link in der E-Mail. Wenn Ihnen der Link verdächtig vorkommt, klicken Sie ihn nicht an. Wenn Sie zum Beispiel eine E-Mail von Microsoft erhalten haben und der Link in der E-Mail anzeigt, dass er zu firebasestorage.googleapis.com/v0... führt, sollten Sie ihm nicht trauen. Klicken Sie am besten nicht auf die Links in den E-Mails, sondern besuchen Sie die Webseite des Unternehmens, von dem Sie die E-Mail erhalten haben.

- Vertrauen Sie nicht blindlings auf E-Mail-Anhänge: In der Regel fordern seriöse Unternehmen Sie auf, sich auf ihrer Website anzumelden und dort Dokumente einzusehen. Wenn Sie eine E-Mail mit einem Anhang erhalten haben, sollten Sie diese mit einem Virenschutzprogramm überprüfen. Infizierte E-Mail-Anhänge sind ein gängiges Angriffsmittel von Cyberkriminellen.

Um das Risiko des Öffnens von Phishing- und bösartigen E-Mails zu minimieren, empfehlen wir die Verwendung von Combo Cleaner.

Beispiel für eine Spam-E-Mail:

Was sollte man tun, wenn man auf einen E-Mail-Betrug hereingefallen ist?

- Wenn Sie auf einen Link in einer Phishing-E-Mail geklickt und Ihr Passwort eingegeben haben, sollten Sie Ihr Passwort so bald wie möglich ändern. Normalerweise sammeln Cyberkriminelle gestohlene Zugangsdaten und verkaufen sie dann an andere Gruppen, die sie für böswillige Zwecke verwenden. Wenn Sie Ihr Kennwort rechtzeitig ändern, haben die Kriminellen wahrscheinlich nicht genug Zeit, um Schaden anzurichten.

- Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich so schnell wie möglich an Ihre Bank und erklären Sie die Situation. Es ist gut möglich, dass Sie Ihre kompromittierte Kreditkarte sperren und eine neue Karte beantragen müssen.

- Wenn Sie Anzeichen für einen Identitätsdiebstahl feststellen, sollten Sie sich umgehend an die Federal Trade Commission wenden. Diese Institution wird Informationen über Ihre Situation sammeln und einen persönlichen Wiederherstellungsplan erstellen.

- Wenn Sie einen bösartigen Anhang geöffnet haben, ist Ihr Computer wahrscheinlich infiziert. Sie sollten ihn mit einem seriösen Antivirenprogramm scannen. Zu diesem Zweck empfehlen wir die Anwendung Combo Cleaner.

- Helfen Sie anderen Internetnutzern - melden Sie Phishing-E-Mails an die Anti-Phishing Arbeitsgruppe, das Beschwerdezentrum für Internetverbrechen des FBI, das nationale Betrugsinformationszentrum und das U.S. Justizministerium.

Häufig gestellte Fragen (FAQ)

Warum habe ich diese E-Mail erhalten?

Betrüger senden diese E-Mails oft an ein breites Publikum, ohne sie auf einzelne Personen zuzuschneiden. In der Regel sammeln sie E-Mail-Adressen aus Datenlecks, von betrügerischen Websites oder mit anderen Methoden.

Ich habe meine persönlichen Daten angegeben, als ich auf diese E-Mail hereingefallen bin, was sollte ich tun?

Wenden Sie sich so schnell wie möglich an die zuständigen Behörden. Wenn Sie Details wie Anmeldedaten weitergegeben haben, wenden Sie sich an den Dienstanbieter.

Ich habe eine bösartige Datei im Anhang einer E-Mail heruntergeladen und geöffnet, ist mein Computer infiziert?

Das Risiko einer Infektion hängt vom Dateityp ab. Ausführbare Dateien sind gefährlicher, während Dokumente weniger riskant sind. Allerdings können bösartige MS Office-Dokumente immer noch schädlich sein, wenn Makros aktiviert sind.

Ich habe Kryptowährung an die in der E-Mail angegebene Adresse geschickt. Kann ich mein Geld zurückbekommen?

Die Wiedererlangung von Kryptowährungen, die durch einen Betrug verloren gegangen sind, ist sehr schwierig und in den meisten Fällen fast unmöglich.

Ich habe die E-Mail gelesen, aber den Anhang nicht geöffnet. Ist mein Computer infiziert?

Es ist sicher, E-Mails zu öffnen, ohne mit angehängten Dateien oder enthaltenen Links zu interagieren.

Entfernt Combo Cleaner Malware-Infektionen, die in E-Mail-Anhängen enthalten waren?

Combo Cleaner kann die meiste bekannte Malware erkennen und entfernen, aber fortgeschrittenere Bedrohungen können tief in Ihrem System verborgen bleiben. Um eine vollständige Entfernung sicherzustellen, führen Sie am besten einen vollständigen Systemscan durch.

▼ Diskussion einblenden