Wie man den FatalRAT-Trojaner entfernt

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was für eine Art von Malware ist FatalRAT?

FatalRAT ist die Bezeichnung für einen Remote Access Trojaner (RAT). Ein RAT ist eine Art von Malware, die es dem Angreifer ermöglicht, den infizierten Computer fernzusteuern und ihn für verschiedene Zwecke zu nutzen.

In der Regel werden RATs verwendet, um auf Dateien und andere Daten zuzugreifen, Computeraktivitäten auf dem Bildschirm zu beobachten und Screenshots zu erstellen sowie sensible Informationen zu stehlen (z. B. Anmeldedaten, Kreditkartendetails).

Es gibt viele legitime Tools für die Fernverwaltung/den Fernzugriff im Internet. Es kommt häufig vor, dass Cyberkriminelle diese Tools auch in böser Absicht verwenden.

Überblick über die FatalRAT-Malware

Wenn es Cyberkriminellen gelingt, Benutzer zur Installation von Malware wie FatalRAT zu verleiten, installieren sie unter anderem eine andere Malware, z. B. Ransomware oder einen Cryptocurrency-Miner. Außerdem verwenden sie die Funktion zur Aufzeichnung von Tastatureingaben, um gedrückte Tasten aufzuzeichnen.

Diese Funktion ermöglicht es Cyberkriminellen, an die eingegebenen sensiblen Daten heranzukommen, zu denen Kreditkartendaten (z. B. Name des Karteninhabers, Kartennummer, CVV-Code, Ablaufdatum), Anmeldedaten (z. B. Benutzernamen, E-Mail-Adressen, Passwörter), Sozialversicherungsnummern usw. gehören können.

Die gesammelten Daten werden in der Regel dazu verwendet, persönliche Konten (einschließlich Bankkonten, Konten in sozialen Medien, E-Mail-Konten und andere Konten) und Identitäten zu stehlen und sie zu verwenden, um unbefugte Einkäufe und Transaktionen zu tätigen, Malware per E-Mail oder über andere Kanäle zu versenden, Spam zu verschicken, andere Personen zu Geldtransaktionen zu verleiten usw.

Darüber hinaus erlauben die meisten RATs den Angreifern, Dateien zu verwalten, z. B. zu öffnen, zu ändern, umzubenennen, herunterzuladen und auszuführen. Sie können auch dazu verwendet werden, den Bildschirm aufzuzeichnen, Screenshots zu machen, Mikrofoneingaben aufzuzeichnen und auf die Webcam zuzugreifen.

Es ist wichtig zu erwähnen, dass die Installation eines RAT wie FatalRAT für Tage, Monate oder sogar länger unentdeckt bleiben kann, und es kann schwierig sein, sie aus dem Betriebssystem zu entfernen, selbst nachdem sie entdeckt wurden.

| Name | FatalRAT Trojaner zur Fernverwaltung |

| Bedrohungstyp | Fernzugriffs-Trojaner, Virus, der Passwörter stiehlt, Spyware. |

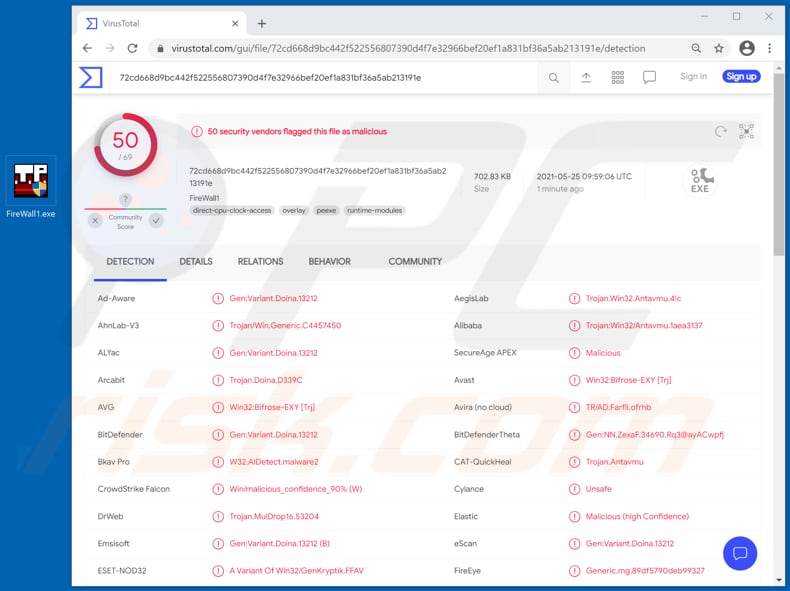

| Namen der Erkennung | Avast (Win32:Bifrose-EXY [Trj]), BitDefender (Gen:Variant.Doina.13212), ESET-NOD32 (Eine Variante von Win32/GenKryptik.FFAV), Kaspersky (Trojan.Win32.Antavmu.assl), Microsoft (Trojan:Win32/Woreflint.A!cl), vollständige Liste (VirusTotal) |

| Symptome | Fernverwaltungs-Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleusen und unauffällig bleiben, so dass auf einem infizierten Rechner keine besonderen Symptome zu erkennen sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-"Cracks". |

| Schaden | Diebstahl von Passwörtern und Bankdaten, Identitätsdiebstahl, Aufnahme des Computers des Opfers in ein Botnetz. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Fernzugriffstrojaner

Es gibt viele verschiedene RATs, einige Beispiele sind HabitsRAT, AndroRAT, und Spectre. In der Regel unterscheiden sie sich vor allem in ihren Fähigkeiten.

Dennoch können die meisten RATs dazu verwendet werden, andere Malware zu verbreiten und sensible Informationen zu stehlen. Um Benutzer zur Installation von RATs zu verleiten, verwenden Cyberkriminelle verschiedene Techniken, zum Beispiel tarnen sie sie als legitime Programme.

Auf die eine oder andere Weise laden Benutzer Trojaner dieser Art unwissentlich herunter und installieren sie.

Wie hat FatalRAT meinen Computer infiltriert?

Normalerweise wird Malware über eine bestimmte Art von Trojanern, E-Mails, unzuverlässige Quellen zum Herunterladen von Dateien/Programmen, gefälschte Software-Updater und illegale Software-Aktivierungs-Tools ("Cracking") verbreitet. Trojaner sind bösartige Programme, die in der Lage sind, ihre Nutzlast (andere Software dieser Art) zu installieren.

Allerdings können diese Trojaner nur dann Ketteninfektionen verursachen, wenn sie auf Computern installiert sind. E-Mails werden zur Verbreitung von Malware über bösartige Dateien (Anhänge) oder Links in ihnen verwendet.

Bei den Dateien, die Cyberkriminelle per E-Mail versenden, kann es sich um bösartige Microsoft Office-, PDF-Dokumente, JavaScript-Dateien, RAR-, ZIP- oder andere Archivdateien sowie ausführbare Dateien (wie .exe) handeln. Die Empfänger installieren unwissentlich Malware, wenn sie Dateien herunterladen und öffnen, die von/über diese E-Mails heruntergeladen wurden.

Darüber hinaus wird Malware oft über nicht vertrauenswürdige Datei- und Software-Download-Quellen wie Peer-to-Peer-Netzwerke (Torrent-Clients, eMule usw.), inoffizielle Websites, kostenloses Filehosting, Freeware-Download-Seiten und Downloader von Drittanbietern verbreitet. Die Benutzer installieren Malware, wenn sie bösartige Downloads öffnen/ausführen.

In der Regel sind diese Downloads als legitime, reguläre Dateien und Programme getarnt. (Inoffizielle) Software-Updater von Drittanbietern infizieren Computer, indem sie Malware installieren, anstatt die Software zu aktualisieren, zu reparieren oder Fehler und Schwachstellen veralteter Software auszunutzen.

Inoffizielle Software-Aktivierungstools (auch als "Cracking"-Tools bekannt) installieren Malware, wenn sie mit Malware gebündelt sind. Es ist nicht legal, diese Tools zur Aktivierung lizenzierter Software zu verwenden.

Daher werden nur Benutzer, die versuchen, die Zahlung für eine Software zu vermeiden, Opfer von Malware-Angriffen.

Wie lässt sich die Installation von Malware vermeiden?

Dateien und Programme, die über Peer-to-Peer-Netzwerke, Downloader von Drittanbietern, inoffizielle Seiten und andere im Absatz genannte Kanäle heruntergeladen werden, sind nicht vertrauenswürdig - sie können bösartig sein. Es wird empfohlen, beim Herunterladen von Software oder Dateien nur offizielle Seiten und direkte Download-Links zu verwenden.

Auch irrelevanten E-Mails, die von unbekannten, verdächtigen Adressen gesendet werden, sollte man nicht trauen. Wenn solche E-Mails Links oder Dateien (Anhänge) enthalten, sollten sie nicht geöffnet werden.

Installierte Software muss ordnungsgemäß aktualisiert und aktiviert werden - dies muss mit den implementierten Funktionen oder Tools erfolgen, die von den offiziellen Entwicklern bereitgestellt werden. Inoffizielle Tools von Drittanbietern können mit Malware gebündelt sein.

Außerdem ist es nicht legal, Software zu aktivieren ("knacken") (Verwendung von "Cracking"-Tools zur Aktivierung lizenzierter Software). Auf einem Computer sollte eine seriöse Antiviren- oder Anti-Spyware-Software installiert sein, und er sollte regelmäßig auf Bedrohungen gescannt werden.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Update 26. Februar 2025 - Es wurden neue E-Mail-Spam-Kampagnen beobachtet, die die FatalRAT-Malware verbreiten. Diese Kampagnen zielten darauf ab, Einrichtungen im asiatisch-pazifischen Raum zu infizieren, darunter China, Hongkong, Japan, Malaysia, die Philippinen, Singapur, Südkorea, Taiwan, Thailand und Vietnam.

Zu den Zielen gehörten Regierungsstellen und Industrieunternehmen, letztere aus den Bereichen Fertigung, Energie, Gesundheitswesen, Informationstechnologie, Telekommunikation, Logistik und anderen Sektoren.

Die bösartigen Anhänge hatten Dateinamen in chinesischer Sprache, was darauf hindeutet, dass die Ziele Chinesisch sprechen. FatalRAT infiltrierte Systeme in einer komplexen, mehrstufigen Kette, an der mehrere Loader beteiligt waren und die die DLL-Side-Loading-Technik nutzte.

Nach dem Öffnen des E-Mail-Anhangs wurde der erste Loader ausgeführt, der zusätzliche Dateien von Youdao Cloud Notes - einem legitimen chinesischen Cloud-Dienst abrief. Der gleiche Missbrauch einer echten Cloud - myqcloud.com - wurde genutzt, um die endgültige Nutzlast abzurufen - FatalRAT selbst. Während der gesamten Infektionskette wurden Täuschungsmanöver wie gefälschte Dokumente und Fehlermeldungen angezeigt, um die Aufmerksamkeit der Opfer abzulenken.

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist FatalRAT?

- SCHRITT 1. Manuelle Entfernung von FatalRAT Malware.

- SCHRITT 2. Überprüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung von Malware ist eine komplizierte Aufgabe - normalerweise ist es am besten, wenn Antiviren- oder Anti-Malware-Programme dies automatisch erledigen. Zur Entfernung dieser Malware empfehlen wir die Verwendung von Combo Cleaner.

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware ermitteln, die Sie zu entfernen versuchen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers läuft:

Wenn Sie die Liste der auf Ihrem Computer ausgeführten Programme überprüft haben, z. B. mit dem Task-Manager, und ein verdächtig aussehendes Programm gefunden haben, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt die Speicherorte der Autostart-Anwendungen, der Registrierung und des Dateisystems an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, auf Herunterfahren, auf Neustart und auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis Sie das Menü Erweiterte Windows-Optionen sehen, und wählen Sie dann Abgesicherter Modus mit Vernetzung aus der Liste aus.

Video, das zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerkbetrieb - Gehen Sie zum Windows 8-Startbildschirm, geben Sie Erweitert ein und wählen Sie in den Suchergebnissen Einstellungen. Klicken Sie auf Erweiterte Startoptionen, im geöffneten Fenster "Allgemeine PC-Einstellungen" wählen Sie Erweiterter Start.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun neu gestartet und zeigt das Menü "Erweiterte Startoptionen" an. Klicken Sie auf die Schaltfläche "Problembehandlung" und dann auf die Schaltfläche "Erweiterte Optionen". Klicken Sie auf dem Bildschirm mit den erweiterten Optionen auf "Starteinstellungen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC startet neu und zeigt den Bildschirm "Starteinstellungen" an. Drücken Sie F5, um im abgesicherten Modus mit Vernetzung zu starten.

Video, das zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Benutzer von Windows 10: Klicken Sie auf das Windows-Logo und wählen Sie das Energiesymbol. Klicken Sie im geöffneten Menü auf "Neustart", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Im Fenster "Wählen Sie eine Option" klicken Sie auf "Fehlerbehebung", dann wählen Sie "Erweiterte Optionen".

Wählen Sie im Menü "Erweiterte Optionen" die Option "Starteinstellungen" und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie die Taste "F5" auf Ihrer Tastatur drücken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Vernetzung neu gestartet.

Video, das zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerkbetrieb" startet:

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Entpacken Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Klicken Sie in der Autoruns-Anwendung oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie anschließend auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Überprüfen Sie die von der Anwendung Autoruns bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie beseitigen möchten.

Notieren Sie sich ihren vollständigen Pfad und Namen. Beachten Sie, dass manche Malware Prozessnamen unter legitimen Windows-Prozessnamen verbirgt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf seinen Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dadurch wird sichergestellt, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Namen der Malware suchen. Stellen Sie sicher, dass Sie versteckte Dateien und Ordner aktivieren, bevor Sie fortfahren. Wenn Sie den Dateinamen der Schadsoftware finden, entfernen Sie ihn unbedingt.

Starten Sie Ihren Computer im normalen Modus neu. Wenn Sie diese Schritte befolgen, sollte jegliche Malware von Ihrem Computer entfernt werden. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erfordert. Wenn Sie nicht über diese Kenntnisse verfügen, überlassen Sie die Malware-Entfernung Antiviren- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es besser, einer Infektion vorzubeugen, als zu versuchen, Malware später zu entfernen. Um Ihren Computer sicher zu halten, installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Antiviren-Software. Um sicherzugehen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer ist mit der Malware FatalRAT infiziert. Sollte ich mein Speichermedium formatieren, um die Malware loszuwerden?

Die Entfernung von Malware erfordert nur selten eine Formatierung.

Was sind die größten Probleme, die FatalRAT-Malware verursachen kann?

Die Gefahren, die von einer Infektion ausgehen, hängen von den Fähigkeiten der Malware und den Zielen der Angreifer ab. FatalRAT wurde entwickelt, um Fernzugriff/Kontrolle über kompromittierte Geräte zu ermöglichen, und kann sensible Daten stehlen, Ketteninfektionen verursachen und andere bösartige Aktivitäten durchführen. Im Allgemeinen kann das Vorhandensein von Software wie FatalRAT zu mehreren Systeminfektionen, ernsthaften Datenschutzproblemen, finanziellen Verlusten und Identitätsdiebstahl führen.

Was ist der Zweck der FatalRAT-Malware?

Malware wird in erster Linie eingesetzt, um Einnahmen zu erzielen. Angreifer können Schadprogramme jedoch auch einsetzen, um sich selbst zu amüsieren, persönlichen Groll auszuleben, Prozesse zu stören (z. B. Websites, Dienste, Organisationen usw.), Hacktivismus zu betreiben und politisch/geopolitisch motivierte Angriffe zu starten.

Wie ist die Malware FatalRAT in meinen Computer eingedrungen?

FatalRAT wurde durch E-Mail-Spam-Kampagnen und mit Malvertising-Techniken verbreitet. Andere Methoden sind nicht unwahrscheinlich. Abgesehen von den oben genannten Methoden wird Malware über Trojaner, Drive-by-Downloads, Online-Betrug, verschiedene Arten von Spam (z. B. PMs/DMs, Beiträge in sozialen Medien/Foren usw.), verdächtige Download-Kanäle (z. B. inoffizielle und kostenlose Filehosting-Websites, P2P-Sharing-Netzwerke usw.), illegale Aktivierungstools ("Cracks") und gefälschte Updates verbreitet. Einige bösartige Programme können sich über lokale Netzwerke und Wechseldatenträger selbst verbreiten.

Kann Combo Cleaner mich vor Malware schützen?

Combo Cleaner ist in der Lage, fast alle bekannten Malware-Infektionen zu erkennen und zu entfernen. Es muss betont werden, dass die Durchführung eines vollständigen Systemscans unerlässlich ist, da sich hochentwickelte bösartige Software in der Regel tief im System versteckt.

▼ Diskussion einblenden