Entfernung des Quasar Fernzugriff-Tools

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Quasar?

Quasar ist ein Tool, das es ermöglicht, es, wenn es mit einem anderen Computer verbunden ist, fernzusteuern. Software dieser Art wird als Remote Access Tool (RAT) bezeichnet. Es gibt legitime und illegale RATs.

Quasar ist ein legitimes Tool, leider nutzen Cyberkriminelle solche Tools oft für böswillige Zwecke. Genauer gesagt, um personenbezogene Daten zu stehlen, die zur Generierung von Einnahmen verwendet werden könnten.

Wenn es einen Grund zu der Annahme gibt, dass Quasar auf dem Betriebssystem installiert ist (und es wurde nicht absichtlich installiert), dann sollte es so schnell wie möglich deinstalliert werden.

Quasar kann verwendet werden, um auf Task-Manager, Registrierungseditor zuzugreifen, Dateien und Startup-Elemente zu verwalten, Dateien herunterzuladen/hochzuladen und auszuführen, auf Systeminformationen zuzugreifen, verschiedene Computerbefehle auszuführen, Tastenanschläge zu protokollieren, Passwörter zu stehlen und auf Dateien zuzugreifen, die auf einem Computer gespeichert sind. Es ist ein ziemlich mächtiges Tool, das verwendet werden kann, um ernsthafte Probleme zu verursachen.

Durch die Verwendung von Quasar können Cyberkriminelle auf den Task Manager zugreifen und verschiedene Prozesse beenden oder starten, verschiedene Programme hinzufügen, die beim Systemstart automatisch ausgeführt werden. Beachten Sie, dass hinzugefügte Programme wahrscheinlich bösartig sind.

Darüber hinaus kann Quasar zum Herunterladen und Ausführen verschiedener Dateien verwendet werden. Das bedeutet, dass Cyberkriminelle damit Computer mit hochriskanter Malware wie Ransomware, Trojaner oder andere schädliche Software infizieren können.

Es ist bekannt, dass Quasar als Keylogger arbeiten kann, das bedeutet, dass es in der Lage ist, Tasten aufzunehmen, die auf einer Tastatur getroffen wurden. Diese Funktion kann verwendet werden, um Anmeldeinformationen (Anmeldekennwörter) von persönlichen, wichtigen Konten wie Facebook, E-Mail, Bankkonten und so weiter zu stehlen.

Durch den Zugang zu einem Konto dieser Art könnten Cyberkriminelle Geldtransaktionen, Einkäufe, den Erhalt einiger sensibler Informationen und so weiter tätigen. So oder so, aufgezeichnete Tastenanschläge können verwendet werden, um ernsthafte Probleme wie finanzielle Verluste, Verlust privater Informationen oder Zugang zu wichtigen Konten zu verursachen.

Darüber hinaus kann Quasar auch verwendet werden, um einen Computer herunterzufahren oder neu zu starten. Dies kann zu Datenverlust oder anderen Problemen führen.

So können beispielsweise ungespeicherte Daten in Dokumenten oder anderen Dateien verloren gehen und so weiter. Diese RAT kann auch verwendet werden, um Passwörter von gängigen Browsern wie Google Chrome und Mozilla Firefox oder verschiedenen FTP-Clients zu stehlen und wiederherzustellen.

Diese Funktion kann auch verwendet werden, um verschiedene wichtige Konten zu stehlen. Durch den Zugriff auf den Registry Editor können Cyberkriminelle, die Quasar verwenden, System- und Anwendungseinstellungen ändern.

Beachten Sie, dass Registrierungsfehler eine Vielzahl von Problemen verursachen können, einschließlich irreversibler Schäden am Betriebssystem. Zusammenfassend lässt sich sagen, dass Quasar eine Menge Dinge tun kann, wenn es für bösartige Zwecke verwendet wird, könnte es viele und ernste Probleme verursachen.

Aus diesen Gründen wird dringend empfohlen, es sofort zu deinstallieren. Sie gilt jedoch nur für Benutzer, die von einigen Cyberkriminellen dazu verleitet wurden, sie zu installieren.

| Name | Quasar Fernzugriff-Trojaner |

| Art der Bedrohung | Fernzugriff-Trojaner, Passwortdiebstahl Virus, Bankmalware, Spyware |

| Erkennungsnamen | Avira (HEUR/AGEN.1031030), BitDefender (Gen:Variant.Graftor.441959), ESET-NOD32 (Eine Variante von Win32/Kryptik.GCKI), Kaspersky (HEUR:Trojan.Win32.NetWire.gen), Vollständige Liste (VirusTotal) |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und sich ruhig zu verhalten, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks, unzuverlässige Datei- oder Software-Download-Kanäle, gefälschte Aktualisierungswerkzeuge. |

| Schaden | Gestohlene Bankdaten, Passwörter, Identitätsdiebstahl, Computer des Opfers, der einem Botnetz hinzugefügt wurde, Installation verschiedener Malware. |

| Entfernung | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Weiter Beispiele für RATs sind Sakula, DarkComet und FlawedAmmyy. Das Problem ist, dass Werkzeuge dieser Art oft verwendet werden, um illegale Aktionen durchzuführen (z.B. Diebstahl sensibler Informationen, Konten).

Sehr oft erleben Menschen, die ihre Computer mit RATs infiziert haben, finanzielle Probleme, Datenverlust, eine Infektion ihrer Computer mit anderer Malware und so weiter. Deshalb ist es wichtig, solche Tools zu entfernen, sobald sie auf dem Betriebssystem erkannt/entdeckt wurden.

Wie hat Quasar meinen Computer infiltriert?

Untersuchungen zeigen, dass Cyberkriminelle Quasar durch Spam-Kampagnen und verschiedene Downloader (oder andere unzuverlässige Download-Kanäle) verbreitet haben. Cyberkriminelle, die Spam-Kampagnen nutzen, senden E-Mails, die angehängte Dateien enthalten und hoffen, dass die Empfänger sie öffnen.

Wenn sie geöffnet werden, installieren bösartige Anhänge unerwünschte, bösartige Software. Beispiele für Dateien, die häufig zur Verbreitung von Malware verwendet werden, sind: Microsoft Office-Dokumente, PDF-Dateien, ausführbare Dateien, JavaScript-Dateien, Archive wie ZIP, RAR, die bösartige Dateien enthalten und so weiter.

Darüber hinaus können unzuverlässige Datei- oder Software-Download-Kanäle auch zur Verbreitung von Malware genutzt werden. Typischerweise sind dies verschiedene Drittanbieter-Downloader (oder Installationsprogramme), inoffizielle Websites, kostenlose Datei-Hosting-Websites oder Freeware-Download-Seiten, Peer-to-Peer-Netzwerke (Torrent-Clients, eMule und so weiter) und andere ähnliche Quellen.

Personen, die von dort heruntergeladene Dateien öffnen, verursachen oft die Installation einiger bösartiger Software. Es passiert, weil hochgeladene Dateien als harmlos, normal oder legitim getarnt sind.

Andere Möglichkeiten, Leute dazu zu bringen, Programme dieser Art zu installieren, besteht darin, gefälschte Update-Tools, Trojaner und inoffizielle Software-Aktivierungs-Tools zu verwenden. Personen, die gefälschte Aktualisierungstools verwenden, die Software aktualisieren sollen, verursachen oft Downloads und Installationen anderer, bösartiger Programme.

Diese Tools können Computer infizieren, indem sie Fehler ausnutzen, aber auch Fehler veralteter Software. Trojaner sind bösartige Programme, die Systeme nicht beschädigen können, wenn sie nicht installiert sind.

Einmal installiert, laden sie jedoch Malware herunter und installieren/verbreiten sie. Inoffizielle "Aktivatoren" werden von Menschen eingesetzt, die kein Geld für lizenzierte Software zahlen wollen. Diese Tools sind jedoch oft darauf ausgelegt, auch bösartige Software zu verbreiten.

Wie kann man die Installation von Malware vermeiden?

Wenn eine empfangene E-Mail irrelevant ist, von einer unbekannten, verdächtigen Adresse gesendet wird und einen Anhang enthält, dann sollte sie sorgfältig behandelt werden. Dateien, die an solche E-Mails angehängt sind, sollten nicht geöffnet werden.

Alle Software sollte von offiziellen Quellen (Websites) heruntergeladen werden, keinem der anderen Kanäle oder Tools sollte vertraut werden. Installierte Software richtig aktualisieren: Aktualisieren Sie sie mit implementierten Funktionen (oder Tools), die von offiziellen Softwareentwicklern erstellt wurden.

Wenn die installierte Software aktiviert werden muss, sollte sie nicht mit verschiedenen Tools zur Aktivierung durch Dritte ("Cracking") umgangen werden. Sie sind illegal und werden häufig zur Verbreitung (Installation) bösartiger Software verwendet. Das Betriebssystem kann auch durch regelmäßiges Scannen mit einer seriösen Anti-Virus- oder Anti-Spyware-Suite geschützt werden.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Screenshot des Quasar-Administrationsbereichs:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Quasar?

- SCHRITT 1. Manuelle Entfernung von Quasar Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

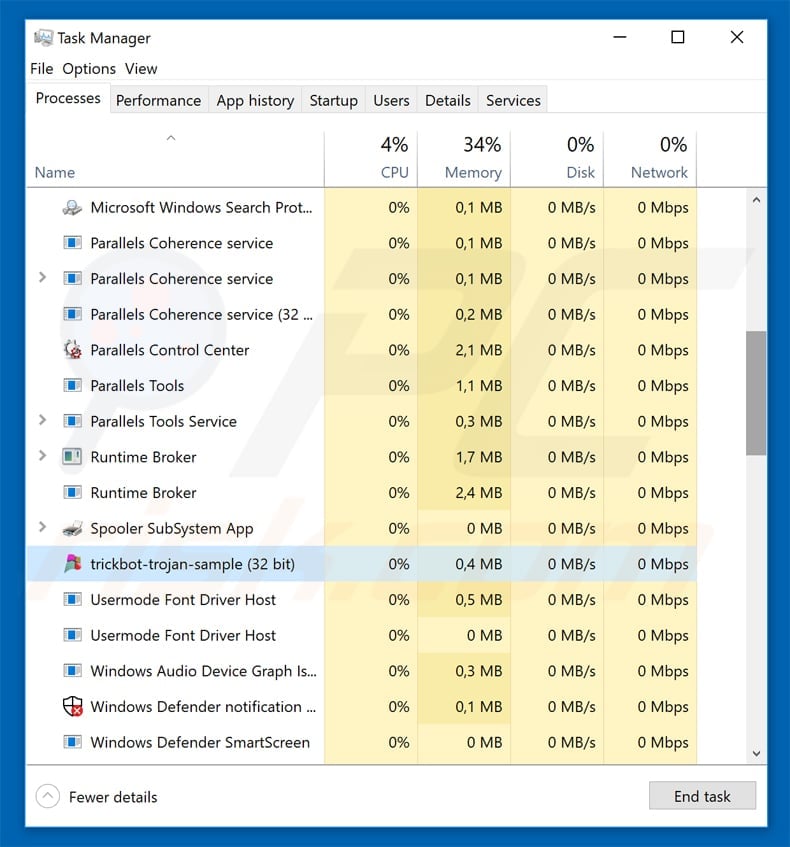

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

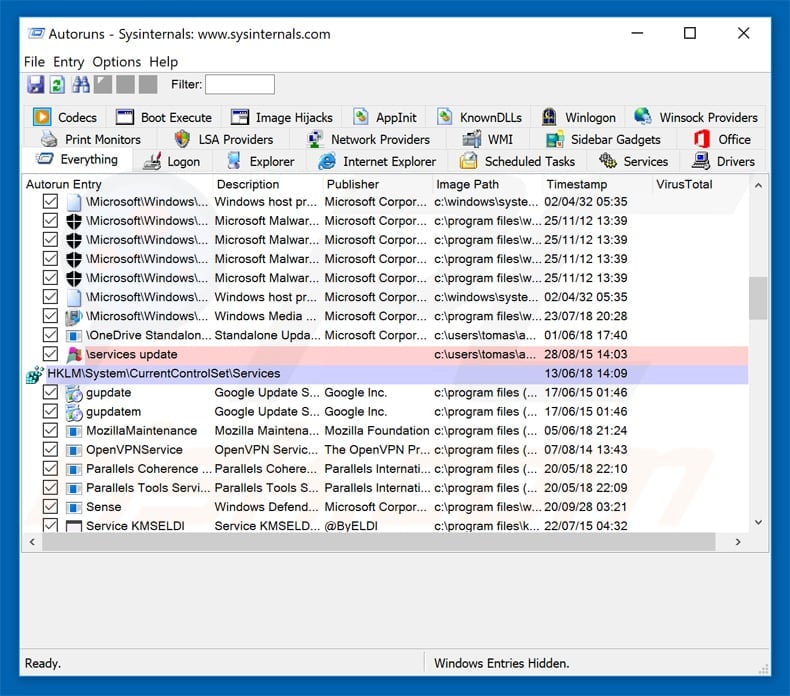

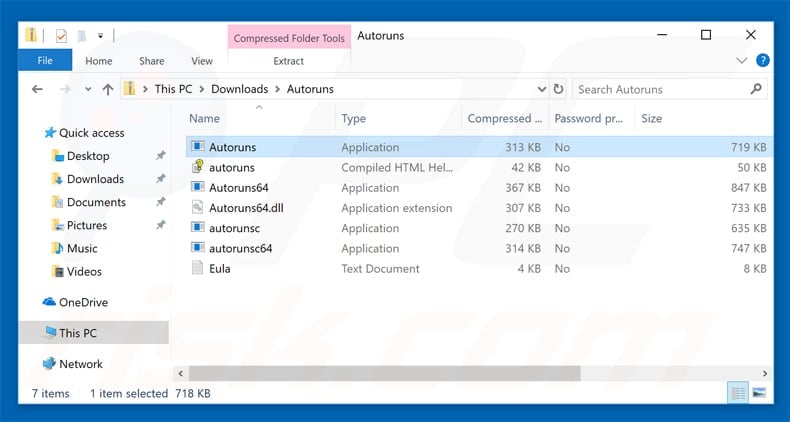

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

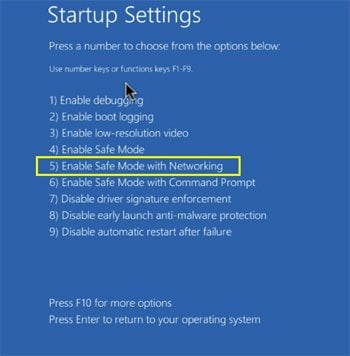

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

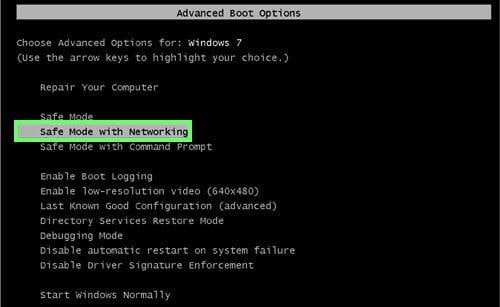

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

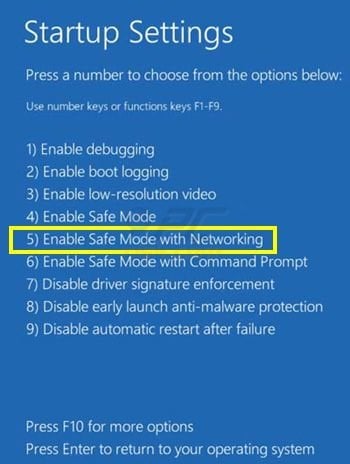

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

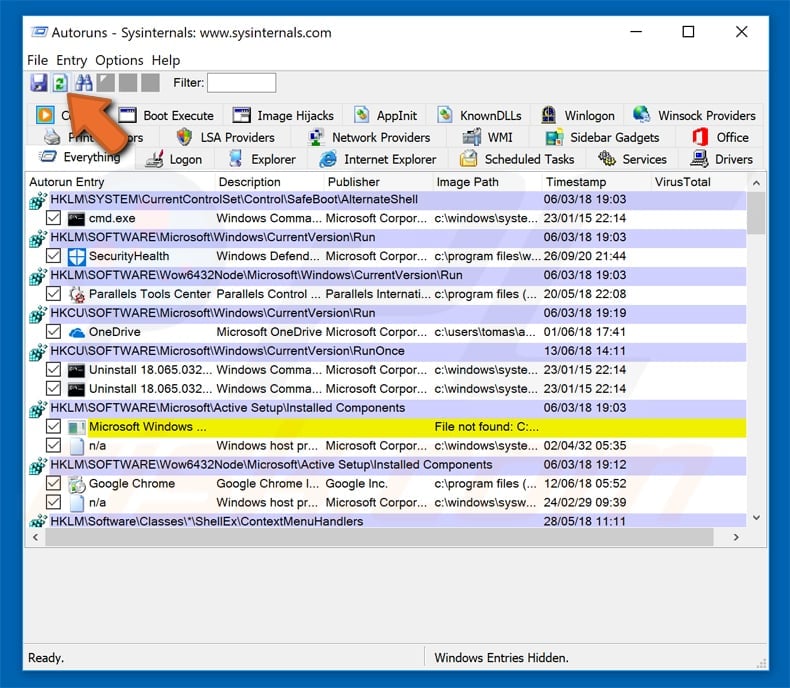

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

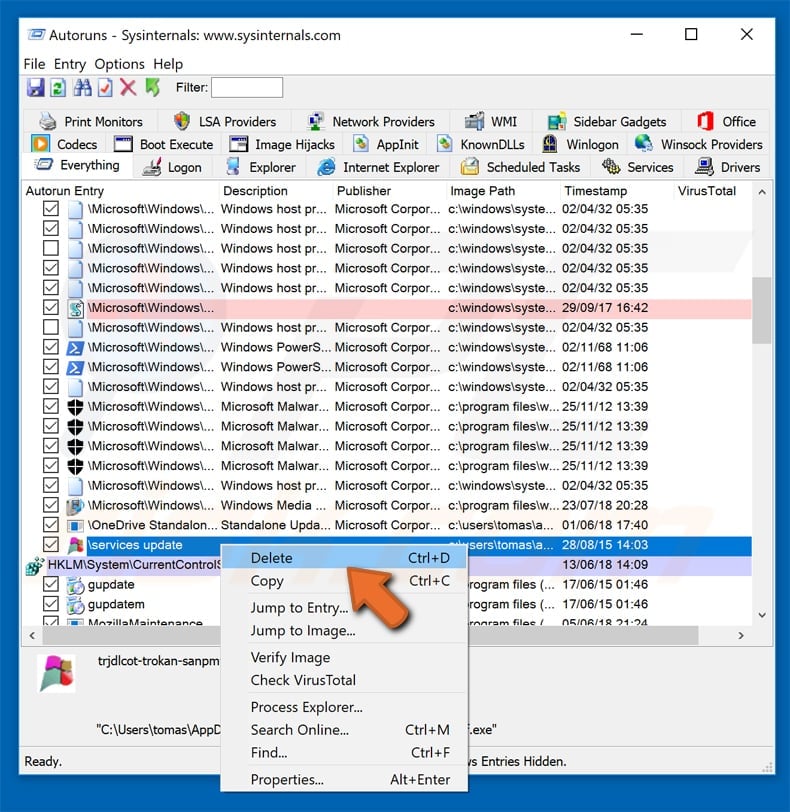

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

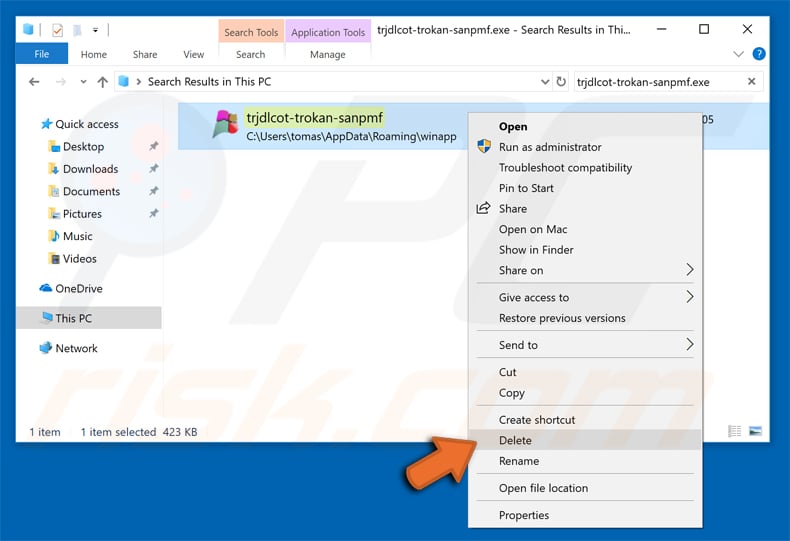

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden