Wie entfernt man Heodo Malware?

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Heodo?

Heodo ist der Name eines bösartigen Programms, das eine andere Version von Emotet ist. Cyberkriminelle, die hinter Heodo stehen, können es zur Ausführung vieler bösartiger Aufgaben verwenden.

Sie könnten es beispielsweise als Werkzeug zum Herunterladen und Ausführen (Installieren) zusätzlicher Malware, zum Stehlen verschiedener persönlicher, vertraulicher Informationen und für andere Aufgaben verwenden. Wie auch immer, wenn Heodo auf dem Betriebssystem installiert ist, muss es so schnell wie möglich von diesem entfernt werden.

Cyberkriminelle könnten Heodo dazu nutzen, andere bösartige Software wie Ransomware, Remote Access Trojaner (RAT), Cryptocurrency Miner und andere Software zu installieren, die ihnen helfen könnte, Einnahmen zu erzielen. Ransomware ist eine Art von Software, die Dateien verschlüsseln (sperren) soll, so dass die Opfer sie nicht verwenden und nicht auf sie zugreifen können, ohne sie entschlüsseln zu müssen.

In den meisten Fällen sind die einzigen Personen, die den Opfern bei der Entschlüsselung von Dateien helfen können, Cyberkriminelle, die Ransomware entwickelt haben. Mit anderen Worten: Cyberkriminelle, die hinter Programmen vom Typ Ransomware stehen, sind in der Regel die einzigen, die über Werkzeuge verfügen, die von ihrer Ransomware verschlüsselte Dateien entschlüsseln können.

Der Fernzugriff-Trojaner ist eine Art von Software, die es Cyberkriminellen ermöglicht, die Kontrolle über die infizierten Computer zu übernehmen und verschiedene Aufgaben auszuführen. In den meisten Fällen werden RATs verwendet, um Systeme mit anderer Malware (z.B. Ransomware) zu infizieren und/oder Tastenanschläge aufzuzeichnen, die bankbezogene Informationen, Passwörter, private Gespräche usw. enthalten könnten.

Außerdem können Cyberkriminelle RATs verwenden, um auf Webcam oder Mikrofon zuzugreifen. Cryptocurrency Miners sind Programme, die Computerhardware (wie CPU, GPU) zur Lösung mathematischer Probleme verwenden.

Cyberkriminelle versuchen, Computer mit solchen Programmen zu infizieren, um sie als Werkzeuge zum Abbau von Kryptogeld zu benutzen. Normalerweise verbrauchen Computer, auf denen solche Software installiert ist, mehr Strom und arbeiten langsamer oder reagieren überhaupt nicht.

Außerdem können Crypto Miner unerwartete Abschaltungen, Systemabstürze, Überhitzung der Hardware und andere Probleme verursachen. Wie im ersten Absatz erwähnt, könnte Heodo auch als Informationsdieb eingesetzt werden.

Cyberkriminelle könnten Anmeldedaten, Passwörter, Kreditkartendetails und andere vertrauliche Daten stehlen, die zum Entzug verschiedener Konten, zu betrügerischen Einkäufen, Transaktionen, usw. missbraucht werden könnten.

| Name | Heodo Virus |

| Art der Bedrohung | Trojaner, Kennwort stehlender Virus, Bank-Malware, Spyware. |

| Nutzlast | Heodo könnte dazu verwendet werden, Systeme mit einer Vielzahl von Malware zu infizieren. |

| Symptome | Trojaner sind so konzipiert, dass sie sich heimlich in den Computer des Opfers einschleichen und ruhig bleiben, so dass auf einem infizierten Rechner keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software- 'Cracks'. |

| Schaden | Gestohlene Passwörter und Bankinformationen, Identitätsdiebstahl, der Computer des Opfers, der einem Botnetz hinzugefügt wurde. |

| Entfernung | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Opfer von Heodo-Angriffen können finanzielle Verluste, Datenverluste, Infizierung von Computern mit anderer Malware, Identitätsdiebstahl, Probleme mit der Online-Privatsphäre und andere Probleme erleiden. Wenn es also Grund zu der Annahme gibt, dass ein Computer mit Heodo (oder anderer Malware) infiziert ist, sollte diese Schadsoftware sofort deinstalliert/entfernt werden.

Einige Beispiele für andere bösartige Programme, die zum Stehlen von Informationen, zur Verbreitung anderer Malware und/oder zur Ausführung anderer bösartiger Aufgaben verwendet werden können, sind RedLineStealer, Vobfus und Mozart.

Wie ist Heodo in meinen Computer eingedrungen?

Untersuchungen zeigen, dass Cyberkriminelle versuchen, Benutzer durch Spam-Kampagnen zur Installation von Heodo auf ihren Computern zu verleiten. Sie versenden E-Mails, die ein bösartiges Microsoft Word-Dokument enthalten, das, wenn es geöffnet wird, um eine Erlaubnis zum Aktivieren von Inhalten/Bearbeitung bittet (Makrobefehle).

Falls erlaubt, installiert dieses bösartige Dokument Heodo. Es ist erwähnenswert, dass Microsoft Office 2010 und ältere Versionen keinen Modus für die geschützte Ansicht enthalten, was bedeutet, dass bösartige Dokumente Computer infizieren, ohne nach einer Erlaubnis zu fragen.

Weitere Beispiele für Dateien, die Cyberkriminelle an ihre E-Mails anhängen, sind PDF-Dokumente, ausführbare Dateien (wie .exe), Archivdateien (wie ZIP, RAR) und JavaScript-Dateien.

Wie kann die Installation von Malware vermieden werden?

Software (und Dateien) sollten nur von offiziellen, vertrauenswürdigen Webseiten und über direkte Links heruntergeladen werden. Andere Kanäle wie Downloadprogramme (und Installationsprogramme) von Dritten, inoffizielle Webseiten, Peer-to-Peer-Netzwerke (wie Torrent-Clients, eMule usw.), Seiten für Freeware-Downloads und kostenloses Datei-Hosting und andere ähnliche Kanäle sollten weder zum Herunterladen noch zur Installation von Software verwendet werden. Anhänge und Links in irrelevanten E-Mails, die von unbekannten, verdächtigen Adressen empfangen werden, sollten nicht geöffnet werden.

Dies sollte nur dann geschehen, wenn kein Grund zu der Annahme besteht, dass es möglicherweise nicht sicher ist. Installierte Software muss mit Werkzeugen aktualisiert und aktiviert werden, die von offiziellen Software-Entwicklern entwickelt wurden.

Andere Werkzeuge können zur Verbreitung von Malware verwendet werden. Es ist erwähnenswert, dass es nicht legal ist, "Knackwerkzeuge" (inoffizielle Aktivierungsprogramme) zu verwenden, um lizenzierte Software zu aktivieren (ihre Aktivierung zu umgehen).

Eine weitere Möglichkeit, Computer sicher zu machen, besteht darin, sie regelmäßig mit einer seriösen Antiviren- oder Anti-Spyware-Software auf Bedrohungen zu überprüfen. Auch sollte solche Software auf dem neuesten Stand gehalten werden.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um eingedrungene Malware automatisch zu eliminieren.

Bösartiger Anhang, der Heodo verteilt:

Text in diesem infizierten Dokument:

Gehen Sie zum Öffnen dieses Dokuments folgendermaßen vor:

Dieses Dokument ist nur für die Desktop-Version von Microsoft Office Word verfügbarKlicken Sie in der gelben Leiste oben auf die Schaltfläche Bearbeitung aktivieren

Wenn Sie die Bearbeitung aktiviert haben, klicken Sie in der gelben Leiste oben auf die Schaltfläche Inhalt aktivieren

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Heodo?

- SCHRITT 1. Manuelle Entfernung von Heodo Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

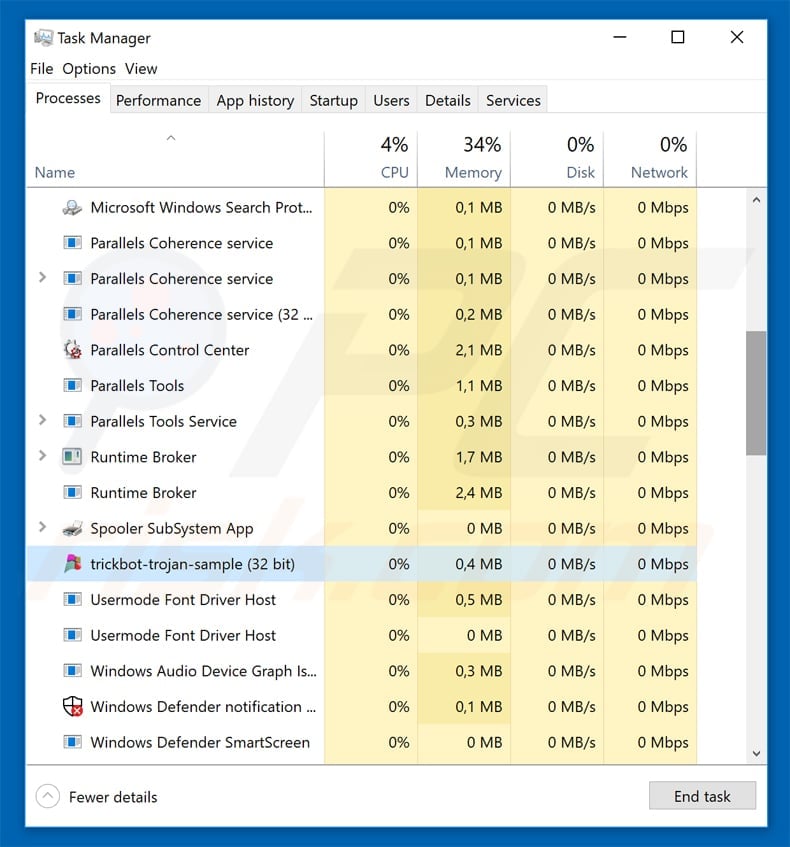

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Spyhunter zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

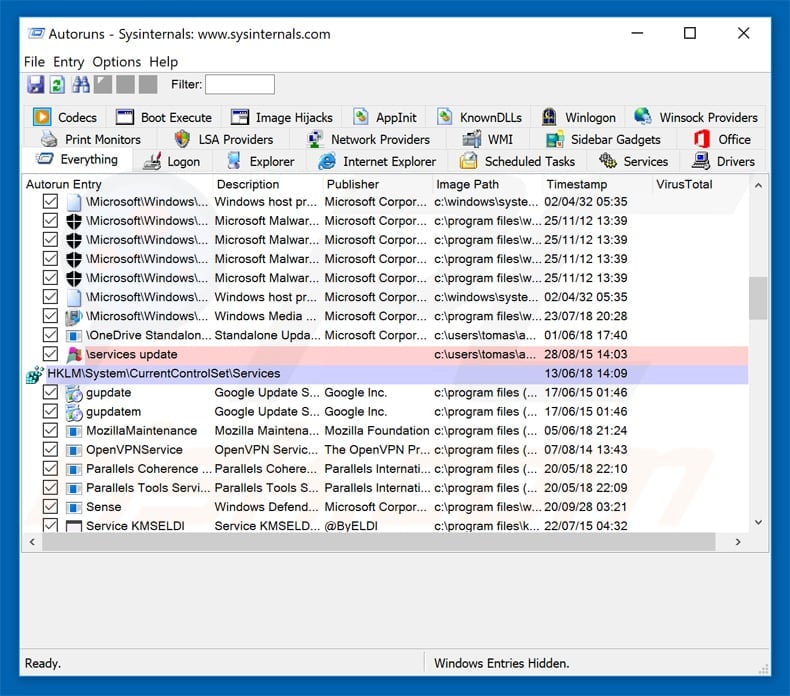

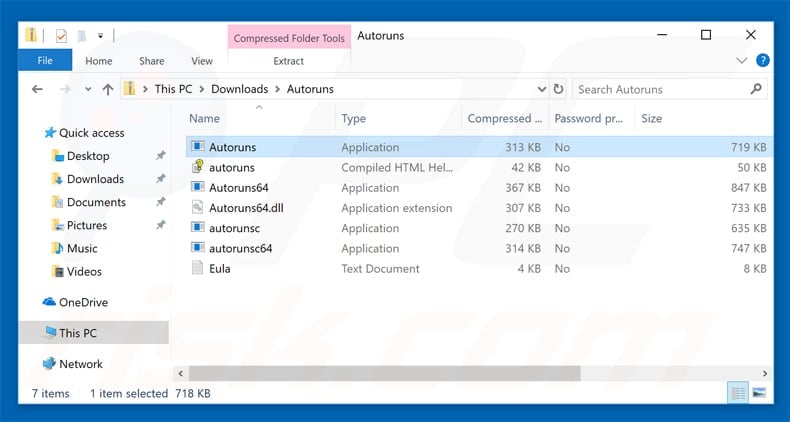

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

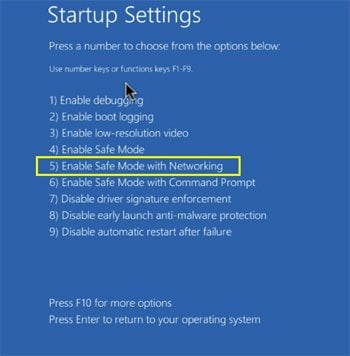

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

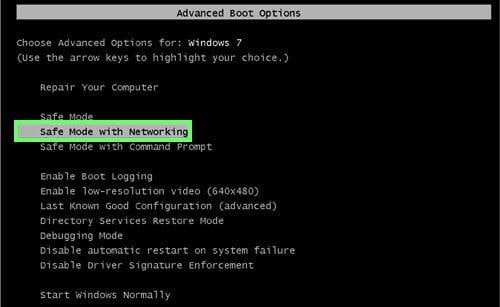

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

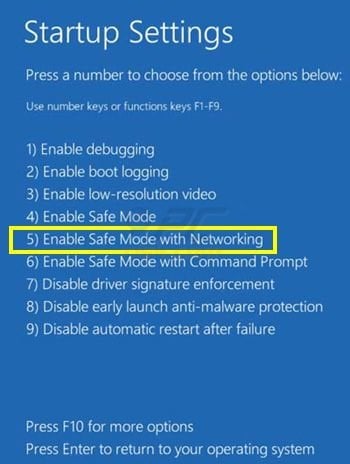

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

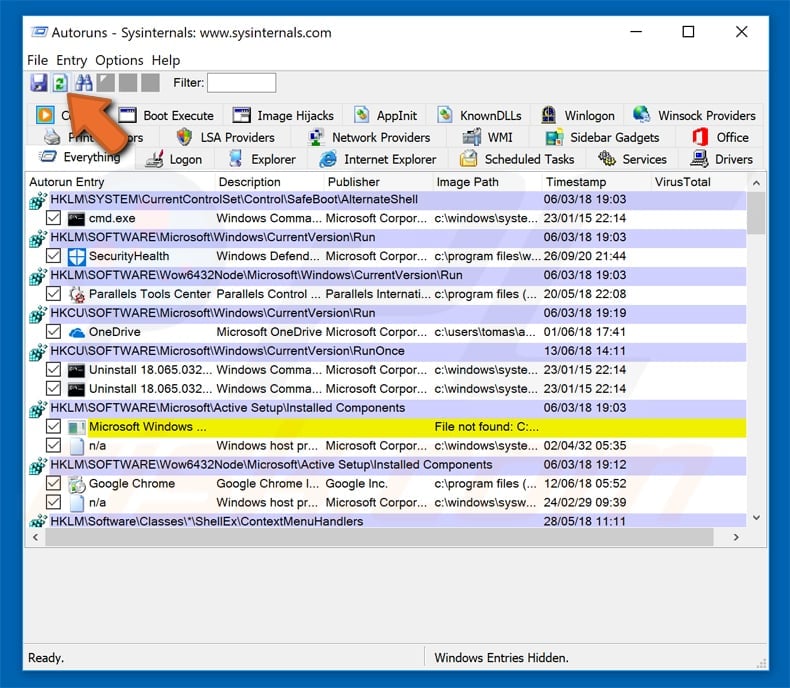

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

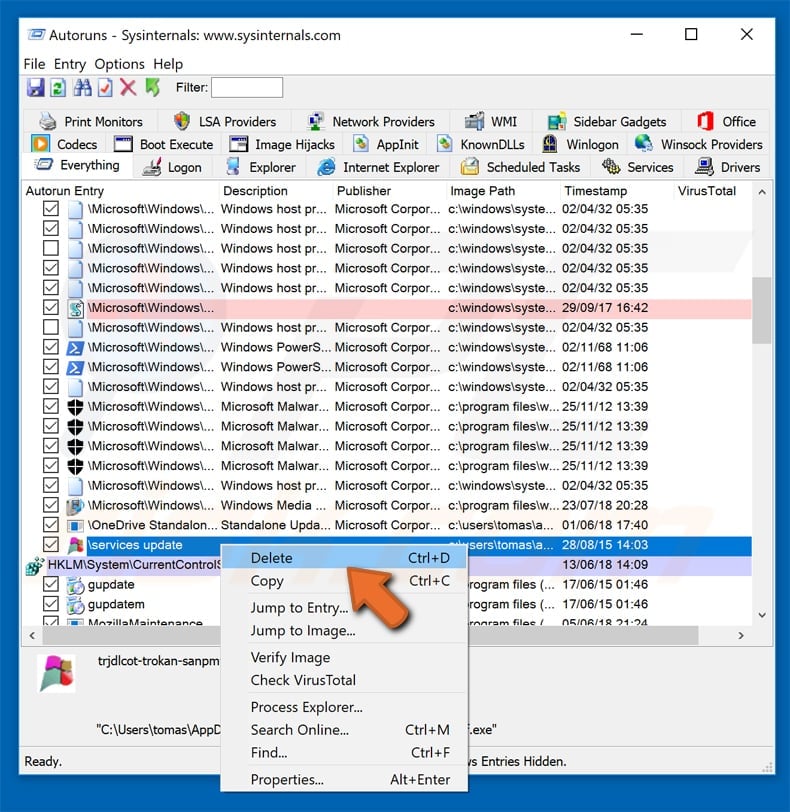

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

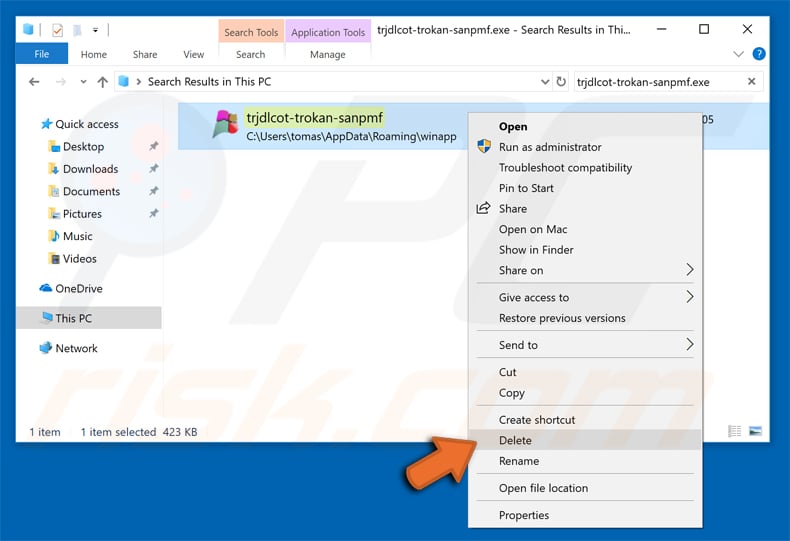

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Spyhunter.

▼ Diskussion einblenden