Ratgeber zum entfernen von viren und spyware, anleitung zum deinstallieren

Welche Art von E-Mail ist "Server Warning"?

"Server Warning" ist eine Phishing-E-Mail, die darauf abzielt, die Empfänger dazu zu bringen, ihre Anmeldedaten für das Konto preiszugeben. Bei der gefälschten Behauptung handelt es sich um eine obligatorische E-Mail-Authentifizierung, deren Misserfolg zur Sperrung des Kontos/der Domäne führt.

Welche Art von Malware ist C3RB3R?

C3RB3R ist eine neue Variante der Cerber Ransomware. Malware innerhalb dieser Kategorie wird entwickelt, um Daten zu verschlüsseln und Lösegelder für ihre Entschlüsselung zu verlangen. Ransomware benennt verschlüsselte Dateien normalerweise um und C3RB3R ist hierbei keine Ausnahme.

Sie hängt entweder die Erweiterung ".LOCK3D" (mit dem Großbuchstaben "O") oder ".L0CK3D" (mit einer Null "0") an. Nach Verschlüsselung, würde eine Datei mit dem ursprünglichen Namen "1.jpg" zum Beispiel entweder als "1.jpg.LOCK3D" oder "1.jpg.L0CK3D" erscheinen. Nachdem dieser Prozess abgeschlossen ist, legt C3RB3R eine lösegeldfordernde Nachricht namens "read-me3.txt" ab; es ist nennenswert, dass die Nummer in dem Dateinamen unterschiedlich sein kann.

Welche Art von Anwendung ist Nature Of The World Extension?

Es wurde entdeckt, dass die Anwendung Nature Of The World Extension, die als Erweiterung beworben wird, die eine Reihe von atemberaubenden Naturlandschaften bietet, in Wirklichkeit ein Browserentführer ist, der für eine gefälschte Suchmaschine wirbt. Nature Of The World Extension nimmt Änderungen an den Einstellungen eines Browsers vor, um diesen zu fördern.

Welche Art von Malware ist GootBot?

GootBot ist eine neue Variante der GootLoader Malware. Sie wird als Werkzeug für die laterale Bewerbung verwendet. Dieses bösartige Programm ist äußerst schlank und legt den Schwerpunkt auf Tarnung. Im Wesentlichen wird GootBot in den späteren Phasen umfangreicher Angriffe eingesetzt, wobei sich diese Software lateral durch ein Netzwerk bewegt, um weitere Infektionen zu ermöglichen.

Ausgehend von den geschäftsorientierten Themen, die in den Suchmaschinenvergiftung-Techniken verwendet werden, die bei der Verbreitung von GootBot zum Einsatz kommen, ist es offensichtlich, dass diese Malware auf große Unternehmen abzielt.

Welche Art von Malware ist Read?

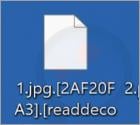

Eine neue Ransomware-Variante mit dem Namen Read, die zur Makop Familie gehört, wurde bei der Untersuchung von Malware-Samples entdeckt, die bei VirusTotal eingereicht wurden. Diese Variante verschlüsselt Dateien und ändert ihre Dateinamen, erstellt die Datei "+README-WARNING+.txt" mit einer Lösegeldforderung und ändert das Desktop-Hintergrundbild.

Read Ransomware fügt eine Zeichenfolge aus zufälligen Zeichen, die E-Mail-Adresse readdecoding@outlook.com und die Erweiterung ".read" an den Dateinamen an. Sie nennt zum Beispiel "1.jpg" in "1.jpg.[2AF20FA3].[readdecoding@outlook.com].read" und "2.png" in "2.png.[2AF20FA3].[readdecoding@outlook.com].read" um.

Welche Art von Malware ist 34678?

Eine kürzlich identifizierte Ransomware-Variante, bekannt als 34678 und mit der Dharma-Familie verbunden, wurde nach einer Analyse von Malware-Proben, die bei VirusTotal eingereicht wurden, enthüllt. 34678 verschlüsselt Dateien und ändert deren Dateinamen. Außerdem zeigt er ein Dialogfenster mit einer Lösegeldforderung an und erzeugt eine Textdatei namens "README!.txt".

34678 fügt Dateinamen die ID des Opfers, eine Reihe von zufälligen Zeichen und die Erweiterung ".34678" an. Beispielsweise ändert er "1.jpg" in "1.jpg.id-9ECFA84E.[33389@1231334].34678", "2.png" in "2.png.id-9ECFA84E.[33389@1231334].34678" um und so weiter.

Welche Art von Malware ist KandyKorn?

Eine kürzlich entdeckte macOS-Malware namens KandyKorn wurde bei einem Angriff gefunden, der mit der nordkoreanischen Hackergruppe Lazarus in Verbindung steht. Ihre Ziele sind Blockchain-Ingenieure, die mit Kryptowährungs-Börsenplattformen arbeiten. Die Angreifer geben vor, Teil der Kryptowährungs-Community auf Discord zu sein, um Python-Module zu teilen, die dann einen komplizierten Infektionsprozess mit KandyKorn in Gang setzen.

Welche Art von Malware ist DeepInDeep?

Unser Forschungseam hat die Ransomware DeepInDeep gefunden, während es neue Malware-Einreichungen bei VirusTotal untersucht hat. Dieses Programm ist Teil der Phobos Ransomware-Familie. Ransomware wurde entwickelt, um Dateien zu verschlüsseln und Lösegelder für deren Entschlüsselung zu verlangen und DeepInDeep ist hierbei keine Ausnahme.

Diese Malware ändert die Namen der gesperrten Dateien, indem sie ihnen eine einzigartige, dem Opfer zugewiesene ID, die E-Mail-Adresse der Cyberkriminellen und eine ".deepindeep" Erweiterung hinzufügt. Eine Datei mit dem ursprünglichen Namen "1.jpg" erschien auf unserem Testsystem beispielsweise als "1.jpg.id[9ECFA84E-3511].[Deep_in_Deep@tutanota.com].deepindeep".

Nach Abschluss des Verschlüsselungsprozesses wurden zwei Lösegeldforderungen erstellt - eine wurde in einem Dialogfenster angezeigt ("info.hta"), die andere wurde als Textdatei abgelegt ("info.txt"). Aus den darin enthaltenen Nachrichten geht hervor, dass DeepInDeep eher auf große Entitäten (wie beispielsweise Unternehmen) als auf Heimbenutzer abzielt.

Welche Art von Betrug ist "Bitcoin Mining"?

Bei der Überprüfung von Spam-E-Mails haben wir den Betrug "Bitcoin Mining" entdeckt. Diese Masche wird im Internet gefördert. Es wird behauptet, dass der Benutzer auf dieser automatischen Bitcoin-Cloud-Mining-Plattform lange Zeit inaktiv war - die Menge der geminten Kryptowährung kann jedoch abgerufen werden.

Es muss betont werden, dass all diese Behauptungen falsch sind; sie werden benutzt, um die Opfer zur Preisgabe ihrer persönlichen und finanziellen Daten zu verleiten. Allerdings können Betrugsmaschen dieser Art auch auf die Login-Daten für Kryptowallets abzielen.

Welche Art von Malware ist StripedFly?

StripedFly ist ein hochentwickeltes plattformübergreifendes Malware-Framework. Es zielt auf die Betriebssysteme Windows und Linux ab. Diese Software ist modular aufgebaut, d.h. es können Module für zusätzliche Funktionen heruntergeladen werden.

StripedFly nutzt umfangreiche Anti-Erkennungsfunktionen, die dazu beigetragen haben, dass sie zunächst fälschlicherweise als Kryptowährungsschürfer identifiziert wurde. Diese Malware verfügt zwar über Kryptoschürfer-Fähigkeiten, ihre Funktionen sind jedoch weitaus umfassender.

StripedFly wurde erstmals im Jahr 2022 bekannt; die Verwendung eines seit 2017 bekannten Exploits lässt jedoch vermuten, dass dieses Programm schon viel länger existieren könnte.

Es ist bemerkenswert, dass StripedFly legitime Codespeicher verwendet, um Inhalte zu hosten und abzurufen, z. B. Bitbucket, GitHub und GitLab. Die von Bitbucket zur Verfügung gestellte Download-Verfolgung zeigt, dass bestimmte Dateien, die mit dieser Malware in Verbindung stehen, im Bereich von 50-150 Tausend heruntergeladen wurden. Allein die Zahlen dieses Speichers zeigen, dass StripedFly eine große Reichweite hatte.

Weitere Beiträge...

Seite 132 von 609

<< Start < Zurück 131 132 133 134 135 136 137 138 139 140 Weiter > Ende >>