Ratgeber zum entfernen von viren und spyware, anleitung zum deinstallieren

Was ist "Microsoft Ending Promotion Award"?

Nach der Überprüfung dieser E-Mail haben wir festgestellt, dass es sich um eine betrügerische Nachricht handelt, die fälschlicherweise behauptet, von Microsoft zu stammen. Die Betrüger hinter dieser Masche versuchen, die Empfänger zu täuschen, indem sie behaupten, sie hätten einen hohen Geldbetrag gewonnen. Ihr Ziel ist es, die Empfänger dazu zu bringen, persönliche Informationen weiterzugeben und möglicherweise Geld zu senden.

Welche Art von Malware ist RA Group?

RA Group ist Ransomware die Daten verschlüsselt, Dateinamen modifiziert und eine Lösegeldforderung hinterlässt. Jeder Angriff kann eine eindeutige Lösegeldforderung beinhalten ("How To Restore Your Files.txt"), die speziell auf das Unternehmen oder die Organisation zugeschnitten ist, auf die sie abzielt. Das Gleiche gilt für die Erweiterung, die den Dateinamen verschlüsselter Dateien hinzugefügt wird.

Wie Sie im untenstehenden Screenshot sehen können, ware eine der Erweiterungen, die von der Ransomware RA Group hinzugefügt wurde, ".GAGUP". RA Group ist dafür bekannt einen Verschlüsseler zu verwenden, die auf dem geleakten Quellcode der Ransomware Babuk basiert. Babuk ware eine Ransomwareaktion, die ihre Aktivitäten 2021 einstellte.

Welche Art von Malware ist ZenRAT?

ZenRAT ist der Name eines Fernzugriffstrojaner (Remote Access Trojaners -RAT), der mindestens seit dem Sommer 2023 im Umlauf ist. Diese Malware hat die Fähigkeit, Daten zu stehlen und kann Module für zusätzliche Funktionen implementieren. Letzteres bedeutet, dass dieser Trojaner in eine äußerst vielseitige Schadsoftware verwandelt werden kann.

Es wurde beobachtet, dass ZenRAT über eine gefälschte Bitwarden Webseite verbreitet wurde. Es muss betont werden, dass weder die Webseite noch das RAT in irgendeiner Weise mit dem eigentlichen Bitwarden Dienst verbunden sind.

Welche Art von Malware ist DOOK?

Während wir neue Malware-Einträge auf der VirusTotal überprüften, entdeckten wir das DOOK Ransomware-artiges Programm. Es ist Teil der Dharma Ransomware-Familie.

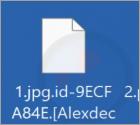

Auf unserem Testsystem verschlüsselte DOOK Dateien und fügte eine eindeutige, dem Opfer zugewiesene ID, die E-Mail-Adresse der Cyberkriminellen und die Erweiterung ".DOOK" zu ihren Titeln hinzu. Eine Datei mit dem ursprünglichen Namen "1.jpg" erschien beispielsweise als "1.jpg.id-9ECFA84E.[Alexdec23@aol.com].DOOK".

Nach Abschluss des Verschlüsselungsvorgangs wurden Lösegeldforderungen in einem Dialogfenster und einer Textdatei "README!.txt" erstellt/angezeigt. Aus der darin enthaltenen Nachrichten geht hervor, dass DOOK eher auf Unternehmen als auf Privatanwender abzielt. Es ist beachtenswert, dass diese Ransomware doppelte Erpressungstaktiken verwendet.

Was ist "Switch To New Version"?

Nach einer Überprüfung haben wir festgestellt, dass der Zweck dieser E-Mail darin besteht, die Empfänger zur Preisgabe ihrer persönlichen Daten zu verleiten. Diese E-Mails werden als Phishing-Versuche eingestuft, und in diesem speziellen Szenario geben sich die Täter als E-Mail-Dienstleister aus, um die Empfänger dazu zu bringen, sensible Daten auf einer betrügerischen Seite preiszugeben.

Welche Art von Malware ist BBTok?

BBTok ist ein in Delphi geschriebener Banking-Trojaner, der mit speziellen Funktionen ausgestattet ist und die Schnittstellen von über 40 mexikanischen und brasilianischen Banken imitiert. Seine betrügerische Taktik besteht darin, die Opfer dazu zu verleiten, ihre 2FA-Codes für Bankkonten oder ihre Zahlungskartennummern preiszugeben.

Außerdem verfügt BBTok über Funktionen wie die Aufzählung und Beendigung von Prozessen, die Kontrolle über Tastatur- und Mausfunktionen und die Manipulation von Inhalten der Zwischenablage.

Welche Art von Anwendung ist AdAssistant?

AdAssistant ist eine Anwendung, die unsere Forscher bei der Überprüfung betrügerischer Webseiten entdeckt haben. Nach der Untersuchung dieser Software haben wir festgestellt, dass es sich um Adware handelt. Außerdem wurde der Installations-Setup, der AdAssistant enthält, mit den betrügerischen Browsererweiterungen Shop and Watch, ChatGPT Check und NXD Fix gebündelt.

Welche Art von Malware ist NIGHT CROW?

Unser Forschungsteam entdeckte die NIGHT CROW Ransomware während es neue Einträge auf der VirusTotal Webseite überprüfte. Dieses Programm wurde entwickelt, um Daten zu verschlüsseln und eine Zahlung für ihre Entschlüsselung zu verlangen.

Auf unserem Testrechner verschlüsselte NIGHT CROW Dateien und fügte ihren Dateinamen eine Erweiterung hinzu. Den Titeln wurde ".NIGHT_CROW" hinzugefügt, z.B. wurde eine Datei, die ursprünglich "1.jpg" hieß, als "1.jpg.NIGHT_CROW", "2.png" als "2.png.NIGHT_CROW", etc. angezeigt. Danach wurde eine Lösegeldforderung mit dem Titel "NIGHT_CROW_RECOVERY.txt" erstellt.

Welche Art von Malware ist IRATA?

IRATA ist der Name einer Android-spezifischen Malware. Dieses Programm hat Spyware- und Diebstahlprogrammfähigkeiten. Sie wurde nach einem Smishing-Angriff (SMS Phishing) im Iran entdeckt. Bei dieser Kampagne wurden legitim aussehende SMS verschickt, die einen Link zu einer gefälschten Regierungswebseite enthielten. Die Seite forderte die Besucher auf, eine App herunterzuladen und eine Gebühr für den Dienst zu bezahlen.

Es ist bemerkenswert, dass IRATA in der Lage ist, ein Botnetz von infizierten Geräten zu erstellen und es zur Selbstvermehrung über Spam-SMS zu nutzen.

Welche Art von Malware ist LostTrust?

LostTrust ist der Name einer Ransomware Variante, die wir bei der Untersuchung von Malware-Samples entdeckt haben, die bei VirusTotal eingereicht wurden. Der Zweck von LostTrust besteht darin, Daten zu verschlüsseln, um sie für die Opfer unzugänglich zu machen. Außerdem fügt LostTrust die Erweiterung ".losttrustencoded" an Dateinamen an und liefert eine Lösegeldforderung ("!LostTrustEncoded.txt").

Ein Beispiel dafür, wie LostTrust Dateinamen verändert: Es ändert "1.jpg" in "1.jpg.losttrustencoded", "2.png" in "2.png.losttrustencoded" und so weiter.

Weitere Beiträge...

Seite 139 von 609

<< Start < Zurück 131 132 133 134 135 136 137 138 139 140 Weiter > Ende >>