Vertrauen Sie der E-Mail "I have e-mailed you from your account" nicht

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist "I have e-mailed you from your account Email Scam"?

"I have e-mailed you from your account Email Scam" ist eine Sextortion-Spamkampagne. Dieser Begriff beschreibt eine groß angelegte Operation, in deren Zuge Tausende von betrügerischen E-Mails versendet werden. Diese Briefe behaupten fälschlicherweise, dass es ein kompromittierendes Video mit dem Empfänger gibt, das geleakt werden wird – es sei denn, die Lösegeldforderungen werden erfüllt.

Es muss betont werden, dass keine der in diesen E-Mails zur Verfügung gestellten Informationen wahr sind. Daher existieren keine derartigen Aufzeichnungen und weder die Geräte der Empfänger noch deren Privatsphäre wurde(n) kompromittiert.

Die E-Mail "I have e-mailed you from your account" im Detail

Die betrügerischen "I have e-mailed you from your account"-E-Mails (Betreff/Titel "Zahlung in zwei Tagen"; könnte variieren) behaupten, diese Briefe über die eigenen E-Mail-Konten der Empfänger versendet zu haben. Diese gefälschte Erklärung bedeutet angeblich, dass der Absender einen Zugriff auf die Geräte der Benutzer hat.

Diese irreführenden E-Mails geben dann an, dass die Systeme mit Malware infiziert wurden, die von einer Webseite für Erwachsene stammt, die die Empfänger besucht haben. Die Betrüger behaupten, mithilfe der nicht existierenden Malware-Infektion ein Video über die Kameras der Geräte aufgenommen zu haben.

Die Aufnahme wurde angeblich gemacht, als die Empfänger Pornografieseiten besuchten. Das "Video" enthält eine Aufzeichnung des Benutzers auf der einen Seite und die Inhalte, die sie sich angesehen haben - auf der anderen Seite. Darüber hinaus geben die betrügerischen E-Mails an, dass die Kontaktlisten der E-Mail- und Social Networking-Plattformen der Empfänger erhalten wurden.

Die Betrüger drohen, das gefälschte Video an diese Kontakte zu senden – es sei denn, die Benutzer überweisen Bitcoin-Kryptowährung im Wert von 250 USD an die angegebene Kryptowallet-Adresse. Das Lösegeld muss innerhalb von 48 Stunden ab dem Zeitpunkt, an dem der Brief "I have e-mailed you from your account" geöffnet wurde, gezahlt werden.

Die Empfänger werden gewarnt, dass das Teilen der E-Mails - dazu führen wird, dass die Aufzeichnung an die extrahierten Kontakte gesendet wird. Wie in der Einleitung erwähnt, sind alle Behauptungen, die von diesen Briefen aufgestellt wurden, falsch. Indem sie ihnen vertrauen - erleiden Benutzer daher lediglich einen finanziellen Verlust und möglicherweise wiederholte Betrugsversuche.

| Name | I have e-mailed you from your account Email Scam |

| Art der Bedrohung | Phishing, Schwindel, Social Engineering, Betrug |

| Falsche Behauptung | Betrügerische E-Mails behaupten, dass ein explizites Video mit dem Empfänger online geleakt wird, es sei denn, ein Lösegeld wird gezahlt. |

| Höhe des Lösegelds | 250 US-Dollar in der Kryptowährung Bitcoin |

| Kryptowallet-Adresse der Cyberkriminellen | 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw (Bitcoin) |

| Symptome | Nicht autorisierte Online-Einkäufe, geänderte Online-Kontopasswörter, Identitätsdiebstahl, illegaler Zugriff auf den Computer. |

| Verbreitungsmethode | Betrügerische E-Mails, betrügerische Online-Pop-up-Anzeigen, Techniken zur Vergiftung von Suchmaschinen und falsch geschriebene Domains. |

| Schaden | Verlust sensibler privater Informationen, Geldverlust, Identitätsdiebstahl. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Spam-Kampagnen allgemein

"Your device was compromised", "Your cloud storage was compromised", "I monitored your device on the net for a long time", "I have got two not really pleasant news for you" und "Within 96 hours I'll ruin your prestige" sind einige Beispiele für Sextortion-Spamkampagnen.

Die E-Mails verwenden eine Vielzahl von Betrugsmodellen. Irreführende Briefe werden normalerweise als "dringend", "wichtig", "vorrangig" und ähnlich dargestellt; sie könnten sogar als Mails von seriösen Unternehmen, Organisationen, Institutionen, Behörden, Service-Dienstleistern und anderen Entitäten getarnt sein.

Neben Phishing und ähnlichen Betrugsmaschen werden diese E-Mails ebenfalls verwendet, um Malware (z.B. Trojaner, Ransomware, Kryptowährungs-Miner usw.) zu verbreiten. Aufgrund der Tatsache, wie weit verbreitet Spam-Mails sind, wird empfohlen, vorsichtig bei eingehenden E-Mails und Nachrichten zu sein.

Wie infizieren Spam-Kampagnen Computer?

Malware wird über Spam-Kampagnen verbreitet über infektiöse Dateien, die durch sie versendet werden. Diese Dateien können den E-Mails angehängt werden oder die Briefe können Download-Links für solche Inhalte beinhalten. Virulente Dateien können in verschiedenen Formaten auftreten, wie beispielsweise als Microsoft Office- und PDF-Dokumente, Archive, ausführbare Dateien, JavaScript und so weiter.

Wenn die Dateien geöffnet werden - wird der Download/die Installation von Malware eingeleitet. Beispielsweise verursachen Microsoft Office-Dokumente Infektionen, indem sie bösartige Makrobefehle ausführen. Dieser Vorgang beginnt in dem Moment, in dem ein Dokument in Microsoft Office-Versionen geöffnet wird, die vor 2010 veröffentlicht wurden. Neuere Versionen verfügen über den Modus "Geschützte Ansicht", der die automatische Ausführung von Makros verhindert. Stattdessen können Benutzer das Bearbeiten/Inhalte (d.h. Makrobefehle) manuell aktivieren.

Wie kann die Installation von Malware vermieden werden?

Um zu vermeiden, das Gerät per Spam-Mail zu infizieren, wird ausdrücklich davon abgeraten, verdächtige und irrelevante E-Mails zu öffnen - insbesondere keine in ihnen vorhandenen Anhänge oder Links. Es wird empfohlen, Microsoft Office-Versionen zu verwenden, die nach dem Jahr 2010 veröffentlicht wurden.

Malware wird außerdem über zweifelhafte Downloadquellen (z.B. inoffizielle und Freeware-Seiten, Peer-to-Peer-Sharing-Netzwerke usw.), illegale Aktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet. Daher ist es wichtig, von offiziellen/verifizierten Kanälen aus herunterzuladen und Programme mit Werkzeugen zu aktivieren/aktualisieren, die von echten Entwicklern zur Verfügung gestellt wurden.

Um die Sicherheit von Geräten und Benutzern sicherzustellen, ist es äußerst wichtig, einen verlässlichen Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Diese Software muss verwendet werden, um regelmäßige System-Scans durchzuführen und erkannte Bedrohungen zu entfernen. Falls Sie bereits bösartige Anhänge geöffnet haben, empfehlen wir einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Der im betrügerischen E-Mail-Brief "I have e-mailed you from your account" dargestellte Text:

Subject: payment in two days

Hello!

Have you recently noticed that I have e-mailed you from your account?

Yes, this simply means that I have total access to your device.For the last couple of months, I have been watching you.

Still wondering how is that possible? Well, you have been infected with malware originating from an adult website that you visited. You may not be familiar with this, but I will try explaining it to you.With help of the Trojan Virus, I have complete access to a PC or any other device.

This simply means I can see you at any time I wish to on your screen by simply turning on your camera and microphone, without you even noticing it. In addition, I have also got access to your contacts list and all your correspondence.You may be asking yourself, "But my PC has an active antivirus, how is this even possible? Why didn't I receive any notification?" Well, the answer is simple: my malware uses drivers, where I update the signatures every four hours, making it undetectable, and hence keeping your antivirus silent.

I have a video of you wanking on the left screen, and on the right screen - the video you were watching while masturbating.

Wondering how bad could this get? With just a single click of my mouse, this video can be sent to all your social networks, and e-mail contacts.

I can also share access to all your e-mail correspondence and messengers that you use.All you have to do to prevent this from happening is - transfer bitcoins worth $250 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is: 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw, 1KD14nfrgjNCd5RYyb7wGKWsHxYG1cn3zK, 1AbhXaiFxR52NDTrjAtzsdyhooVNoVchy1, 1KZYRM7FhRBp4uS2ucMtJeFTeZXYsvhVfy, bc1qvqvq8huky72fv63uz7yvt46s0t07ulm8xpjvt9, bc1qj4j309csk0nty2fqhl6wactqylfu0p6cnf2dfl, bc1q0tj9nn8vjz996vw5ywd0mwc240n8zefuejax52, bc1qkegfvzv58rllrnck6ywe4j087d5jyu4dxv5wrt, bc1qkccuh9pmxqcm3v7wwp6jpeatutza8ltas937f8, 1FbN9mgTzppSUGRgBs1o7N8FpPQVfoRrKd, 1D8qdtNLNbvugZyMYUyhzcGiCdFinxHgtH, 3847sB8zkwNocm2ff2bzjdrGKYrE9cKGXi, 1Q7oKyU8HWEZk2RhP9AapqdnuCy9p3TUAq, bc1q4mzqlwvzknqy9wncdz8fz27xlq85lee9rtf4a3, bc1qyhfyfjfjurgv53k7r0zdgjwymn56u7vyltt5ul

ETHERUM [ETH]: 0x8Dea738aAf1b9E5aD4bDE776a8310DD55982F896

After receiving a confirmation of your payment, I will delete the video right away, and that's it, you will never hear from me again.

You have 2 days (48 hours) to complete this transaction.

Once you open this e-mail, I will receive a notification, and my timer will start ticking.Any attempt to file a complaint will not result in anything, since this e-mail cannot be traced back, same as my bitcoin id.

I have been working on this for a very long time by now; I do not give any chance for a mistake.If, by any chance I find out that you have shared this message with anybody else, I will broadcast your video as mentioned above.

Aussehen der E-Mail "I have e-mailed you from your account" (GIF):

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist "I have e-mailed you from your account"?

- SCHRITT 1. Manuelle Entfernung von Malware-Infektionen.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

Die manuelle Entfernung einer Bedrohung ist eine komplizierte Aufgabe und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden.

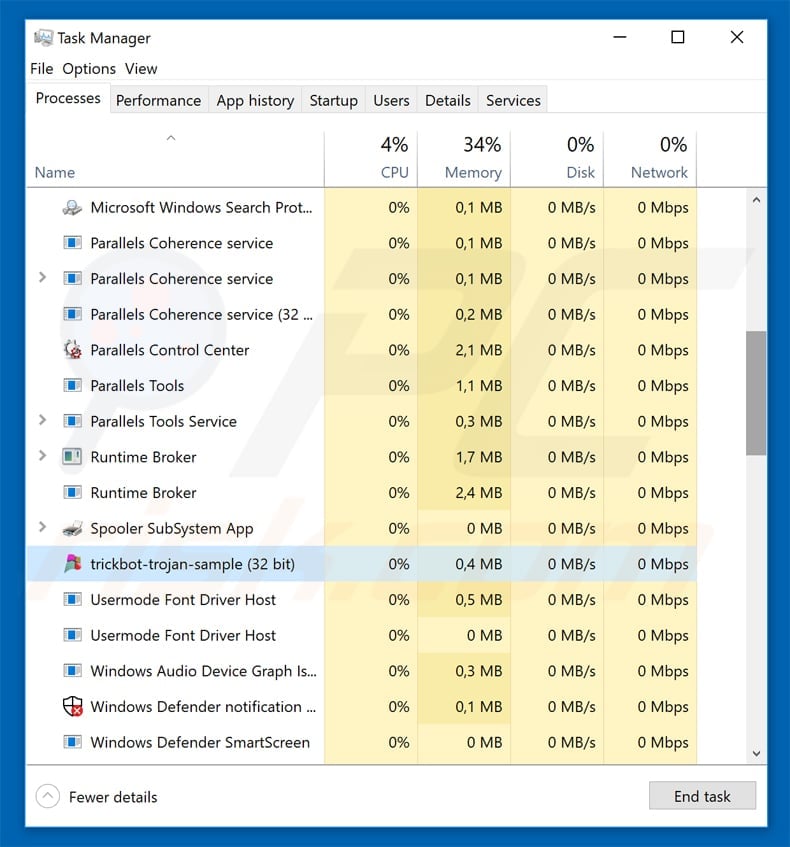

Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

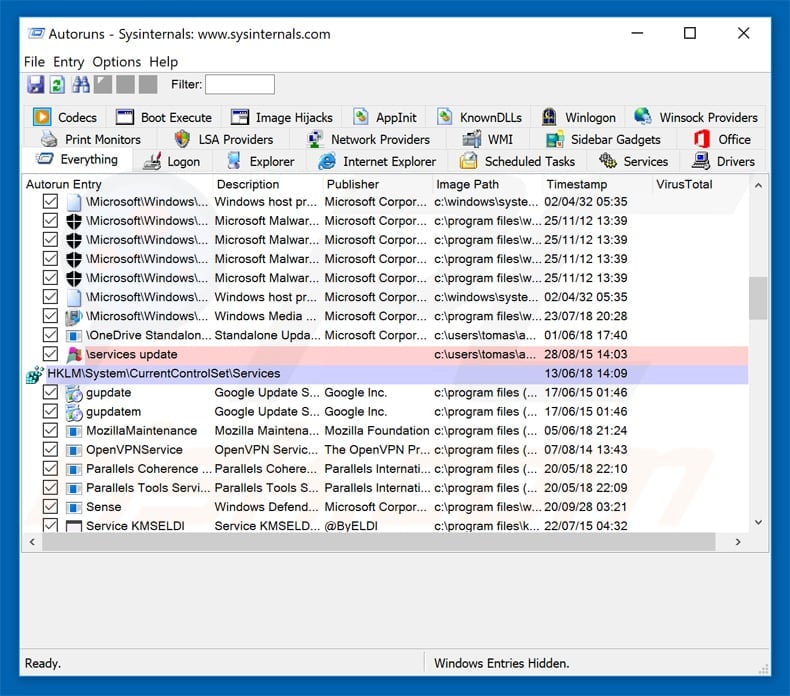

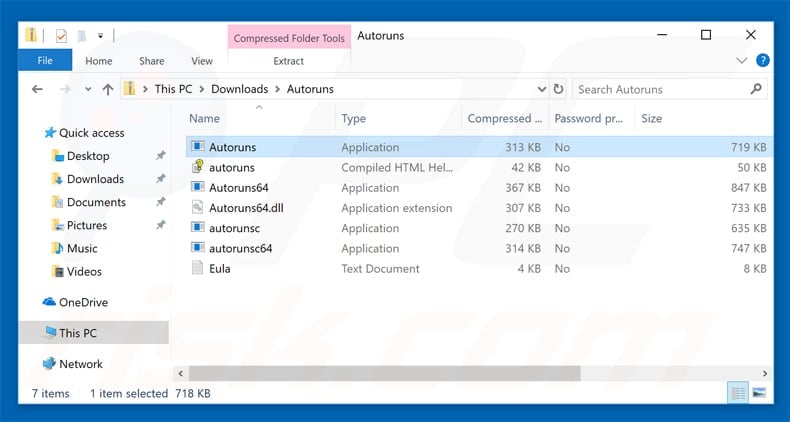

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

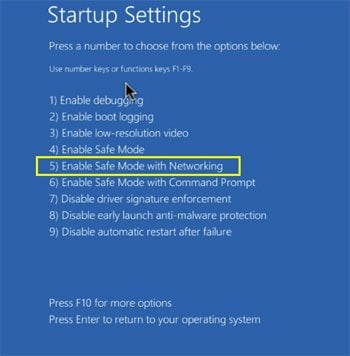

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

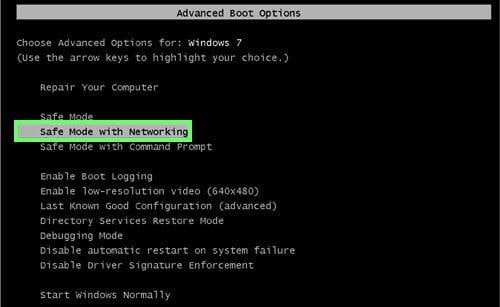

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

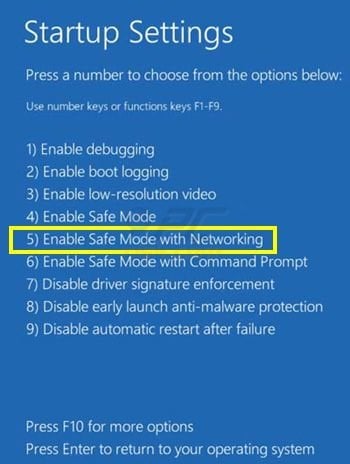

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten.

Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen".

Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "F5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen".

Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

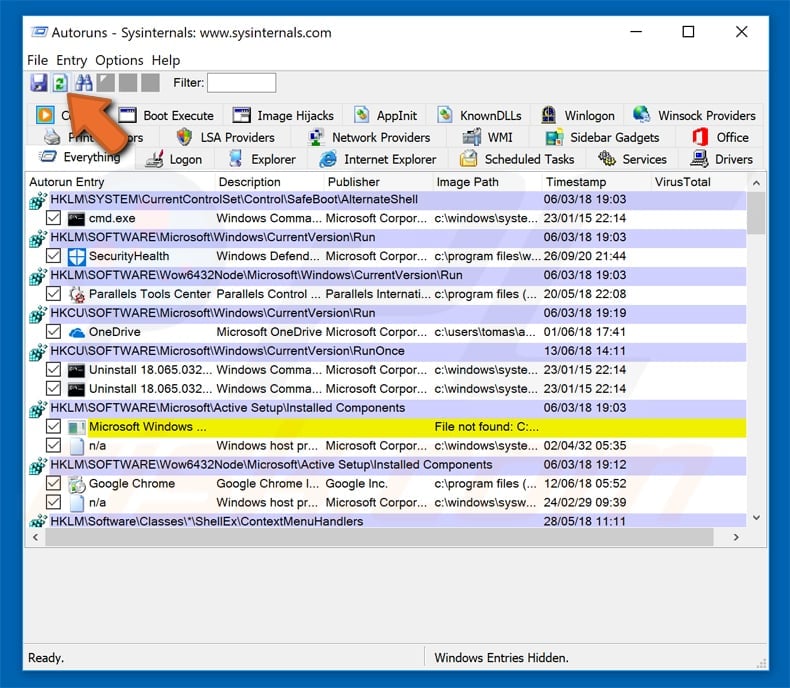

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Einträge ausblenden" und "Windows-Einträge ausblenden". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

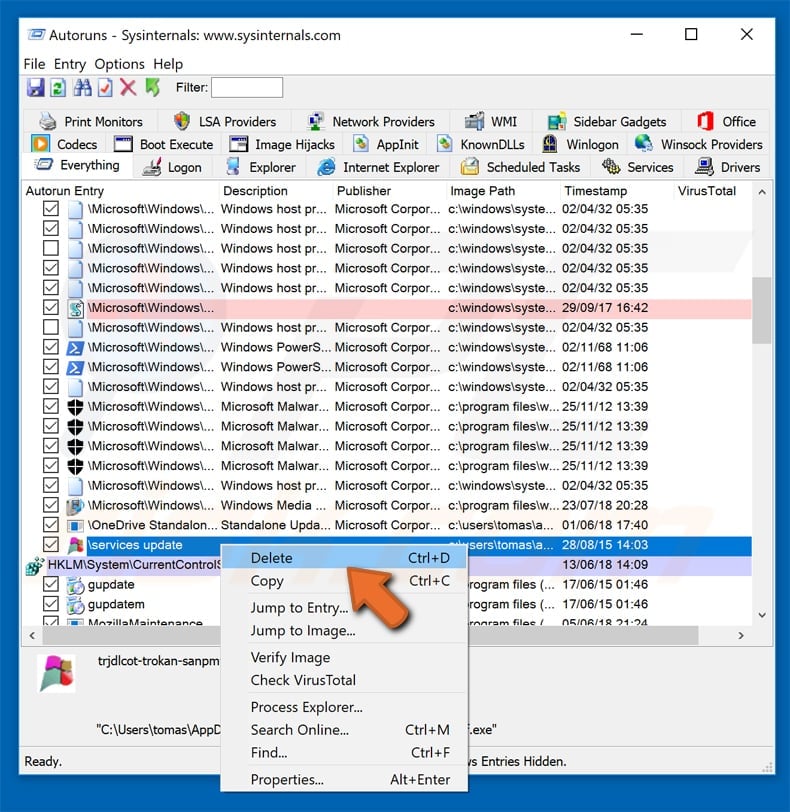

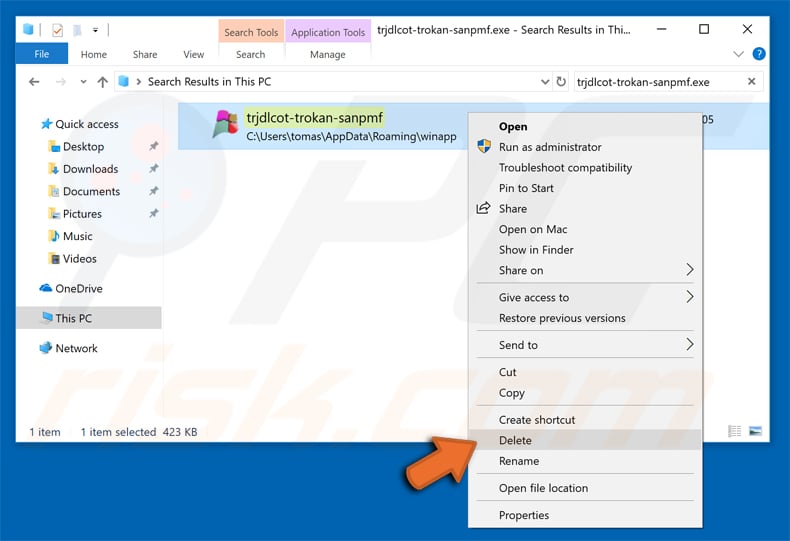

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen.

Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen Combo Cleaner.

▼ Diskussion einblenden