So entfernt man den Talisman Fernzugrifftrojaner vom Betriebssystem

![]() Verfasst von Tomas Meskauskas am

Verfasst von Tomas Meskauskas am

Was ist Talisman?

Talisman ist eine neue Variante des PlugX RAT (Remote Access-Trojaner - Fernzugrifftrojaner). Malware innerhalb dieser Einstufung wurde entwickelt, um den Fernzugriff/die Kontrolle über infizierte Maschinen zu ermöglichen und diese Trojaner sind bekannt dafür, multifunktional zu sein. Die Funktionalitäten von Talisman wurden im Vergleich zu aktuellen Versionen von PlugX keinen wesentlichen Änderungen unterzogen; die primären Änderungen betreffen die interne Konfiguration und Code-Modifikationen des Programms.

Obwohl PlugX für Lange Zeit mit staatlich geförderten, chinesischen Cyberkriminellen in Verbindung gebracht worden ist, deuten Untersuchungen anderer Analysten darauf hin, dass es nicht exklusiv ist.

Laut einem Bericht von Trellix gibt es jedoch substanziellere Beweise, dieTalisman mit Chinas Cyberkrieg in Verbindung bringen. Beobachtete Kampagnen, die diesen RAT verbreiten, visierten Telekommunikations- und Verteidigungsbereiche in südasiatischen Ländern mit Motivationen, die mit Chinas geopolitischer Haltung übereinstimmen (insbesondere in wirtschaftlicher Hinsicht).

Übersicht über die Malware Talisman-Malware

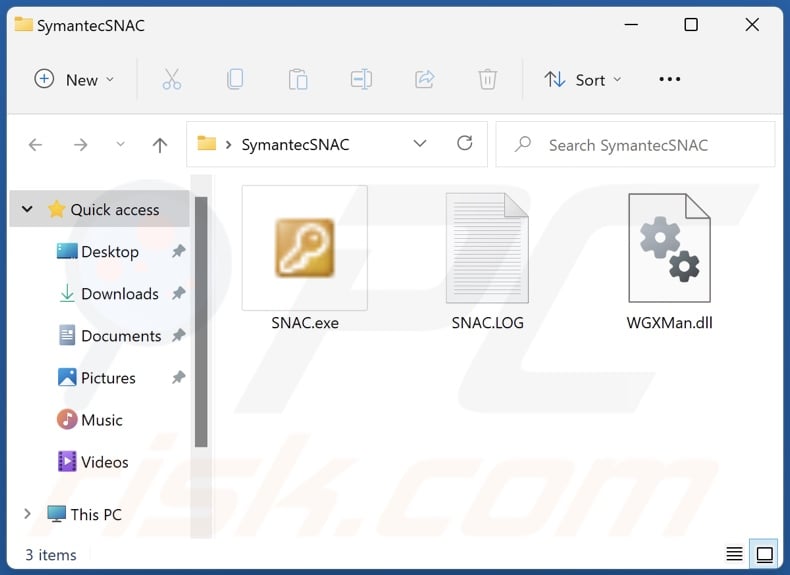

Talisman verwendet Anti-Erkennungs- und Anti-Analyse-Techniken. Erstere beinhaltet, dass die ausführbaren Dateien der ersten Stufe mit legitimen Signaturen versteckt werden. Trellix hat berichtet, dass die beobachteten Verbreitungskampagnen dieser Malware Signaturen verwendet haben, die von Sicherheitsunternehmen erstellt und verwendet wurden. Unsere Analyse bestätigte dies und während unserer Tests - stellten wir fest, dass die mit Talisman verbundenen Dateien als "Symantec" präsentiert wurden - der frühere Name von NortonLifeLock.

Die Anti-Analyse-Techniken, die von Talisman verwendete Verschleierung, wurde jedoch nicht so erfolgreich umgesetzt. Mehrere Forscher berichteten, dass die Analyse dieses Trojaners kein großes Problem darstelle.

Wie in der Einleitung erwähnt, unterscheidet sich Talismans Liste der Funktionen wenig von anderen Varianten von PlugX. Dieser RAT ist ebenfalls in der Lage, Befehle auszuführen und Software und Hardware zu steuern - durch Interaktion und Änderung der Windows-Registrierung.

Daher kann dieses bösartige Programm Dateien bearbeiten, herunterladen und hochladen. Zusammen mit seiner Fähigkeit, Dateien auszuführen - bedeutet dies, dass Talisman verwendet werden könnte, um zusätzliche Malware (z.B Ransomware, Kryptominer usw.) auf dem kompromittierten System zu installieren.

Seine Spionagefähigkeiten können verwendet werden, um Videos mit der Kamera des Geräts aufzunehmen oder den Bildschirm zu erfassen. Talisman hat auch Keylogging- (d.h. Aufnahme von Tastenanschlägen) -Fähigkeiten, die die Privatsphäre aller getippten Informationen gefährden.

Zusammengefasst, kann die Malware Talisman dazu führen, dass Opfer mehrere Systeminfektionen, erheblichen Probleme bei der Privatsphäre, finanzielle Verluste und sogar Identitätsdiebstahl erleiden. Falls Sie den Verdacht haben, dass Ihr Gerät mit Talisman (oder anderer Malware) infiziert ist, empfehlen wir dringend, einen Antivirus zu verwenden, um sie unverzüglich zu beseitigen.

| Name | Talisman Fernzugrifftrojaner |

| Art der Bedrohung | Trojaner, Passwortstehlender Virus, Banking-Malware, Spyware. |

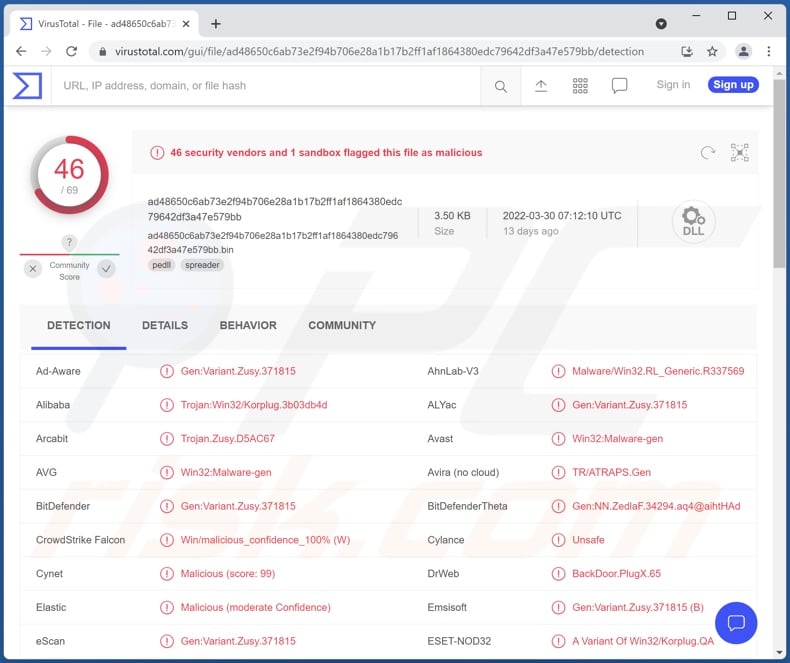

| Erkennungsnamen | Avast (Win32:Malware-gen), Combo Cleaner (Gen:Variant.Zusy.371815), ESET-NOD32 (Eine Variante von Win32/Korplug.QA), Kaspersky (Trojan.Win32.Agentb.krtc), Microsoft (Trojan:Win32/Plugx!MSR), Vollständige Liste von Erkennungen (VirusTotal) |

| Symptome | Trojaner werden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und ruhig zu bleiben und daher sind auf einer infizierten Maschine keine bestimmten Symptome klar erkennbar. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbeanzeigen, Social Engineering, Software-"Cracks". |

| Schaden | Gestohlene Passwörter und Bankdaten, Identitätsdiebstahl, der Computer des Opfers wurde einem Botnetz hinzugefügt. |

| Malware-Entfernung (Windows) | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Beispiele für Remote Access-Trojaner

SiMay, Borat, Korplug, PENTAGON und DarkWatchman sind lediglich einige Beispiele für RATs, die wir kürzlich analysiert haben.

Malware kann eine Vielzahl an schädlichen Funktionen haben, die in verschiedenen Kombinationen vorliegen könnten. Unabhängig davon, wie bösartige Software agiert, stellt ihre Präsenz eine Bedrohung auf einem System eine Gefahr für die Sicherheit von Geräten und Benutzern dar.

Wie hat Talisman meinen Computer infiltriert?

Malware wird in erster Linie mithilfe von Phishing und Social Engineering-Taktiken verbreitet. Bösartige Programme werden normalerweise als gewöhnliche Software/Medien getarnt oder mit ihnen gebündelt. Bei diesen Dateien kann es sich um ausführbare Dateien, Archive, Microsoft Office PDF-Dokumente, JavaScript und so weiter handeln. Wenn eine solche Datei geöffnet wird - wird der Infektionsprozess ausgelöst.

Die beliebtesten Verbreitungstechniken beinhalten: Drive-by- (heimliche und irreführende) -Downloads, bösartige Anhänge/Links in Spam-E-Mails und -Nachrichten, Online-Betrugsmaschen, Freeware- und Download-Webseiten Dritter, P2P-Sharing-Netzwerke, illegale Programm-Aktivierungswerkzeuge ("Cracks") und gefälschte Updates.

Wie kann die Installation von Malware vermieden werden?

Vorsicht und Wachsamkeit sind für die Computersicherheit unerlässlich. Wir empfehlen dringend, ausschließlich von offiziellen und vertrauenswürdigen Quellen aus herunterzuladen. Darüber hinaus müssen alle Produkte mithilfe von Werkzeugen aktiviert und aktualisiert werden, die von echten Entwicklern zur Verfügung gestellt wurden.

Die in verdächtigen/irrelevanten E-Mails und Nachrichten vorhandenen Anhänge und Links - dürfen nicht geöffnet/angeklickt werden, da sie Malware enthalten könnten.

Wir müssen betonen, wie wichtig es ist, einen seriösen Anti-Virus installiert zu haben und auf dem neuesten Stand zu halten. Diese Programme müssen verwendet werden, um regelmäßige Systemscans durchzuführen und erkannte Bedrohungen/Probleme zu entfernen. Falls Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir, einen Scan mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu beseitigen.

Screenshot von mit der Malware Talisman verbundenen Dateien:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Talisman?

- SCHRITT 1. Manuelle Entfernung von Talisman Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie kann Malware manuell entfernt werden?

Das manuelle Entfernen von Malware ist eine komplizierte Aufgabe - normalerweise ist es das Beste, es Anti-Virus- oder Anti-Malware-Programmen zu erlauben, dies automatisch durchzuführen. Um diese Malware zu entfernen, empfehlen wir die Verwendung von Combo Cleaner.

Falls Sie Malware manuell entfernen möchten, besteht der erste Schritt darin, den Namen der Malware zu identifizieren, die sie versuchen zu entfernen. Hier ist ein Beispiel für ein verdächtiges Programm, das auf dem Computer eines Benutzers ausgeführt wird:

Falls Sie die Liste der Programme überprüft haben, die auf Ihrem Computer laufen, wie beispielsweise mithilfe des Task-Managers und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Autostart-Anwendungen, Registrierungs- und Dateisystemspeicherorte an:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Starten Sie Ihren Computer im abgesicherten Modus neu:

Benutzer von Windows XP und Windows 7: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf Neu starten, klicken Sie auf OK. Drücken Sie während des Startvorgangs Ihres Computers mehrmals die Taste F8 auf Ihrer Tastatur, bis das Menü Erweitere Windows-Optionen angezeigt wird und wählen Sie dann Den abgesicherten Modus mit Netzwerktreibern verwenden aus der Liste aus.

Ein Video, das zeigt, wie Windows 7 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 8-Benutzer: Starten Sie Windows 8 im abgesicherten Modus mit Netzwerktreibern - Gehen Sie auf den Startbildschirm von Windows 8, geben sie Erweitert ein, wählen Sie bei den Suchergebnissen Einstellungen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie im geöffneten Fenster "Allgemeine PC-Einstellungen" die Option "Erweiterter Start" aus.

Klicken Sie auf die Schaltfläche "Jetzt neu starten". Ihr Computer wird nun im Menü "Erweiterte Startoptionen" neu gestartet. Klicken Sie auf die Schaltfläche "Fehlerbehebung" und dann auf die Schaltfläche "Erweiterte Optionen".

Klicken Sie auf die Schaltfläche "Neu starten". Ihr PC wird neu gestartet und zeigt den Bildschirm Starteinstellungen an. Drücken Sie F5, um im abgesicherten Modus mit Netzwerktreibern zu starten.

Ein Video, das zeigt, wie Windows 8 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Windows 10-Benutzer: Klicken Sie auf das Windows-Logo und wählen Sie das Power-Symbol. Klicken Sie im geöffneten Menü auf "Neu starten", während Sie die Umschalttaste auf Ihrer Tastatur gedrückt halten. Klicken Sie im Fenster "Option auswählen" auf "Fehlerbehebung" und anschließend auf "Erweiterte Optionen".

Wählen Sie im erweiterten Optionsmenü "Starteinstellungen" aus und klicken Sie auf die Schaltfläche "Neu starten". Im folgenden Fenster sollten Sie auf Ihrer Tastatur auf die Taste "F5" klicken. Dadurch wird Ihr Betriebssystem im abgesicherten Modus mit Netzwerktreibern neu gestartet.

Ein Video, das zeigt, wie Windows 10 in "Abgesicherter Modus mit Netzwerktreibern" gestartet werden kann:

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Extrahieren Sie das heruntergeladene Archiv und führen Sie die Datei Autoruns.exe aus.

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Klicken Sie in der Anwendung Autoruns oben auf "Optionen" und deaktivieren Sie die Optionen "Leere Speicherorte ausblenden" und "Windows-Einträge ausblenden". Klicken Sie nach diesem Vorgang auf das Symbol "Aktualisieren".

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Überprüfen Sie die von der Autoruns-Anwendung bereitgestellte Liste und suchen Sie die Malware-Datei, die Sie entfernen möchten.

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass manche Malware Prozessnamen unter seriösen Windows-Prozessnamen versteckt. In diesem Stadium ist es sehr wichtig, das Entfernen von Systemdateien zu vermeiden. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, klicken Sie mit der rechten Maustaste auf den Namen und wählen Sie "Löschen".

Nachdem Sie die Malware über die Anwendung Autoruns entfernt haben (dies stellt sicher, dass die Malware beim nächsten Systemstart nicht automatisch ausgeführt wird), sollten Sie auf Ihrem Computer nach dem Malware-Namen suchen. Stellen Sie sicher, dass Sie verstecke Dateien und Ordner aktivieren, bevor Sie fortfahren. Falls Sie den Dateinamen der Malware finden, dann stellen Sie sicher, ihn zu entfernen.

Starten Sie Ihren Computer im normalen Modus neu. Diese Schritte zu befolgen sollte jegliche Malware von Ihrem Computer entfernen. Beachten Sie, dass für die manuelle Entfernung von Bedrohungen fortgeschrittene Computerkenntnisse erforderlich sind. Wenn Sie nicht über diese Fähigkeiten verfügen, überlassen Sie das Entfernen von Malware Anti-Virus- und Anti-Malware-Programmen.

Diese Schritte funktionieren möglicherweise nicht bei fortgeschrittenen Malware-Infektionen. Wie immer ist es am besten, eine Infektion zu verhindern, als später zu versuchen, Malware zu entfernen. Installieren Sie die neuesten Betriebssystem-Updates und verwenden Sie Anti-Virus-Software, um die Sicherheit Ihres Computers zu gewährleisten. Um sicherzustellen, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir, ihn mit Combo Cleaner zu scannen.

Häufig gestellte Fragen (FAQ)

Mein Computer wurde mit mit der Malware Talisman infiziert, soll ich mein Speichergerät formatieren, um sie loszuwerden?

Nein, eine Formatierung ist für die Entfernung von Talisman nicht nötig.

Was sind die größten Probleme, die die Malware Talisman verursachen kann?

Talisman ist ein RAT (Remote Access Trojaner), eine Art von bösartiger Software, die eine Fernsteuerung von Geräten ermöglicht. RATs sind normalerweise multifunktional und Talisman kann Geräte steuern, Informationen extrahieren und verfügt über Spionagefähigkeiten. Da dieses Programm auch Ketteninfektionen verursachen kann (z.B. Trojaner, Ransomware, Kryptominer usw. installieren), sind seine Bedrohungen besonders breit gefächert Im Allgemeinen können Systeminfektionen zu einer verschlechterten Systemleistung oder dessen Ausfall, schwerwiegenden Problemen mit der Privatsphäre, Datenverlust, Hardware-Schäden, finanziellen Verlusten und Identitätsdiebstahl führen.

Worin besteht der Zweck der Malware Talisman?

Es gibt Beweise, die Talisman mit staatlich unterstützten, chinesischen Cyberkriminellen in Verbindung bringen. Daher ist es wahrscheinlich, dass diese Angriffe geopolitische Untertöne haben. Insgesamt ist der häufigste Grund für Malware-Kampagnen Umsatz. Weitere Motivationen sind die Unterhaltung der Kriminellen, Prozessstörungen (z.B. Webseiten, Dienstleistungen, Unternehmen, Institutionen usw.) und persönliche Rachefeldzüge.

Wie hat Talisman meinen Computer infiltriert?

Malware wird in erster Linie über Spam-E-Mails, Drive-by-Downloads, Online-Betrugsmaschen, inoffizielle und kostenlose File-Hosting-Webseiten, Peer-to-Peer-Sharing-Netzwerke, illegale Software-Aktivierungswerkzeuge ("Cracks") und gefälschte Updates verbreitet. Einige bösartige Programme können sich außerdem über lokale Netzwerke und Wechseldatenträger (z.B. USB-Sticks, externe Festplatten usw.) von selbst verbreiten.

Wird Combo Cleaner mich vor Malware schützen?

Ja, Combo Cleaner ist in der Lage, Systeme zu scannen und fast alle der bekannten Malware-Infektionen zu erkennen und zu beseitigen. Es muss betont werden, dass die Durchführung eines vollständigen Systemscans von entscheidender Bedeutung ist - da ausgereifte Malware dazu neigt, sich tief innerhalb von Systemen zu verstecken.

▼ Diskussion einblenden