Agent Tesla RAT

![]() Verfasst von Tomas Meskauskas am (aktualisiert)

Verfasst von Tomas Meskauskas am (aktualisiert)

Was ist Agent Tesla?

Agent Tesla ist ein Fernzugriffstool (RAT), mit dem Benutzer Computer fernbedienen können. Dieses Tool kann auf der offiziellen Website erworben werden und wird von Entwicklern als legitimes Programm präsentiert. Tatsächlich verwenden Cyberkriminelle Agent Tesla, um verschiedene persönliche Daten zu stehlen.

Jeder kann ein Agent Tesla Abonnement (monatlich/jährlich) erwerben und es für verschiedene Zwecke nutzen. Die Website behauptet, dass dieses Tool nicht für böswillige Zwecke verwendet werden sollte, und die Abonnements von Benutzern, die dies tun, werden ausgesetzt.

Tatsächlich zeigt die Forschung, dass diese Behauptungen falsch sind und die Entwickler versuchen, den Eindruck von Legitimität zu erwecken. Beachten Sie, dass Abonnenten rund um die Uhr Support für ein Discord-Chatprogramm erhalten können.

Entwickler bieten eine breite Palette an Unterstützung, einschließlich Tipps, wie man Agent Tesla auf bösartige Weise verbreitet (z.B. Spam-E-Mail-Kampagnen, Missbrauch von Softwarefehlern, etc.). Daher ist davon auszugehen, dass Behauptungen über die Aussetzung von Abonnements falsch sind und dass Entwickler dulden, dieses Tool zu verwenden, um die Computer anderer Personen illegal zu überwachen/kontrollieren, um auf böswillige Weise Einnahmen zu generieren.

Eines der Hauptmerkmale von Agent Tesla ist das Keylogging - es kann zur Aufzeichnung von System-Tastenanschlägen verwendet werden. So können Kriminelle Zugang zu den Konten der Opfer erhalten. Sie zielen darauf ab, so viel Umsatz wie möglich zu generieren und werden wahrscheinlich entführte Konten auf verschiedene Weise missbrauchen. Beispielsweise können Bankkonten verwendet werden, um Geld zu überweisen, Artikel online zu kaufen usw.

Andere persönliche Konten (z.B. soziale Netzwerke, E-Mails usw.) können verwendet werden, um die Identität eines Opfers zu stehlen, um noch mehr Geld auszuleihen und bösartige Dateien an Personen auf der Kontaktliste zu senden, wodurch diese RAT (oder andere Malware) noch weiter verbreitet wird. Daher kann das Vorhandensein eines Fernzugriffstools auf Ihrem System verschiedene Probleme verursachen, finanzielle Verluste und Opfer können sogar in Schulden geraten. Daher sollten Sie diese Bedrohungen sofort beseitigen.

| Name | Agent Tesla Fernzugriffstool |

| Bedrohungsart | Trojaner, Passwortdiebstahl Virus, Banking-Malware, Spyware |

| Symptome | Trojaner wurden entwickelt, um den Computer des Opfers heimlich zu infiltrieren und sich ruhig zu verhalten, so dass auf einem infizierten Computer keine besonderen Symptome deutlich sichtbar sind. |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge, bösartige Online-Werbung, Social Engineering, Software-Cracks. |

| Schaden | Gestohlene Bankinformationen, Passwörter, Identitätsdiebstahl, der Computer des Opfers, der einem Botnetz hinzugefügt wurde. |

| Entfernung | Um mögliche Malware-Infektionen zu entfernen, scannen Sie Ihren Computer mit einer legitimen Antivirus-Software. Unsere Sicherheitsforscher empfehlen die Verwendung von Combo Cleaner. |

Es gibt Hunderte von Fernzugriffstools online. Zum Beispiel Imminent Monitor, H-Worm, CrimsonRAT und Nymeria. Einige sind bösartig, andere sind legitim, aber wenn sie missbraucht werden, stellen sie alle eine Bedrohung für die Privatsphäre und die Computersicherheit der Benutzer dar (Fernzugriffstools werden oft verwendet, um zusätzliche, oft bösartige Anwendungen herunterzuladen und zu installieren). Daher ist es äußerst wichtig, Fernzugriffstools zu entfernen.

Tesla Agent Fernzugriffstool Technische Analyse:

- Erkennungsnamen: Avast (Win32:Malware-gen), BitDefender (AIT:Trojan.Nymeria.1857), Kaspersky (Trojan-Dropper.Win32.Scrop.uod), ESET-NOD32 (MSIL/Spy.Agent.AES)

- Vollständige Liste der Antiviren-Erkennungen: VirusTotal

- Ausführbarer Dateiname: DHL%20TRACKING.exe

- Erstvorlage: 2019-03-26 (erstellt 2019-03-26)

Wie hat Agent Tesla meinen Computer infiltriert?

Jeder kann Agent Tesla mit vielen verfügbaren Distributionswerkzeugen/Methoden erwerben und mit der Verbreitung beginnen. In den meisten Fällen werden RATs durch Trojaner, Spam-E-Mail-Kampagnen, gefälschte Software-Updater/Cracks und inoffizielle Software-Downloadquellen verbreitet.

Trojaner sind im Wesentlichen bösartige Anwendungen, die heimlich Computer infiltrieren und ständig zusätzliche Malware injizieren. Spam-E-Mail-Kampagnen werden verwendet, um bösartige Anhänge zusammen mit irreführenden Nachrichten zu verbreiten, die die Benutzer zum Öffnen der Dateien auffordern.

Diese Anlagen werden oft als Rechnungen, Rechnungen, Belege usw. präsentiert. Das Öffnen führt in der Regel zu Systeminfektionen. Gefälschte Updater infizieren Computer, indem sie veraltete Softwarefehler ausnutzen oder einfach Malware herunterladen und installieren und nicht aktualisieren.

Die Idee hinter Software-Cracks ist es, die kostenpflichtige Software-Aktivierung zu umgehen. Da sie jedoch oft zur Verbreitung von Malware verwendet wird, infizieren Benutzer häufig ihre Computer, anstatt Software kostenlos zu aktivieren.

Inoffizielle Software-Downloadquellen sind ebenfalls ein Thema. Entwickler präsentieren bösartige ausführbare Dateien/Anwendungen als legitime Software und veranlassen so die Benutzer, Malware herunterzuladen und zu installieren.

Zusammenfassend lässt sich sagen, dass die Hauptgründe für Computerinfektionen die schlechte Kenntnis dieser Bedrohungen und das unvorsichtige Verhalten sind.

Wie kann man die Installation von Malware vermeiden?

Um dies zu verhindern, sollten Sie sehr vorsichtig sein, wenn Sie im Internet surfen und Software herunterladen/installieren. Überlegen Sie es sich zweimal, bevor Sie E-Mail-Anhänge öffnen. Dateien/Links, die Sie nicht betreffen, und solche, die von verdächtigen/unerkennbaren E-Mail-Adressen stammen, sollten nicht geöffnet werden.

Software sollte nur von offiziellen Quellen heruntergeladen werden, wobei direkte Downloads/Links verwendet werden sollten. Drittanbieter-Downloader/-Installationsprogramme enthalten oft betrügerische Apps, weshalb solche Tools niemals verwendet werden sollten.

Ähnliche Regeln gelten für Software-Updates. Es ist jedoch wichtig, installierte Anwendungen und Betriebssysteme auf dem neuesten Stand zu halten, verwenden Sie jedoch nur vom offiziellen Entwickler bereitgestellte Tools oder implementierte Funktionen.

Verwenden Sie niemals Software-Cracking-Tools, da Softwarepiraterie ein Cyberkriminalität ist und das Risiko von Infektionen extrem hoch ist. Verwenden Sie ein seriöses Antiviren-/Anti-Spyware-Programm- diese Tools erkennen und beseitigen Malware, bevor das System beschädigt wird. Der Schlüssel zur Computersicherheit ist Vorsicht.

Wenn Sie glauben, dass Ihr Computer bereits infiziert ist, empfehlen wir Ihnen, eine Überprüfung mit Combo Cleaner durchzuführen, um infiltrierte Malware automatisch zu entfernen.

Hackende Websites zur Förderung von Agent Tesla RAT:

Das Dashboard von Agent Tesla diente zur Steuerung dieser RAT:

Betrügerische E-Mails, die einen bösartigen Anhang fördern, der Agent Tesla injiziert:

Text, der in dieser E-Mail präsentiert wird:

Subject REQUEST FOR QUOTATION URGENTLY RFQ#1624400ID

Good Day,

Please find the attached our Order RFQ PO#40053.

Kindly go through the product and provide us PI

with your company seal (stamp) urgently

And also delivery date and payment terms.

NB: This order is for a huge supply to our customer.

Thanks.

Best regards,

Michael PIQUEUR

Responsable Logistique

Tel : +33 (0)1 47 24 14 14

Mob : +33 (0)6 43 42 40 04

Fax : +33 (0)1 47 98 25 43

E-mail: zumrut@junaidco.com

Website: www.junaidco.com

Bösartiger Anhang (Microsoft Excel-Dokument), der den Agenten Tesla verteilt:

Umgehende automatische Entfernung von Malware:

Die manuelle Entfernung einer Bedrohung kann ein langer und komplizierter Prozess sein, der fortgeschrittene Computerkenntnisse voraussetzt. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Entfernung von Malware empfohlen wird. Laden Sie es durch Anklicken der untenstehenden Schaltfläche herunter:

▼ LADEN Sie Combo Cleaner herunter

Der kostenlose Scanner prüft, ob Ihr Computer infiziert ist. Um das Produkt mit vollem Funktionsumfang nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. Auf 7 Tage beschränkte kostenlose Testversion verfügbar. Eigentümer und Betreiber von Combo Cleaner ist Rcs Lt, die Muttergesellschaft von PCRisk. Lesen Sie mehr. Indem Sie Software, die auf dieser Internetseite aufgeführt ist, herunterladen, stimmen Sie unseren Datenschutzbestimmungen und Nutzungsbedingungen zu.

Schnellmenü:

- Was ist Agent Tesla?

- SCHRITT 1. Manuelle Entfernung von Agent Tesla Malware.

- SCHRITT 2. Prüfen Sie, ob Ihr Computer sauber ist.

Wie entfernt man Malware manuell?

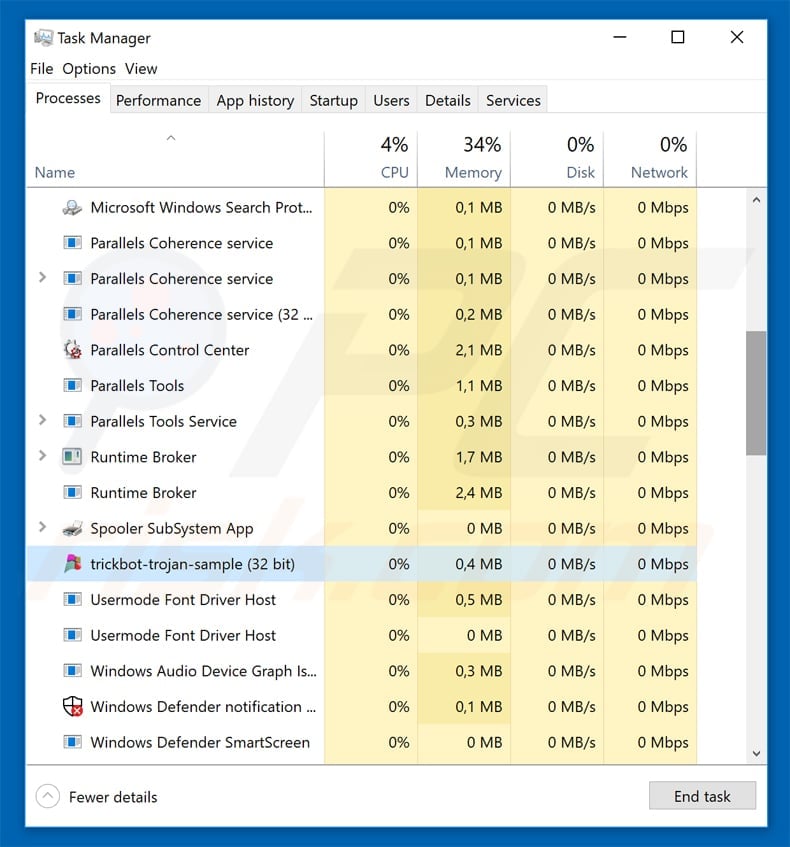

Die manuelle Entfernung einer Bedrohung ist ein komplizierter Prozess und es ist gewöhnlich besser, wenn Antivirus- oder Anti-Malware-Programme es automatisch machen. Um diese Malware zu entfernen, empfehlen wir Combo Cleaner zu verwenden. Wenn Sie Malware manuell entfernen möchten, müssen Sie zunächst den Namen der Malware identifizieren, die Sie entfernen möchten. Hier ist ein Beispiel eines verdächtigen Programms, das auf dem Computer eines Benutzers ausgeführt wird:

Wenn Sie die Liste von Programmen geprüft haben, die auf Ihrem Computer laufen, zum Beipiel mit dem Task-Manager, und ein Programm identifiziert haben, das verdächtig aussieht, sollten Sie mit diesen Schritten fortfahren:

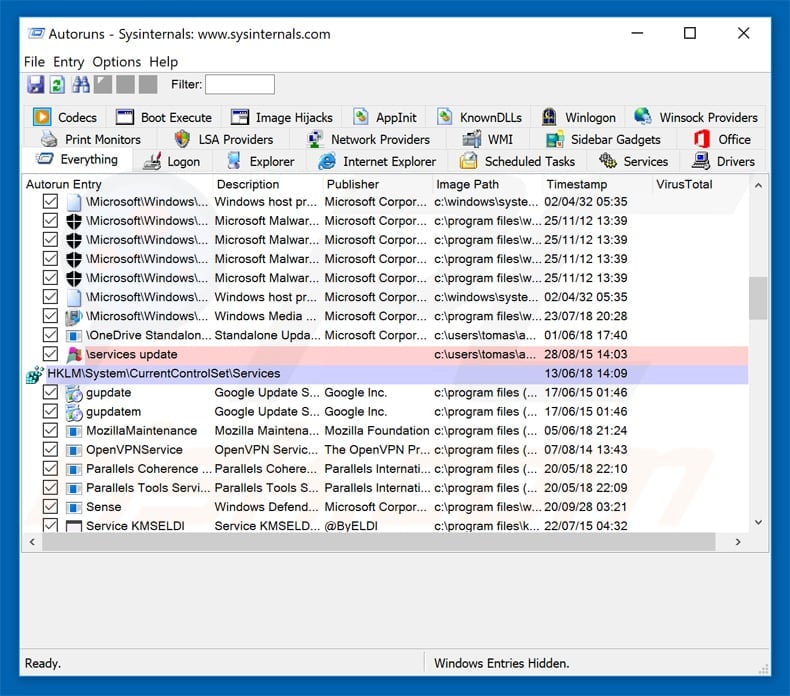

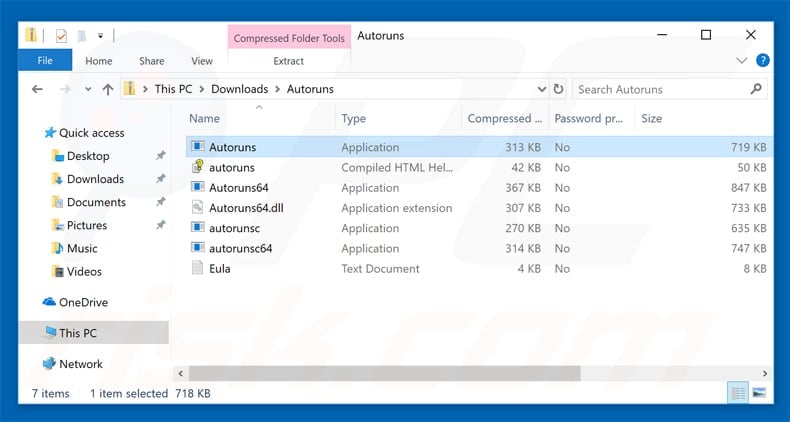

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

Laden Sie ein Programm namens Autoruns herunter. Dieses Programm zeigt Auto-Start Anwendungen, Register und Dateisystem Standorte.

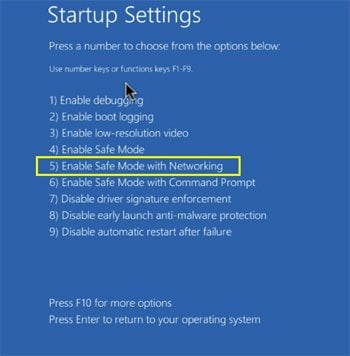

Starten Sie Ihren Computer im abgesicherten Modus:

Starten Sie Ihren Computer im abgesicherten Modus:

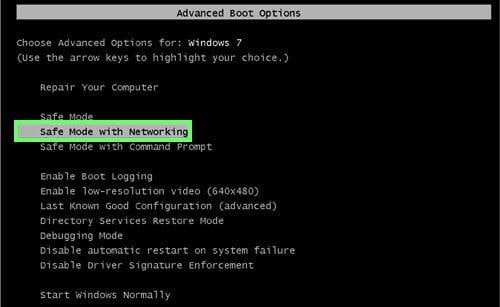

Windows XP und Windows 7 Nutzer: Starten Sie Ihren Computer im abgesicherten Modus. Klicken Sie auf Start, klicken Sie auf Herunterfahren, klicken Sie auf OK. Während Ihr Computer neu startet, drücken Sie die F8 Taste auf Ihrer Tastatur mehrmals bis Sie das Windows Erweiterte Optionen Menü sehen. Wählen Sie dann Abgesicherter Modus mit Netzwerktreibern aus der Liste.

Das Video zeigt, wie man Windows 7 im "Abgesicherten Modus mit Netzwerktreibern" startet:

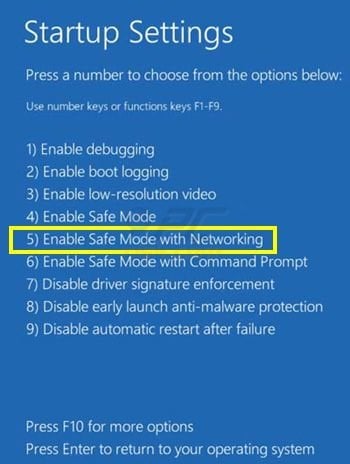

Windows 8 Nutzer: Gehen Sie auf den Windows 8 Startbildschirm, geben Sie Erweitert ein und wählen Sie Einstellungen in den Suchergebnissen aus. Klicken Sie auf Erweiterte Startoptionen, wählen Sie Erweiterten Start im geöffneten "Allgemeine PC Einstellungen" Fenster. Ihr Computer wird jetzt in das "Erweiterte Startoptionen Menü" starten. Klicken Sie auf das "Problembehandlung" Feld, dann klicken Sie auf "Erweiterte Optionen". Auf dem erweiterte Optionen Bildschirm, klicken Sie auf "Starteinstellungen". Klicken Sie auf "Neustart". Ihr PC wird in den Starteinstellungen Bildschirm starten. Drücken Sie "5" um im Abgesicherten Modus mit Netzwerktreibern zu starten.

Das Video zeigt, wie man Windows 8 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Windows 10 Nutzer: Klicken Sie auf das Windows Logo und wählen Sie die Power Schaltfläche. Im geöffneten Menü klicken Sie auf "Neu starten", während Sie die "Umschalttaste" auf Ihrer Tastatur gedrück halten. Im "Eine Option wählen" Fenster klicken Sie auf "Fehlerdiagnose", wählen Sie dann "Erweiterte Optionen". Im erweiterte Optionen Menü, wählen Sie "Starteinstellungen" und klicken Sie auf das "Neu starten" Feld. Im folgenden Fenster sollten Sie die "F5" Taste Ihrer Tastatur drücken. Das wird Ihr Betriebssystem im Abgesicherten Modus mit Netzwerktreibern neu starten.

Das Video zeigt, wie man Windows 10 im "Abgesicherten Modus mit Netzwerktreibern" startet:

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

Extrahieren Sie das Download-Archiv und führen Sie Die Datei Autoruns.exe aus.

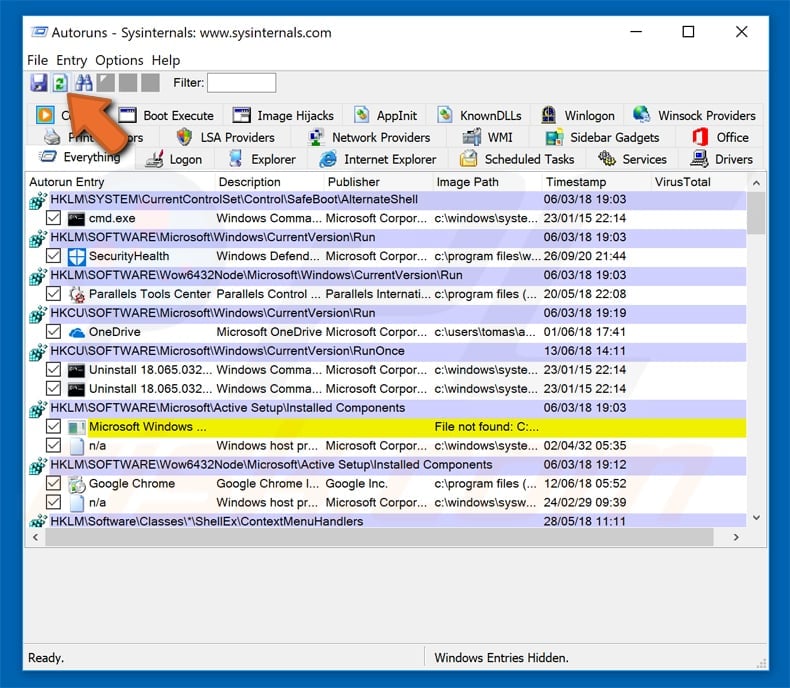

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

In der Anwendung Autoruns, klicken Sie auf "Optionen" oben und entfernen Sie das Häkchen bei den Optionen "Leere Standorte entfernen" und "Windowseinträge verstecken". Nach diesem Prozess, klicken Sie auf das Symbol "Aktualisieren".

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

Prüfen Sie die Liste der Autoruns Anwendung und finden Sie die Malware Datei, die Sie entfernen möchten.

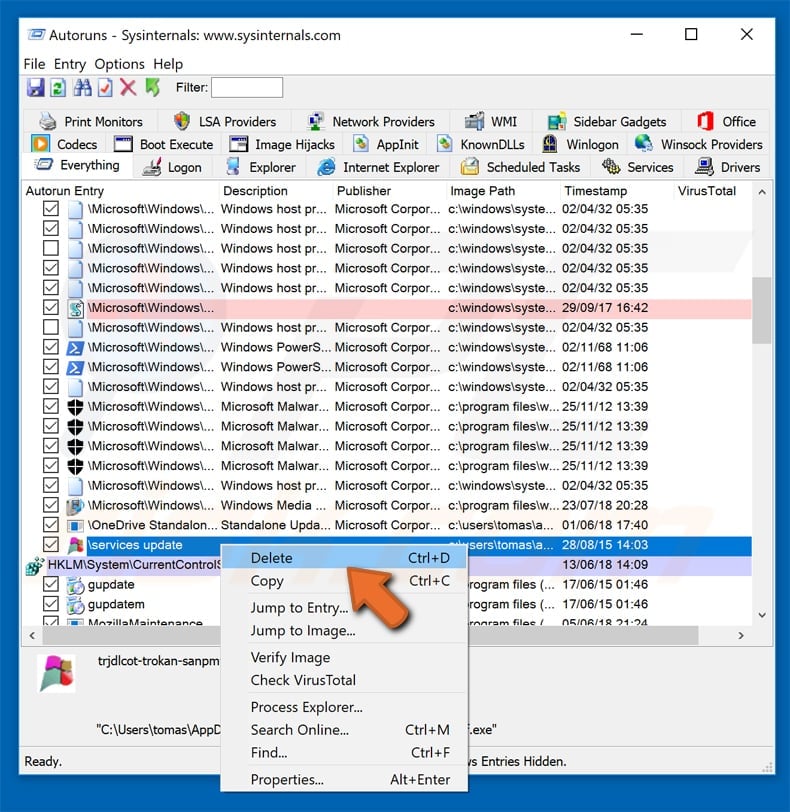

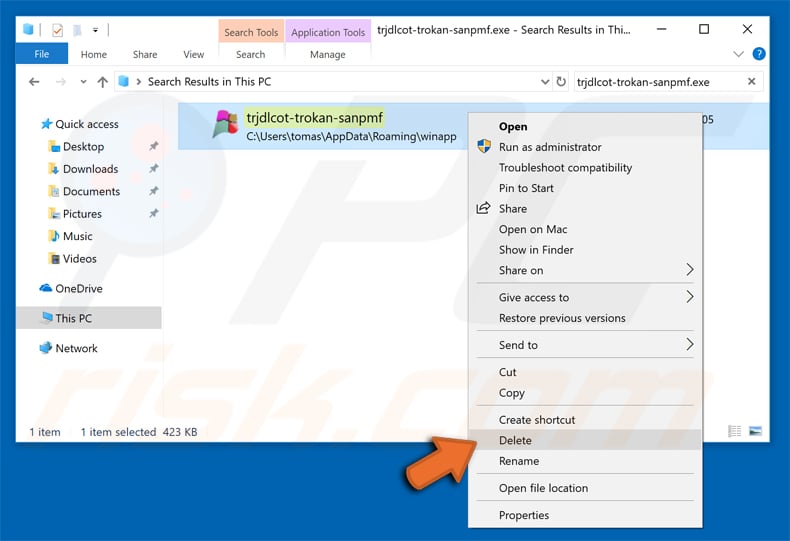

Sie sollten ihren vollständigen Pfad und Namen aufschreiben. Beachten Sie, dass einige Malware ihre Prozessnamen und legitimen Prozessnamen von Windows versteckt. Jetzt ist es sehr wichtig, dass Sie keine Systemdateien entfernen. Nachdem Sie das verdächtige Programm gefunden haben, das Sie entfernen möchten, machen Sie einen Rechtsklick über den Namen und wählen Sie "Löschen".

Nachdem die Malware durch die Autoruns Anwendung entfernt wurde (dies stellt sicher, dass die Malware sich beim nächsten Hochfahren des Systems nicht automatisch ausführt), sollten Sie nach dem Namen der Malware auf Ihrem Computer suchen. Stellen Sie sicher, dass Sie alle versteckten Dateien und Ordner aktivieren bevor Sie fortfahren. Wenn Sie die Datei oder Malware gefunden haben, entfernen Sie diese.

Starten Sie Ihren Computer in normalen Modus. Die Befolgung dieser Schritte sollte beim Entfernen jeglicher Malware von Ihrem Computer helfen. Beachten Sie, dass die manuelle Entfernung von Bedrohungen fortgeschritten Computerfähigkeiten voraussezt. Es wird empfohlen, die Entfernung von Malware Antivirus- und Anti-Malware-Programmen zu überlassen. Diese Schritte könnten bei fortgeschrittenen Malwareinfektionen nicht funktionieren. Es ist wie immer besser, eine Infektion zu vermeiden, anstatt zu versuchen, Malware danch zu entfernen. Um Ihren Computer sicher zu halten, stellen Sie sicher, dass Sie die neuesten Updates des Betriebssystems installieren und Antivirus-Software benutzen.

Um sicher zu sein, dass Ihr Computer frei von Malware-Infektionen ist, empfehlen wir einen Scan mit Combo Cleaner.

▼ Diskussion einblenden