Ratgeber zum entfernen von viren und spyware, anleitung zum deinstallieren

Welche Art von Malware ist Domino?

Domino ist eine Art von Malware, die von Cyberkriminellen bereits Ende Februar 2023 eingesetzt wurde, um entweder das Diebstahlprogramm Project Nemesis oder Cobalt Strike zu verbreiten. Die Täter erreichen ihre Ziele durch den Einsatz einer Domino-Hintertür und eines Ladeprogramms. Die Domino-Kampagne wird über verschiedene Methoden, wie Phishing, verbreitet.

Welche Art von Anwendung ist RichExts?

Nach Analyse der Anwendung RichExts haben wir festgestellt, dass sie eine Browsererweiterung ist, die entwickelt wurde, um Webbrowser zu übernehmen (sie zu entführen). Die Anwendung ändert die Browsereinstellungen, um eine gefälschte Suchmaschine (sweetrnd.net) zwangsweise zu pushen. Darüber hinaus verfügt RichExts über die Fähigkeit, auf bestimmte Daten zuzugreifen.

Welche Art von Seite ist colamecola[.]biz?

Während unserer Analyse von fragwürdigen Webseiten, sind wir auf colamecola[.]biz gestoßen. Unsere Überprüfung dieser Seite hat aufgedeckt, dass sie eine nicht vertrauenswürdige Seite ist, die Besucher dazu verleitet, es ihr zu gestatten, Benachrichtigungen zu versenden. Darüber hinaus könnte colamecola[.]biz Benutzer auf andere nicht vertrauenswürdige Seiten weiterleiten.

Was ist CovidDash?

Während einer Routineuntersuchung verdächtiger Webseiten hat unser Forschungsteam ein bösartiges Setup entdeckt, das die Browsererweiterung CovidDash (vollständiger Titel "CovidDash at Johns Hopkins University") enthält. Es wird als Werkzeug für den einfachen Zugang zu Informationen bezüglich der COVID-19-Pandemie gefördert.

Nachdem wir diese Software untersucht haben, haben wir festgestellt, dass sie als Browserentführer agiert und Weiterleitungen auf die gefälschte Suchmaschine coviddashboard.extjourney.com verursacht.

Es ist relevant zu erwähnen, dass das Installationsprogramm außerdem den Betrug "Abnormal Network Traffic On This Device" gefördert hat.

Welche Art von E-Mail ist "Purchase Confirmation"?

Nach Untersuchung der E-Mail "Purchase Confirmation", haben wir festgestellt, dass sie Spam ist. Der Brief wird als Nachricht bezüglich einer Zahlungsbestätigung getarnt. Angeblich enthält sie relevante Aufzeichnungen; wenn dem bereitgestellte Link jedoch gefolgt wird - leitet er auf eine Phishing-Webseite weiter, die E-Mail-Konto-Logindaten anvisiert.

Welche Art von Betrug ist "Abnormal Network Traffic On This Device"?

Bei der Untersuchung verdächtiger Webseiten entdeckte unser Forschungsteam ein bösartiges Setup, das mit dem Betrug "Abnormaler Netzwerkverkehr auf diesem Gerät" wirbt. Es ist erwähnenswert, dass das Installationsprogramm auch den CovidDash Browserentführer sowie eine ganze Reihe anderer fragwürdiger Anwendungen förderte.

Nachdem wir die bösartige Datei ausgeführt hatten, erschien ein Dialogfenster. Die darin enthaltene Nachricht war als eine Warnung von Microsoft getarnt. In der gefälschten Warnung hieß es, dass das Gerät des Benutzers aufgrund verdächtigen Netzwerkverkehrs vom Netzwerk blockiert worden sei. Das Ziel dieses Pop-up-Betrugs ist es, die Opfer zum Besuch einer Phishing Webseite zu verleiten.

Welche Art von Malware ist RTM Locker?

RTM Locker (auch bekannt als Read The Manual Locker) ist Ransomware, die Dateien verschlüsselt und das Desktop-Hintergrundbild ändert, die Datei "How To Restore Your Files.txt" ablegt, die eine Lösegeldforderung enthält und den Dateinamen aller verschlüsselten Dateien 64 zufällige Zeichen anhängt. Es ist bekannt, dass RTM Locker als Ransomware as a Service (RaaS) angeboten wird.

Ein Beispiel dafür, wie RTM Locker Dateien umbenennt: Er benennt "1.jpg" in "1.jpg.4117E5B4E58CF57DBE56C6EC62D6A123F429A2F014D0F5C943A014D76126E96A", "2.png" in "2.png.24645DABEFE1F375A68DC87A394BBF5872AE166358EAE75B1A524EA9FDC92E5A" um und so weiter.

Welche Art von Malware ist CrossLock?

Während wir Malware-Proben analysiert haben, die auf der Seite VirusTotal eingereicht wurden, hat unser Team eine Ransomware-Variante namens CrossLock entdeckt. Der Zweck von CrossLock besteht darin, den Zugriff auf Daten zu blockieren, indem sie sie verschlüsselt. Außerdem hängt CrossLock Dateinamen aller verschlüsselten Dateien die Erweiterung ".crlk" an und erstellt die Datei "---CrossLock_readme_To_Decrypt---.txt" (eine Lösegeldforderung).

Ein Beispiel dafür, wie die Ransomware CrossLock Dateien umbenennt: Sie ändert "1.jpg" in "1.jpg.crlk", "2.png" in "2.png.crlk" um und so weiter.

Was ist SDK Ransomware?

Während der Untersuchung von neuen Einreichungen bei VirusTotal haben unsere Forscher die Ransomware SDK entdeckt. Dieses bösartige Programm ist Teil der Phobos Ransomware-Familie.

Nachdem wir eine Probe der Ransomware SDK auf unserer Testmaschine ausgeführt haben, hat sie Dateien verschlüsselt und deren Dateinamen geändert. Ursprünglichen Titeln wurde eine einzigartige, den Opfern zugewiesene ID, die E-Mail-Adresse der Cyberkriminellen und eine ".SDK"-Erweiterung angehängt. Um dies weiter auszuführen, erschien eine Datei mit dem ursprünglichen Namen "1.jpg" als "1.jpg.id[9ECFA84E-3449].[sdk@africamail.com].SDK".

Sobald dieser Prozess abgeschlossen war, hat die Ransomware Lösegeldforderungen in einem Dialogfenster ("info.hta") und Textdatei ("info.txt") erstellt.

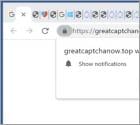

Welche Art von Seite ist greatcaptchanow[.]top?

Greatcaptchanow[.]top und die Varianten dieser Domain sowie diese, die zu ihr gehören (z.B. greatcaptchasnow[.]top usw.) gehören zu schurkischen Webseiten, die wir während einer Routine-Inspektion von nicht vertrauenswürdigen Seiten entdeckt haben.

Diese Seiten werden entwickelt, um fragwürdige Inhalte zu hosten und Browserbenachrichtigungs-Spam zu fördern. Darüber hinaus können sie Besucher auf andere (wahrscheinlich zweifelhafte/bösartige) Webseiten weiterleiten. Die meisten Benutzer betreten Webseiten wie greatcaptchanow[.]top über Weiterleitungen, die von Seiten verursacht werden, die schurkische Werbenetzwerke einsetzen.

Weitere Beiträge...

Seite 167 von 610

<< Start < Zurück 161 162 163 164 165 166 167 168 169 170 Weiter > Ende >>