Ratgeber zum entfernen von viren und spyware, anleitung zum deinstallieren

Was ist "Critical Framework Error"?

"Critical Framework Error" ist ein Technischer-Support-Betrug. Diese Masche behauptet, dass Windows die Ausführung eines schädlichen Programms blockiert hat und fordert die Benutzer auf, die bereitgestellte Support-Hotline anzurufen. Es muss betont werden, dass alle diese Behauptungen falsch sind. Dieser Betrug steht in keiner Weise mit der Microsoft Corporation in Verbindung und sein einziges Ziel besteht darin, Einnahmen zu generieren, indem das Vertrauen der Benutzer missbraucht wird.

Irreführende Webseiten werden normalerweise über falsch eingegebene URLs oder von anderen betrügerischen Webseiten, irreführenden Anzeigen oder installierten PUAs (Potenziell Unerwünschte Anwendungen) verursachte Weiterleitungen betreten.

Welche Art von Malware ist Surtr?

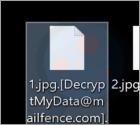

Surtr ist Ransomware. Ransomware ist eine Art von bösartiger Software, die Dateien verschlüsselt (und sie umbenennt) und eine Lösegeldforderung erstellt. Surtr hängt den Dateinamen die E-Mail-Adresse decryptmydata@mailfence.com und die Erweiterung ".SURT" an. Sie benennt beispielsweise "1.jpg" in "1.jpg.[DecryptMyData@mailfence.com].SURT", "2.jpg" in "2.jpg.[DecryptMyData@mailfence.com].SURT".

Die Lösegeldforderungen von Surtr werden innerhalb der Dateien "SURTR_README.txt" und "SURTR_README.hta" bereitgestellt (die zweite Datei öffnet ein Dialogfenster). Diese Ransomware ändert auch den Desktop-Hintergrund. Sie wurde zuerst von S!Ri entdeckt.

Welche Art von Malware ist Drik?

Die Ransomware Drik gehört zu einer Ransomware-Familie namens Phobos. Diese Variante verschlüsselt Dateien und benennt sie um, indem sie den Dateinamen die ID des Opfers, die E-Mail-Adresse jackrasal@privatemail.com und die Erweiterung ".Drik" anhängt. Sie generiert auch zwei Lösegeldforderungen: "info.hta" (eine Datei, die entwickelt wurde, um eine Lösegeldforderung in einem Dialogfenster anzuzeigen) und "info.txt".

Ein Beispiel dafür, wie die Ransomware Drik Dateien umbenennt: Sie benennt "1.jpg" in "1.jpg.id[9ECFA84E-2455].[jackrasal@privatemail.com].Drik", "image.png" in "image.png.id[9ECFA84E-2455].[jackrasal@privatemail.com].Drik" um und so weiter.

Welche Art von Malware ist RED?

RED ist Ransomware - eine Art von Malware, die Dateien verschlüsselt. Sie ändert auch Dateinamen, zeigt eine Lösegeldforderung in einem Dialogfenster an und stellt eine andere als die Datei "info.txt" bereit. RED benennt Dateien um, indem sie deren Dateinamen die ID des Opfers, redline@onionmail.org und die Erweiterung ".RED" beifügt.

Zum Beispiel benennt sie "file.jpg" in "file.jpg.id-1E857D00.[redline@onionmail.org].RED", "document.txt" in "document.txt.id-1E857D00.[redline@onionmail.org].RED" um und so weiter. RME ist Teil der Dharma Ransomware Familie.

Was ist der Betrug "You've visited illegal infected website"?

"You've visited illegal infected website" ist ein Betrug, der als Sicherheitswarnung von McAfee getarnt ist. Es muss betont werden, dass diese gefälschte Warnung in keiner Weise mit dem McAfee-Antivirus oder McAfee Corp. in Verbindung steht.

Betrugsmaschen dieser Art fördern normalerweise nicht vertrauenswürdige Apps, z.B. Adware, Browserentführer, gefälschte Antivirus-Werkzeuge und andere PUAs (Potenziell Unerwünschte Anwendungen). Diese Maschen können jedoch auch gefälschte Zahlungen verlangen oder Opfer dazu verleiten, sensible Informationen preiszugeben.

Webseiten, die Betrugsmaschen fördern, werden normalerweise über falsch eingegebene URLs oder Weiterleitungen betreten, die durch betrügerische Seiten, aufdringliche Anzeigen oder installierte PUAs verursacht werden.

Was ist Matanbuchus?

Matanbuchus ist ein Loader-artiges bösartiges Programm, das von dessen Entwicklern als Malware-as-a-Service (MaaS) angeboten wird. Diese Software wurde entwickelt, um Ketteninfektionen zu verursachen.

Da es als MaaS verwendet wird, können sowohl die Malware, die es in Systeme eindringt, als auch die Angriffsgründe variieren – je nachdem, welche Cyberkriminellen es betreiben. Es wurde beobachtet, dass Matanbuchus bei Angriffen auf US-Universitäten und High Schools sowie eine belgische High-Tech-Organisation eingesetzt wurde.

Was ist Midas Ransomware?

Midas ist die umbenannte Version der Haron Ransomware. Sie wurde entwickelt, um Daten zu verschlüsseln (Daten zu sperren) und Lösegelder für die Entschlüsselung zu verlangen.

Malware dieser Art benennt die verschlüsselten Dateien normalerweise um, da die Ransomware Midas in erster Linie auf Unternehmen und andere große Entitäten abzielt - sie fügt Dateinamen eine Erweiterung hinzu, die aus dem Firmennamen besteht (z.B. wird "1.jpg" zu "1.jpg.newwave").

Nachdem dieser Vorgang abgeschlossen ist, werden Lösegeldforderungen erstellt/in einem Dialogfenster ("RESTORE_FILES_INFO.hta") und einer Textdatei ("RESTORE_FILES_INFO.txt") angezeigt. Die Nachrichten sind identisch.

Was ist PowerShell Ransomware?

PowerShell wurde vom Malware-Sicherheitsforscher SecGuru entdeckt und ist ein Ransomware-artiges Programm. Es wurde beobachtet, dass sie über Spam-E-Mails verbreitet wird (z.B. gefälschte Benachrichtigungen über den Lieferstatus usw.). Der bösartige E-Mail-Anhang ist eine .js-Datei, die zweimal komprimiert wurde (Zip innerhalb einer ZIP-Datei). Die .js-Datei ist ein PowerShell-Script, das das System infiziert.

Nach erfolgreicher Infiltration verschlüsselt PowerShell Daten, um eine Zahlung für die Entschlüsselung zu verlangen. Im Gegensatz zu anderer Ransomware hängt dieses Programm Dateien beliebige Erweiterungen an. Nachdem die Verschlüsselung abgeschlossen ist, wird eine HTML-Datei ("_README-Encrypted-Files.html") auf dem Desktop abgelegt.

Was ist der "Access via Seed Phrase" Betrug?

"Access via Seed Phrase" ist ein Phishing-Betrug, der Kryptowährungs-Wallet-Anmeldeinformationen (d.h. Passphrasen) anvisiert. Durch diese Masche können Benutzer angeblich auf ihre digitalen Wallets zugreifen (z.B. MetaMask, Trezor, Ledger, Fortmatic usw.) zugreifen; wenn sie dies jedoch versuchen - werden sie unbeabsichtigt ihre Krypto-Wallets und die darin gespeicherte Währung offenlegen.

Was ist der New Fax Received E-Mail-Betrug?

Betrüger verwenden Phishing-E-Mails, um Empfänger dazu zu verleiten, persönliche Informationen (z. B. Kreditkartendaten, Logindaten) zur Verfügung zu stellen. Normalerweise geben sie sich als seriöse Unternehmen, Organisationen oder andere Entitäten aus und fügen ihren E-Mails einen Link zu einer betrügerischen Webseite hinzu. Diese Phishing-E-Mail enthält einen Link, der entwickelt wurde, um eine gefälschte Microsoft-Seite zu öffnen.

Weitere Beiträge...

Seite 257 von 614

<< Start < Zurück 251 252 253 254 255 256 257 258 259 260 Weiter > Ende >>